Dernières Actualités

28 avril 2026 | Texte: Markus Selinger | Antivirus pour Windows

Test ATP : vols de données et chiffrements sous contrôle

Les pirates informatiques développent sans cesse de nouveaux outils et de nouvelles stratégies pour attaquer les systèmes Windows. L’attaque proprement dite s’effectue la plupart du temps avec un rançongiciel ou un voleur d’informations. Lors du test Advanced Threat Protection (ATP) actuel, l’équipe d’AV-TEST a vérifié si les solutions de protection pour utilisateurs particuliers et pour entreprises étaient capables de résister aux dernières techniques d’attaque. L’une d’entre elles consiste à dissimuler un programme malveillant dans un fichier à exécuter, en le faisant passer pour une application Python. Comme bon nombre de ces paquets de données de développeurs circulent sur le web, elles passent d’abord inaperçues. Sur les 20 produits de protection testés, la plupart ne se sont pas laissé tromper – mais pas tous malheureusement.

20 programmes de sécurité et solutions sous Windows 10 démontrent leurs capacités à affronter les ransomwares et les voleurs d’informations dans le test avancé

Les cybercriminels sont très créatifs quand il s’agit de gagner de l’argent d’une manière ou d’une autre avec leurs attaques. Les fournisseurs de suites de sécurité doivent réagir en permanence à cette créativité afin de protéger les données et les systèmes de leurs clients. Dans certaines attaques, les auteurs se servent de logiciels malveillants à peine modifiés qu’ils dissimulent dans des fichiers apparemment inoffensifs diffusés à grande échelle.

La tactique est claire : où cache-t-on le mieux un arbre ? Dans la forêt. C’est exactement ce principe que les attaquants utilisent lorsqu’ils dissimulent des programmes malveillants dans des fichiers exécutables pour les faire passer pour des applications Python. De nombreux développeurs créent ce type de fichier et les diffusent gratuitement sur internet ou sur des plateformes de partage de code. La méthode passe donc inaperçue.

20 solutions de sécurité soumises au test ATP

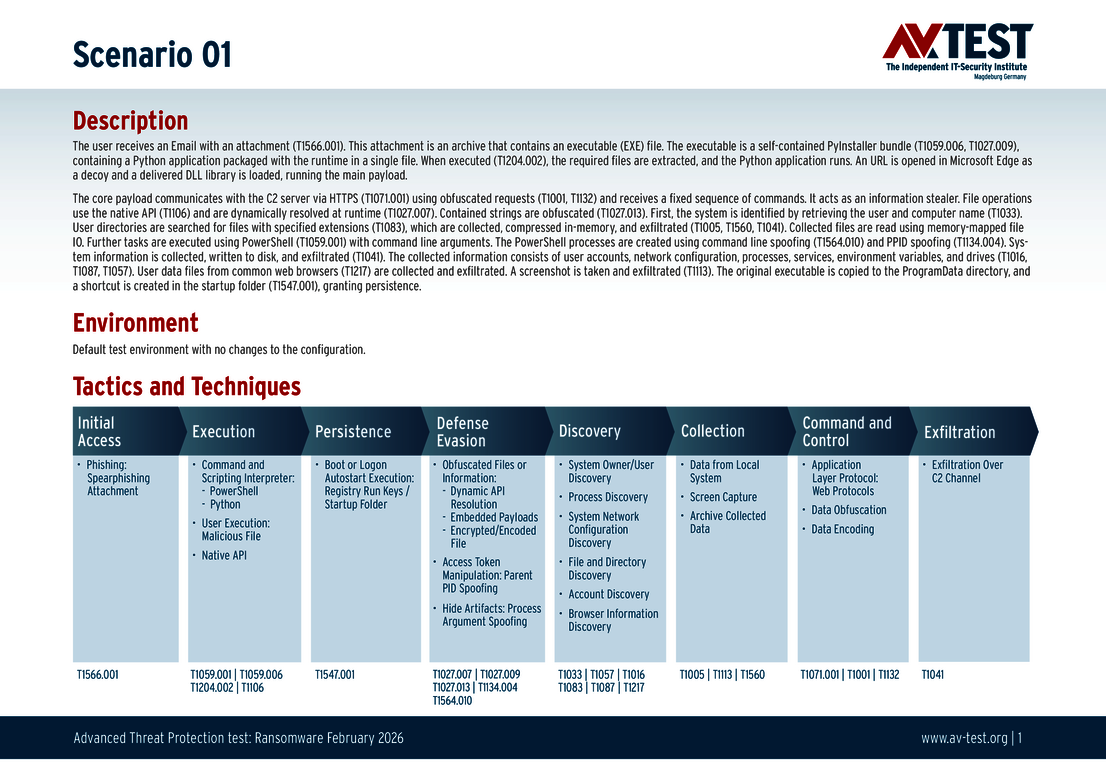

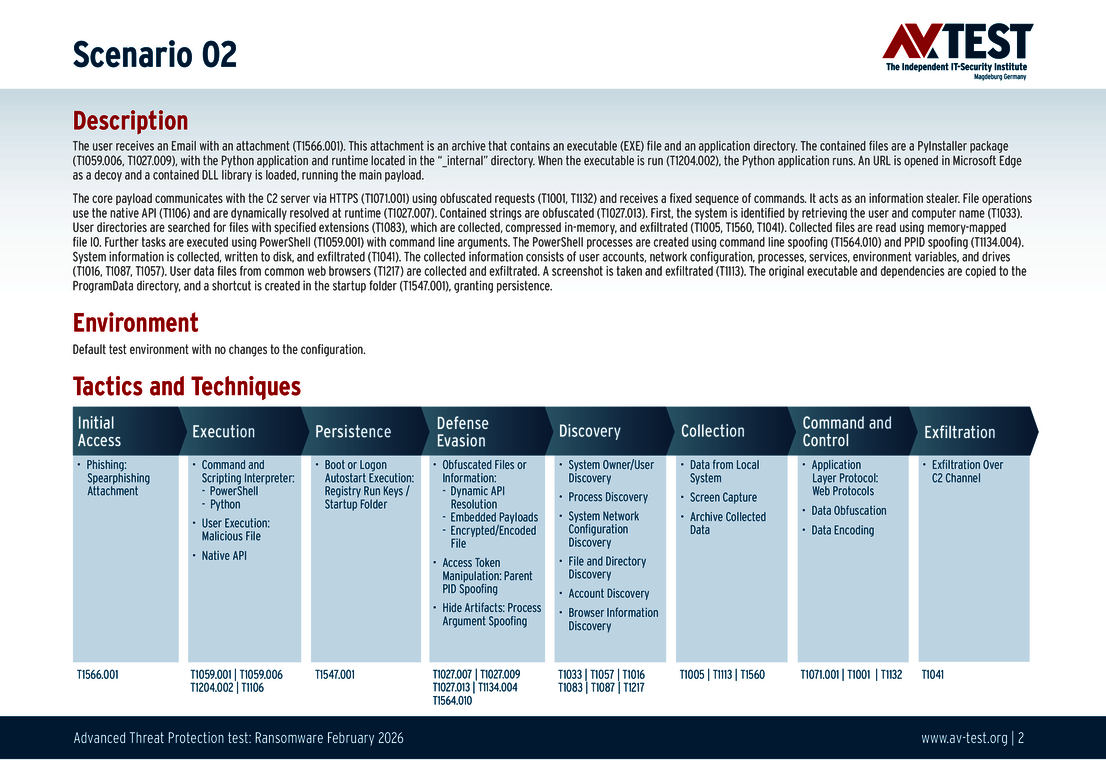

L’actuel test Advanced Threat Protection (ATP) a mis au banc d’essais 20 solutions de sécurité sous Windows 10 pour utilisateurs particuliers et entreprises dans 5 scénarios d’attaque utilisant des voleurs de données et des rançongiciels. Pour ce faire, le laboratoire se sert – tout comme les cybercriminels – des dernières techniques de camouflage issues de récents piratages : fichiers « déguisés » en outils Windows, attaques par injection ou code web dissimulé. Bien entendu, les attaquants combinent aussi plusieurs procédés pour former une chaîne d’attaque. Le piège évoqué plus haut avec des applications Python contaminées est l’une de dernières méthodes en cours. Voici comment fonctionne la technique :

PyInstaller executable bundling : Les pirates utilisent PyInstaller pour empaqueter des scripts Python malveillants et un environnement d’exécution Python minimal en un seul exécutable. Le fichier EXE peut être exécuté directement dans Windows. Il n’est donc pas nécessaire d’installer Python ni ses bibliothèques, et aucune installation n’est requise pour démarrer. Une méthode de diffusion particulièrement efficace et raffinée pour les éléments de logiciels malveillants, car les fichiers exécutables créés avec PyInstaller sont souvent utilisés par les développeurs pour diffuser des logiciels légitimes. Les applications dangereuses passent ainsi inaperçues puisque les utilisateurs tout comme les outils de sécurité pensent qu’elles sont inoffensives.

Dans nos exemples, nous utilisons PyInstaller pour créer des applications Python qui chargent ensuite du shellcode malveillant ou un fichier DLL manipulé. Durant le test, le fichier généré est exécuté sur le système cible où il démarre l’interpréteur Python intégrés et charge notre code malveillant. Ceci permet de simuler le comportement des rançongiciels ou des logiciels voleurs de données.

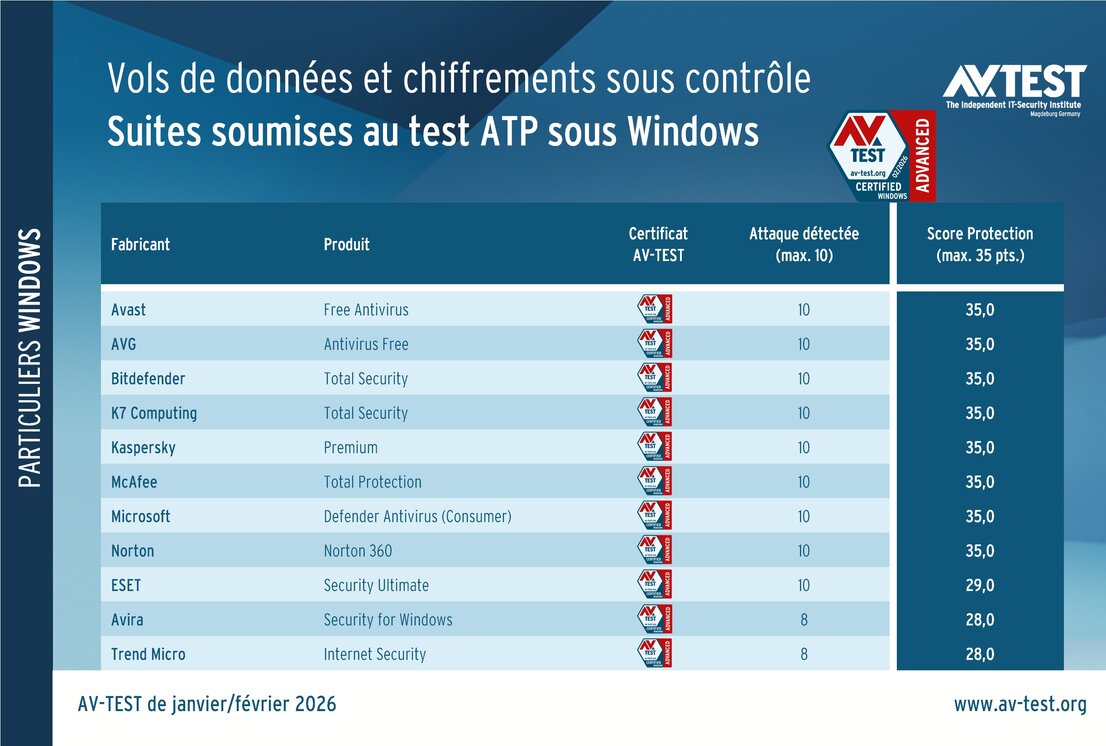

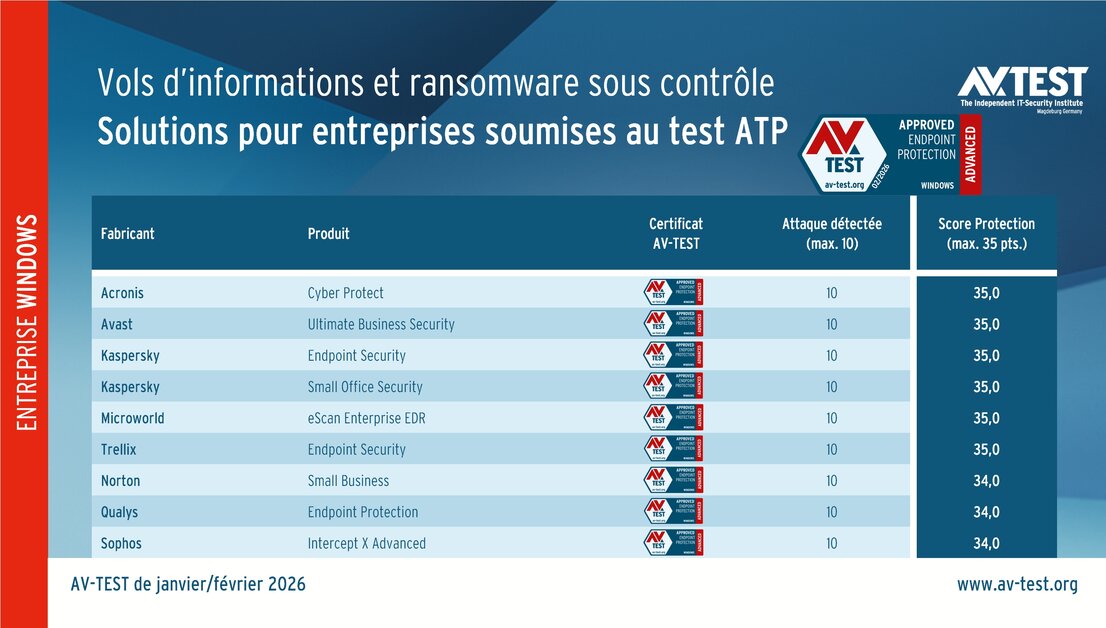

Dans l’actuel test Advanced Threat Protection, les 11 suites de protection pour particuliers testées sont celles d’Avast, AVG, Avira, Bitdefender, ESET, K7 Computing, Kaspersky, McAfee, Microsoft, Norton et Trend Micro. À cela s’ajoutent 9 solutions pour entreprises des fabricants Acronis, Avast, Kaspersky (avec 2 versions), Microworld, Norton, Qualys, Sophos et Trellix.

Tous les produits doivent faire leurs preuves dans cinq scénarios d’attaque, chacun impliquant des rançongiciels et des voleurs d'informations. Les testeurs attribuent alors jusqu’à 3 points pour la protection contre les ransomwares et jusqu’à 4 points pour la protection contre les voleurs d'informations. Si la défense ne réussit que partiellement à une étape, le laboratoire attribue des demi-points. À la fin du test, le meilleur score de protection est donc de 35 points.

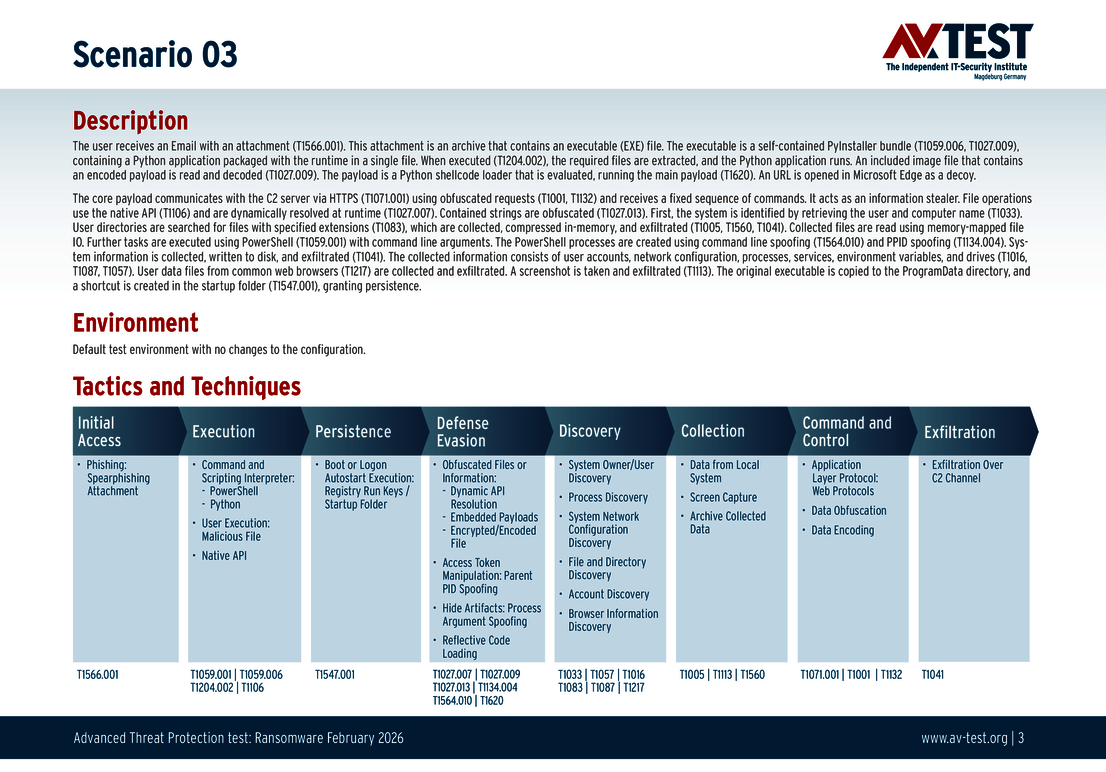

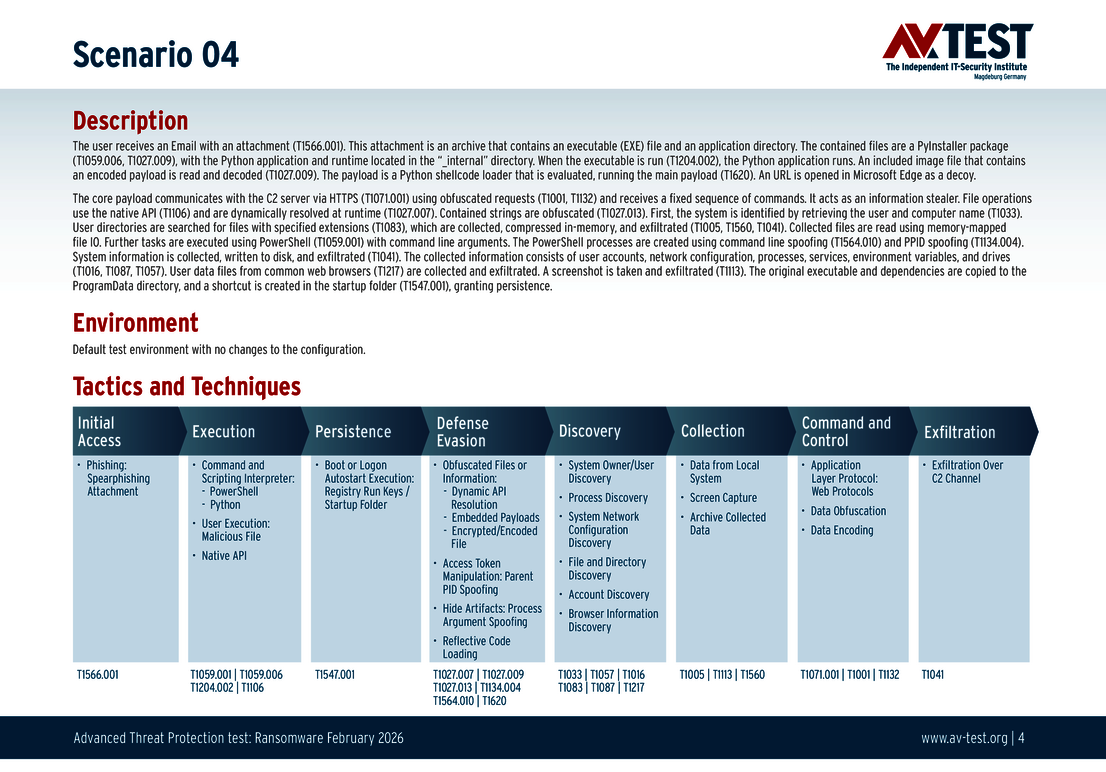

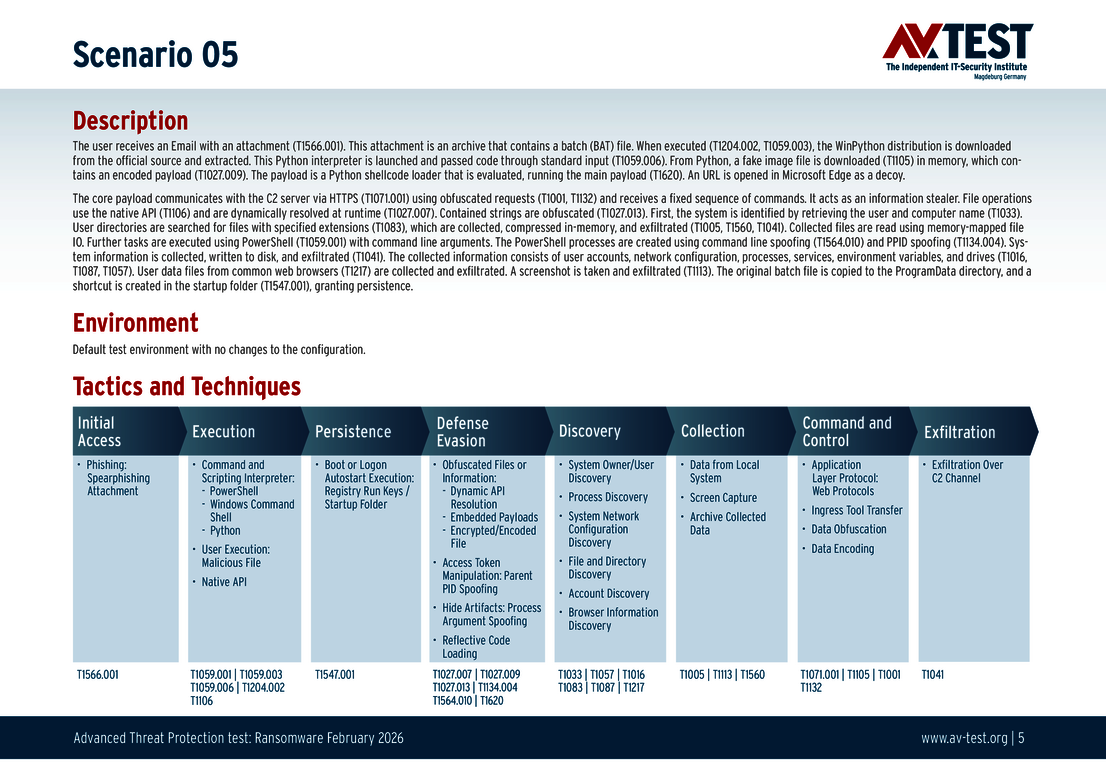

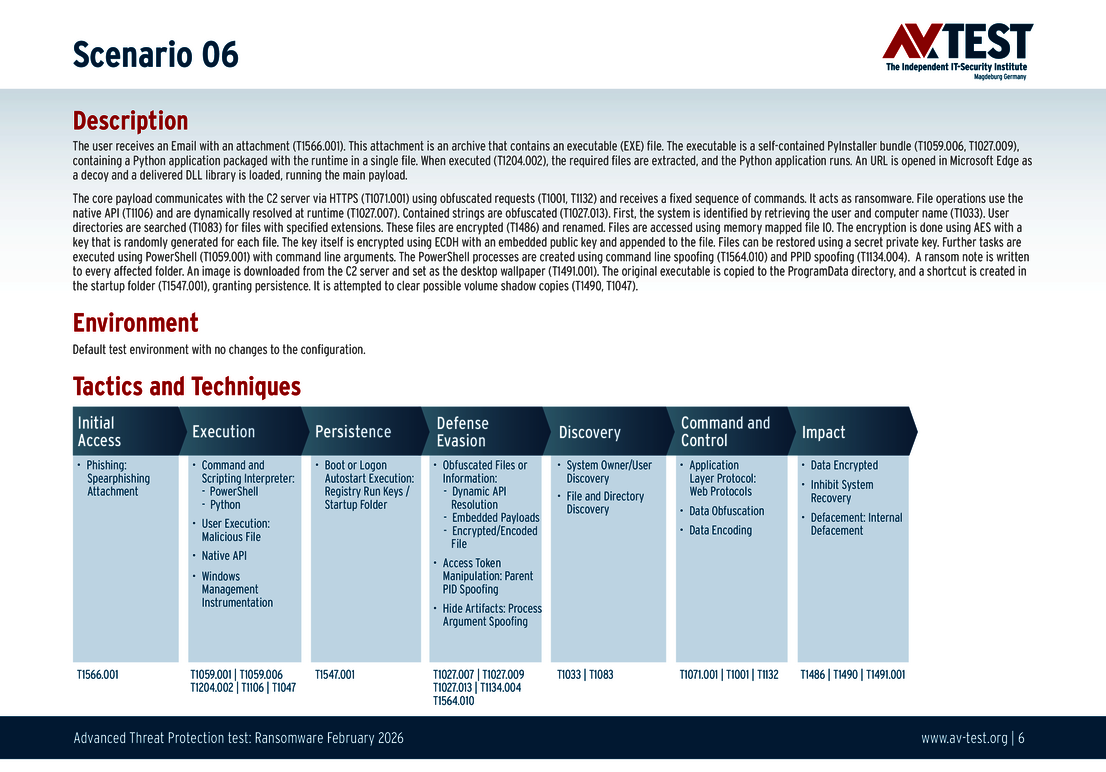

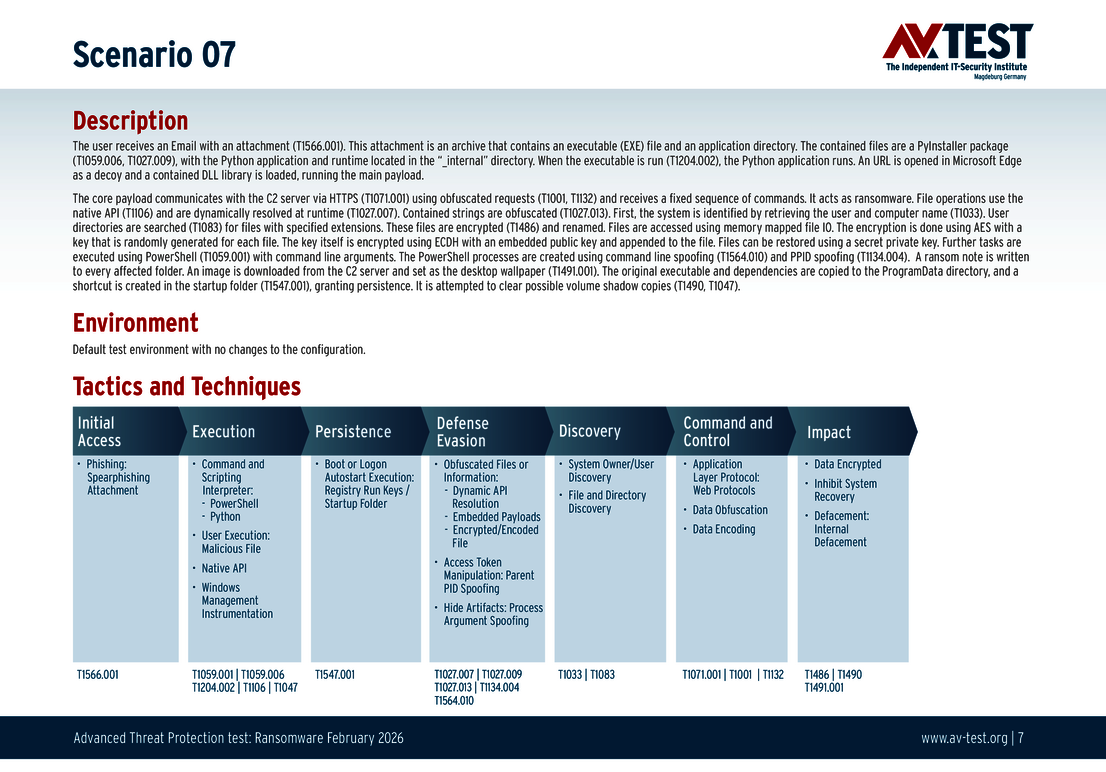

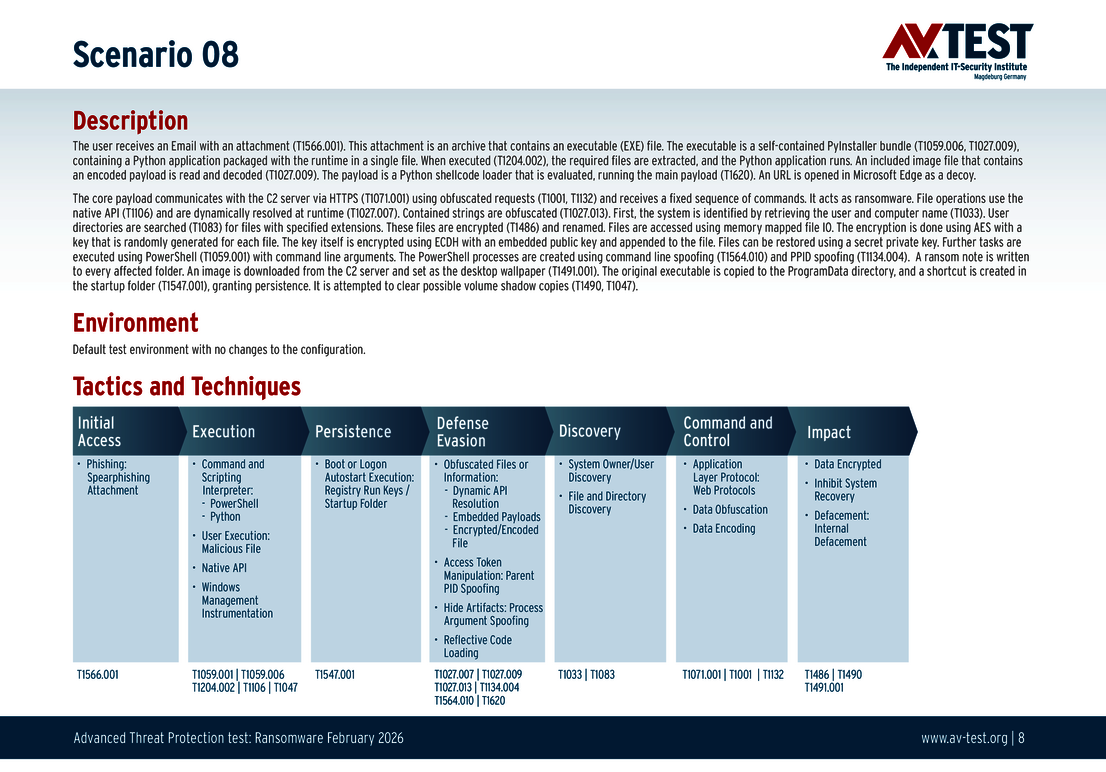

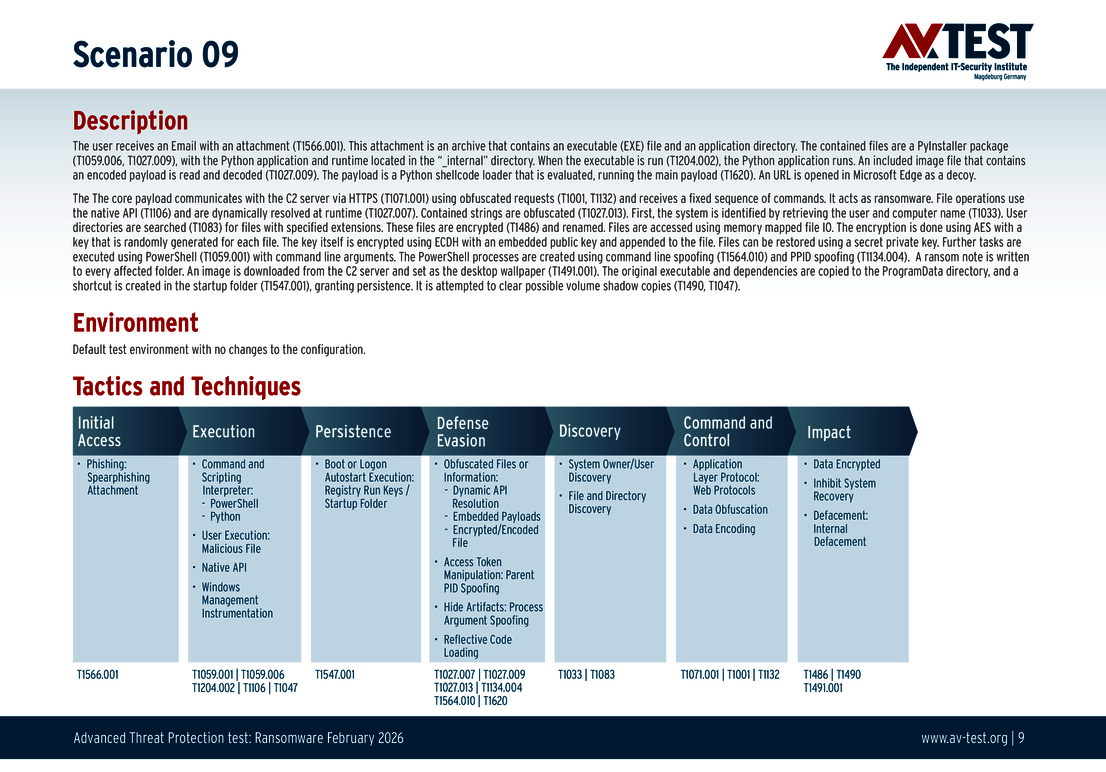

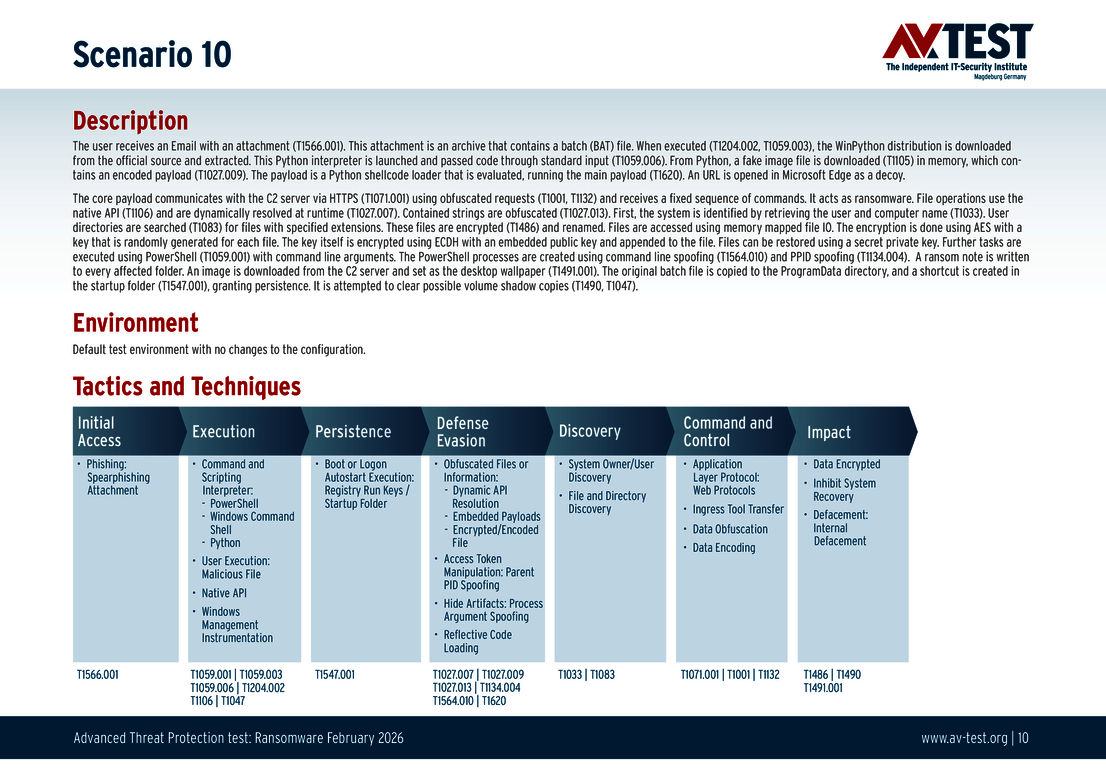

Les 10 scénarios utilisés pour le test

Tous les scénarios d’attaque sont documentés selon la norme de la base de données MITRE ATT&CK. Les différentes sous-rubriques, p. ex. « T1566.001 », correspondent dans la base de données Mitre à « Techniques » sous le point « Phishing: Spearphishing Attachment ». Ainsi, chaque étape du test est définie entre les spécialistes et peut être mieux retracée. De plus, toutes les techniques d’attaque sont expliquées, ainsi que la manière et le contexte dont les programmes malveillants opèrent et s'installent sur le système.

11 suites de sécurité pour particuliers soumises au test ATP

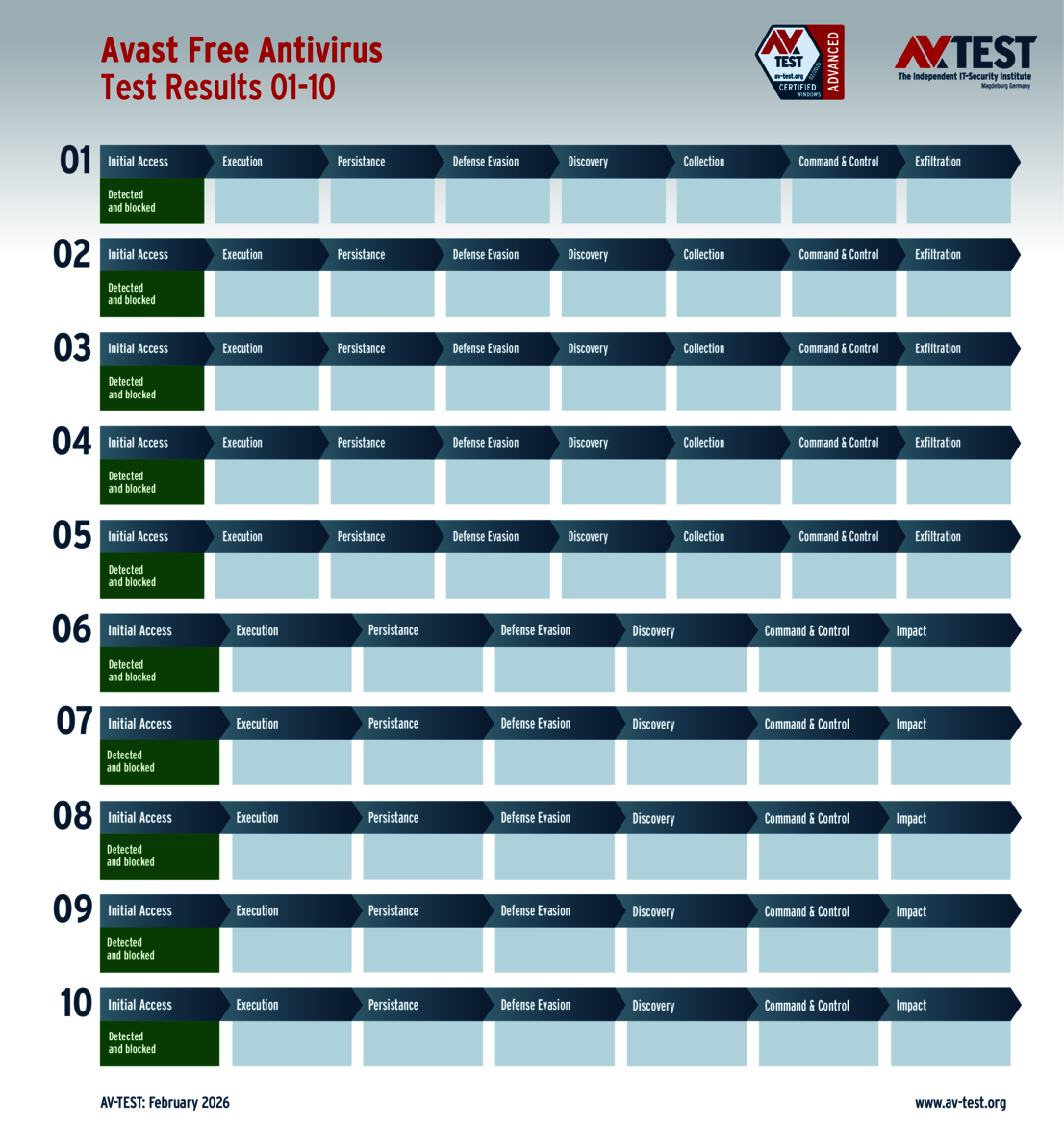

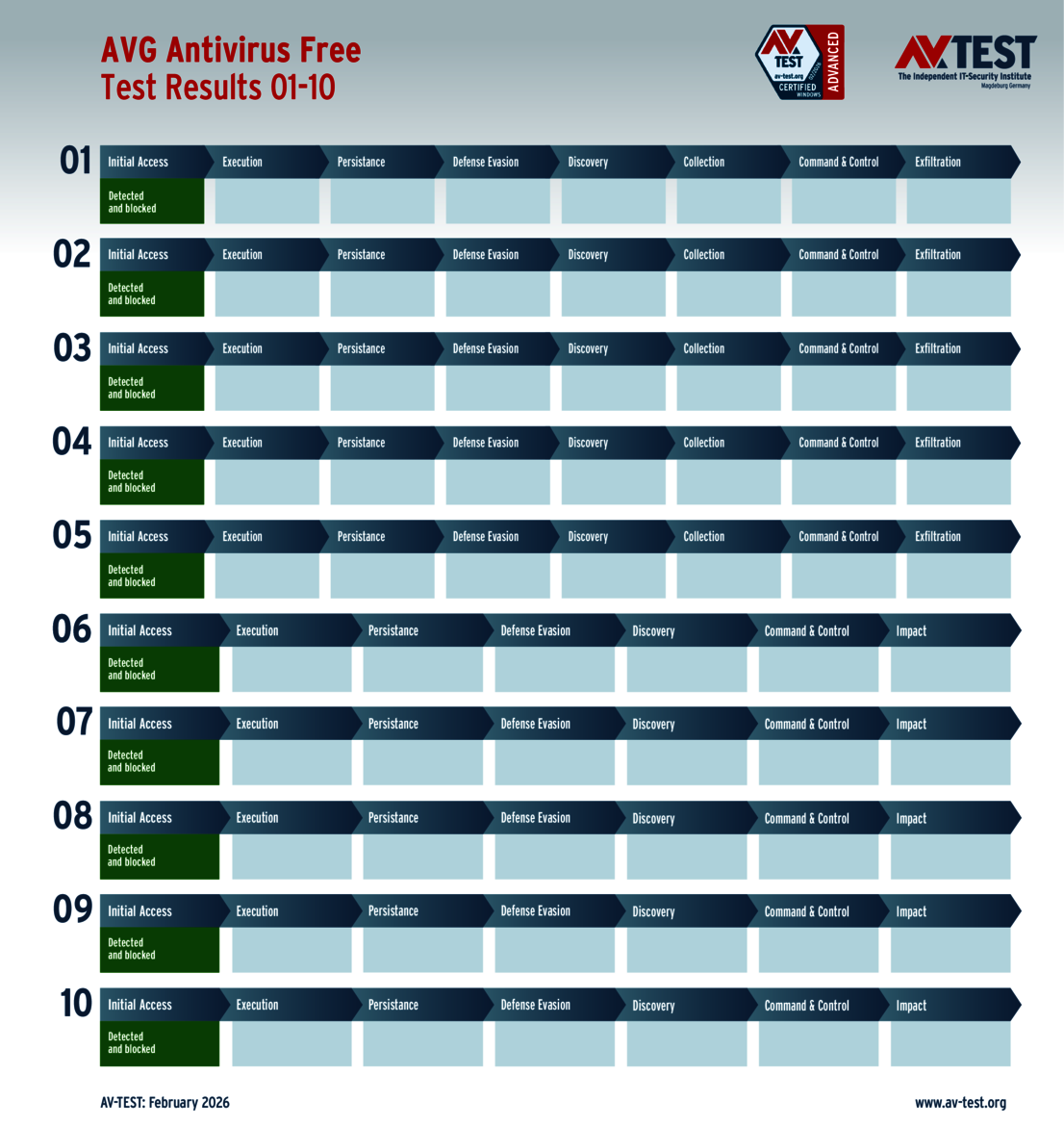

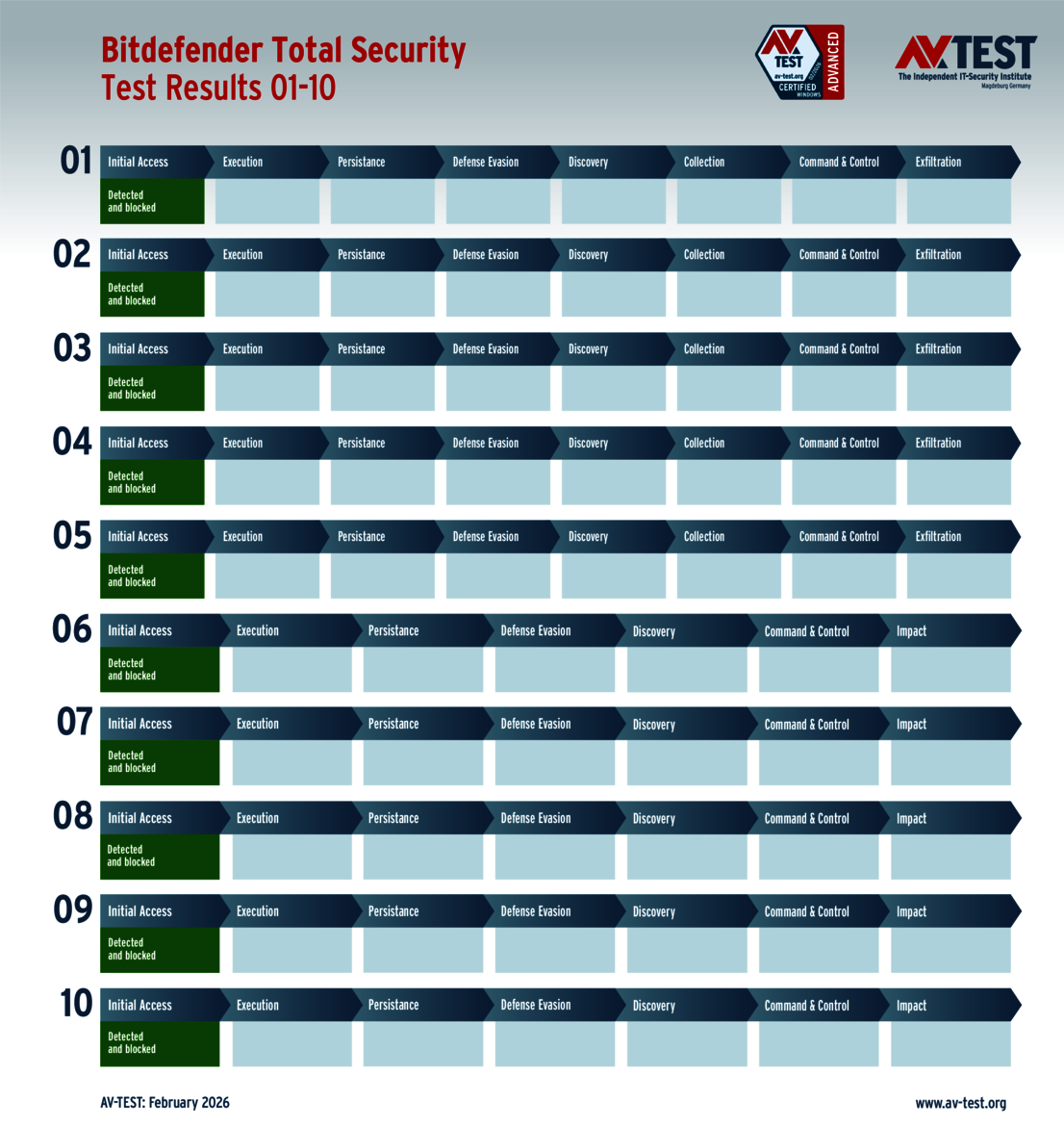

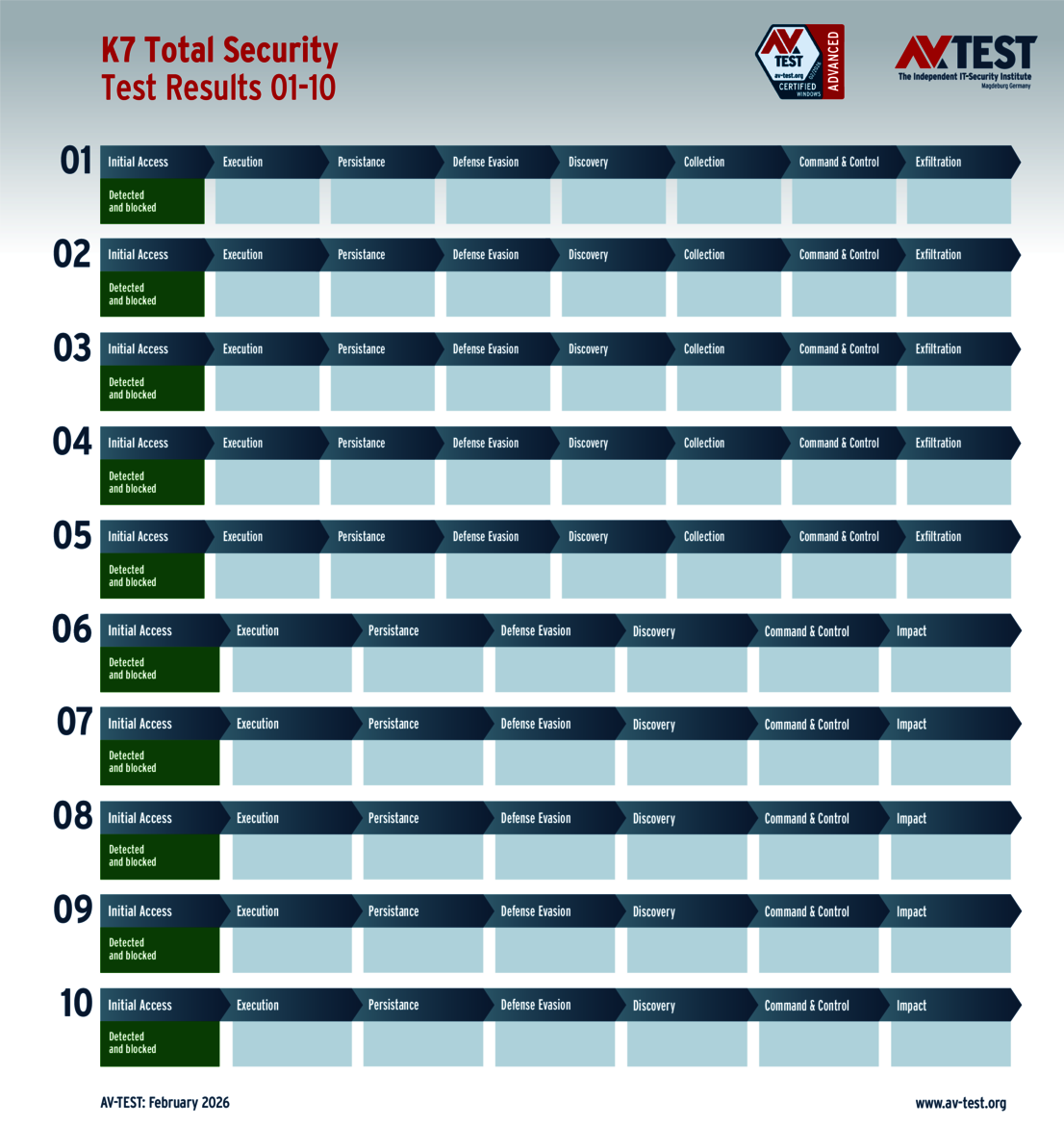

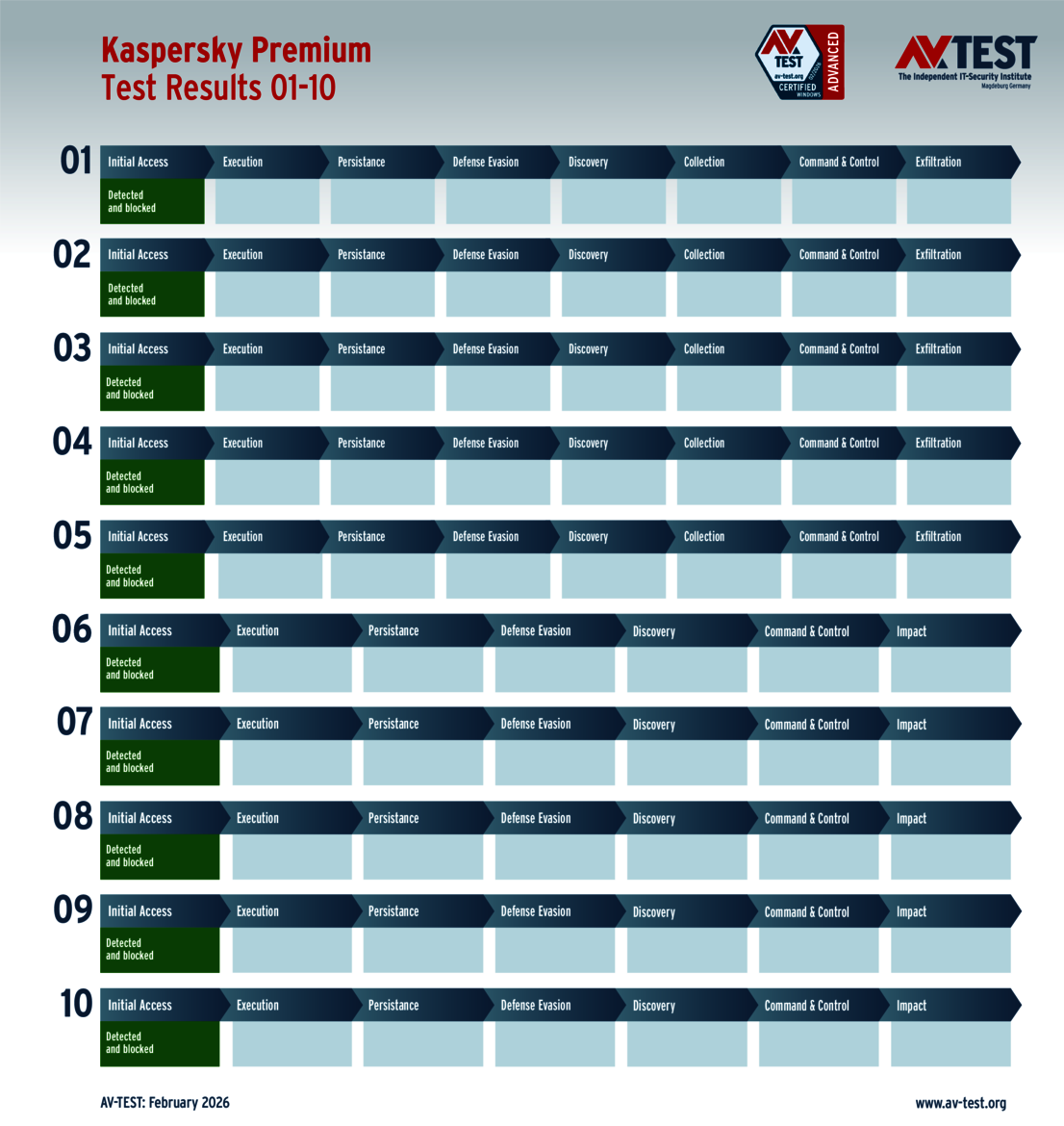

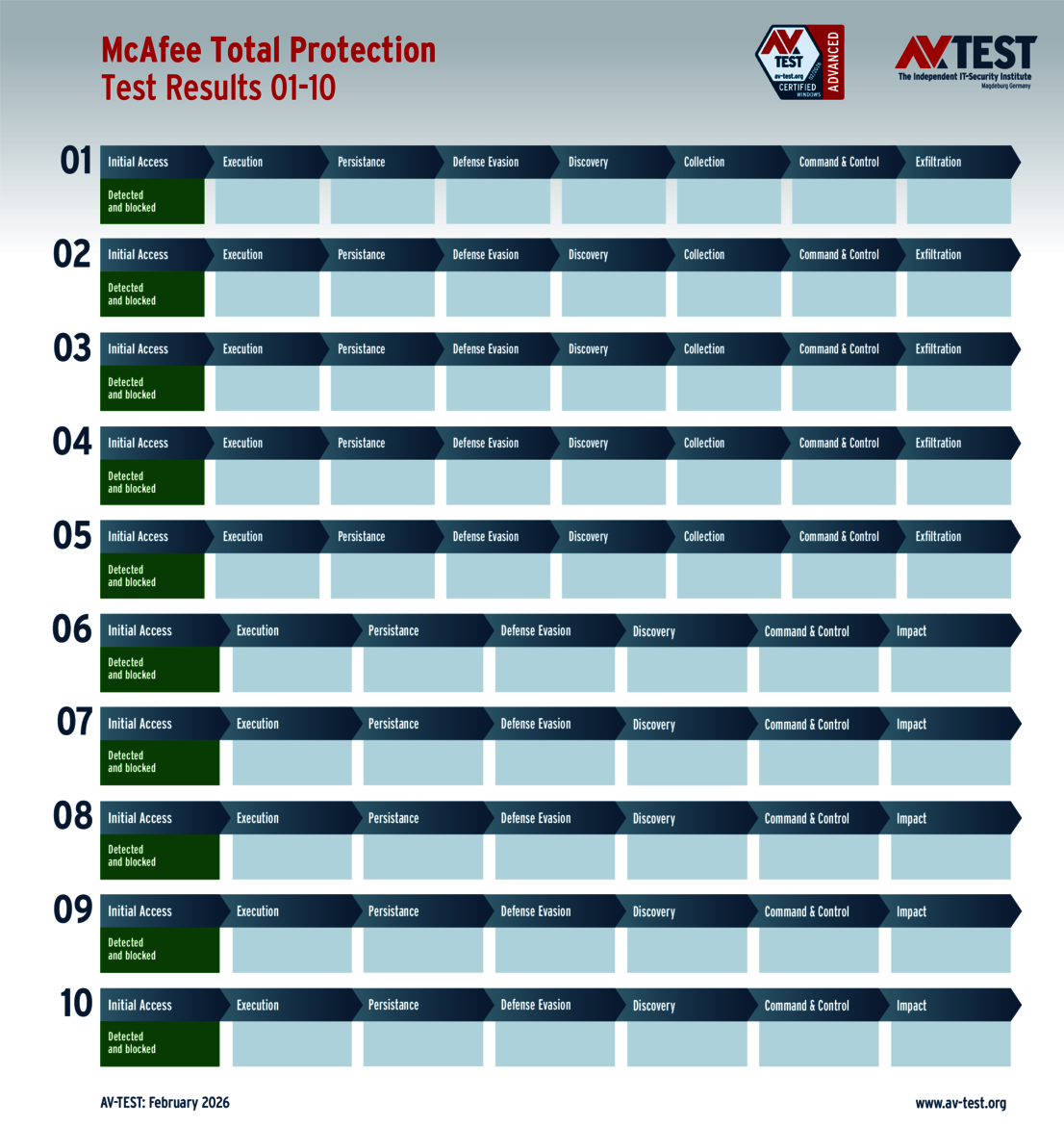

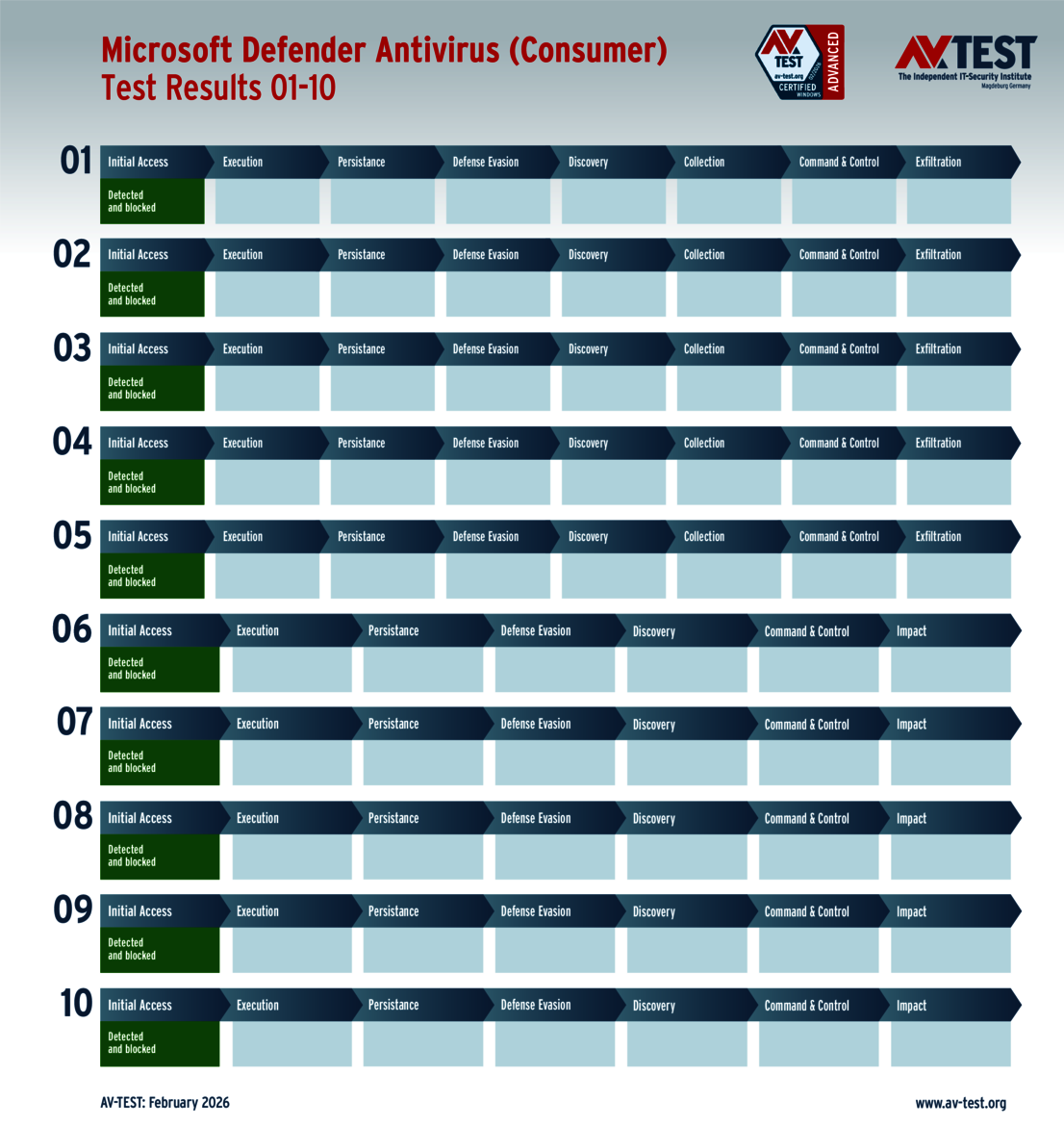

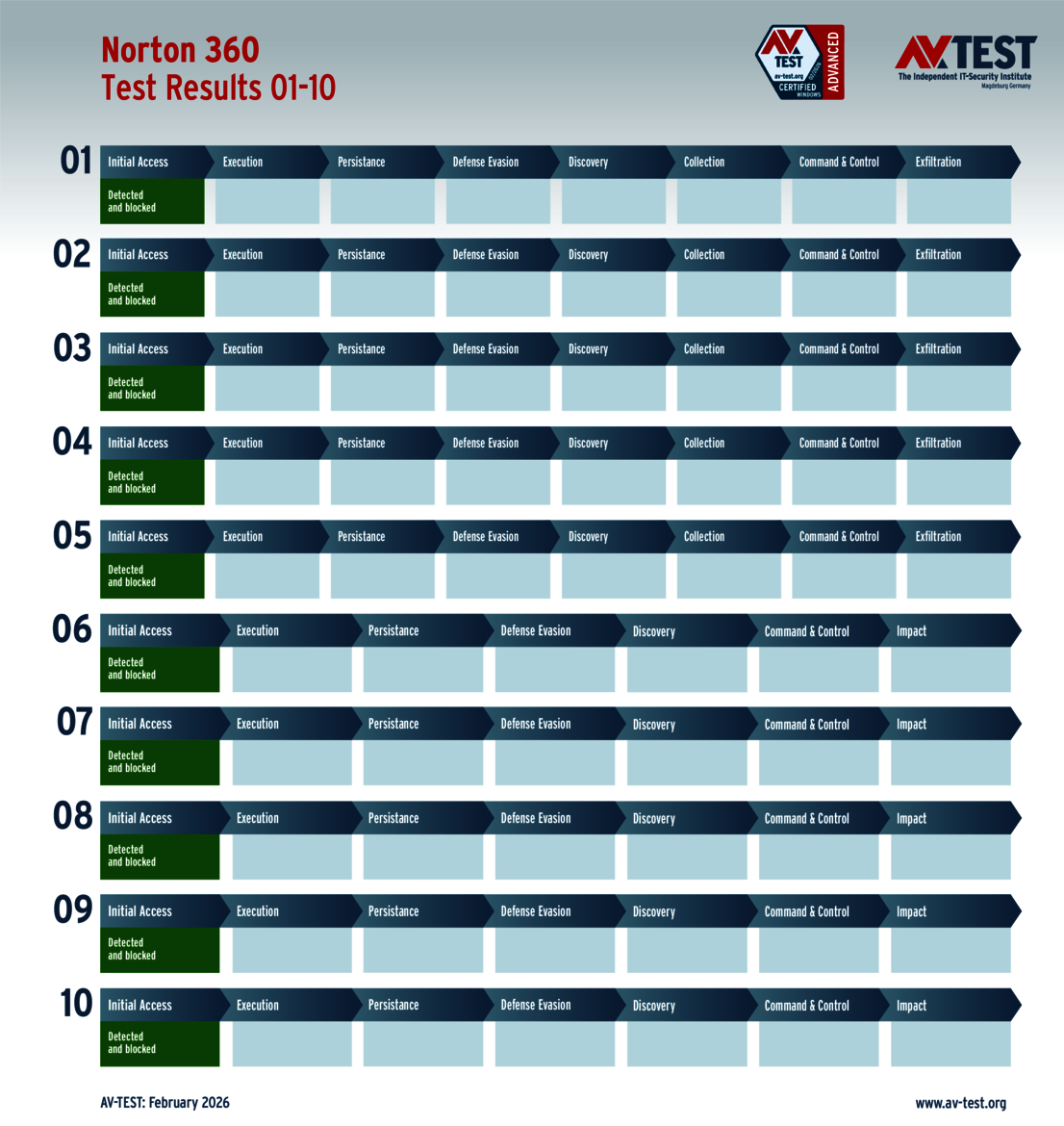

Pendant le test, les suites antivirus pour PC Windows 10 particuliers doivent neutraliser plusieurs attaques. Sur les 11 testés, 8 produits ne sont pas tombés dans le piège des rançongiciels ni des dernières techniques d’attaque. Dans les 10 scénarios, les suites suivantes ont parfaitement détecté et éliminé les attaquants : Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft et Norton.

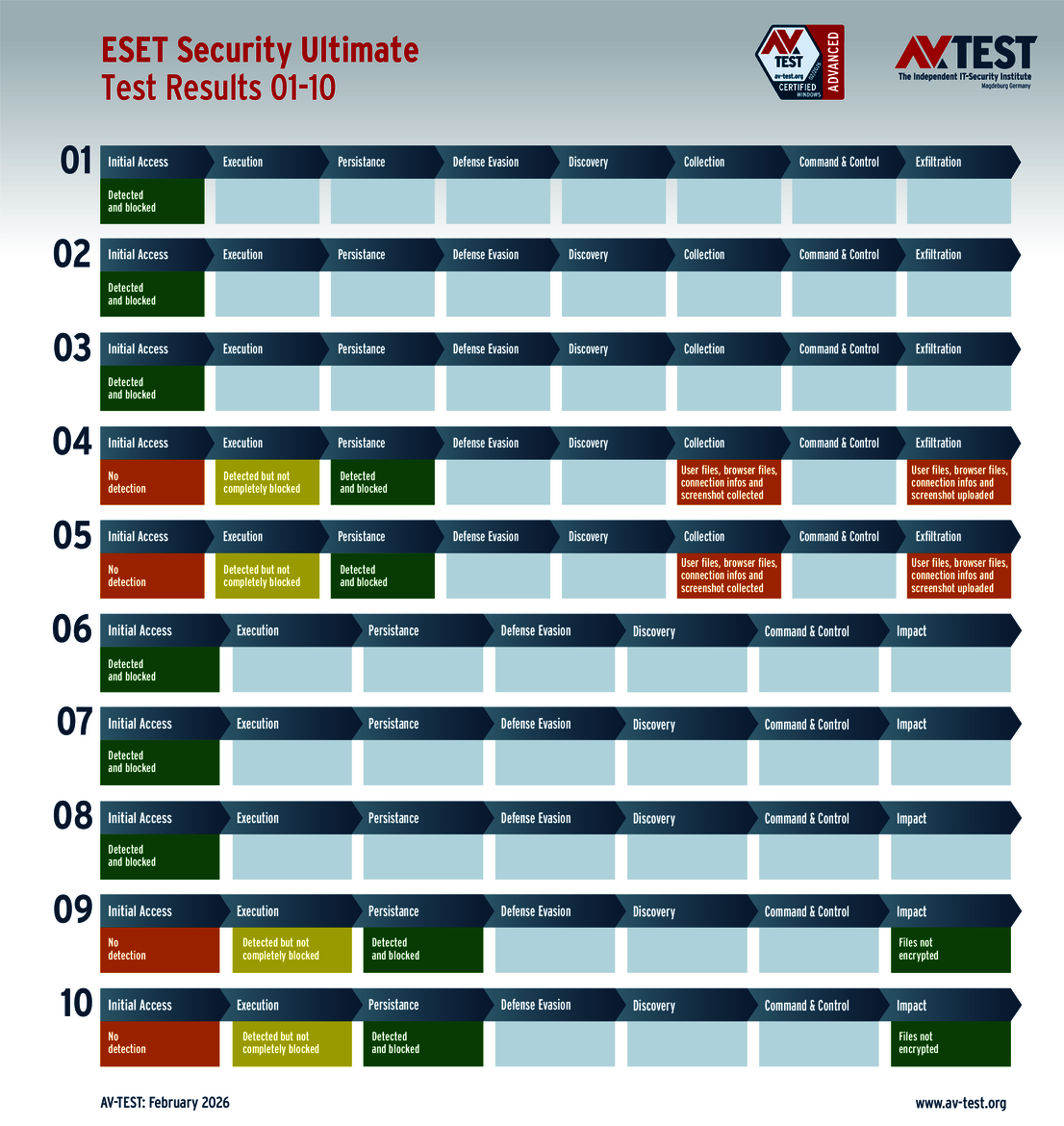

La suite antivirus pour Windows d'ESET a bien détecté tous les attaquants, mais elle a rencontré les problèmes suivants dans quatre cas de figure. Deux exemplaires de ransomwares ont bien été détectés, mais pas totalement bloqués. Ce n’est qu’après l’intervention d’autres modules de protection que l’attaque a été définitivement stoppée. Dans ce cas, les testeurs retirent un demi-point. Le scénario a commencé de la même manière avec deux voleurs d’informations. La détection a bien fonctionné, mais le blocage de l’attaque a échoué. Certes, l’installation du programme malveillant a été empêchée, mais d’autres processus malveillants n’ont pas été stoppés et dans les deux cas, l’attaquant a pris le dessus. Les données ont été volées, et 2,5 points ont donc été perdus. Après la déduction totale de 6 points, le produit d’ESET obtient finalement un score de protection de 29 points.

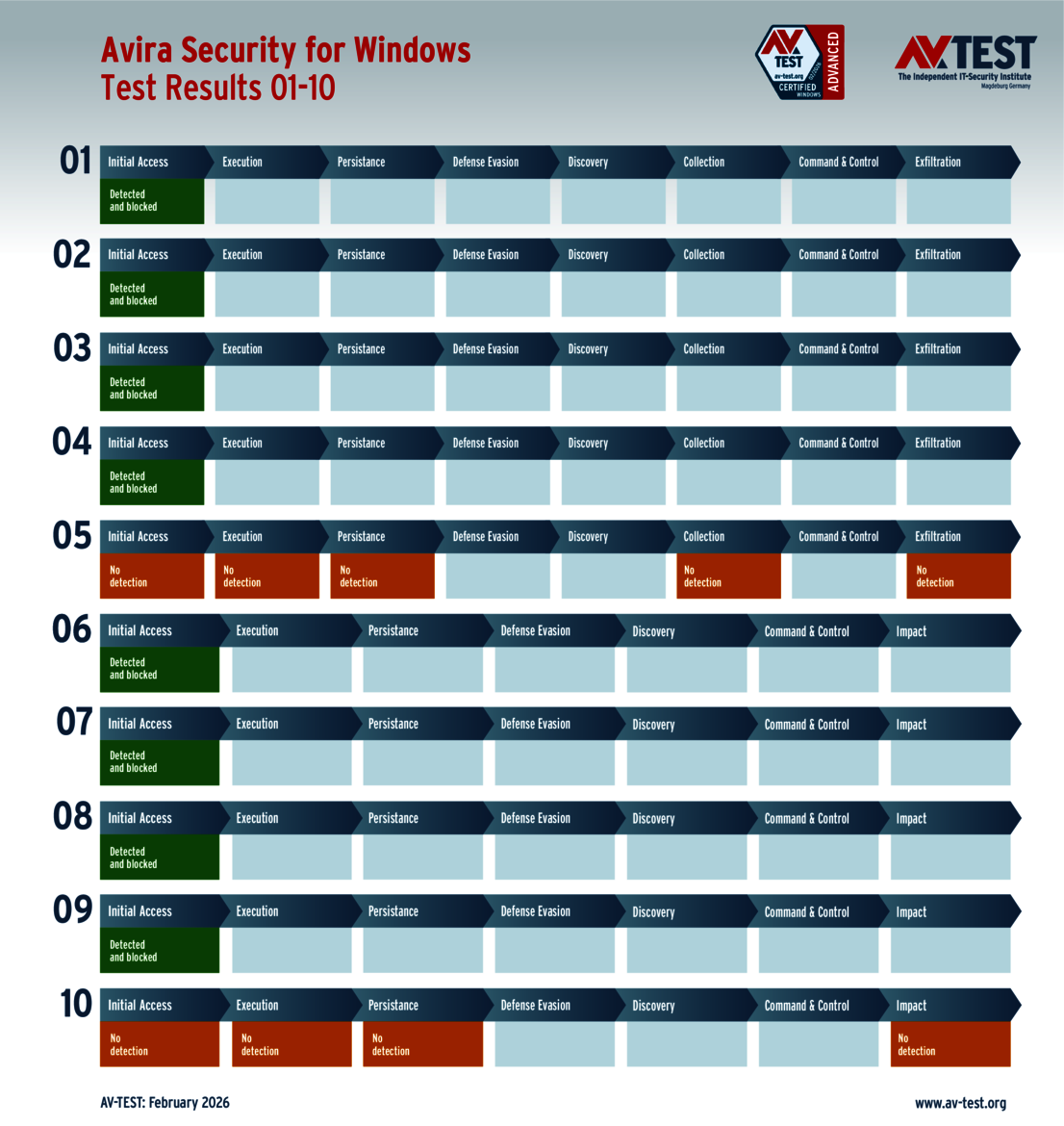

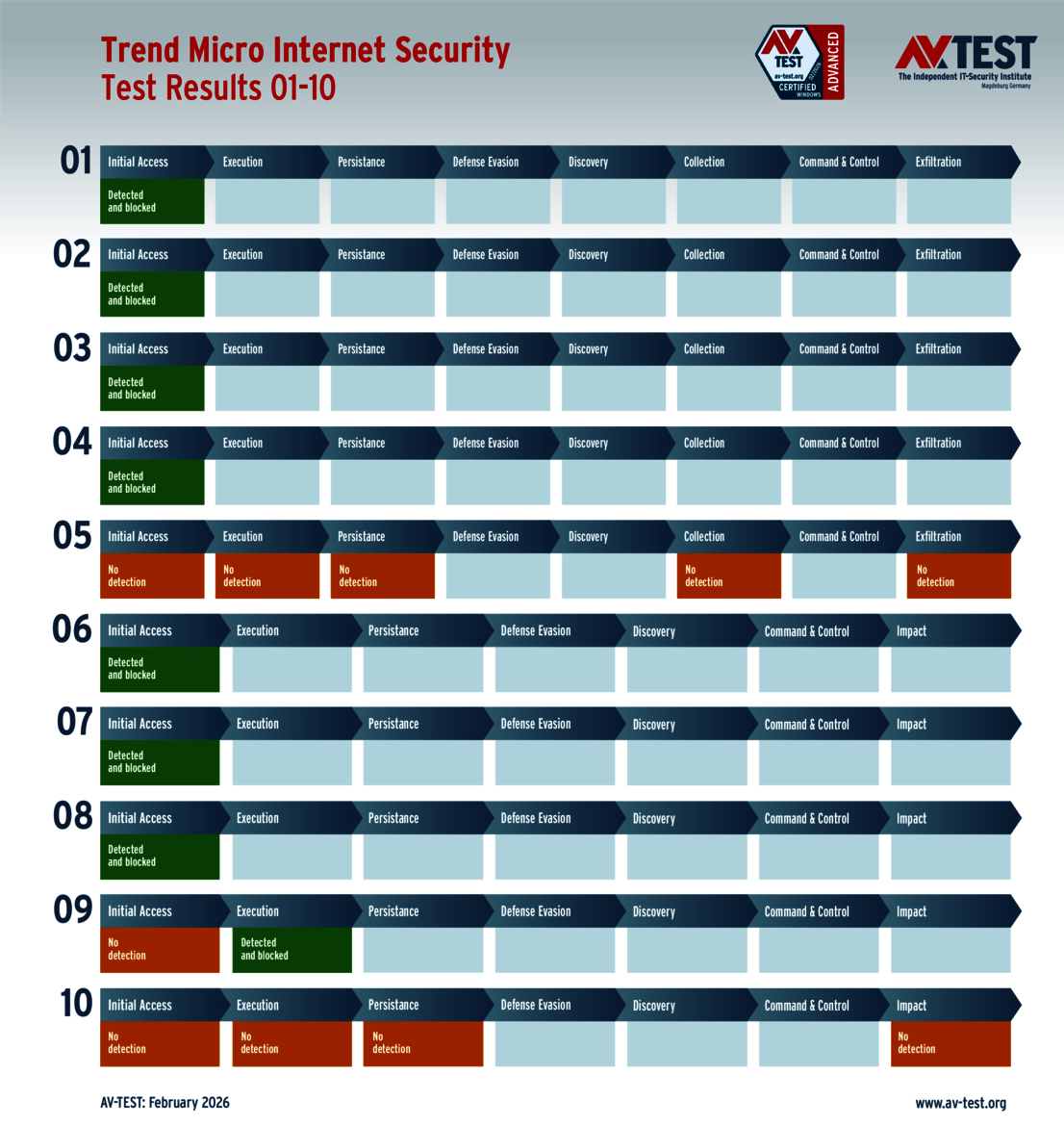

Pour Avira et Trend Micro, les problèmes sont vite clarifiés : les deux produits n’ont pas détecté un rançongiciel et un voleur d’informations, de sorte que ces derniers ont pu sévir en toute tranquillité. Ce qui est intéressant ici, c’est que les deux produits ont rencontré ces problèmes aux scénarios d’attaque n°5 et n°10. Autre point commun : la perte de points. Les deux suites ont perdu chacune 7 points et affichent un score de protection final de 28 points.

Pour réussir la certification, un produit doit atteindre 75 pour cent des 35 points (soit 26,5 points) au score de protection. Les 11 suites y sont parvenues. De plus, les produits de sécurité doivent participer aux tests Windows bimensuels réguliers. Tous les produits remplissent cette condition et obtiennent donc le certificat « Advanced Certified » d’AV-TEST.

9 solutions pour entreprises soumises au test ATP

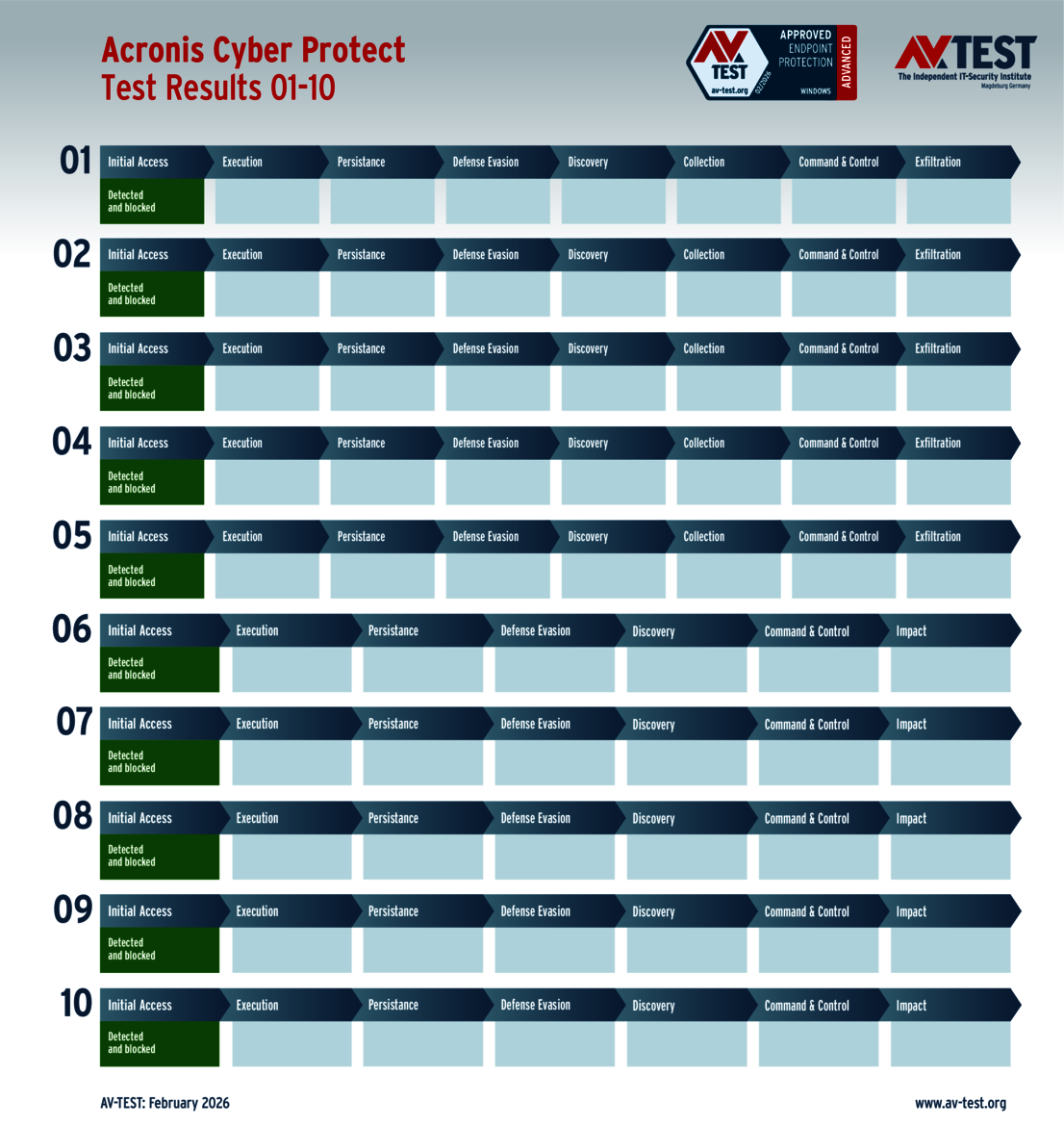

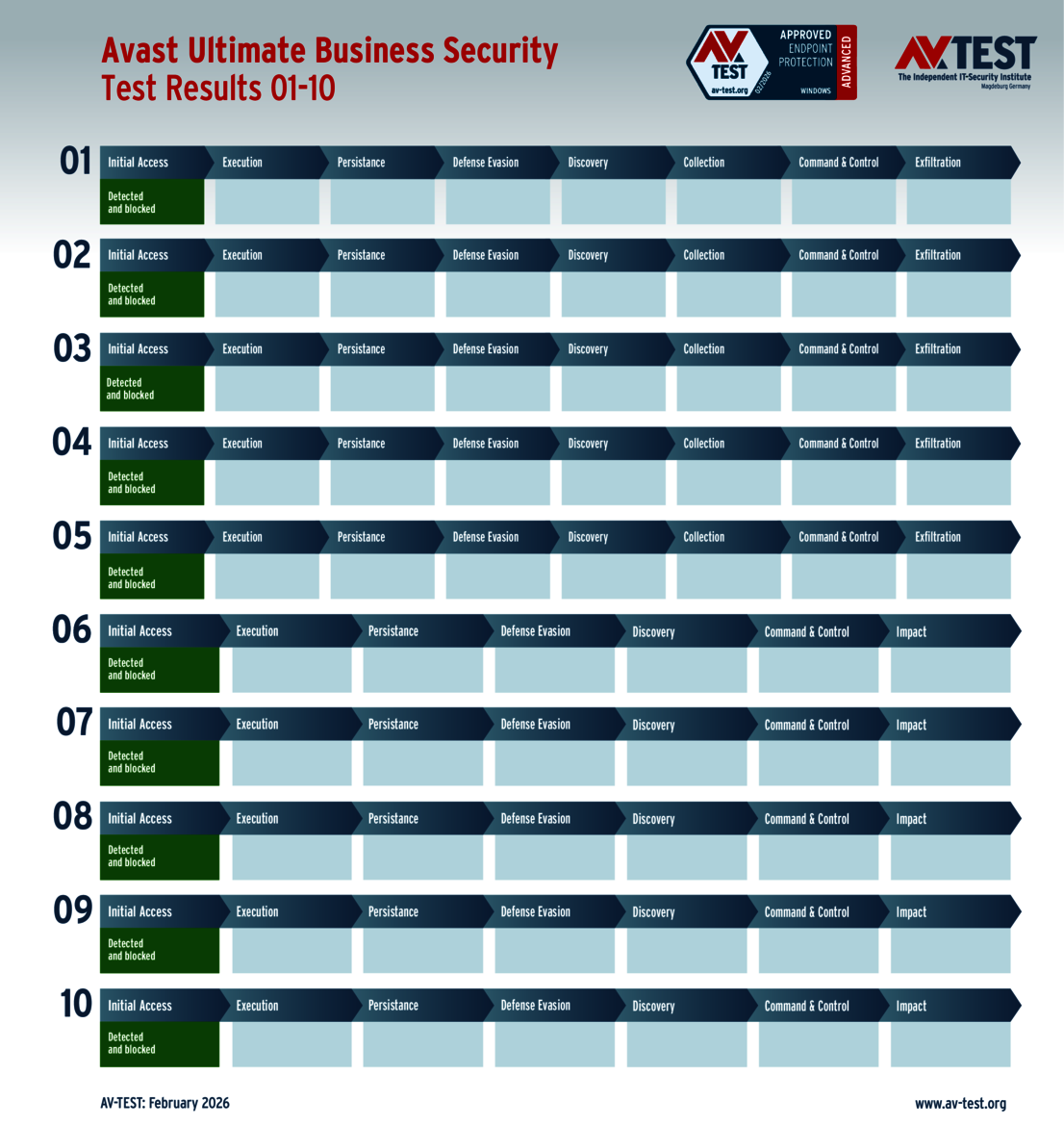

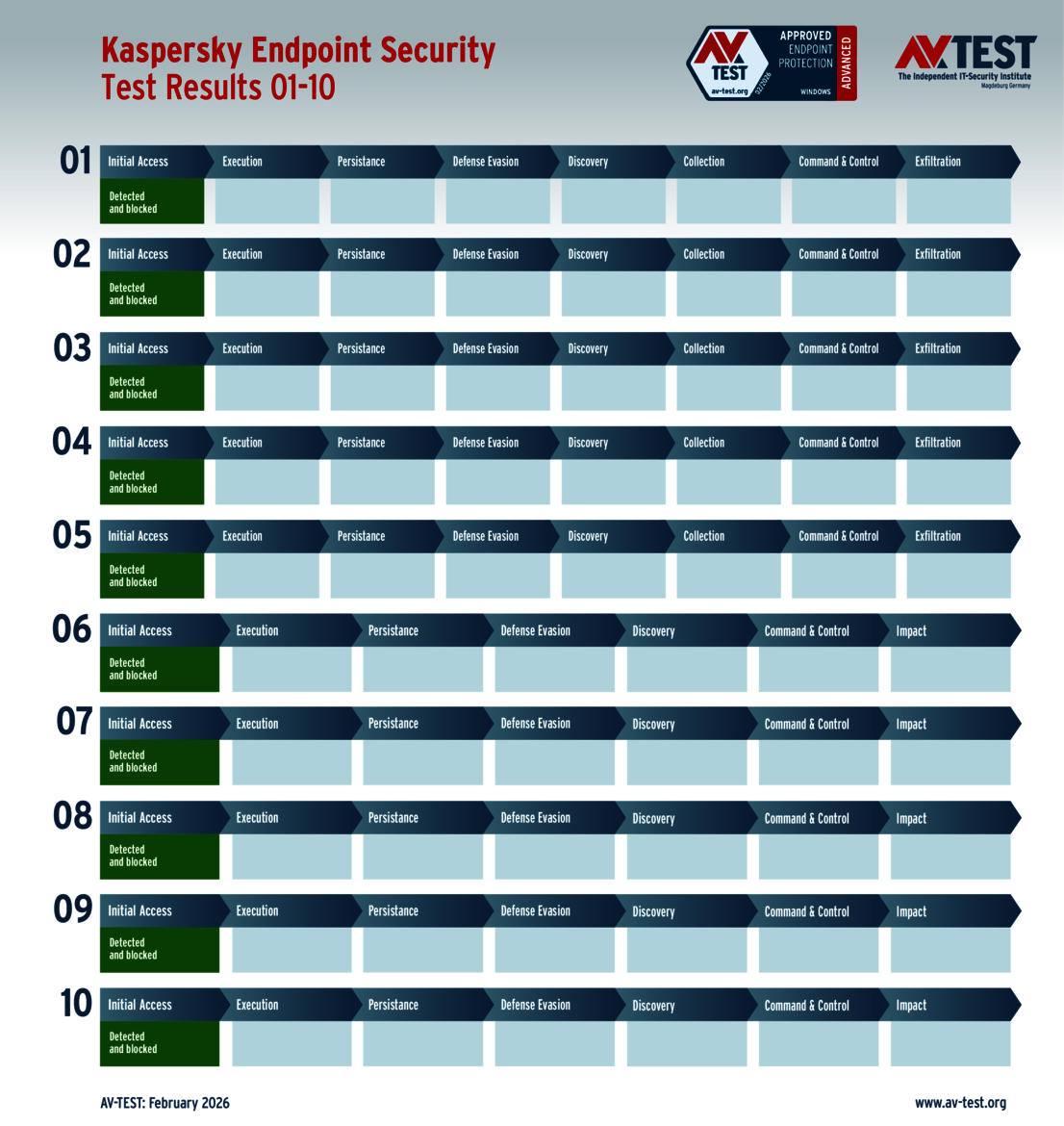

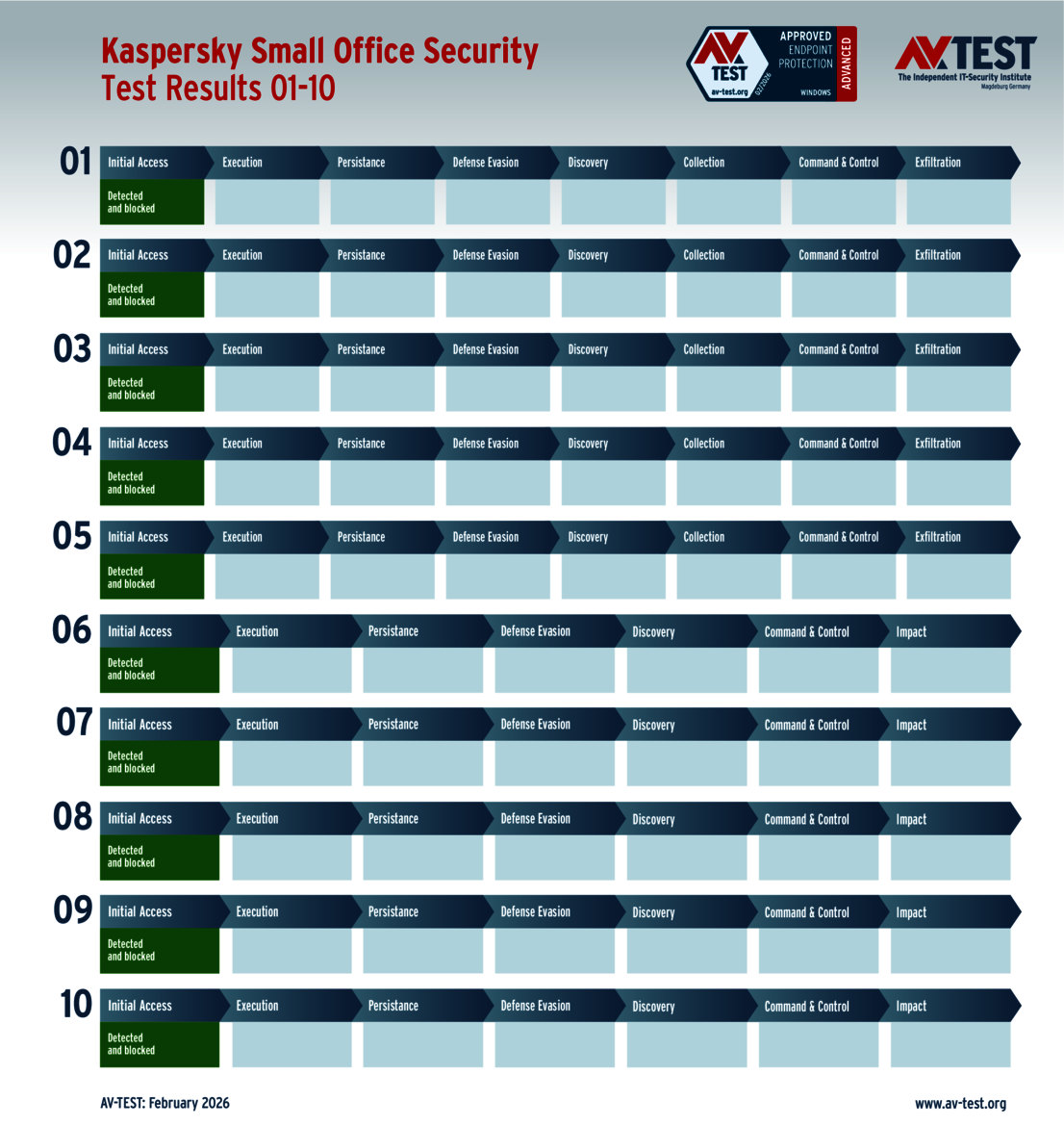

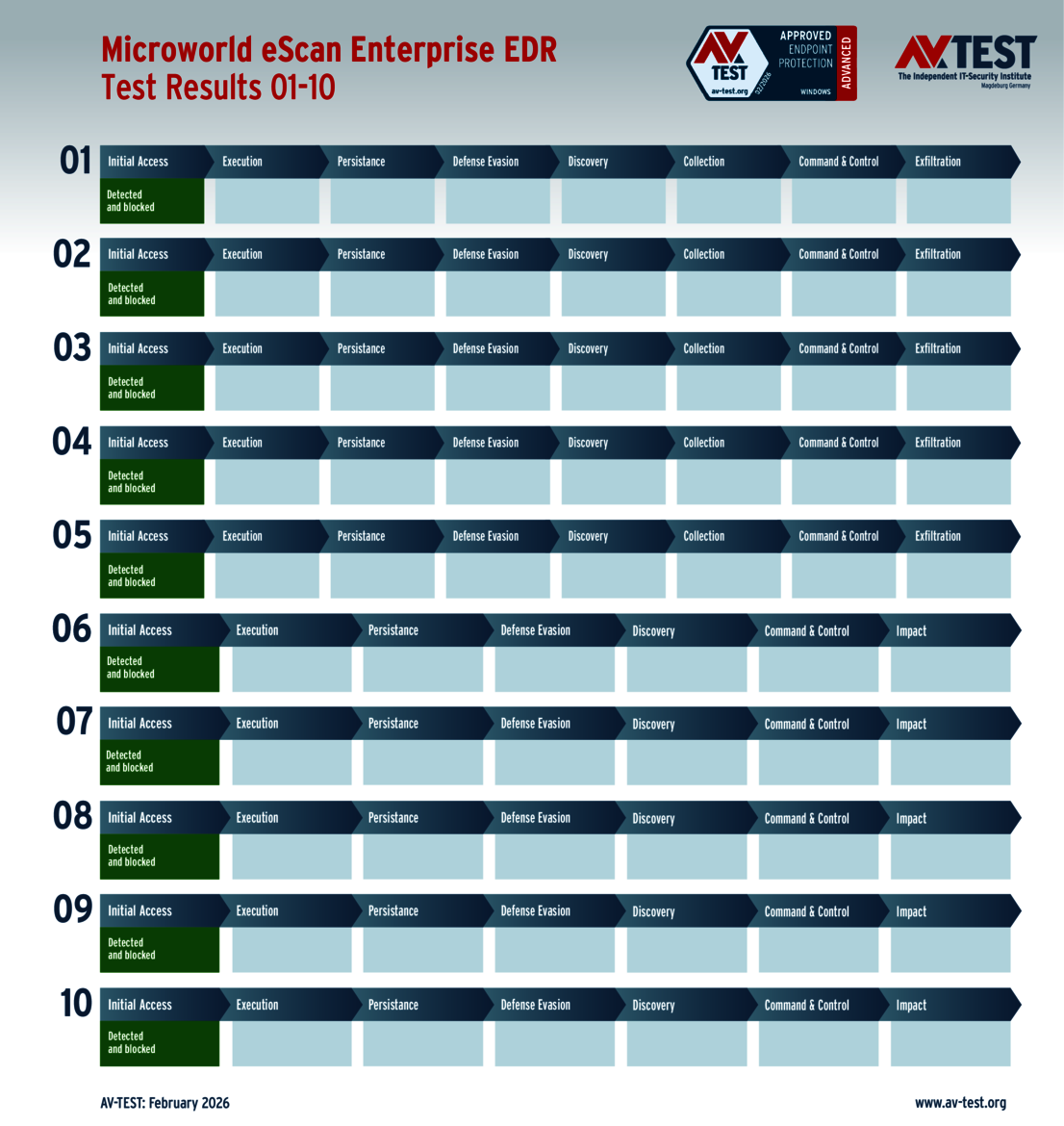

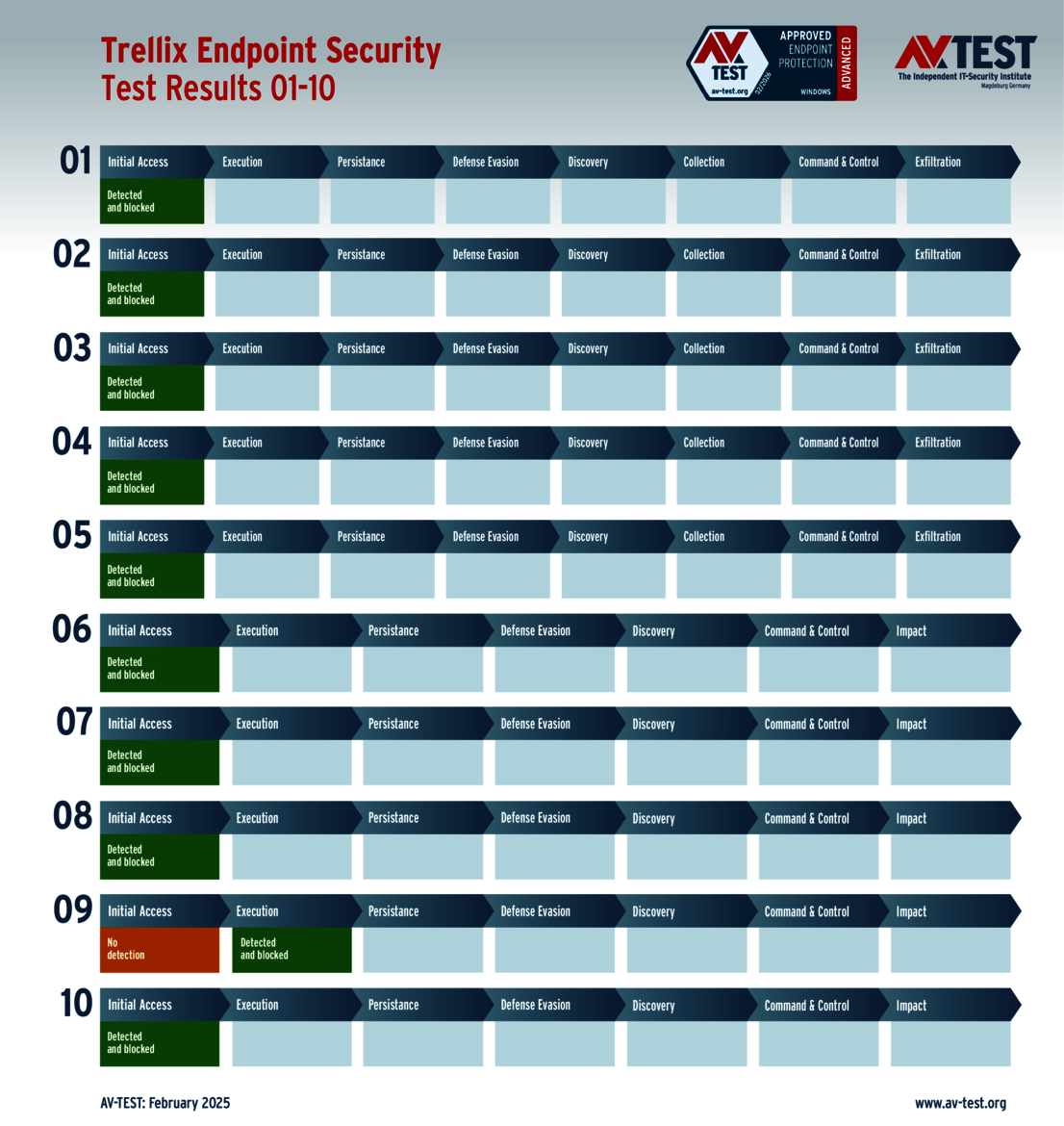

9 solutions ont participé au test ATP actuel pour la certification en matière de protection des entreprises. Le test s’est parfaitement déroulé pour 6 produits sur 9. Ils ont identifié les attaquants sans commettre d’erreur dans les 10 scénarios et totalisent donc 35 points au score de protection : Acronis, Avast, Kaspersky (avec deux versions), Microworld et Trellix.

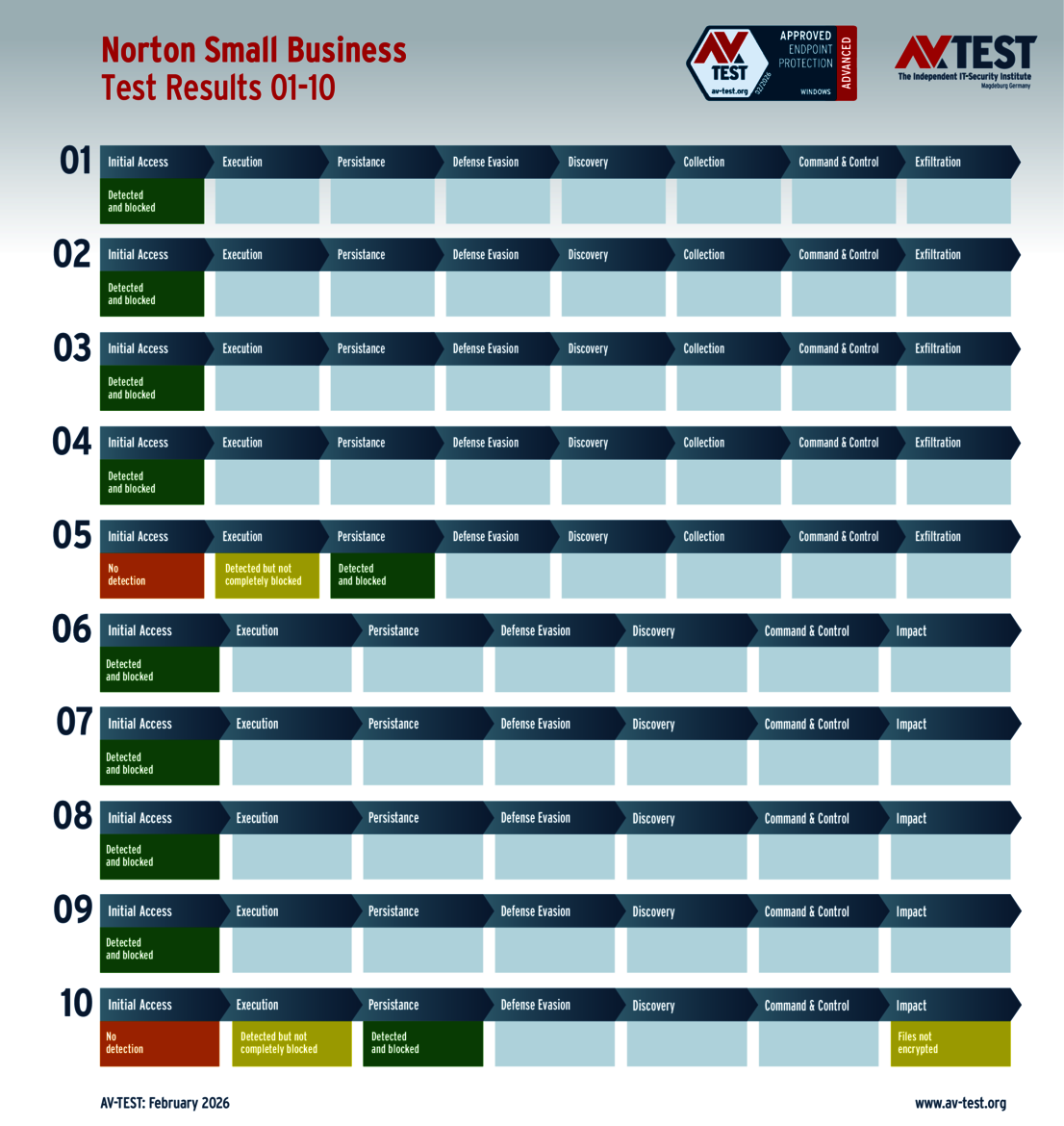

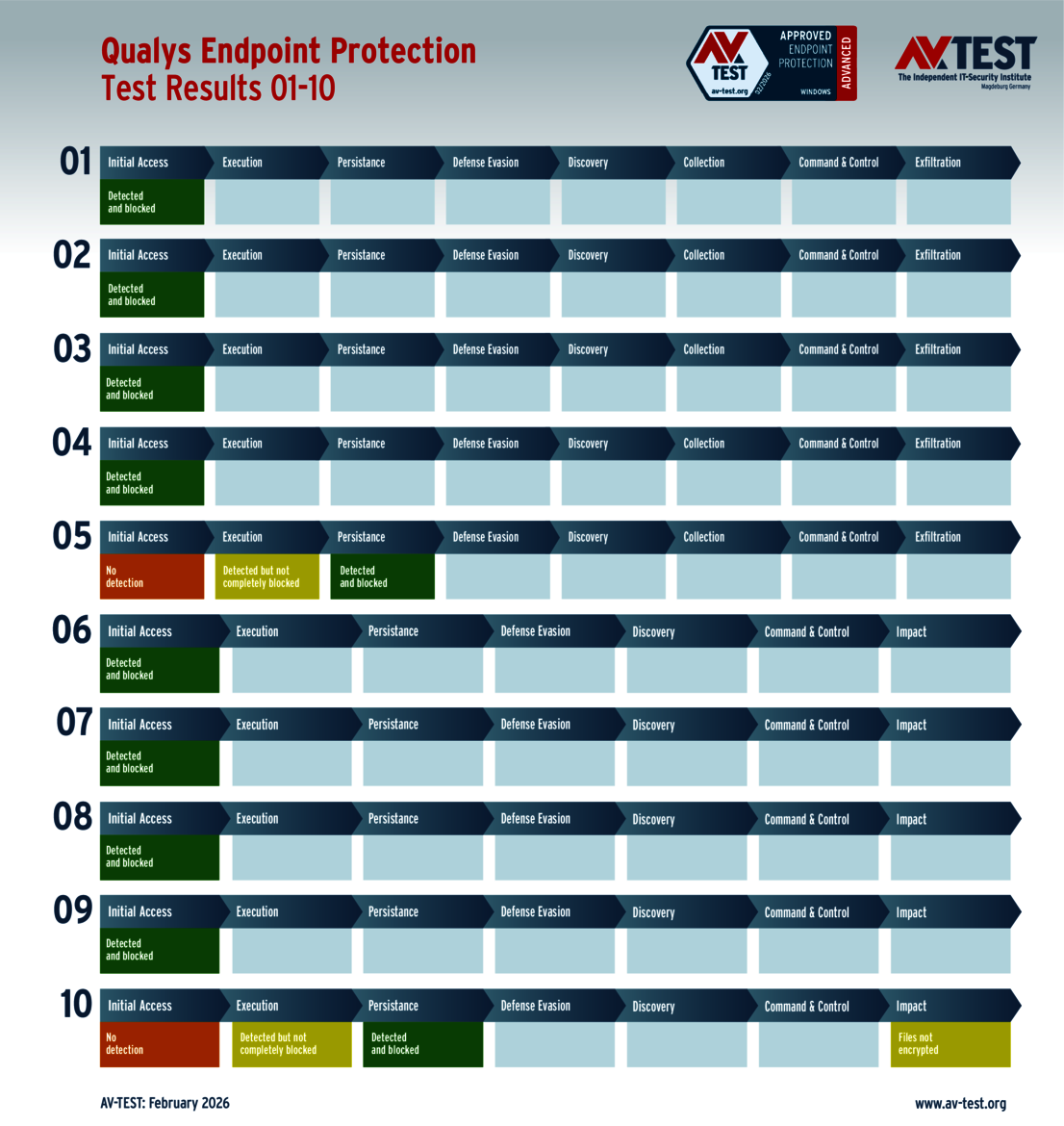

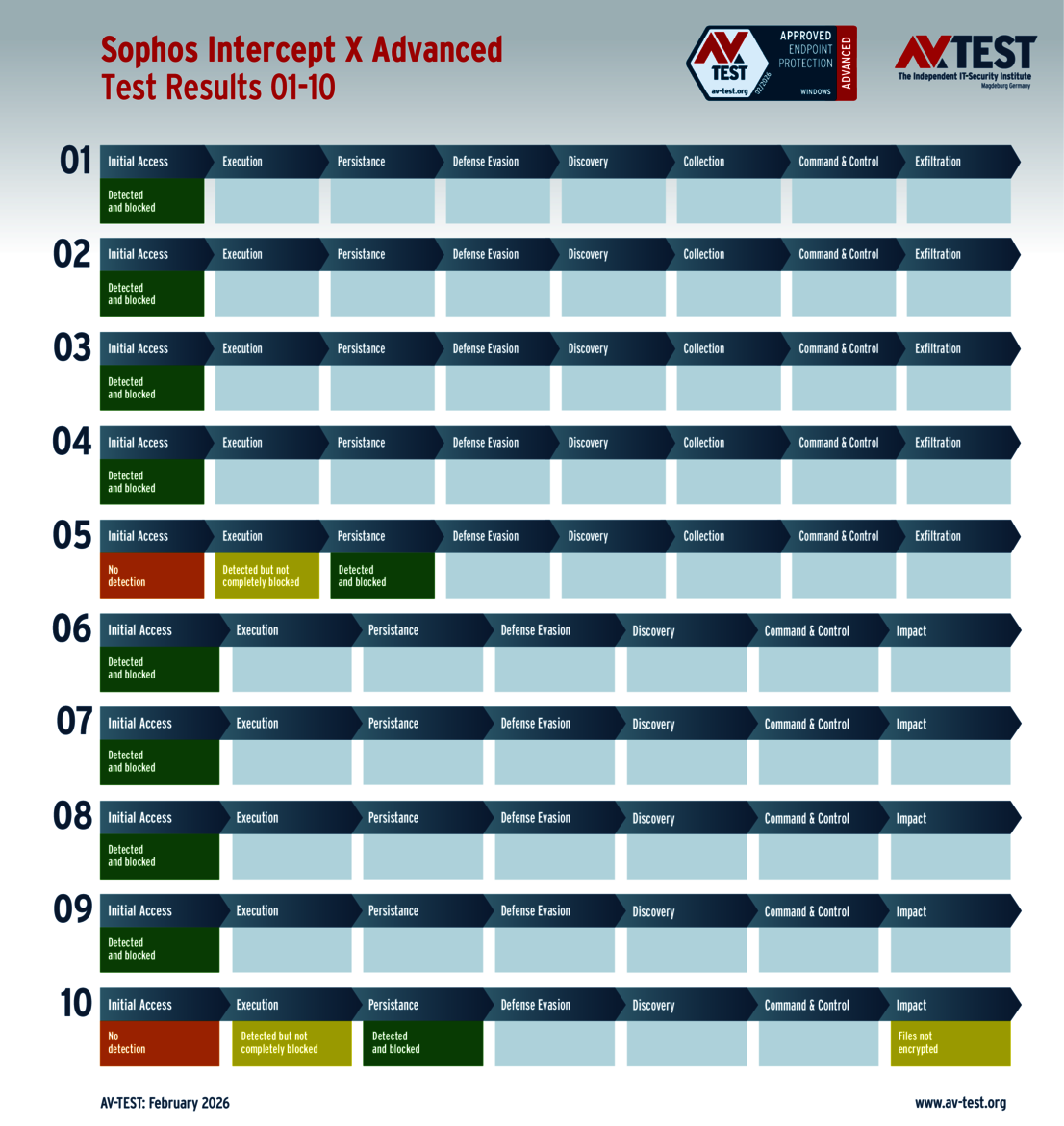

Les solutions de Norton, Qualys et Sophos ont certes détecté tous les programmes malveillants, mais dans deux scénarios, ils n’ont pas stoppé les attaquants immédiatement. Ce n’est que lorsque des mécanismes de protection en aval ont été déclenchés que les attaquants ont été maîtrisés, isolés et éliminés. Là encore, il est intéressant de constater que toutes les solutions ont rencontré des problèmes initiaux aux scénarios d’attaque n°5 et 10. Ces mêmes scénarios ont posé problème à certains produits de protection pour utilisateurs finaux. Le test apporte donc une conclusion importante aux fabricants.

Concernant les solutions pour entreprises, les conditions sont similaires : pour réussir la certification, elles doivent atteindre 75 pour cent des 35 points (soit 26,5 points) au score de protection. De plus, elles doivent participer aux tests Windows bimensuels réguliers. Étant donné que toutes les suites remplissent cette condition, elles ont obtenu le certificat « Advanced Approved Endpoint Protection » d’AV-TEST.

Constatations importantes pour certains participants au test

Les tactiques d’attaque utilisées pour le test ATP varient certes d’un test à l’autre, mais elles proviennent toujours de campagnes d’attaques récentes ou sont observées par des experts dans le cadre d’attaques. La plupart des équipes de fabricants méritent de remporter les 35 points à leur score de protection pour leur travail efficace et souvent irréprochable.

Du côté des suites pour utilisateurs finaux de Windows, c'est le cas de pas moins de 8 suites sur 11. Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft et Norton.

En ce qui concerne les solutions de protection des systèmes Windows en entreprise, 6 produits sur 9 ont réalisé un sans-faute, terminant le test de certification avec le score de 35 points : Acronis, Avast, Kaspersky (avec deux versions), Microworld et Trellix.

Les autres produits ont rencontré des difficultés dans quelques scénarios seulement, qui sont souvent identiques par ailleurs. Ce sont des constatations importantes pour les équipes de développeurs pour améliorer leurs produits à l’avenir. Il convient toutefois de mentionner que, dans la plupart des cas où un attaquant n'a pas été détecté, les autres modules de protection sont intervenus avec succès, protégeant ainsi les systèmes Windows contre tout dommage. Les attaquants ont triomphé seulement dans 4 scénarios sur les 200 testés en laboratoire, parvenant à chiffrer des systèmes ou à voler des données.