Aktuelle Nachrichten

28. April 2026 | Text: Markus Selinger | Antivirus für Windows

ATP-Test: Datendiebe und Verschlüssler im Griff

Angreifer entwickeln permanent neue Werkzeuge und Strategien, um Windows-Systeme zu attackieren. Der eigentliche Angriff erfolgt dann meist mit Ransomware oder einem Infostealer. Das Team von AV-TEST hat im aktuellen Advanced Threat Protection-Test – kurz ATP-Test – geprüft, ob Schutzlösungen für Privatanwender und Unternehmen auch den neuesten Angriffstechniken standhalten. Eine davon ist das Verstecken von Malware in einer ausführbaren Datei, getarnt als Python-Anwendung. Da viele dieser Datenpakete von Entwicklern im Web im Umlauf sind, fallen sie zunächst nicht auf. Viele der 20 Schutzprodukte im Test lassen sich davon zwar nicht täuschen – aber leider nicht alle.

Cyberangreifer sind sehr kreativ, wenn es darum geht, mit ihren Angriffen irgendwie Geld zu verdienen. Hersteller von Security-Produkten müssen mit dieser Kreativität Schritt halten, denn schließlich geht es um die Daten und Systeme ihrer Kunden. Bei einigen Angriffen setzen die Täter auf kaum veränderte Malware, verstecken sie aber in harmlos aussehenden Dateien, die massenhaft verbreitet sind.

Die Taktik ist klar: wo versteckt man am besten einen Baum? Im Wald. Genau dieses Prinzip nutzen Angreifer auch, wenn sie Malware in ausführbaren Dateien als Python-Anwendung tarnen. Viele Entwickler fertigen solche Dateien an und verteilen sie kostenlos im Internet oder auf Code-Plattformen – entsprechend unauffällig wirkt die Methode.

20 Security-Lösungen im ATP-Test

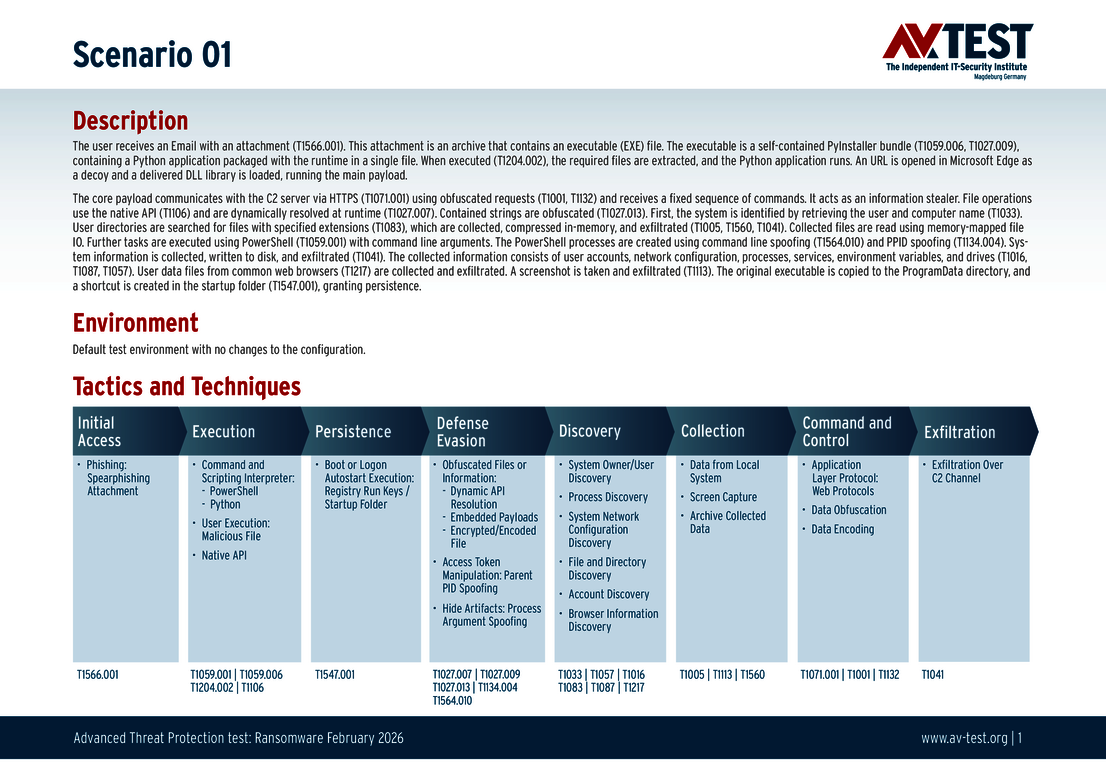

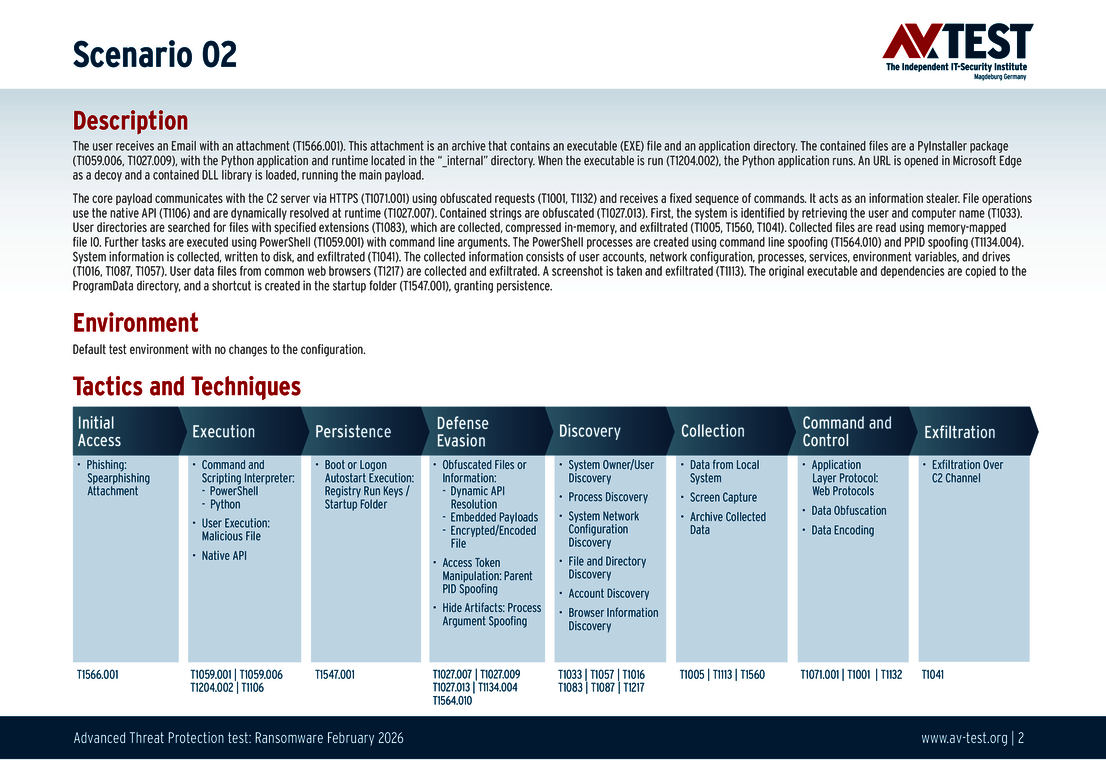

Der aktuelle Advanced Threat Protection-Test – kurz ATP-Test – prüft 20 Schutzlösungen unter Windows 10 für private Anwender und Unternehmen in je 5 Angriffsszenarien mit Infostealern und Ransomware. Dabei nutzt das Labor – wie die Cyberkriminellen – die neuesten Tarntechniken aus aktuellen Hacks. Da werden etwa Dateien als Windows-Tools getarnt, Injection-Angriffe geführt oder getarnter Webcode gestartet. Natürlich kombinieren die Angreifer auch mehrere Verfahren als Angriffskette. Eine der neuesten Methoden ist der bereits erwähnte Trick mit den verseuchten Python-Anwendungen. So funktioniert die Technik:

PyInstaller Executable Bundling: Angreifer nutzen PyInstaller, um schädliche Python-Skripte samt einer minimalen Python‑Laufzeitumgebung zusammenzupacken. Die EXE-Datei ist unter Windows direkt ausführbar. Somit müssen weder Python selbst noch seine Bibliotheken installiert sein und zum Start ist auch keine Installation notwendig. Eine besonders effektive und raffinierte Verbreitungsmethode für Malware-Elemente, da mit PyInstaller erzeugte Ausführungsdateien häufig von Entwicklern zur Verbreitung legitimer Software verwendet werden. Damit sind die gefährlichen Anwendungen getarnt, da sie sowohl Benutzern als auch Sicherheits-Tools harmlos erscheinen.

In unseren Beispielen verwenden wir PyInstaller, um Python-Anwendungen zu verpacken, die später gefährlichen Shellcode oder eine manipulierte DLL-Datei laden. Im Test wird die fertig erzeugte Datei auf dem Zielsystem ausgeführt, wo sie den eingebetteten Python-Interpreter startet und unseren Malware-Code lädt. Somit wird das Verhalten von Ransomware oder Infostealern simuliert.

Dem Test stellen sich 11 Produkte für private Anwender von Avast, AVG, Avira, Bitdefender, ESET, K7 Computing, Kaspersky, McAfee, Microsoft, Norton und Trend Micro. Dazu kommen 9 Lösungen für Unternehmen von Acronis, Avast, Kaspersky (mit 2 Versionen), Microworld, Norton, Qualys, Sophos und Trellix.

Alle Produkte müssen die jeweils 5 Angriffsszenarien mit Ransomware und Infostealern meistern. Dafür vergeben die Tester dann ihre Punkte. Bei der Abwehr von Ransomware sind das bis zu 3 Punkte, bei Infostealern bis zu 4 Punkte. Gelingt in einem Schritt nur eine Teilabwehr, kann es auch zu halben Punkten kommen. Am Ende des Tests liegt der Bestwert im Schutz-Score bei 35 Punkten.

Die 10 Testszenarien

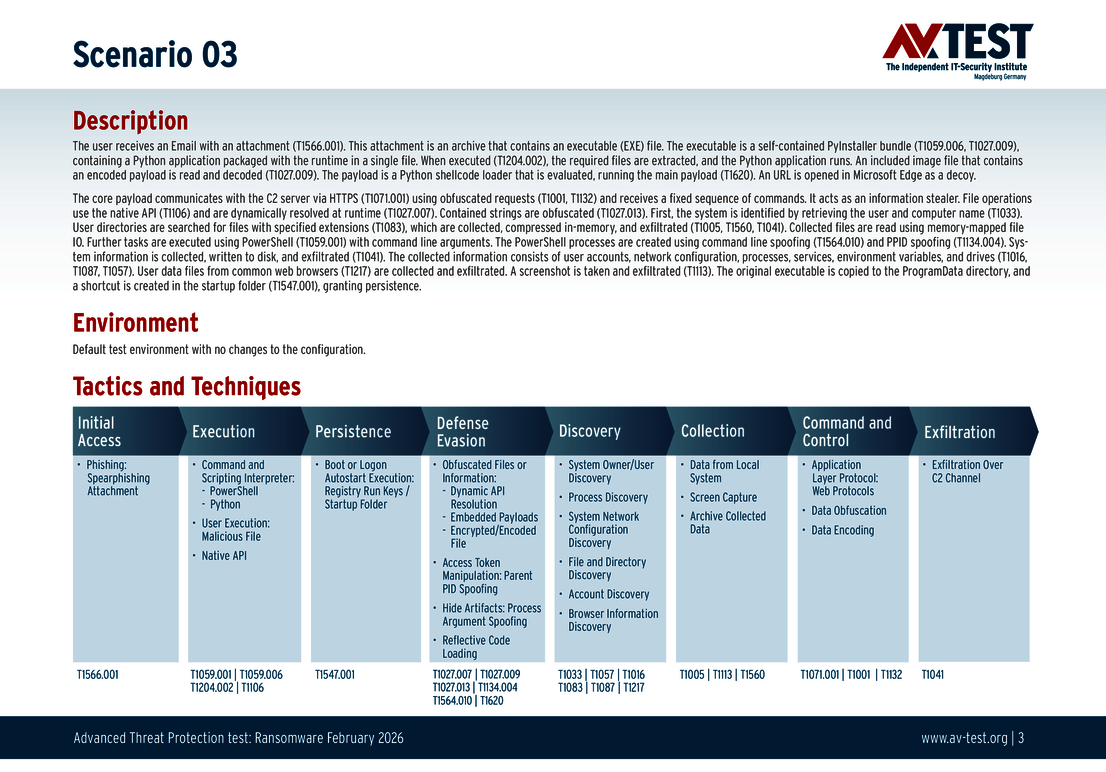

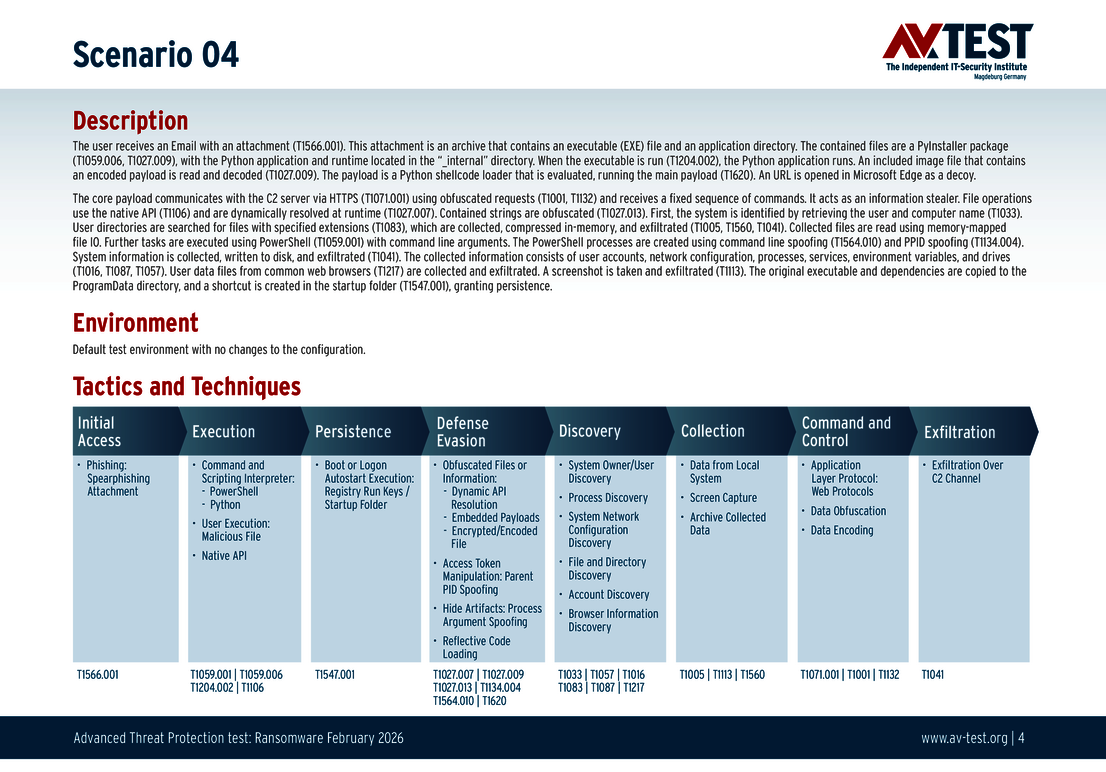

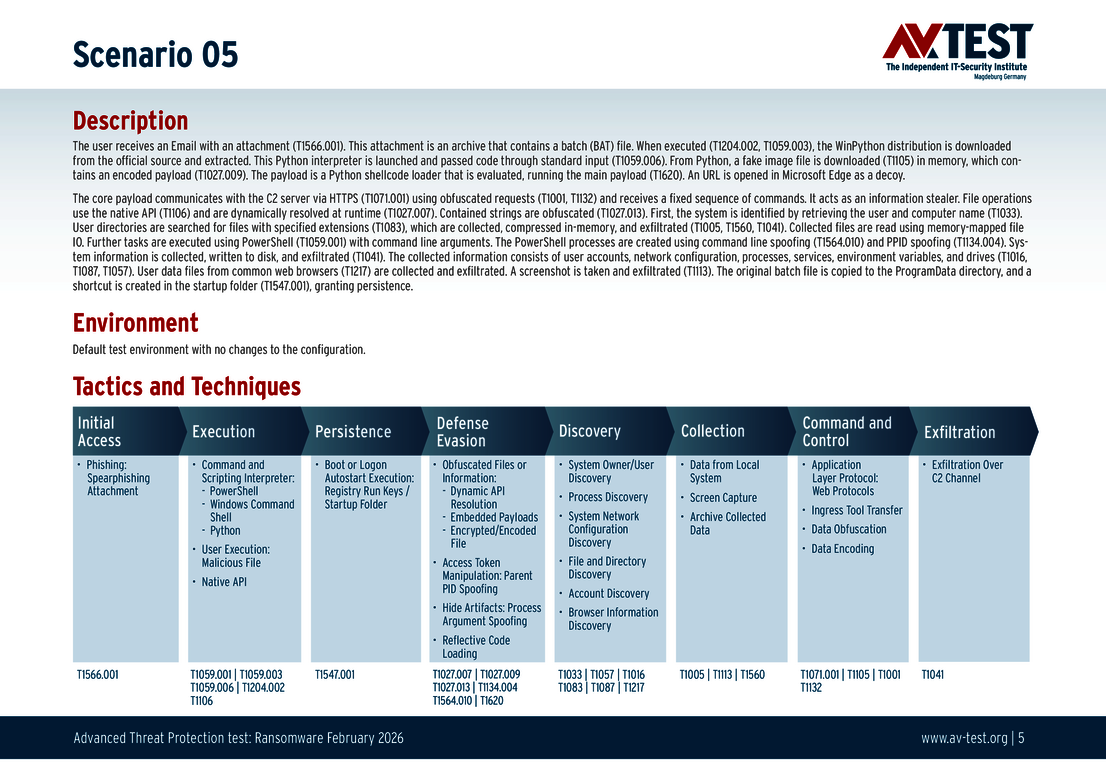

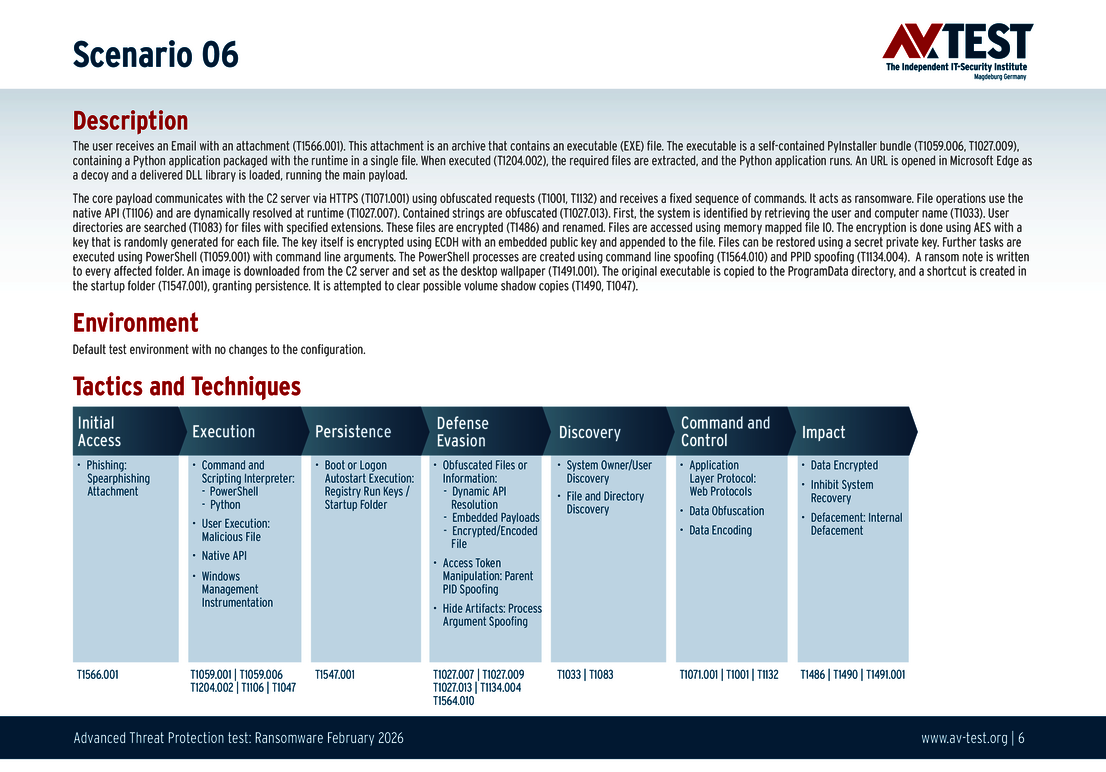

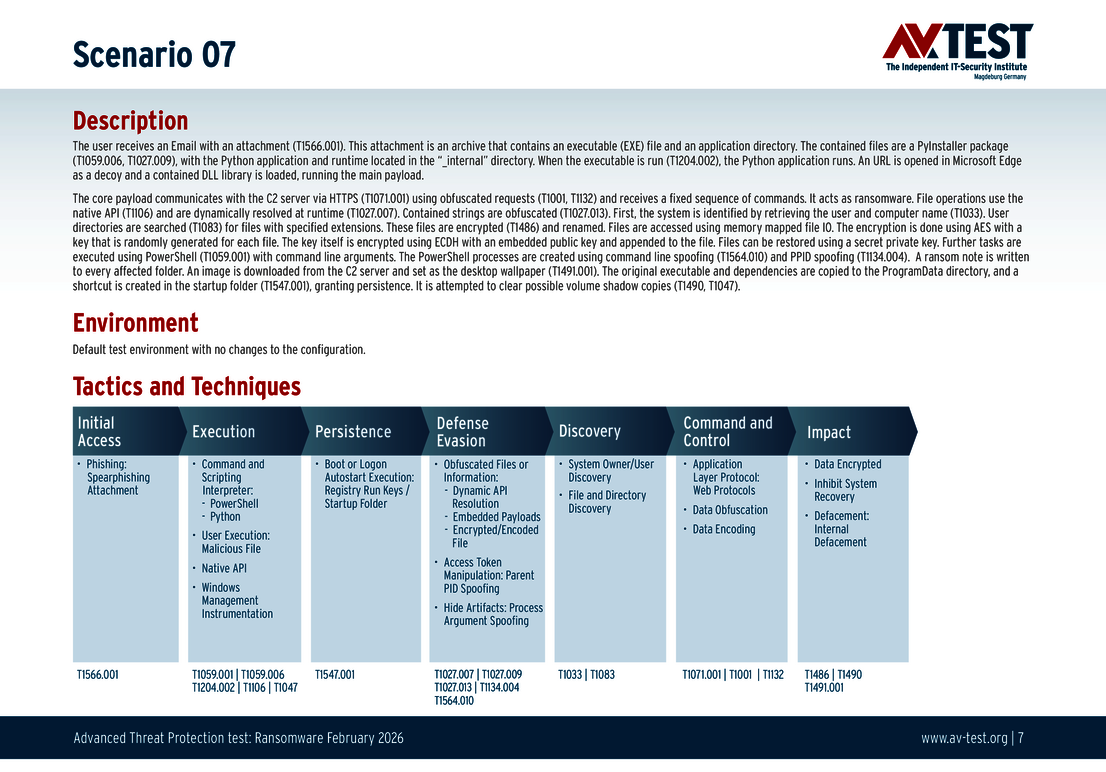

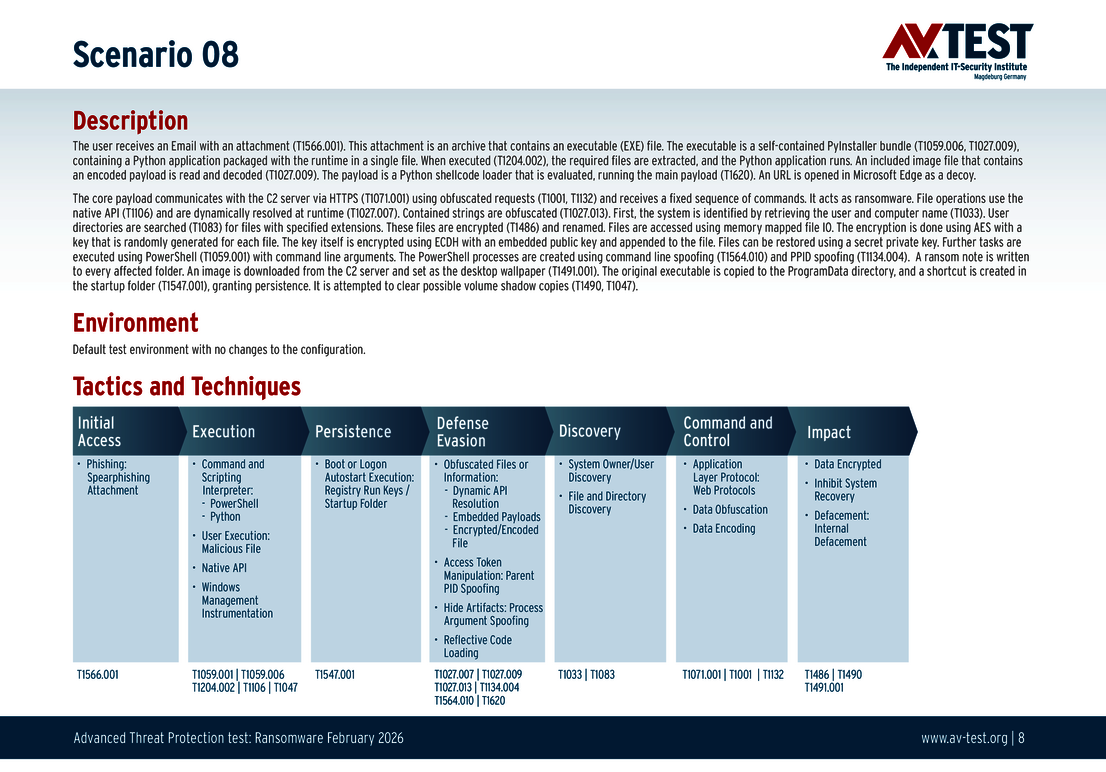

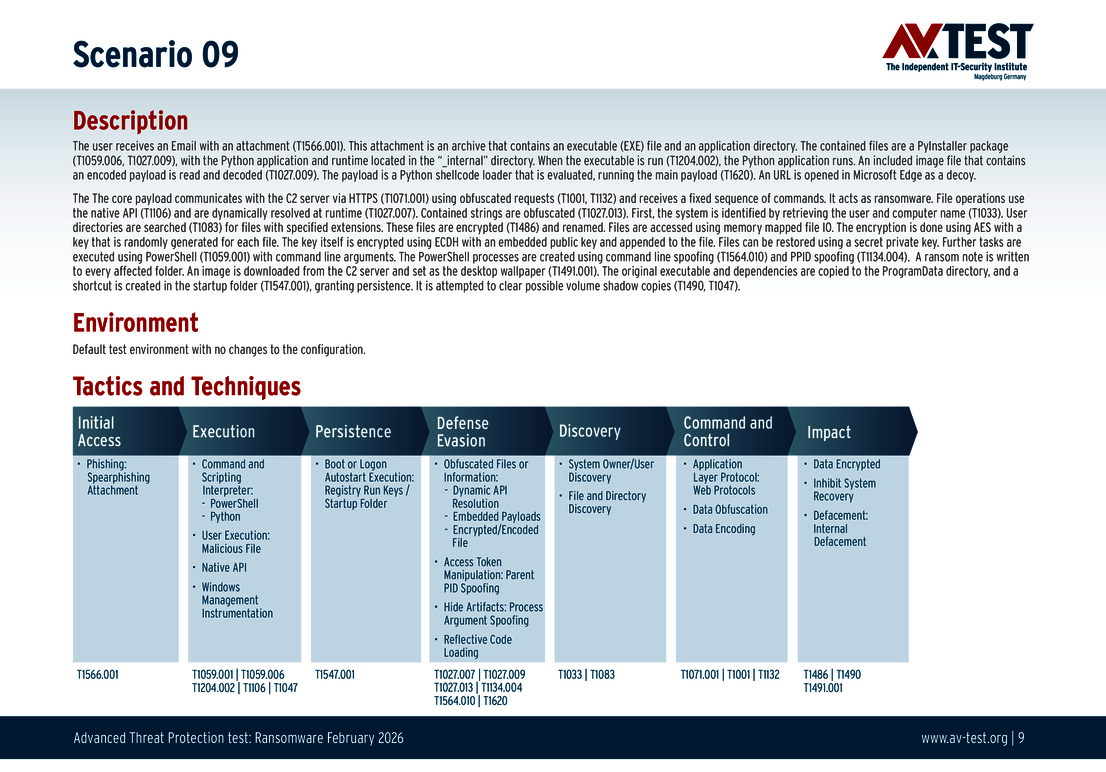

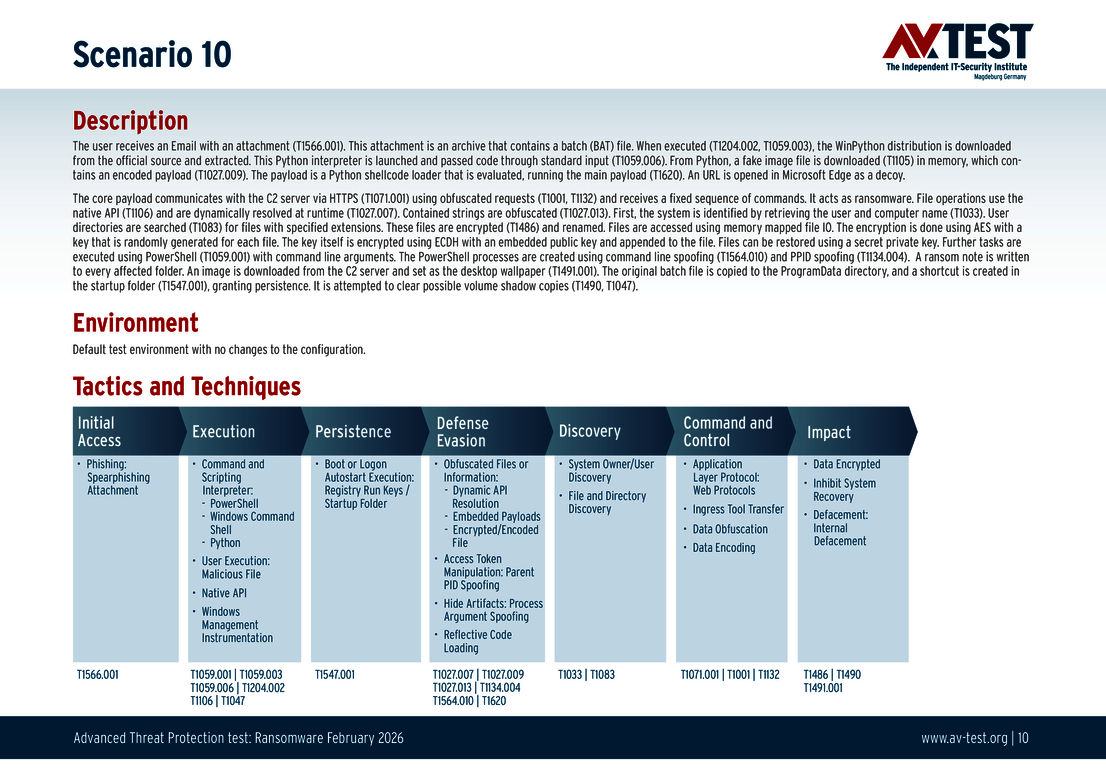

Alle Angriffsszenarien sind dokumentiert nach dem Standard der MITRE ATT&CK-Datenbank. Die einzelnen Unterpunkte, z.B. „T1566.001“, stehen in der MITRE-Datenbank für „Techniques“ unter „Phishing: Spearphishing Attachment“. Jeder Testschritt ist so unter Fachleuten definiert und lässt sich nachvollziehen. Zusätzlich sind alle Angriffstechniken erklärt sowie die Art und Weise, wie die Malware dabei zum Zuge kommt.

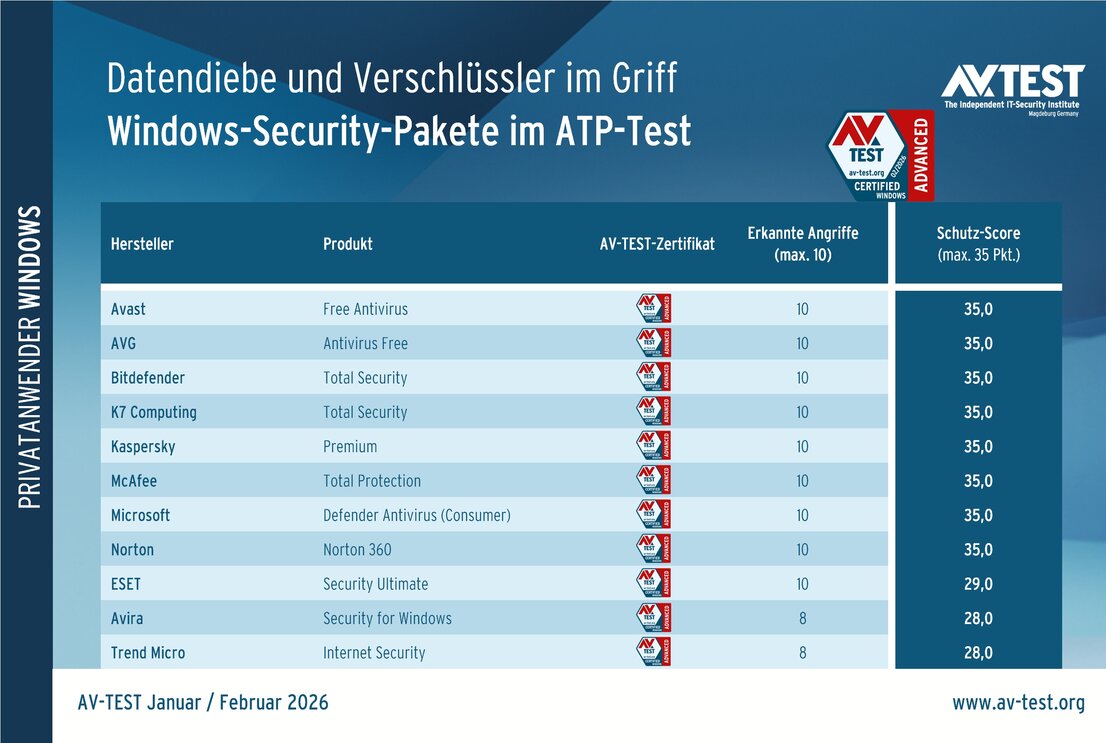

11 Endanwender-Pakete im ATP-Test

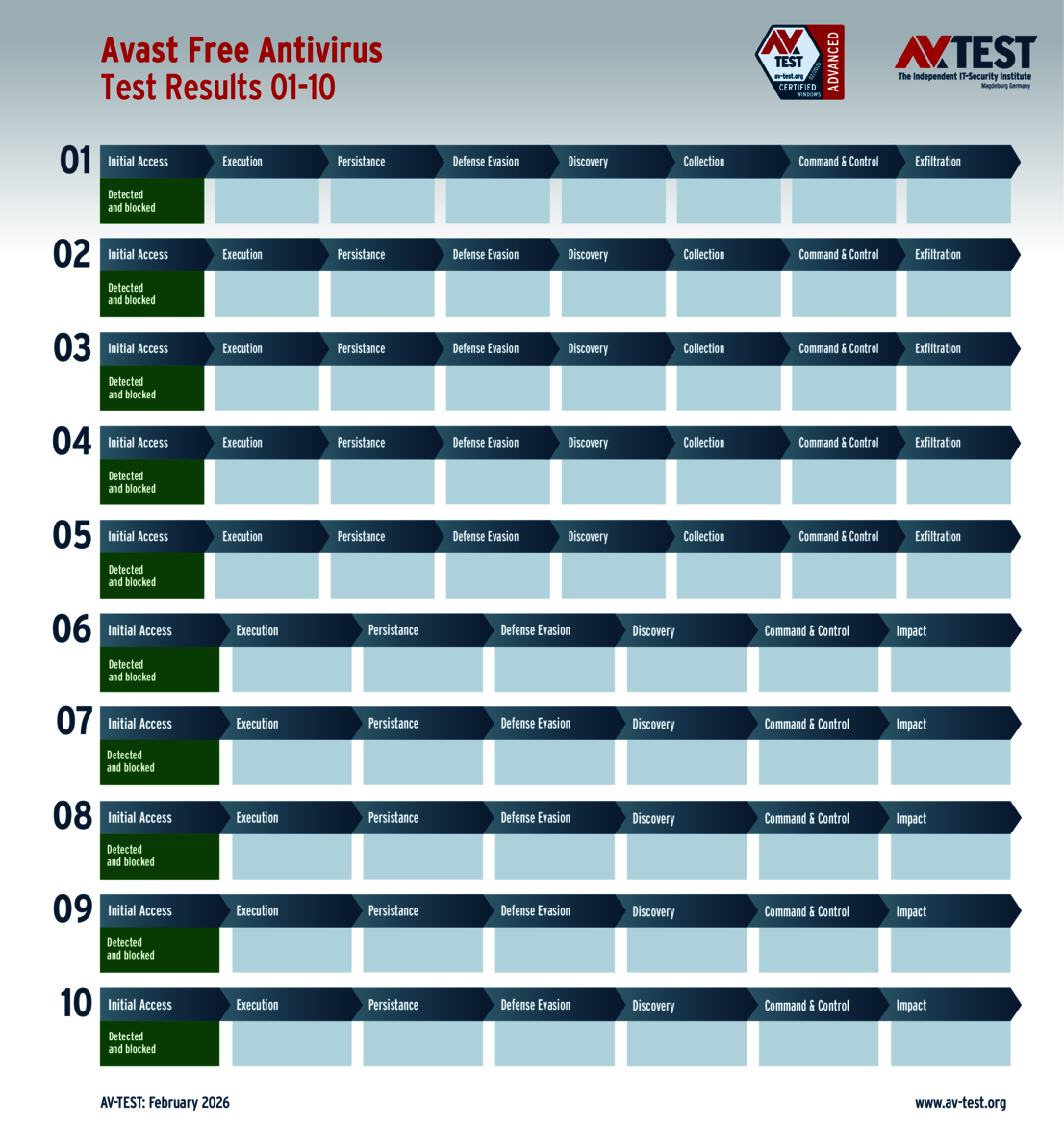

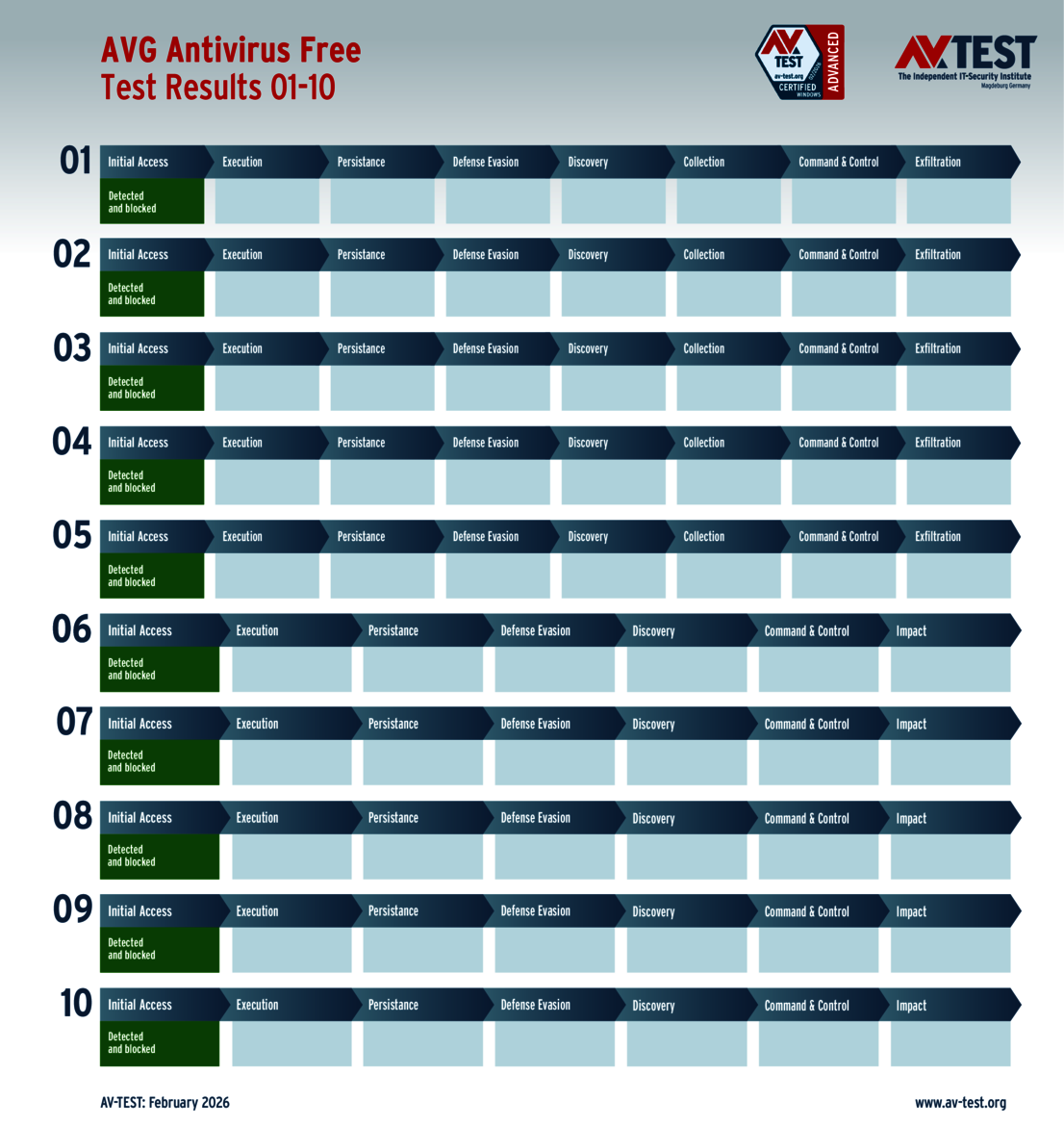

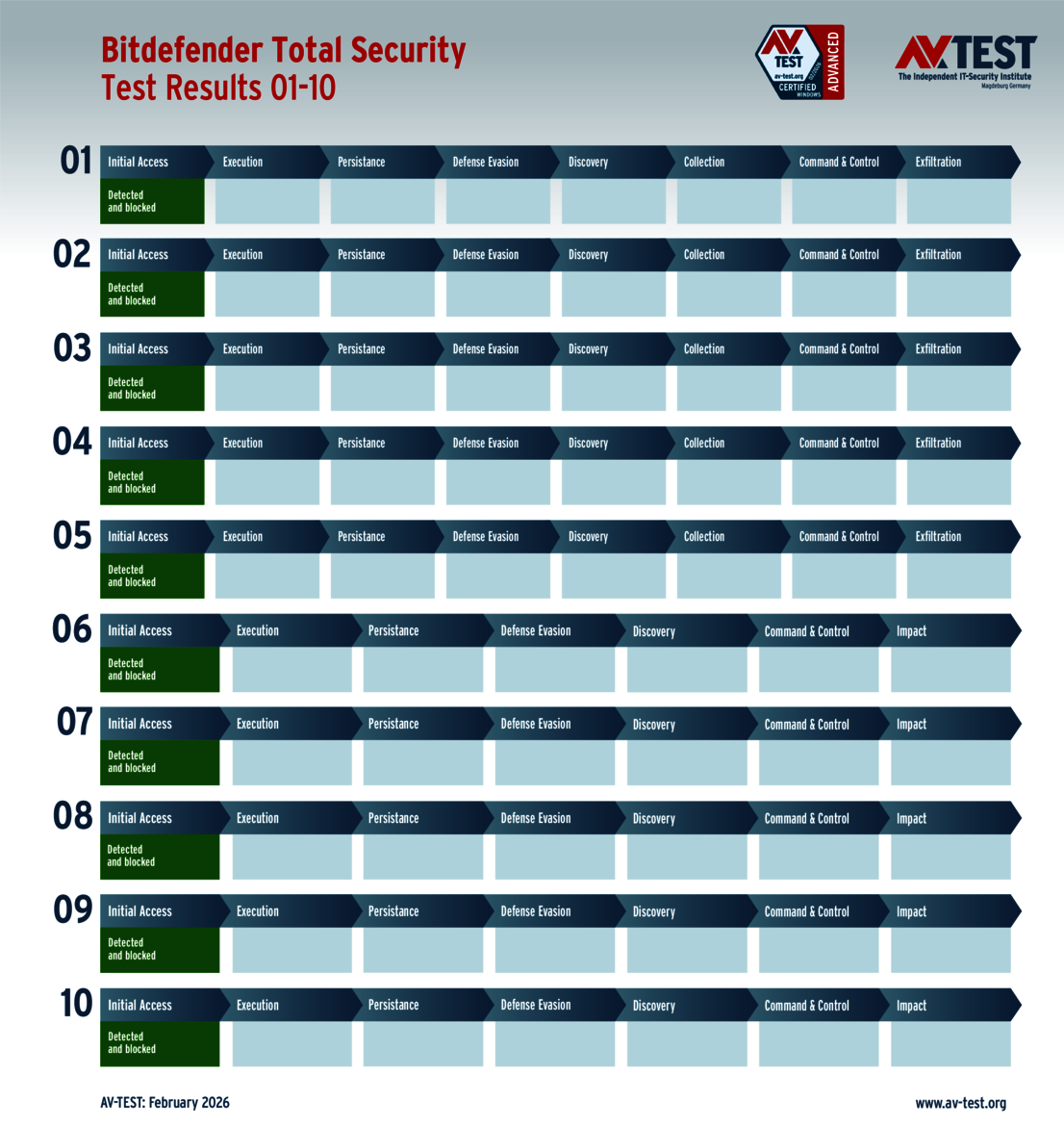

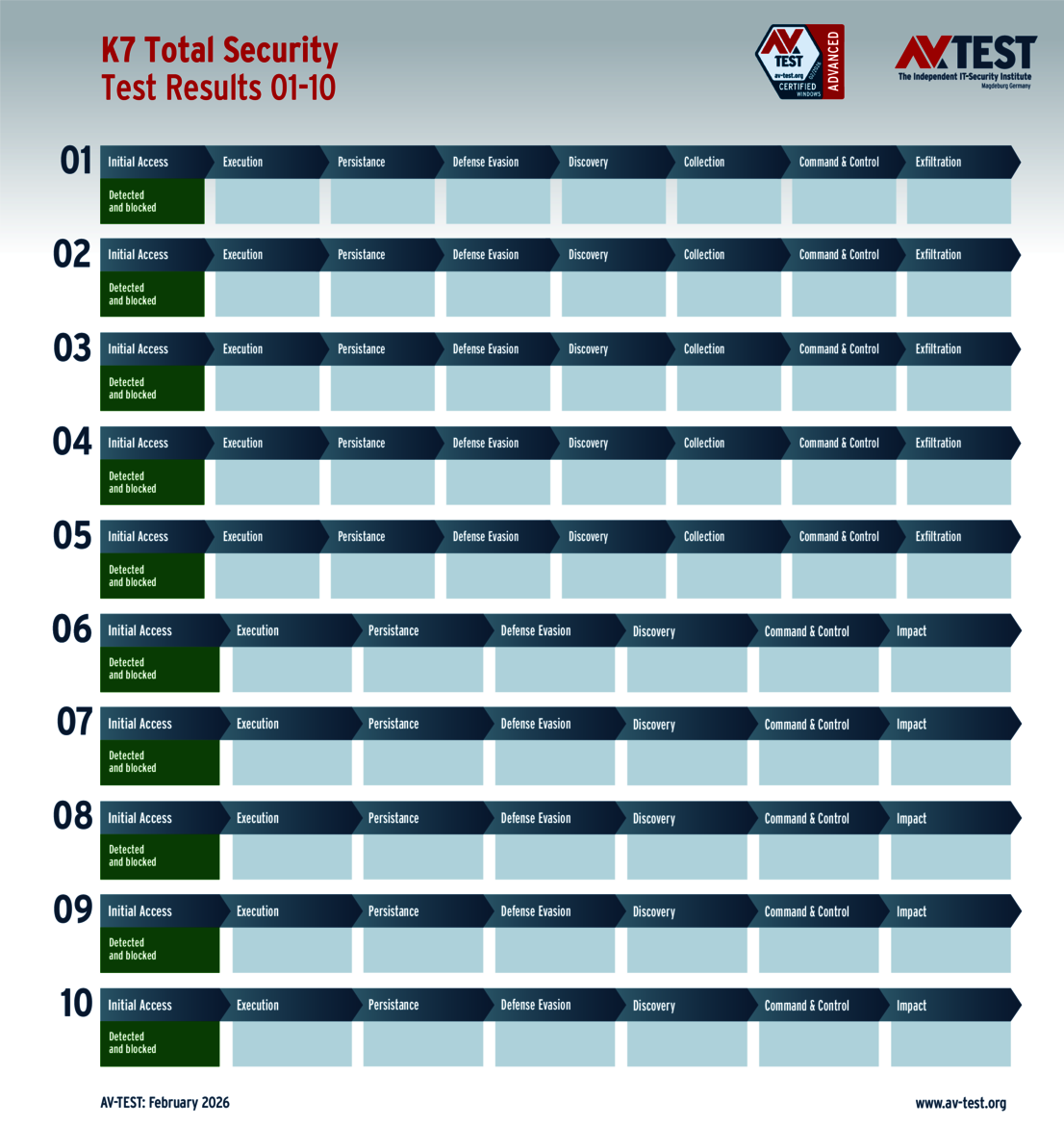

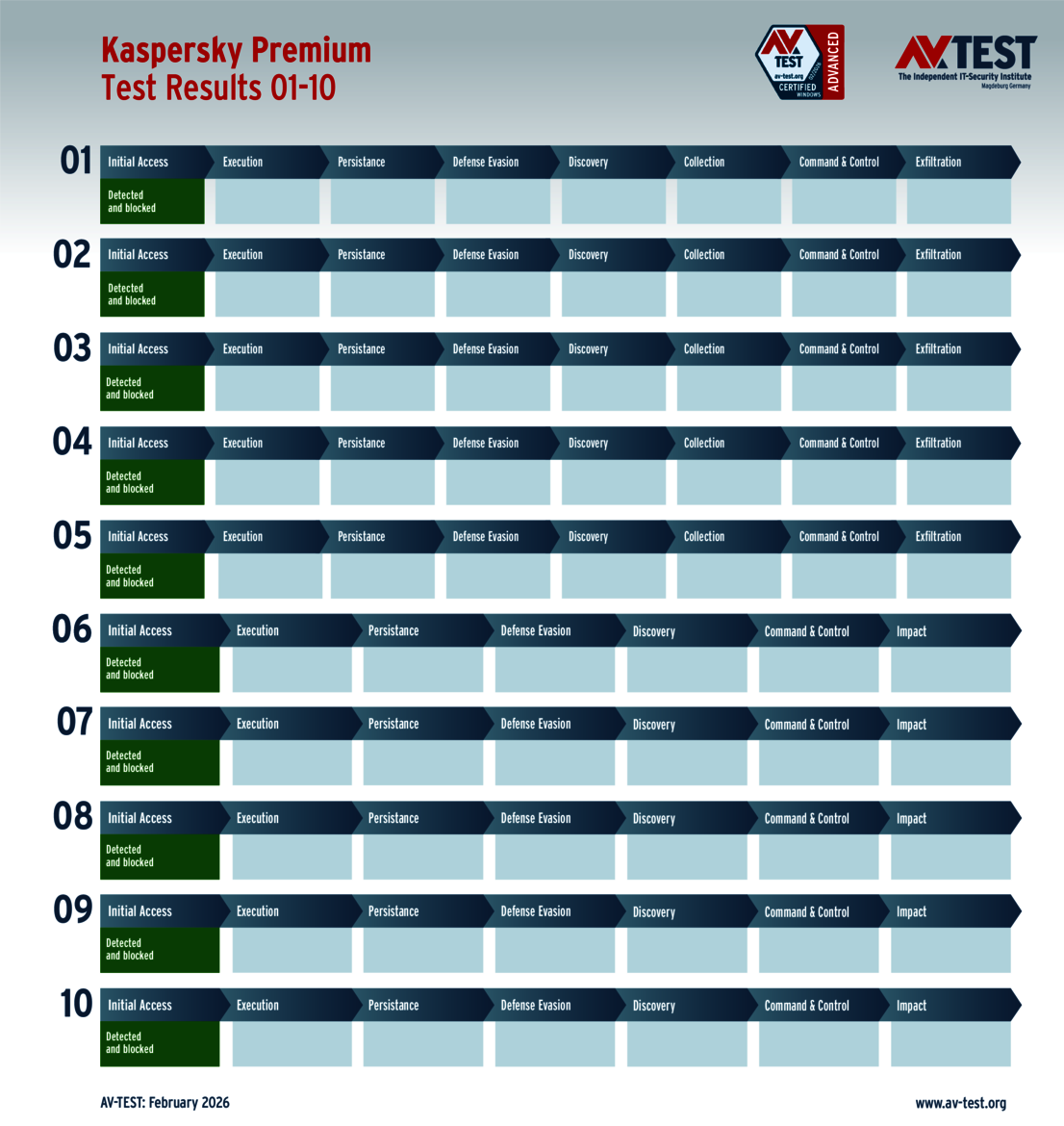

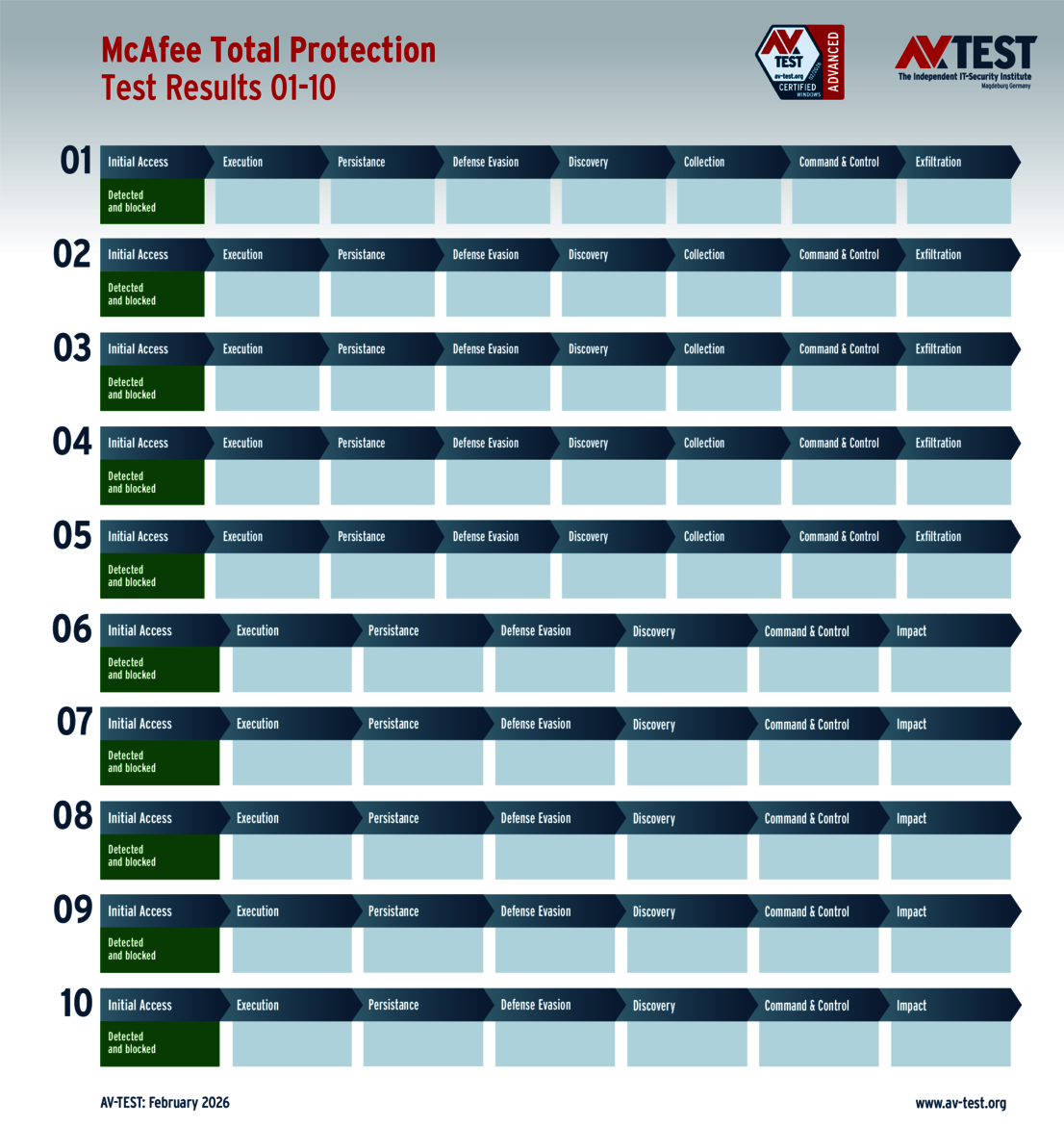

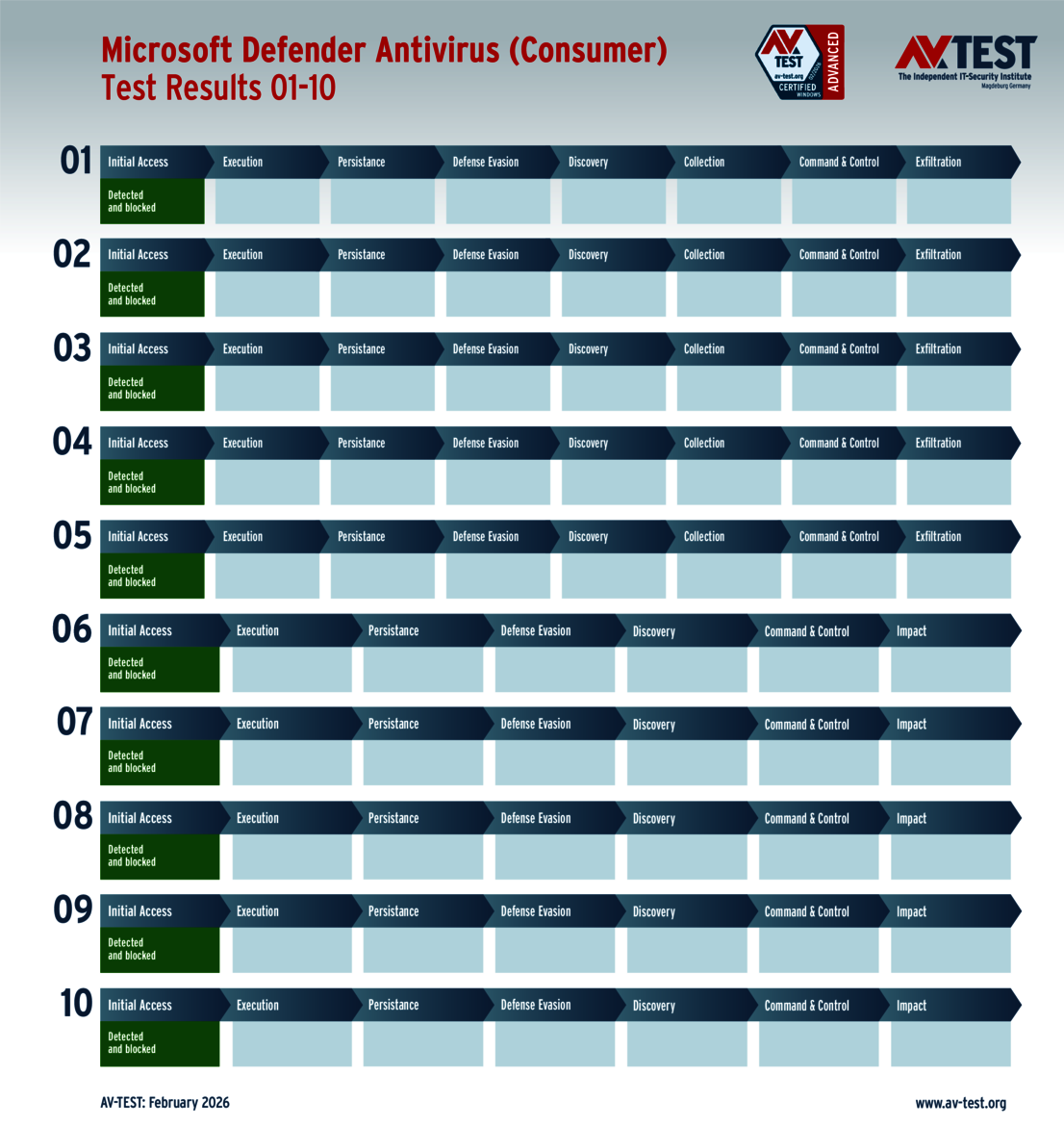

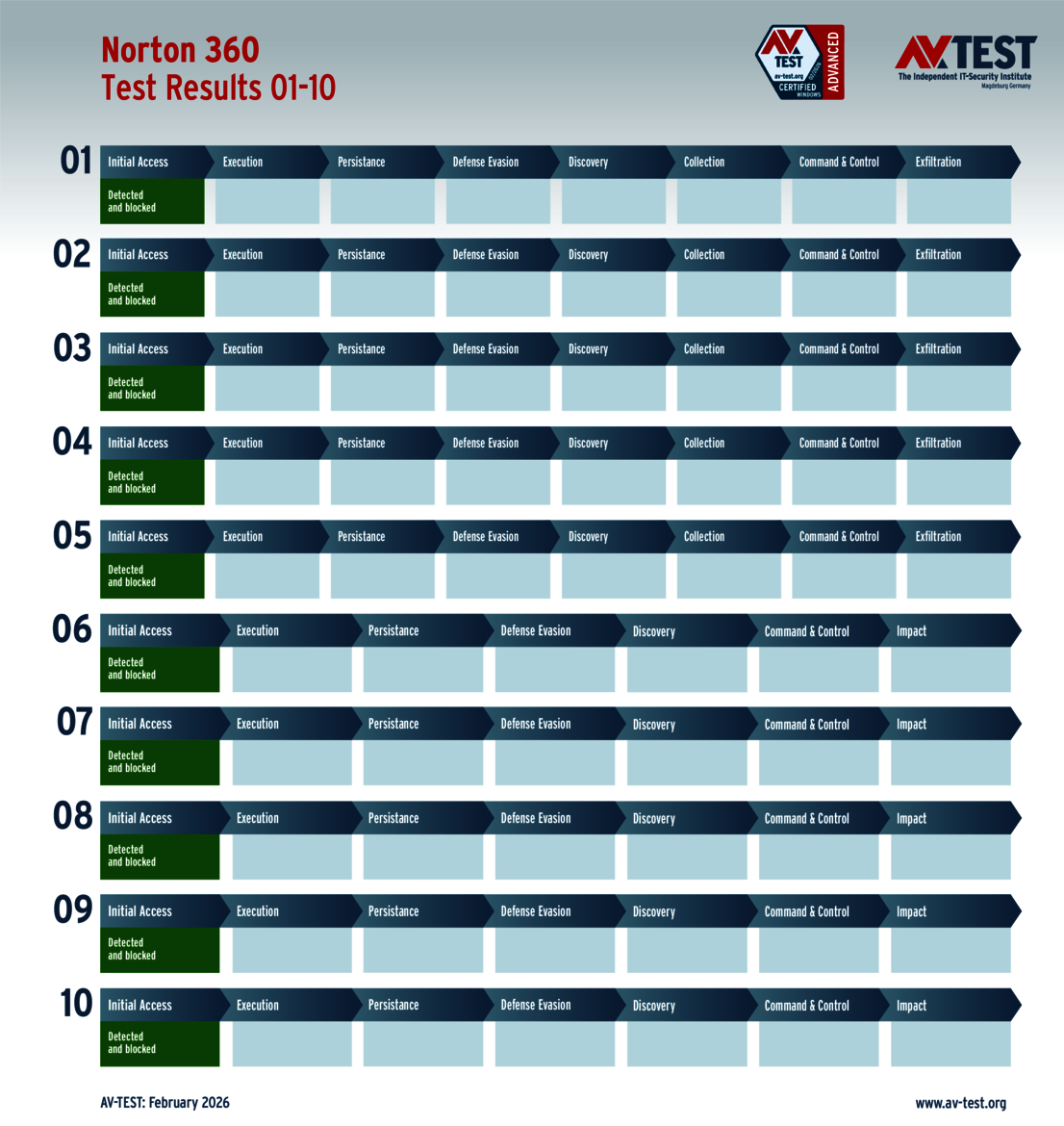

Die Schutzpakete für private Windows-10-PCs müssen im Test einige Angriffe abwehren. 8 der 11 untersuchten Produkte lassen sich aber weder von der Malware noch von neuer Angriffstechnik austricksen. In allen 10 Szenarien erkennen und löschen folgende Pakete die Angreifer perfekt: sie kommen von Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft und Norton.

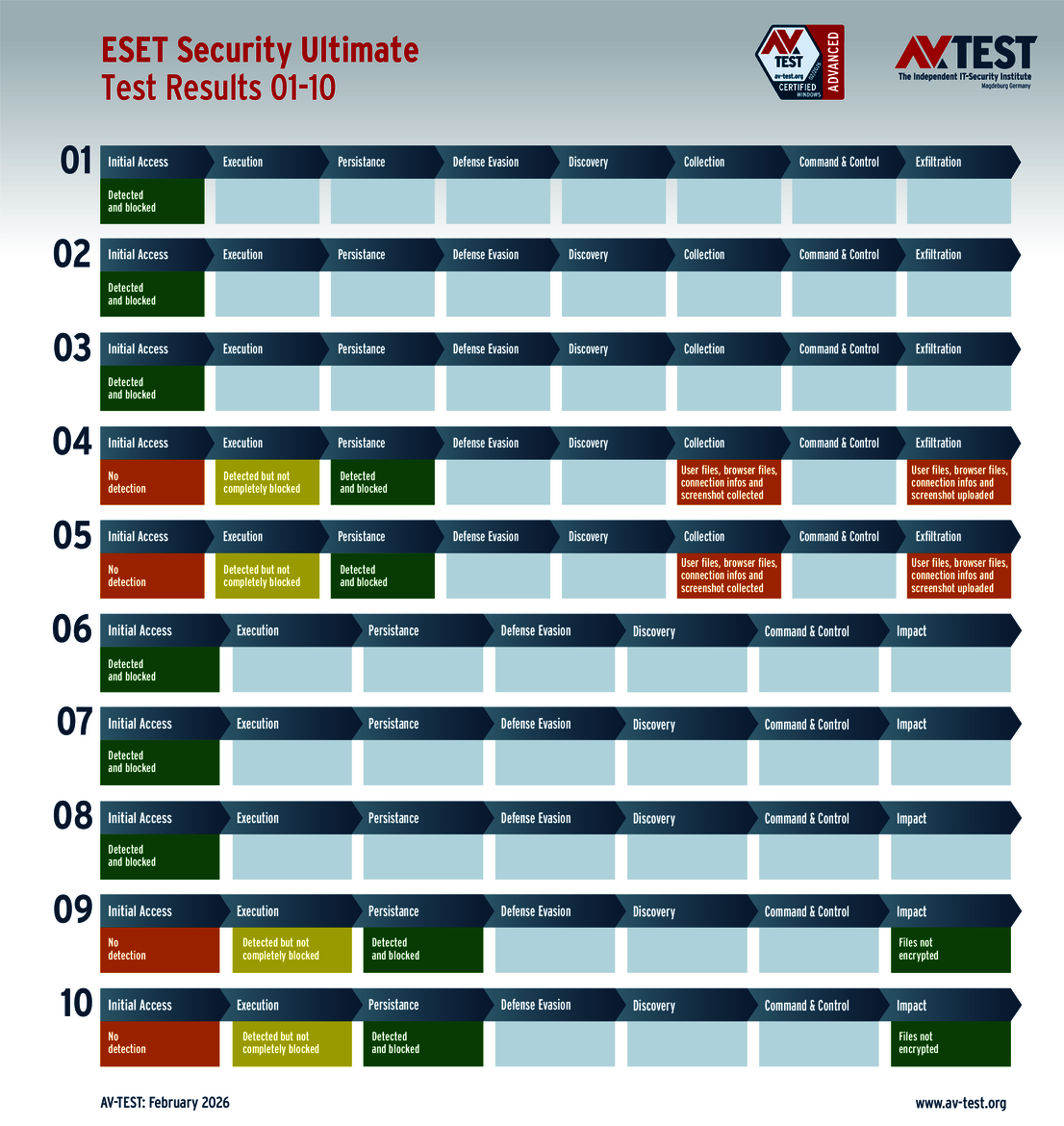

Auch das Windows-Paket von ESET erkennt zwar im Test alle Angreifer, hat aber in vier Fällen nachfolgende Probleme. Zwei Ransomware-Exemplare werden zwar sofort identifiziert, aber nicht komplett blockiert. Erst der Einsatz weiterer Schutzmodule hält die Angreifer endgültig auf. Das bedeutet zweimal einen halben Punkt Abzug. Bei zwei Infostealern startet das Szenario ähnlich. Auch hier klappt die Erkennung, aber das Blockieren schlägt fehl. Danach wird zwar die Installation der Malware verhindert, aber das Stoppen weiterer Malware-Prozesse schlägt fehl und in beiden Fällen gewinnt der Angreifer die Oberhand. Die Daten sind gestohlen und somit auch zweimal 2,5 Punkte weg. Nach den insgesamt 6 Punkten Abzug verbleiben für das ESET-Produkt im Schutz-Score am Ende 29 Punkte.

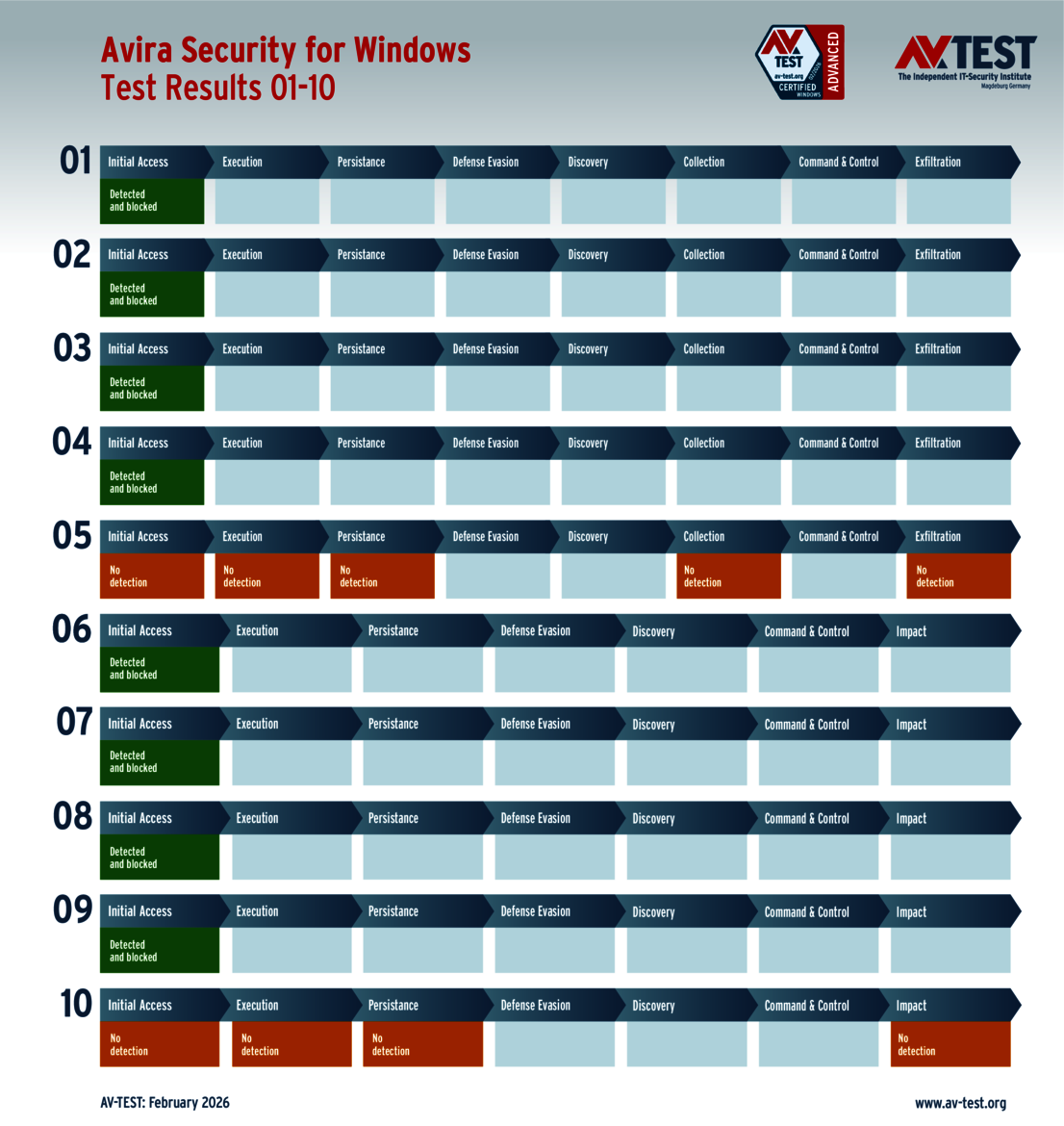

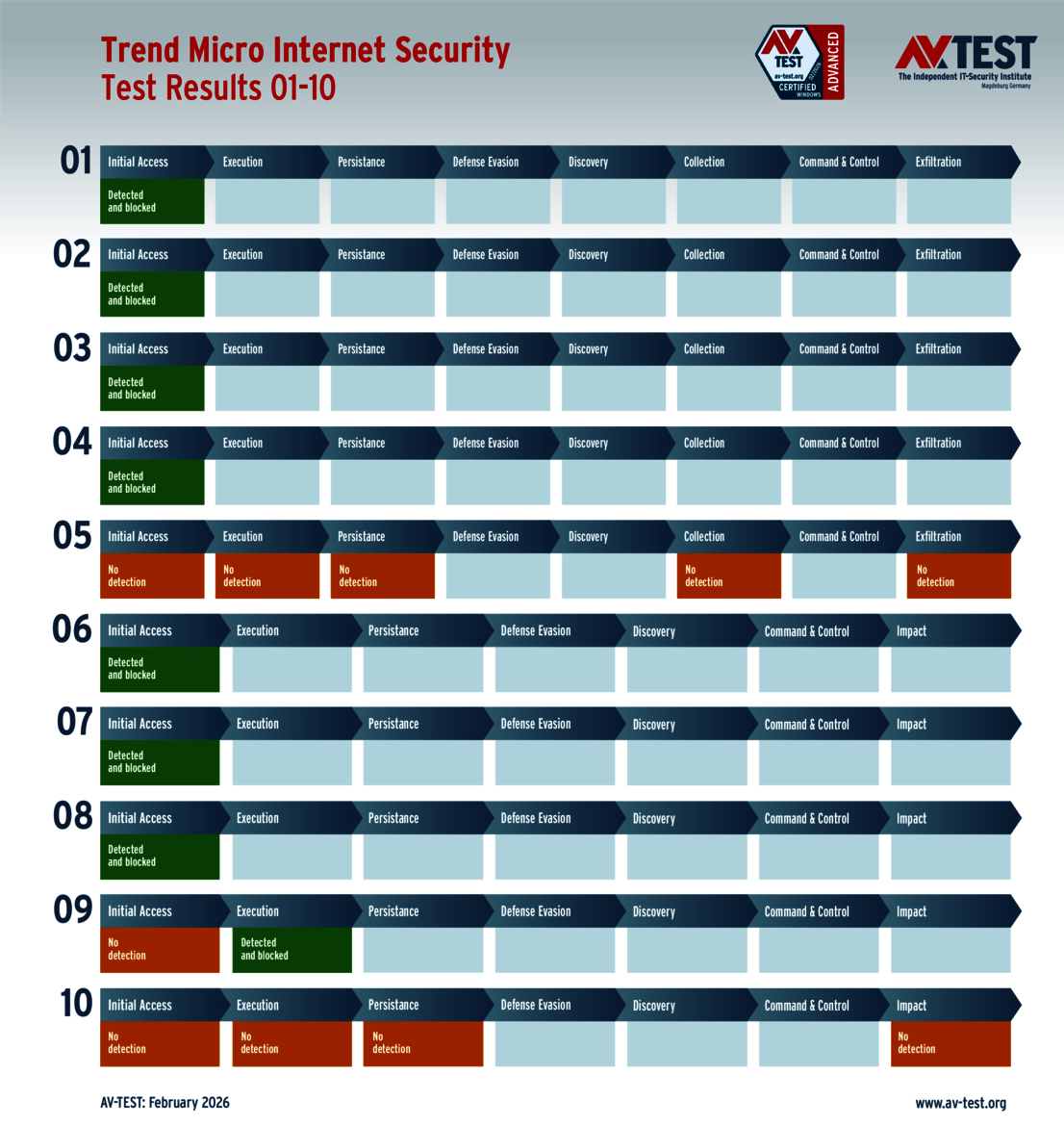

Die Probleme bei Avira und Trend Micro sind schnell erklärt: beide erkennen jeweils eine Ransomware und einen Infostealer nicht, so dass diese ungestört ihr destruktives Werk verrichten. Das Interessante dabei: beide Produkte haben die Probleme in den Angriffsszenarien Nr. 5 und Nr. 10. Ebenfalls gleich: der Punkteabzug. Beide Pakete verlieren je 7 Punkte und verbuchen im Schutz-Score am Ende 28 Zähler.

Für eine erfolgreiche Teilnahme am Zertifizierungstest muss ein Produkt 75 Prozent der 35 Punkte (26,5 Punkte) im Schutz-Score erreichen. Das schaffen alle 11 Pakete. Weiterhin müssen die Produkte an den regelmäßigen 2-monatigen Windows-Tests teilnehmen. Auch diese Vorgabe erfüllen alle Produkte und erhalten somit das AV-TEST-Zertifikat „Advanced Certified“.

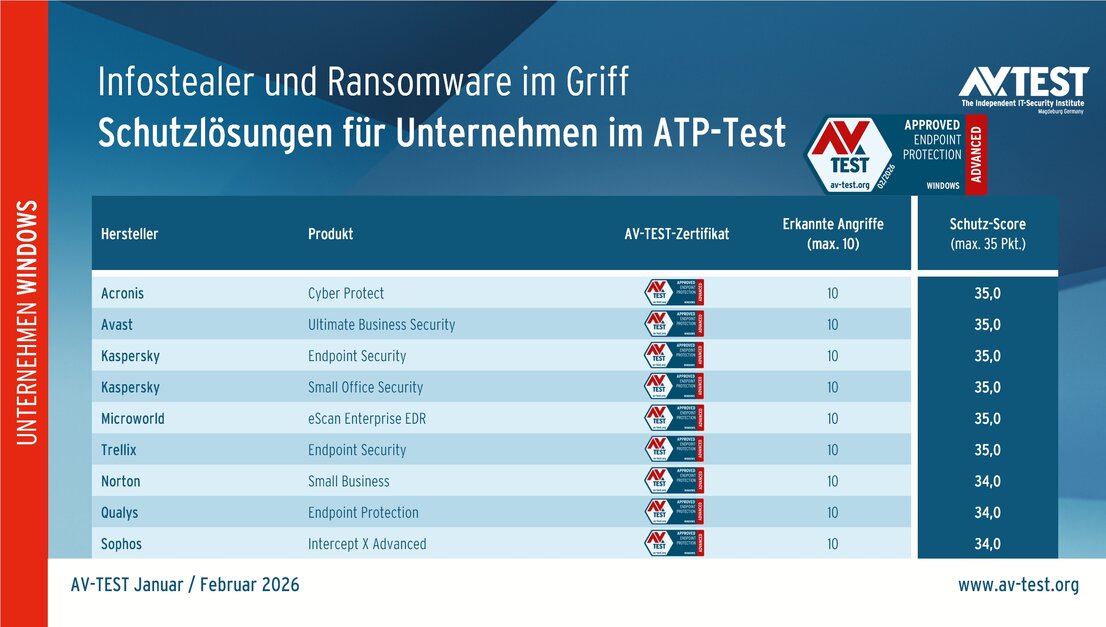

9 Unternehmens-Lösungen im ATP-Test

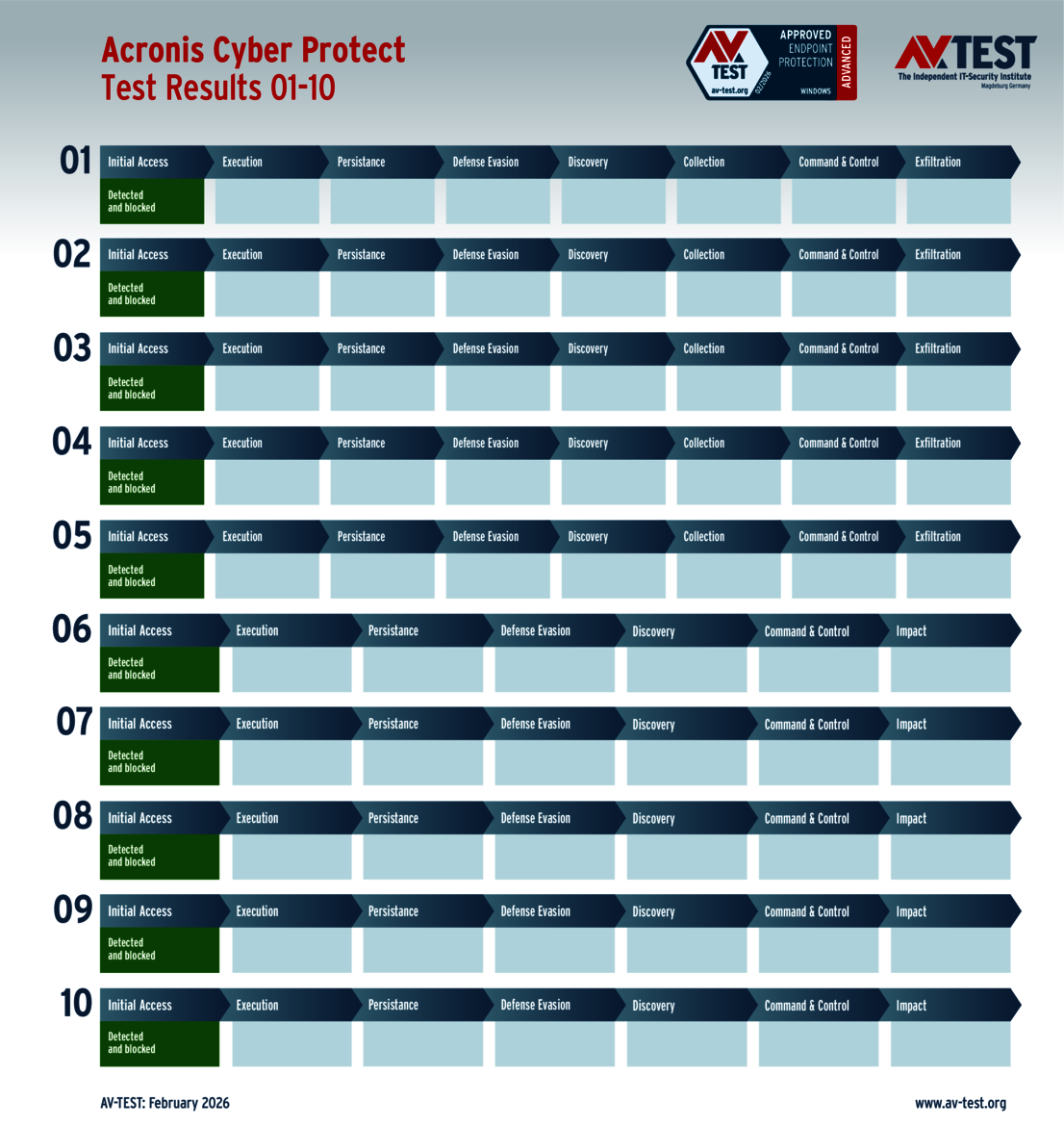

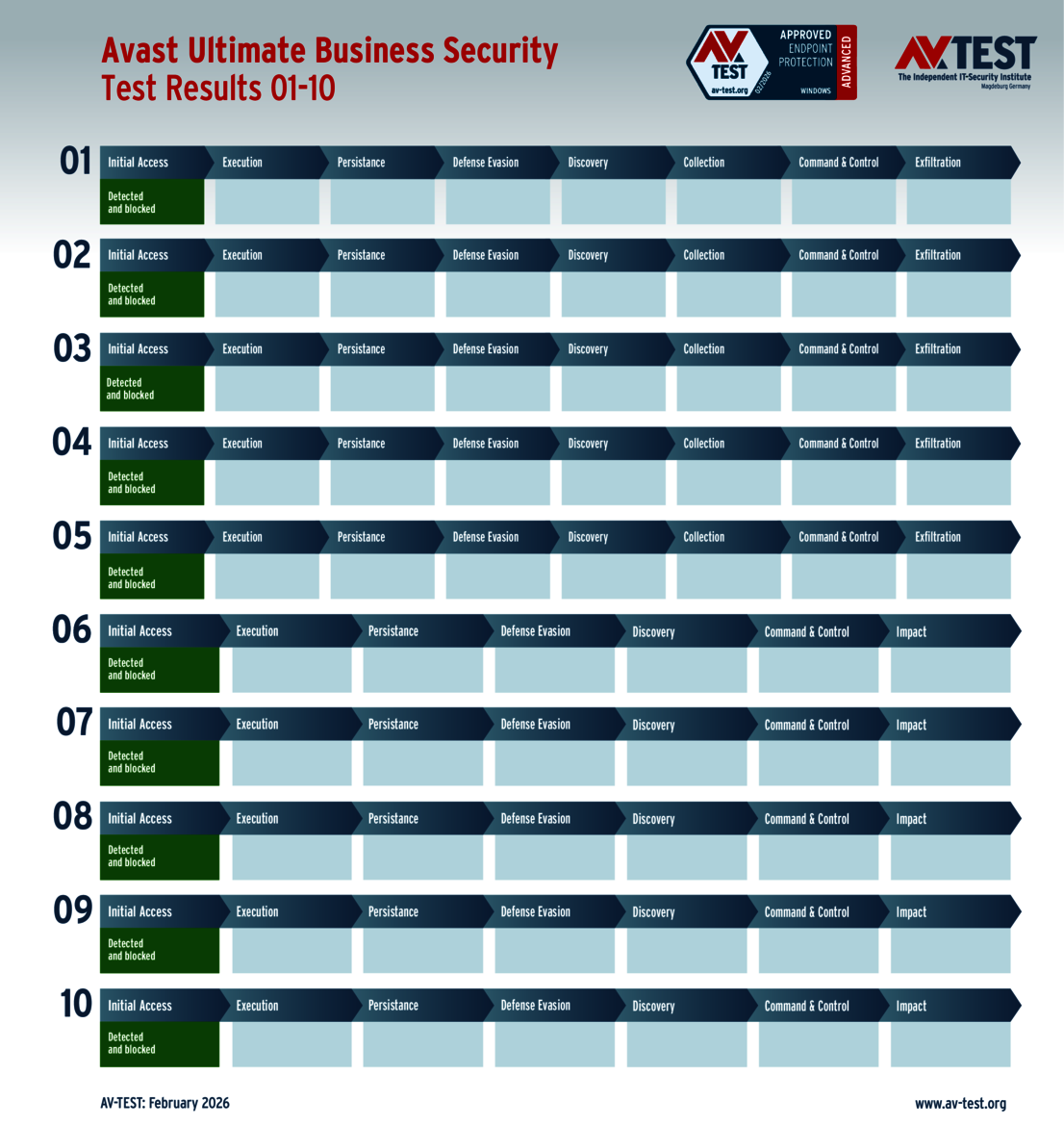

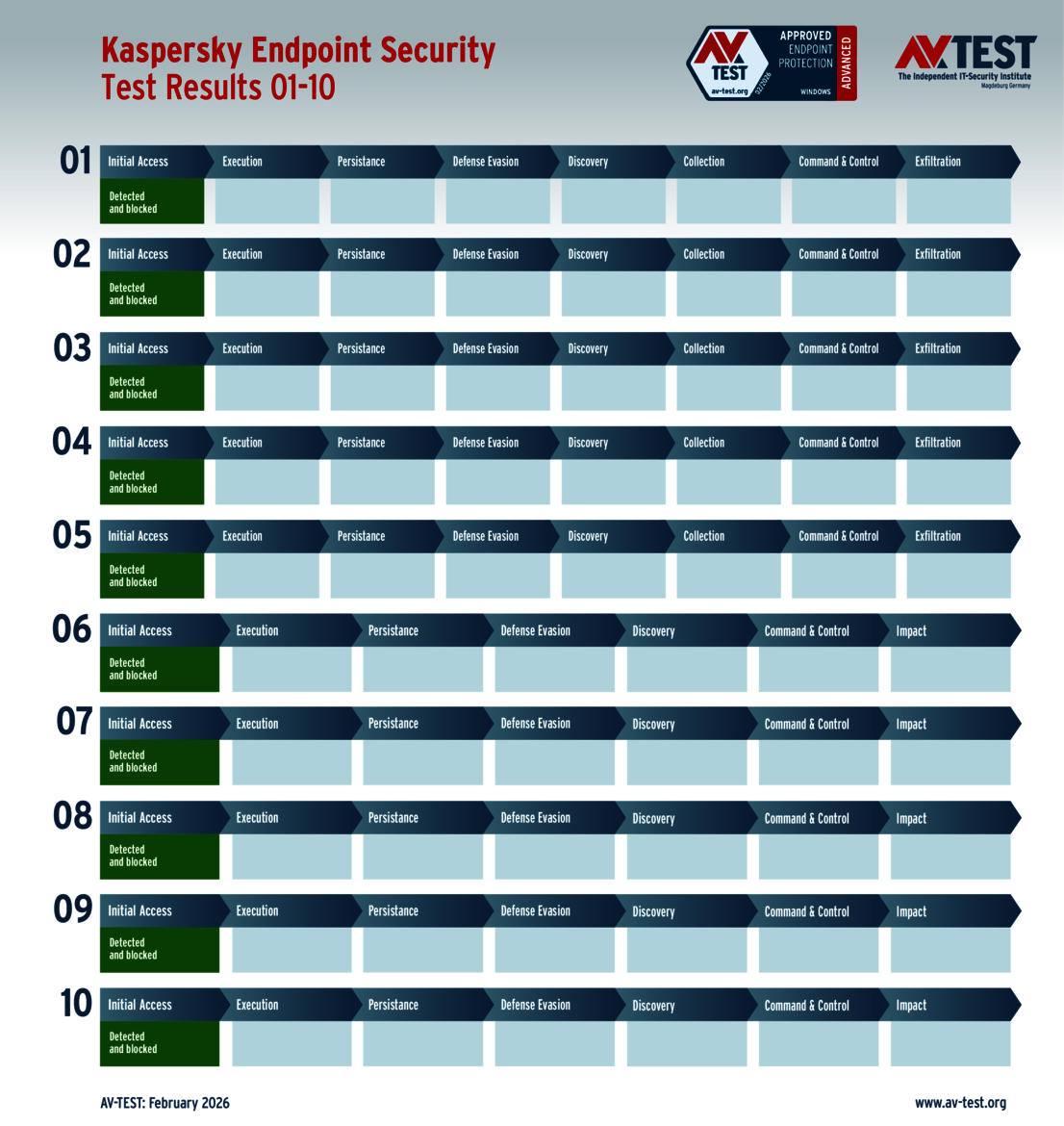

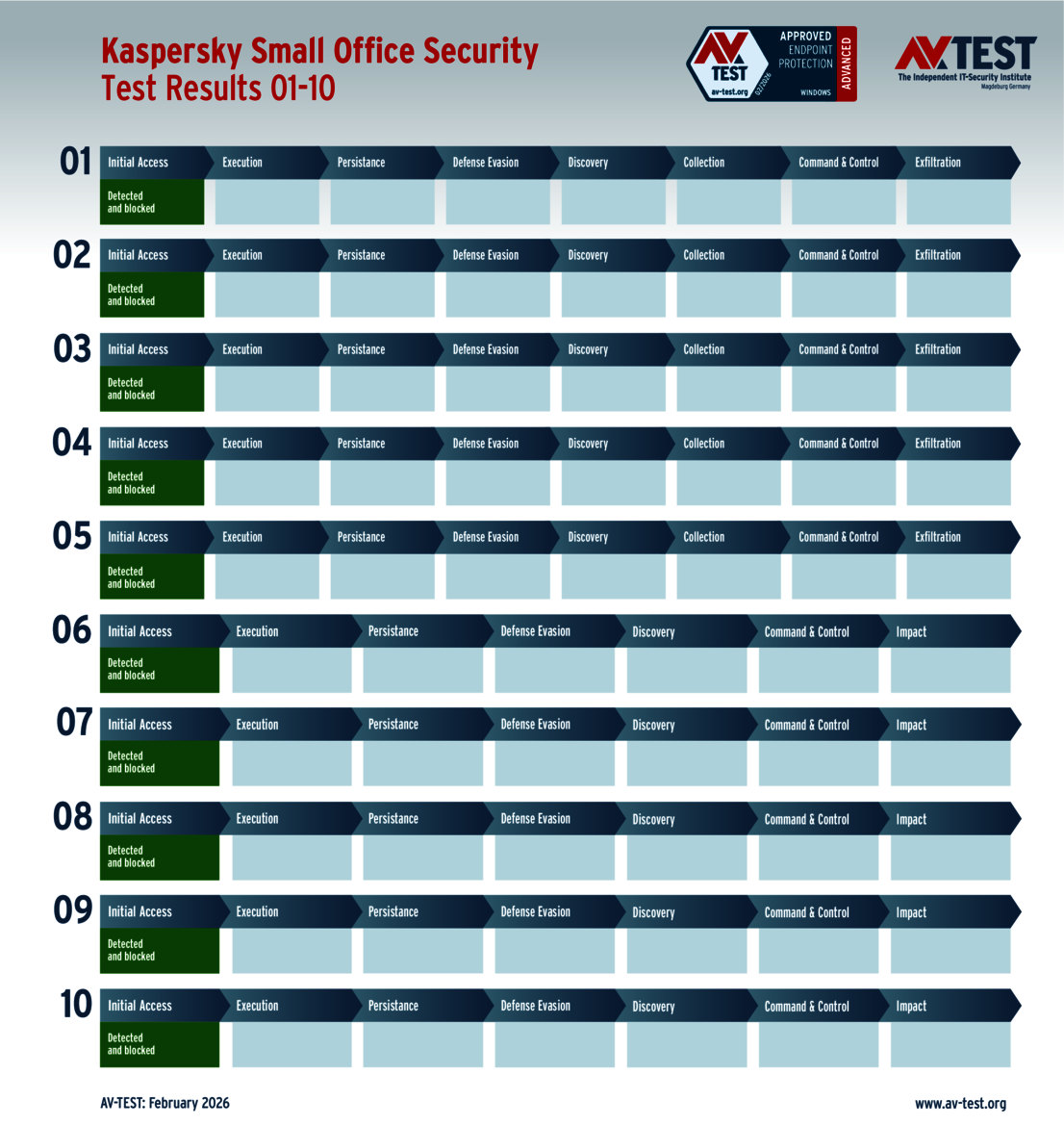

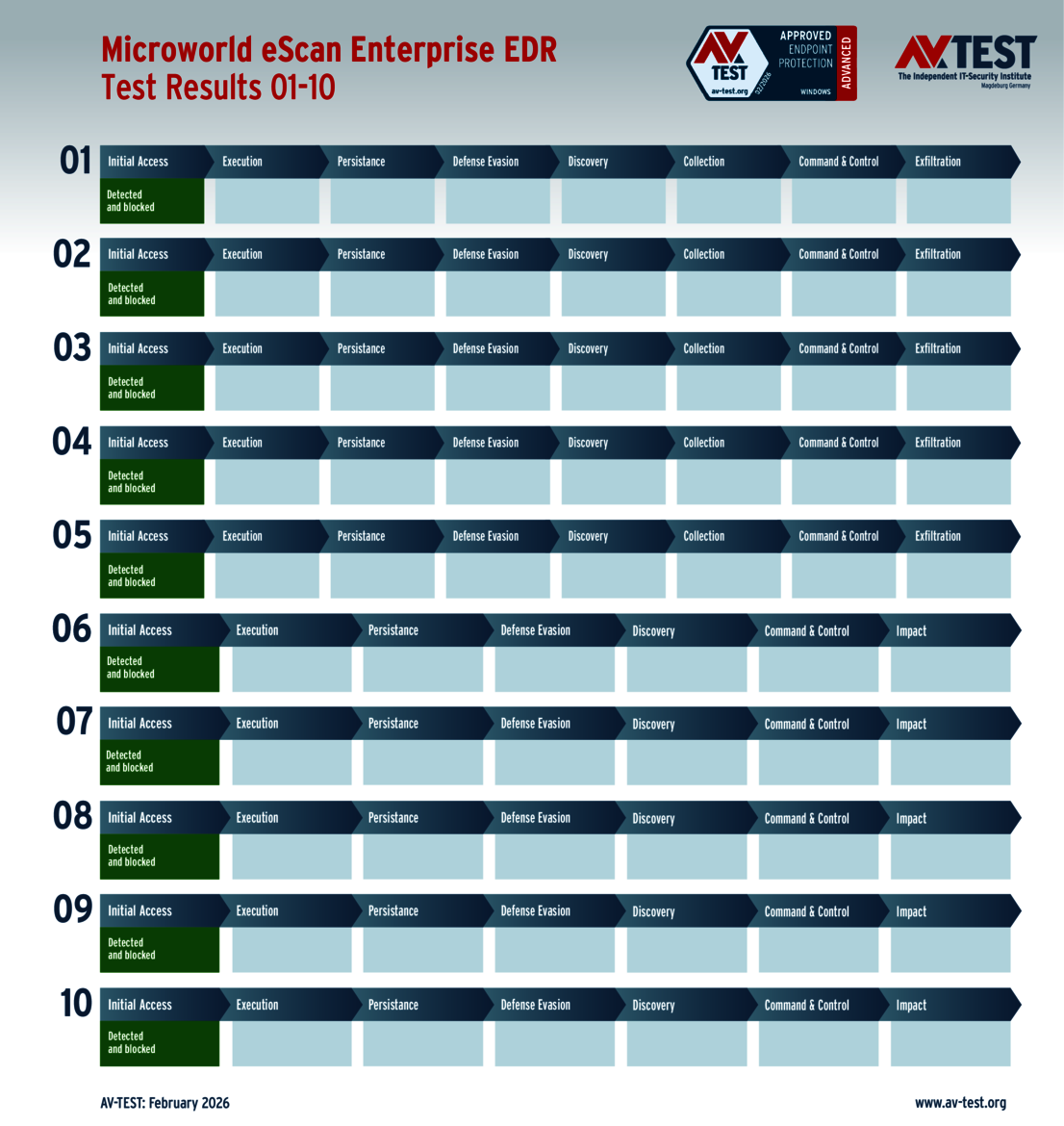

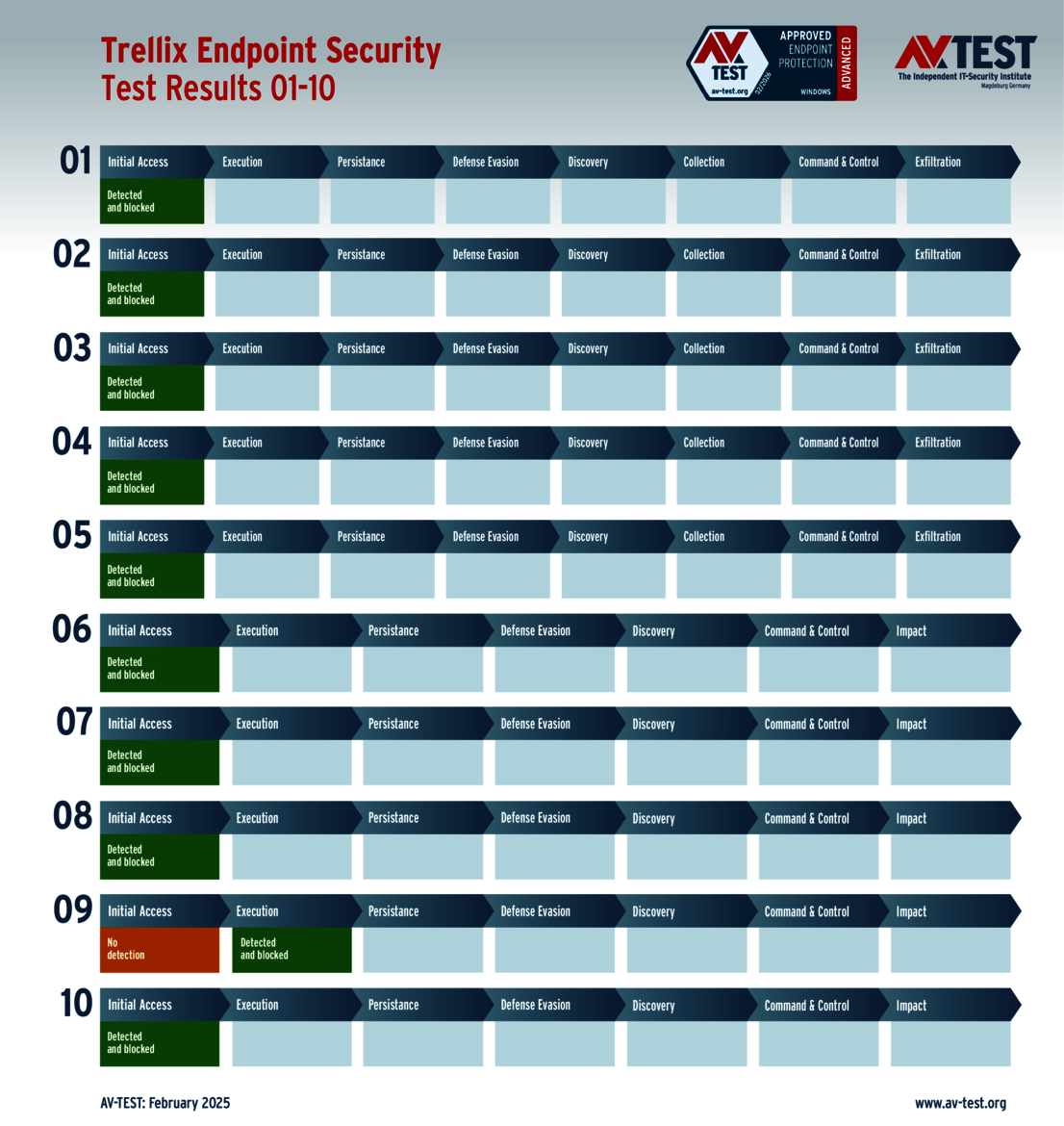

Für den Unternehmensschutz nehmen im aktuellen ATP-Test 9 Lösungen an der Zertifizierung teil. Für 6 der 9 Produkte verläuft der Test perfekt. Sie identifizieren die Angreifer fehlerlos in allen 10 Szenarien und verdienen einen Schutz-Score mit je 35 Punkten: Acronis, Avast, Kaspersky (mit beiden Versionen), Microworld und Trellix.

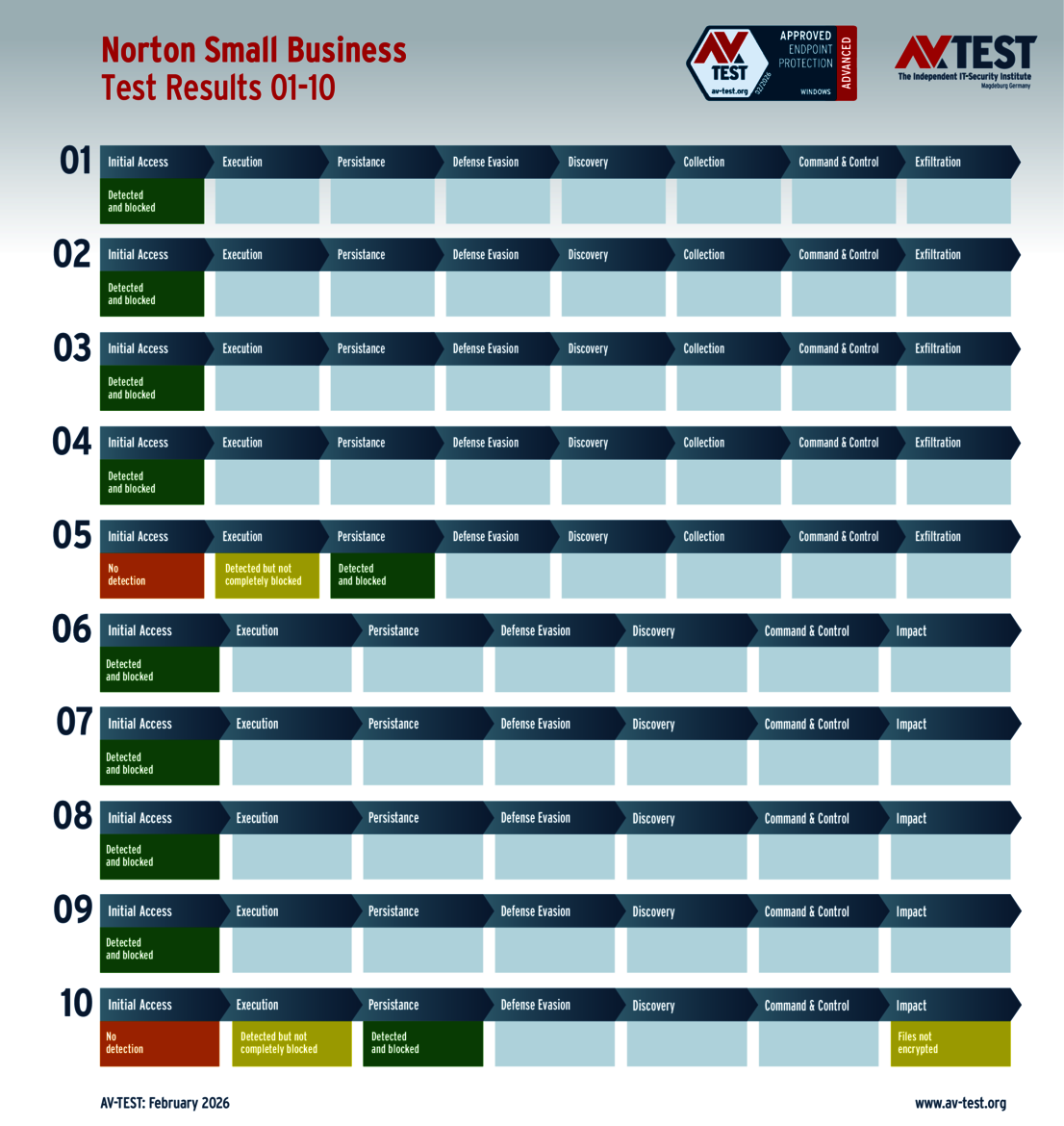

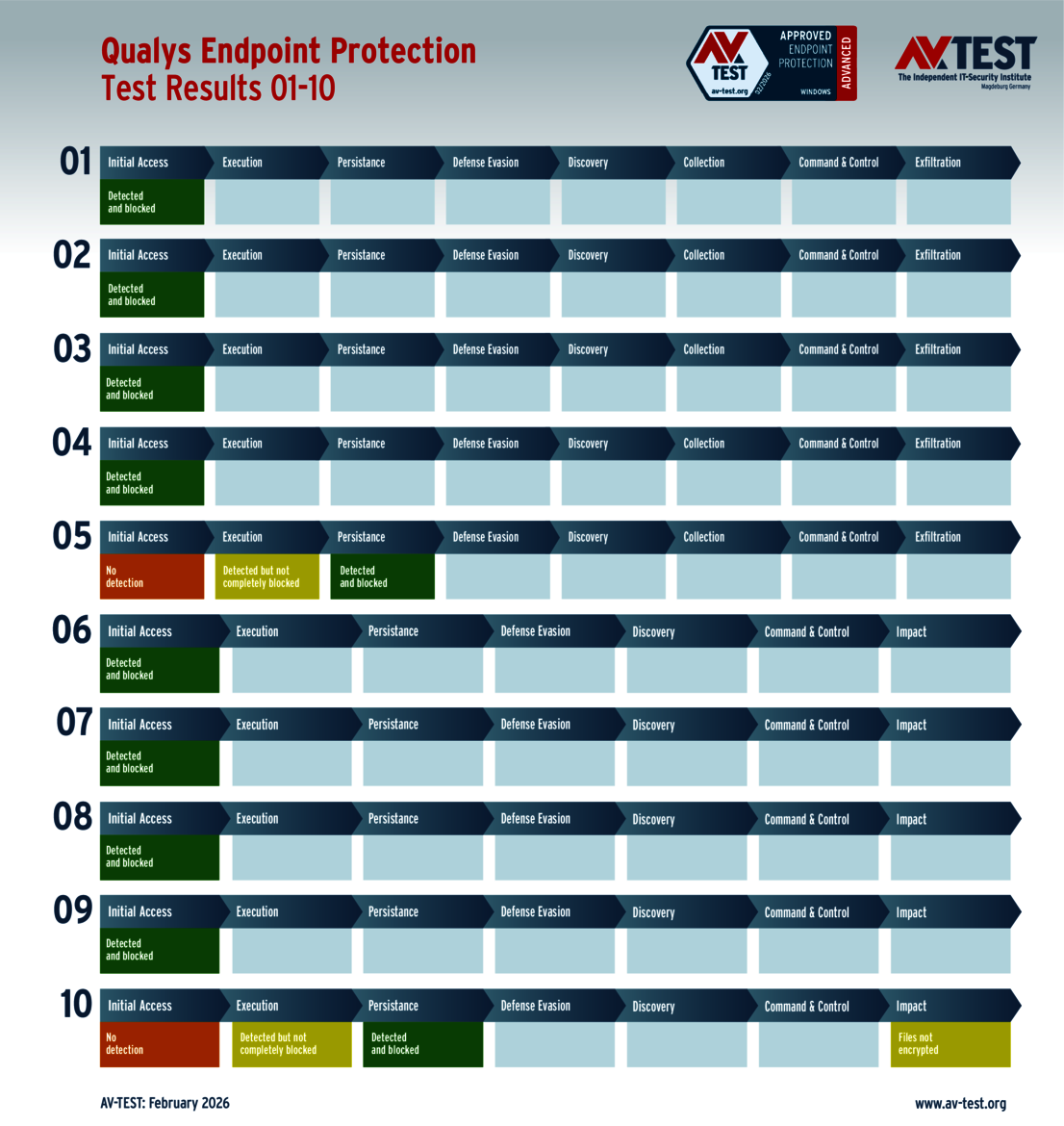

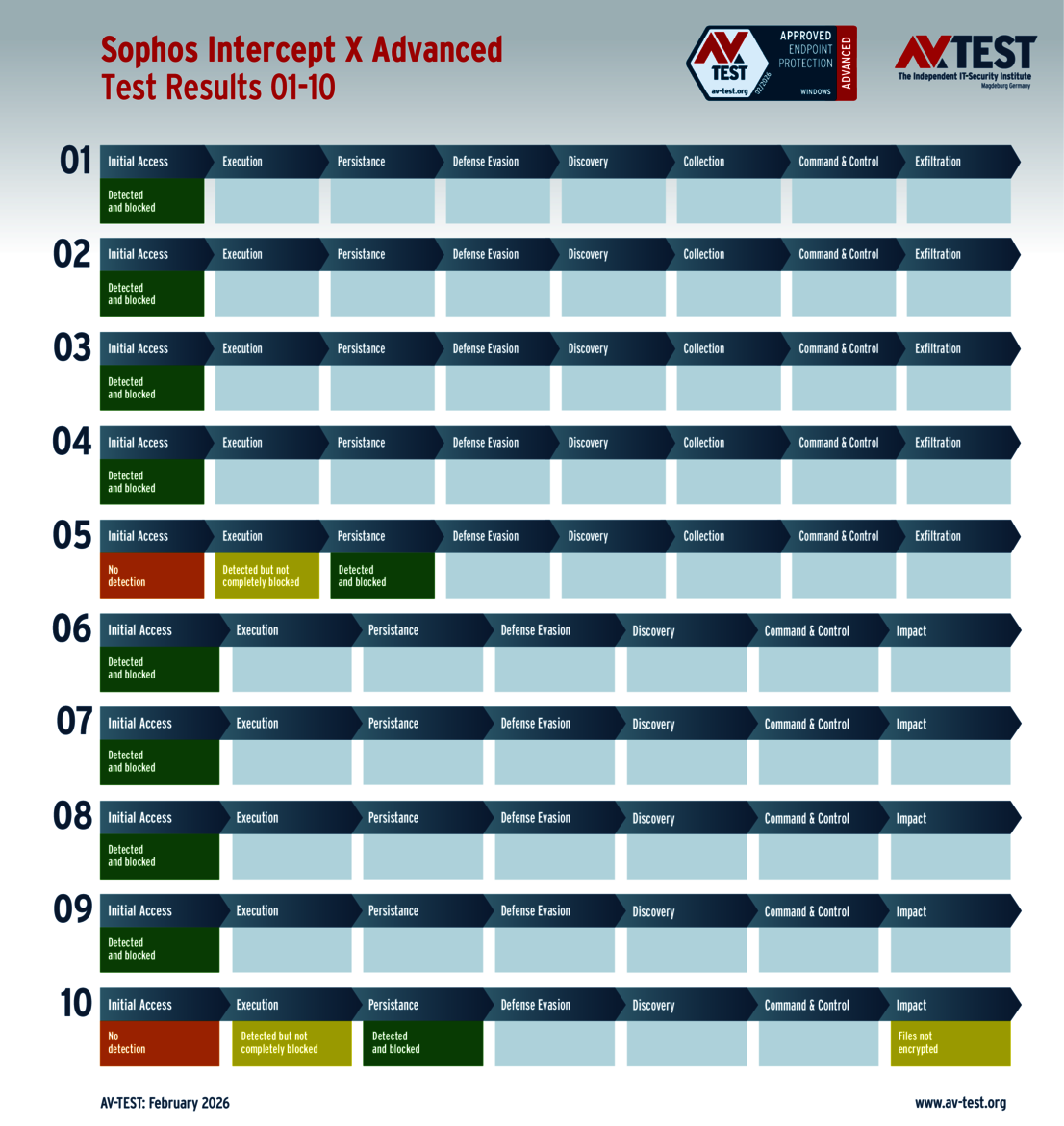

Die Lösungen von Norton, Qualys und Sophos erkennen zwar alle Schadprogramme, aber in jeweils zwei Szenarien stoppen sie die Angreifer nicht sofort. Erst als die nachgelagerten Schutzmechanismen greifen, haben die Angreifer verloren, werden isoliert und gelöscht. Auch hier ist interessant zu sehen, dass alle Lösungen bei den Angriffsszenarien Nr. 5 und 10 anfängliche Probleme haben. Bei den Schutzpaketen für Endanwender traten ebenfalls bei einigen Produkten Probleme mit diesen Szenarien auf. Eine wichtige Erkenntnis dieses Tests für die Hersteller.

Auch für Unternehmensprodukte gilt: Für eine erfolgreiche Teilnahme am Zertifizierungstest müssen sie einerseits 75 Prozent der 35 Punkte (26,5 Punkte) im Schutz-Score erreichen. Zudem müssen sie an den regulären 2-monatigen Windows-Tests teilnehmen. Da alle Lösungen die Vorgaben erfüllen, erhalten sie das Test-Zertifikat „Advanced Approved Endpoint Protection“.

Wichtige Erkenntnisse für einige Testteilnehmer

Die im ATP-Test genutzten Angriffstaktiken variieren zwar von Test zu Test, sind aber immer aus aktuellen Angriffskampagnen oder werden aktuell bei Attacken von Experten beobachtet. Die meisten Hersteller-Teams verdienen durch ihre gute und oft fehlerfreie Arbeit an ihrem Produkt die vollen 35 Punkte für ihren Schutz-Score.

Bei den Paketen für private Windows-Nutzer sind das immerhin 8 der 11 geprüften Produkte: Avast, AVG, Bitdefender, K7 Computing, Kaspersky, McAfee, Microsoft und Norton.

Auch 6 der 9 untersuchten Schutz-Lösungen für Windows-Systeme in Unternehmen vollenden fehlerfrei mit 35 Punkte den Zertifikatstest: Acronis, Avast, Kaspersky (mit 2 Versionen), Microworld und Trellix.

Alle anderen Produkte haben im Test ihre Schwierigkeiten mit nur wenigen Szenarien, die oft identisch sind. Das sind wichtige Erkenntnisse für deren Entwickler-Teams, um es in der Zukunft besser zu machen. Bleibt dennoch zu erwähnen, dass in den meisten Fällen, in denen ein Angreifer nicht erkannt wurde, die weiteren Schutzmodule erfolgreich eingriffen und die Windows-Systeme vor Schaden bewahrten. In lediglich 4 von 200 im Labor geprüften Szenarien konnten sich die Angreifer durchsetzen und Systeme verschlüsseln oder Daten stehlen.