Dernières Actualités

25 avril 2024 | Texte: Markus Selinger | Antivirus pour Windows

Cybersécurité : comment se défendre contre les techniques d’attaque les plus récentes ? Réponse avec le test ATP

Afin de garantir en permanence la sécurité des données des utilisateurs particuliers et des entreprises, les fabricants de produits de cybersécurité doivent toujours avoir le dessus dans la course incessante contre les cybercriminels. Le test Advanced Threat Protection d’AV-TEST analyse en détail au cours de différents tests si les fabricants sont capables de détecter et de contrer les techniques d’attaques les plus récentes et les plus raffinées. 25 produits pour Windows ont été mis sur le banc d’essai lors de ce test où des ransomwares et des voleurs de données ont attaqué les systèmes dans 10 scénarios différents. Pour cela, les testeurs ont utilisé des techniques d’attaque spéciales telles que « reflective code loading » et « fileless malware » qui défient les algorithmes de sécurité car ils doivent détecter des lignes de code ou des scriptes dangereux. Les résultats des tests montrent que les produits de sécurité sont globalement à la hauteur, mais que certains produits affichent quelques faiblesses.

25 produits soumis au test ATP –

le test Advanced Threat Protection contre les ransomwares et les voleurs de données

Lors de l’actuel test approfondi Advanced Threat Protection ou test ATP, 25 produits de sécurité pour les utilisateurs particuliers et les entreprises ont démontré leurs capacités à affronter les ransomwares et les voleurs de données. « Approfondi » signifie que tous les produits ont dû se défendre contre des attaquants dans 10 scénarios différents, alors que ceux-ci tentaient de prendre d’assaut les systèmes Windows. Si une attaque atteint son objectif, les systèmes sont cryptés ou les données volées – parfois même les deux. Lors du test ATP, le laboratoire enregistre chaque étape de défense et documente celle-ci dans une matrice selon le modèle de la matrice MITRE ATT&CK. Cinq scénarios mettent en scène des ransomwares, cinq des voleurs de données. Dans la défense contre les ransomwares, il existe trois étapes fondamentales qui rapportent jusqu’à 3 points. Pour les voleurs de données, quatre étapes permettent d’obtenir jusqu’à 4 points. Le score de protection maximal que peut obtenir un produit est donc de 35 points.

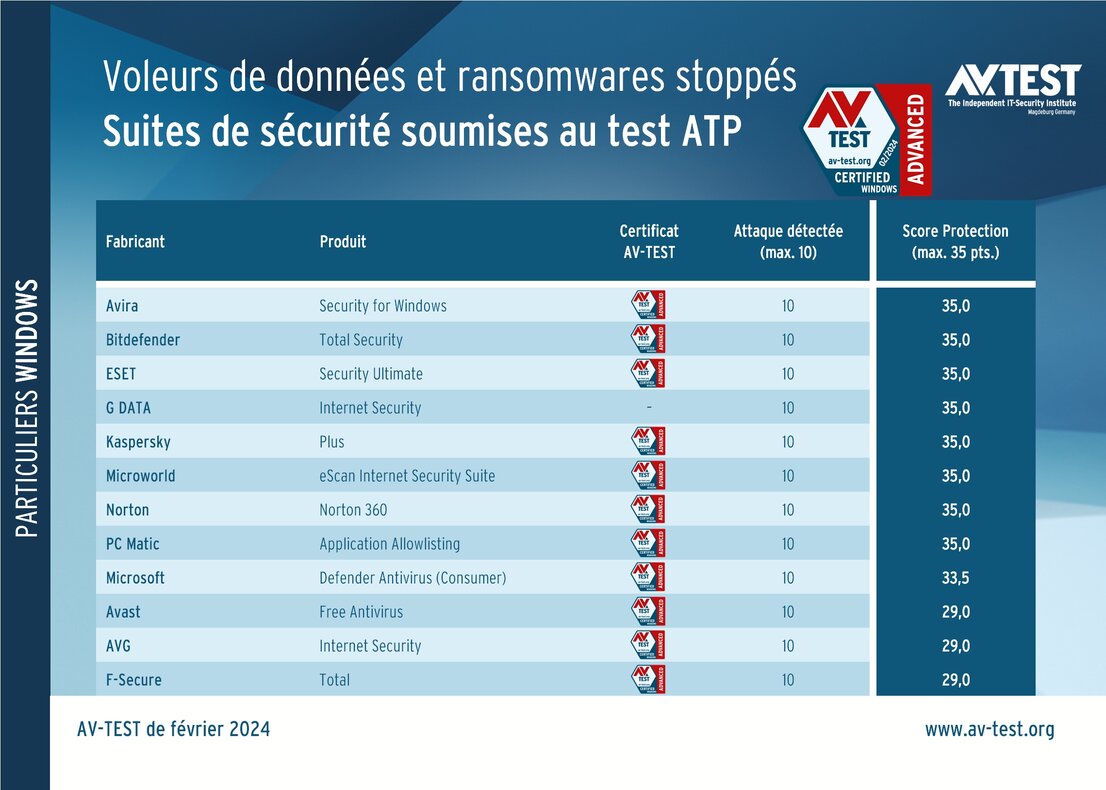

Produits pour utilisateurs particuliers et solutions pour entreprises soumis au test ATP

12 produits pour utilisateurs particuliers et 13 solutions de protection des points de terminaison pour entreprises ont participé au test ATP qui s’est déroulé en janvier et février 2024. Les suites de protection pour particuliers testées sont celles d’Avast, AVG, Avira, Bitdefender, ESET, F-Secure, G DATA, Kaspersky, Microsoft, Microworld, Norton et PC Matic.

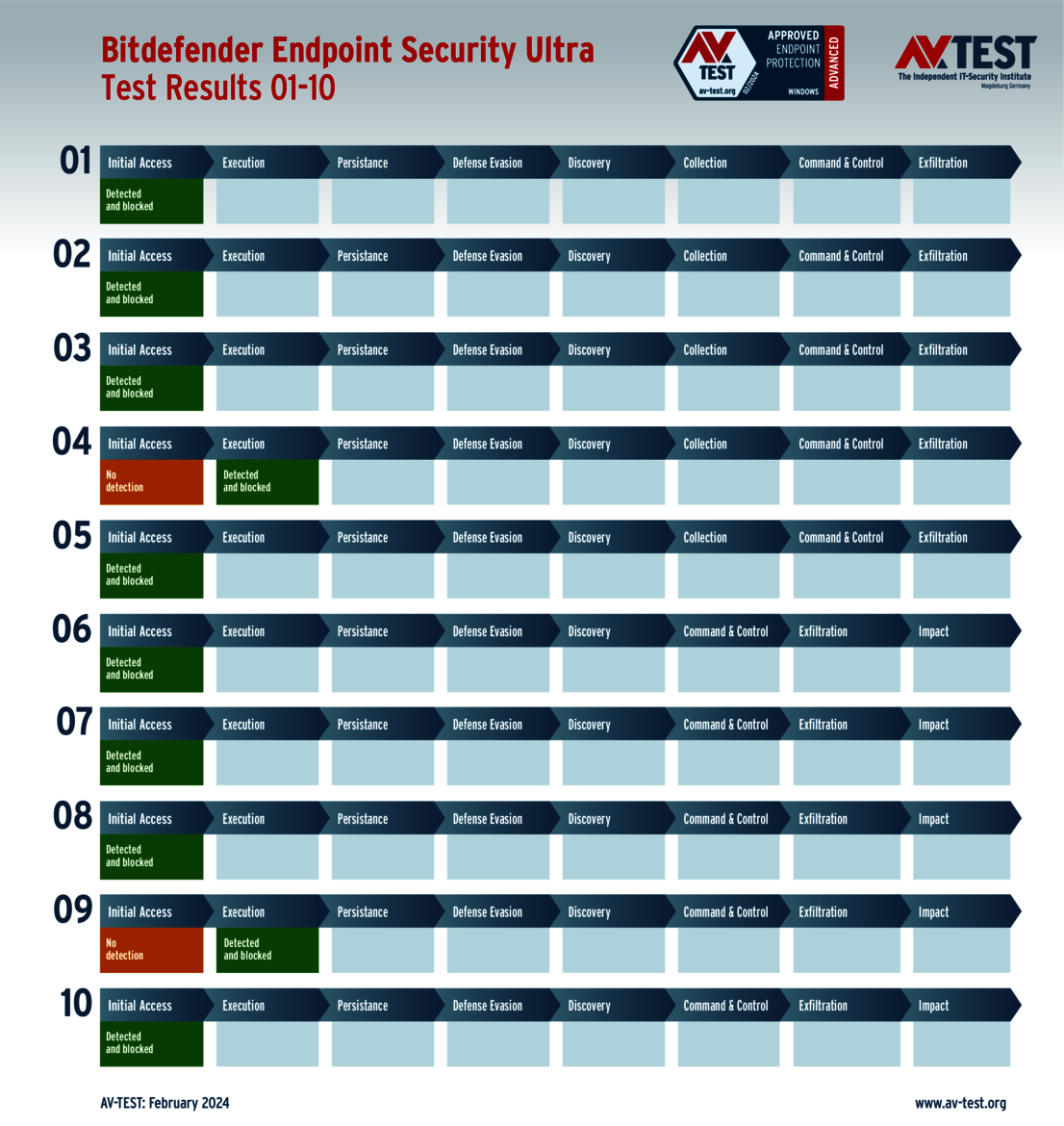

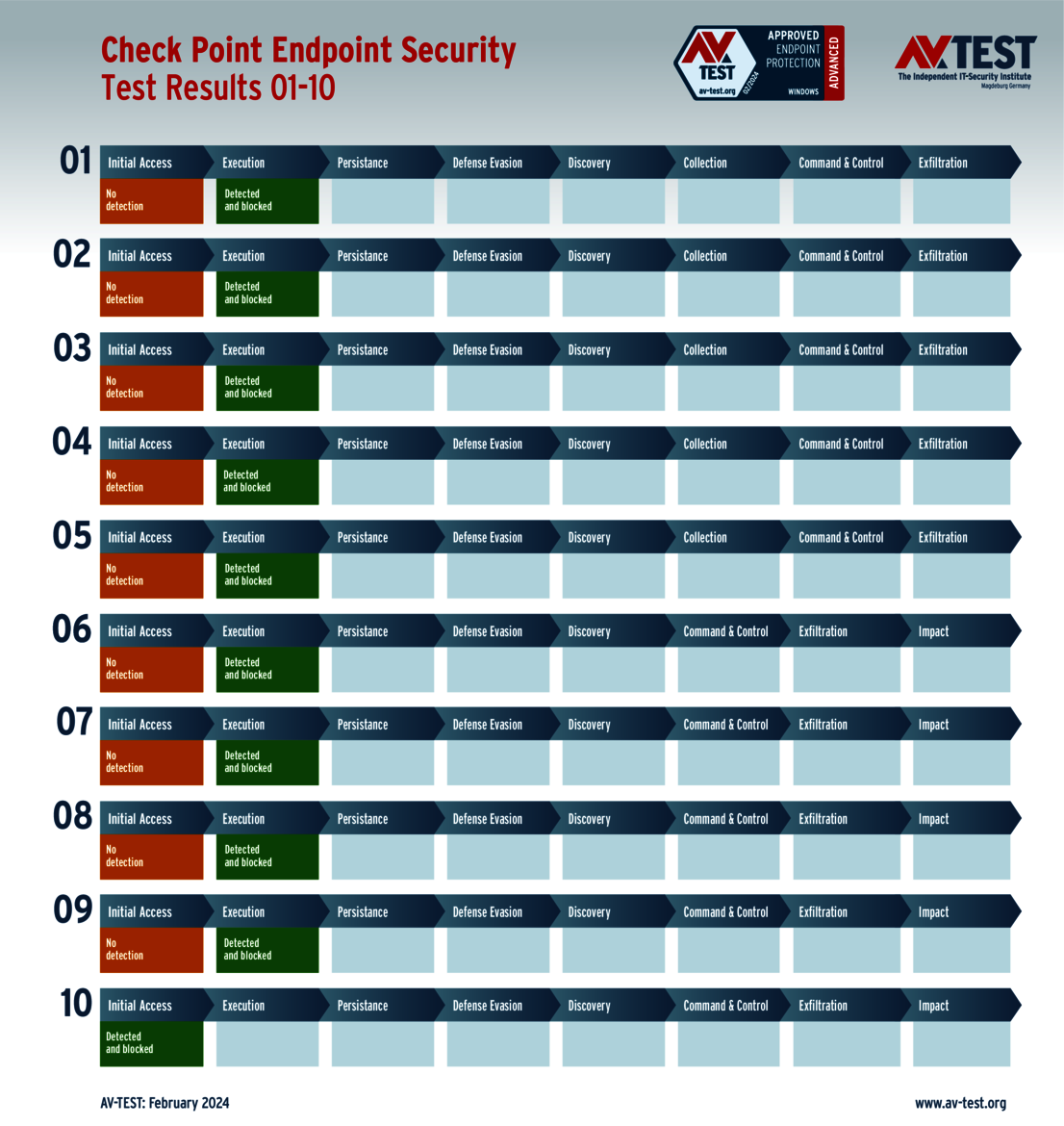

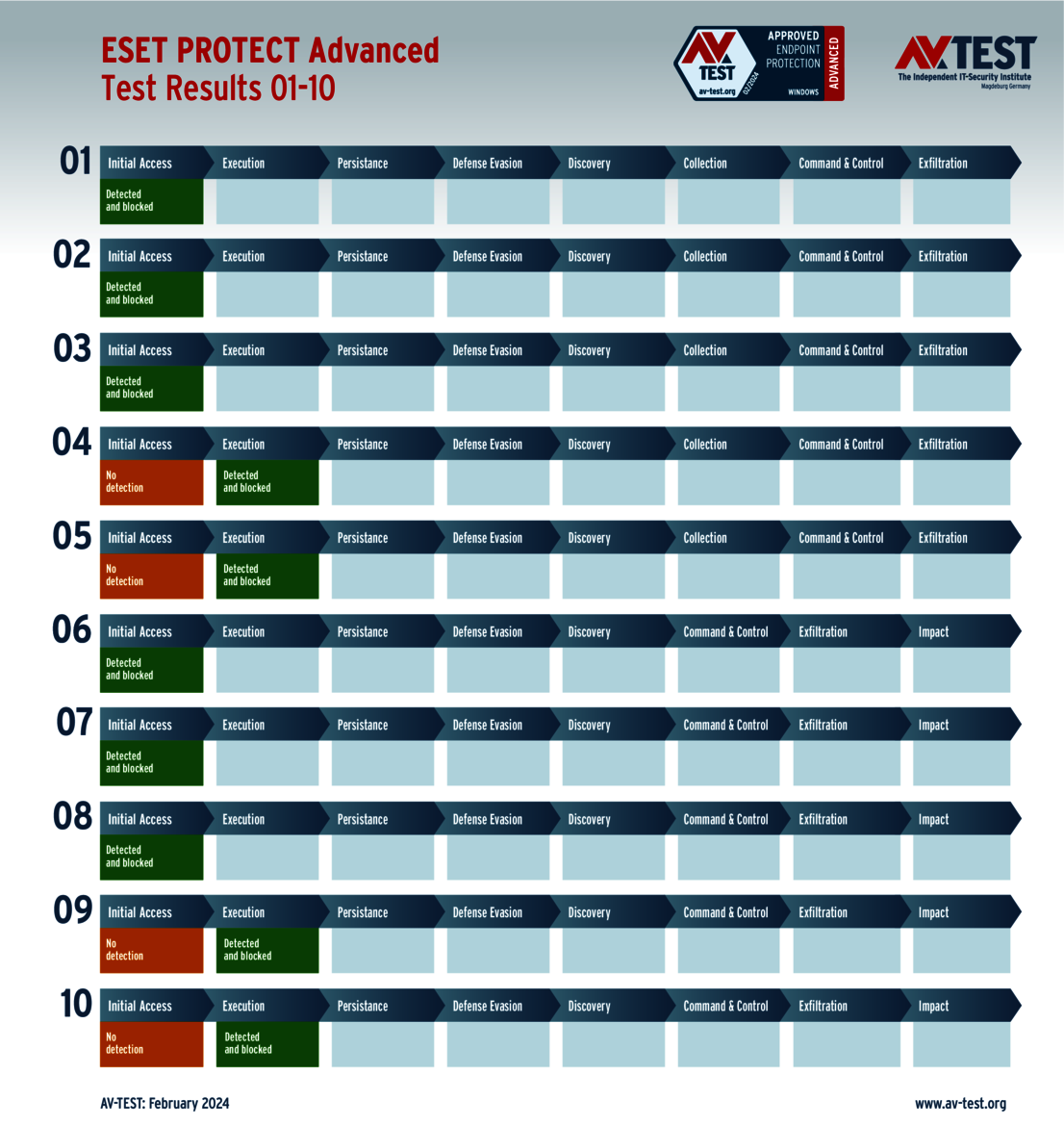

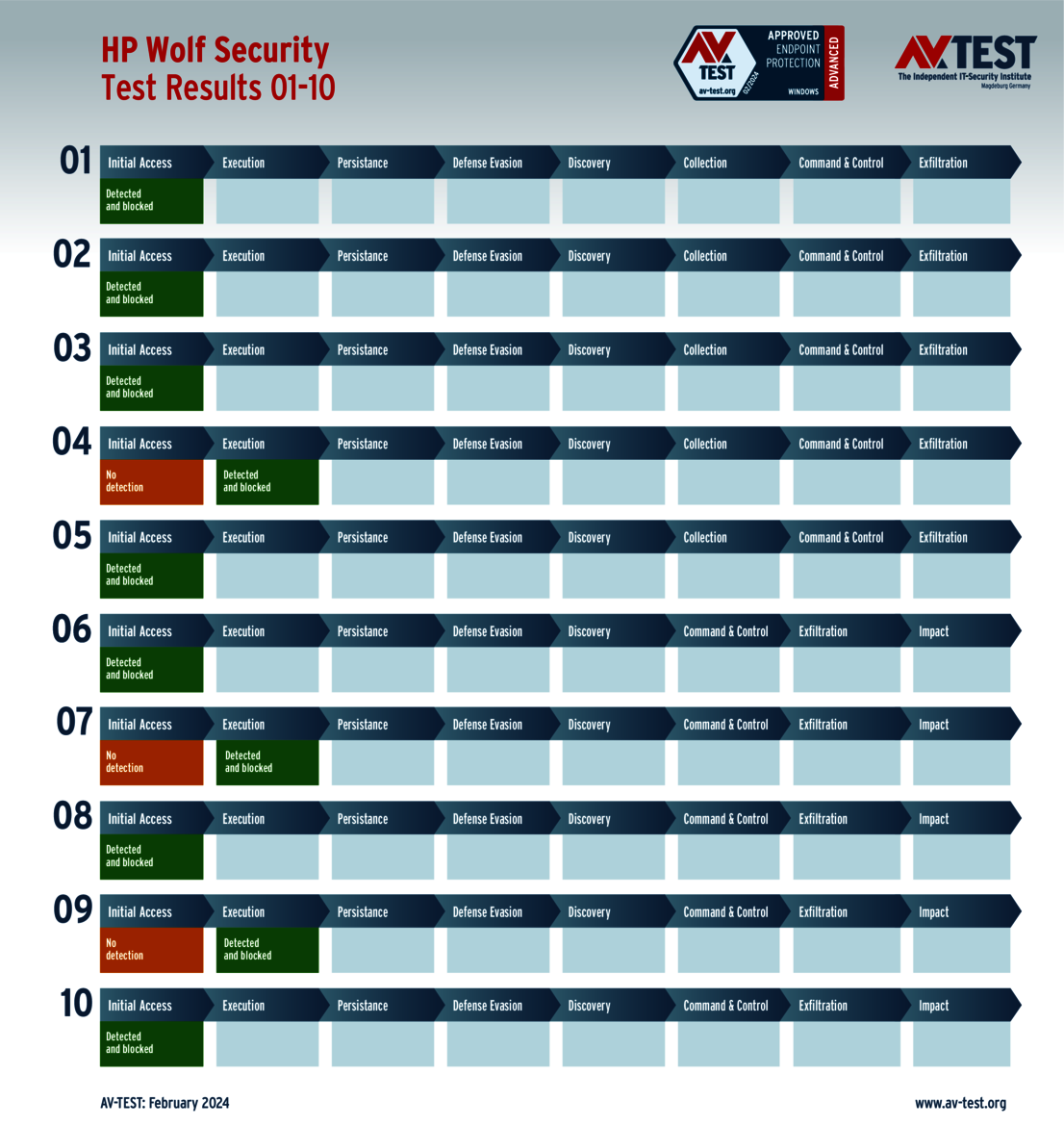

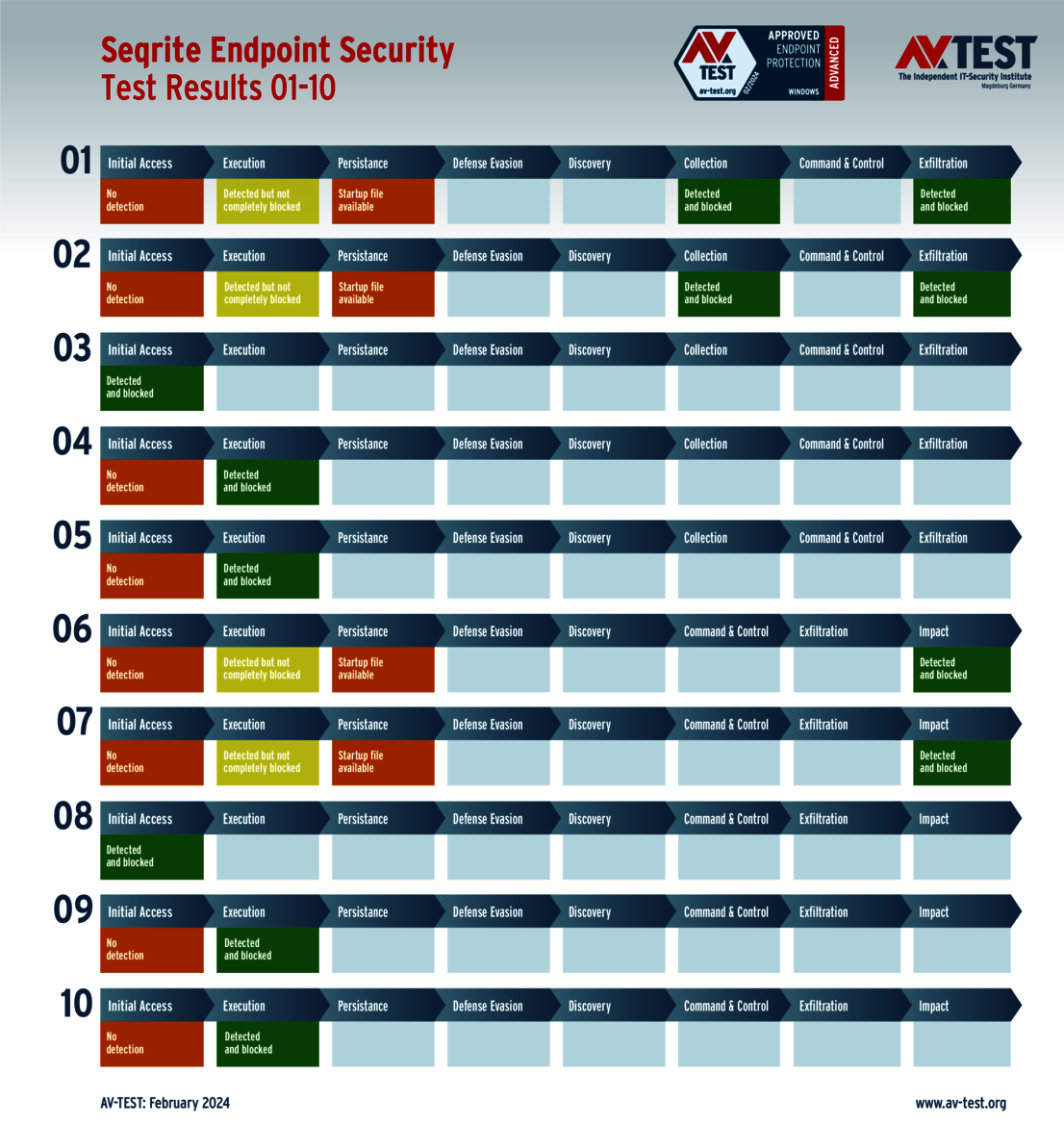

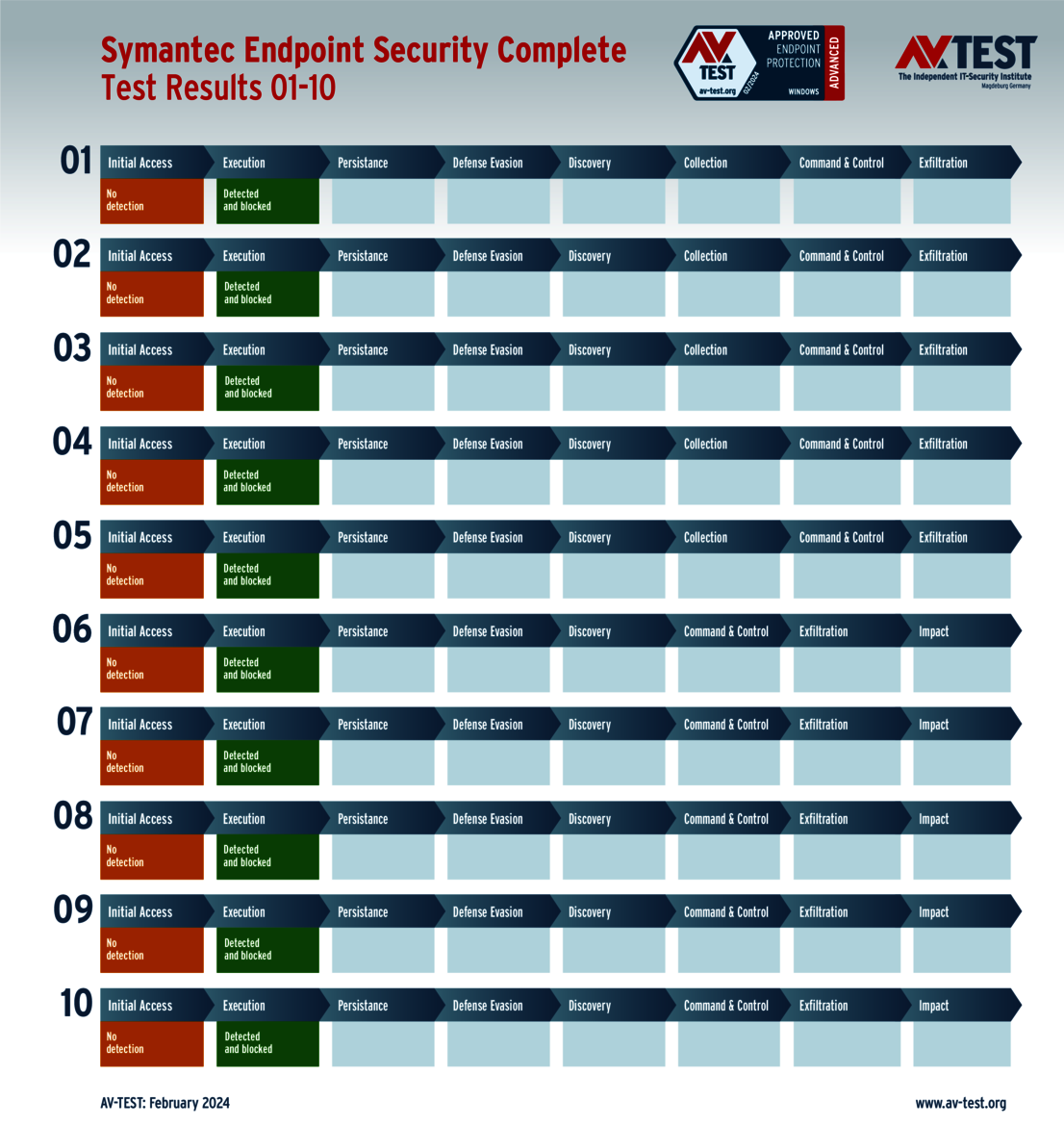

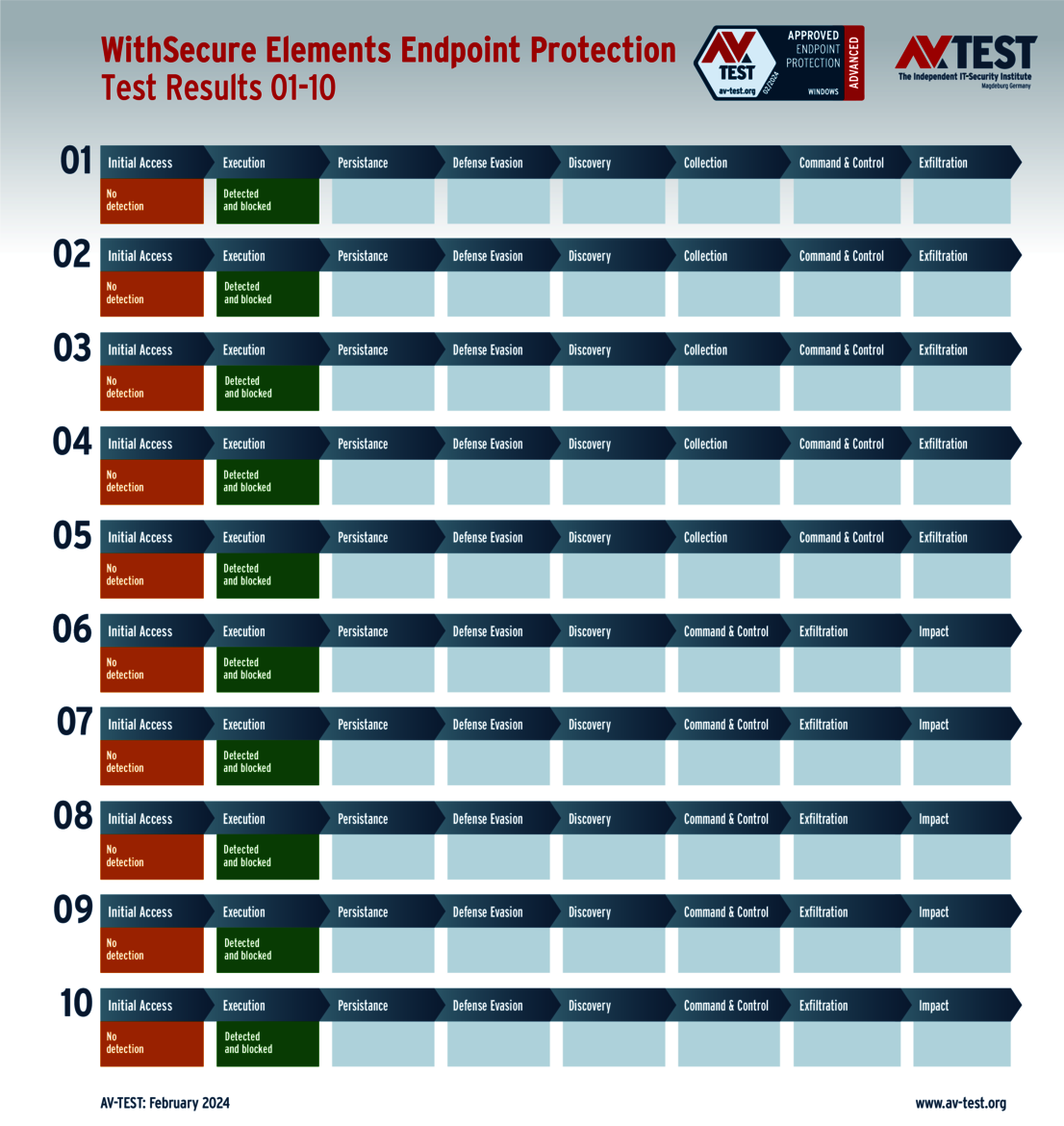

Les produits pour entreprises soumis au test sont ceux d’Avast, Bitdefender (avec 2 versions), Check Point, ESET, HP Security, Kaspersky (avec 2 versions), Microsoft, Qualys, Seqrite, Symantec et WithSecure.

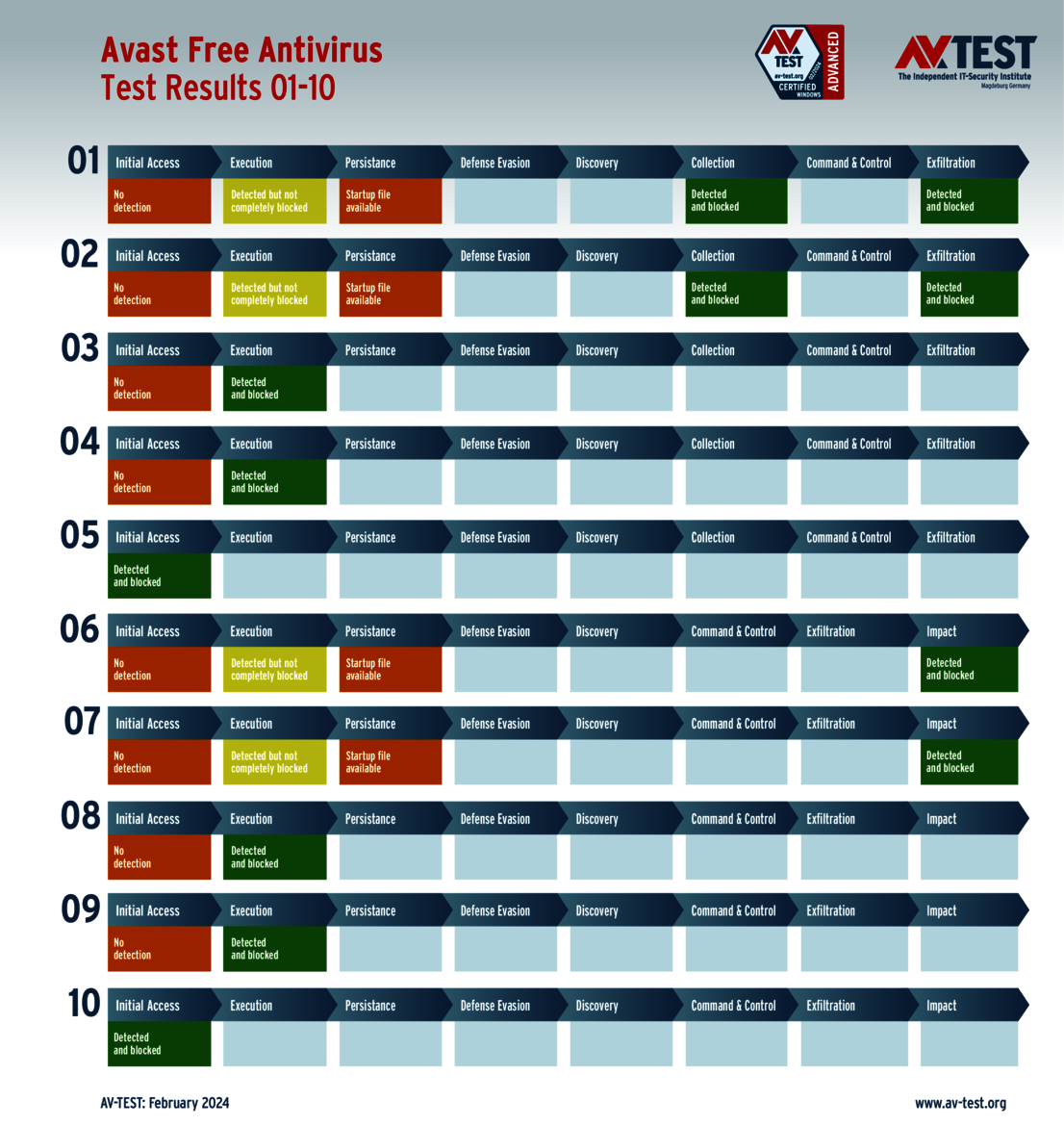

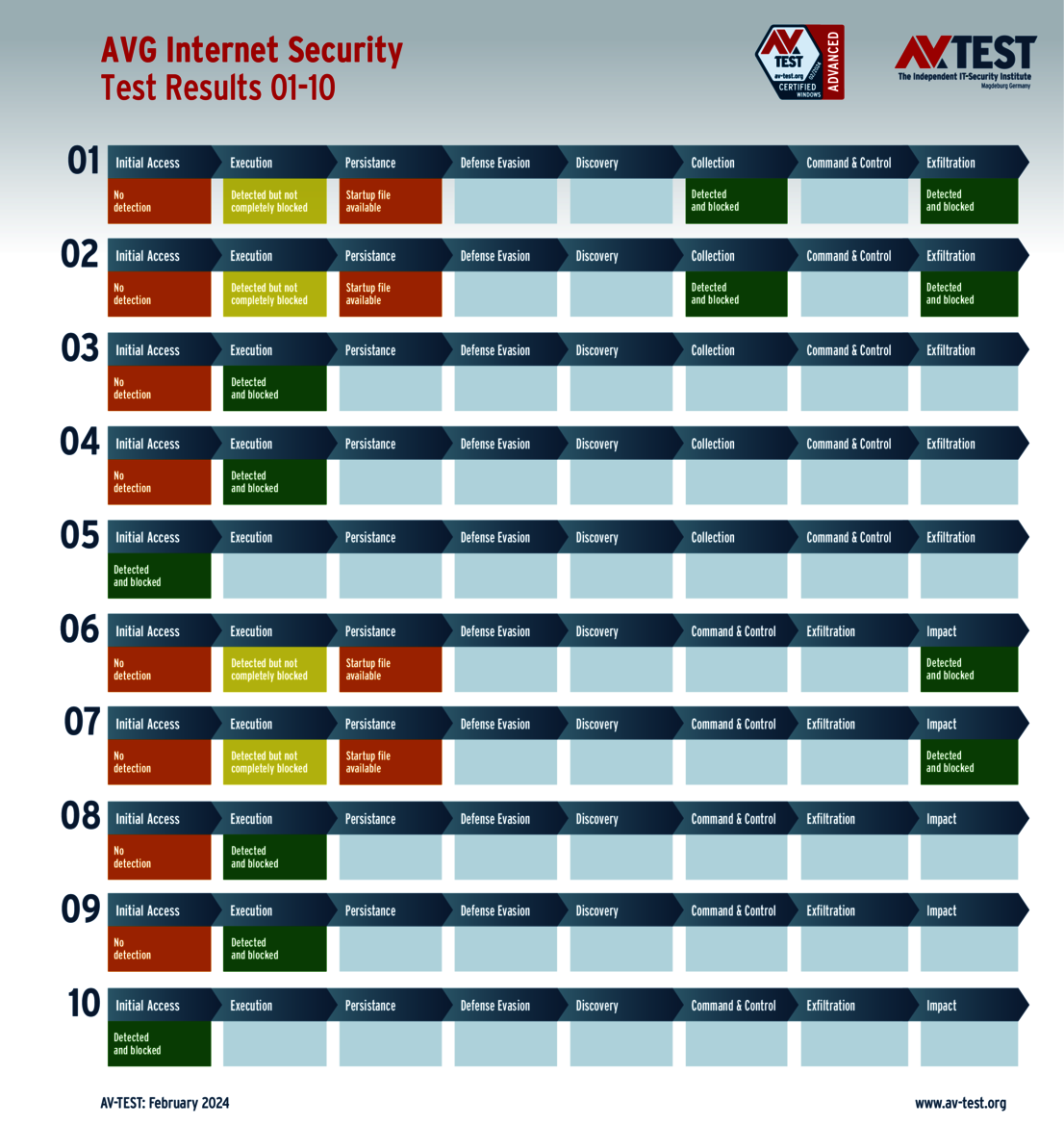

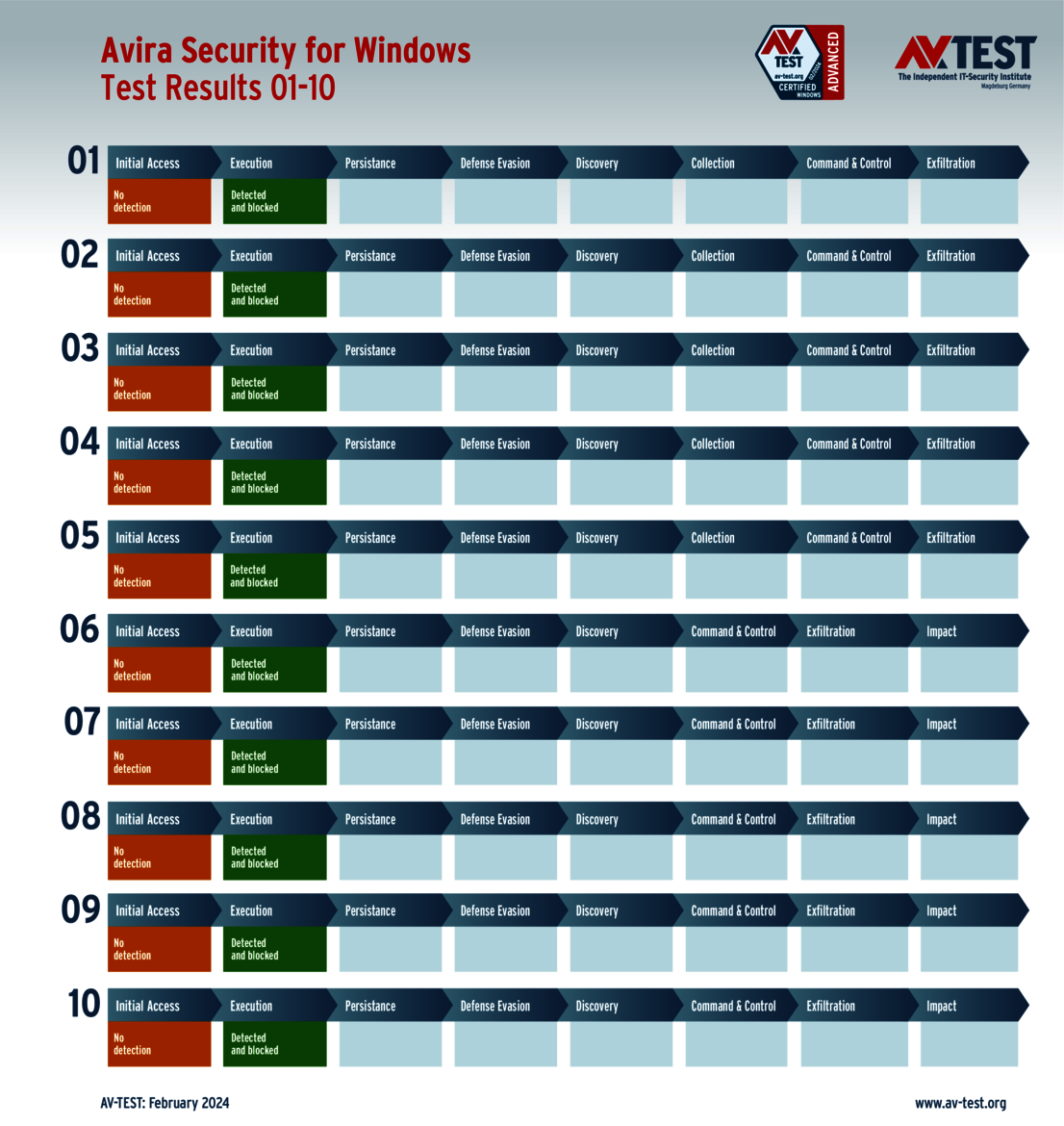

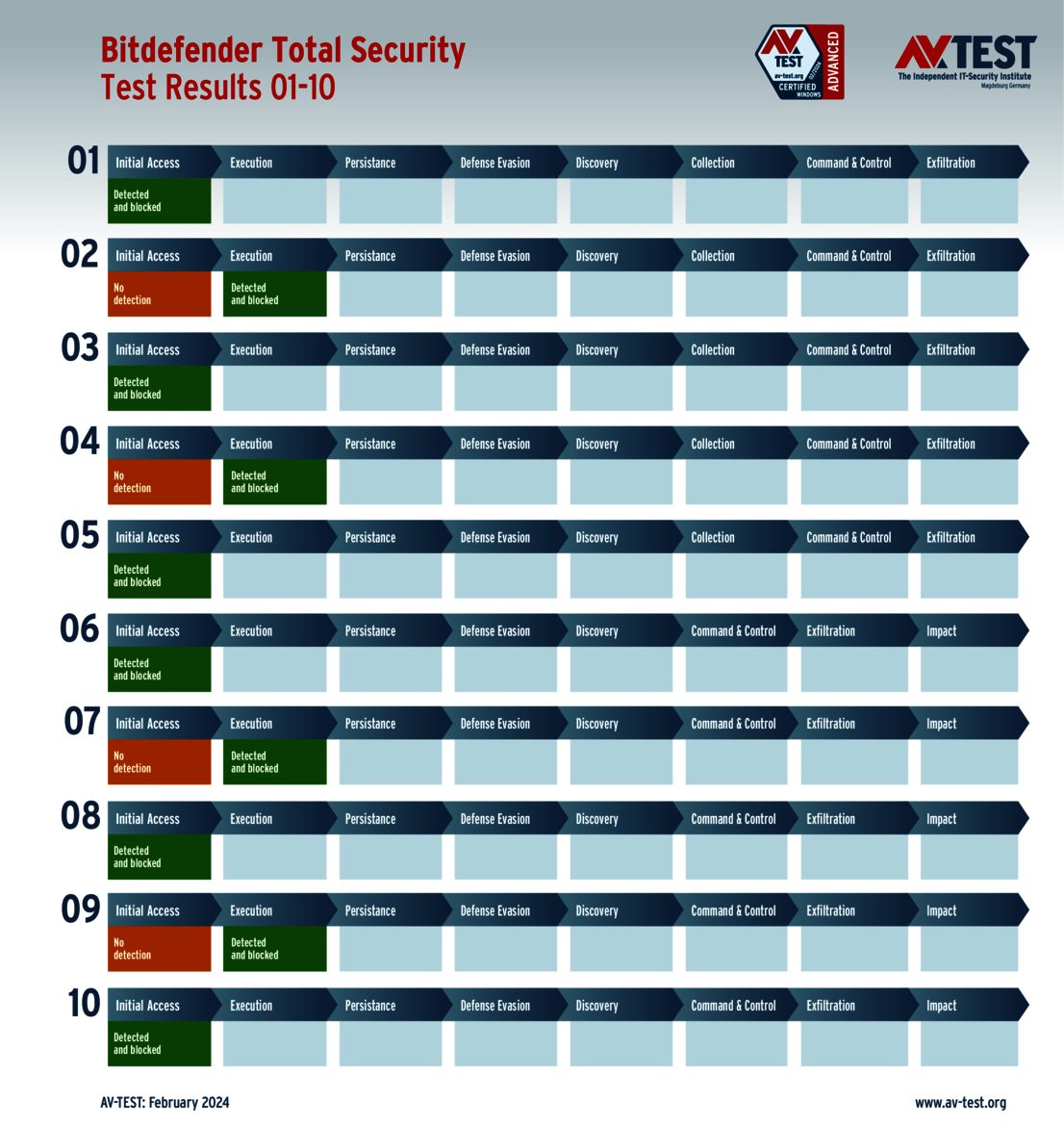

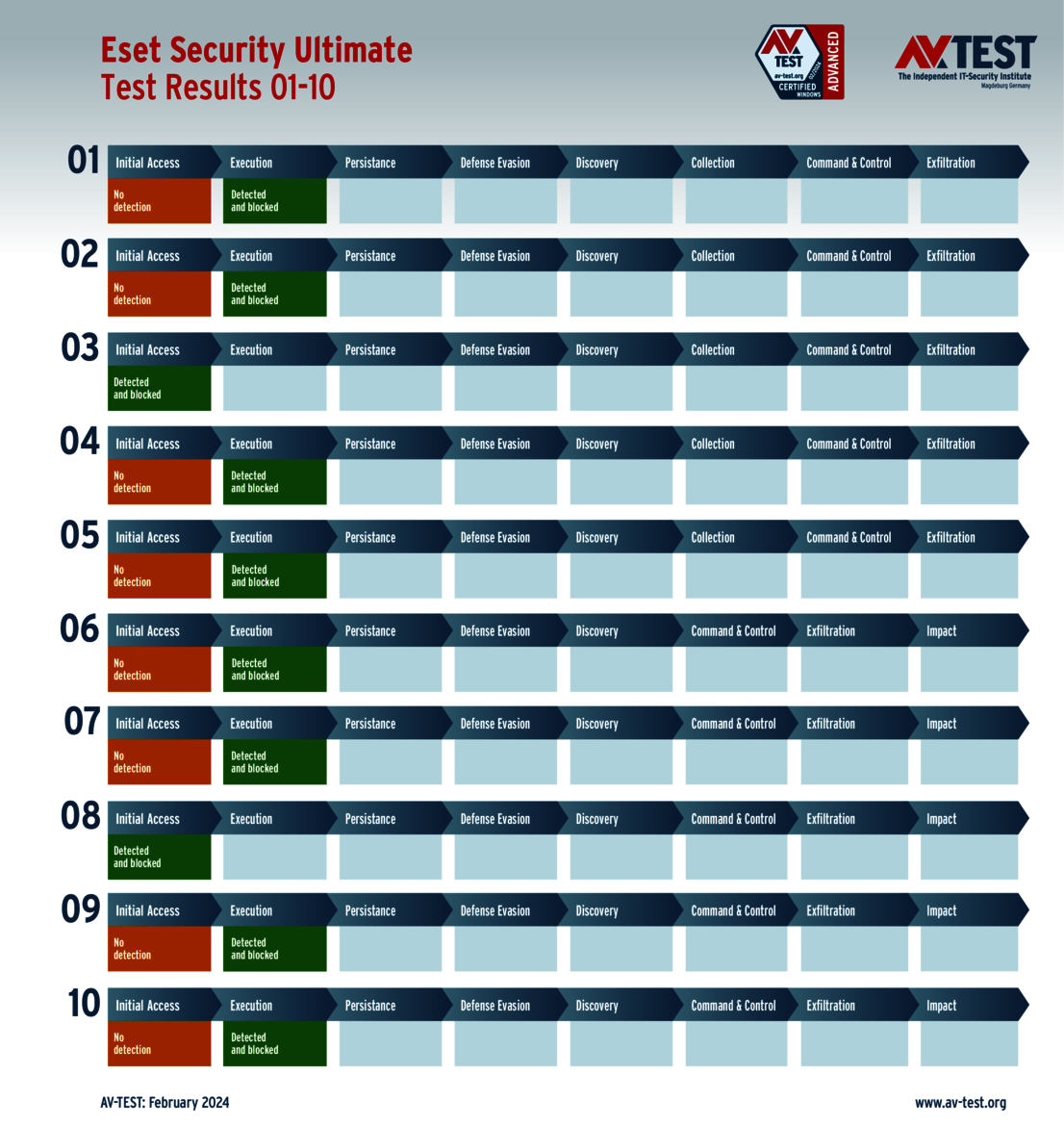

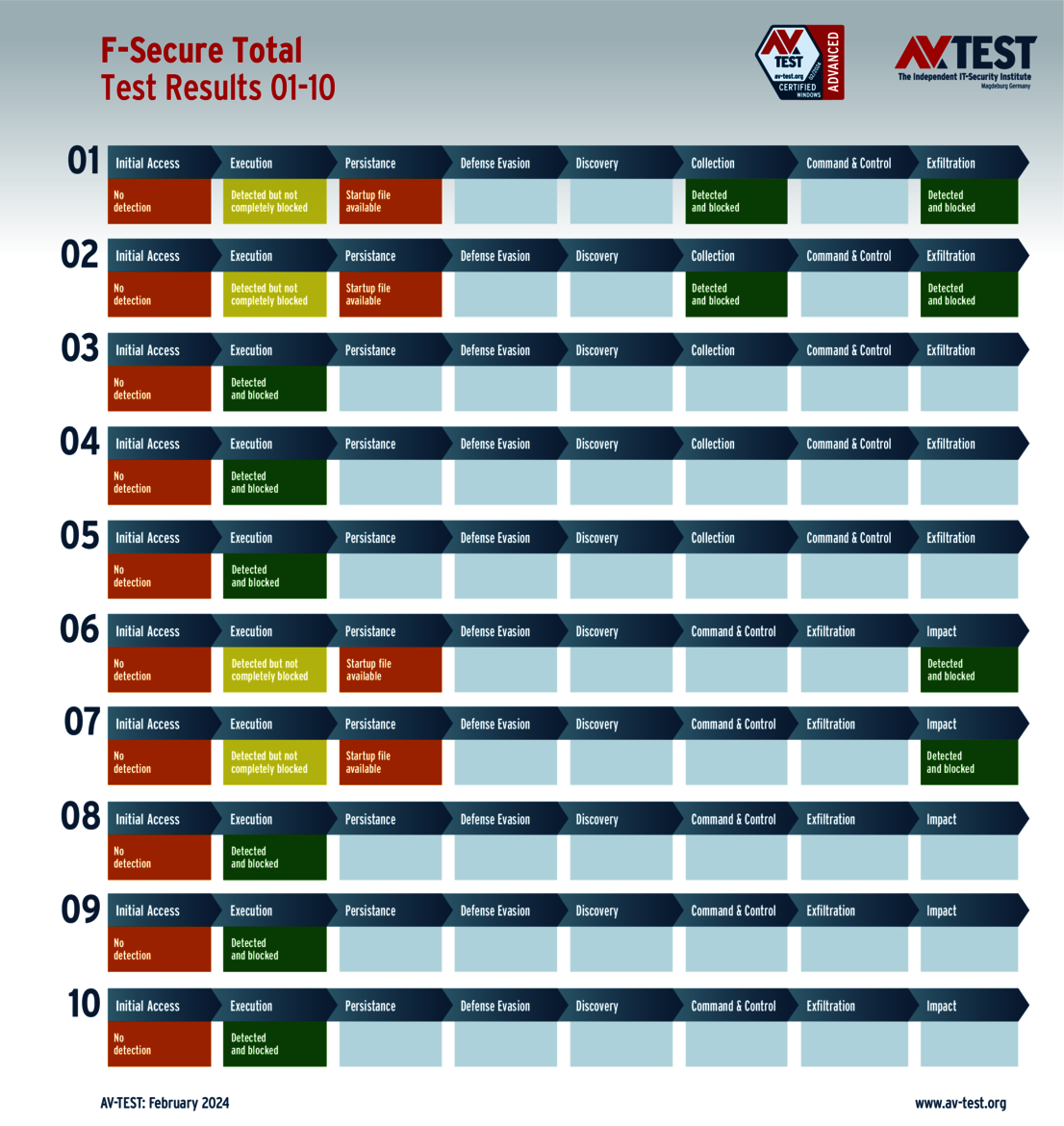

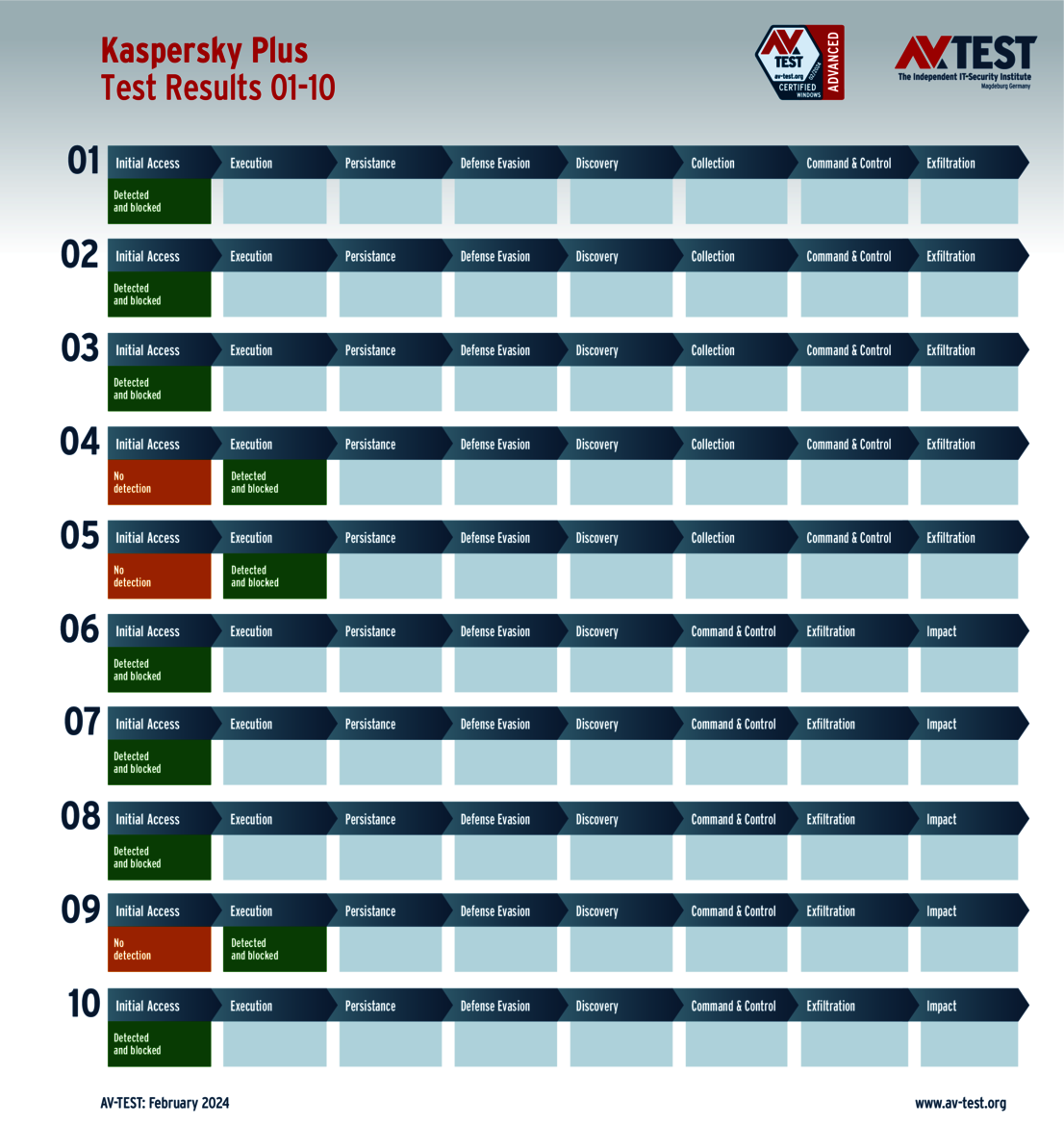

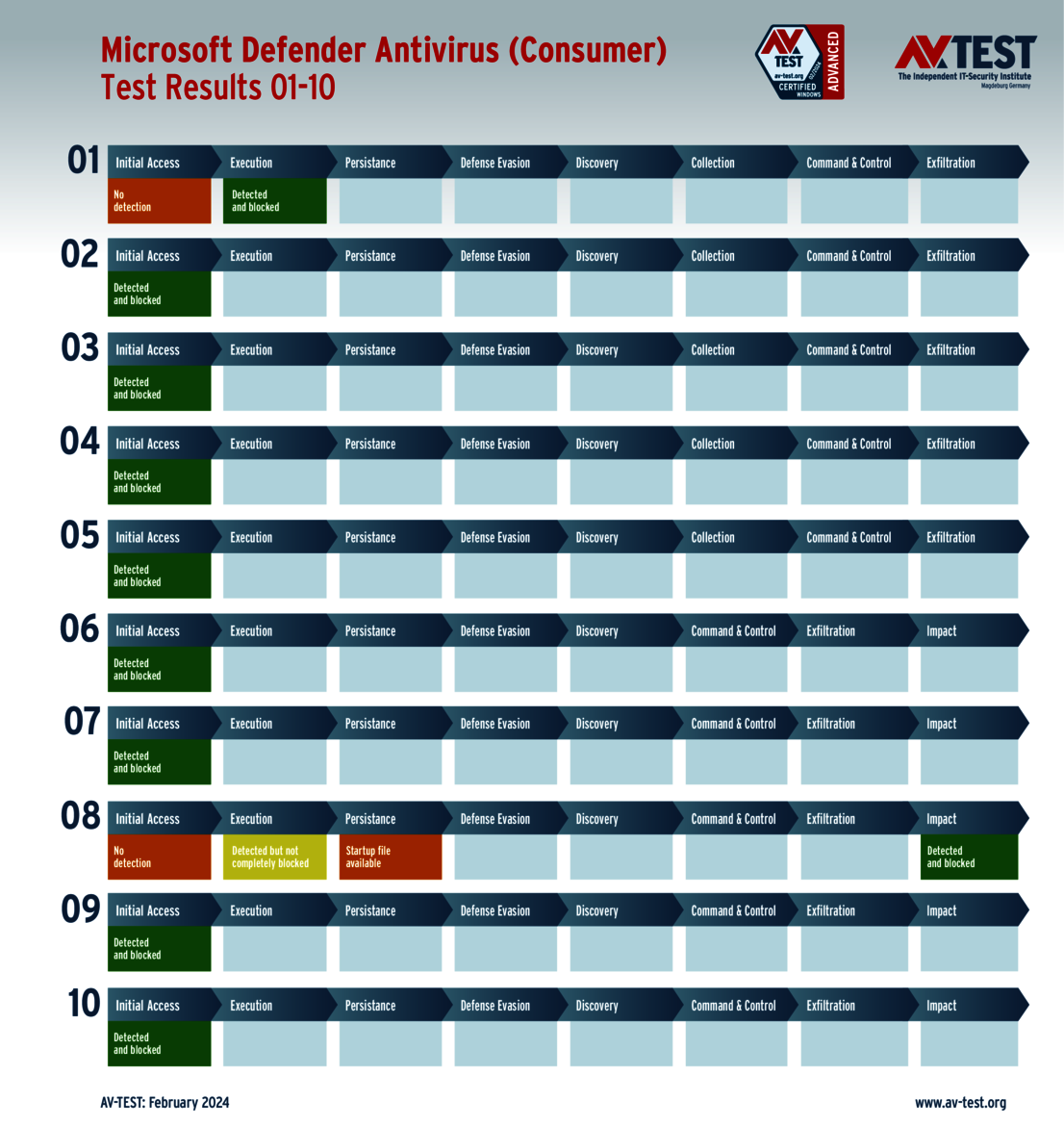

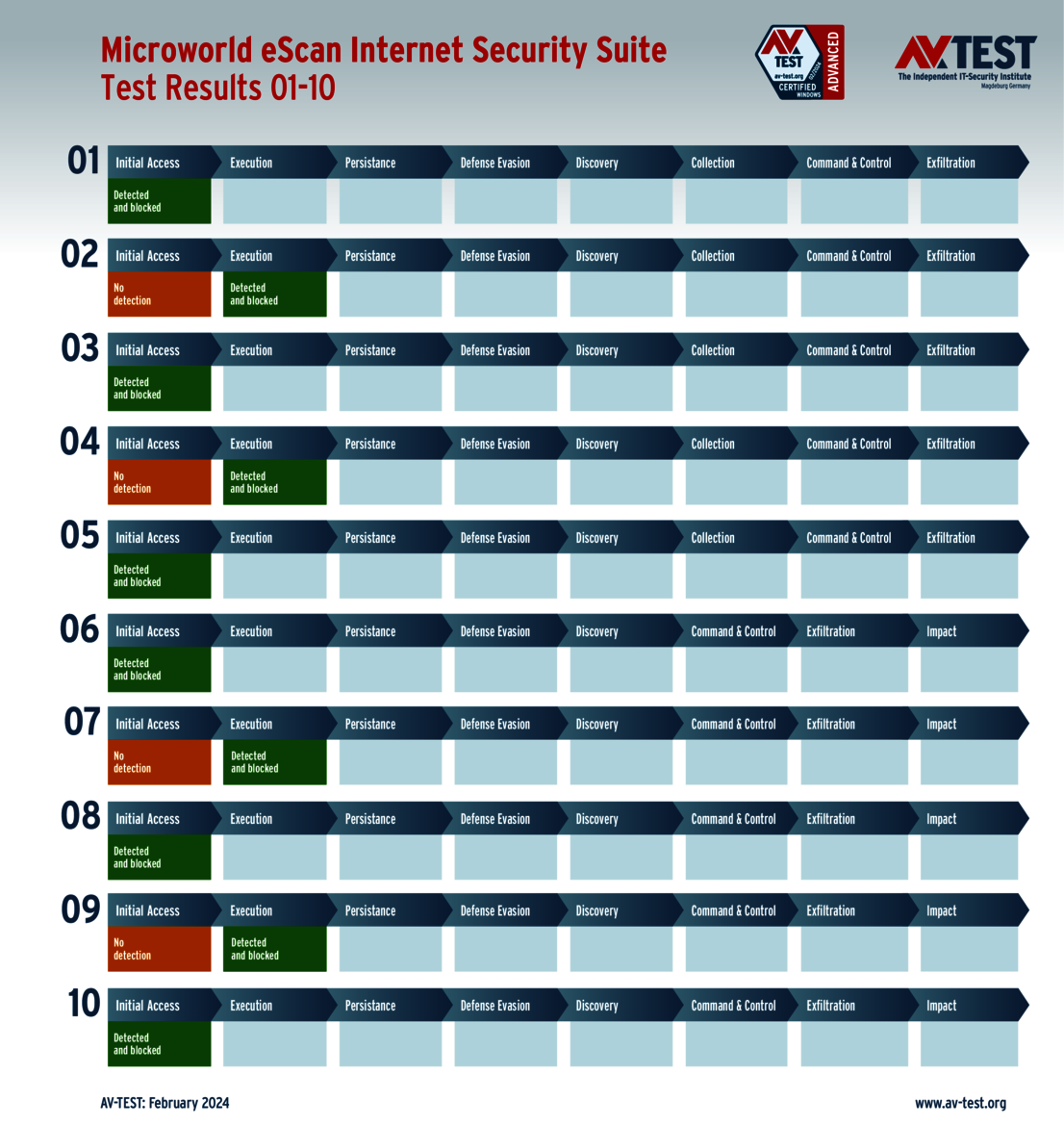

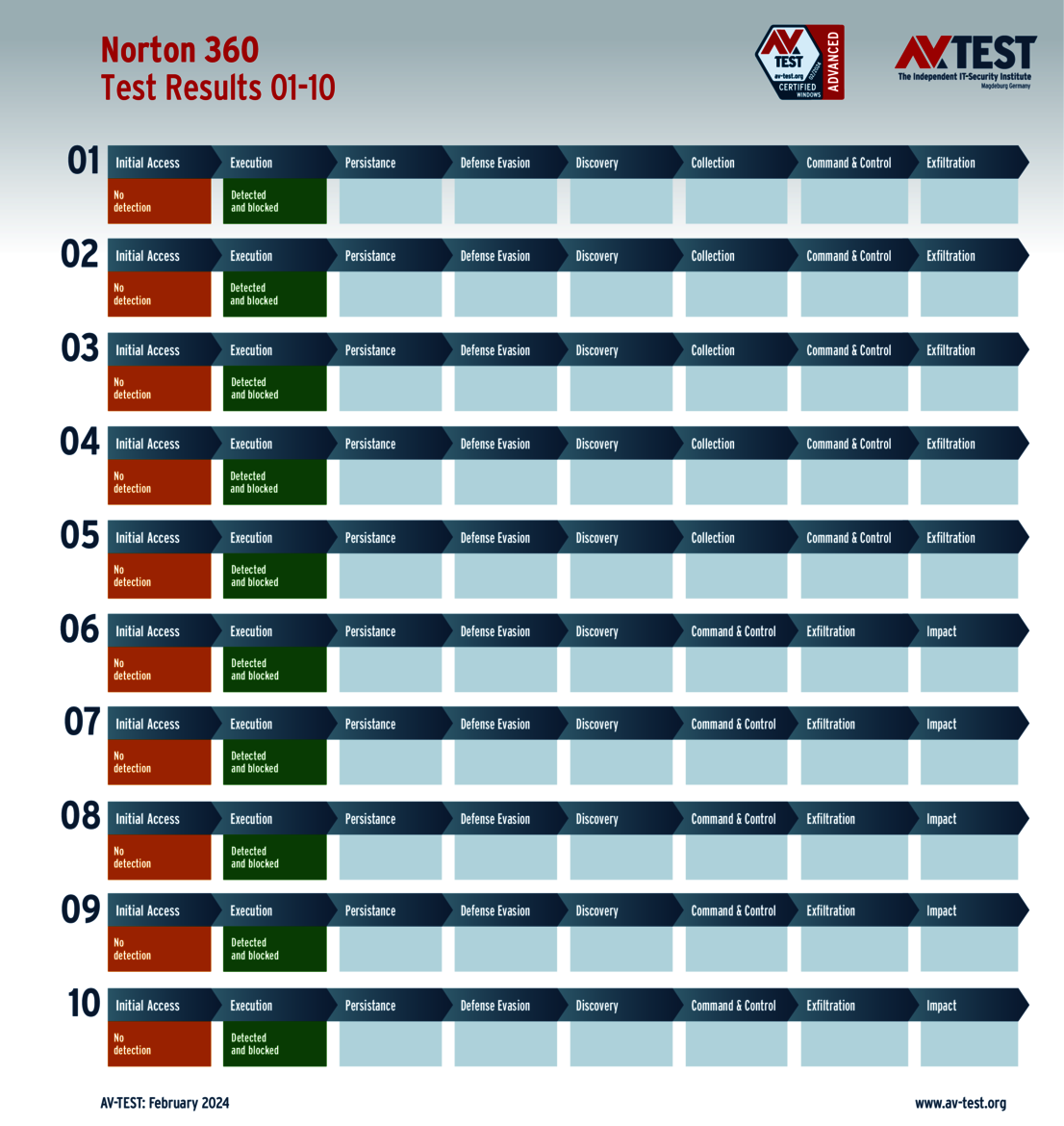

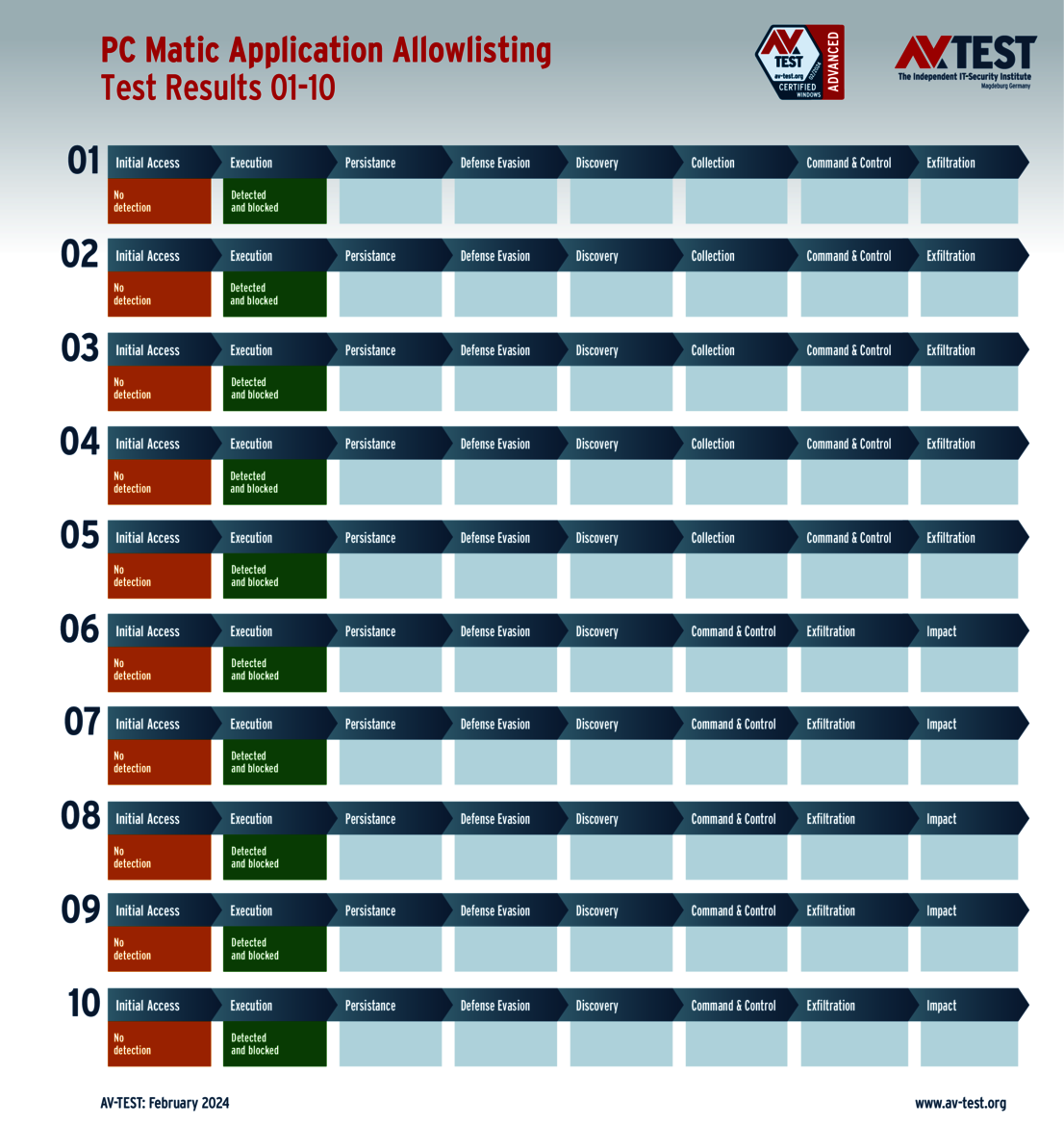

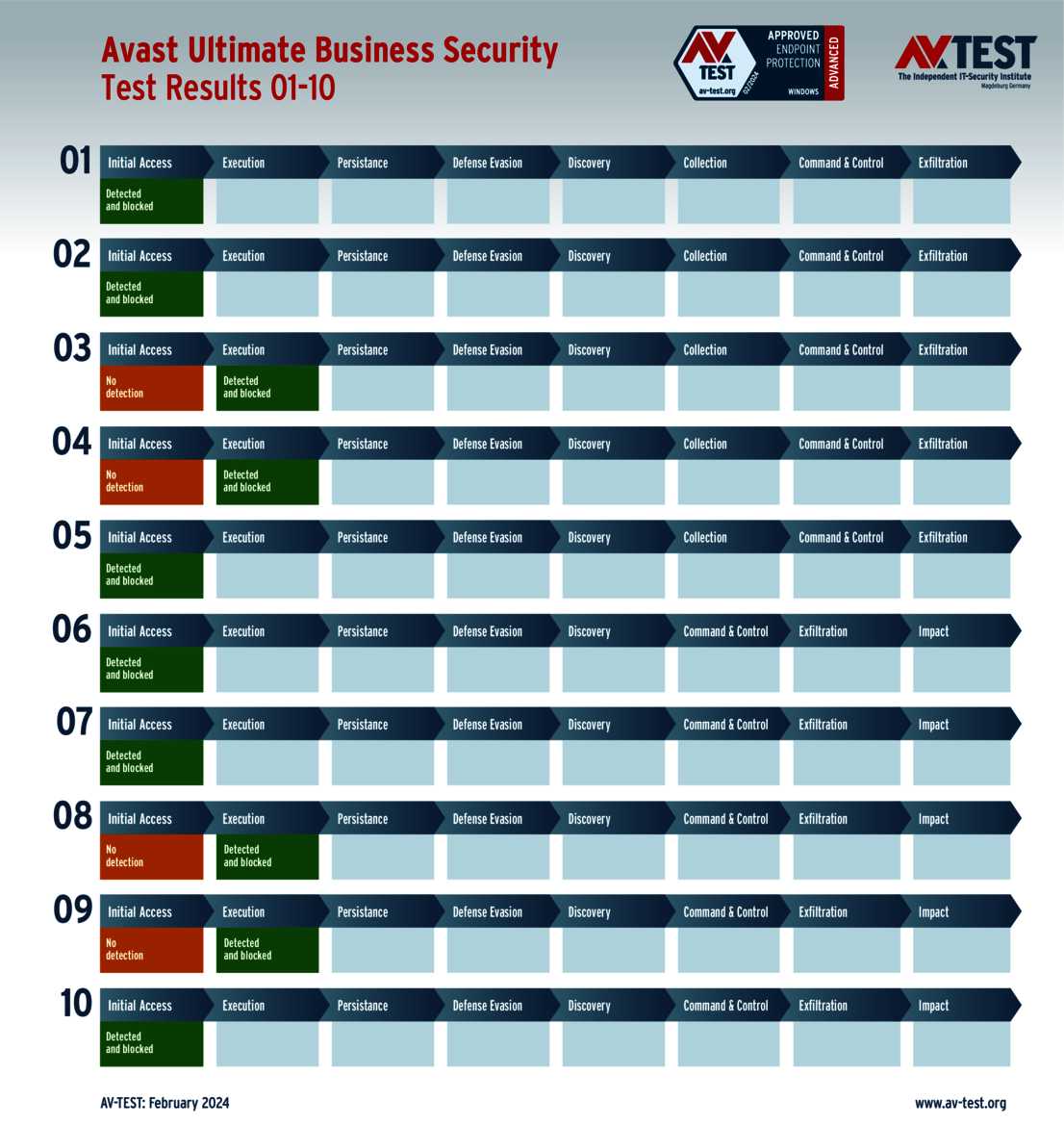

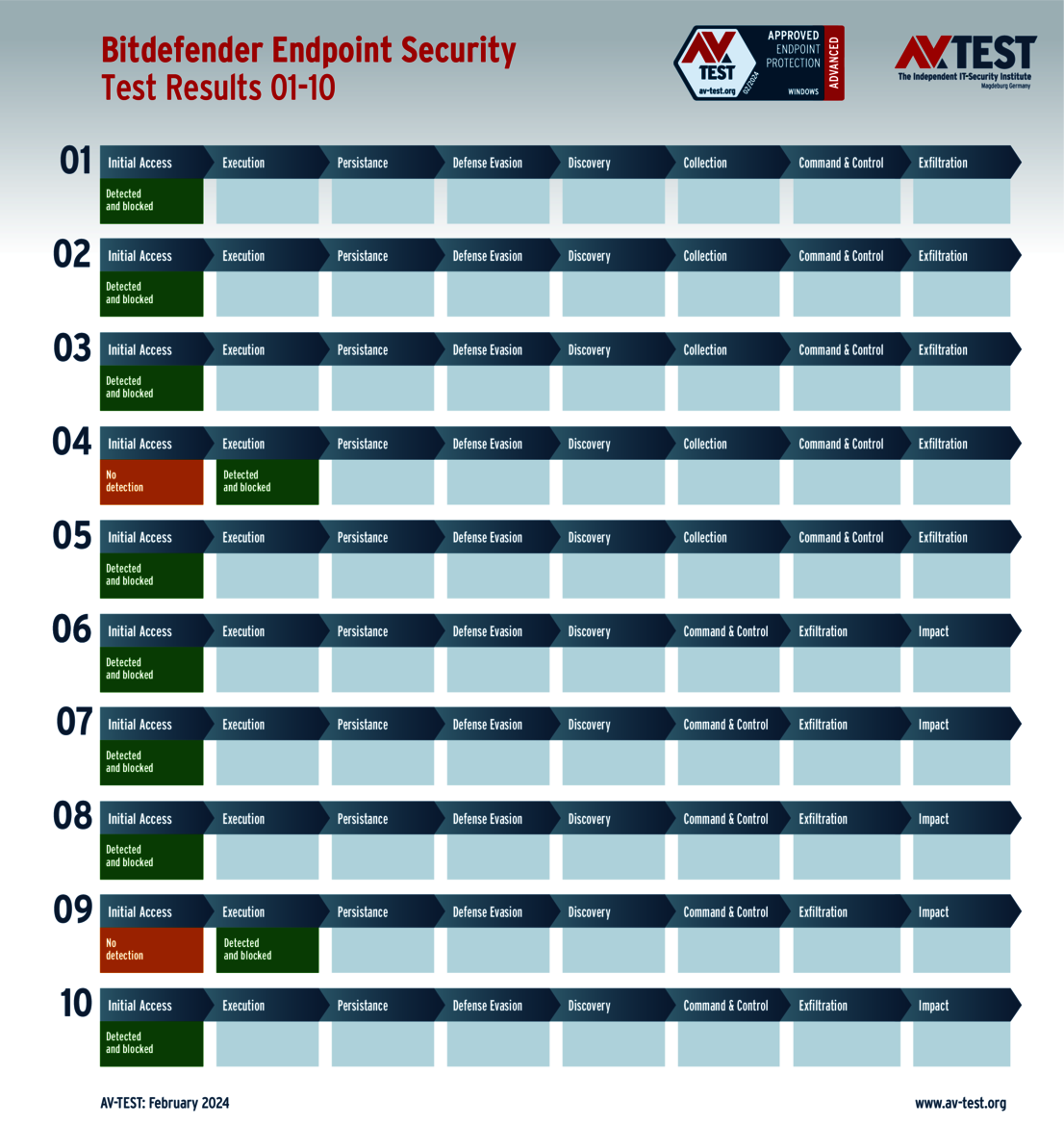

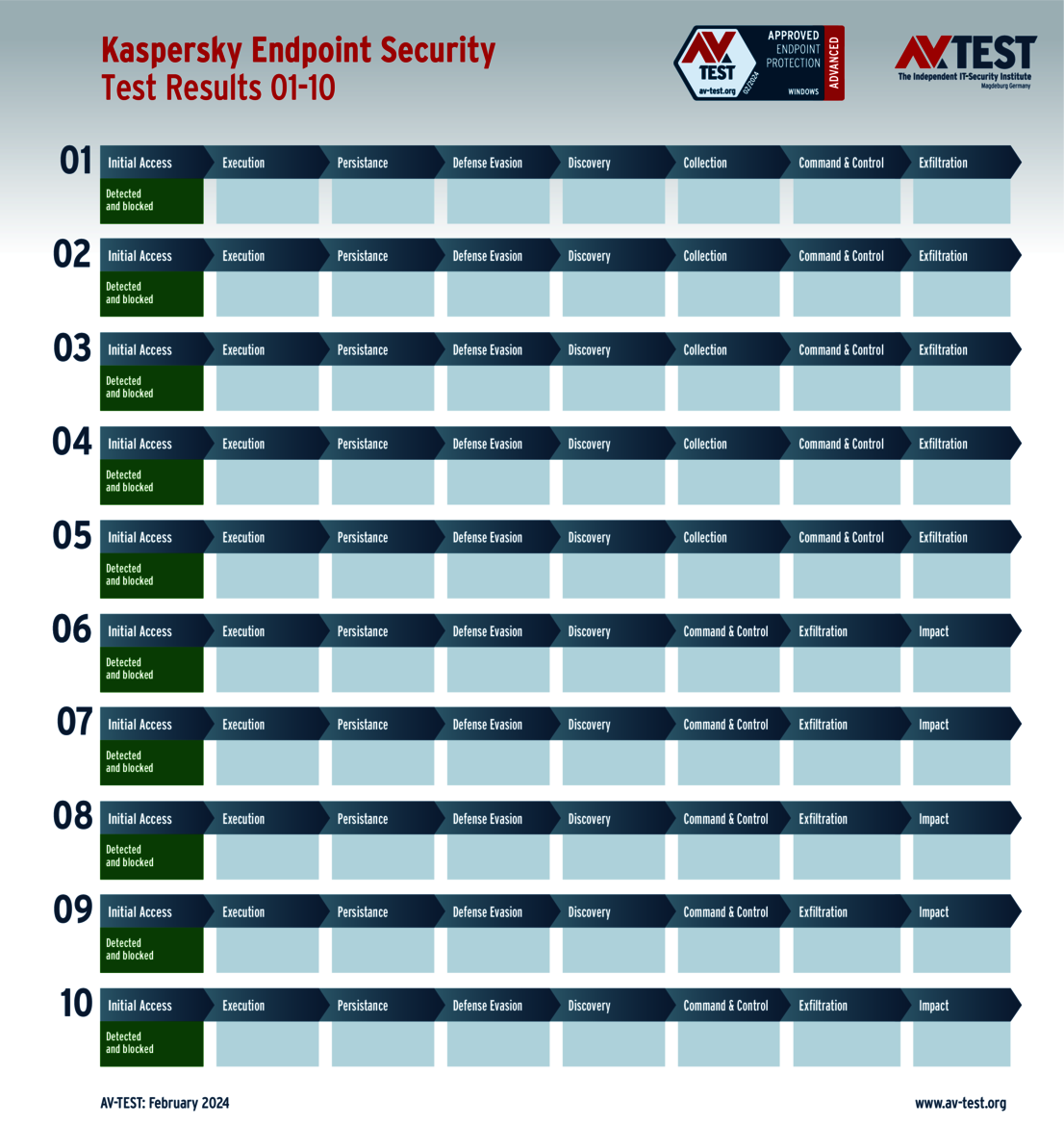

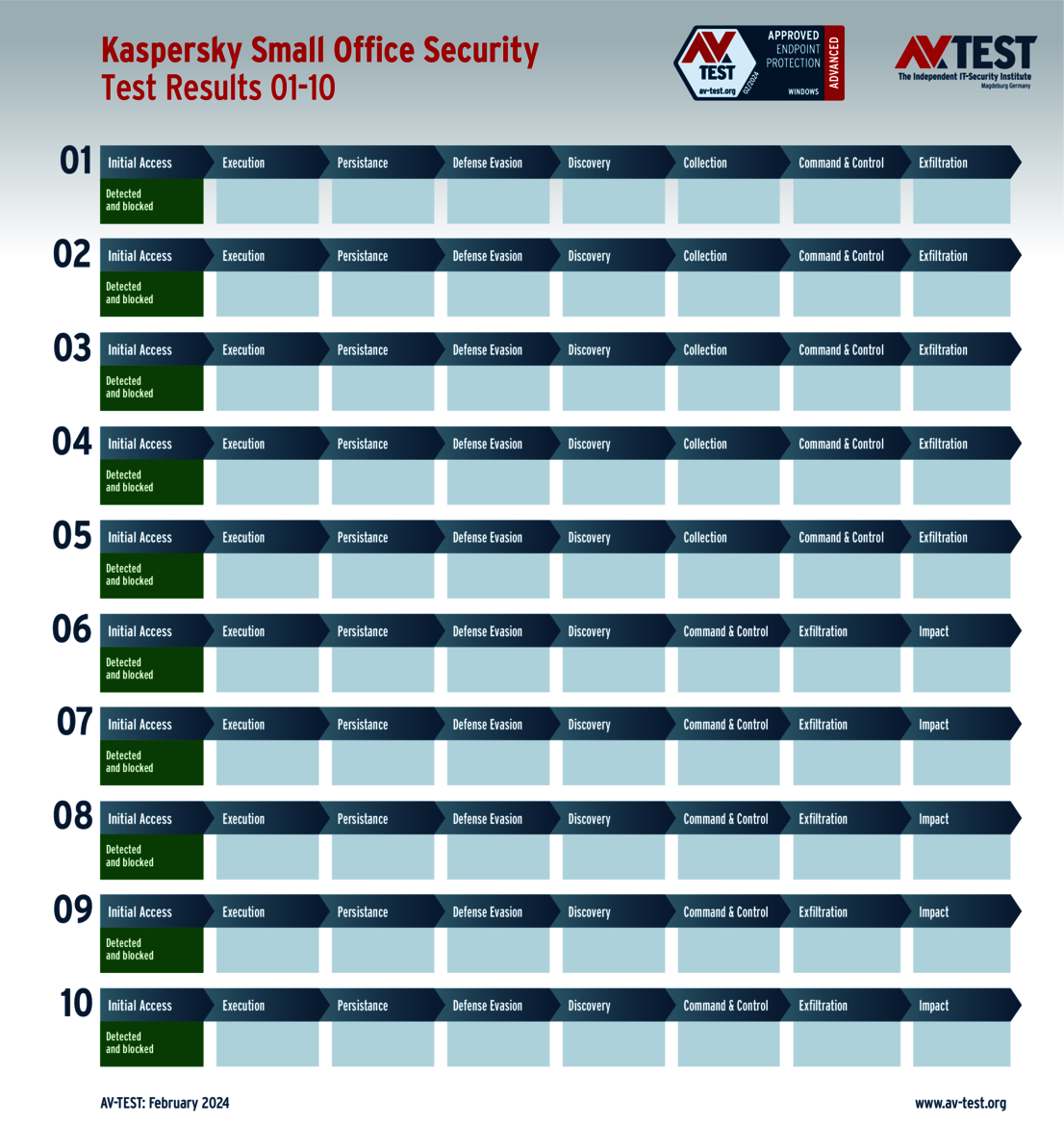

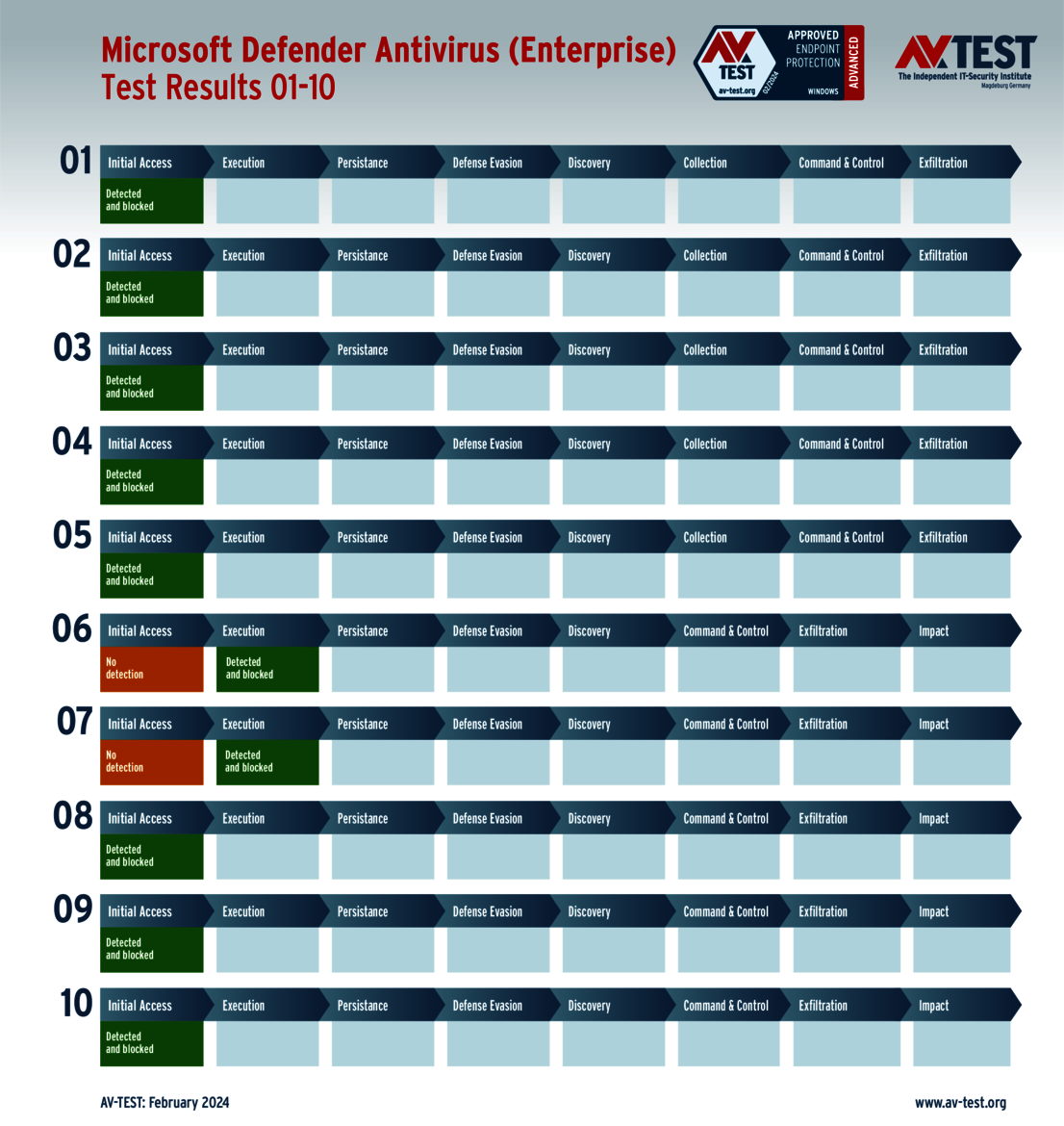

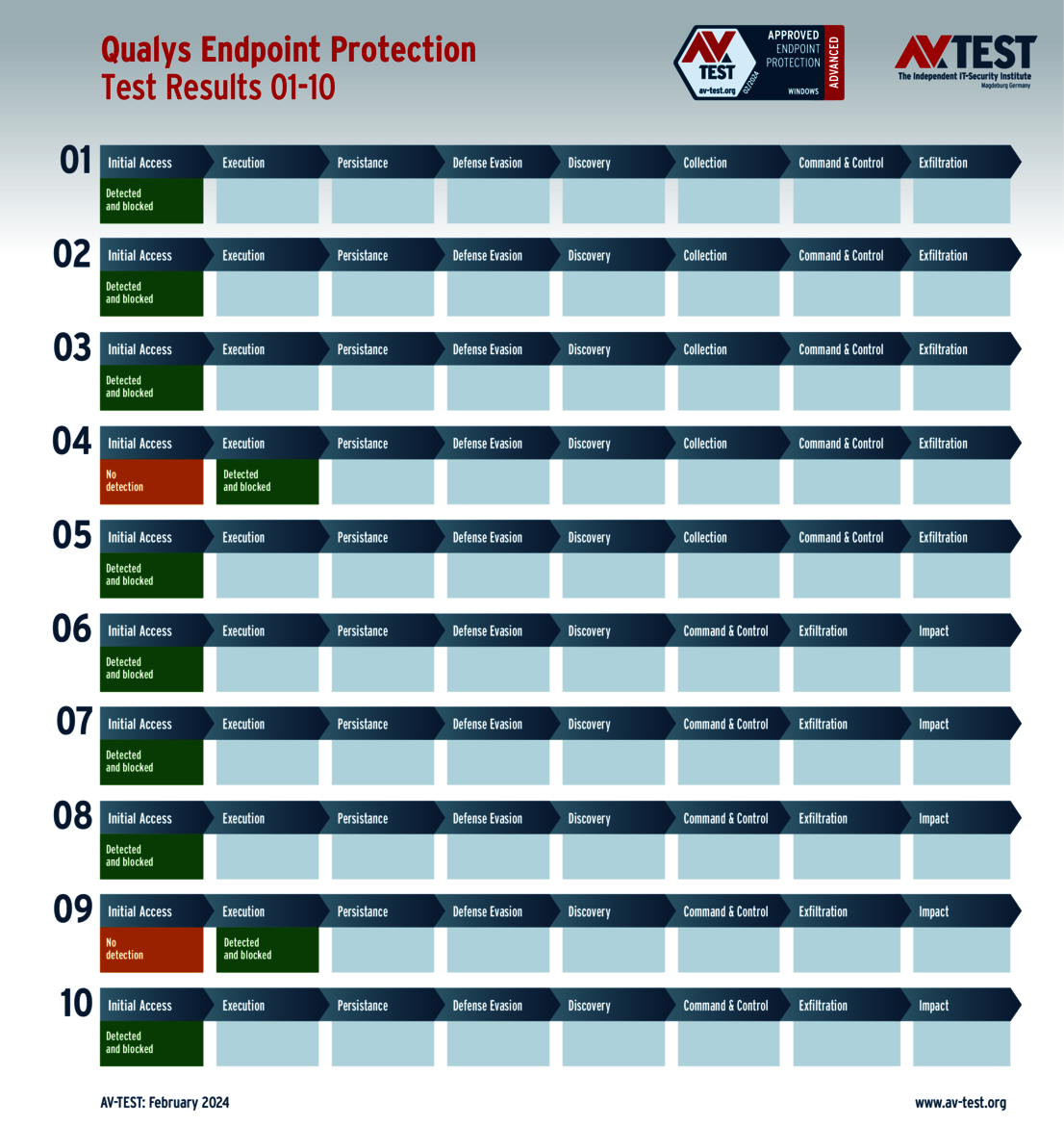

Les 250 résultats enregistrés pendant ce test sont regroupés dans des graphiques clairs qui comprennent respectivement 10 résultats pour chaque produit. De cette manière, on peut rapidement voir à quelle étape un produit a repoussé un attaquant. Pour faciliter la lecture, le laboratoire utilise un code couleur. Le vert signifie que l’attaque a été stoppée. Le jaune indique que des problèmes sont apparus jusqu’à un cryptage partiel. Le rouge orange signifie que l’attaquant a atteint sa cible, et que des données ont été volées ou que le système a été crypté, ce qui entraîne souvent une demande de rançon.

Suites de protection pour particuliers soumises au test ATP

Toutes les suites de sécurité sont mises à l’épreuve lors du test Advanced Threat Protection sous Windows pour vérifier leurs capacités à contrer les ransomwares et les voleurs de données. Certaines suites ne stoppent véritablement les attaquants qu’après plusieurs étapes

Test de défense contre les techniques d’attaque les plus récentes.

L’arsenal de logiciels ou de scripts malveillant est vaste et il évolue constamment. Par exemple, la technique d’injection de code existe depuis longtemps. Mais la méthode pour injecter le code malveillant est en évolution permanente. Actuellement, il existe une technique nouvelle et très prisée qui se nomme « reflective code injection ». Par ailleurs, le test utilise la forme particulièrement agressive des logiciels malveillants sans fichier. Nous vous expliquons brièvement en quoi consistent ces techniques.

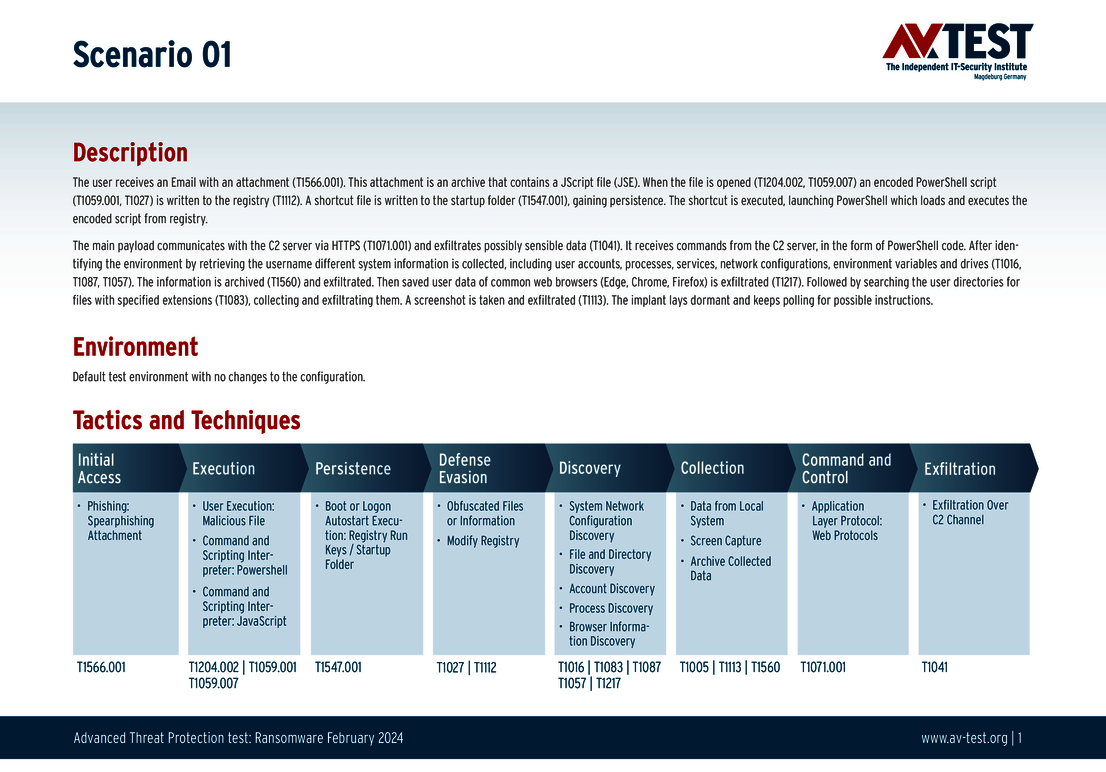

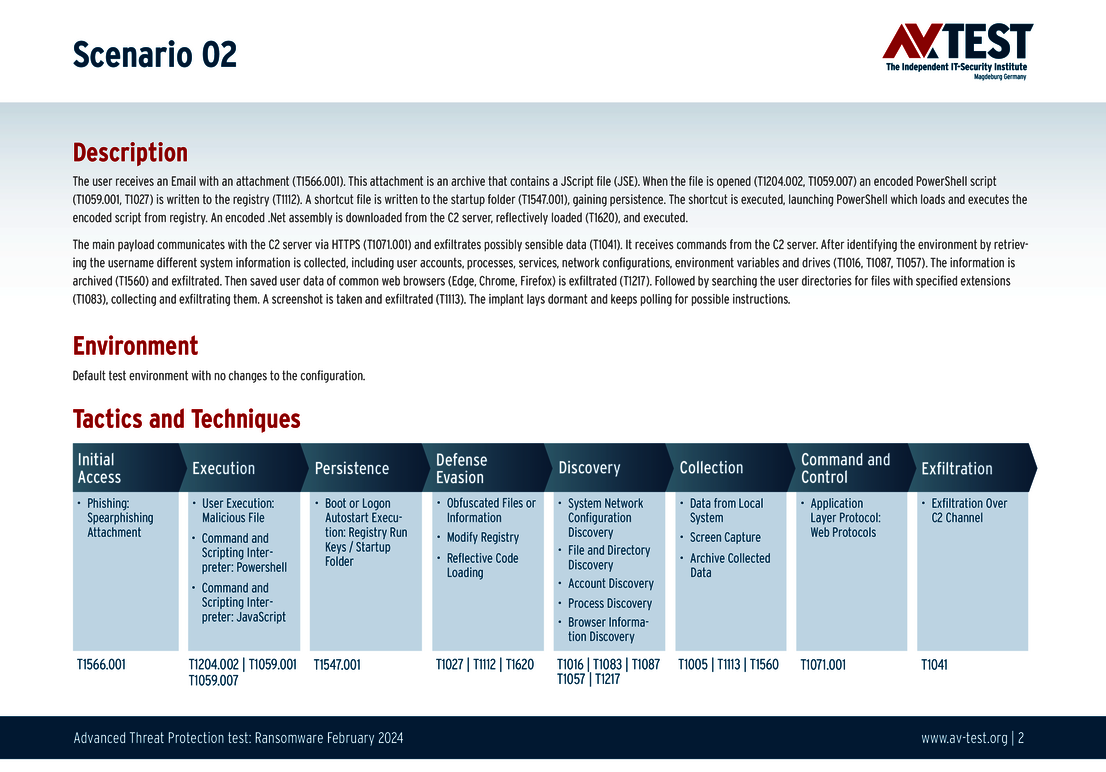

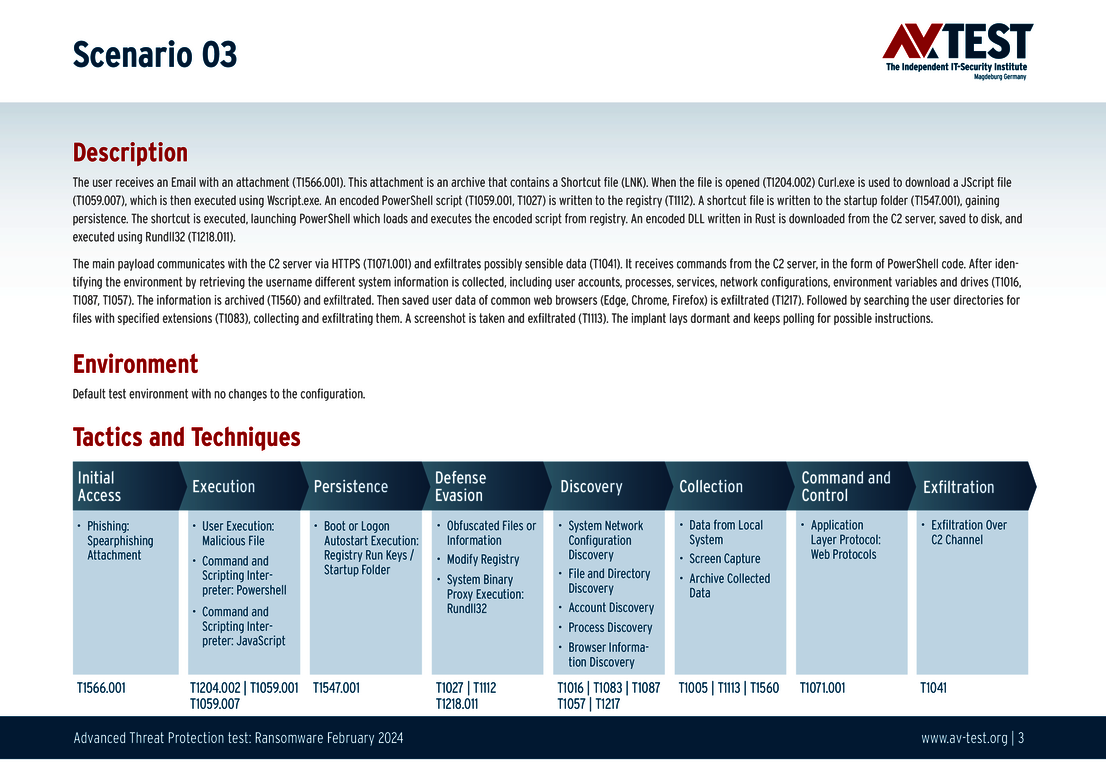

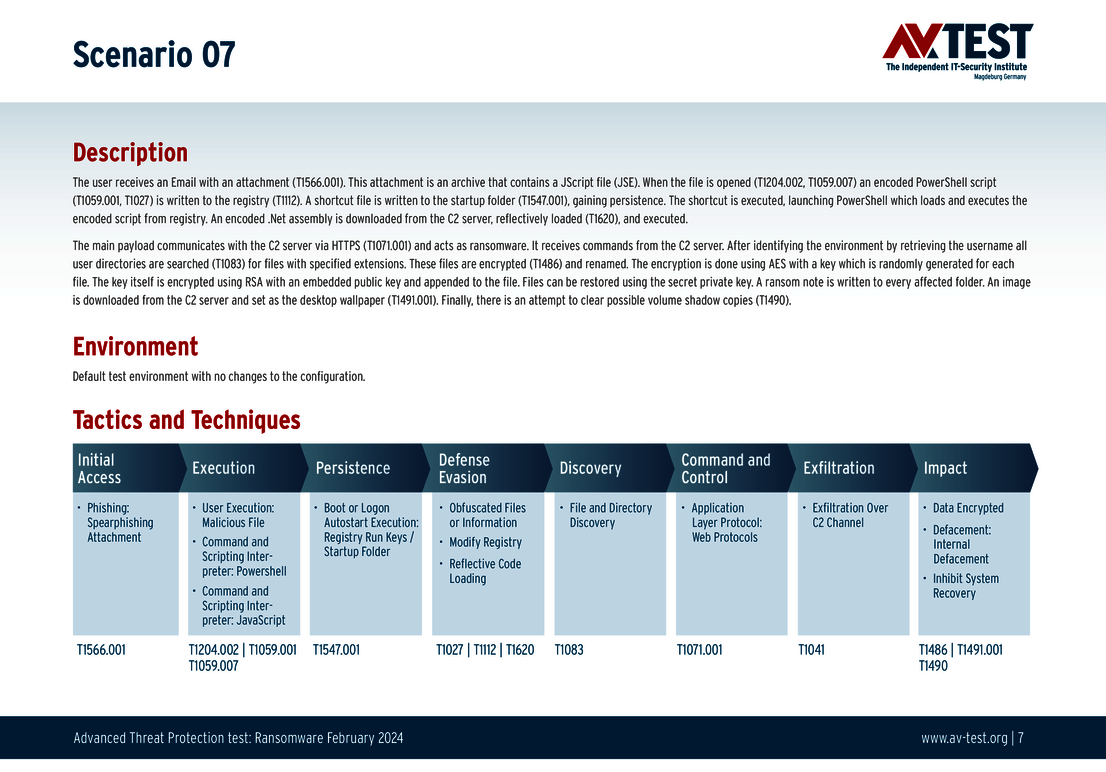

Reflective code injection : La technique reflective code injection ressemble beaucoup à l’injection de processus, à la différence près que l’injection charge le code dans la mémoire du processus et non pas dans un processus séparé. De cette manière, le chargement réfléchissant peut contourner les détections basées sur les processus, car l’exécution du code aléatoire est masquée au sein d’un processus légitime et inoffensif. Ce type d’injection de code est donc ainsi sans fichier, puisqu’il ne fait que transférer le code dans un processus.

Lors du test, un implant PowerShell télécharge une collection .NET assembly à partir du serveur de contrôle. Cet assembly est téléchargé et exécuté, ce qui permet d’exécuter un voleur de données ou un ransomware

Fileless malware – logiciel malveillant sans fichier : Avec un logiciel malveillant sans fichier, le code dangereux n’est pas introduit dans le système via un fichier, ce qui serait plus facile à détecter. Au lieu de cela, le code malveillant s’écrit lui-même depuis la mémoire, par ex. directement dans le registre de Windows. L’attaquant utilise pour cela les outils de Windows comme PowerShell. Ainsi, il n’y a pas de fichier qu’un système de défense pourrait isoler.

Lors du test, un code PowerShell crypté est écrit dans le registre. Ce code est ensuite lu et exécuté par Windows, ce qui permet de lancer un voleur de données ou un ransomware.

Les 10 scénarios utilisés pour le test

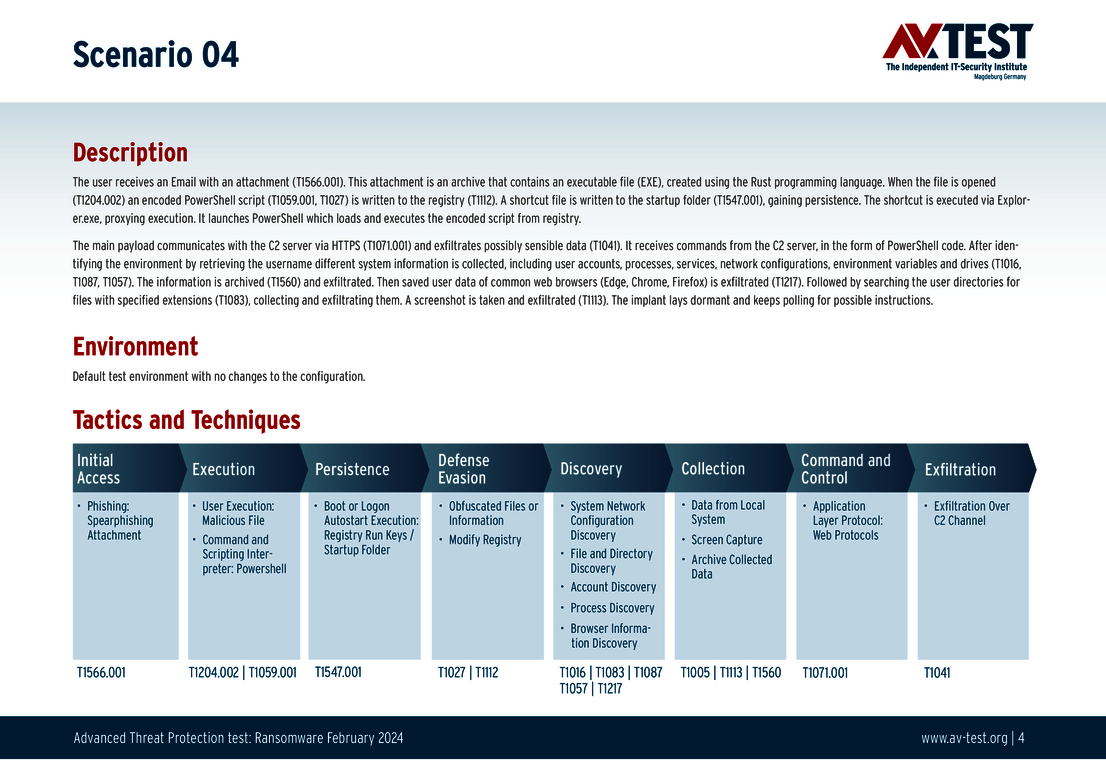

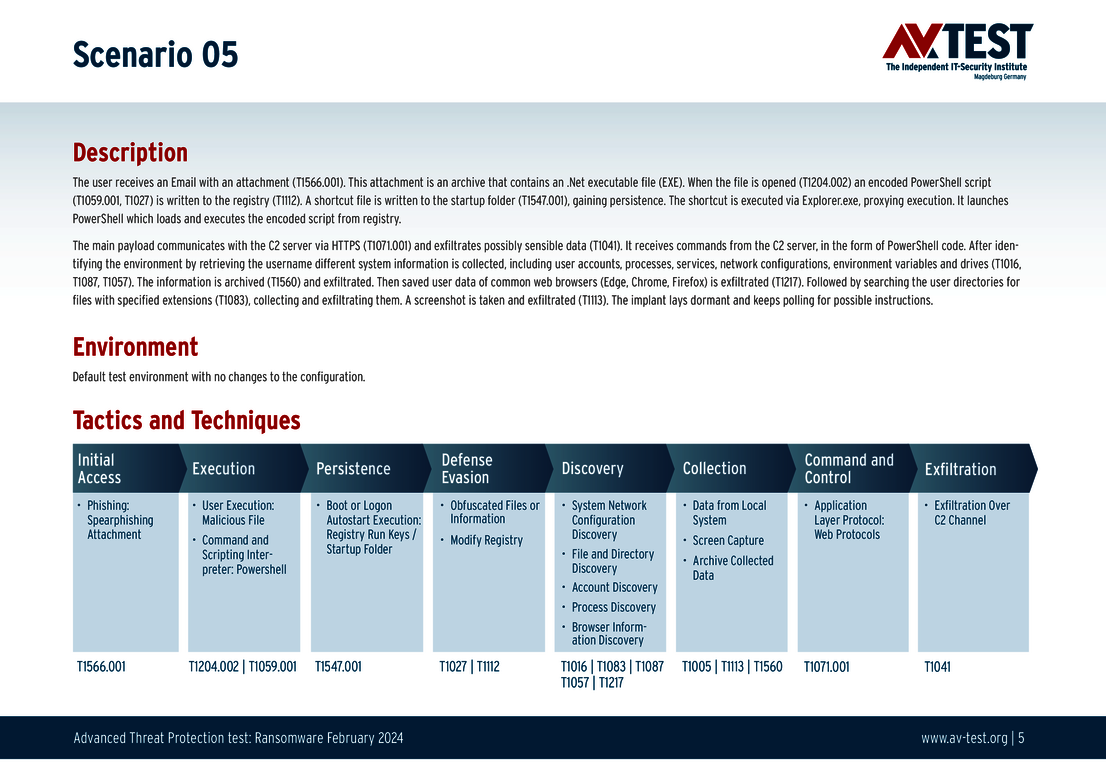

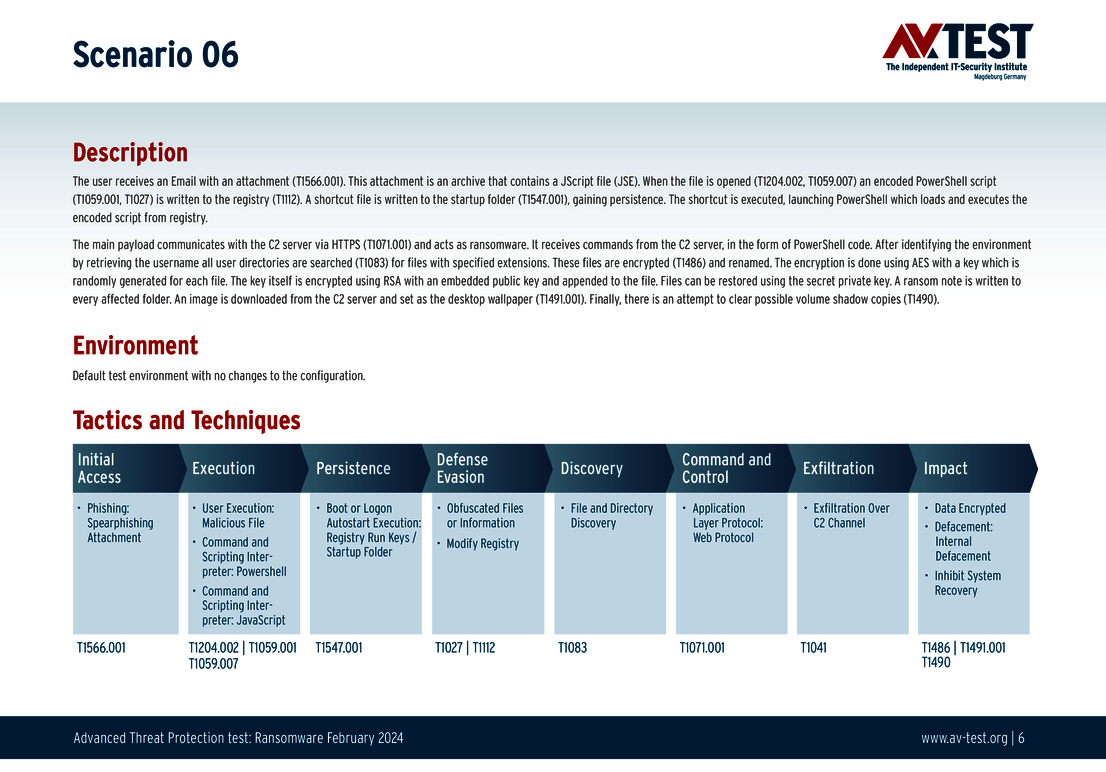

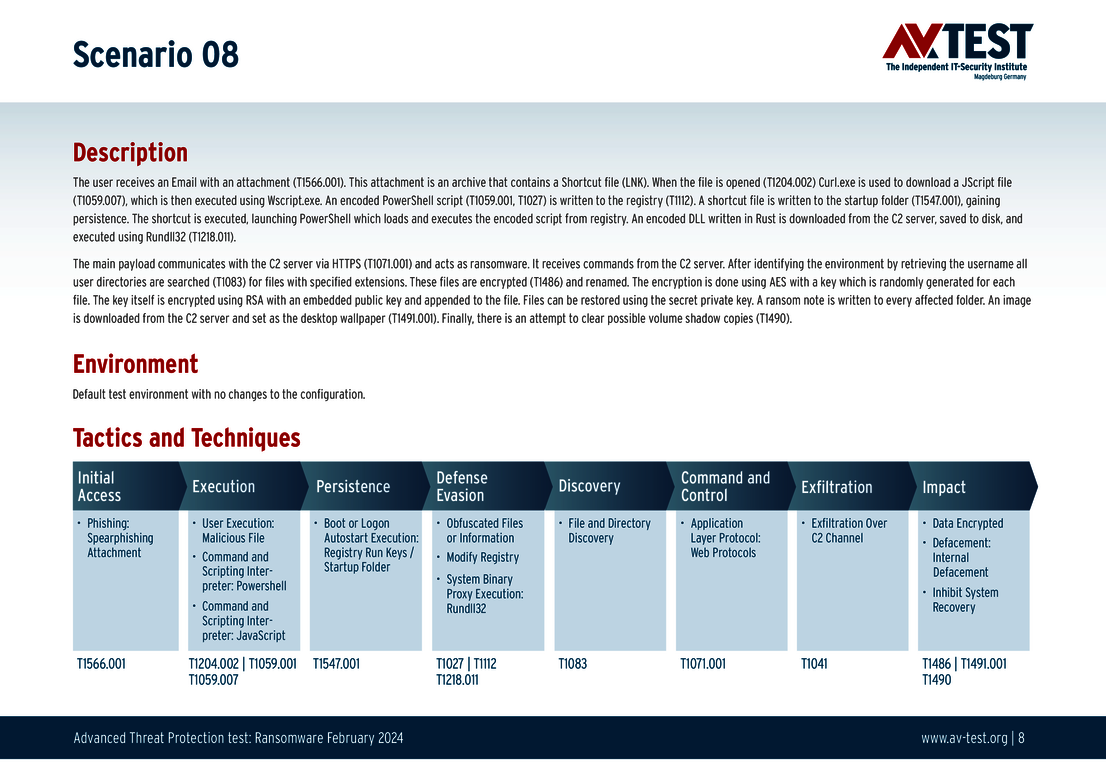

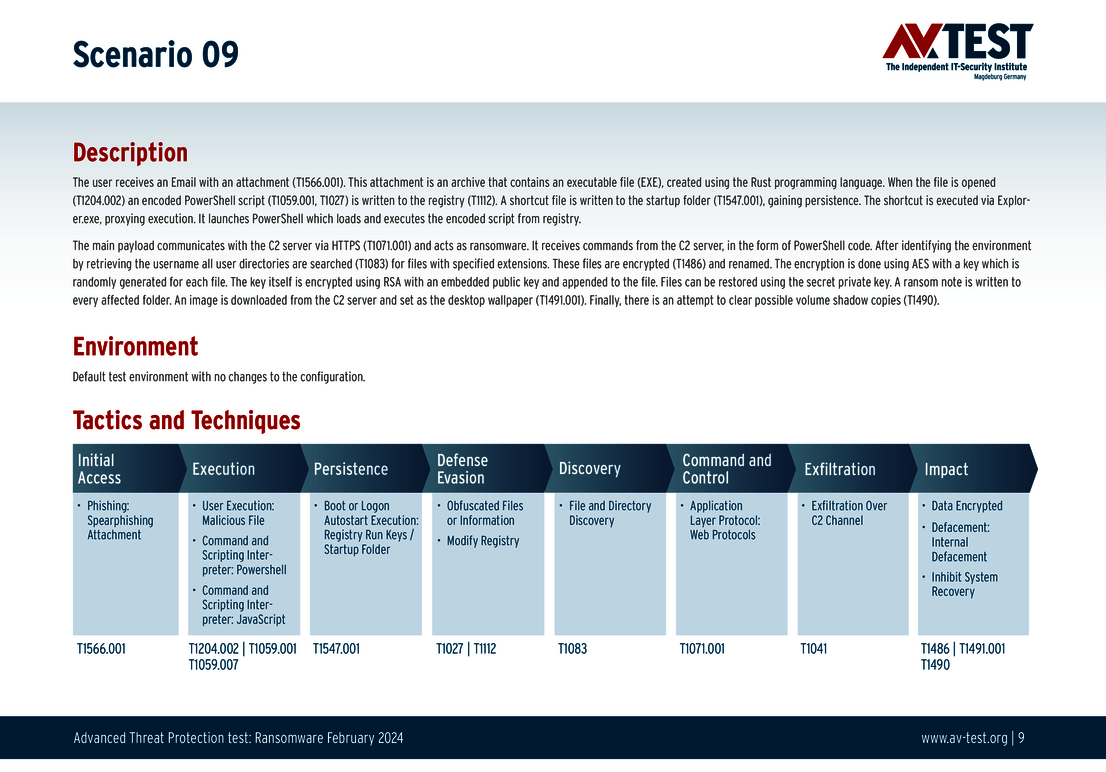

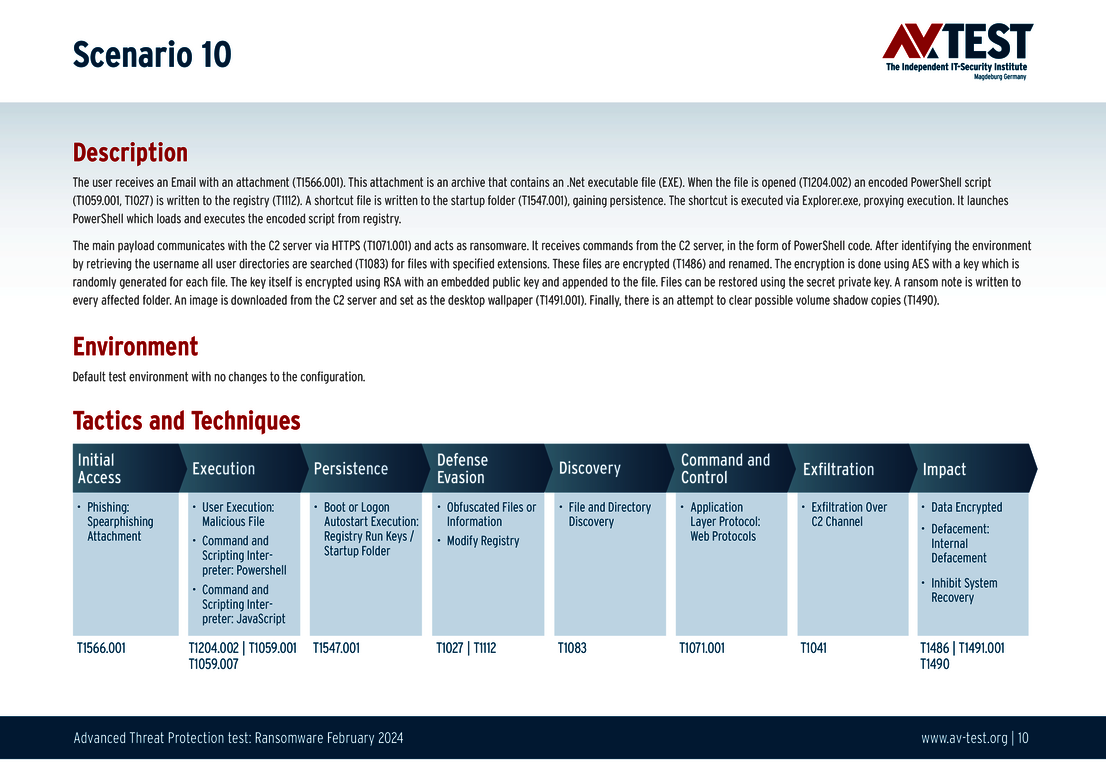

Tous les scénarios d’attaque sont documentés selon la norme de la base de données MITRE ATT&CK. Les différentes sous-rubriques, par ex. « T1566.001 », correspondent dans la base de données Mitre à « Techniques » sous le point « Phishing: Spearphishing Attachment ». Ainsi, chaque étape du test est définie entre les spécialistes et peut être mieux retracée. De plus, toutes les techniques d’attaque sont expliquées, ainsi que la manière dont les logiciels malveillants opèrent.

Test ATP : résultats des produits pour utilisateurs particuliers

Lors du test ATP approfondi, le laboratoire a mis 12 produits pour utilisateurs particuliers sur le banc d’essai afin d’évaluer leur capacité à détecter et à stopper les techniques d’attaque les plus récentes. Les suites testées sont des produits des fabricants suivants : Avast, AVG, Avira, Bitdefender, ESET, F-Secure, G DATA, Kaspersky, Microsoft, Microworld, Norton et PC Matic.

Sur les 12 suites antivirus pour Windows testées, 8 n’ont eu aucune difficulté à détecter les attaquants et à les stopper et isoler immédiatement à la première ou deuxième étape : Avira, Bitdefender, ESET, G DATA, Kaspersky, Microworld, Norton et PC Matic.

Microsoft Defender a détecté les attaquants dans les 10 scénarios, mais dans un cas utilisant un ransomware, il n’a pas pu stopper l’exécution dans un premier temps. Le fichier de démarrage a certes été généré, mais il a ensuite été empêché de s’exécuter et le système n’a pas été crypté. Le score a donc été divisé par deux dans un cas. Au total, Microsoft réalise le score de 33,5 points sur 35 à ce test.

Les produits d’Avast, AVG et F-Secure ont rencontré des problèmes similaires. Dans deux cas mettant en scène des voleurs de données, et dans deux cas des ransomwares, les produits ont bien identifié les attaquants, mais ils n’ont pas pu stopper le déroulement de l’attaque dans un premier temps. Ce n’est qu’au moment où les fichiers devaient être extraits et cryptés que le système de défense est intervenu, isolant et neutralisant les composants destructeurs. De cette manière, le vol de données n’a pas eu lieu et rien n’a été crypté.

Néanmoins, avec les produits d’Avast, AVG et F-Secure, les attaquants sont allés plus loin qu’ils ne le devraient. C’est pourquoi dans les quatre cas, ils ont perdu de précieux points. Les trois produits cités ont réalisé un score final de 29 points sur 35 à l’issue du test.

Toutes les suites de sécurité ont obtenu le certificat « Advanced Protection ». Seule exception : le produit de G DATA. Il a certes obtenu de bons résultats, mais seuls les produits qui sont certifiés lors du test mensuel régulier et qui remplissent les critères ici obtiennent le certificat.

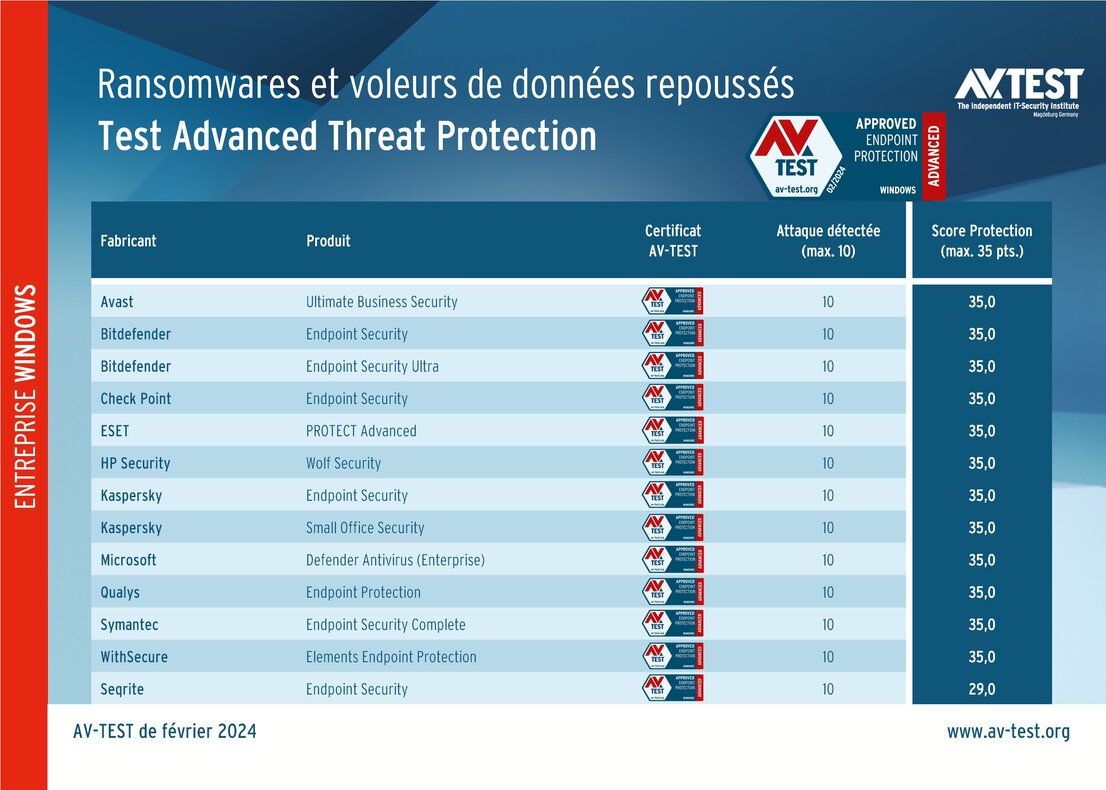

Test ATP : résultats pour les solutions pour entreprises

Les produits de protection des points de terminaison des fabricants suivants ont été mis au banc d’essai : Avast, Bitdefender (avec 2 versions), Check Point, ESET, HP Security, Kaspersky (avec 2 versions), Microsoft, Qualys, Seqrite, Symantec et WithSecure.

En ce qui concerne les produits pour entreprises, le test s’est déroulé parfaitement pour presque tous les fabricants. Sur les 13 suites de protection des points de terminaison testées, 12 n’ont laissé aucune chance aux ransomwares et aux voleurs de données, stoppant immédiatement les attaques. Toutes ont ainsi obtenu le score de protection maximal de 35 points..

Seul Seqrite, lors de deux attaques avec ransomware et deux attaques avec voleurs de données, a certes identifié les attaquants, sans toutefois pouvoir bloquer leurs premières actions. Ce n’est qu’à des étapes ultérieures que l'œuvre destructrice des attaquants a été stoppée et que le programme malveillant a pu être isolé. Au final donc, aucune donnée n’a été volée ou cryptée. Néanmoins, cela a coûté de précieux points à Seqrite. Au bout du compte, le score final n’était que de 29 points sur 35.

Tous les produits se voient attribuer le certificat « Advanced Approved Endpoint Protection » puisqu’ils ont atteint au minimum 75 pour cent des 35 points (soit 26,5 points) comme score de protection.

Test : même les techniques les plus récentes n’ont aucune chance

Le test actuel montre très clairement pourquoi le test Advanced Threat Protection (ATP) est si important pour les fabricants et les utilisateurs. Dans un test classique, certains produits n’auraient simplement pas détecté les attaquants et n’auraient remporté aucun point. Le test ATP montre que même si une attaque n’est pas détectée au début, les divers modules de protection peuvent tout de même la stopper à des étapes ultérieures.

Les tableaux montrent que chaque produit a détecté l’attaquant dans les 10 scénarios du test. Ce n’est que dans les étapes intermédiaires que certains produits ont perdu un point. Au final, lorsqu’il s’agit de savoir si une attaque a été repoussée ou non, tous les produits sans exception ont décroché le point déterminant pour « attaque stoppée ».