Aktuelle Nachrichten

21. Juni 2023 | Text: Markus Selinger | Antivirus für Windows

Sicherheit vor Data Stealern: Damit sensible Daten nicht im Darknet auftauchen

APT-Gruppen nutzen oft Schwachstellen aus oder greifen per Spear-Phishing-Attacke an und versuchen einen Data Stealer zu platzieren. Ist das geschafft, werden sensible Daten abtransportiert und zur Erpressung genutzt. Gute Schutzprodukte wehren die Angriffe entweder direkt ab oder erkennen den unautorisierten Abtransport der Daten und blockieren ihn. AV-TEST hat Schutzprodukte für private Anwender und Unternehmen untersucht und in seinem Advanced Threat Protection-Test geprüft, wie gut Data Stealer erkannt oder in weiteren Schritten blockiert werden. Einige Produkte haben markante Probleme und verlieren so Daten.

Während Ransomware gerne als die Pest des Jahrhunderts bezeichnet wird, kann man Data Stealer getrost die Cholera nennen. Aktuell laufen zwar viele Angriffe auf große Unternehmen oder Institutionen mit Ransomware ab, aber es werden auch immer öfter Data Stealer eingesetzt. Der Sinn und Zweck: zuerst dringen Angreifer in ein System ein, dann entwenden sie teils große Mengen an Daten. Attacken mit Ransomware laufen ähnlich ab, aber selten werden viele Daten entwendet. Bei Ransomware erfolgt zum Abschluss noch eine Verschlüsselung vor Ort. Allerdings ist Ransomware für Angreifer aufwendiger als ein Data Stealer, da noch Verschlüsselungen verwaltet werden müssen und viele Unternehmen inzwischen durch intelligente Backups besser gegen Ransomware geschützt sind.

Viele Gruppen nutzen daher Data Stealer: sie dringen in die Systeme ein, stehlen, also extrahieren die Daten und starten die Erpressung. Wird nicht sofort gezahlt, veröffentlichen die Angreifer bereits nach wenigen Tagen die ersten Datenpakete, um mehr Druck aufzubauen. Danach läuft ein zweiter Countdown zur Zahlung. Weigert sich das Unternehmen immer noch zu zahlen – was es auch tun sollte –, werden die Daten im Darknet verkauft oder komplett veröffentlicht.

24 Schutzlösungen gegen Data Stealer

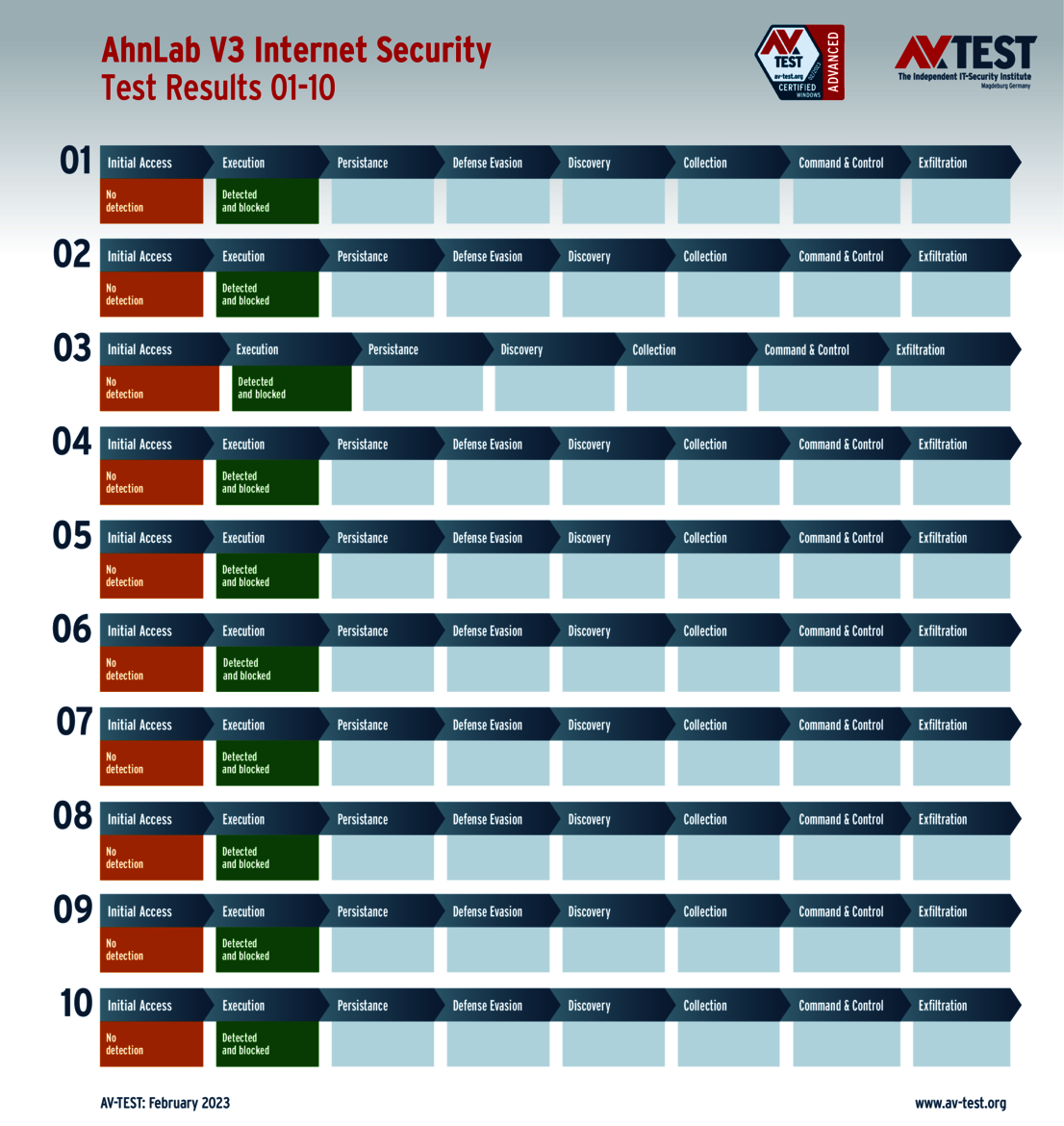

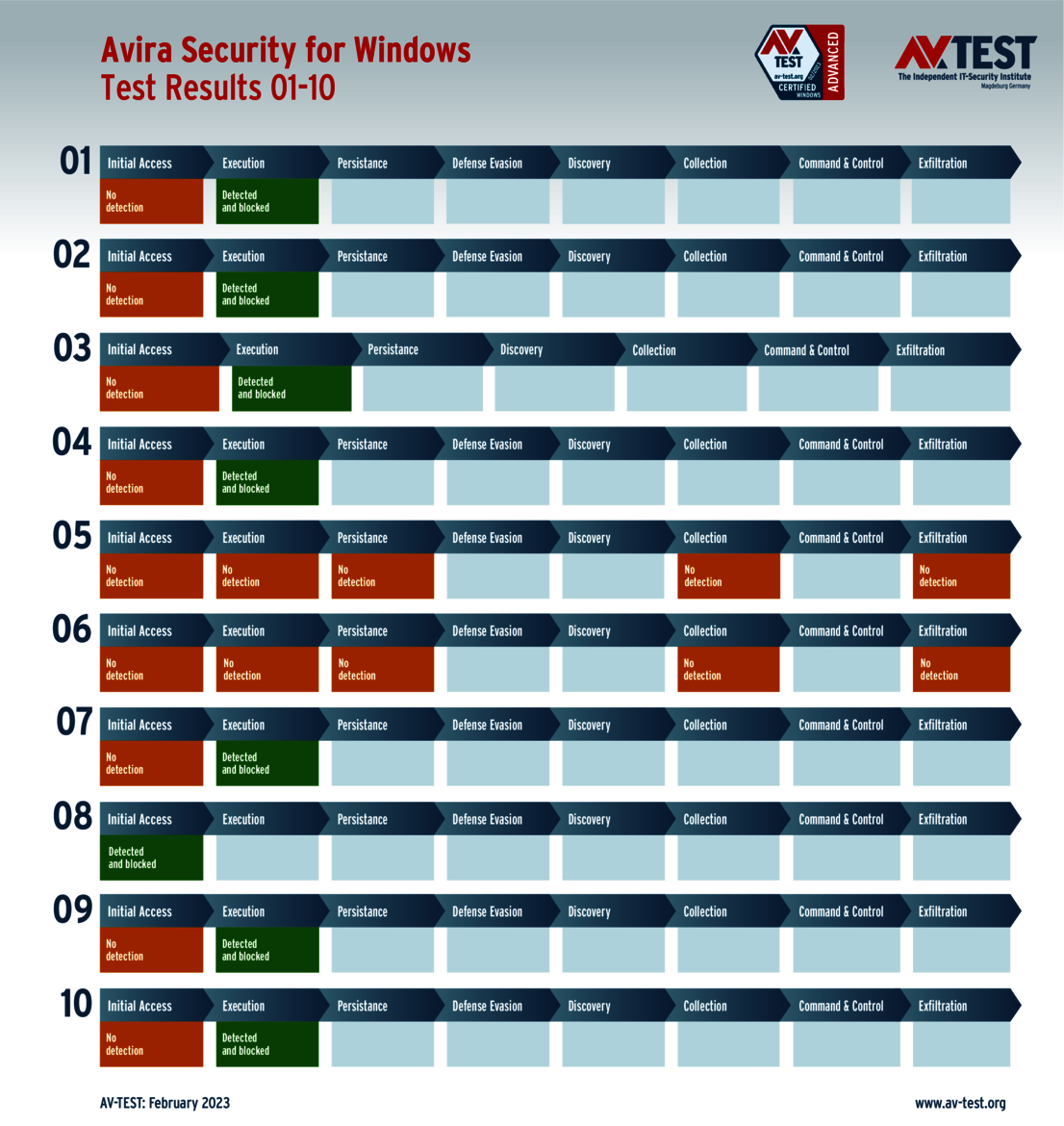

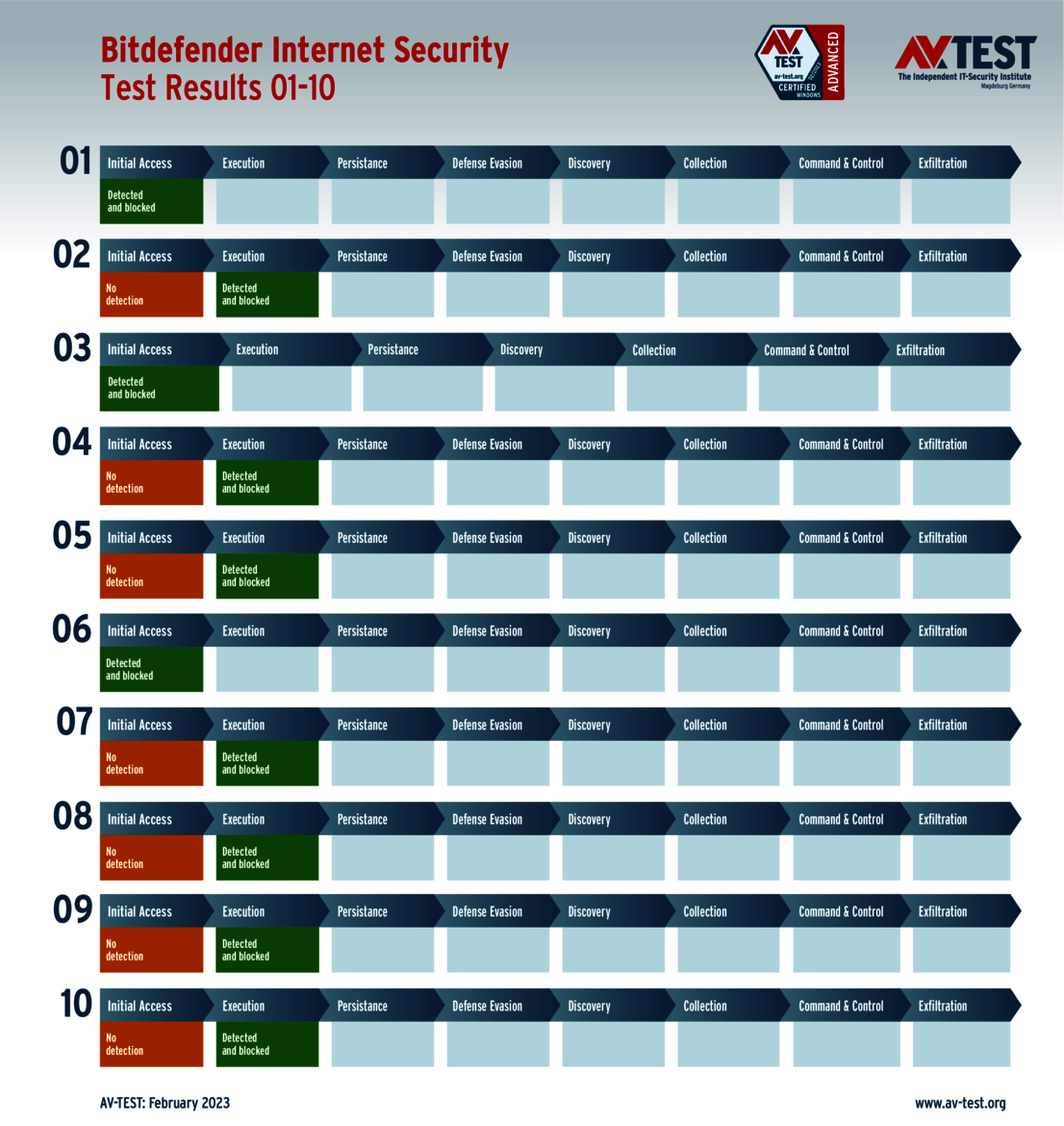

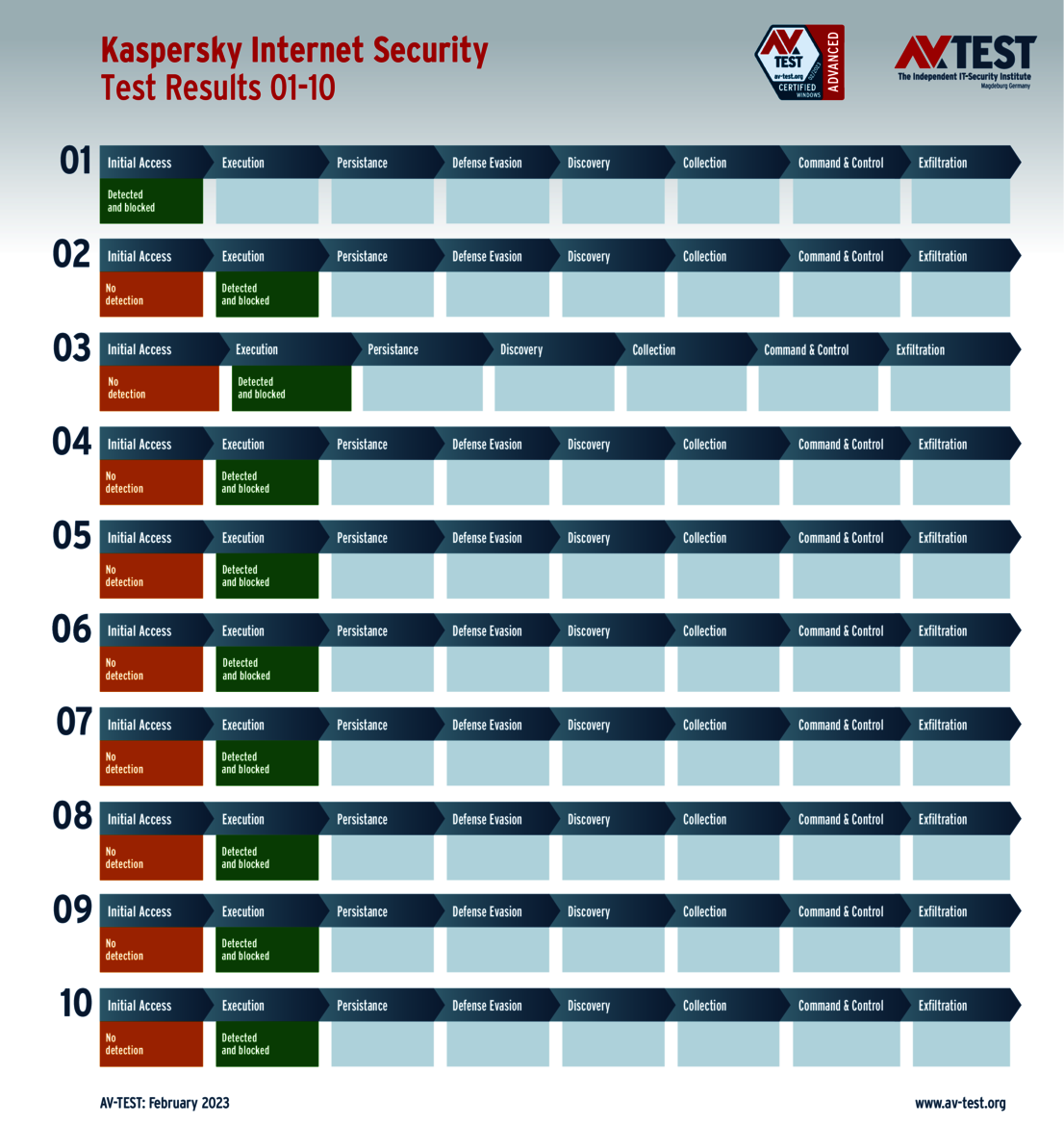

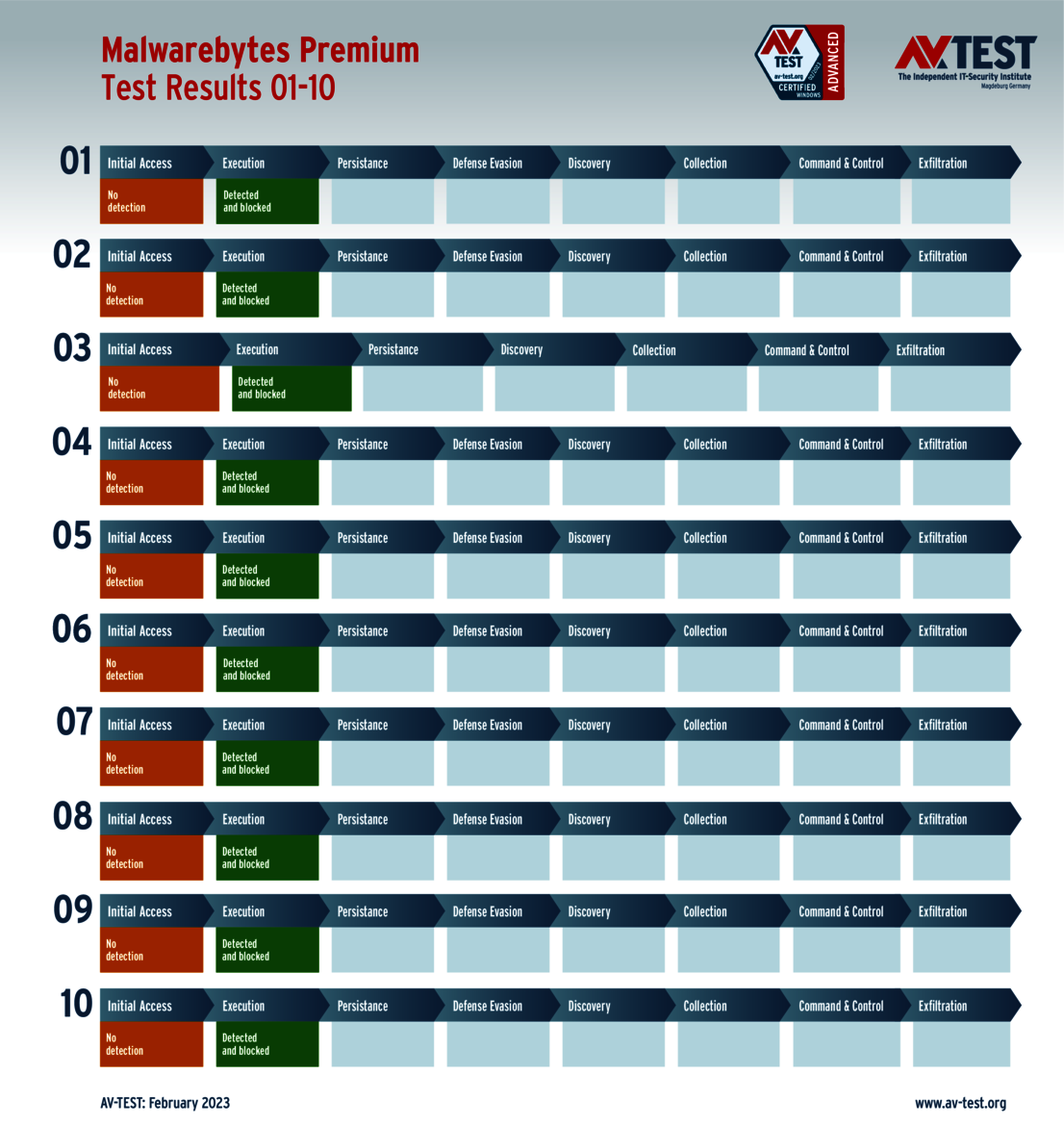

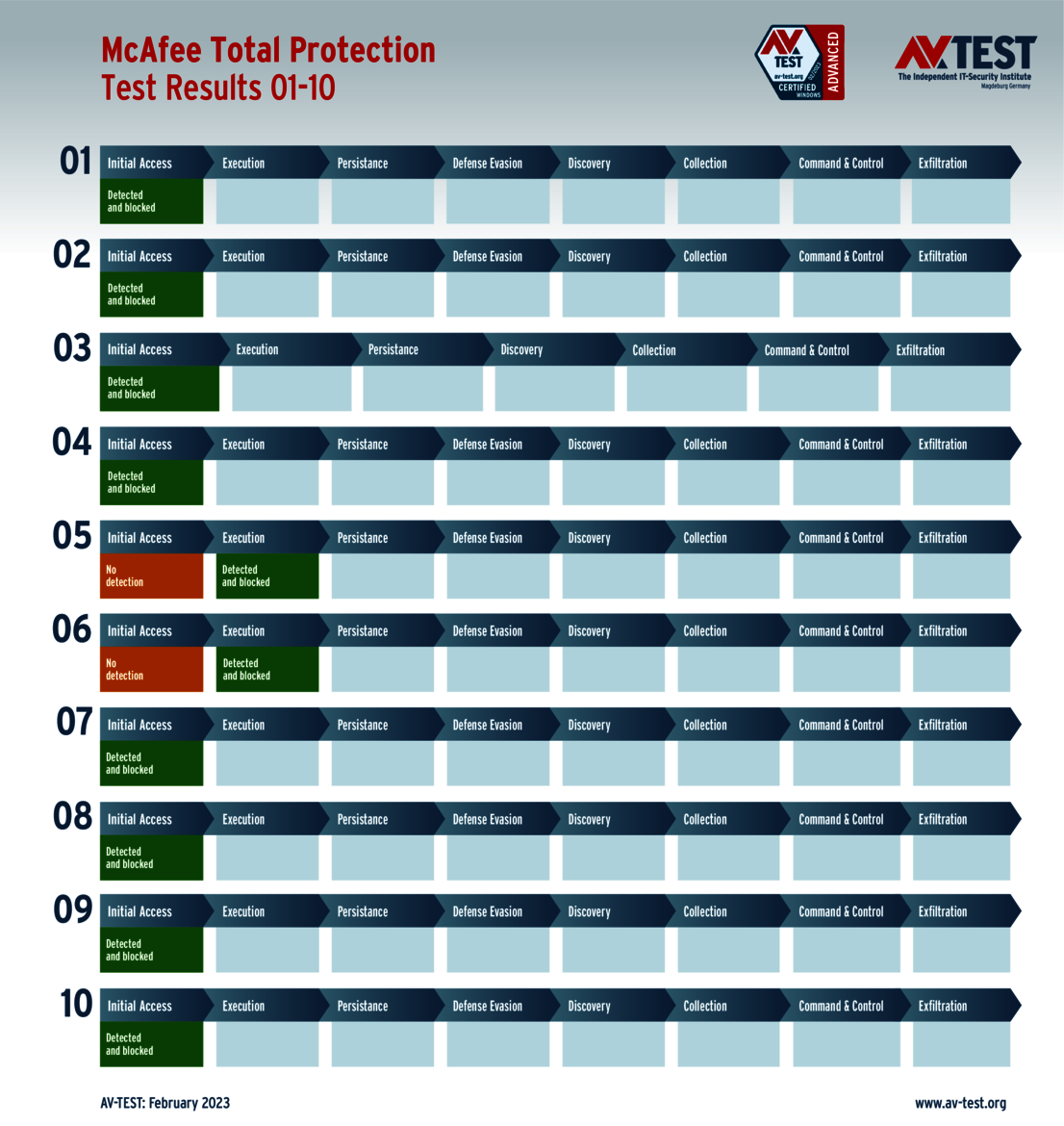

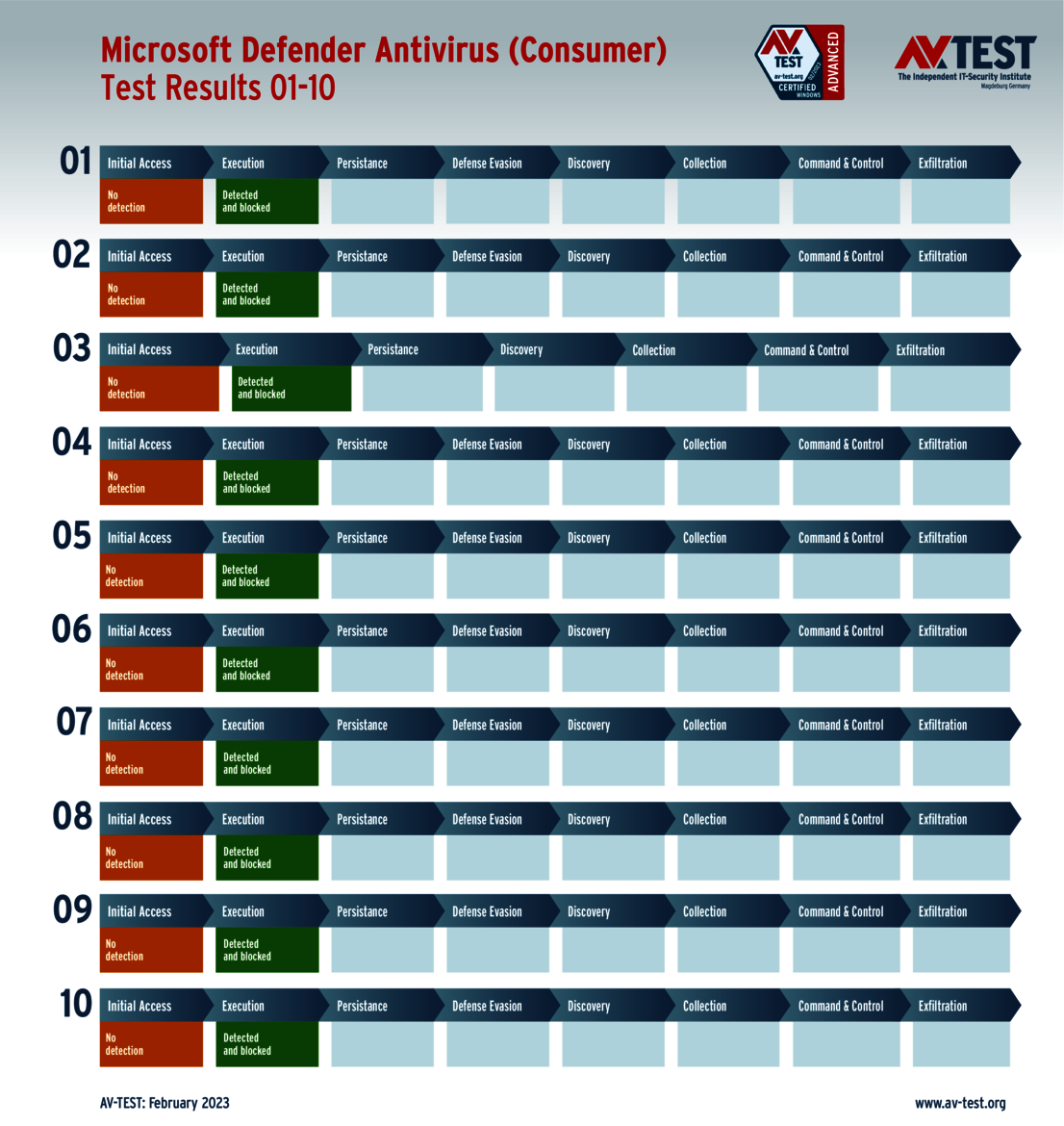

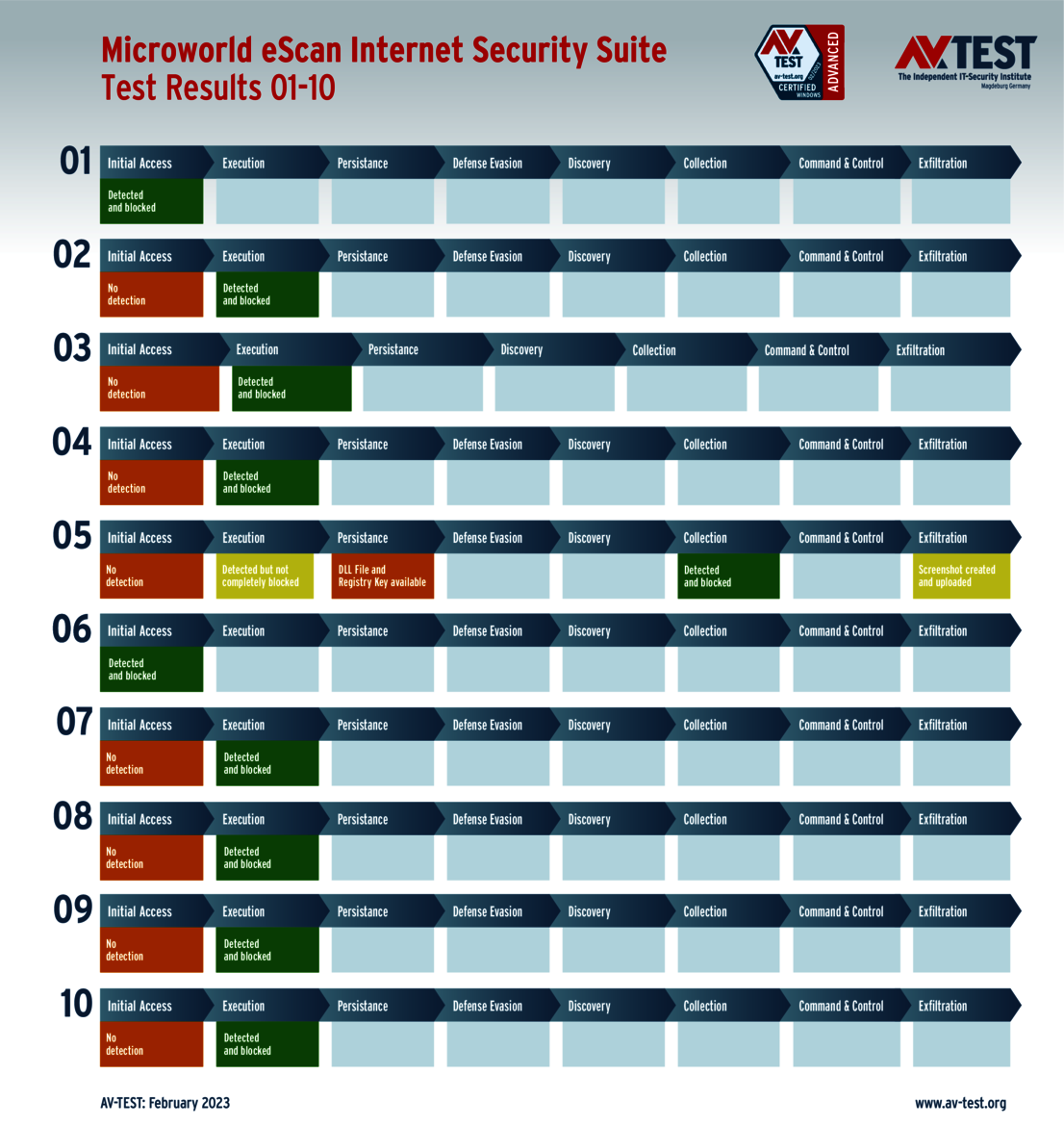

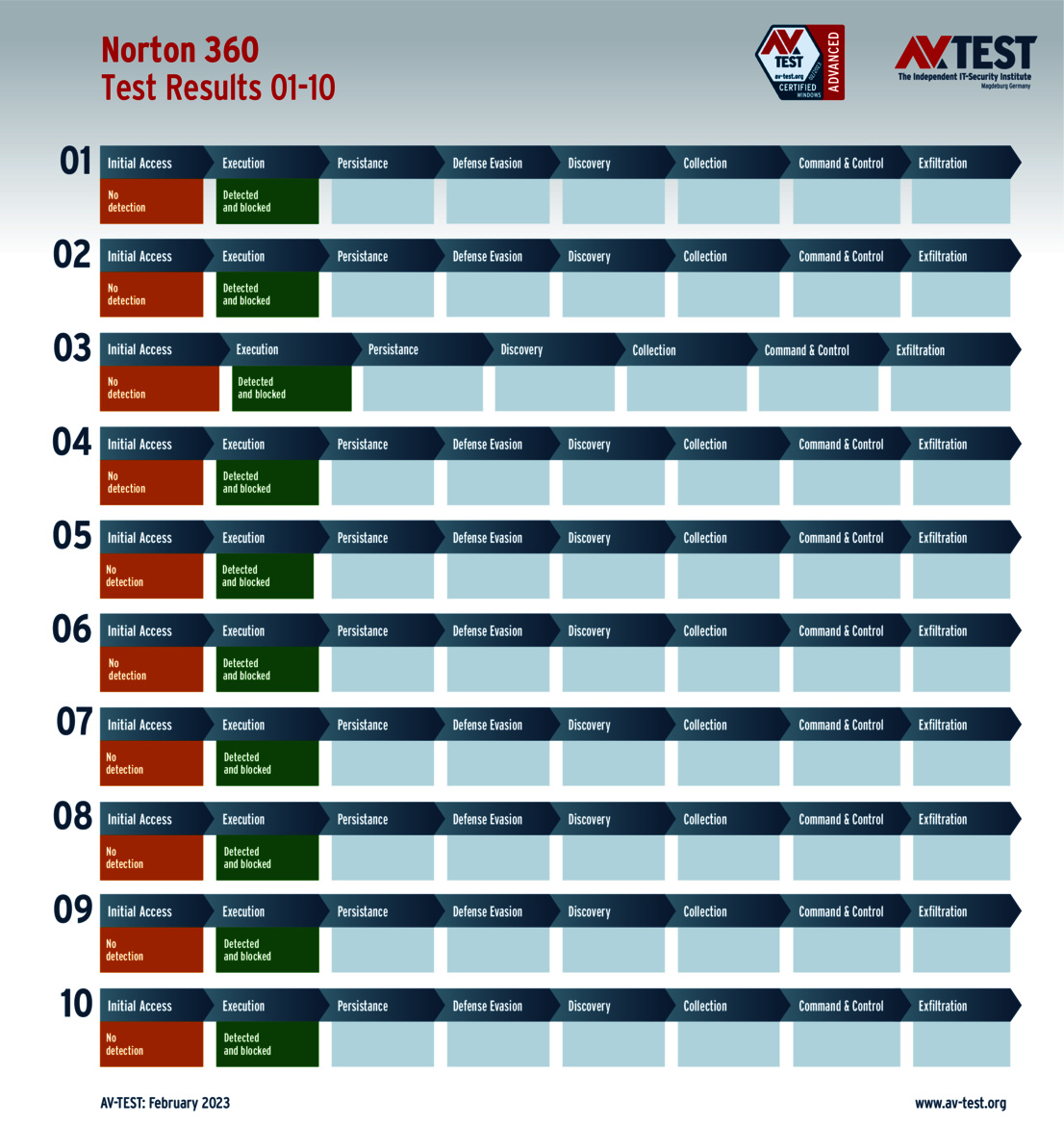

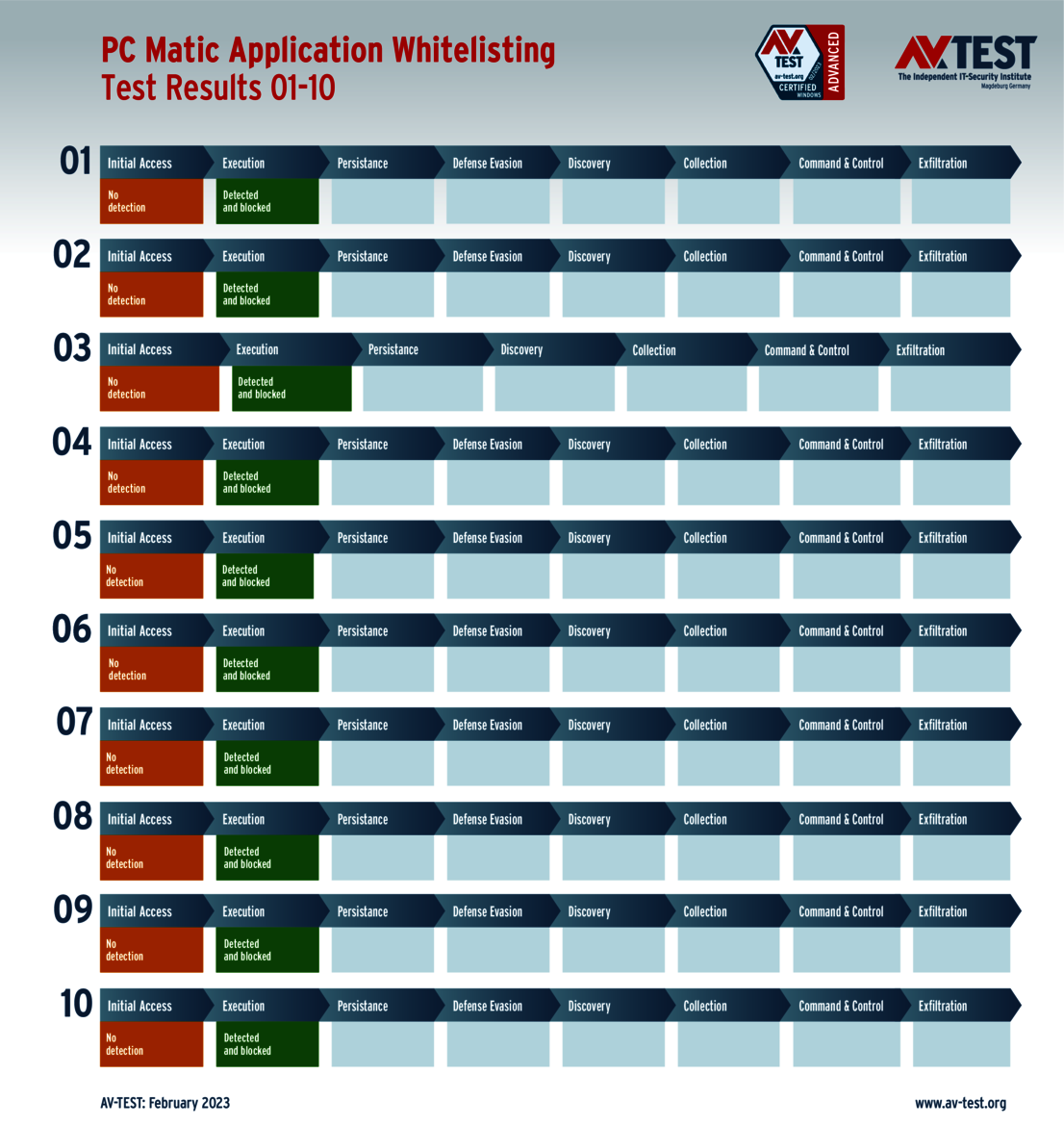

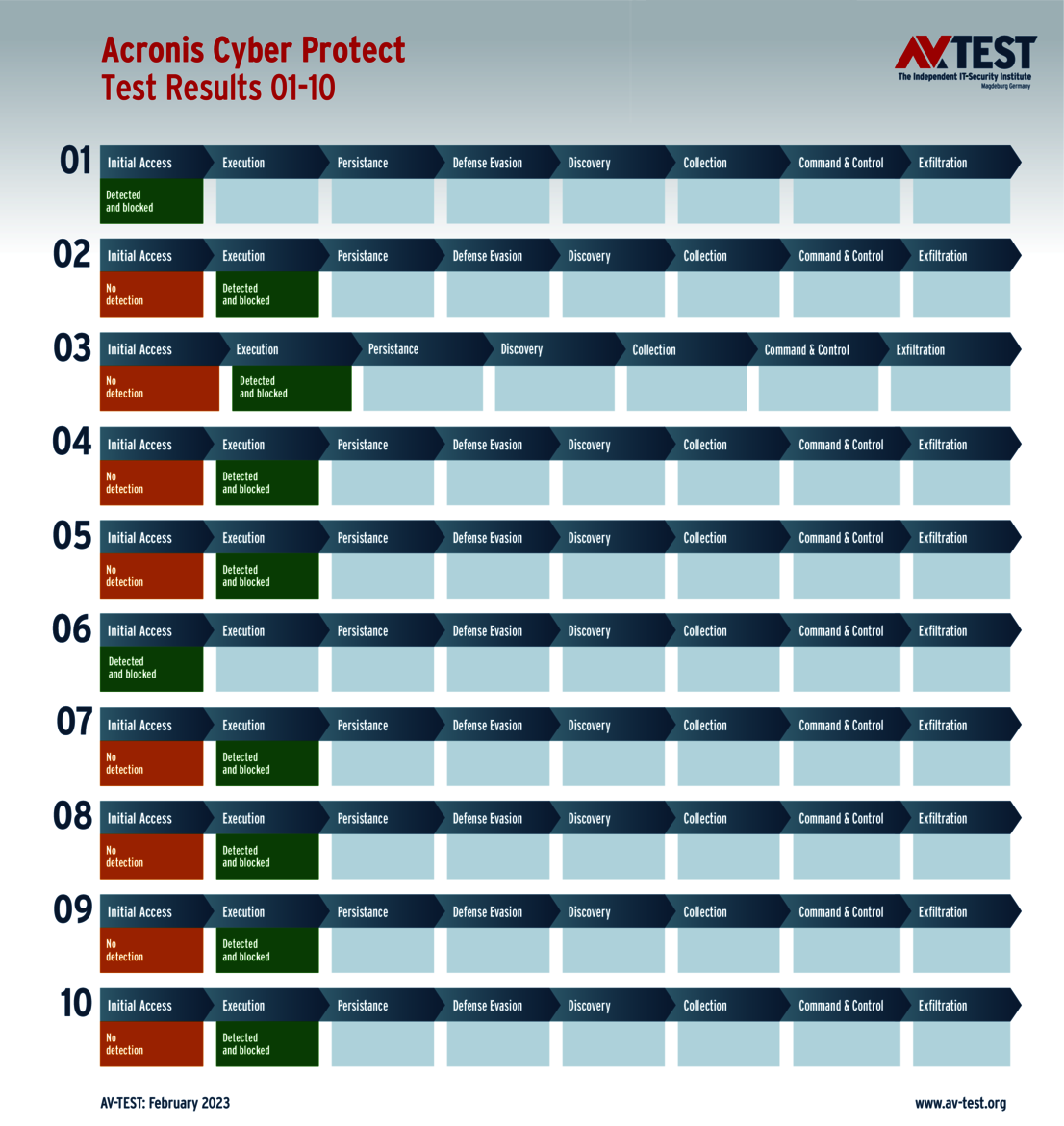

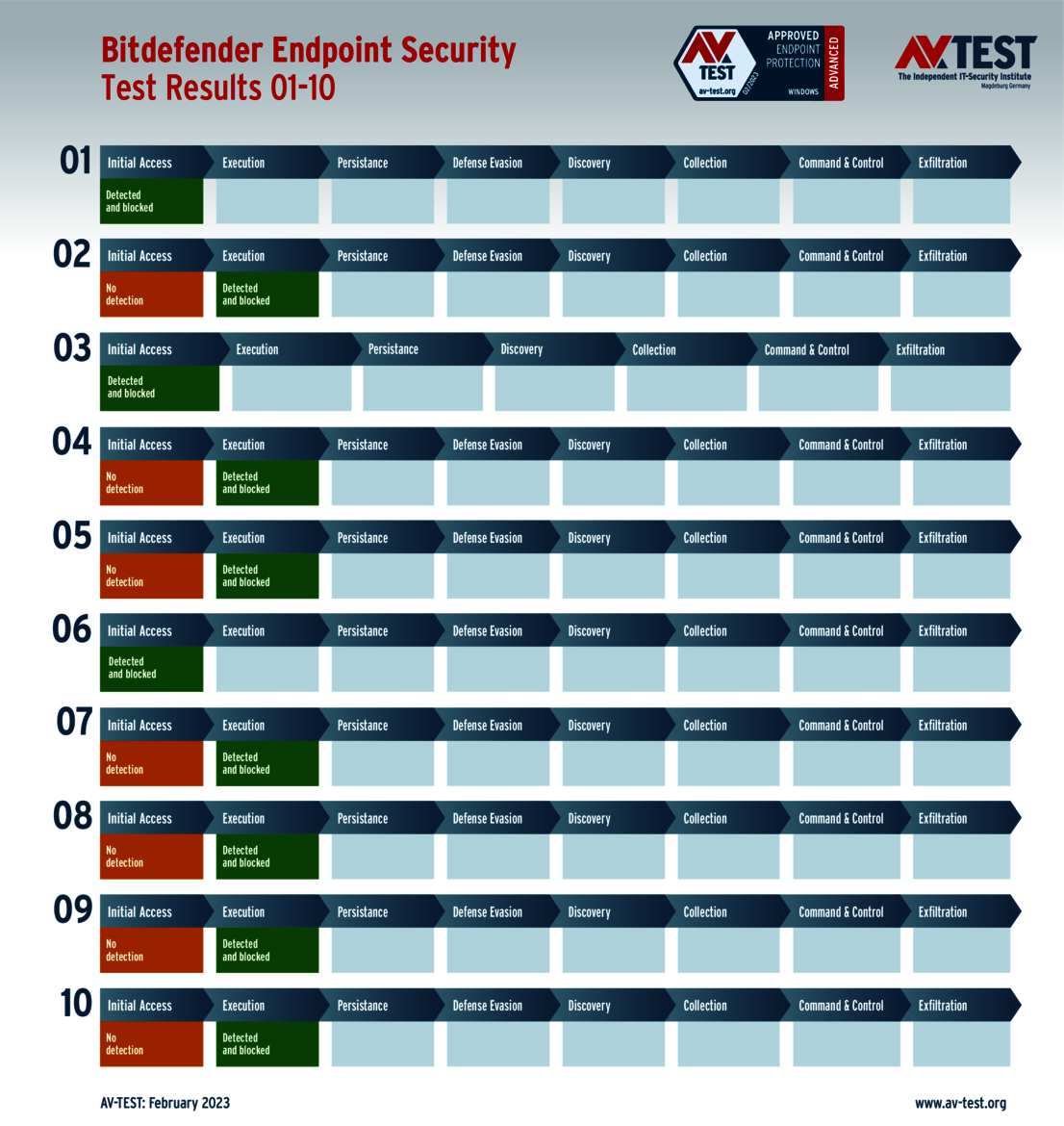

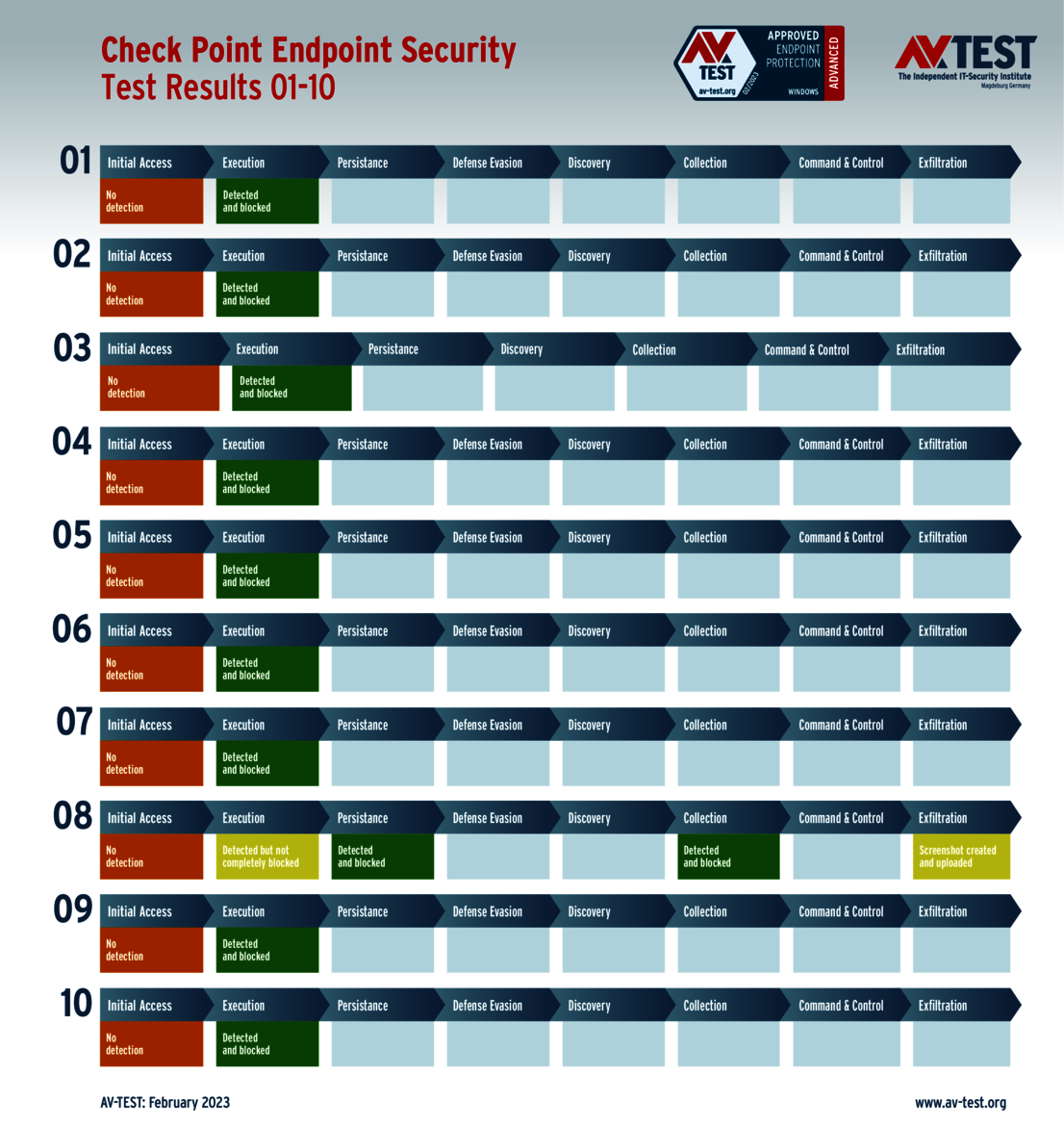

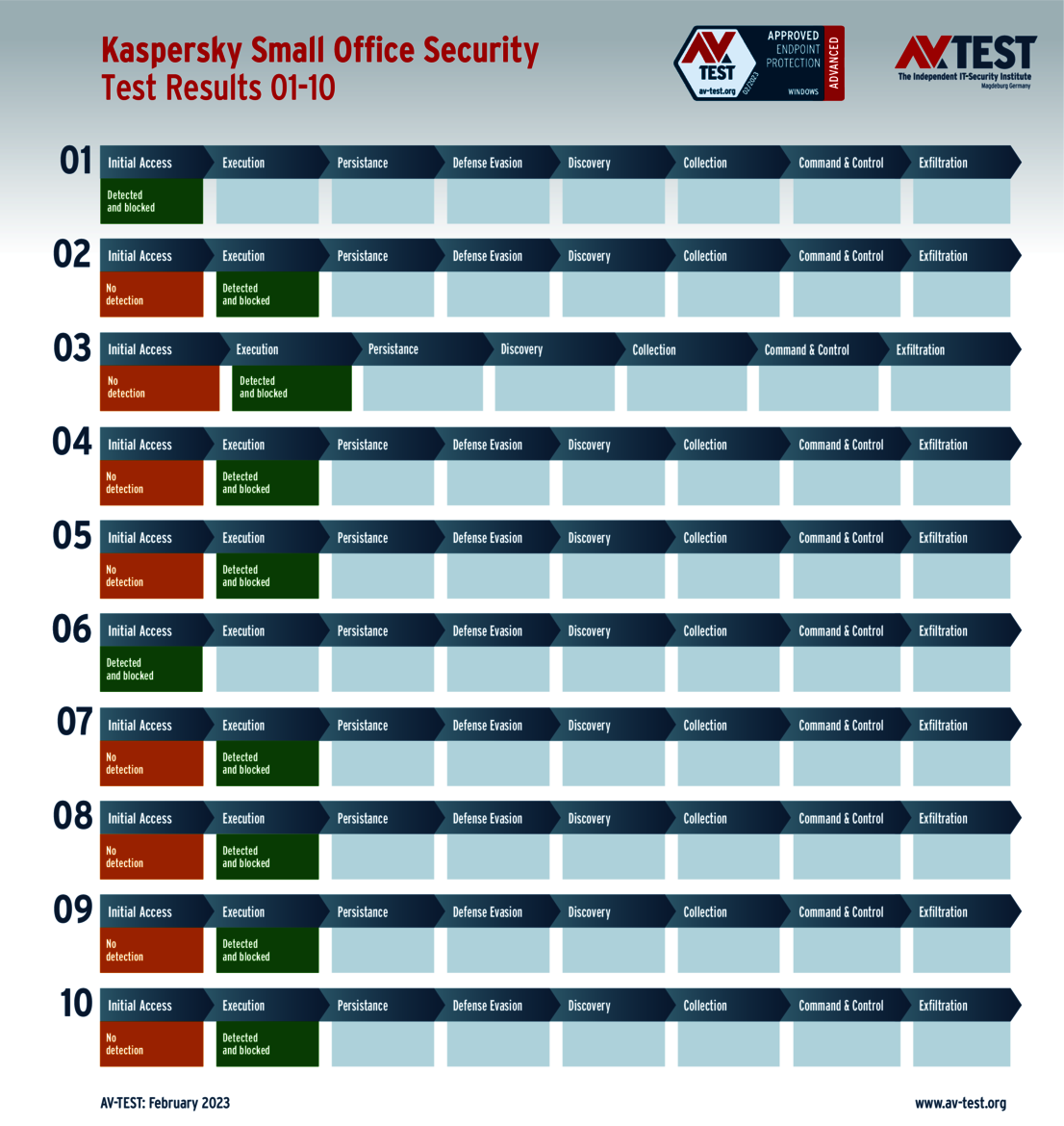

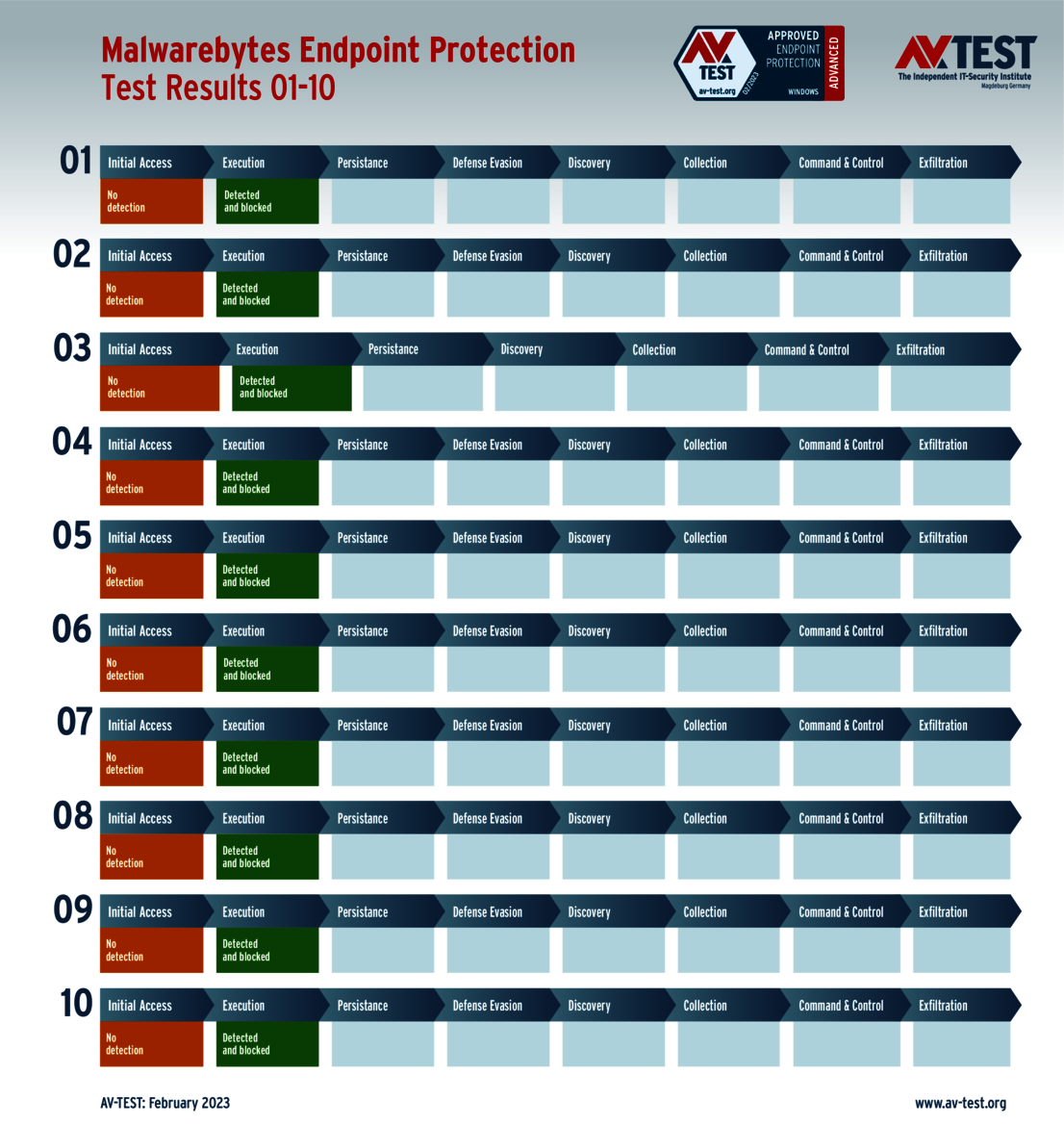

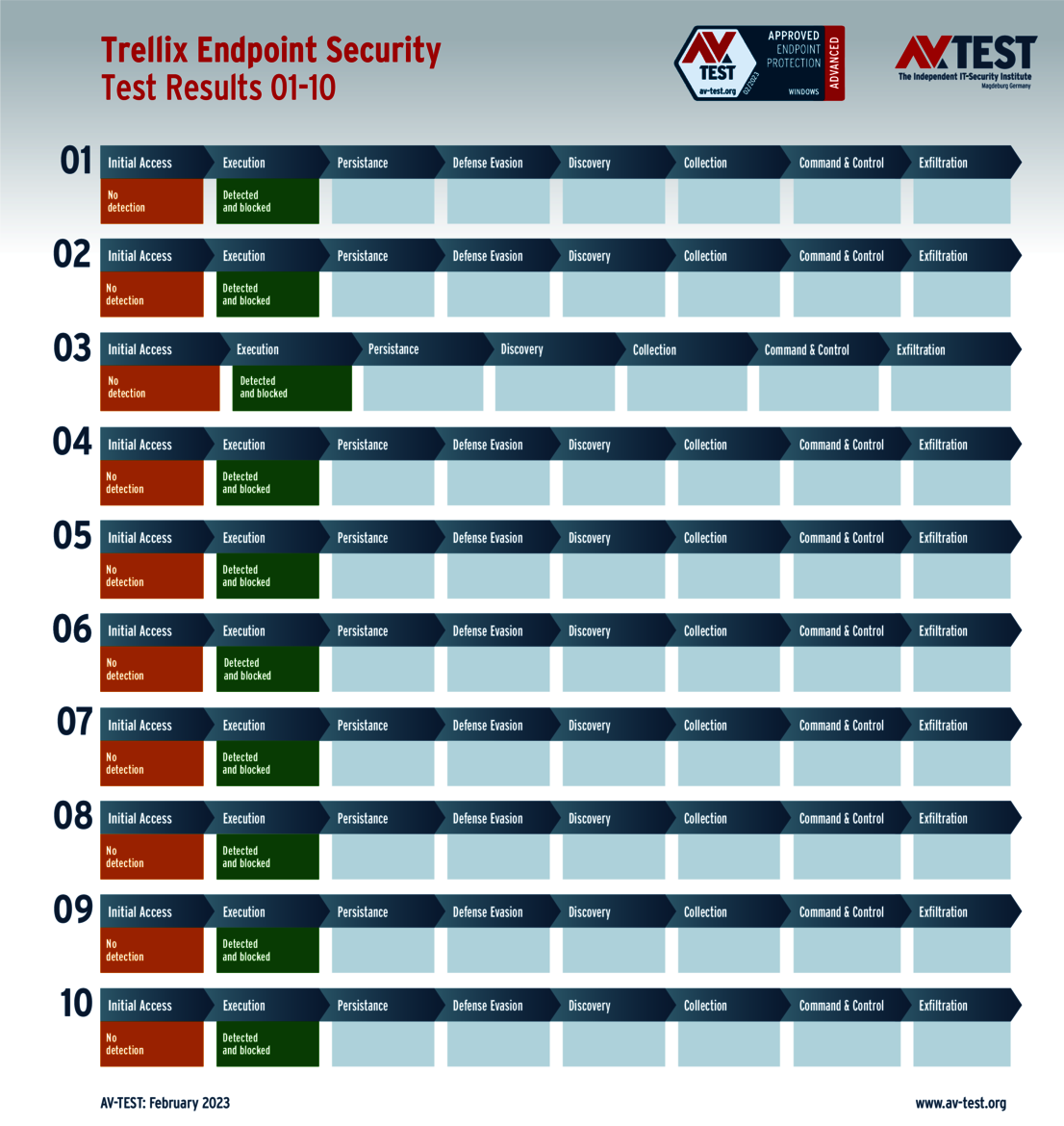

Das Labor von AV-TEST hat im Januar und Februar 2023 in seinem Advanced Threat Protection-Test 24 Schutzprodukte unter Windows 10 für private Nutzer und Unternehmen gegen Data Stealer getestet. Dabei mussten die Produkte die Angreifer erkennen oder in weiteren Schritten mit diversen Abwehrtechniken aufhalten und die Systeme in 10 Szenarien schützen. Für jeden Schritt innerhalb eines Szenarios, wie die Erkennung oder die Nutzung von weiteren Techniken vergibt das Labor bis zu 4 Punkte. Damit können die Produkte bis zu 40 Punkte für ihren Schutz-Score erreichen. Das leisten bei den Paketen für private Anwender 9 der 11 untersuchten Produkte. Bei den Unternehmenslösungen schließen 10 der 13 Testkandidaten den Test mit der maximalen Punktzahl von 40 ab.

Alle im Test geprüften Schutzlösungen erhalten ein besonderes Sicherheitszertifikat, da sie 75 Prozent der maximalen 40 Punkte – das sind 30 Punkte – erreicht haben. Privatanwender-Produkte erhalten das Zertifikat „Advanced Certified“, Unternehmensprodukte das Zertifikat „Advanced Approved Endpoint Protection“. Nur Acronis erhält kein Zertifikat. Es schließt den Test zwar fehlerfrei ab, aber zertifiziert wird nur, wer sowohl im regulären Monatstest zertifiziert ist und hier die Kriterien erfüllt.

Eine ausführliche Erklärung zu den Auswertungstabellen und den einzelnen Farbcodes im Ampelsystem findet sich im Artikel „Test und Studie: Halten Schutzlösungen aktuelle Ransomware unter Windows 11 auf?“

Abwehr von Data Stealern unter Windows

Ihre Daten sind wertvoll! Dieser Meinung sind Cybergangster und versuchen daher, Daten zu stehlen und Lösegeld dafür zu erpressen. Der Advanced Threat Protection-Test zeigt, wie gut Security-Pakete schützen

Data Stealer: Mehr Schutz für Unternehmensdaten

Cybergangster nutzen Data Stealer für den Angriff und den Abtransport von Unternehmensdaten – danach starten sie eine Erpressung. Wie gut Unternehmenslösungen vor dieser Art von Angriff schützen, klärt der aktuelle Advanced Threat Protection-Test unter Windows

Im Test geprüfte Angriffsschritte

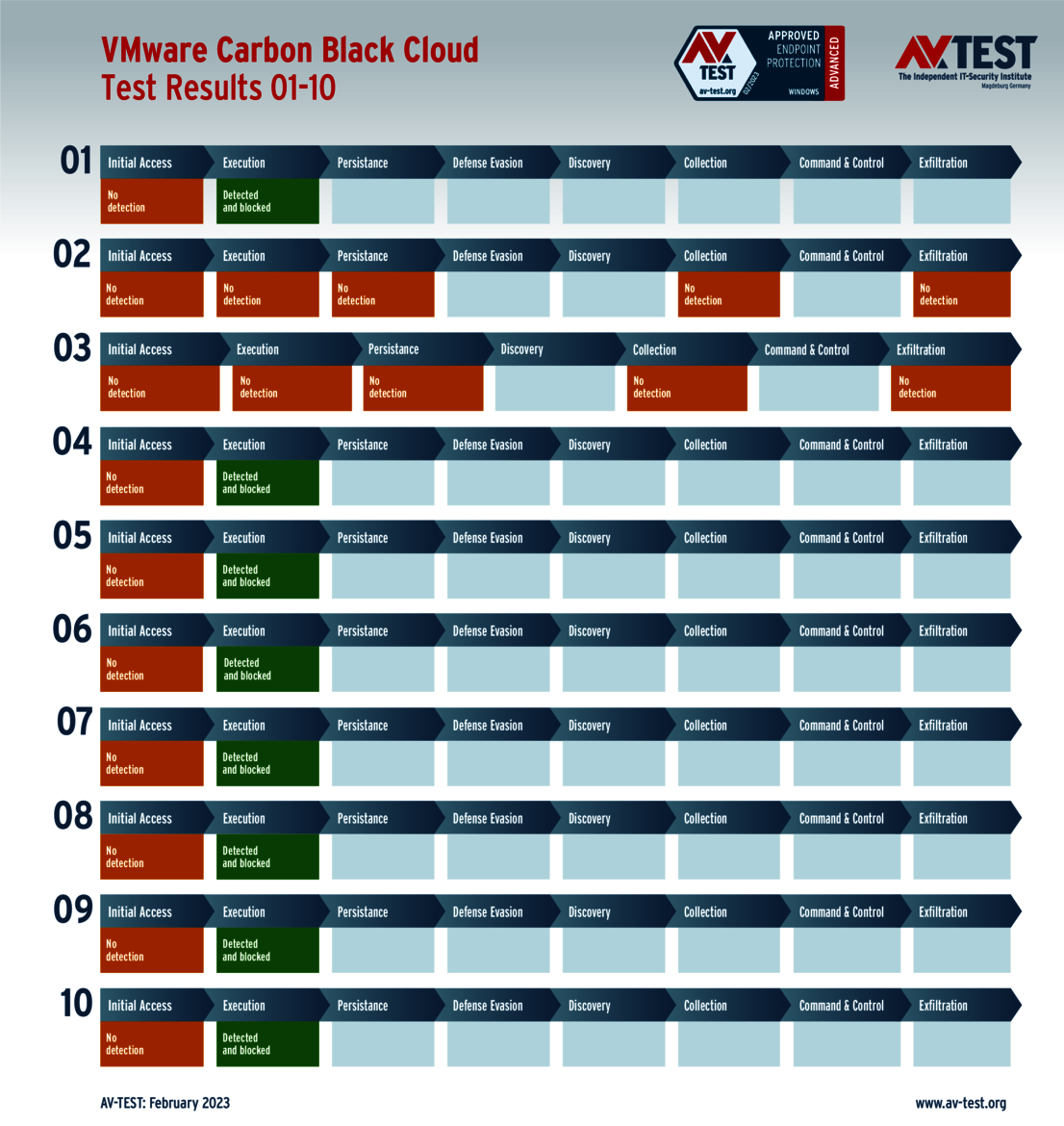

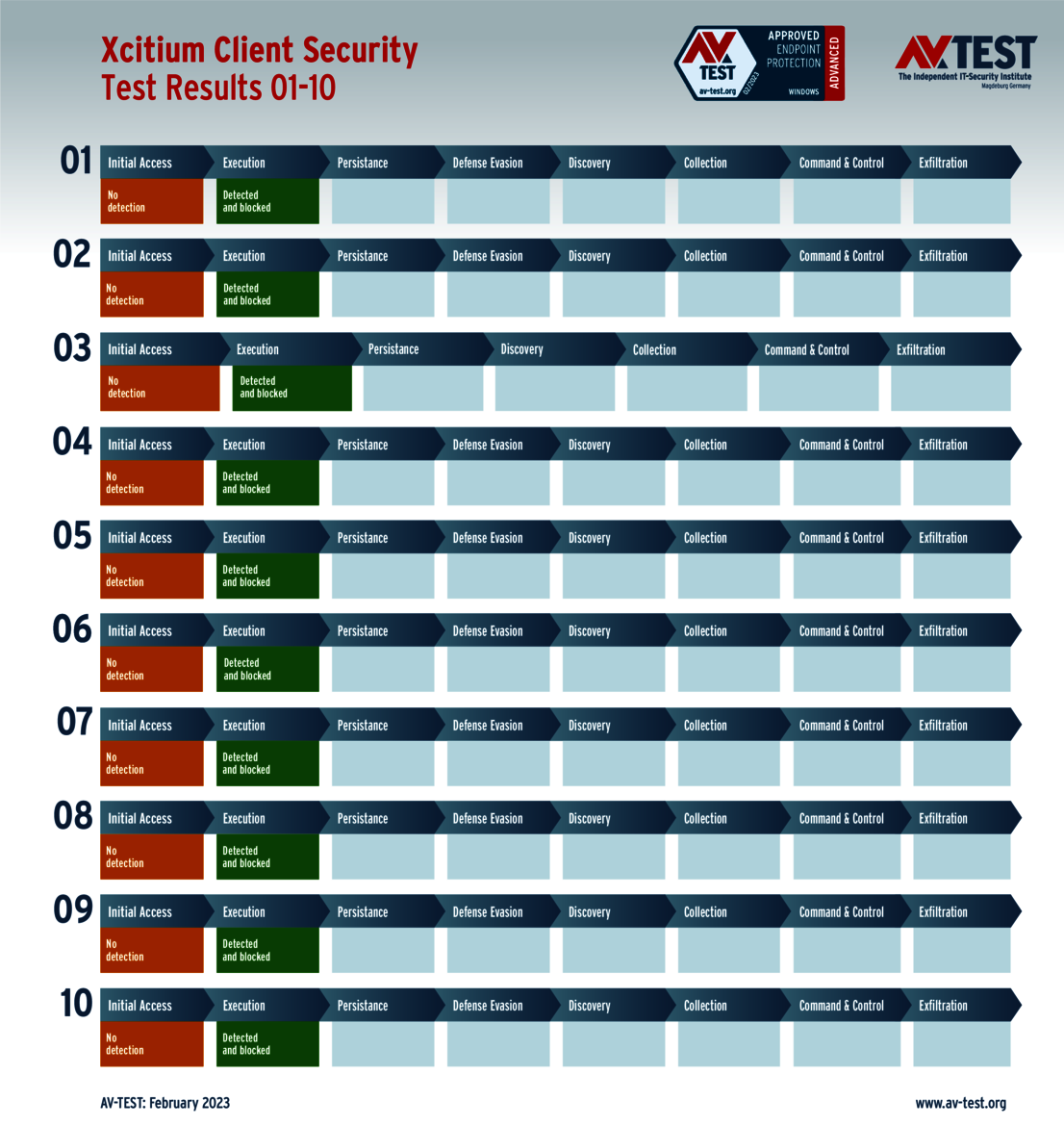

Der Advanced Threat Protection-Test prüft in 10 Szenarien exakt den Ablauf, wie er auch bei einem Angriff mit einem Data Stealer auf ein Unternehmen oder einen Nutzer stattfindet. Die Angriffsschritte sind in den 10 Szenario-Grafiken erklärt. Dort finden sich auch die international definierten „Techniques“ Codes von MITRE ATT&CK. Anhand dieser Daten können Fachleute den Ablauf einer Attacke genau verfolgen.

Alle Angriffe in den Szenarien folgen dem gleichen Startmuster: eine E-Mail mit einer Spear-Phishing-Attacke erreicht den Nutzer. Jede E-Mail hat einen Anhang, in dem sich diverse aktuelle Angriffsmethoden verstecken, wie etwa eine LNK-Datei oder ein Archiv mit EXE-, Batch, SFX-Datei oder eine HTML bzw. HTA-Datei. Sobald diese ausgeführt werden, startet der eigentliche Angriff über diverse weitere Schritte, etwa über die Power-Shell von Windows oder mit Skripten. Nach weiteren Angriffsschritten und einer Durchsuchung der Laufwerke startet die Extraktion der Daten über einen C2-Server. Diese Beschreibung stellt die praktischen Abläufe natürlich stark verkürzt dar.

Die 10 Testszenarien

Alle Angriffs-Szenarien sind dokumentiert nach dem Standard der MITRE ATT&CK-Datenbank. Die einzelnen Unterpunkte, z.B. „T1566.001,“ stehen in der MITRE-Datenbank für „Techniques“ unter „Phishing: Spearphishing Attachment“. Jeder Testschritt ist so unter Fachleuten definiert und lässt sich nachvollziehen. Zusätzlich sind alle Angriffstechniken erklärt und wie dabei die Malware zum Zuge kommt.

Privatanwender-Produkte im Advanced Test

Dem Angriff von Data Stealern stellen sich die folgenden 11 Hersteller von Schutzpaketen für Privatanwender: AhnLab, Avira, Bitdefender, Kaspersky, Malwarebytes, McAfee, Microsoft, Microworld, Norton, PC Matic und Trend Micro.

Jedes der 11 Produkte ringt in diesem Test darum, sich 10-mal 4 Punkte für seinen Schutz-Score zu verdienen. Diesen perfekten Level von 40 Punkten im Score erreichen 9 Produkte. Sie kommen von AhnLab, Bitdefender, Kaspersky, Malwarebytes, McAfee, Microsoft, Norton, PC Matic, Trend Micro. Sie alle wehren die Data Stealer fehlerfrei bei ihrer Ausführung ab oder schon während diese versuchen, per E-Mail auf das System zu gelangen.

Microworld und seine eScan Internet Security Suite hat in einem Szenario Schwierigkeiten. Sie erkennt zwar den Angreifer, kann ihn aber nicht ganz aufhalten. Der Data Stealer kann eine DLL-Datei platzieren und sich in die Registry schreiben. Weiterhin werden ein oder mehrere Screenshots angefertigt und an den C2-Server geschickt. Jeder weitere Schritt wird unterbunden. Für diesen Fehler verliert Microworld 2 von 4 Punkten und landet bei noch guten 38 von 40 Punkten.

Für Avira Security for Windows ging der Test nicht so gut aus. In 2 der 10 Szenarien konnte sich der jeweilige Data Stealer ungehindert ausführen und die gesuchten Daten extrahieren. Am Ende des Tests bleiben Avira 32 von 40 Punkten auf seinem Konto für den Schutz-Score.

Unternehmens-Lösungen im Advanced Test

Vermutlich sind die Attacken von Data Stealern gegen Unternehmenslösungen noch viel häufiger als gegen private Nutzer. Schließlich sind Unternehmensdaten noch wertvoller.

Die Schutzlösungen der folgenden 10 Hersteller haben alle Angriffe mit Data Stealern fehlerfrei abgewehrt und erhalten dafür 40 Punkte für ihren Schutz-Score: Acronis, AhnLab, Bitdefender (mit beiden Versionen), Kaspersky (mit beiden Versionen), Malwarebytes, Symantec, Trellix und Xcitium. Gegen die Lösungen hatten die Data Stealer keine Chance.

Bei 3 Produkten im Test sieht die Bilanz etwas durchwachsener aus. Microsoft hat in zwei Szenarien deutliche Probleme. In beiden Fällen gelingt zwar eine Erkennung, aber der Schutz kann die weitere Ausführung nicht komplett stoppen. Die Sammlung der Daten auf den Systemen läuft ungehindert weiter, genauso wie ihr Abtransport zum C2-Server. Zum Schluss holen sich die Angreifer noch Screenshots der kompromittierten Desktops. Für die kleinen Gegenaktionen erhält Microsoft für beide Fälle noch 2,5 von 8 Punkten. Unter dem Strich bleiben dem Microsoft-Schutz 34,5 von 40 Punkten im Schutz-Score.

Das Security-Produkt von VMware finalisiert seinen Schutz-Score mit 32 von 40 möglichen Punkten. Die Ursache ist einfach erklärt: In 2 Fällen kann die Lösung die Data Stealer weder erkennen noch aufhalten.

Seqrite landet mit seiner Endpoint Security am Ende der Rangliste mit 31 von 40 Punkten. In einem Fall erkennt der Schutz den Angreifer nicht und er kann schalten und walten, wie er will. In zwei weiteren Fällen wird der Angreifer zwar erkannt, kann aber nur in Teilen gebremst werden. Am Ende sind die Daten doch gesammelt und an den C2-Server übertragen.

So real wie bei täglichen Angriffen

Die im Test genutzten 10 Szenarien laufen täglich bei Angriffen auf private Nutzer oder Unternehmen jeder Größe ab. Gerade der Diebstahl von Daten und eine angedrohte Veröffentlichung bei Nichtzahlung eines Lösegelds ist bei extrem vielen Angriffen der aktuelle Ablauf. Auch die im Test verwendeten Data-Stealer-Samples treiben momentan weltweit ihr Unwesen. Das Labor hat sie erst kurz vor dem Test im Internet und durch Honeypots eingesammelt und klassifiziert.

Es liefern zwar nicht alle Produkte ein perfektes Ergebnis im Test ab, aber immerhin sehr viele. So schließen bei den Produkten für Privatanwender 9 von 11 Produkten den Test mit den maximalen 40 Punkten im Schutz-Score ab.

Bei den Unternehmensprodukten sind es 10 von 13 Schutzlösungen, die fehlerfrei durch das Feld der Data Stealer pflügen.

In beiden Anwendergruppen haben aber ein paar Produkte starken Verbesserungsbedarf. Die schlechtesten Werte liegen bei 32 und 31 von 40 möglichen Punkten.