Aktuelle Nachrichten

08. November 2022 | Text: Markus Selinger | Antivirus für Windows

29 Schutz-Lösungen im Abwehr-Test gegen Ransomware

Eine erfolgreiche Ransomware-Attacke hat immer fatale Folgen. Sind im privaten Bereich nur einzelne PCs verseucht, verteilt sich Ransomware via Unternehmens-Netzwerk schnell auf alle verfügbaren PCs und Laufwerke. Wie gut Schutzlösungen private PCs und Arbeitsrechner in Unternehmen gegen Ransomware schützen, hat AV-TEST in seinem Advanced Threat Protection-Test untersucht. In den jeweils 10 Szenarien hatten einige Lösungen alle Hände voll zu tun.

„Fatal“ dürfte der beste Begriff für eine erfolgreiche Ransomware-Attacke sein. Wie fatal diese Situation sein kann, mussten bereits viele Unternehmen erfahren. In Deutschland wurden bekannte Firmen, wie Hipp, dpa oder die IHK getroffen, in Europa und der Welt Energias de Portugal, Rockstar Games oder Colonial Pipeline. Bei fast allen Opfern wurden Produktions-PCs, Server und Laufwerke verschlüsselt und ein Lösegeld verlangt. Oft lag daher die Produktion still und die Unternehmen erlitten täglich zusätzlichen Schaden.

Viele private Nutzer und Unternehmen nutzen zur Abwehr von Ransomware eine Schutzlösung für ihre Windows-Systeme. Wie gut 29 dieser Produkte gegen eine Attacke mit Ransomware schützen, hat AV-TEST in seinen Advanced Threat Protection-Tests untersucht. Dabei muss jede Schutzlösung in 10 Praxis-Szenarien gegen die Angreifer bestehen. Die meisten Produkte leisten das sehr gut, aber hier und da gibt es doch ein paar Fehltritte, die das Ergebnis trüben.

29 Produkte im Praxis-Test

Bei einem klassischen Erkennungstest gibt es nur das Ergebnis „Erkannt“ oder „Nicht erkannt“. Im vorliegenden erweiterten Test sieht das anders aus. Im ersten Schritt wird wie üblich die Erkennung oder eben Nicht-Erkennung protokolliert. Es besteht aber die Chance, dass das Schutzprogramm durch weitere Aktionen die Attacke doch noch erkennt, sie aufhält und die Angreifer zumindest teilweise löscht.

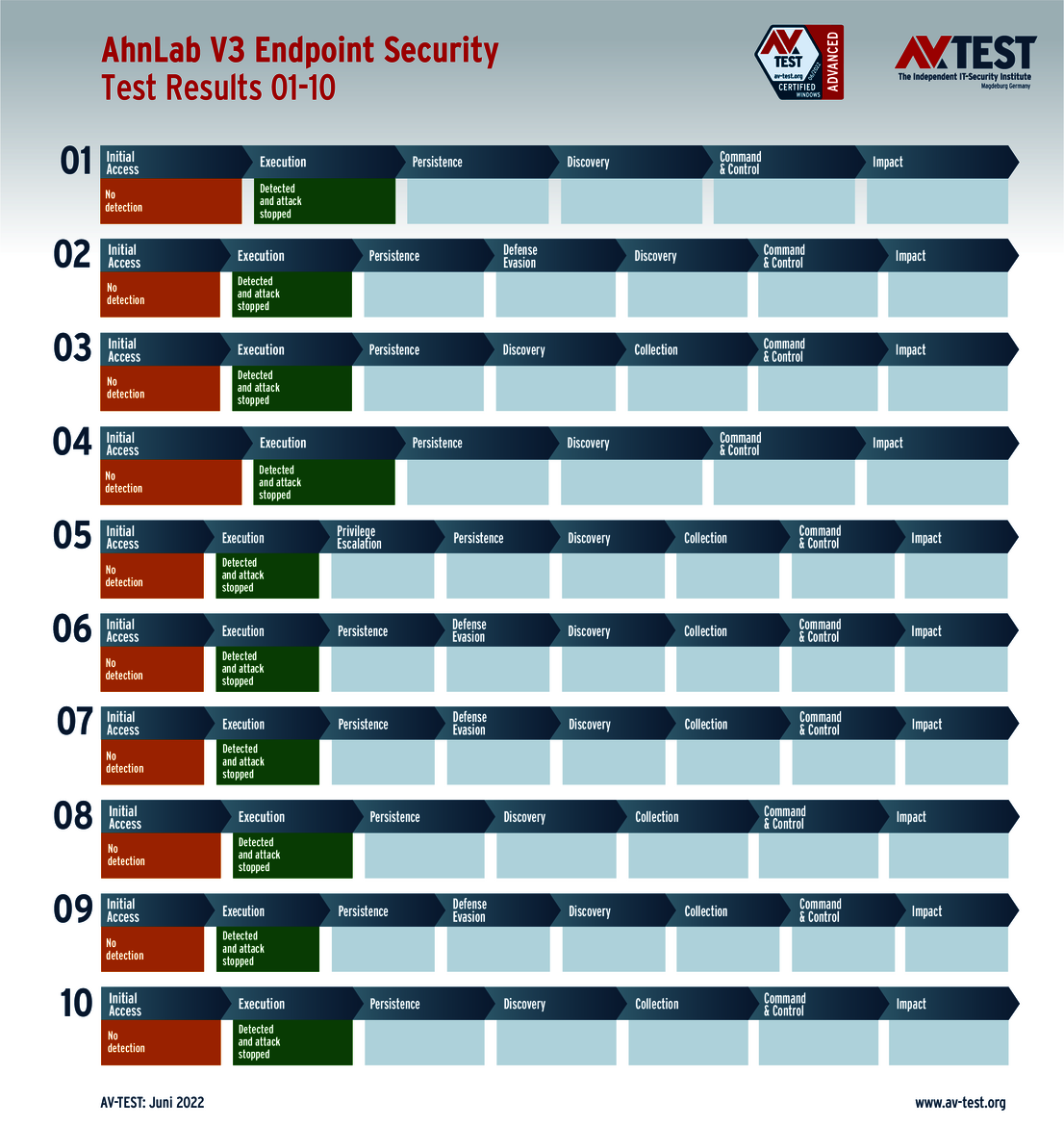

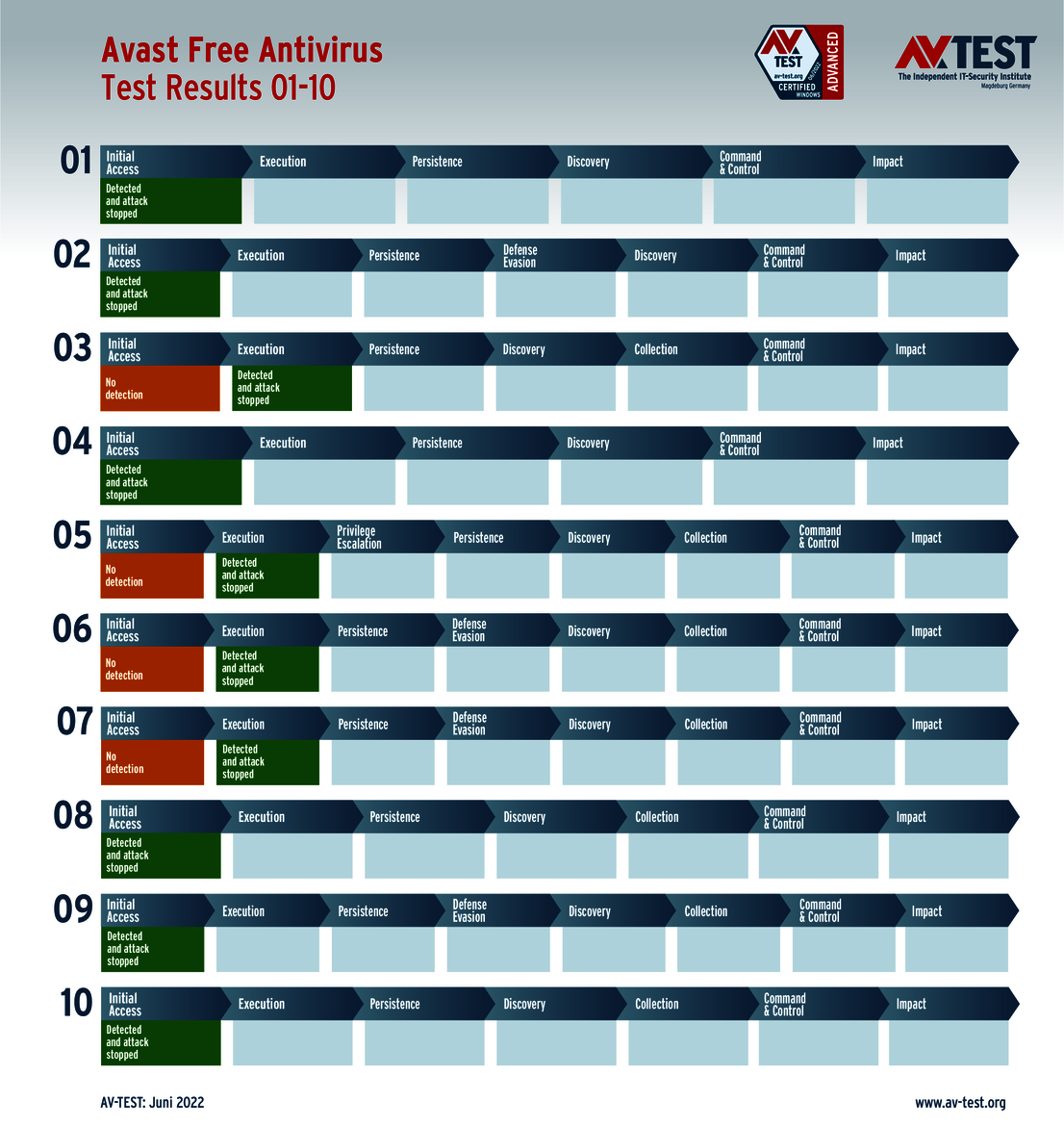

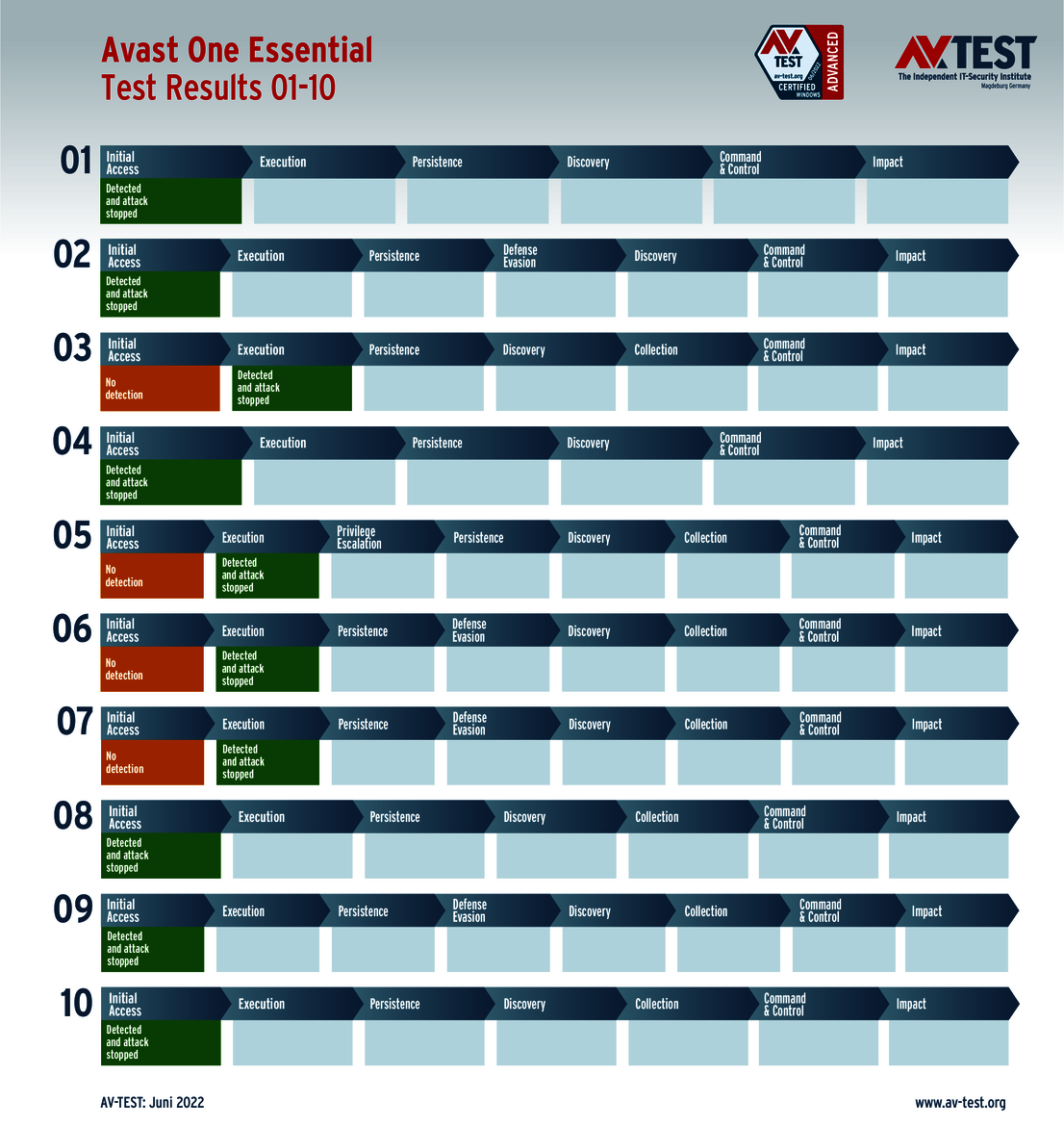

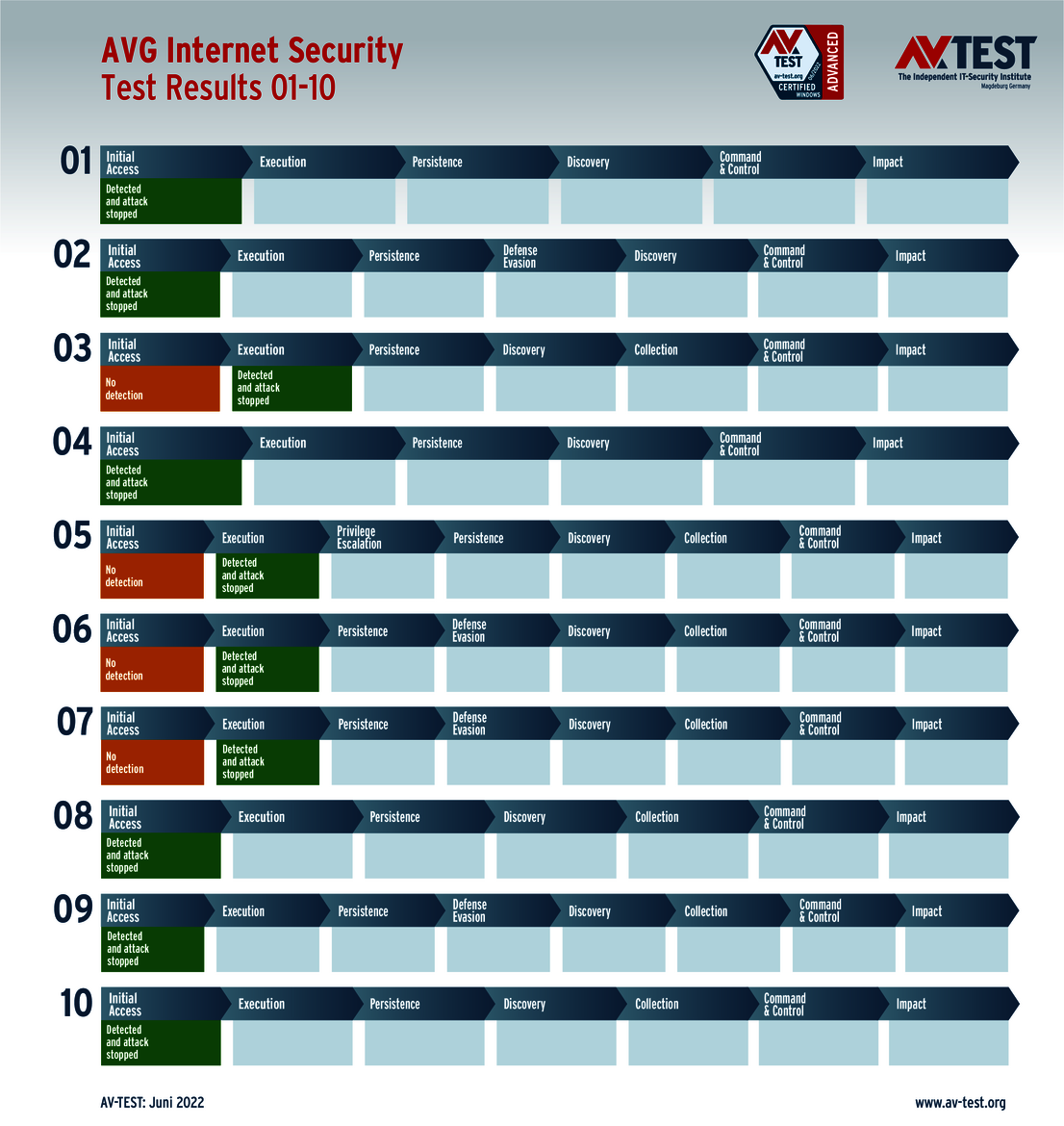

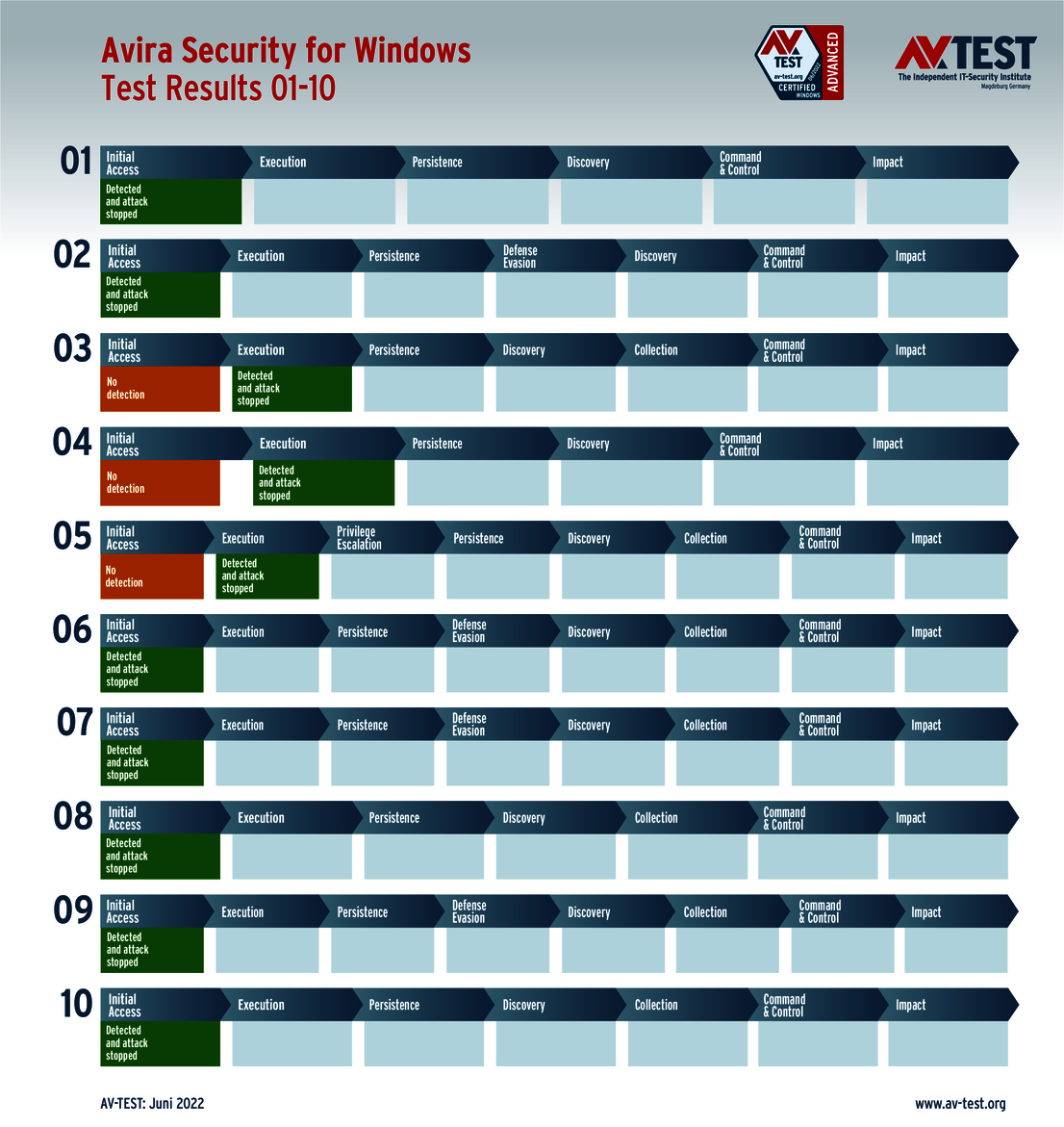

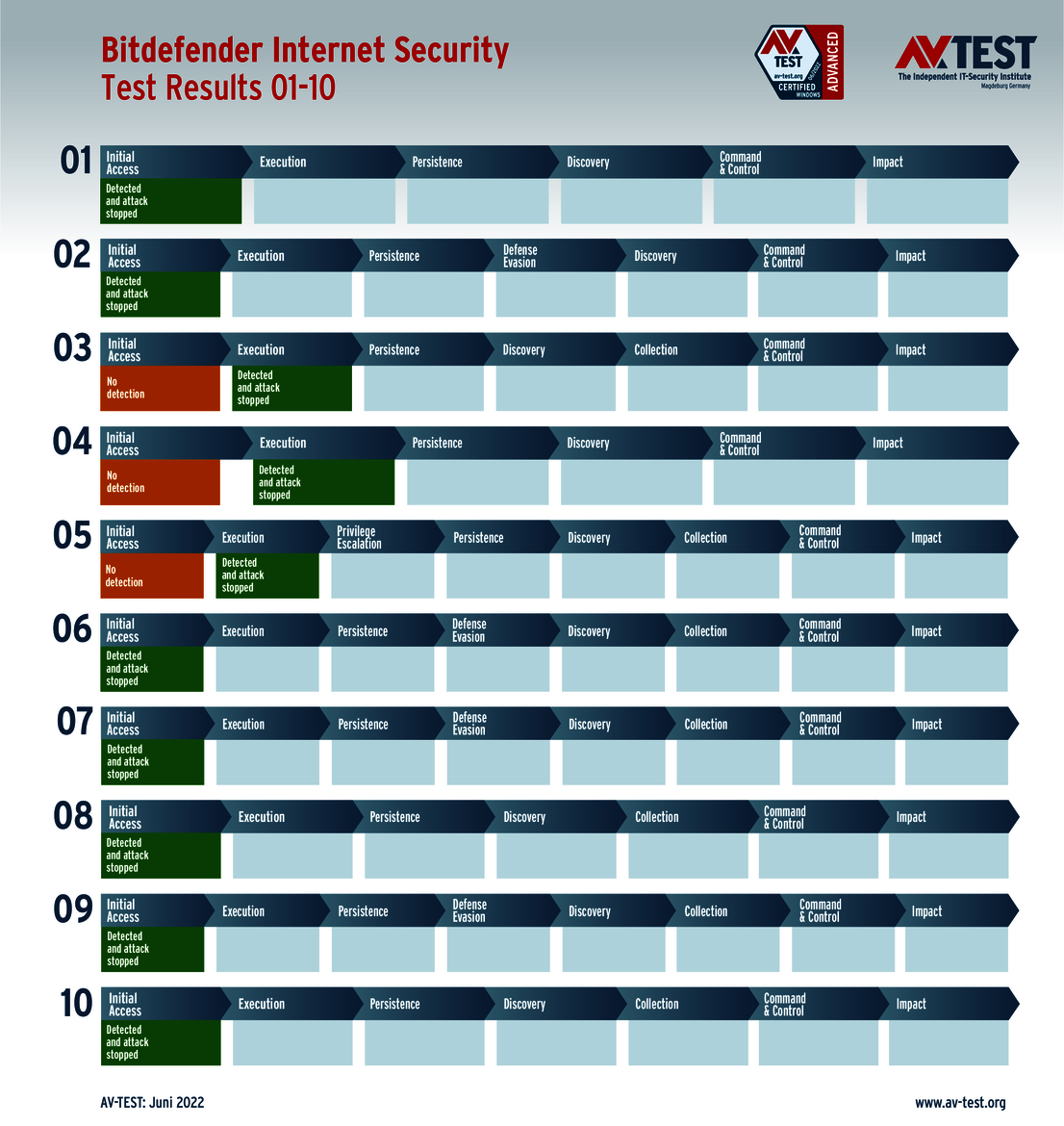

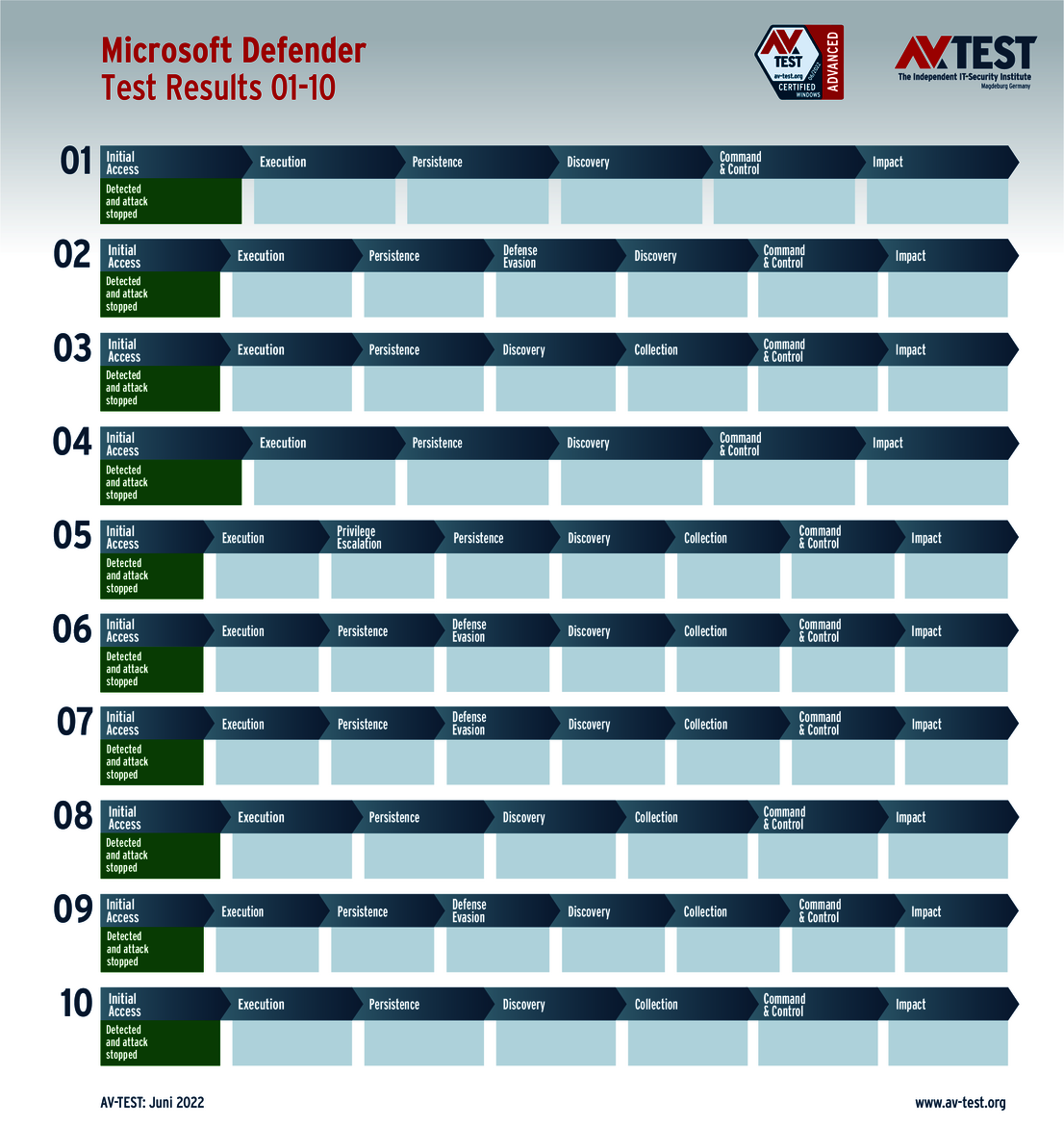

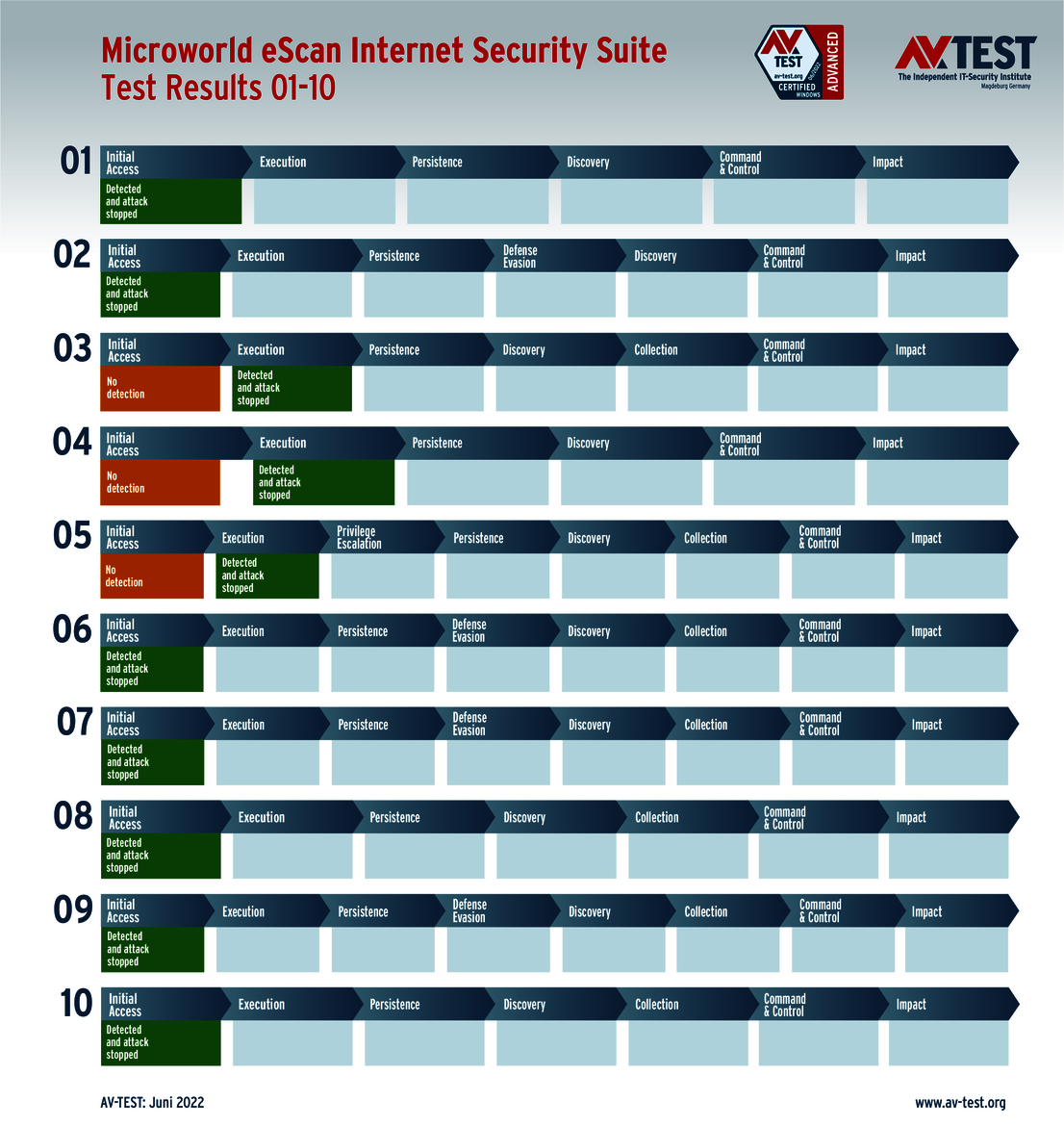

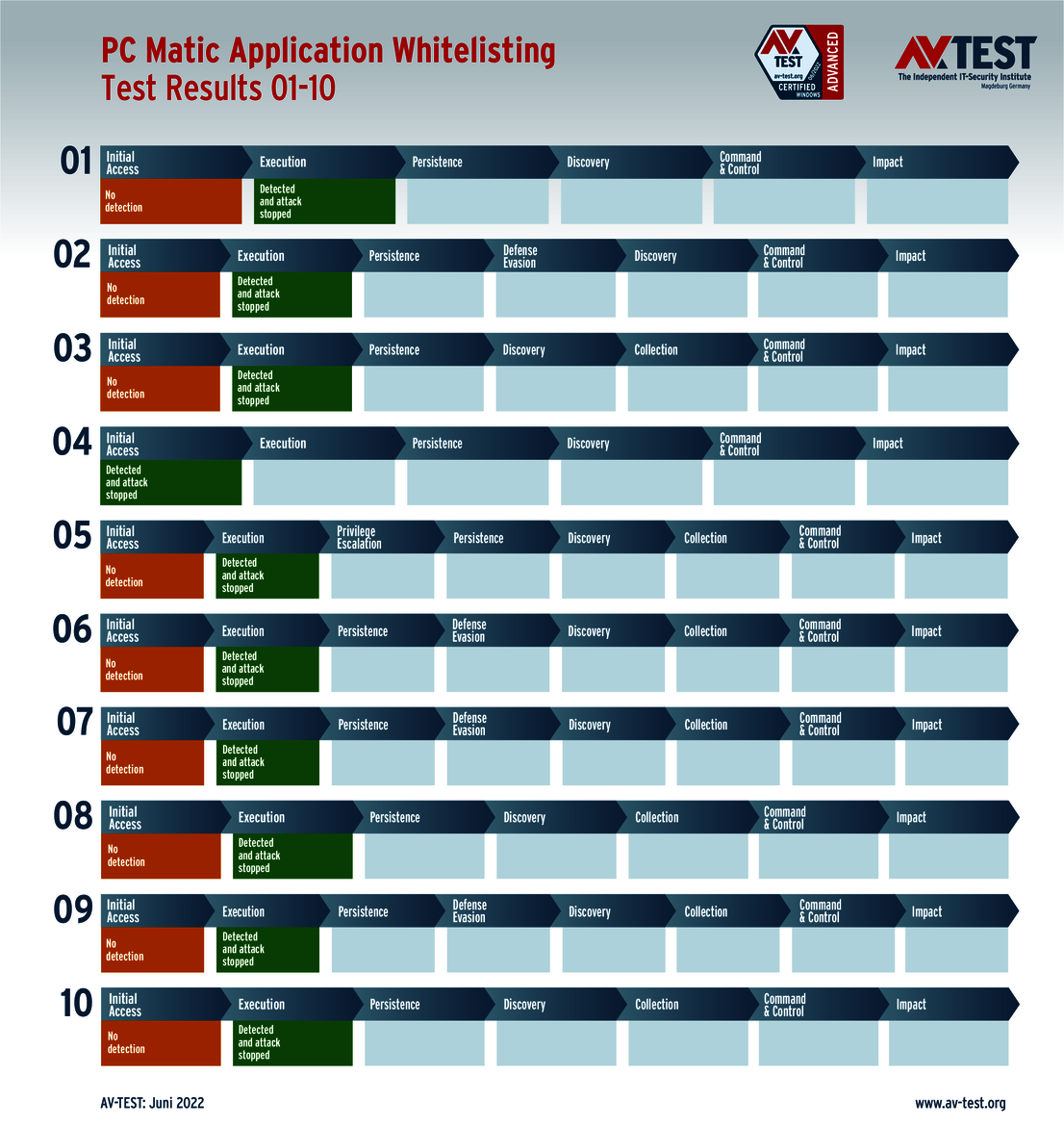

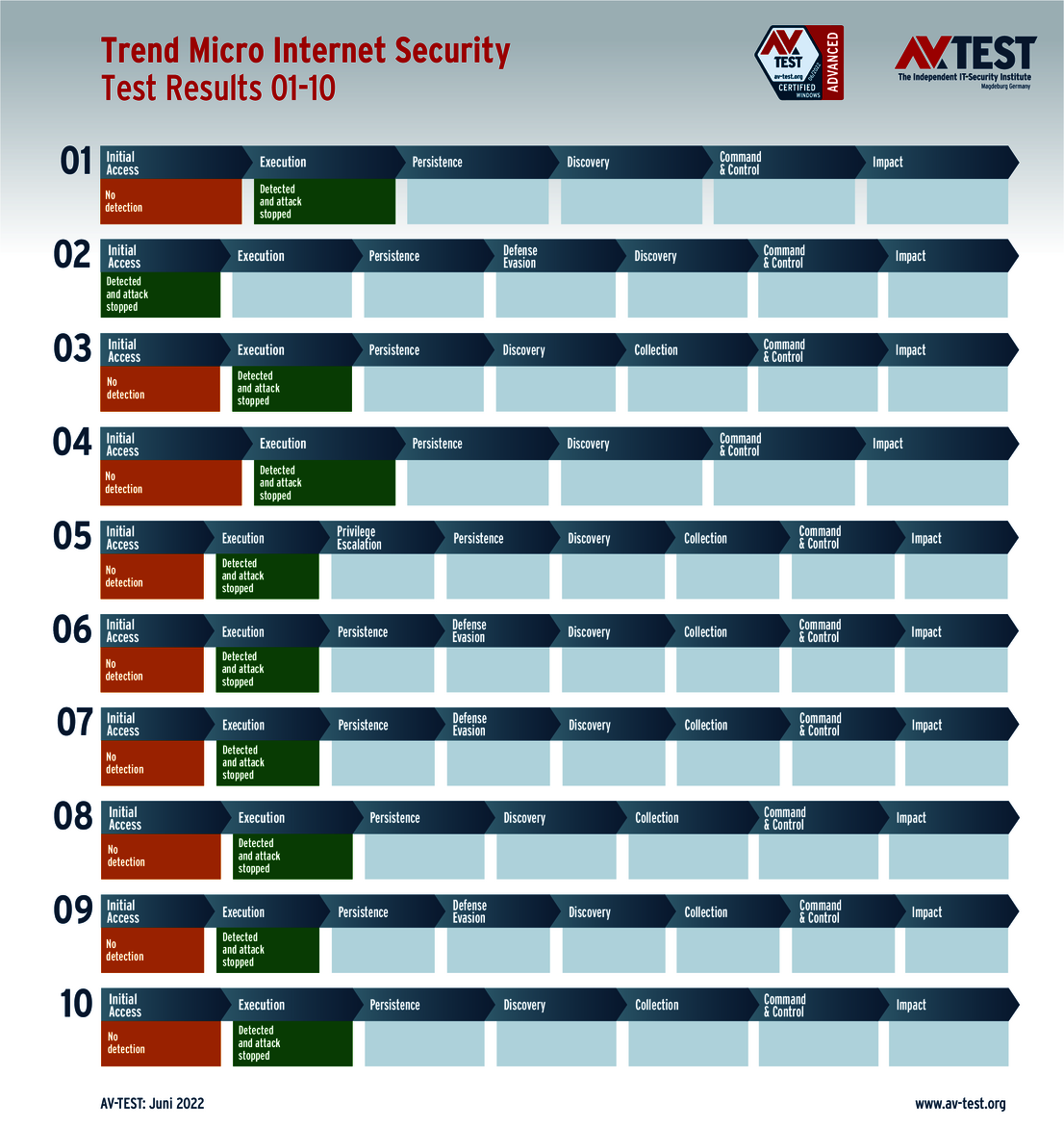

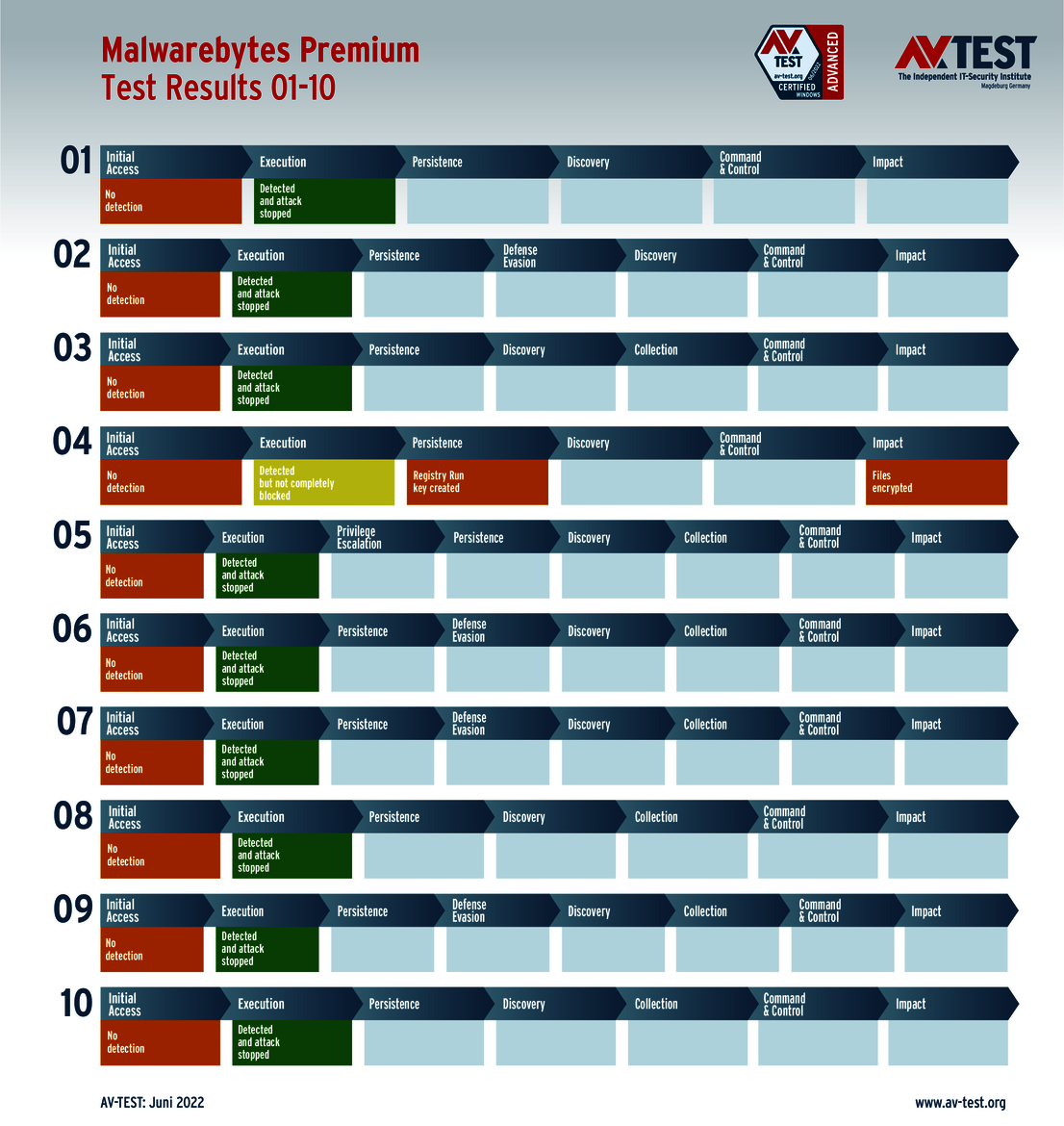

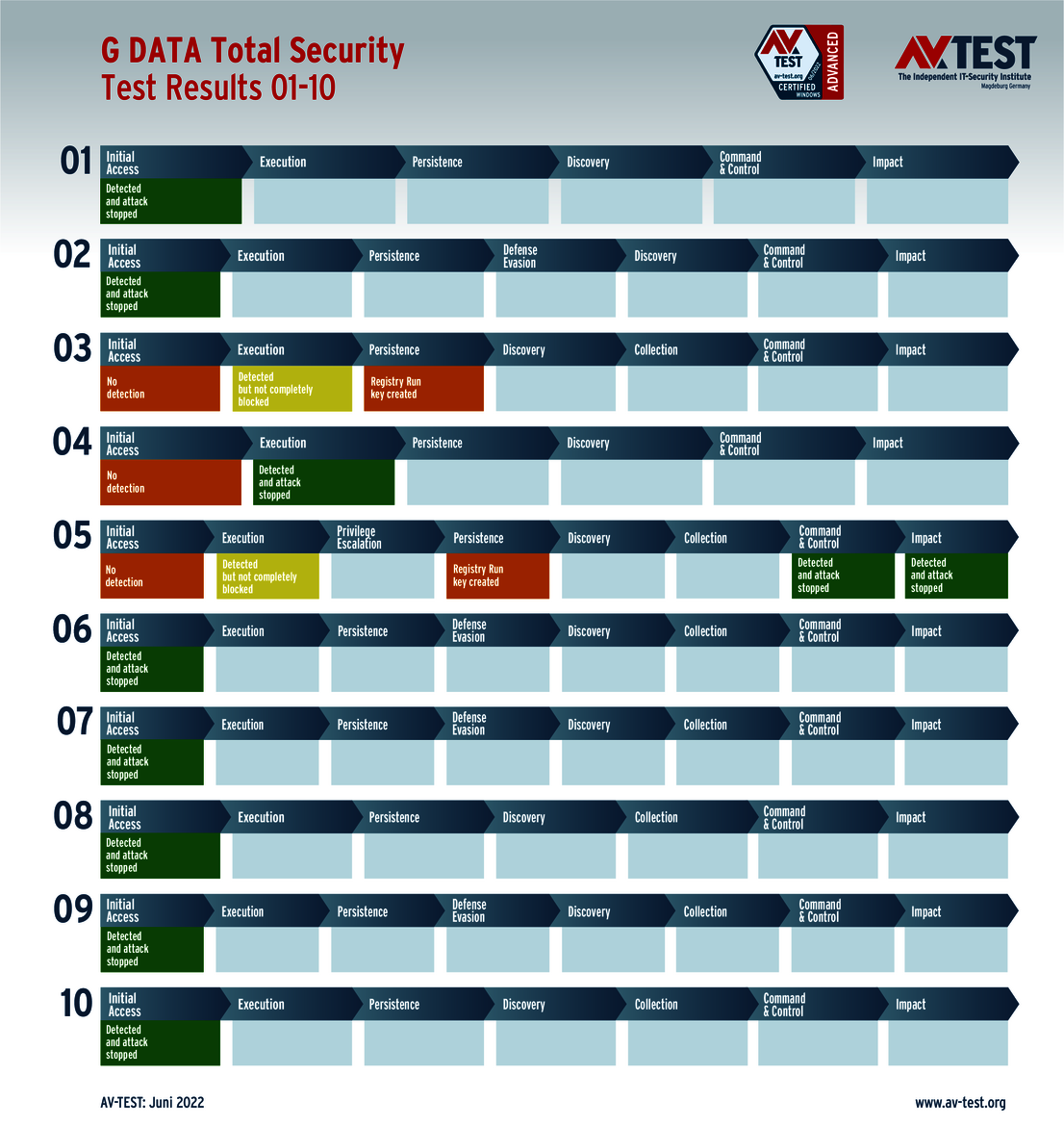

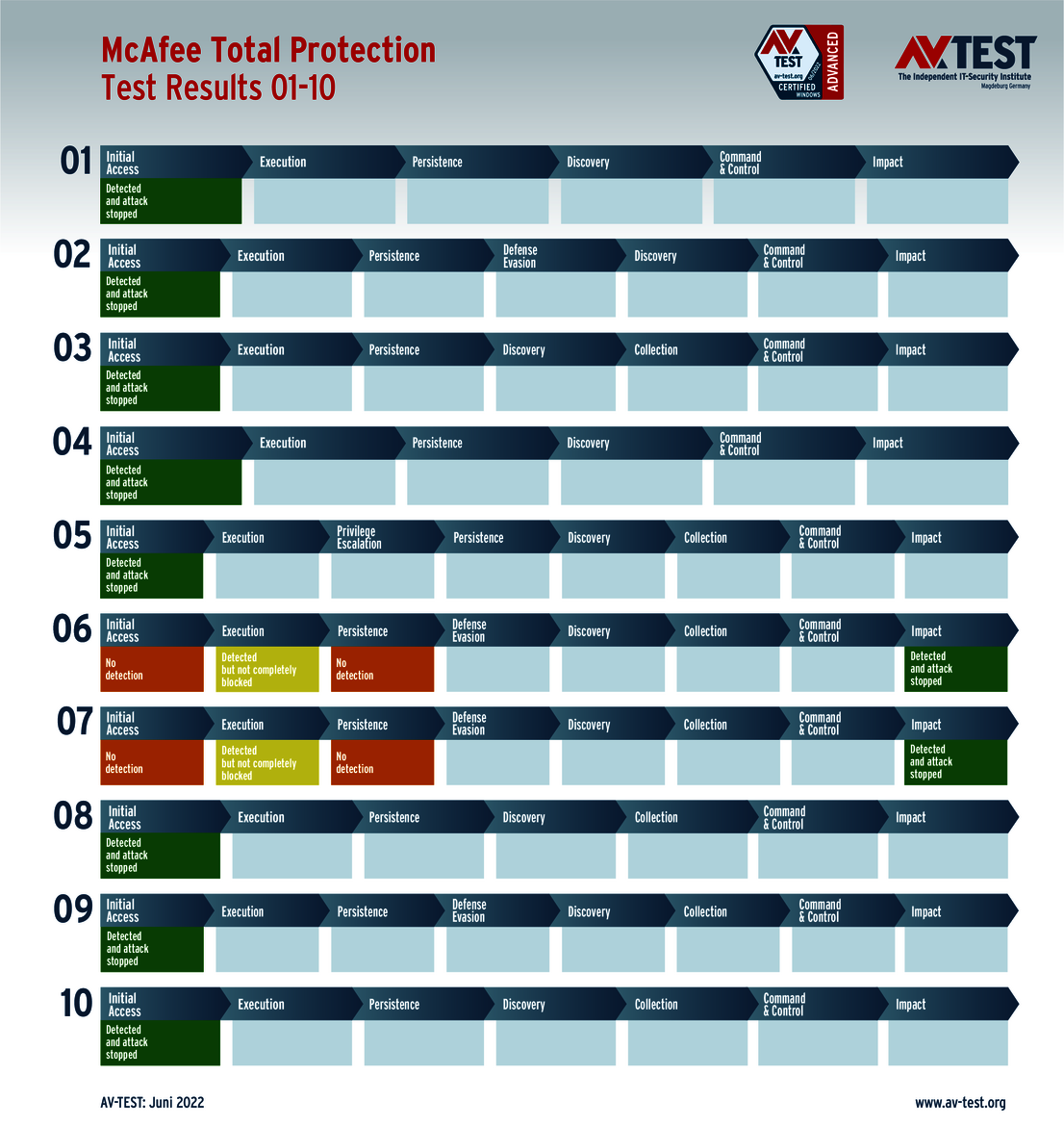

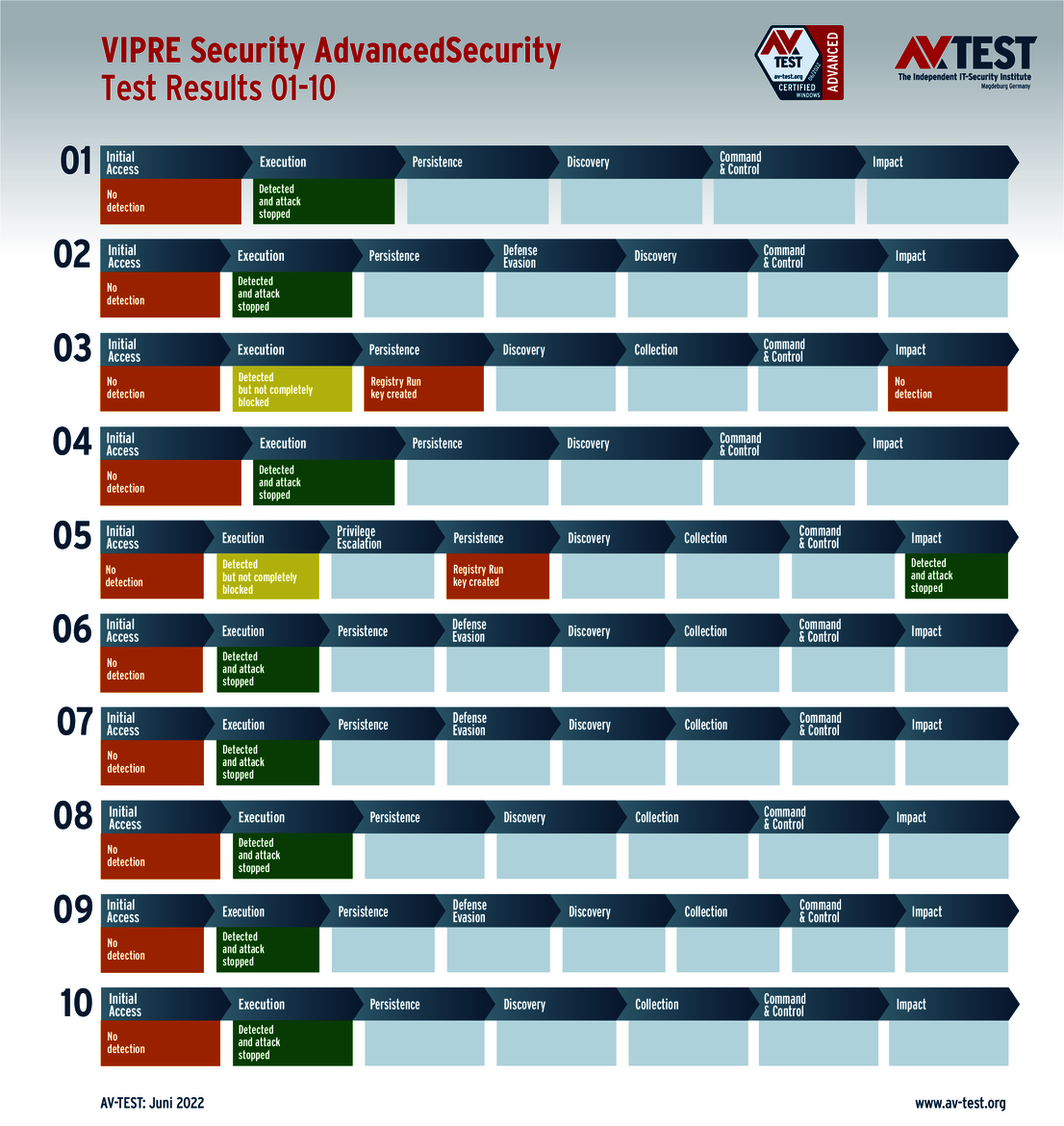

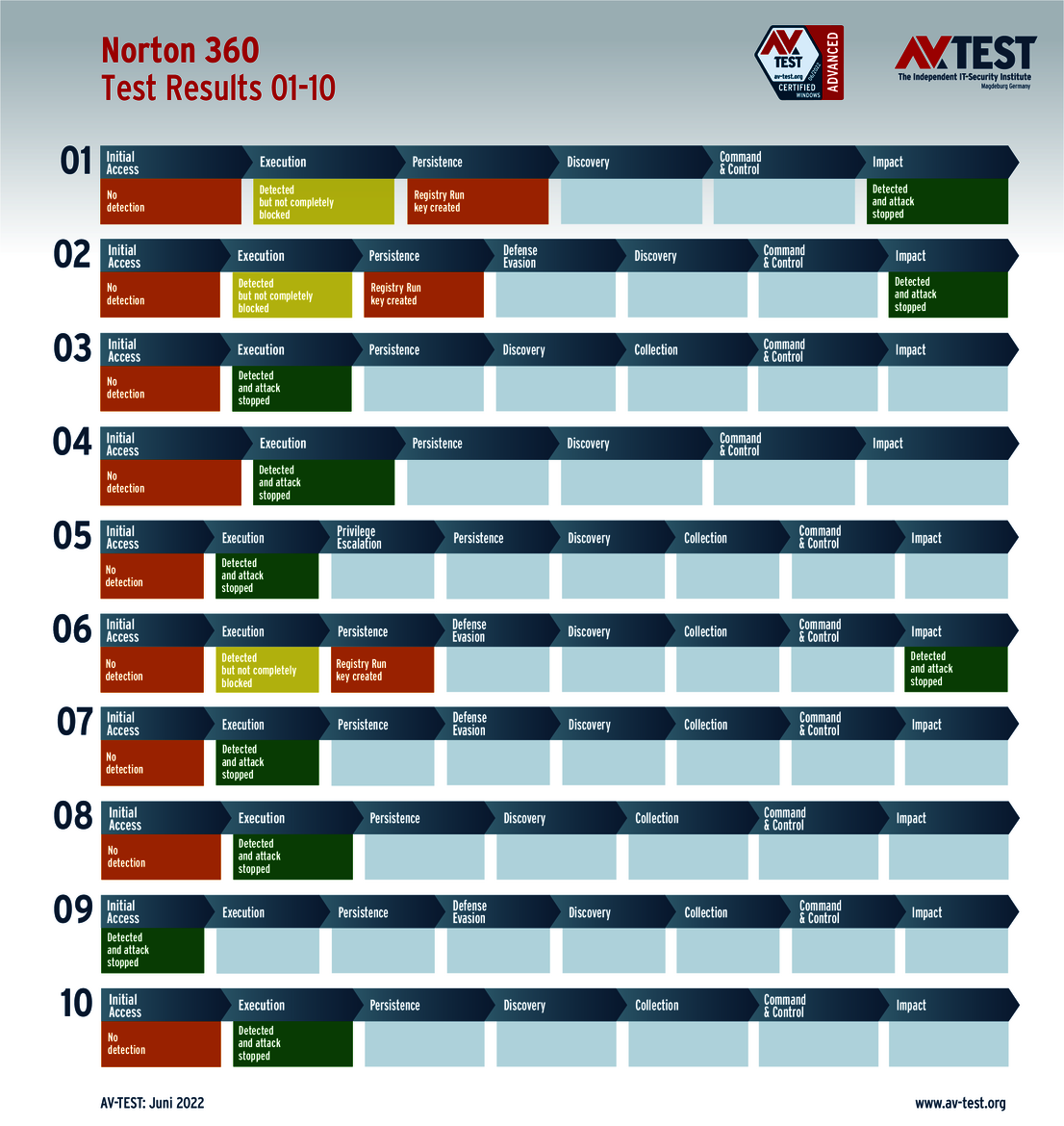

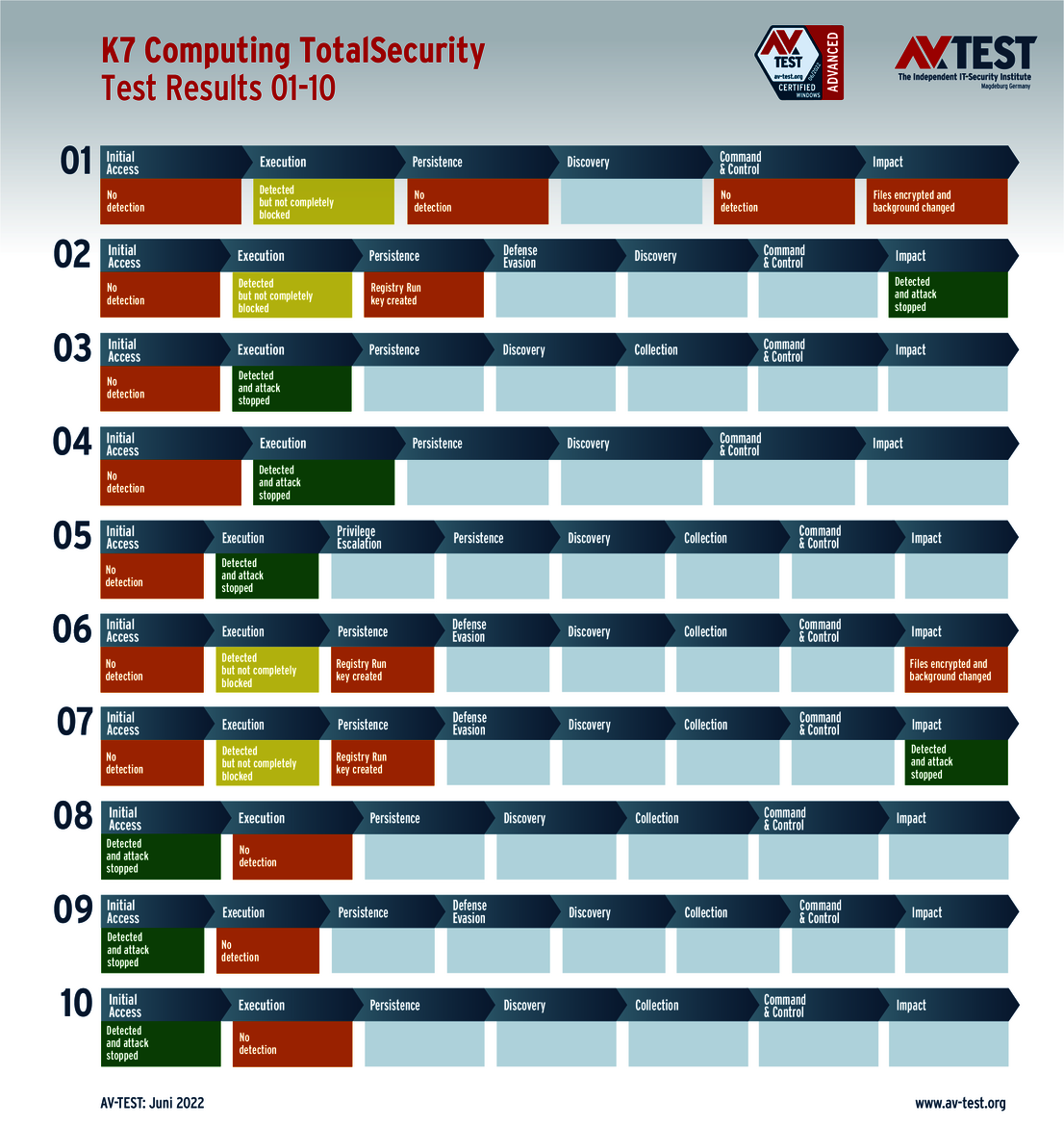

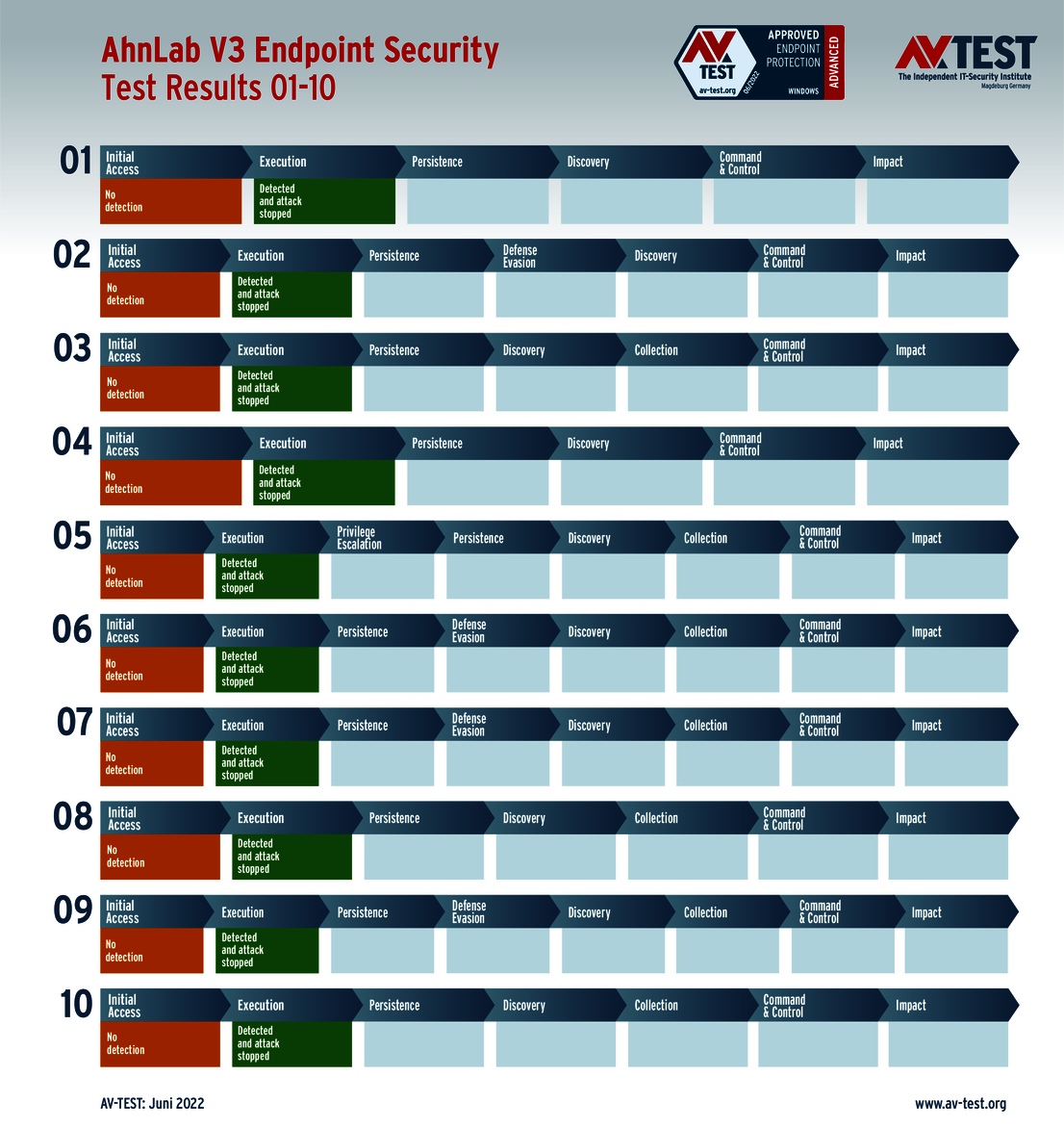

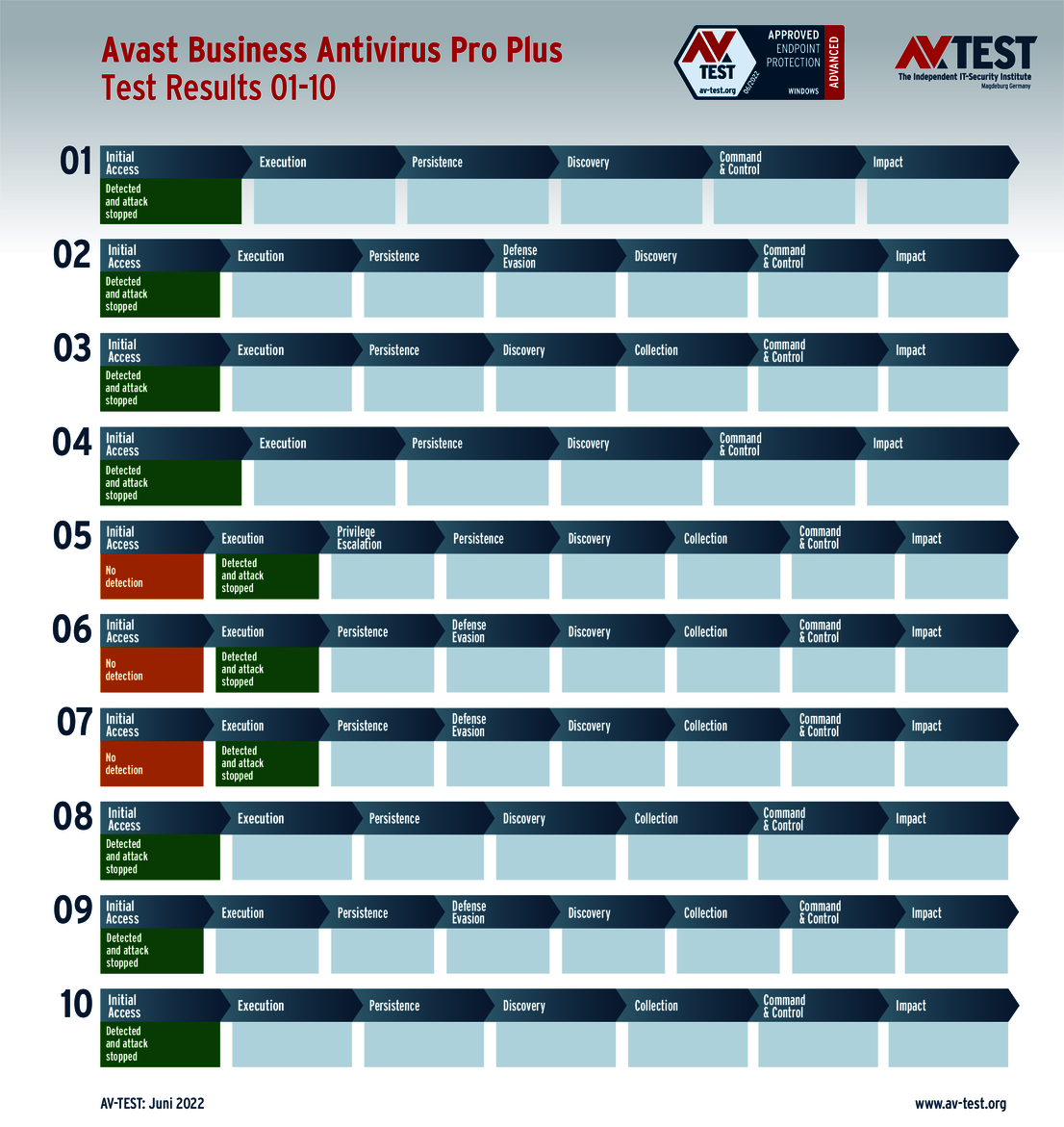

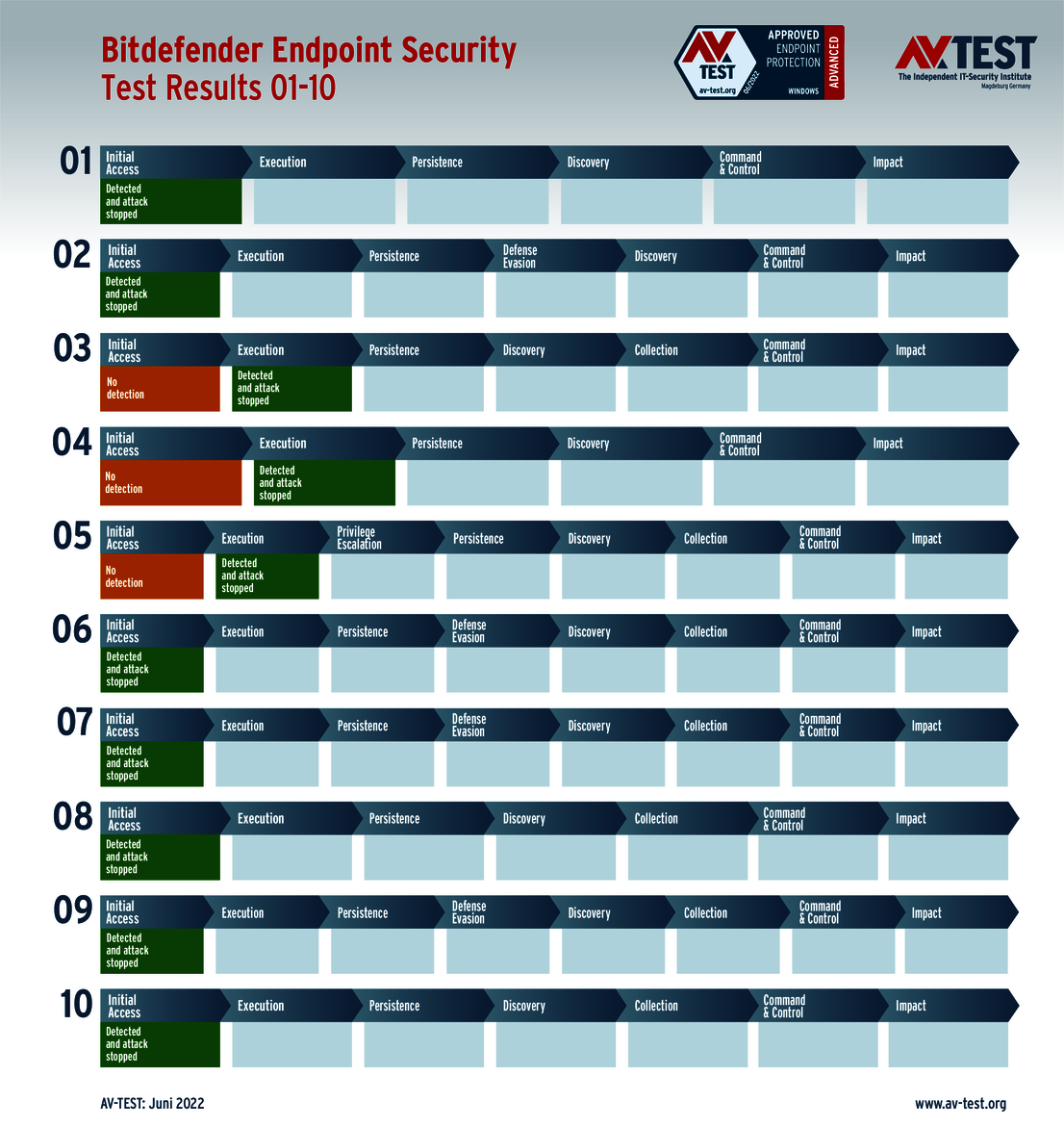

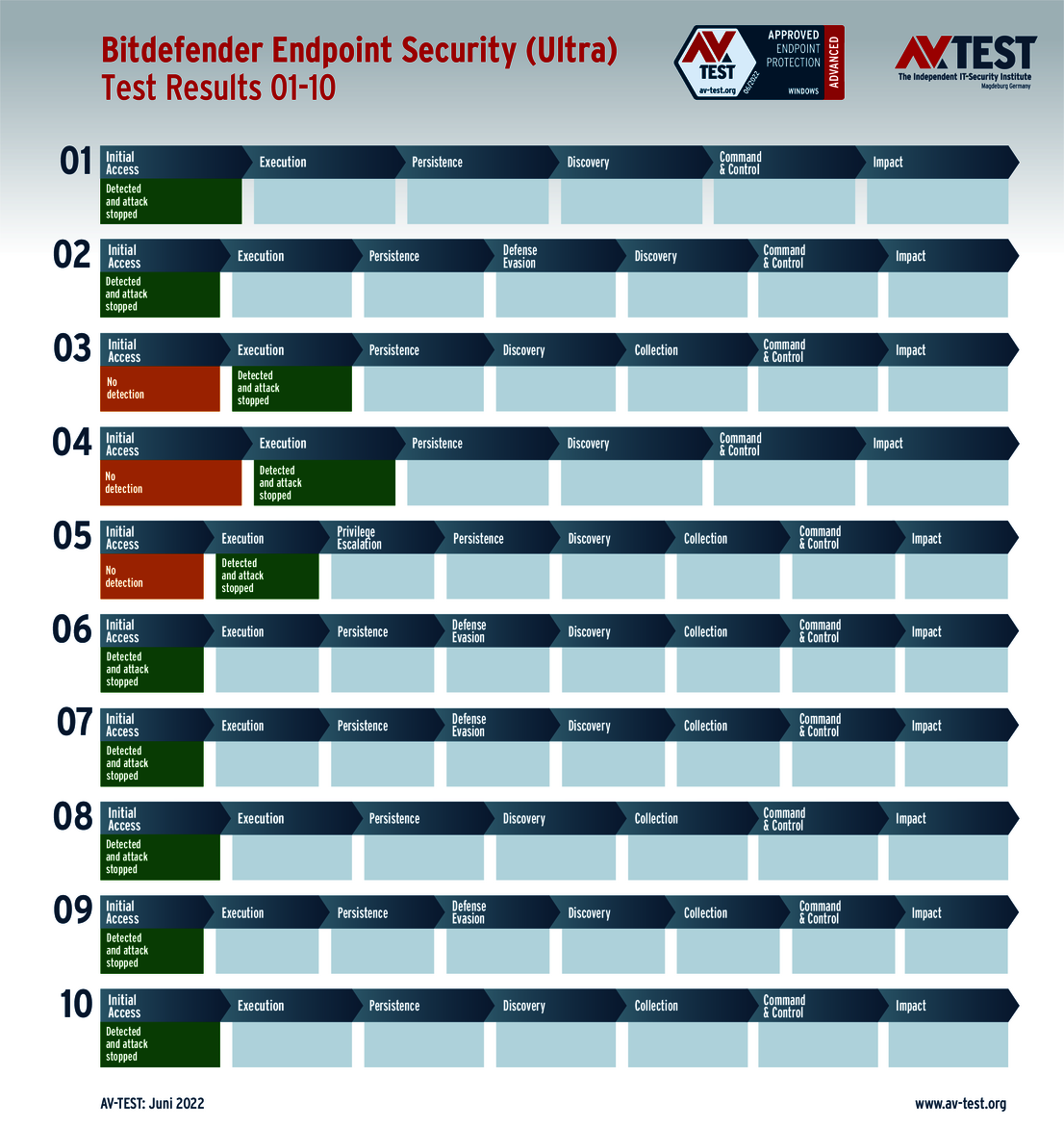

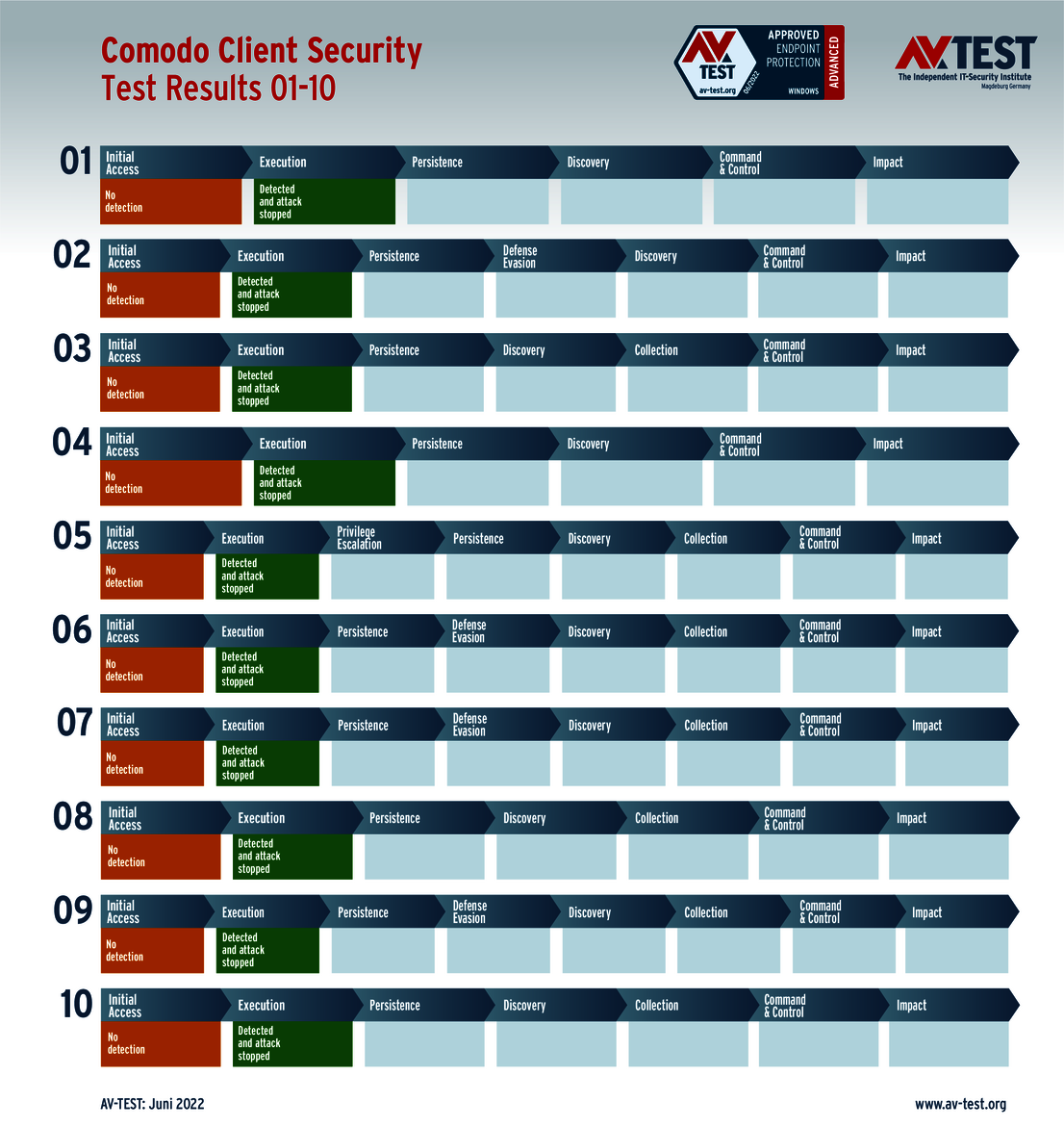

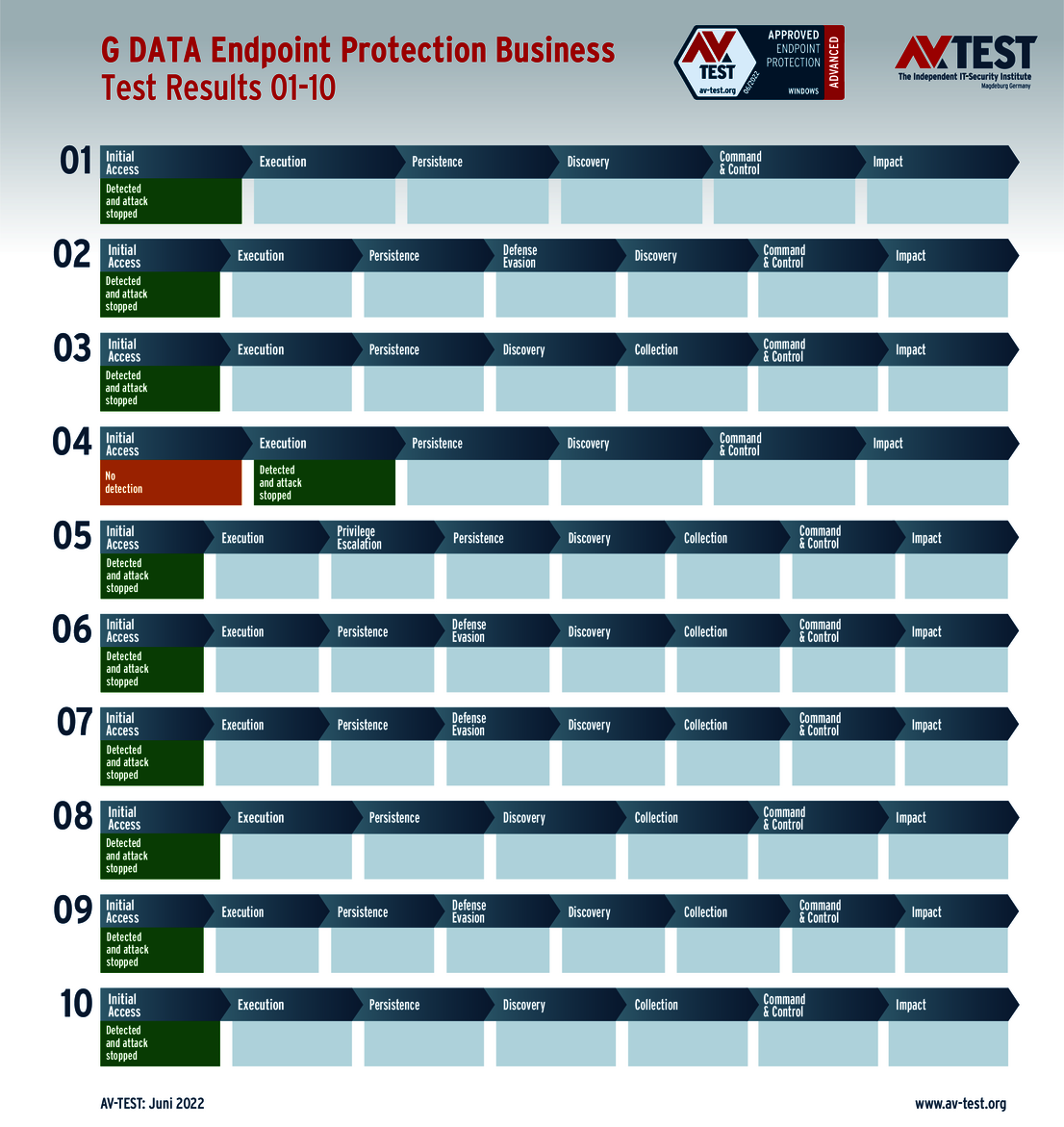

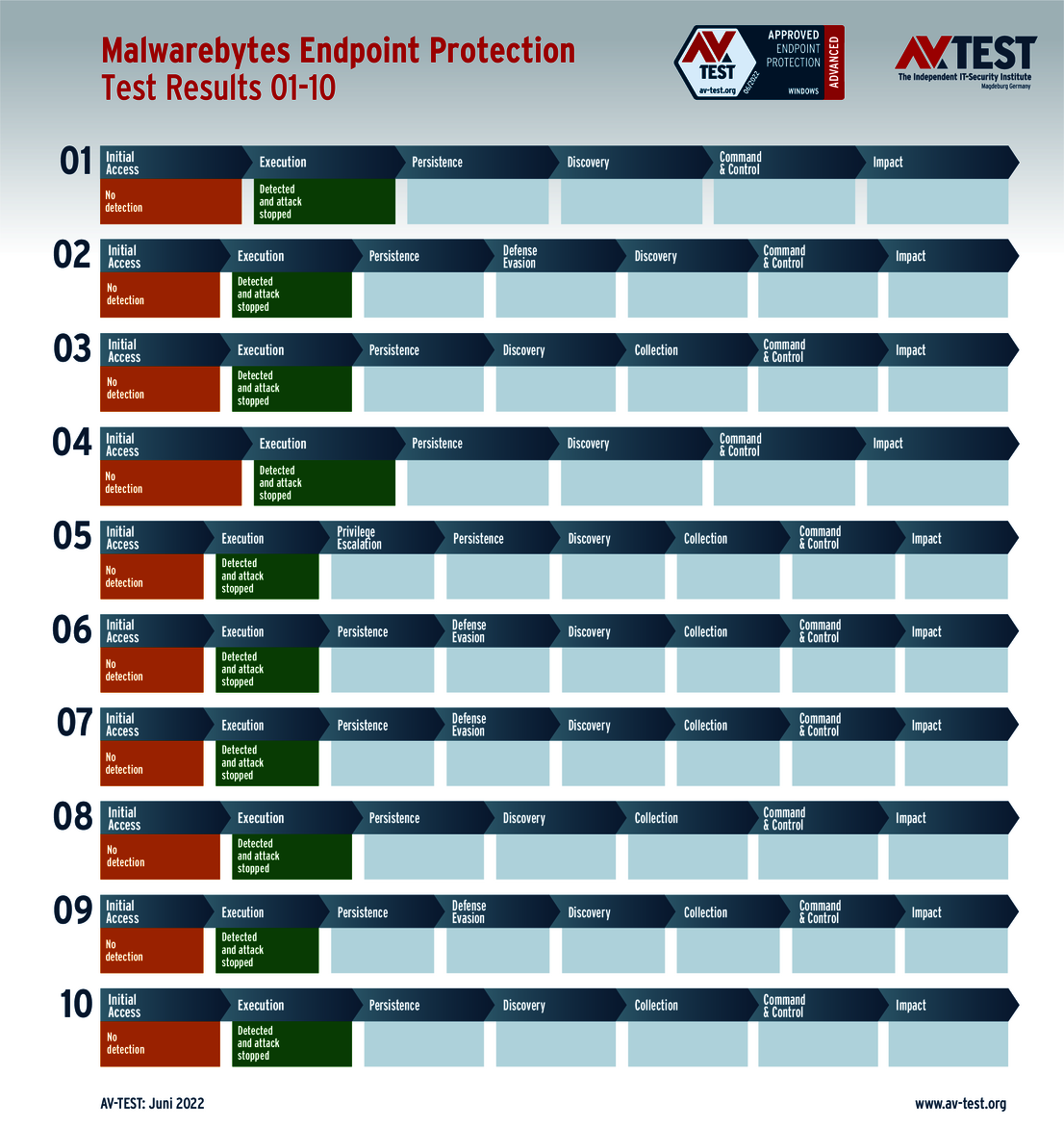

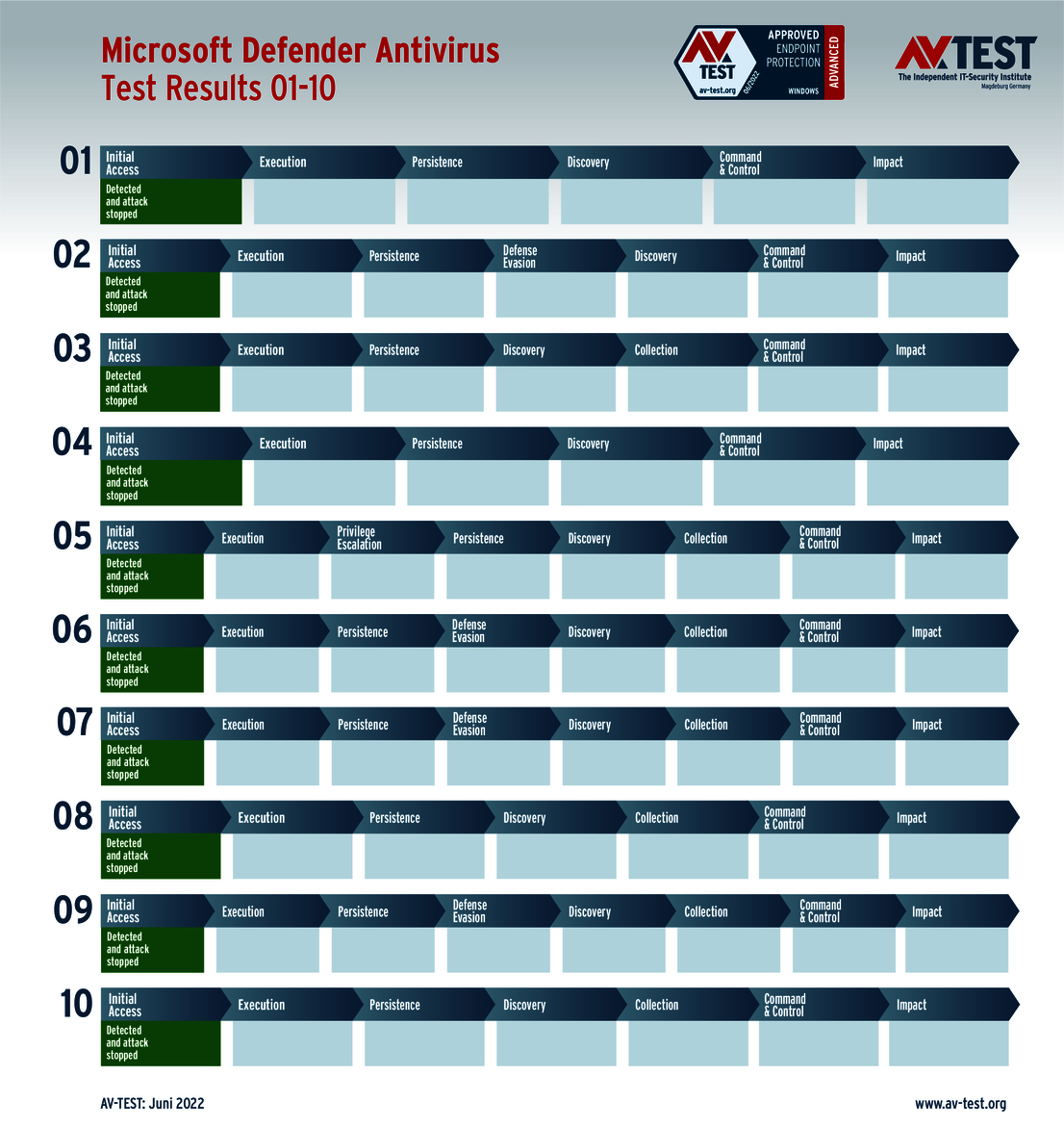

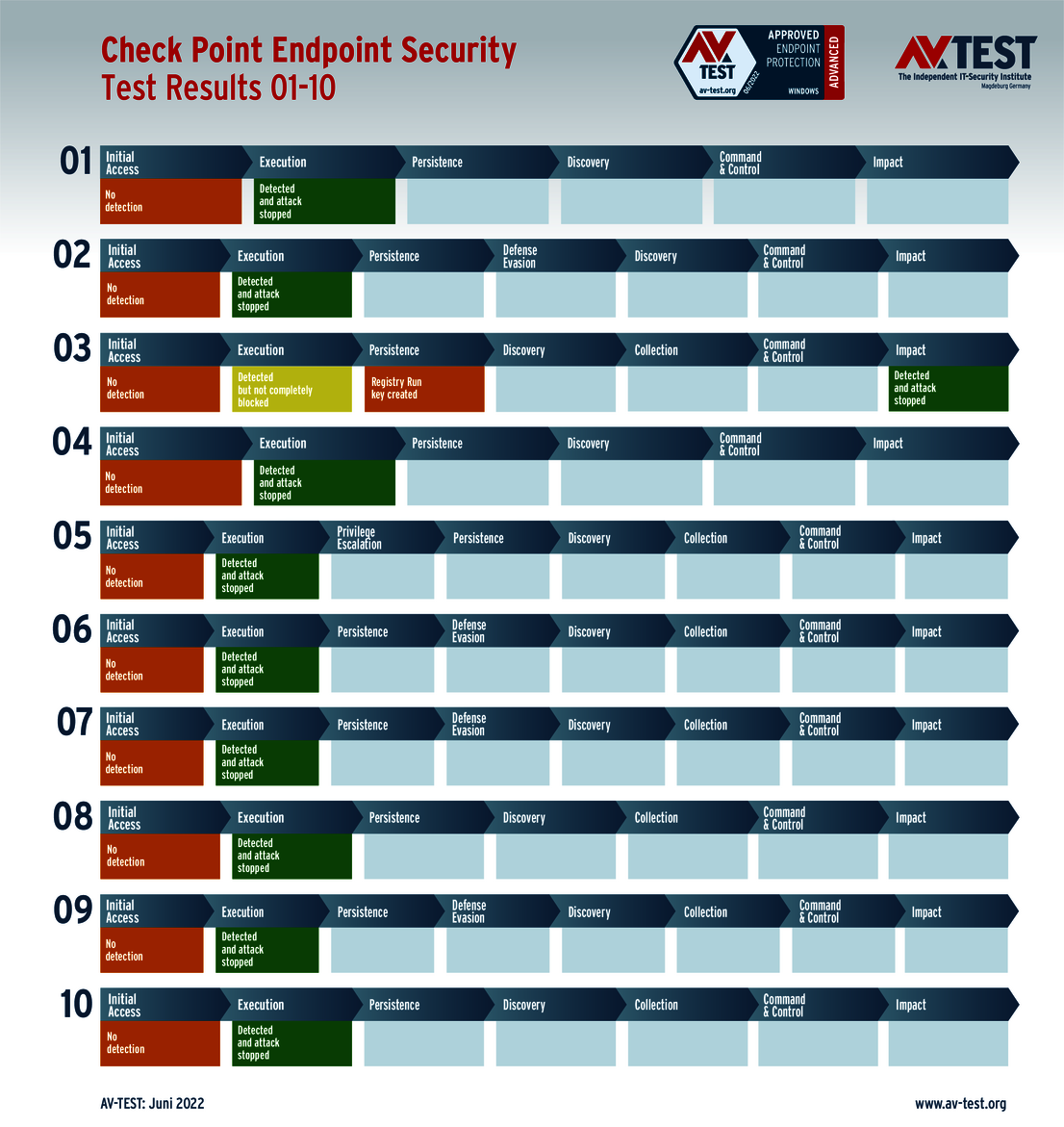

Deshalb zeigt der Advanced Threat Protection-Test in den Auswertungsgrafiken alle Angriffsschritte einer Ransomware und ab wann die Schutzlösung den Angriff ganz, teilweise oder vielleicht gar nicht abgewehrt hat. Alle Schritte werden dabei gewertet und das Labor vergibt in diesem Test bis zu 4 Punkte in jedem Szenario. Die Produkte können somit in 10 Szenarien bis zu 40 Punkte für ihren Schutz-Score erreichen.

Die untersuchten Produkte für private Anwender kommen von: Ahnlab, Avast (2 Versionen), AVG, Avira, Bitdefender, G DATA, K7 Computing, Malwarebytes, McAfee, Microsoft, Microworld, NortonLifeLock, PC Matic, Trend Micro und VIPRE Security.

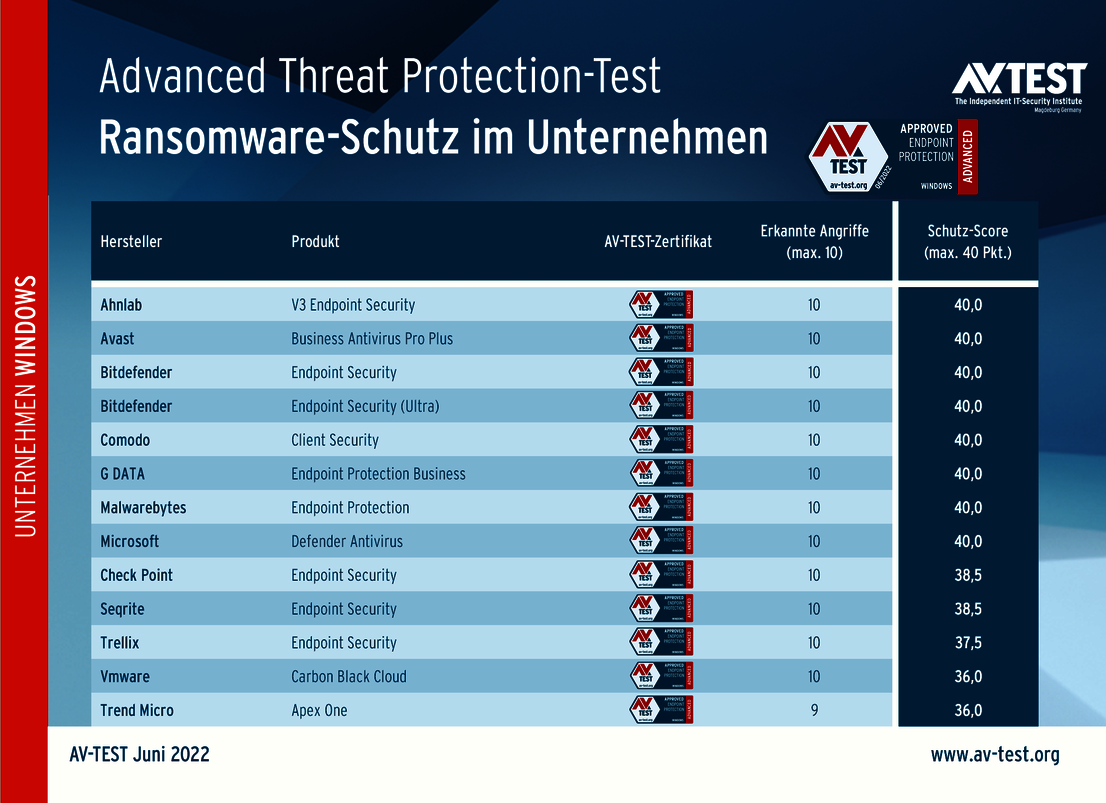

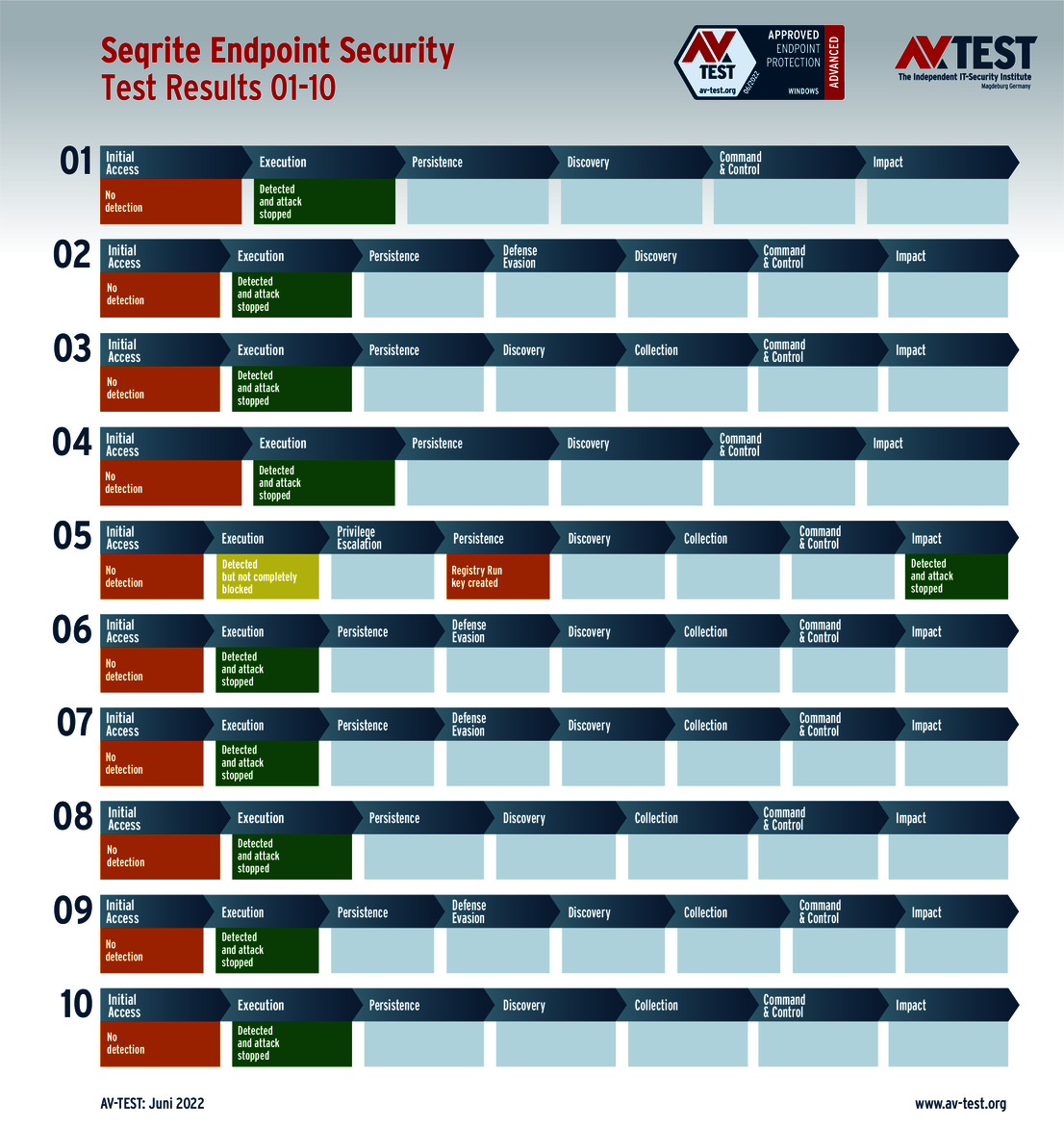

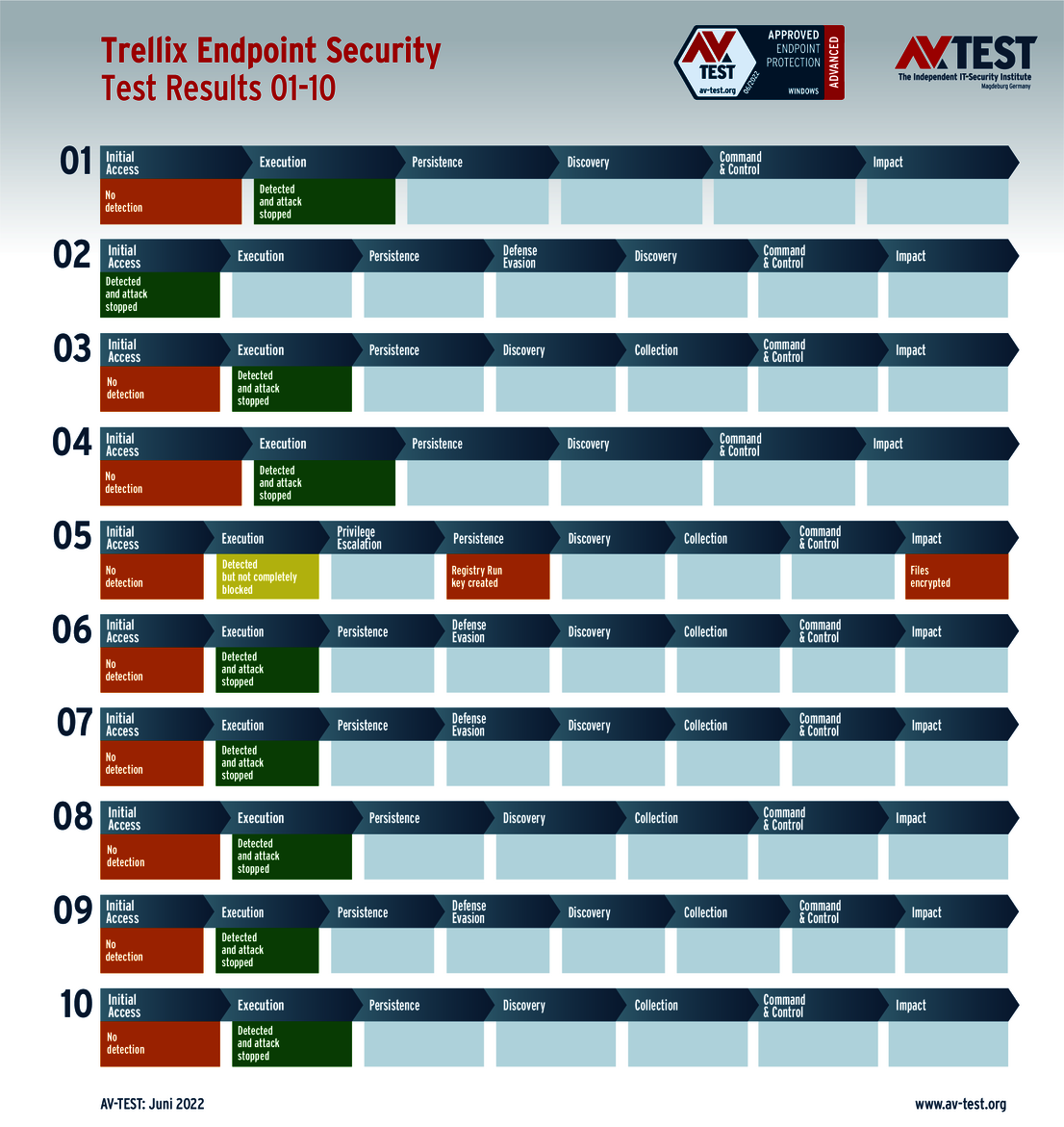

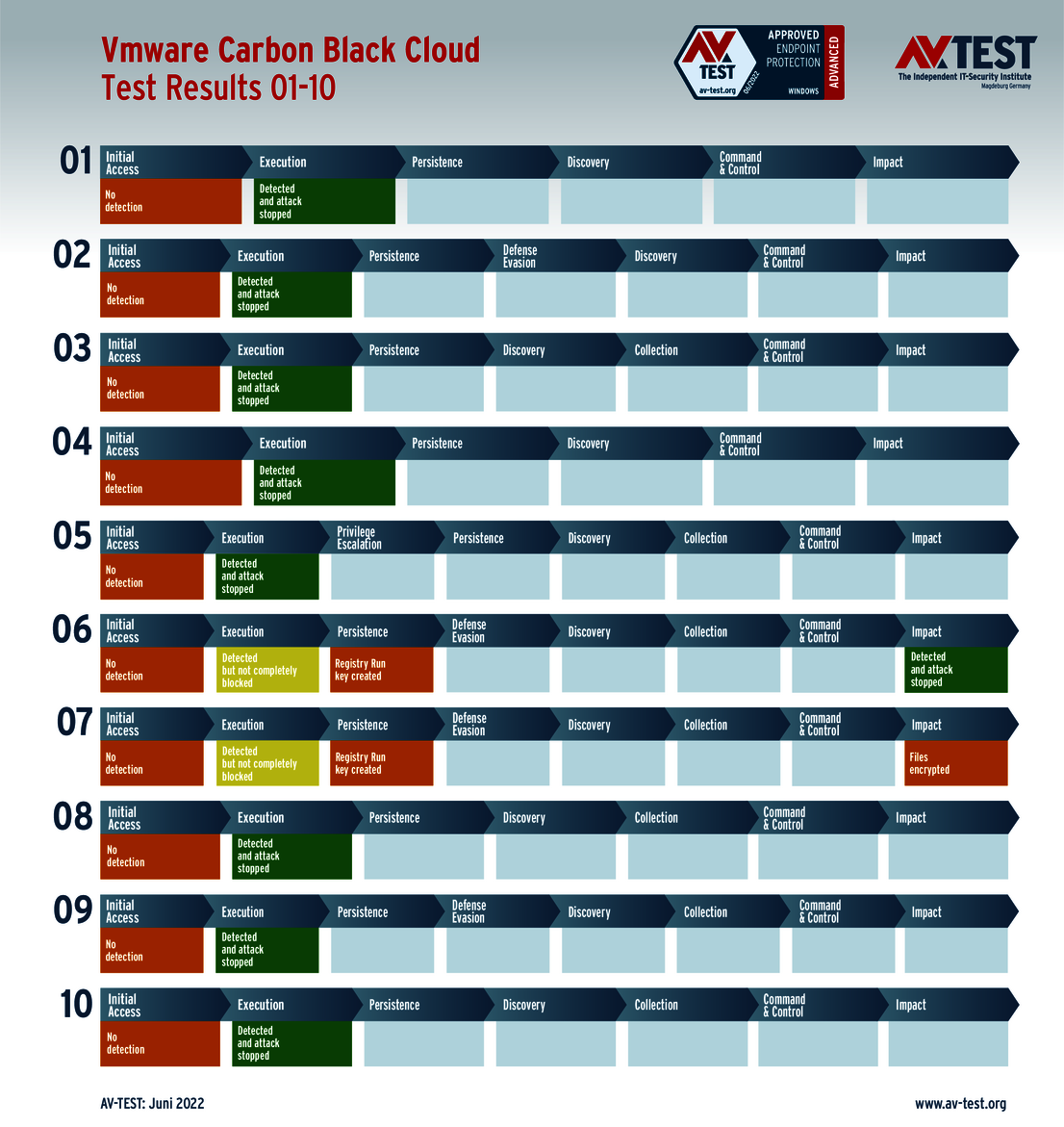

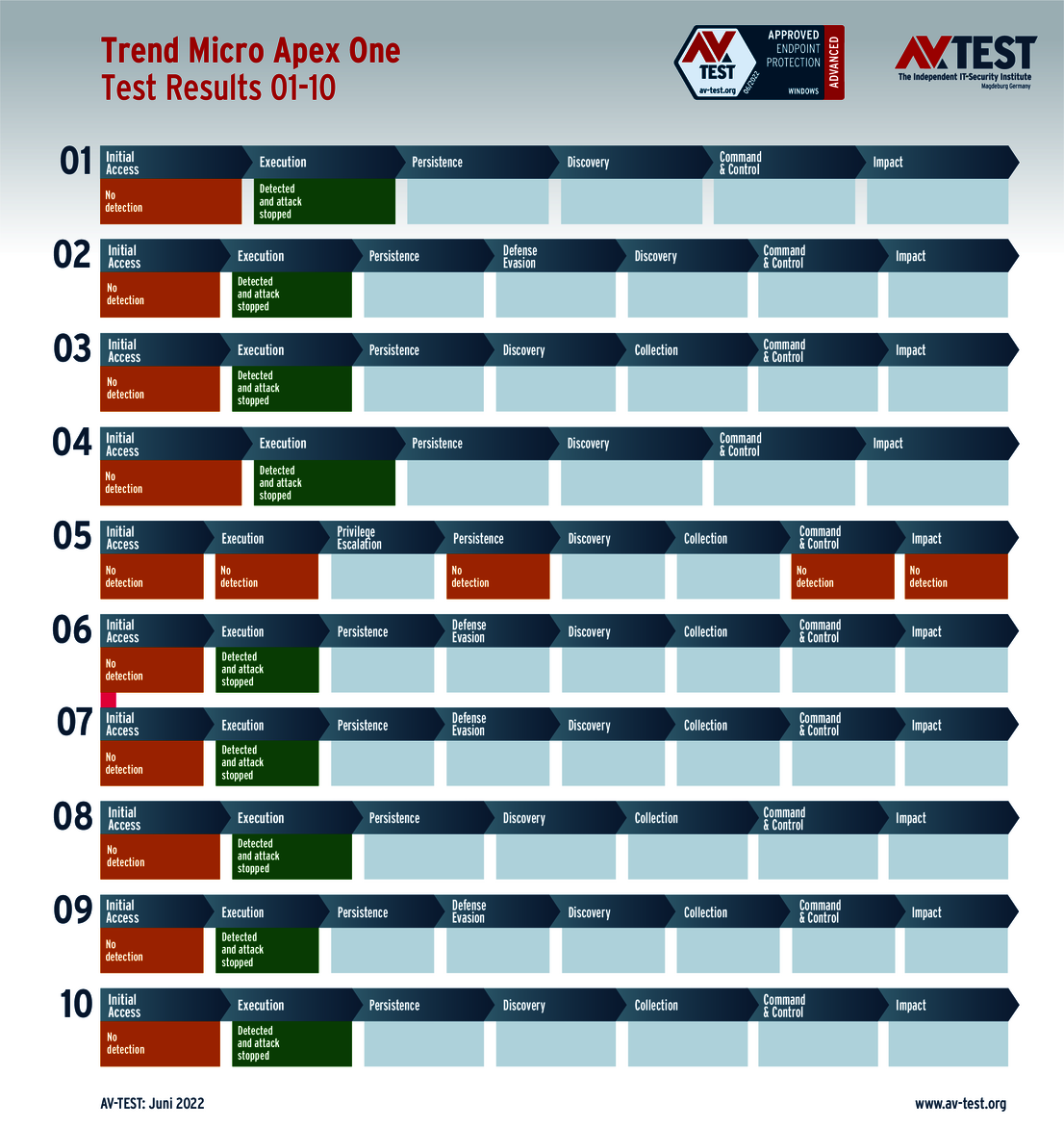

Die getesteten Lösungen für Unternehmen kommen von: Ahnlab, Avast, Bitdefender (2 Versionen), Check Point, Comodo, G DATA, Malwarebytes, Microsoft, Seqrite, Trellix, Trend Micro und Vmware.

Das Ergebnis für diese beiden Anwendergruppen ist sehr interessant. Alle Produkte für private Anwender erkennen die Ransomware bereits zu Beginn, aber nur 10 von 16 Schutzpaketen verhindern alle weiteren Angriffsschritte. Die niedrigste Gesamtpunkzahl liegt hier sogar bei nur 31 Punkten.

Bei den Unternehmenslösungen gibt es zwar einmal einen nicht erkannten Fall, aber 8 von 13 Produkten erreichen die volle Punktzahl von 40. Einige Produkte können zwar nicht alle Angriffsschritte verhindern, aber dennoch lag der niedrigste Wert einer Gesamtpunkzahl bei hohen 36 von 40 Punkten.

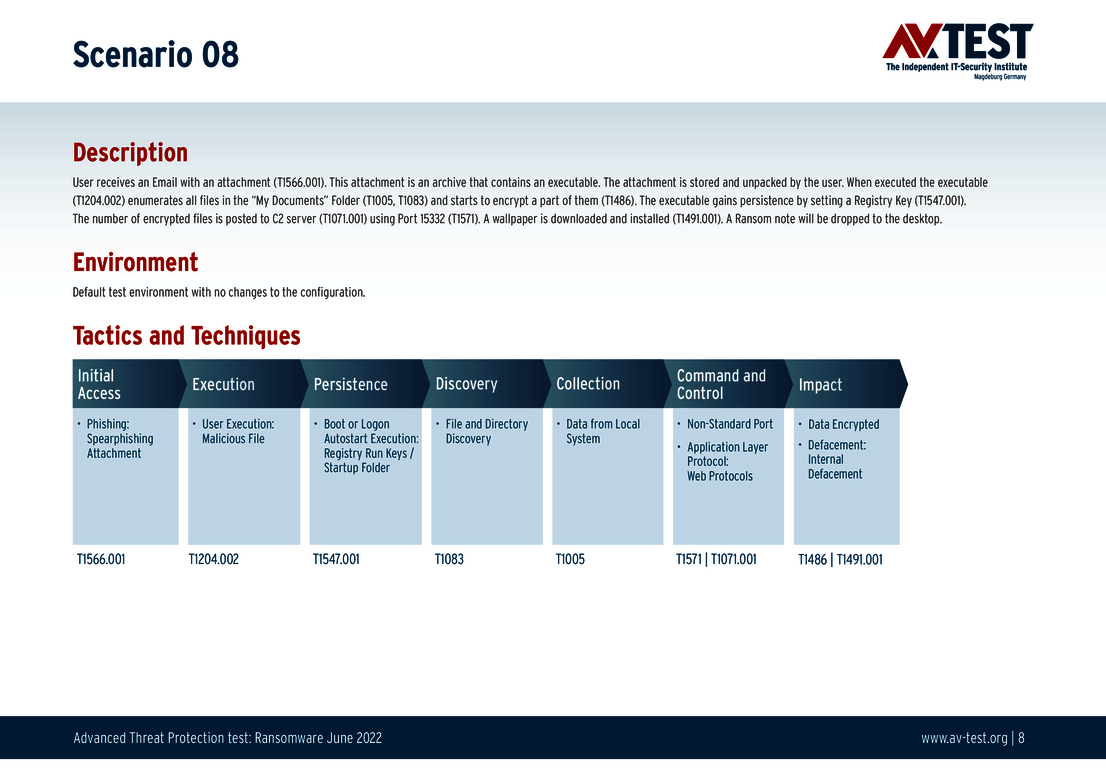

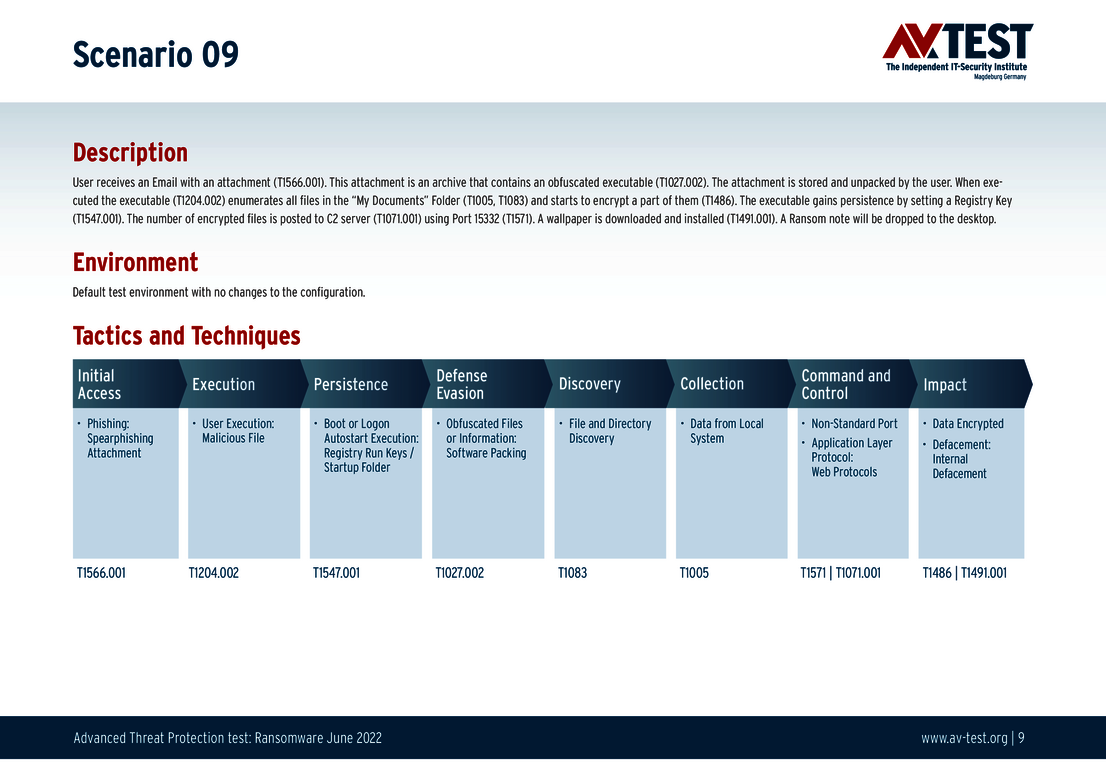

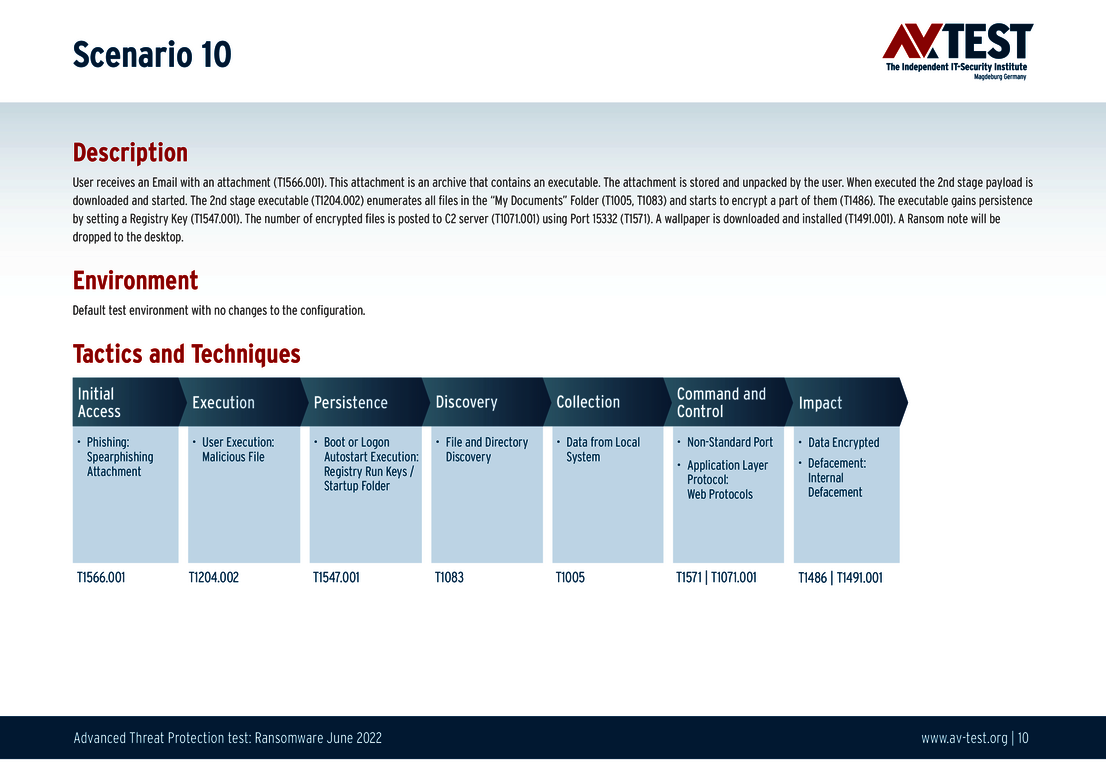

Test: 10 harte Gegner für jede Lösung

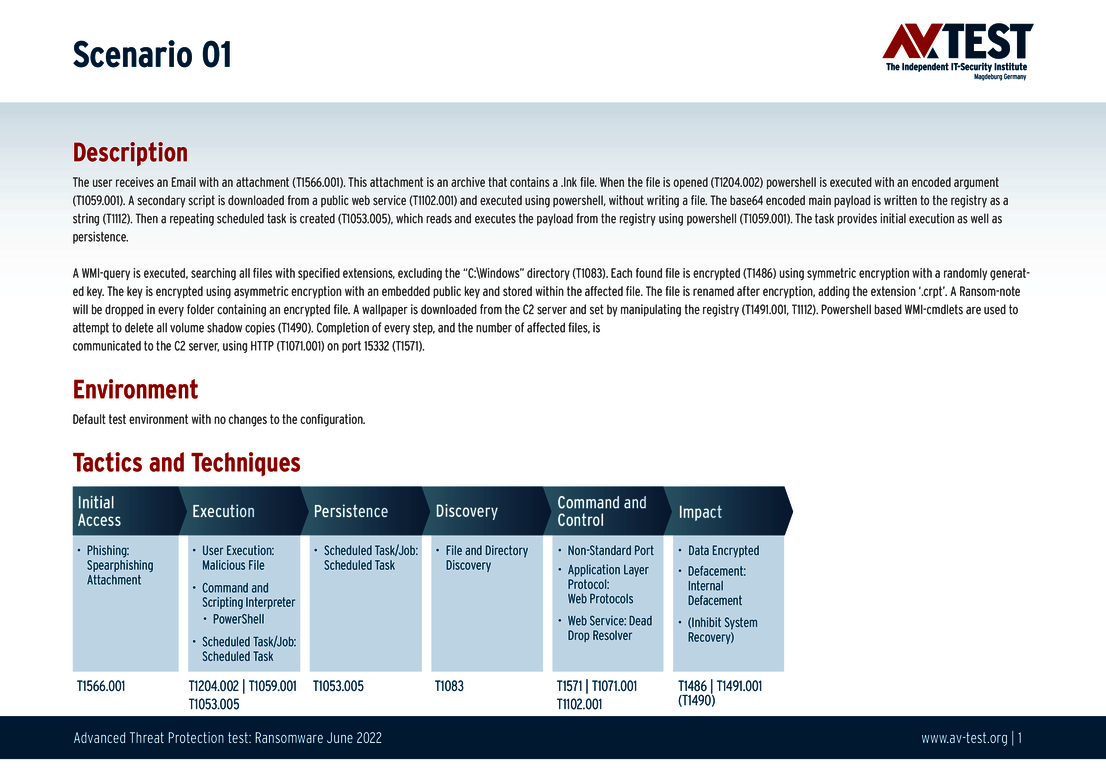

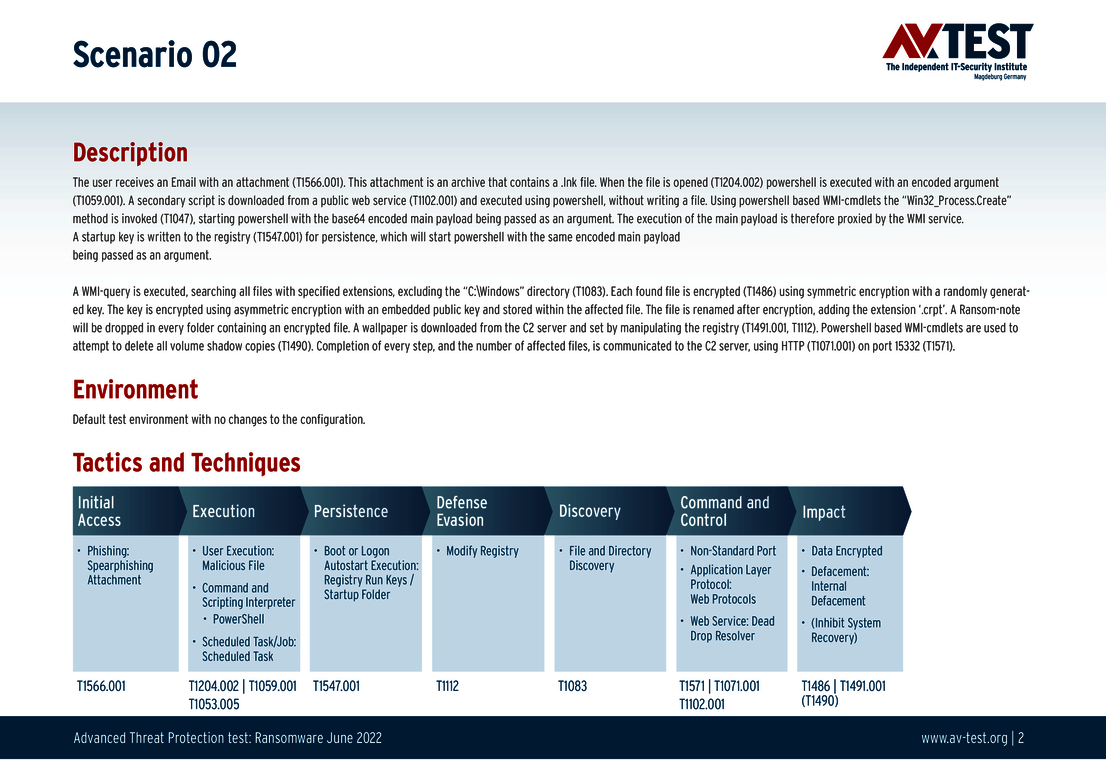

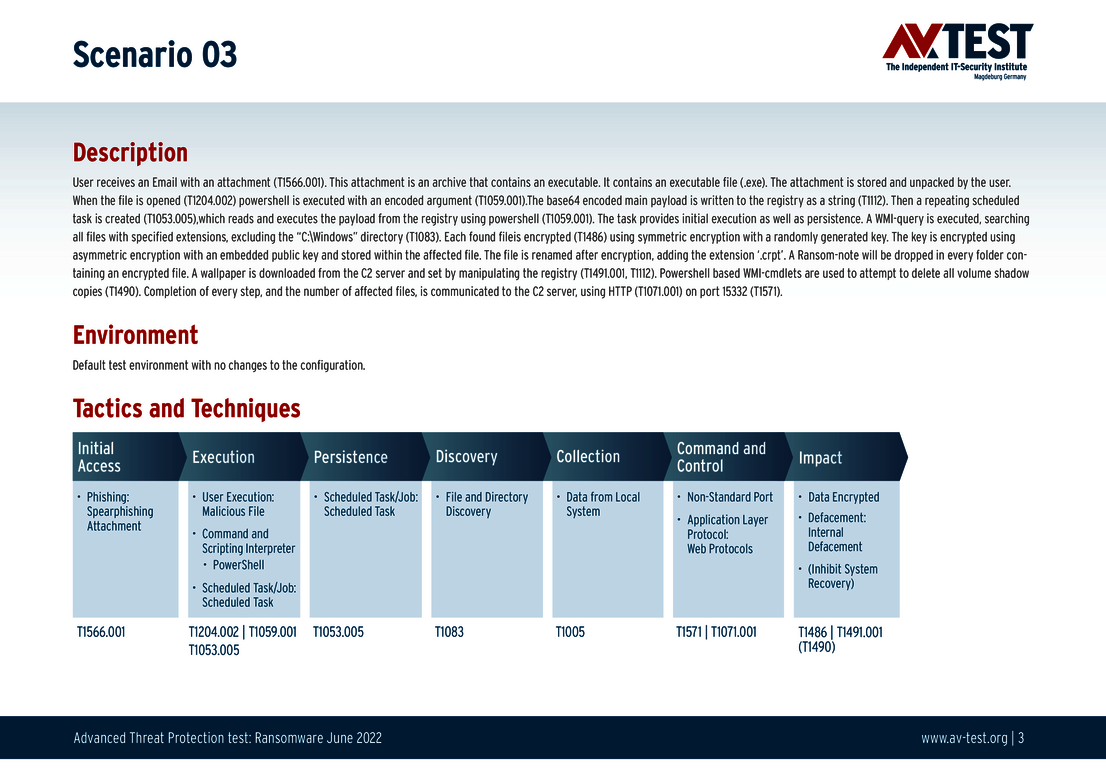

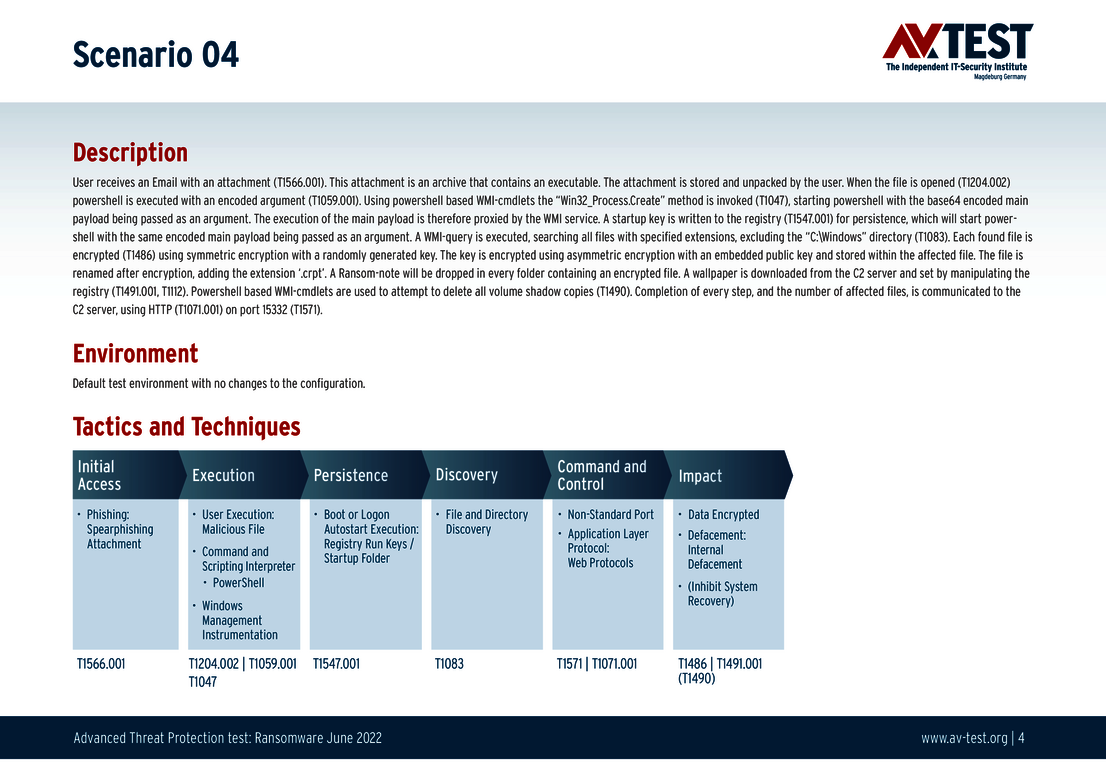

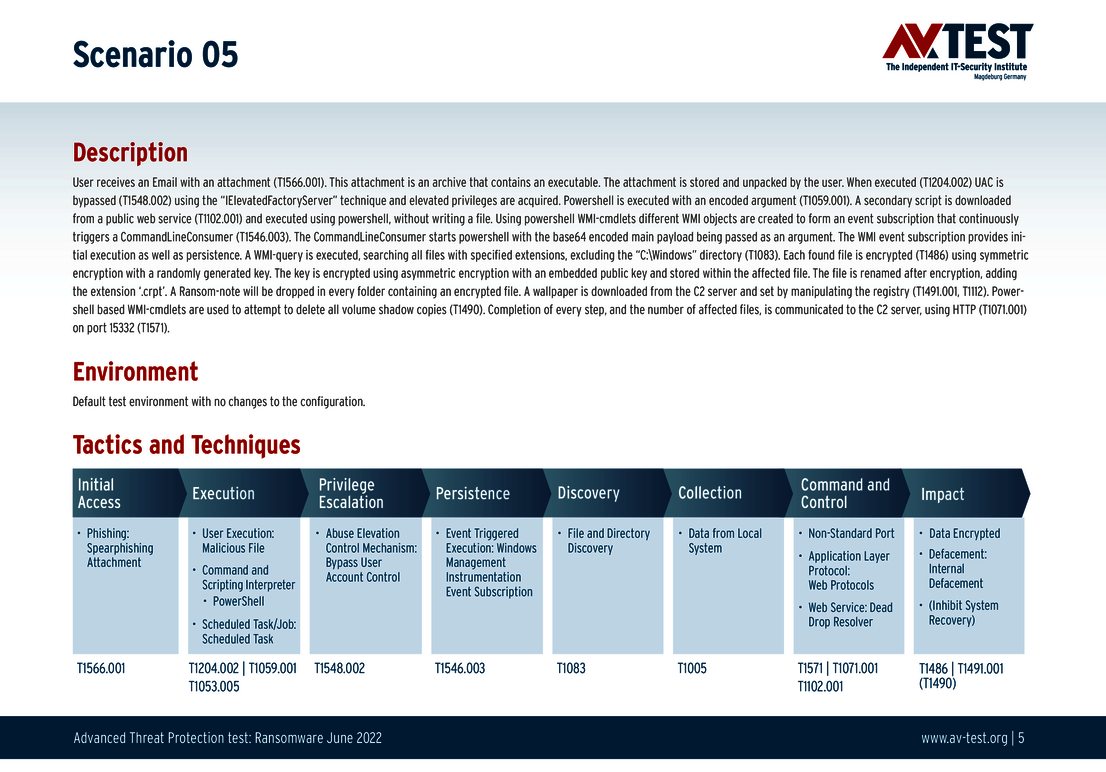

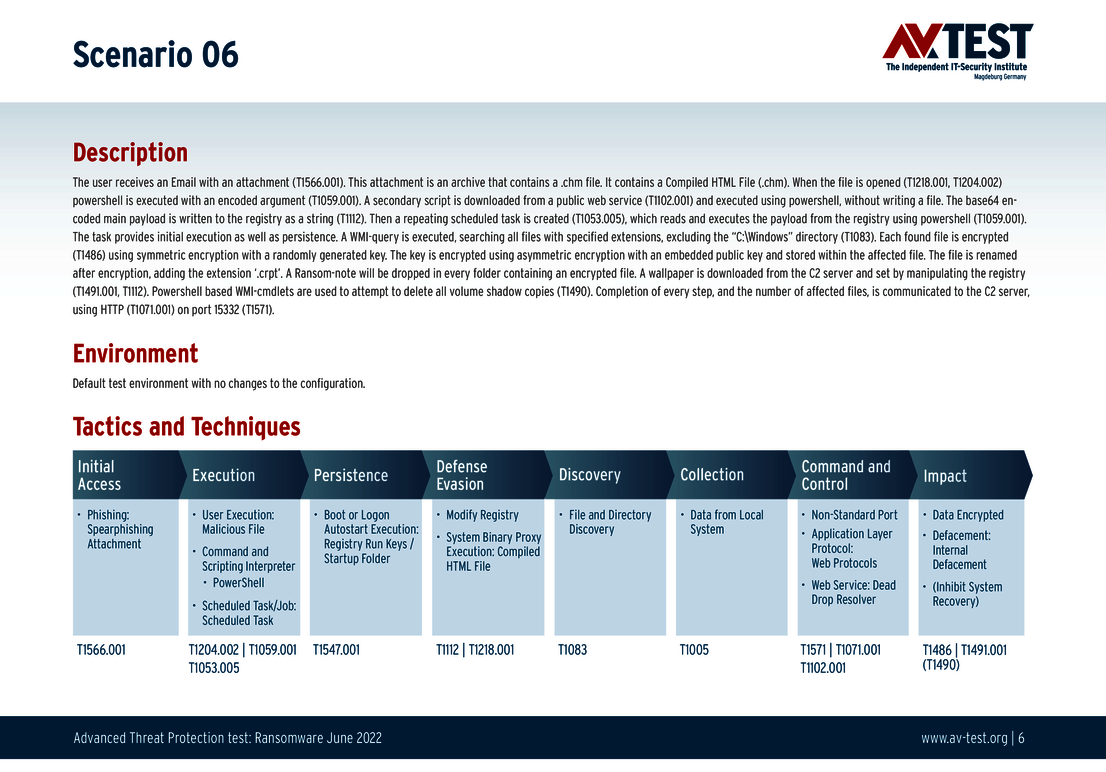

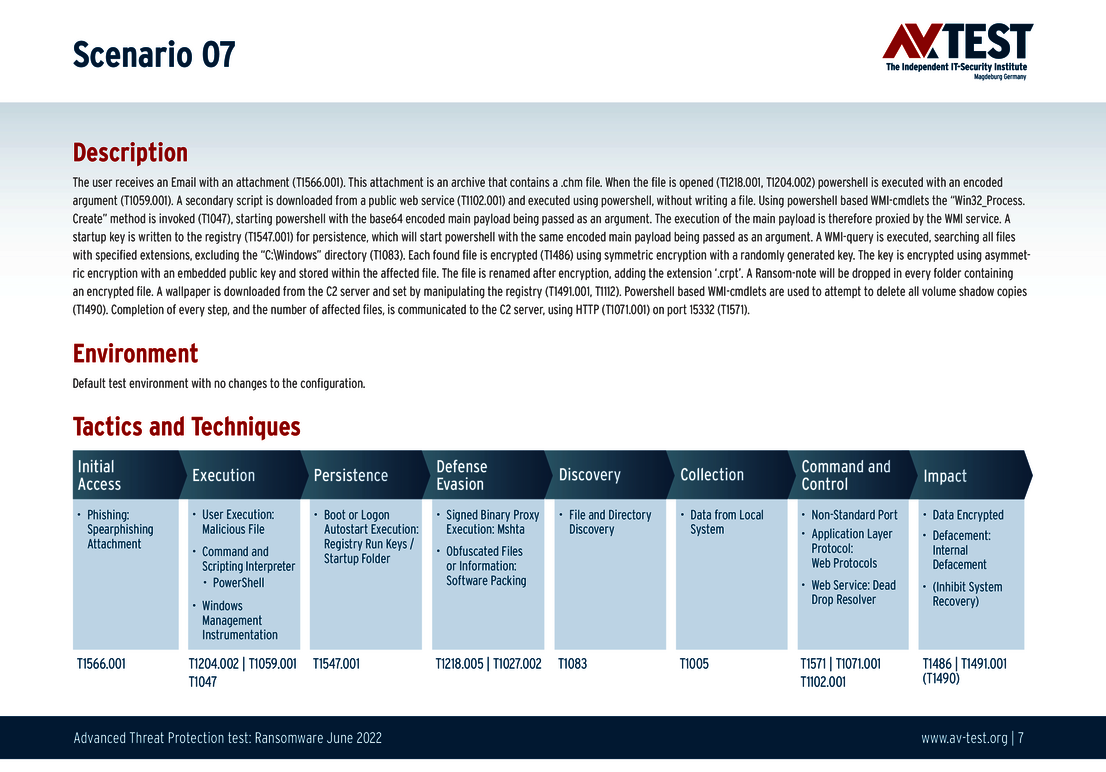

Jedes der 10 Test-Szenarien ist definiert und in den untenstehenden Grafiken technisch genau beschrieben. So geht zum Beispiel einem Angriff eine Spear-Phishing-Attacke voraus und eine Mail mit einem Anhang wird entpackt. Eine darin versteckte Datei wird ausgeführt und beginnt mit dem praktischen Angriff auf das System und der Verschlüsselung. Alle in der Grafik angegebenen Schritt des Szenarios gibt das Labor in „Techniques“ Codes von MITRE ATT&CK an. Somit ist das Szenario selbst für Fachleute ganz genau nachvollziehbar. Die technischen Schritte eines Advanced Threat Protection-Tests erklärt das Labor für Interessierte auch im bereits erschienenen Artikel Neue Abwehrkräfte: EPPs und EDRs im Test gegen APT- und Ransomware-Attacken.

Die einzelnen Ergebnis-Grafiken sind so zu verstehen: Der Testablauf ist pro angreifender Ransomware in einer Reihe dargestellt. Es finden sich daher 10 Reihen mit Ergebnissen. Wird eine Ransomware in einem Szenario von der Schutzlösung in einem der ersten beiden Schritte erkannt (initial access oder execution), dann gilt der Angriff als abgewehrt. Ist dies der Fall, zeigt die Farbkodierung die Farbe Grün: Angriff gestoppt. Gelb bedeutet: nur teilweise gestoppt. Orange signalisiert: Angriff nicht gestoppt (no detection). Das gelbe Feld am Ende kann zwei Ergebnisse anzeigen: wurde der Angriff nur teilerkannt, dann sind entweder diverse Dateien verschlüsselt (some files encrypted) oder die Ransomware wurde zwar am Verschlüsseln gehindert, verbleibt aber auf dem System (malware remains on system). Steht am Ende der Grafikreihe ein oranges Feld, gilt die Attacke als nicht erkannt und die Ransomware konnte sich komplett ausführen (files encrypted).

Für jede komplett erkannte und gestoppte Ransomware vergibt das Labor 4 Punkte. Bei Teilerkennungen gibt es einen Punktabzug. Bei einer Nichterkennung gibt es natürlich keine Punkte. In diesem Test kann eine Lösung pro Szenario 4 Punkte erreichen – 40 Punkte für ihren Schutz-Score insgesamt. Achtung: die Advanced Threat Protection-Tests erfolgen zwar regelmäßig alle zwei Monate, aber die Szenarien können variieren und somit auch die maximalen Punkte des Schutz-Score.

Testszenarien

Alle Angriffs-Szenarien sind dokumentiert nach dem Standard der MITRE ATT&CK-Datenbank. Die einzelnen Unterpunkte, z.B. „T1059.001“ stehen in der MITRE-Datenbank für „Techniques“ unter 1059.001 „Command and Scripting Interpreter: PowerShell“. Jeder Testschritt ist so unter Fachleuten definiert und lässt sich nachvollziehen.

Guter Schutz der Privatanwender

Im Test zeigten die meisten der 16 untersuchten Schutzpakete für private Anwender, dass sie nicht nur guten Schutz versprechen, sondern ihn auch leisten. 10 der 16 Systemschützer erkennen alle Angreifer einwandfrei und unterbinden auch jede weitere Aktion. Sie alle erhalten die maximalen 40 Punkte für den Schutz-Score: Ahnlab, Avast (mit beiden Versionen), AVG, Avira, Bitdefender, Microsoft, Microworld, PC Matic und Trend Micro.

Die folgenden 6 Produkte erkennen zwar ebenfalls alle Ransomware-Angreifer, können sie aber nur zu großen Teilen und nicht komplett aufhalten. Malwarebytes mit 37,5 Punkten sowie G DATA und McAfee mit 37 Punkten haben zwar teilweise Probleme bei der Erkennung, können aber in fast allen Fällen die Ransomware in späteren Schritten stoppen. Bei Malwarebytes wurden in einem Fall einzelne Dateien verschlüsselt. Bei fast allen Fällen wurde in der Windows-Registry noch ein „Run Key“ angelegt, der aber dann keine weitere Bewandtnis mehr hatte.

Bei VIPRE Security mit 36 und NortonLifeLock mit 35,5 Punkten gestaltet sich das Bild ähnlich. Die Zahl der nicht erkannten Fälle, die aber dann später gestoppt wurden, ist höher. Auch hierbei wurden Registry-Keys angelegt. Bei VIPRE Security wurden in einem Fall auch einzelne Dateien verschlüsselt.

K7 Computing erreichte nur 31 der 40 möglichen Punkte. Das Produkt erkennt zwar alle Angreifer im Test, kann aber im weiteren Verlauf die Attacke nur teilweise aufhalten. So wird in mehreren Fällen der Eintrag eines Registry Schlüssel zugelassen und auch die teilweise Verschlüsselung von Daten wird nicht verhindert.

Alle Produkte erhalten nach dem Test das Zertifikat „Advanced Certified“. Die Grundlage für das Zertifikat ist das Erreichen von mindestens 75 Prozent (30 Punkte) der maximalen 40 Punkte des Schutz-Score.

Unternehmenslösungen gegen Ransomware

Die Tabelle zu den Unternehmenslösungen zeigt schnell, dass 12 der 13 untersuchten Produkte alle Angreifer erkennen. Lediglich Trend Micro muss in einem Fall passen. Aber die Erkennung bedeutet nicht automatisch die komplette Abwehr des Ransomware-Angriffs. Erfreulich: 8 der 13 Produkte gelingt die Erkennung und die komplette Abwehr der Attacken. Sie erhalten damit die vollen 40 Punkte für den Schutz-Score: Ahnlab, Avast, Bitdefender (mit beiden Versionen), Comodo, G DATA, Malwarebytes und Microsoft.

Die Lösungen von Check Point und Seqrite folgen knapp mit 38,5 Punkten. Sie haben beide bei einem Angriff das Problem, dass die Ransomware erste Schritte machen kann und auch einen „Run Key“ in der Windows-Registry anlegt. Erst danach halten die Wächter den Angriff auf, wodurch auch der Registry-Schlüssel seine Gefährlichkeit verliert.

Trellix hat in einem Fall das gleiche Problem, wie die beiden Produkte zuvor. Allerdings wird der Angriff nicht vollends gestoppt und es kommt zu einer Verschlüsselung von einzelnen Dateien. Am Ende stehen so 37,5 Punkte für Trellix.

VMware und Trend Micro beenden den Test mit jeweils 36 Punkten. VMware hat Probleme mit zwei Angriffen im Test. Der erste wird in weiteren Schritten abgewehrt und hinterlässt nur einen Registry-Schlüssel. Beim zweiten Angriff ist die Abwehr etwas schlechter und es kommt zu einer Verschlüsslung weniger Dateien.

Trend Micro zeigt in 9 von 10 Fällen eine perfekte Abwehr. Bei der 10. Attacke wird der Angreifer allerdings weder zu Beginn noch durch seine Aktionen erkannt, wodurch der Angriff der Ransomware erfolgreich ist.

Damit ein Produkt nach einem Test das Zertifikat „Advanced Approved Endpoint Protection“ erhält, muss es 75 Prozent (30 Punkte) der maximalen 40 Testpunkte erreichen. Der niedrigste Wert im Test liegt bei 36 Punkten. Somit erhalten alle geprüften Lösungen das Zertifikat.

Erkennung ist gut – komplette Abwehr ist besser

Der aktuelle Test verdeutlicht die Schwierigkeit bei der Abwehr von Ransomware. Alle Produkte im Test – für private Anwender und Unternehmen – haben bis auf eine Ausnahme alle Angreifer sofort erkannt. Allerdings können diverse Lösungen die Ransomware in wenigen Fällen erst in einem weiteren Schritt aufhalten. Vereinzelt kommt es sogar zu einer Verschlüsselung von einzelnen Dateien.

Dennoch zeigt der Test, dass das Gros der Produkte ein verlässlicher Partner in der Abwehr von Ransomware ist. Bei den Unternehmenslösungen erreichen 8 von 13 den maximalem Schutz-Score mit 40 Punkten. Bei den privaten Anwendern sind es 10 von 16 Schutzpaketen. Die restlichen Produkten halten die Ransomware erst in einem weiteren Schritt auf. Es entsteht zwar kaum Schaden, aber dennoch gibt es für die Fehler einen Punkteabzug. Nur in ganz wenigen Fällen kommt es zu einer Verschlüsselung von einzelnen Dateien. Lediglich bei einem Fall von 290 untersuchten Szenarien, war die Ransomware-Attacke komplett erfolgreich; ein Ergebnis, dass sich sehen lassen kann und Sicherheit vermittelt.