Últimas noticias

08 de noviembre de 2022 | Texto: Markus Selinger | Antivirus para Windows

29 soluciones de seguridad en la prueba de defensa contra ransomware

Un ataque de ransomware exitoso tiene siempre consecuencias fatales. Si bien en el ámbito privado “solo“ se infectan ordenadores individuales, en una red empresarial, el ransomware se extiende rápidamente a todos los ordenadores y unidades de disco disponibles. AV-TEST ha investigado mediante su test de Advanced Threat Protection lo bien que las soluciones de seguridad protegen los ordenadores privados y los de las empresas. Algunas soluciones tuvieron que aplicarse a fondo en los 10 escenarios de prueba.

El calificativo más apropiado para las consecuencias de un ataque de ransomware exitoso podría ser “fatales“. Muchas empresas ya han tenido que experimentar lo fatal que es esa situación. En Alemania se han visto afectadas empresas como Hipp, dpa o la Cámara de Comercio e Industria; en Europa y el mundo Energias de Portugal, Rockstar Games o Colonial Pipeline. En casi todos los casos se encriptaron los ordenadores de producción, los servidores y los discos duros de las víctimas. Por eso, a menudo tuvieron que detener la producción y la empresa sufrió a diario considerables pérdidas adicionales.

Muchos usuarios privados y empresas utilizan una solución de seguridad para defender sus sistemas Windows contra ransomware. AV-TEST ha analizado mediante su test de Advanced Threat Protection lo bien que protegen 29 de estos productos contra ataques de ransomware. Cada solución de seguridad tiene que vencer a los atacantes en 10 escenarios prácticos. El rendimiento de la mayoría de los productos es bueno, pero hay algún que otro tropiezo que enturbia el resultado.

29 productos en la prueba práctica

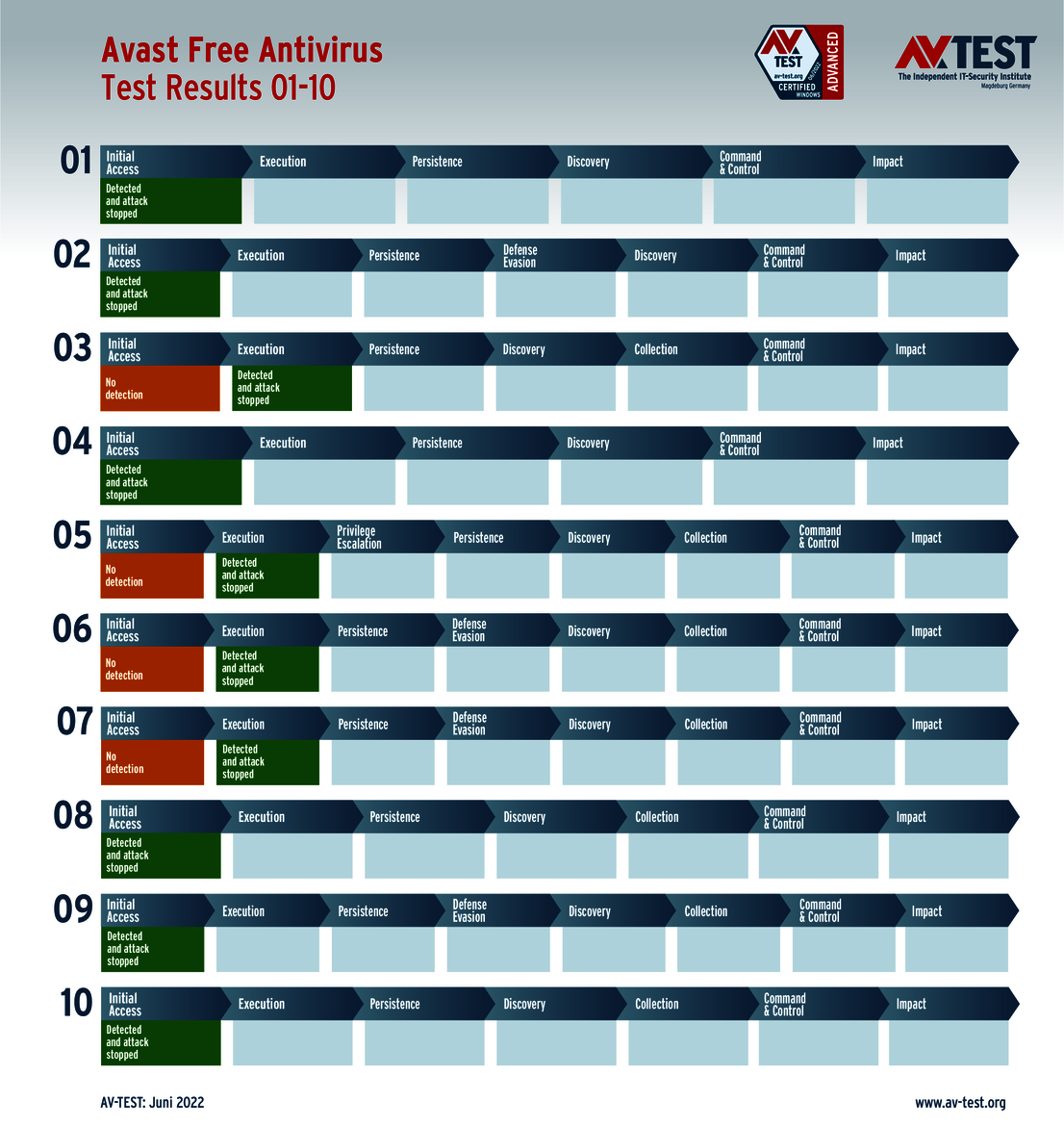

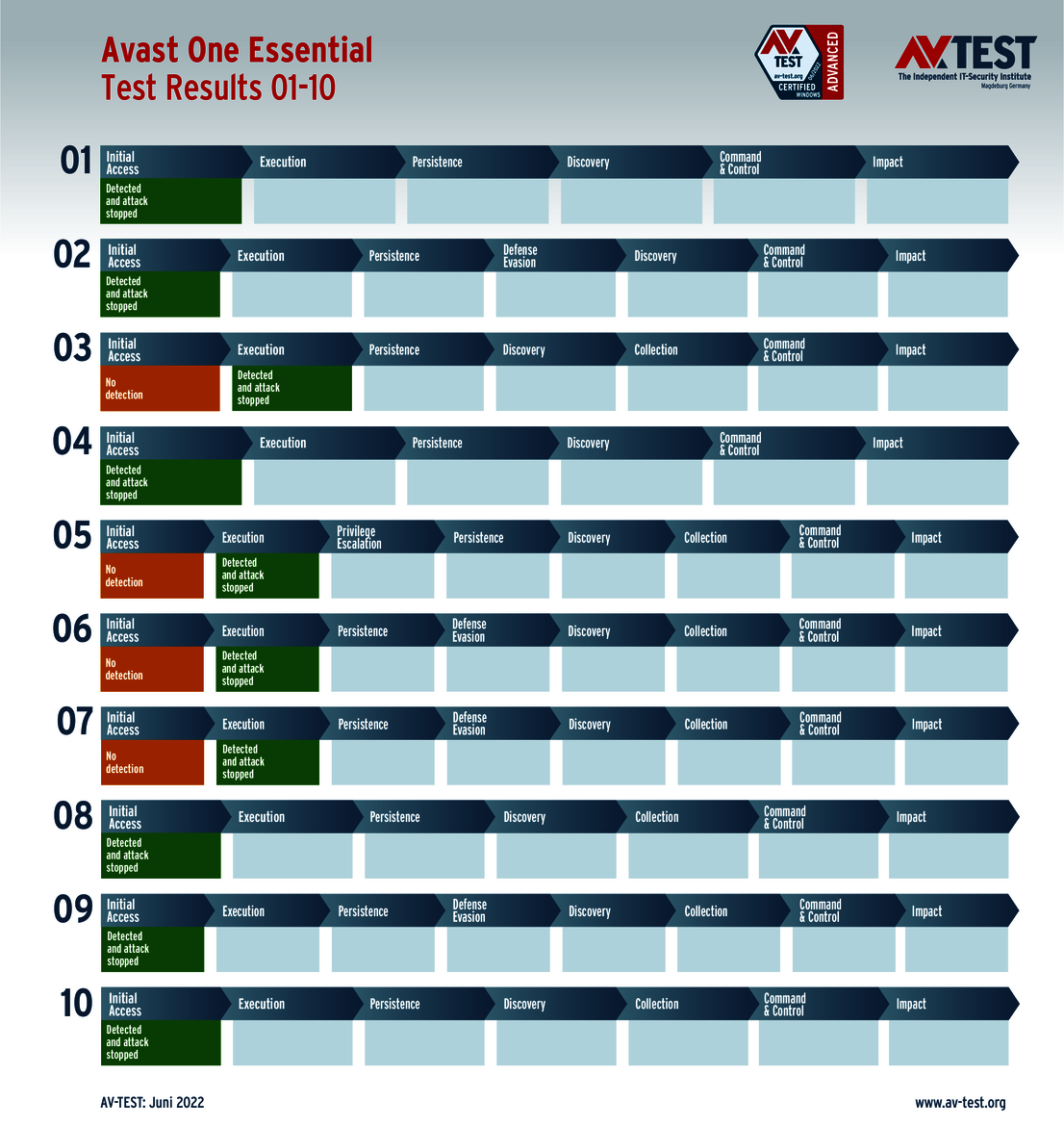

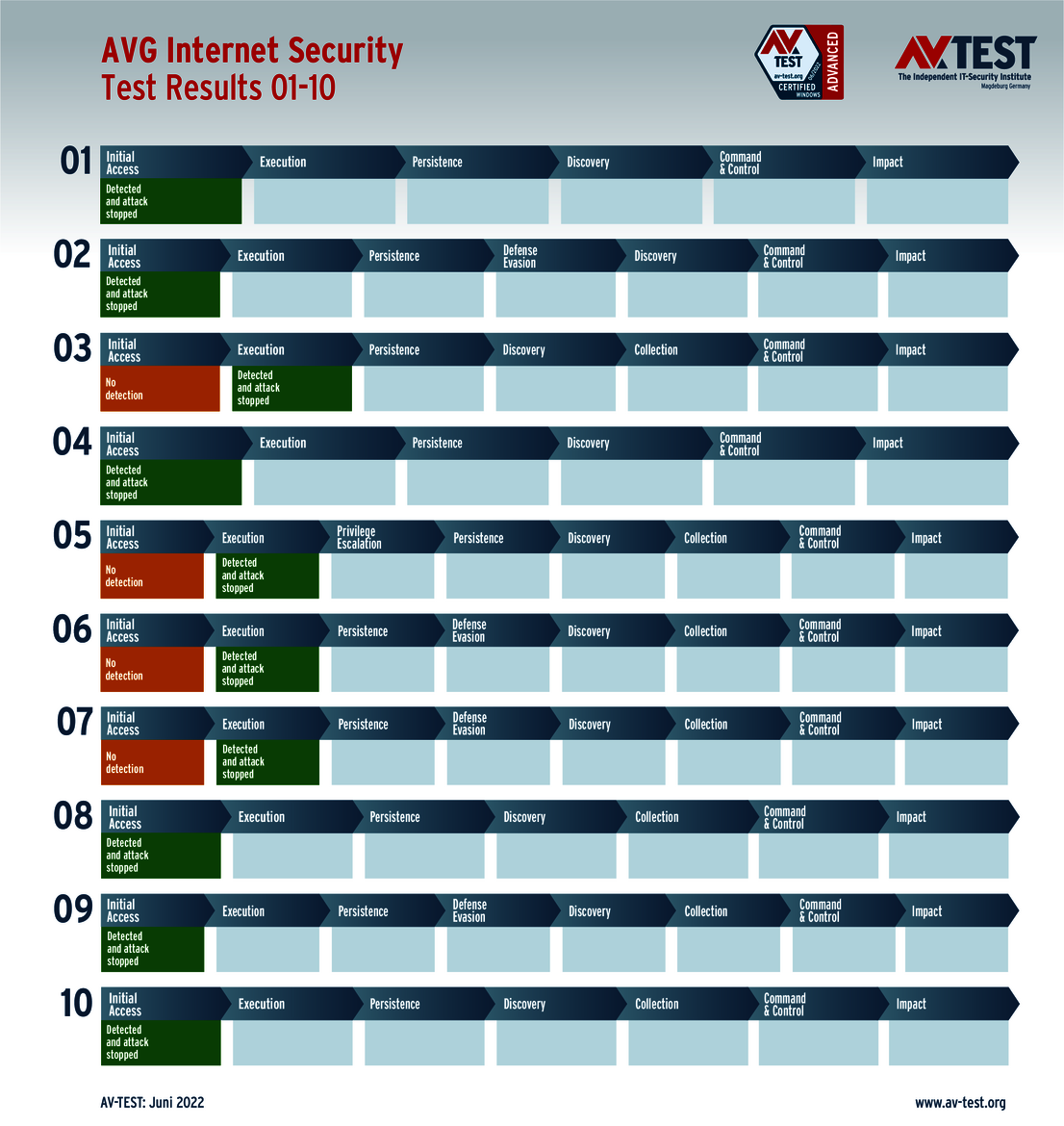

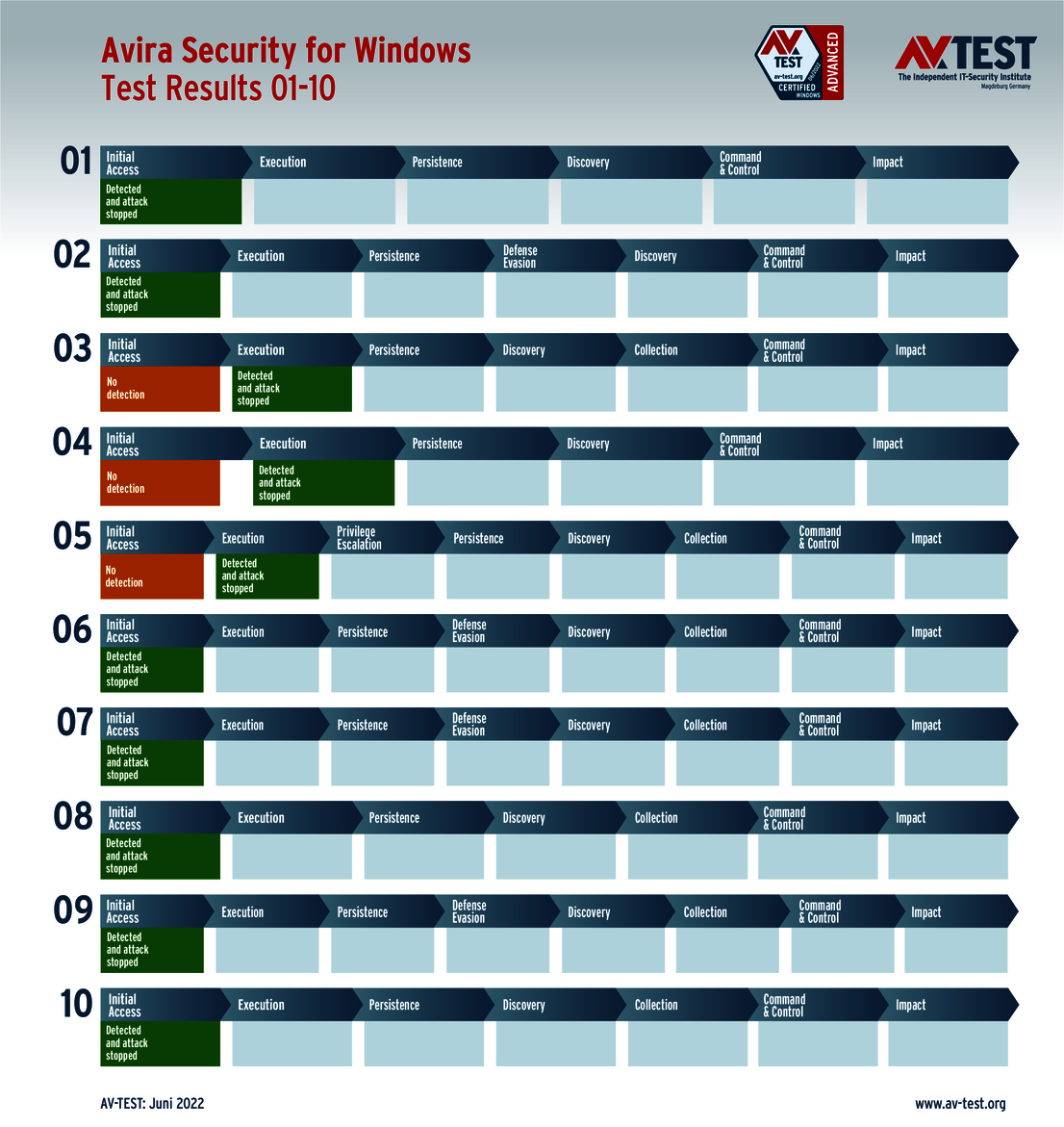

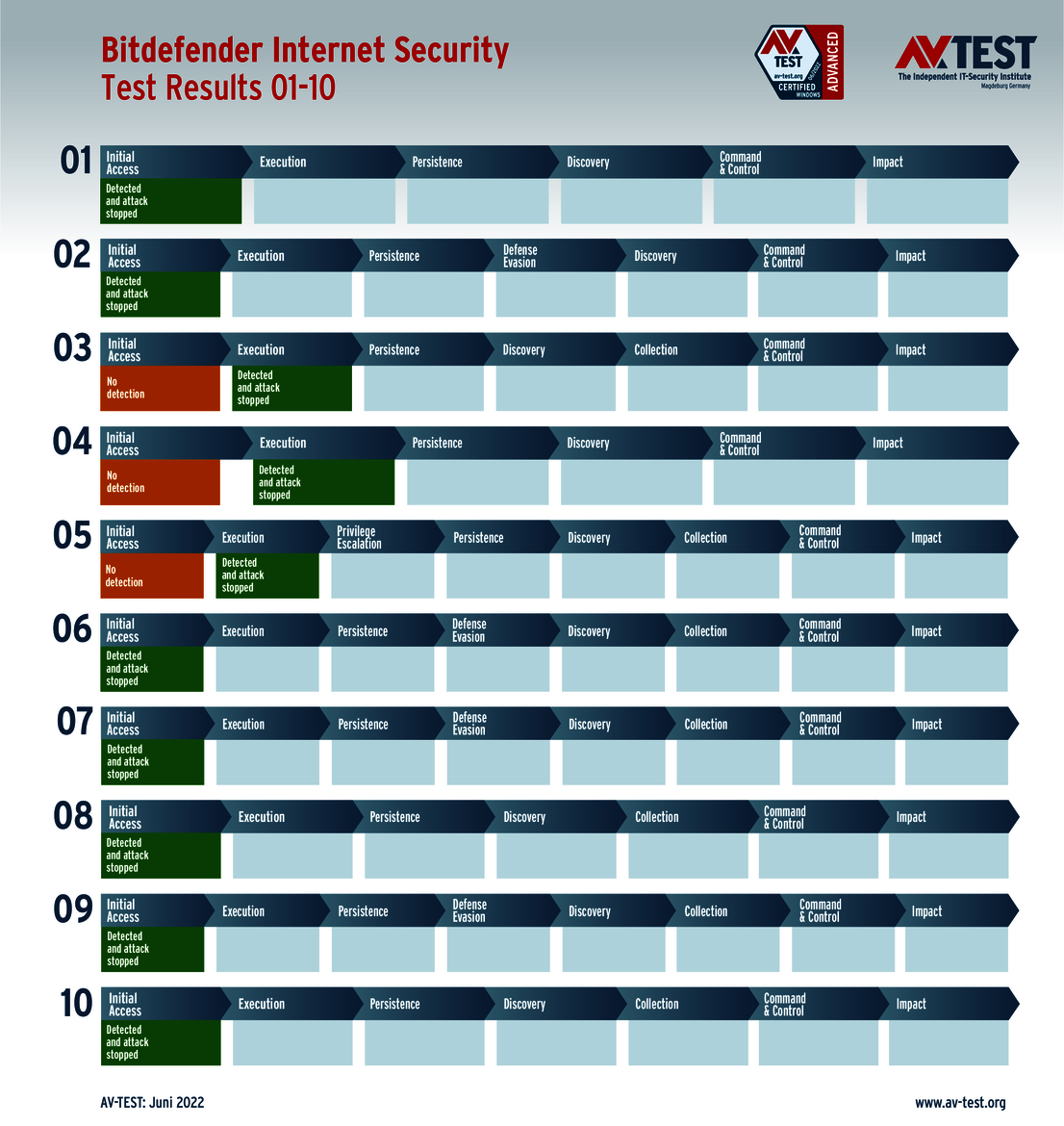

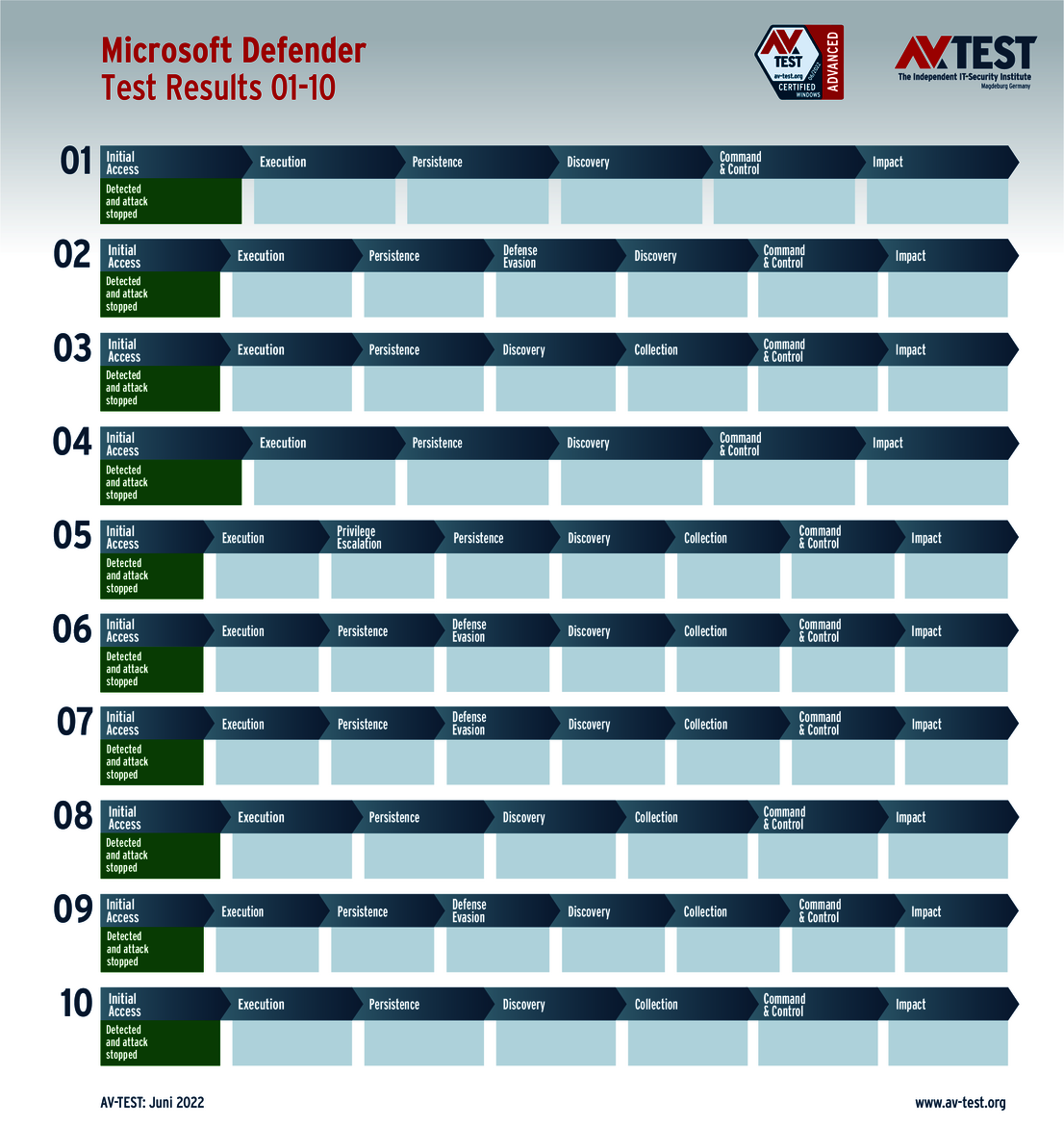

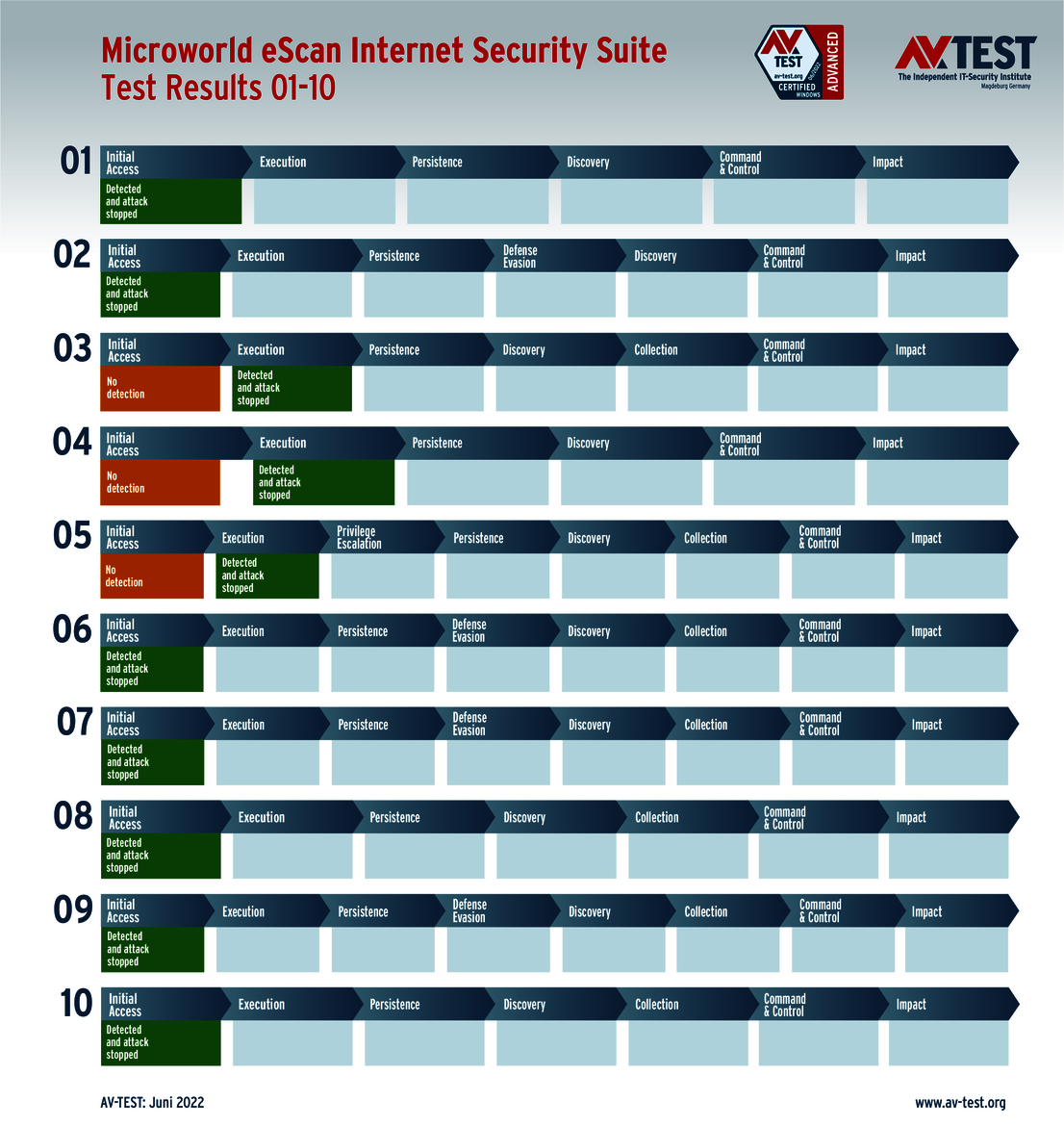

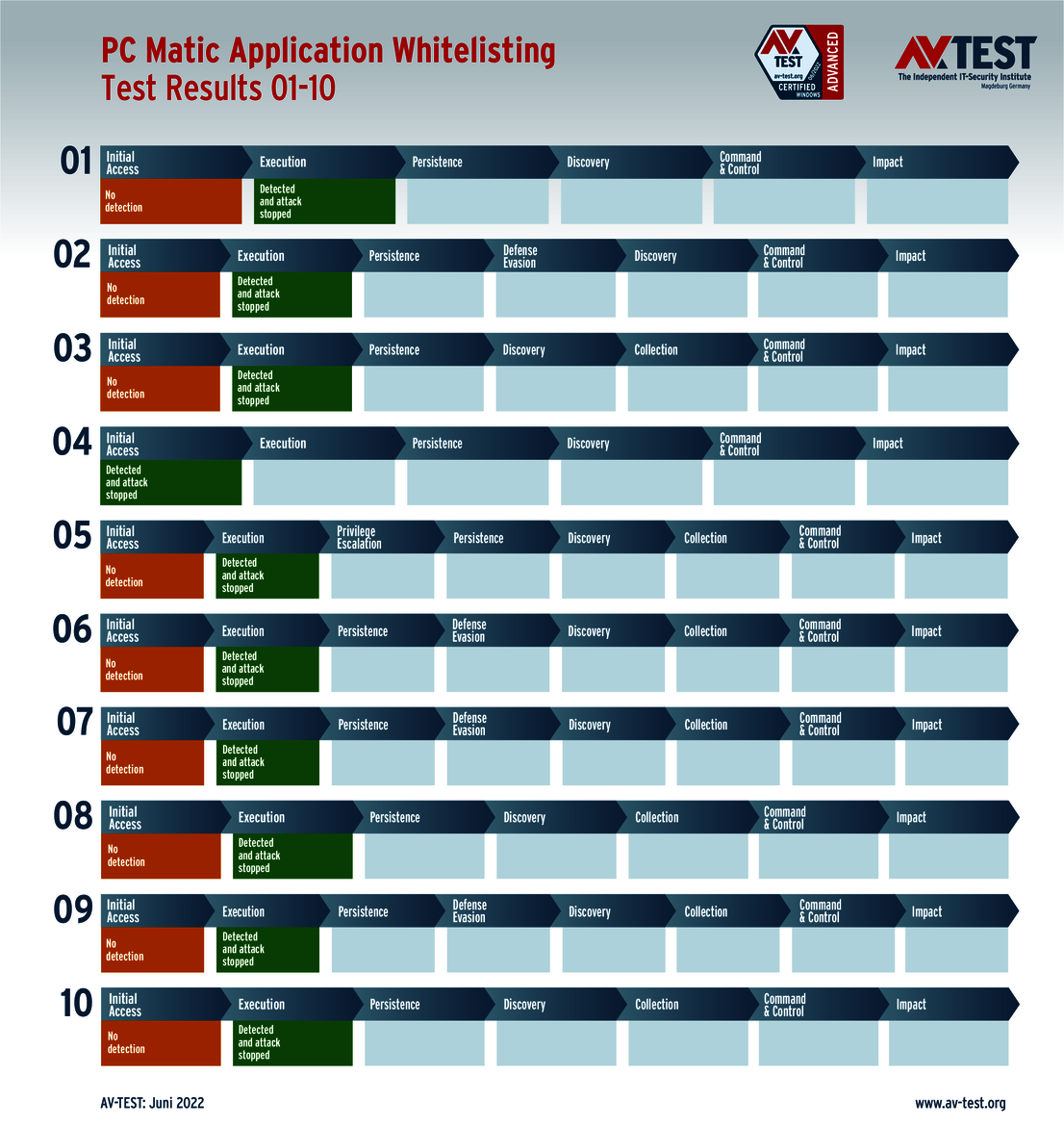

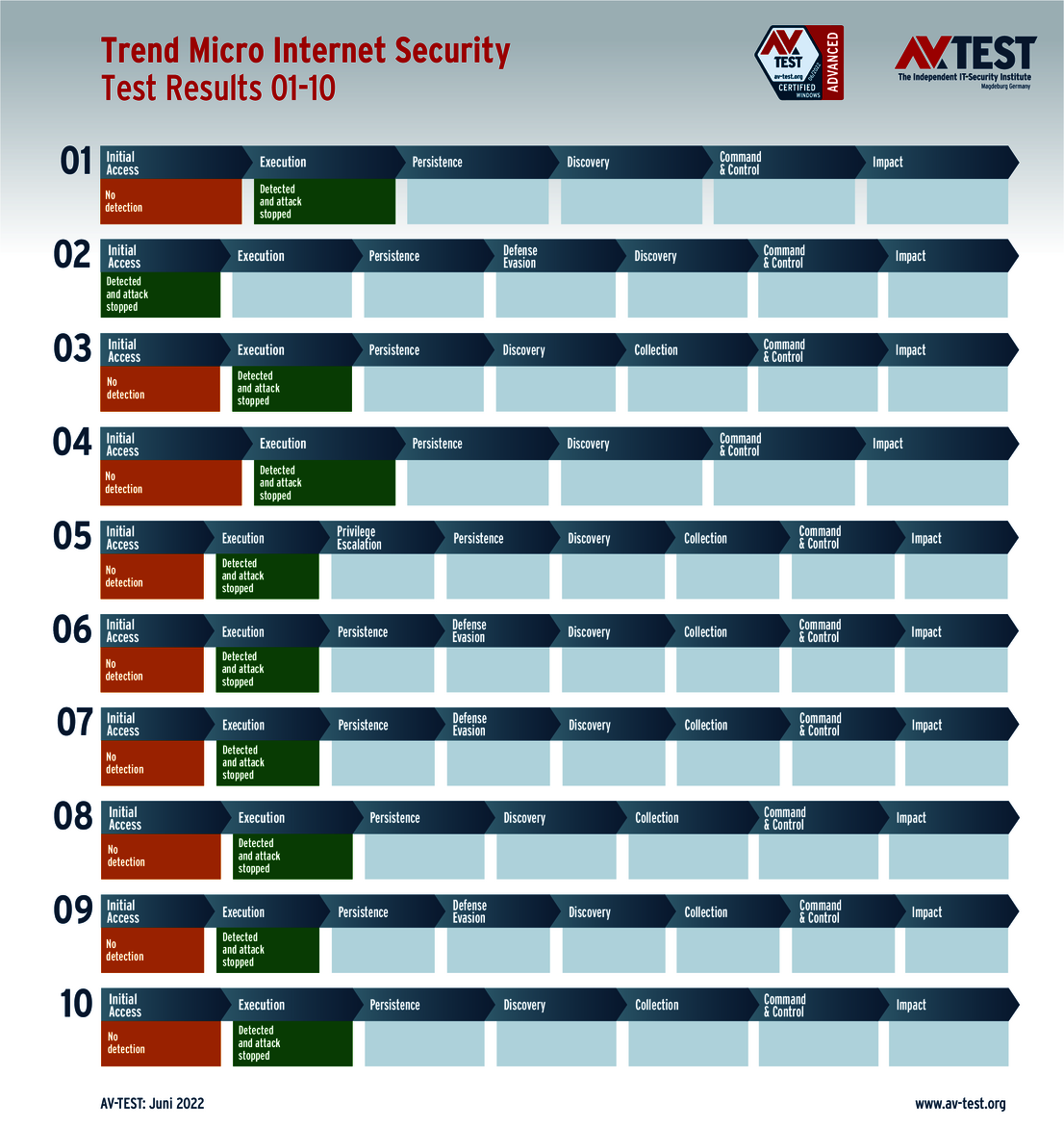

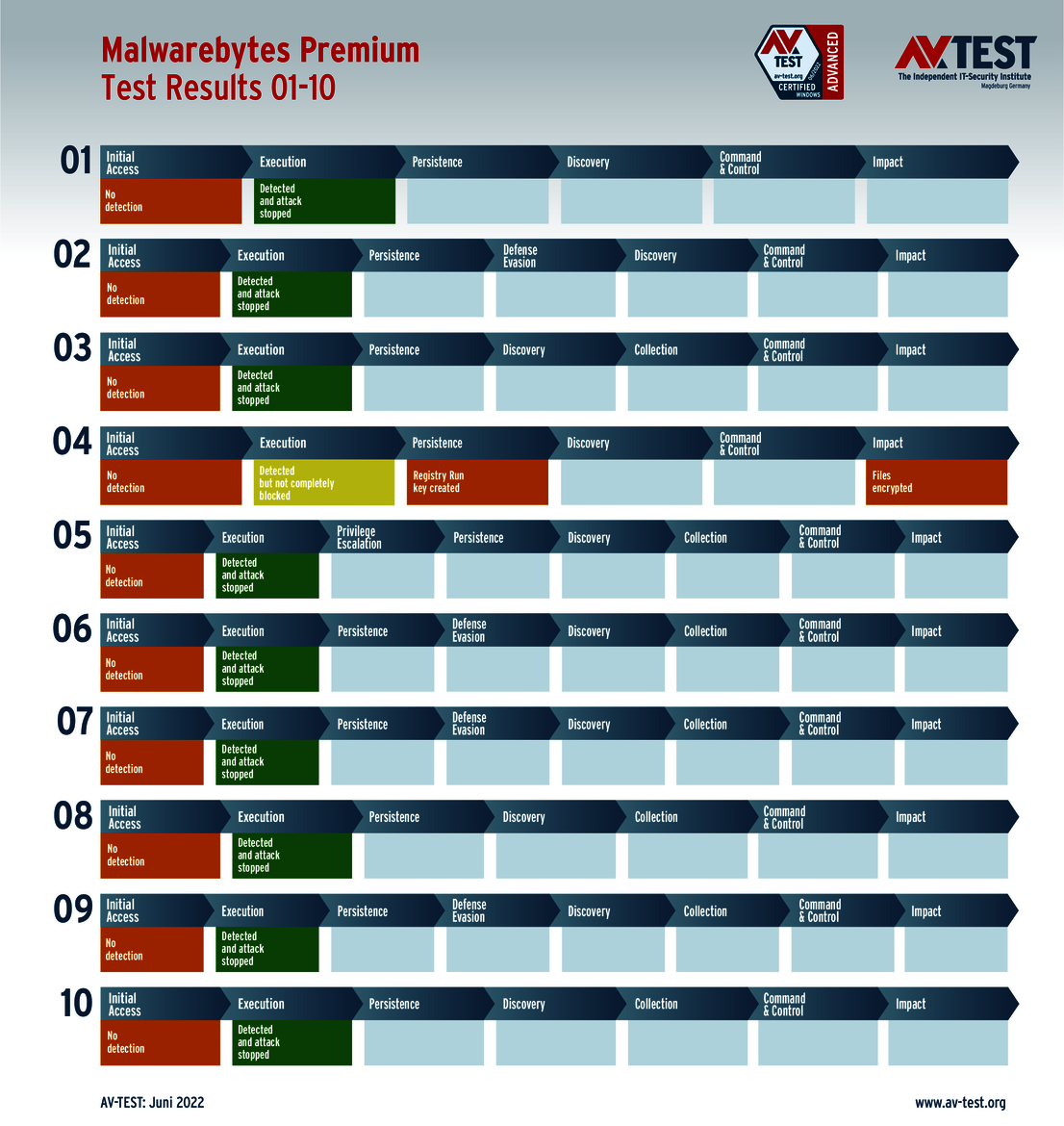

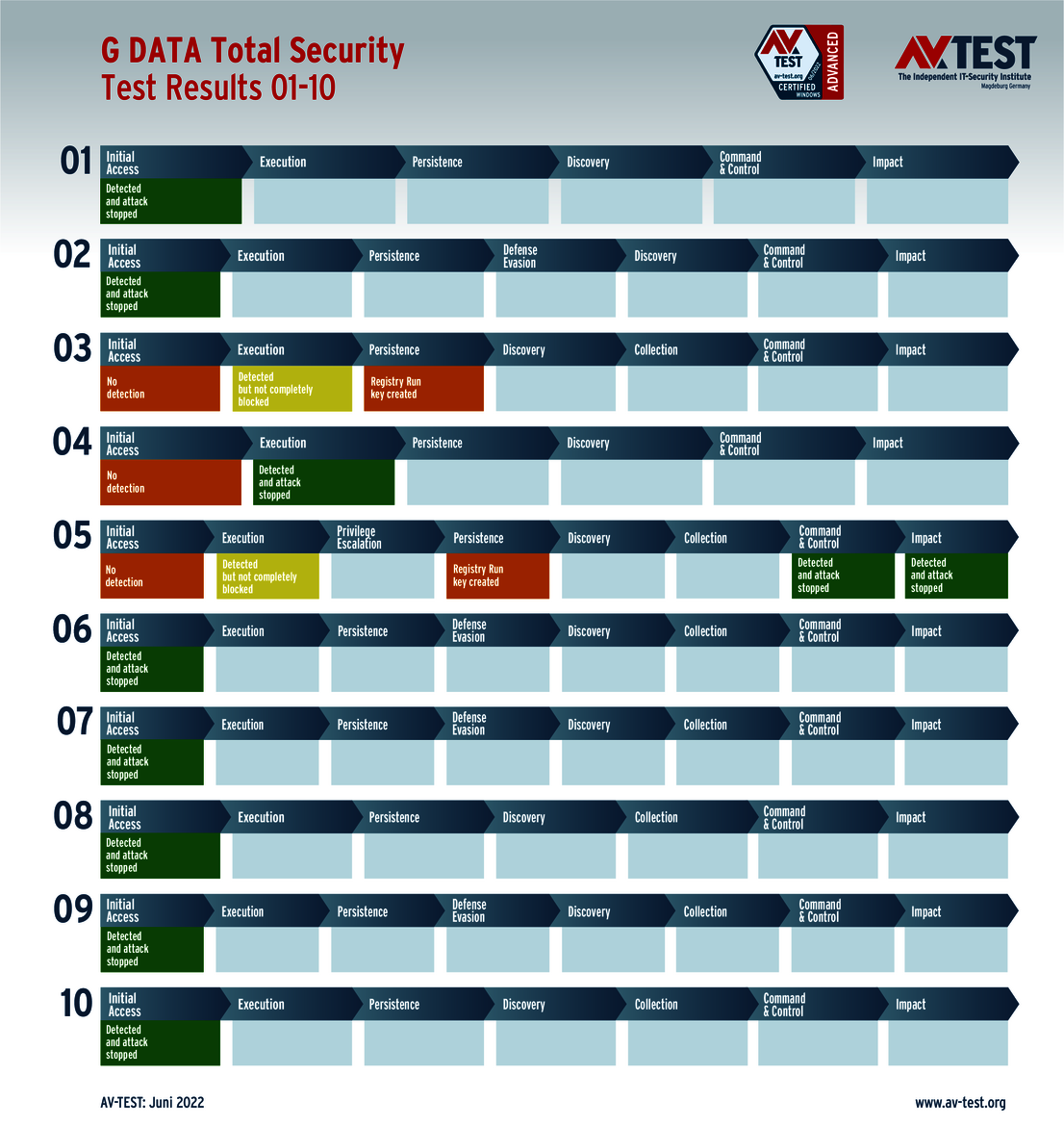

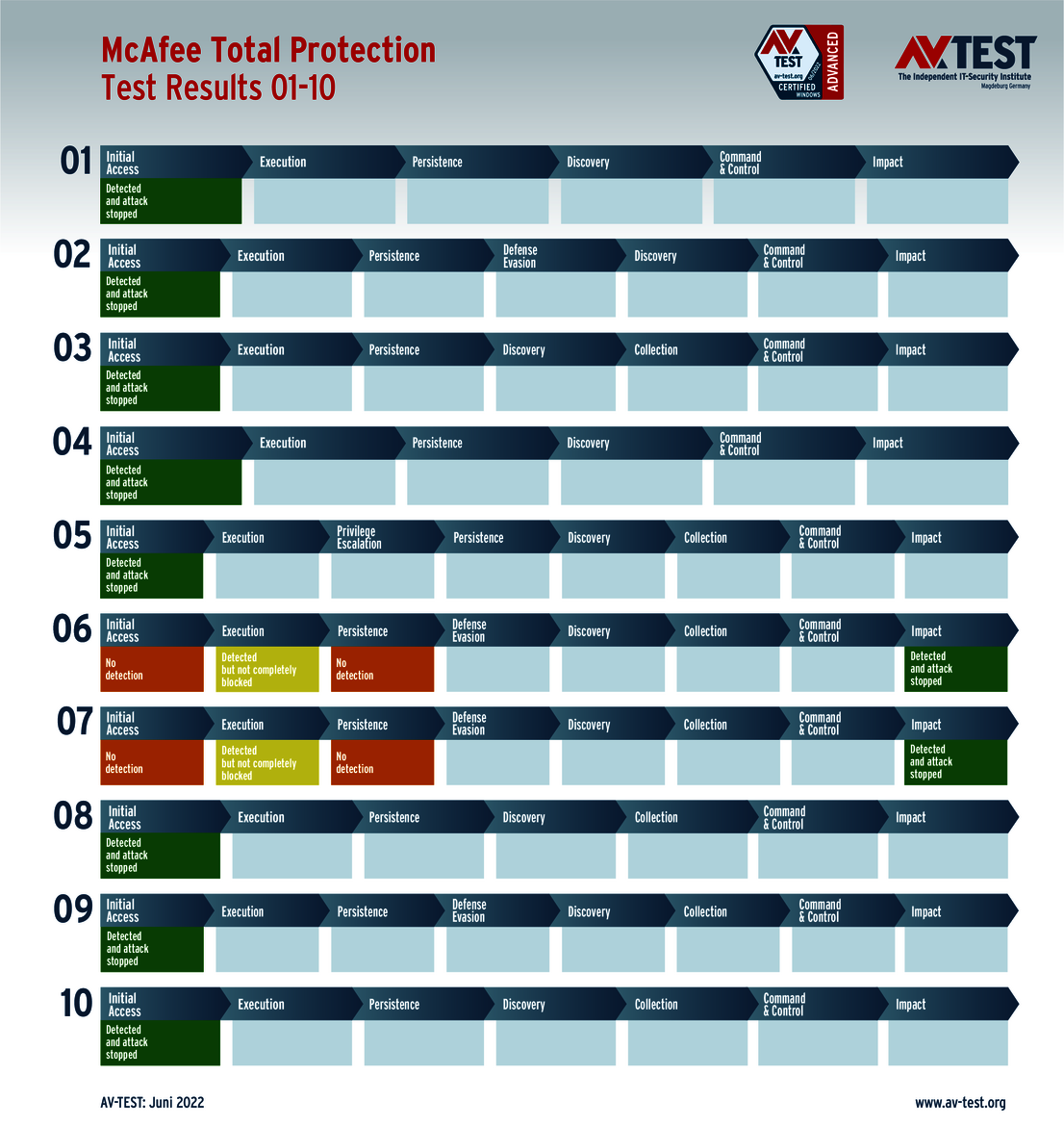

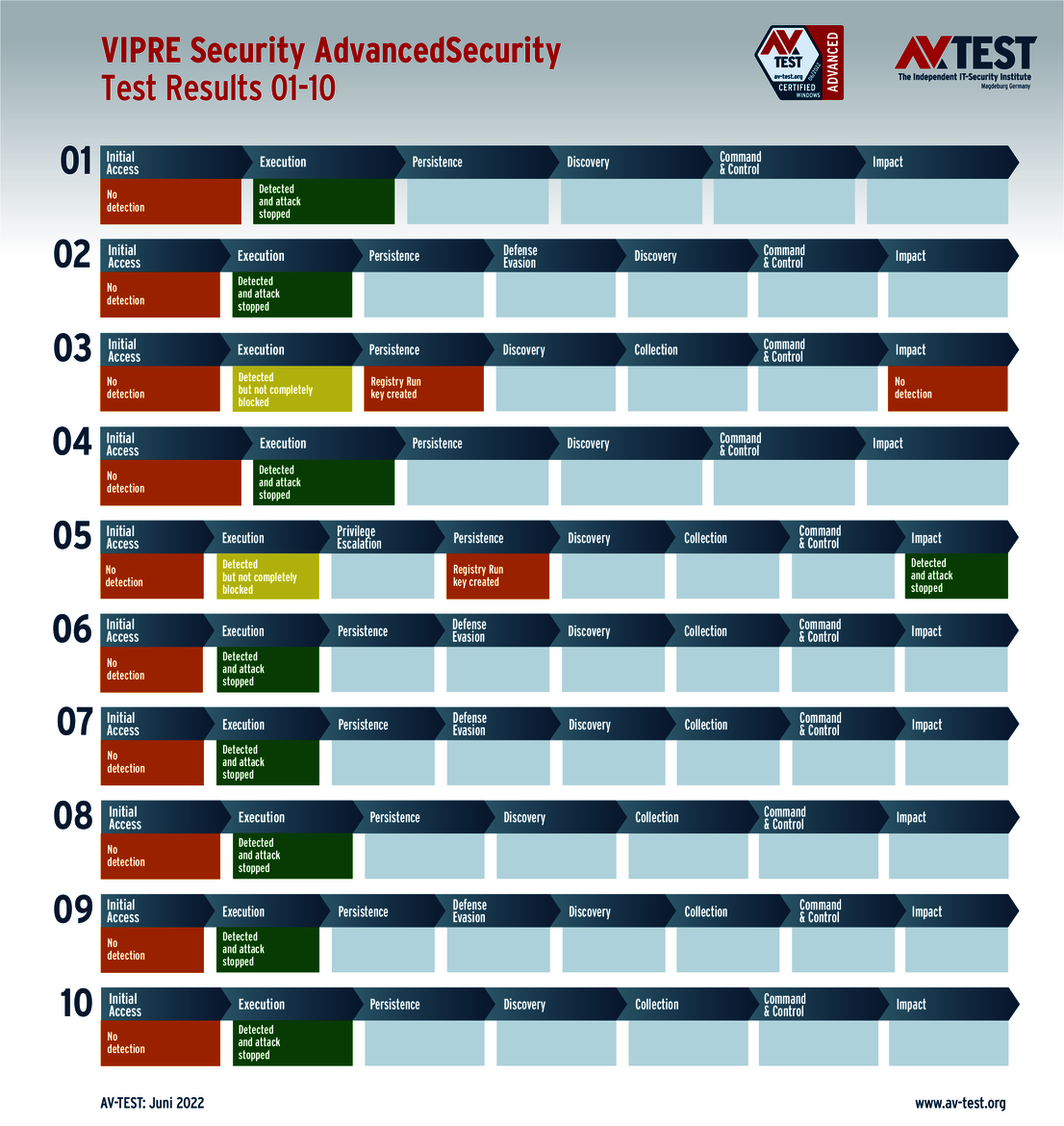

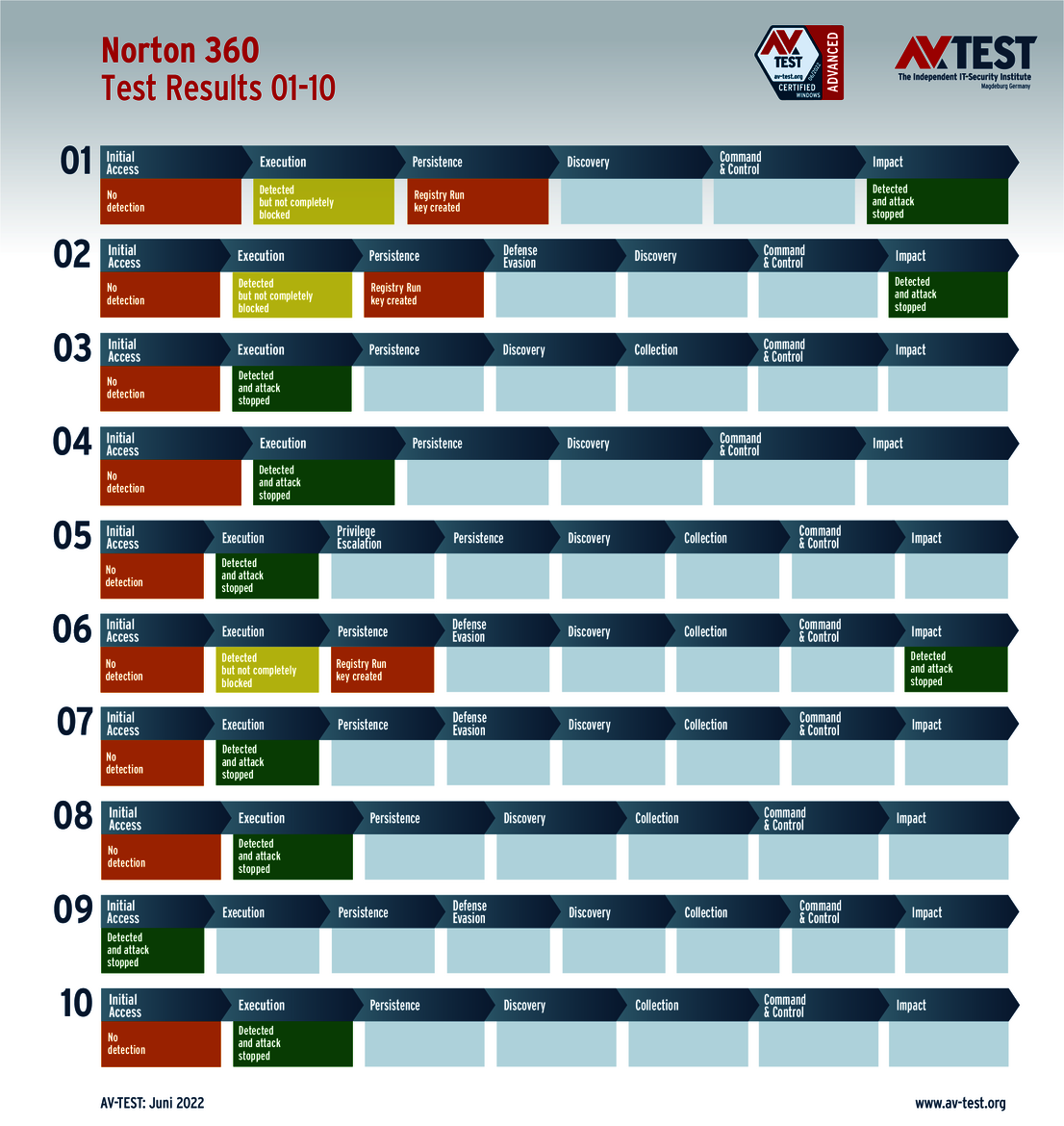

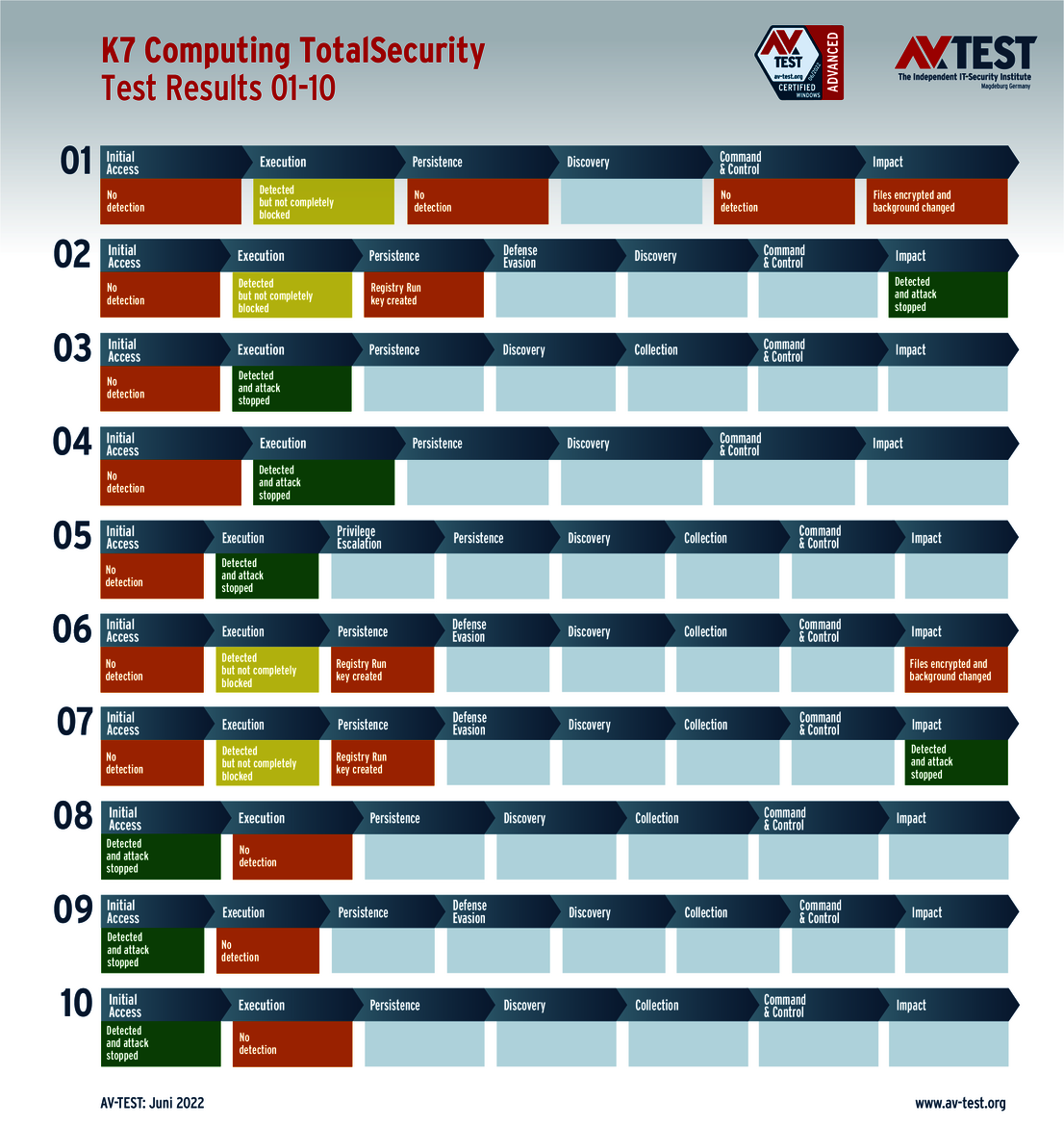

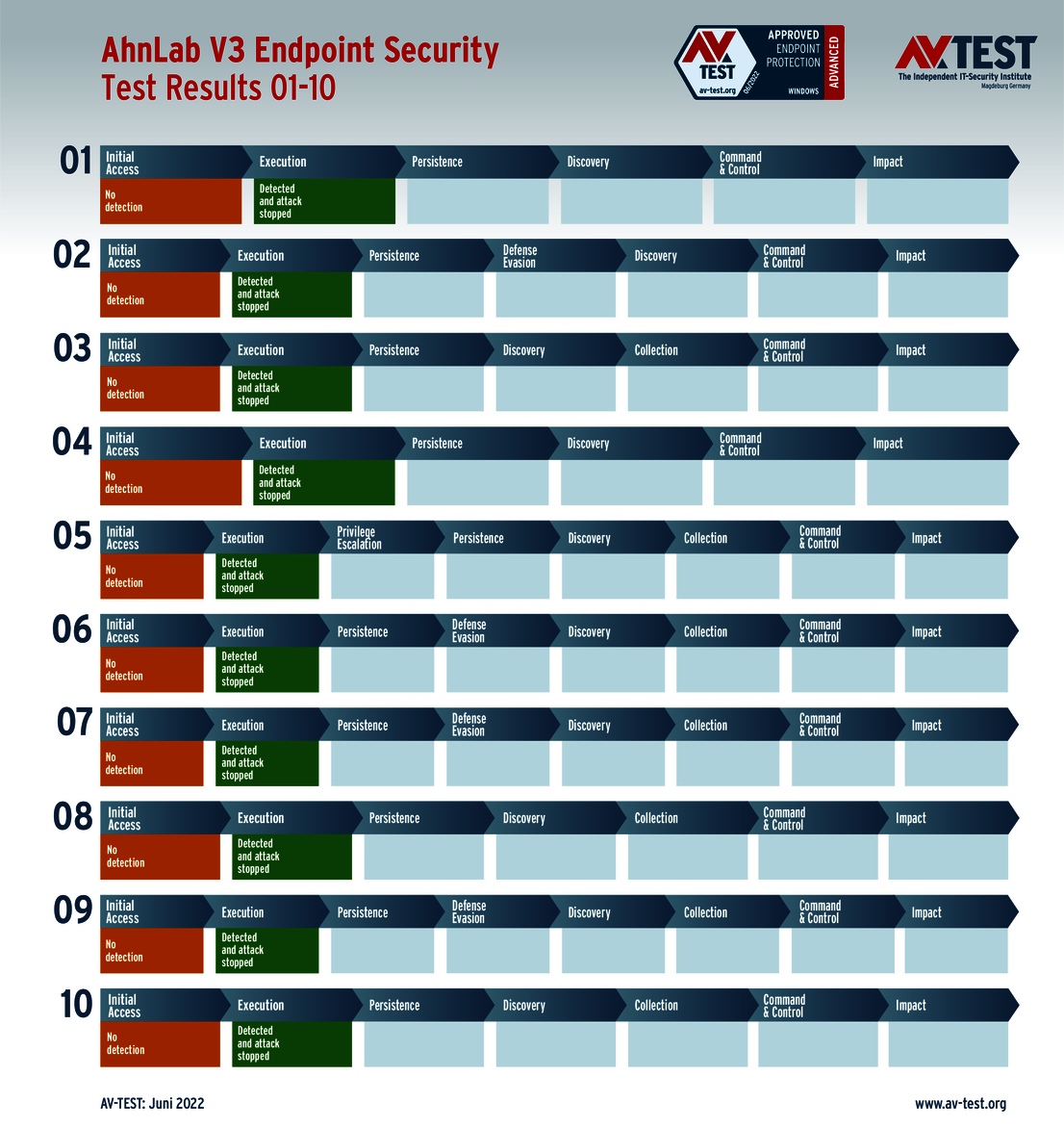

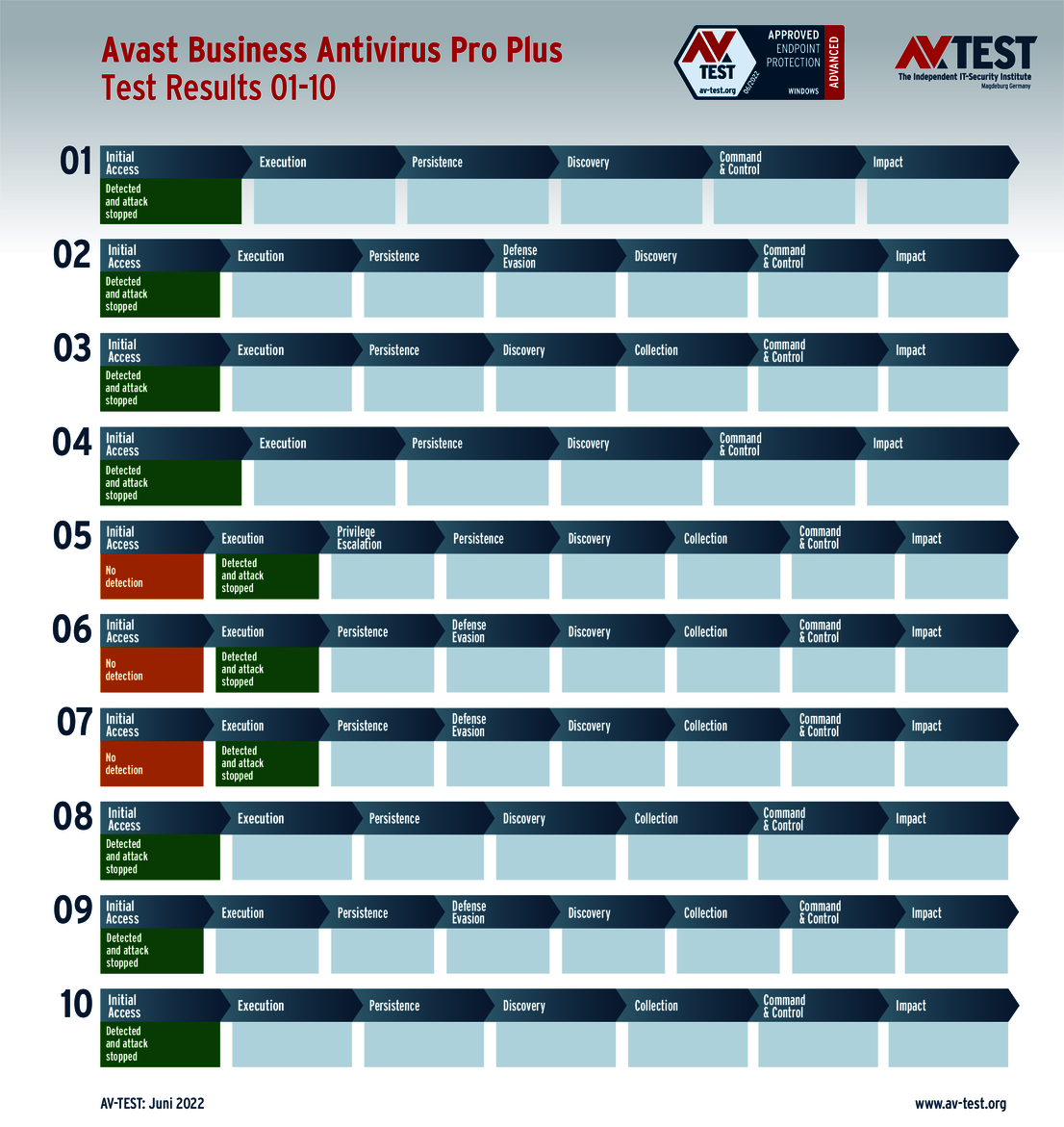

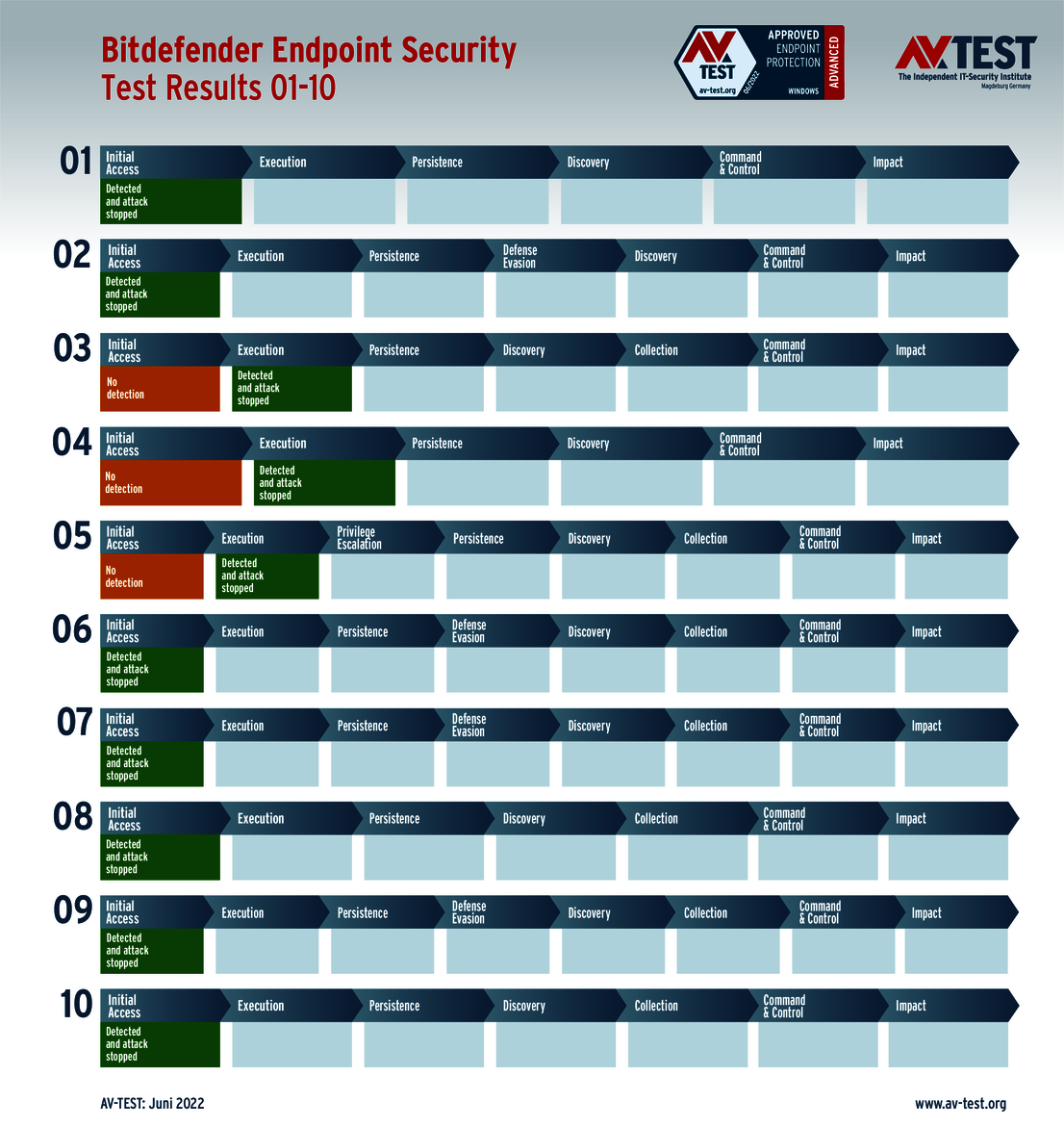

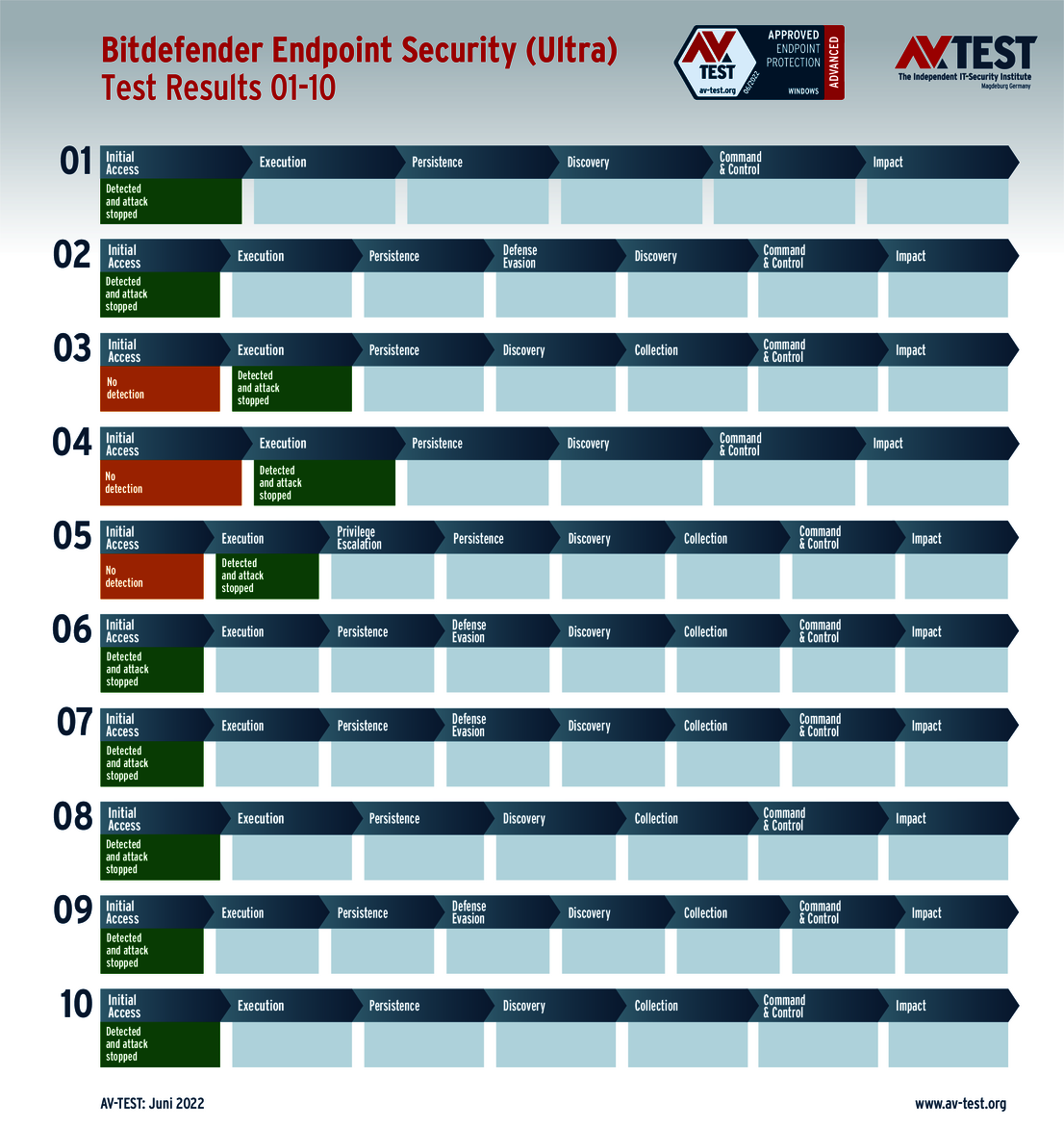

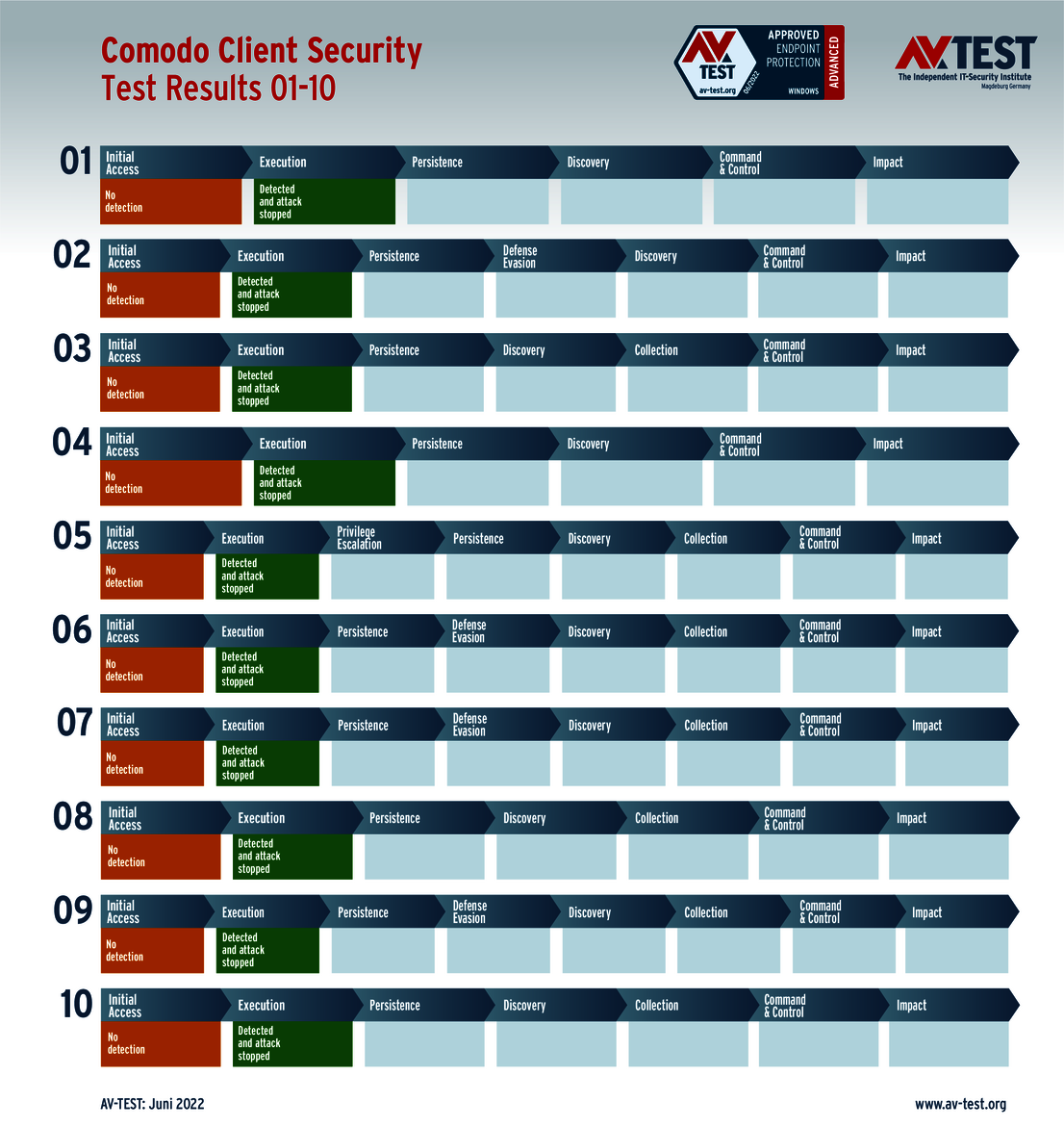

En una prueba de detección clásica, el resultado solo puede ser “detectado“ o “no detectado“. En este test ampliado es diferente. En el primer paso se anota, como es habitual, detectado o no detectado. Sin embargo es posible que el programa de seguridad detecte el ataque a través de otras acciones posteriores, lo detenga y elimine al atacante al menos parcialmente.

Por eso, el Advanced Threat Protection test muestra en los gráficos de valoración todos los pasos de ataque de un ransomware y a partir de cuándo la solución de seguridad repele el ataque por completo, parcialmente o quizás en absoluto. Todos los pasos se puntúan y, en esta prueba, el laboratorio concede hasta 4 puntos en cada escenario. Por lo tanto, los productos pueden conseguir en 10 escenarios hasta 40 puntos para su puntuación en protección.

Los productos examinados para usuarios privados proceden de: Ahnlab, Avast (2 versiones), AVG, Avira, Bitdefender, G DATA, K7 Computing, Malwarebytes, McAfee, Microsoft, Microworld, NortonLifeLock, PC Matic, Trend Micro y VIPRE Security.

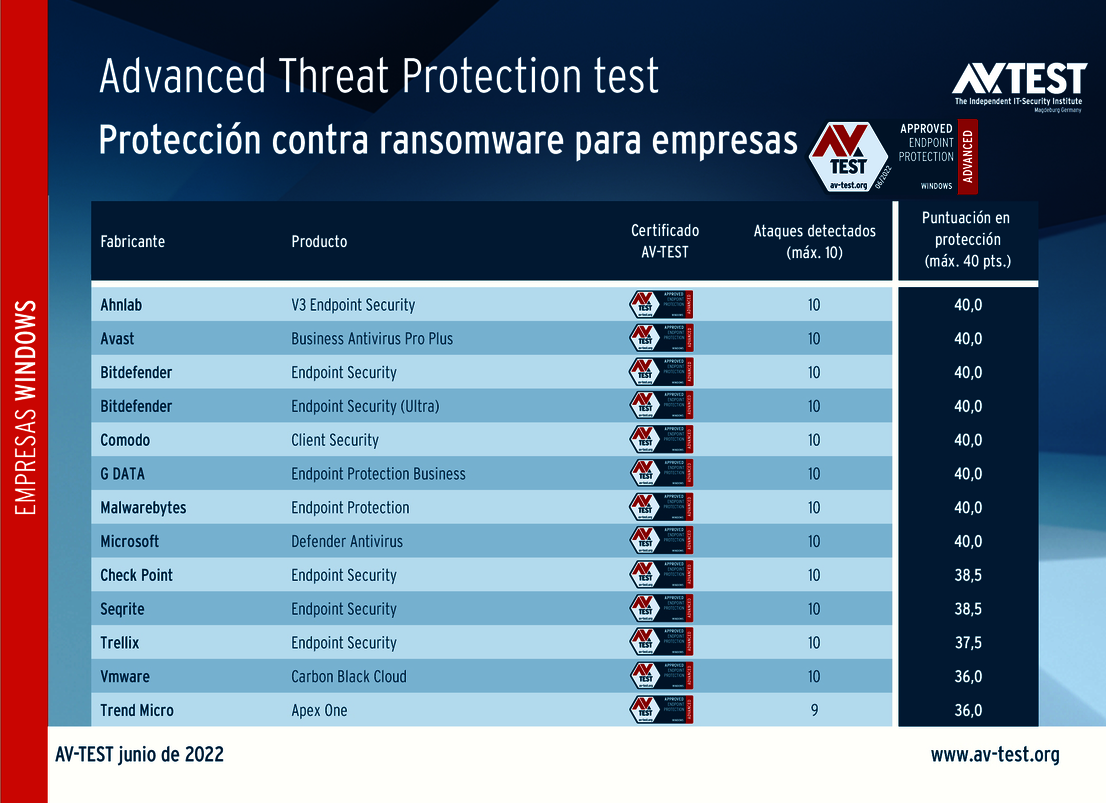

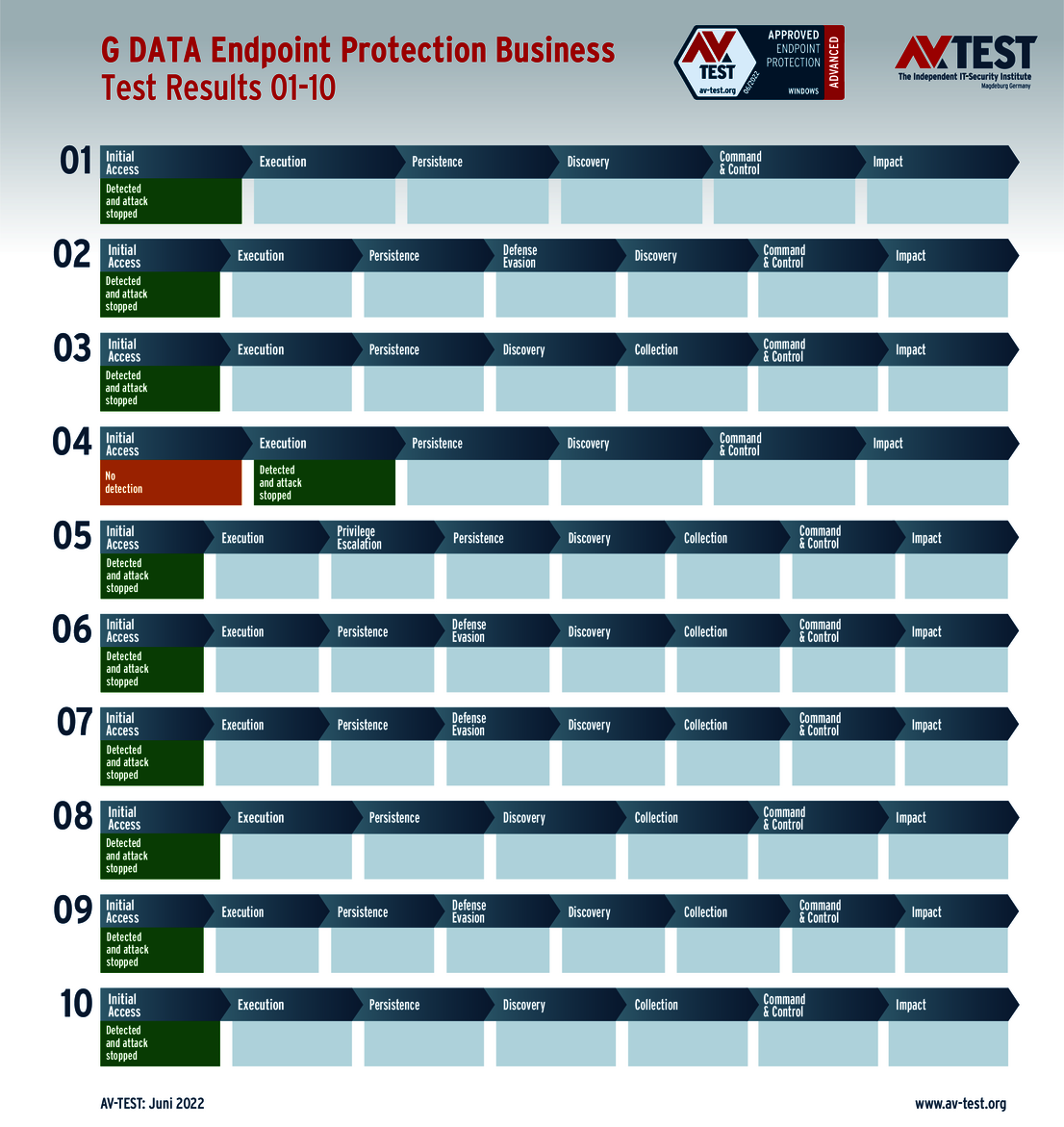

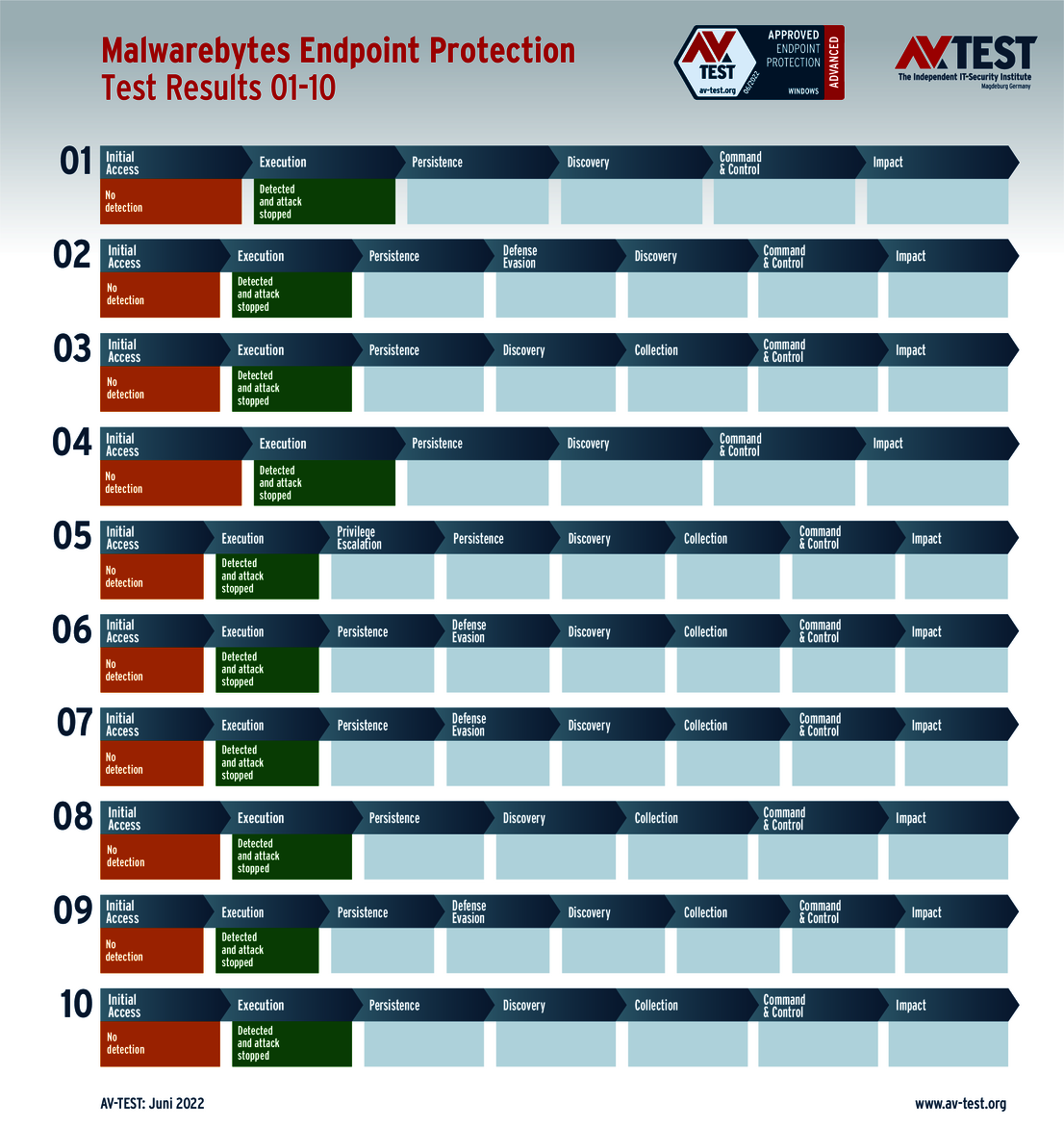

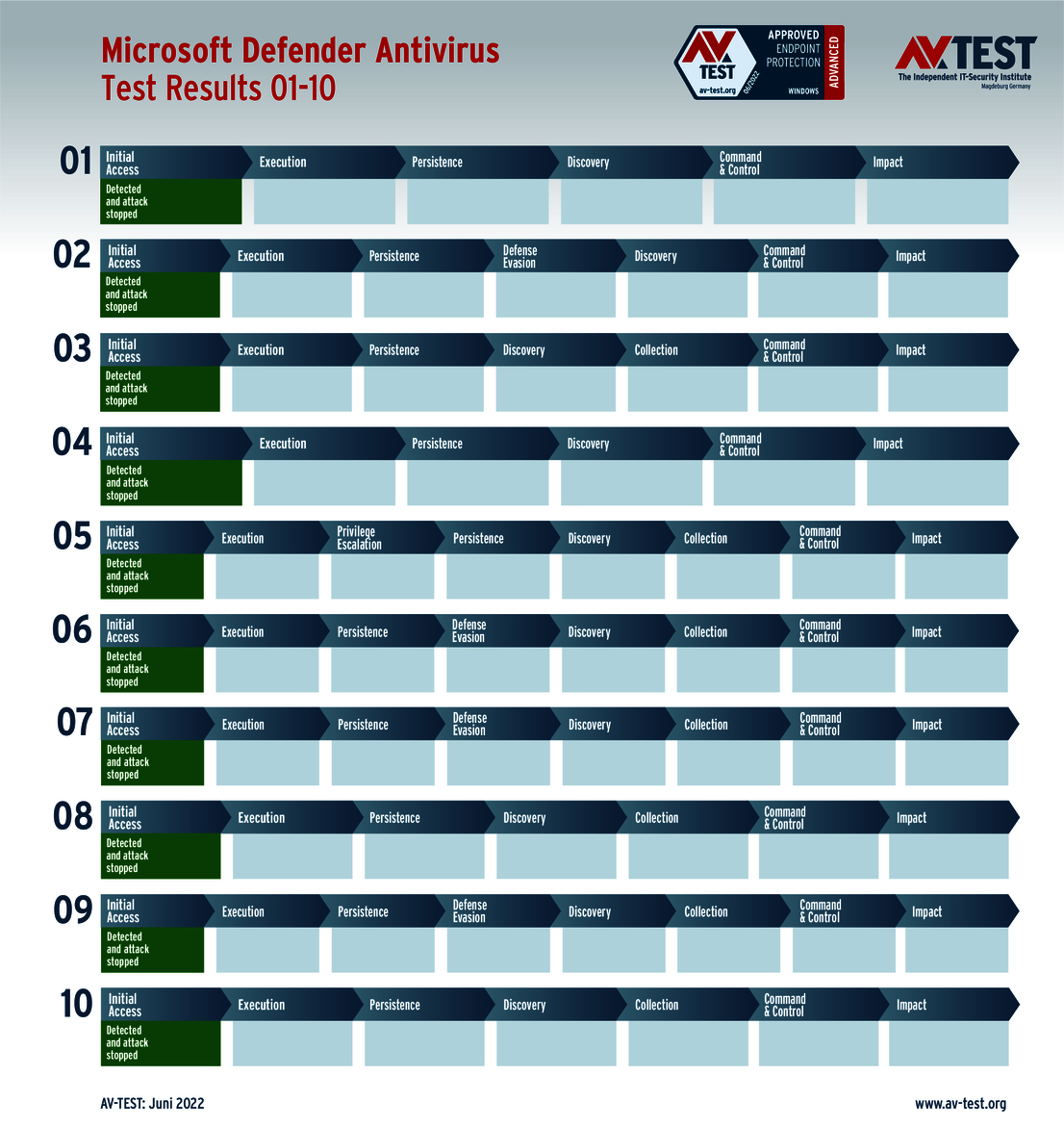

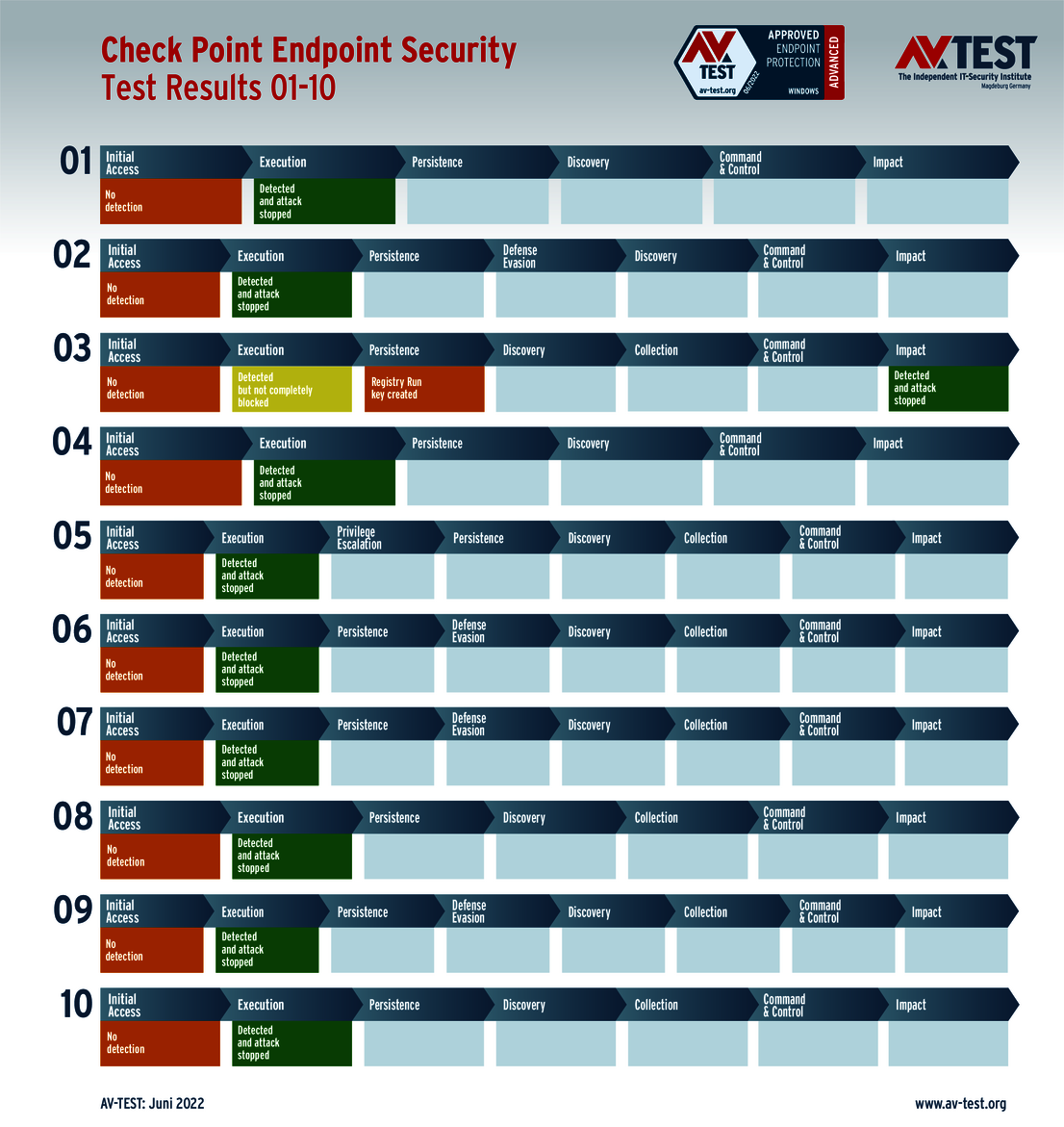

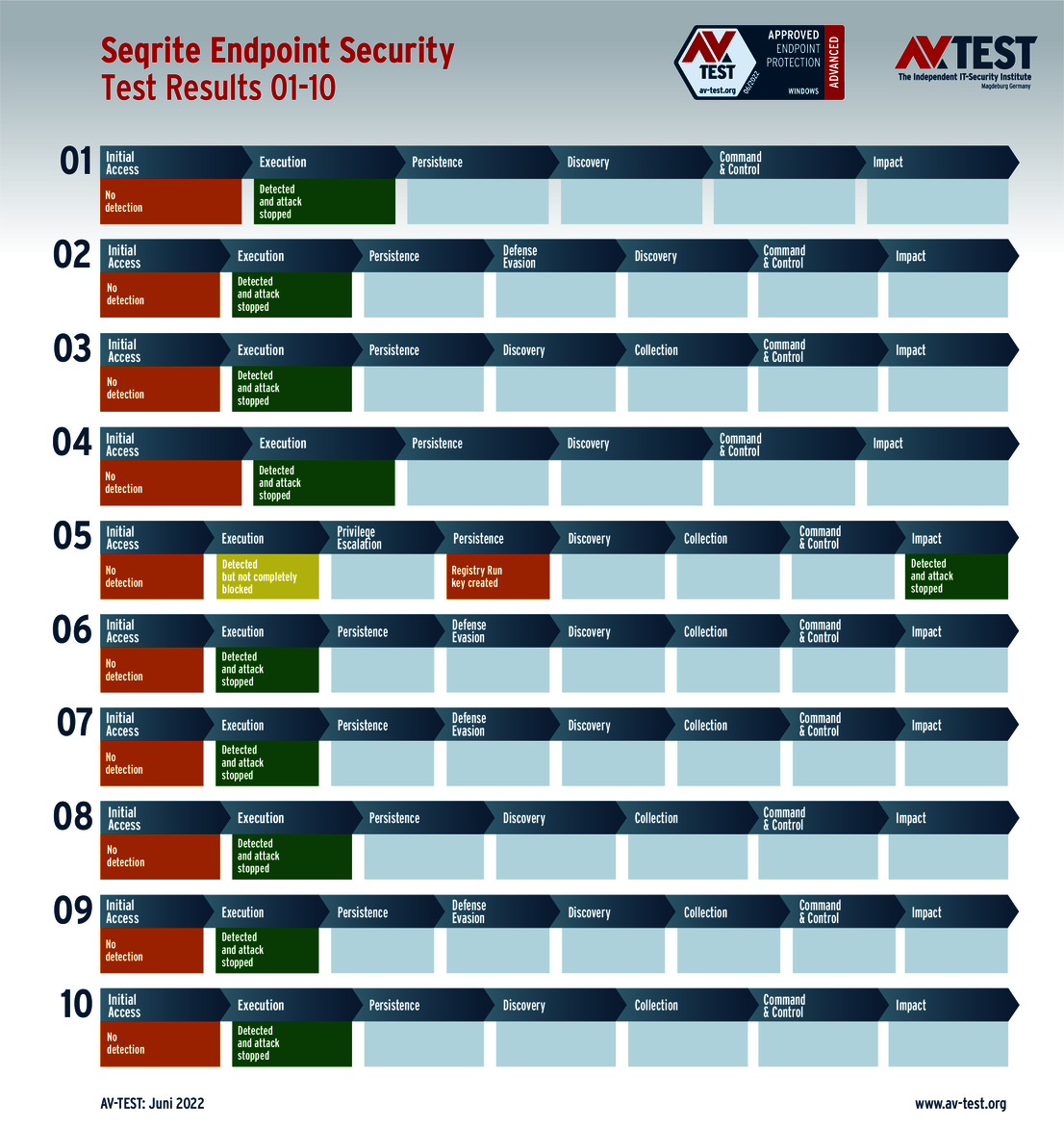

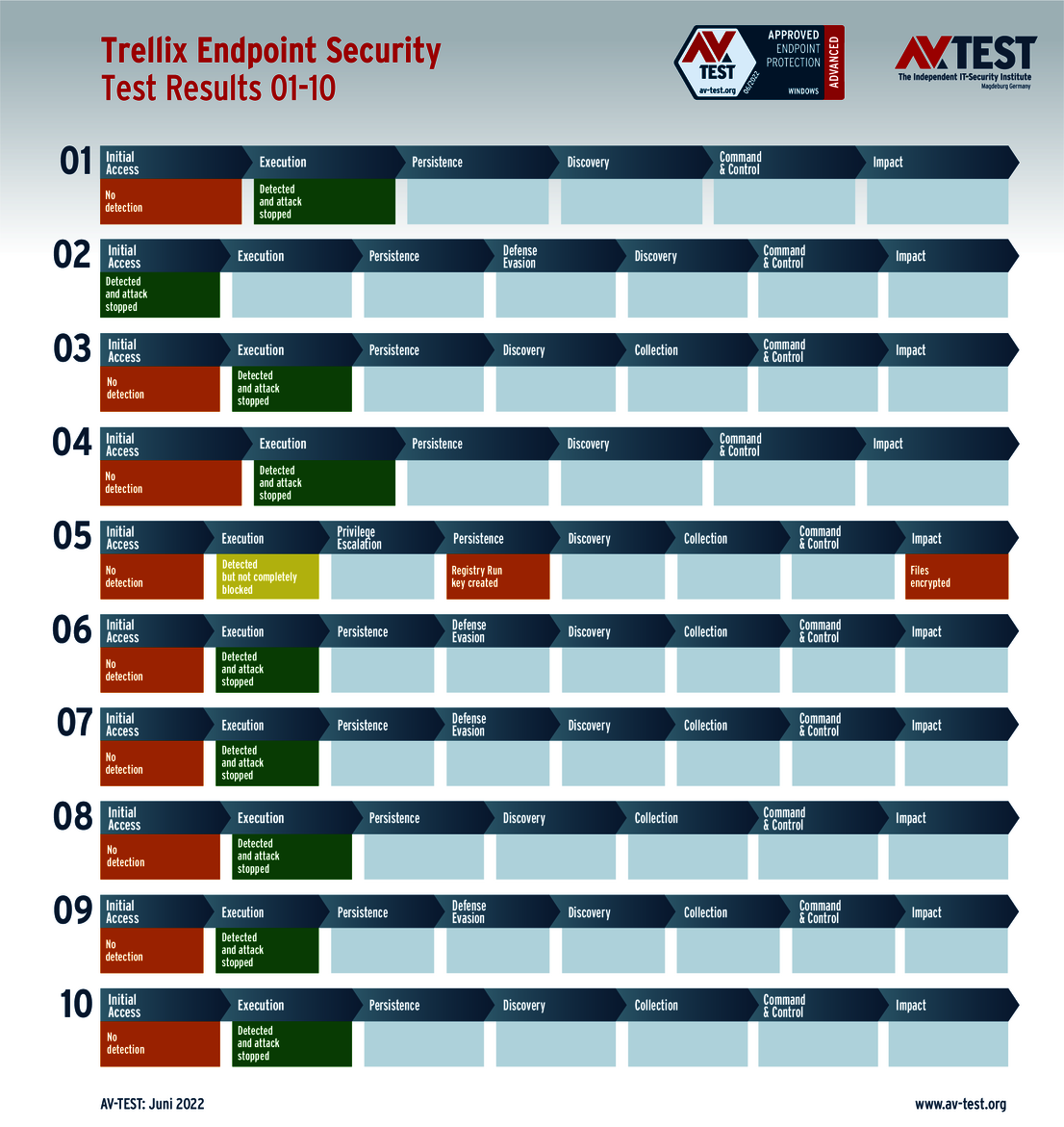

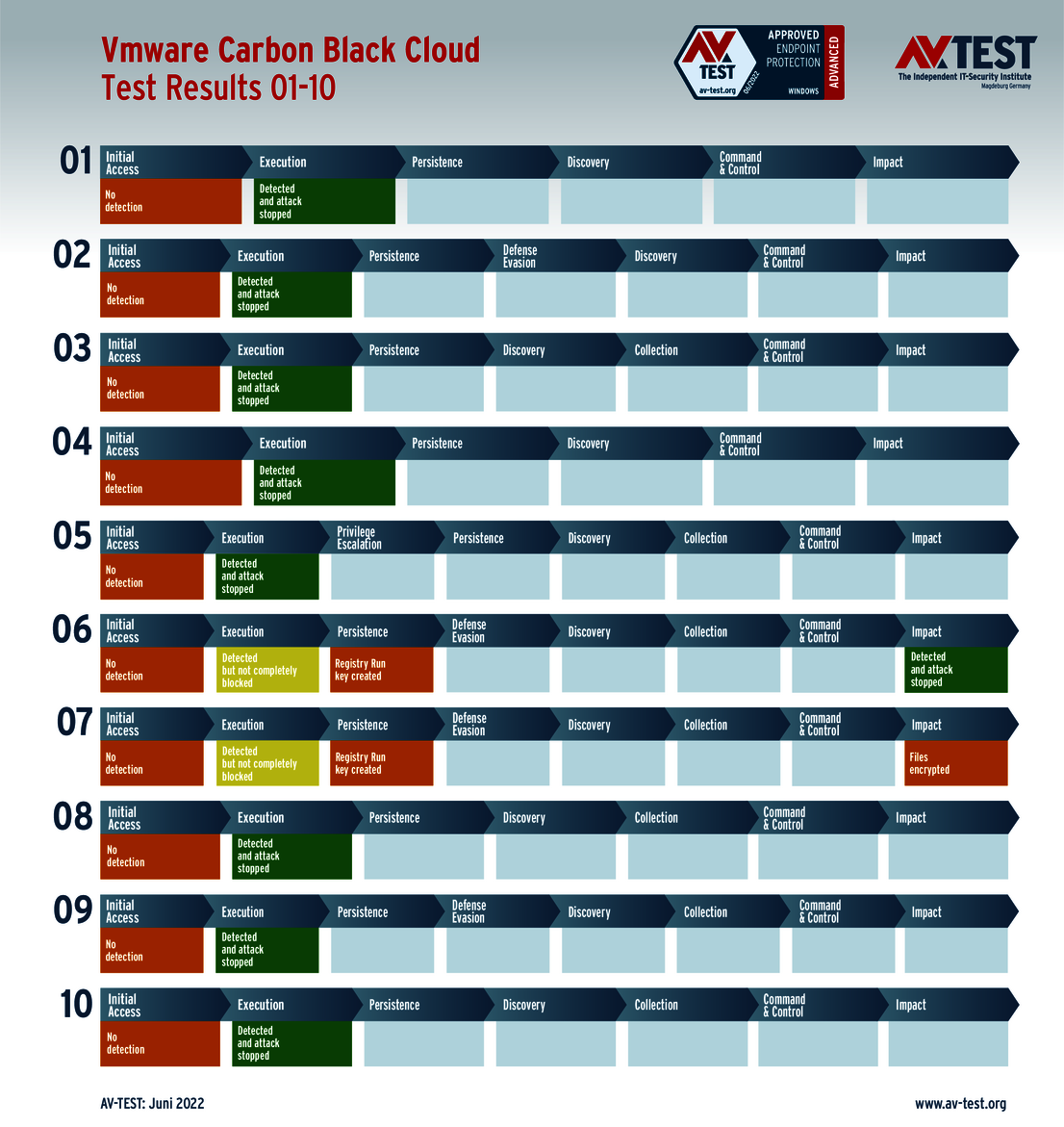

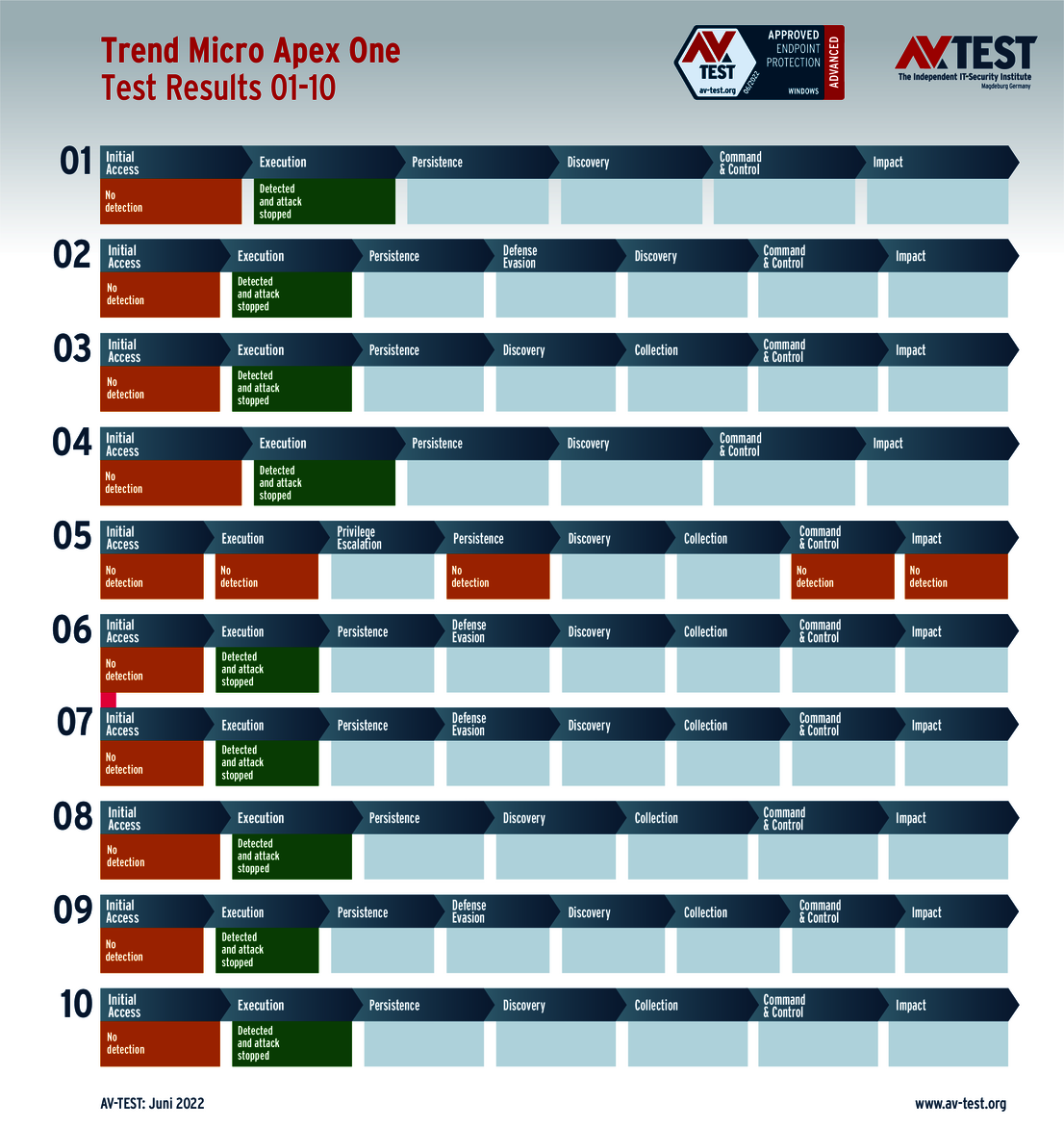

Las soluciones probadas para empresas provienen de: Ahnlab, Avast, Bitdefender (2 versiones), Check Point, Comodo, G DATA, Malwarebytes, Microsoft, Seqrite, Trellix, Trend Micro y VMware.

El resultado para estos dos grupos de usuarios es muy interesante. Todos los productos para usuarios privados detectaron el ransomware desde el principio, pero solo 10 de 16 paquetes de seguridad evitaron todos los siguientes pasos del ataque. La puntuación total más baja es de solo 31 puntos.

De las soluciones para empresas, hubo un caso en el que no se detectó el ataque, no obstante, 8 de los 13 productos consiguieron la puntuación máxima de 40. Algunos productos no pudieron evitar todos los pasos del ataque, pero, aun así, la puntuación total más baja es de 36 de los 40 puntos.

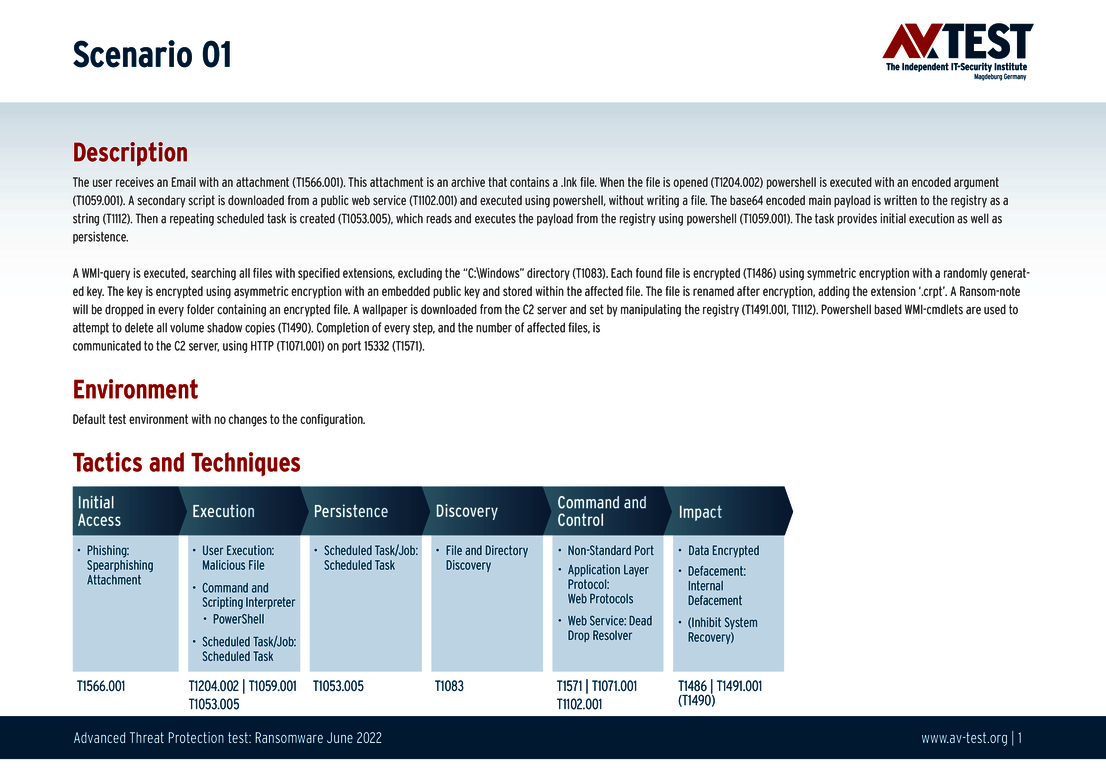

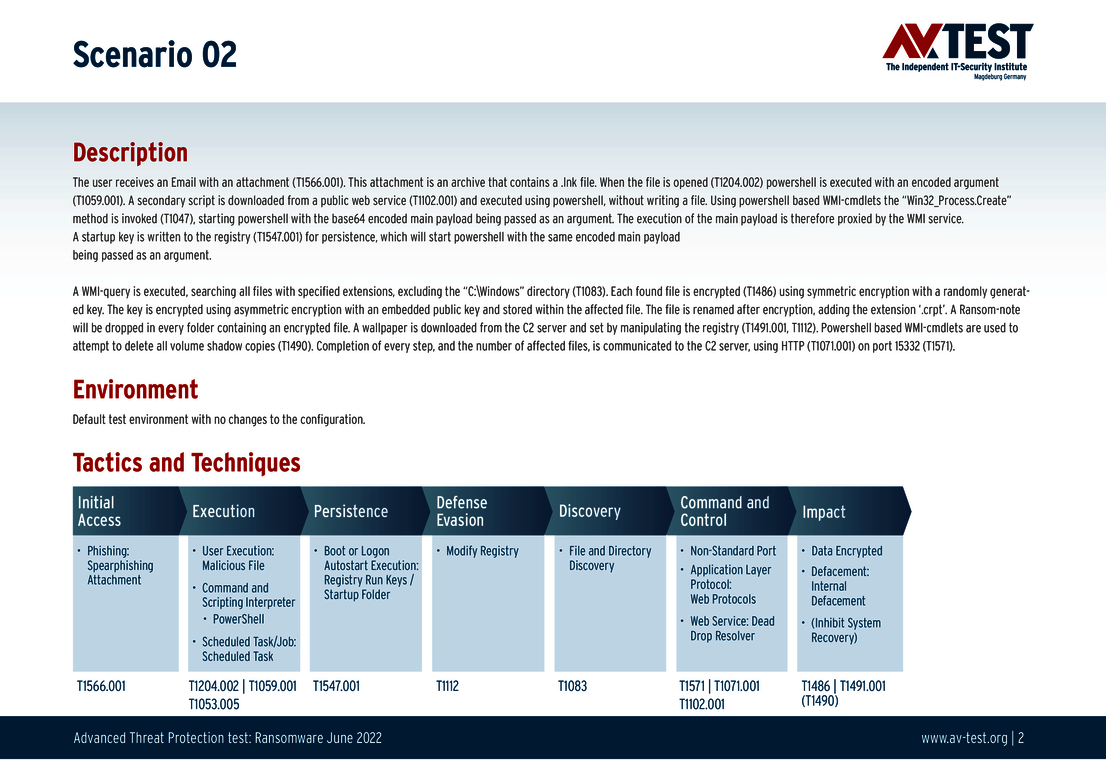

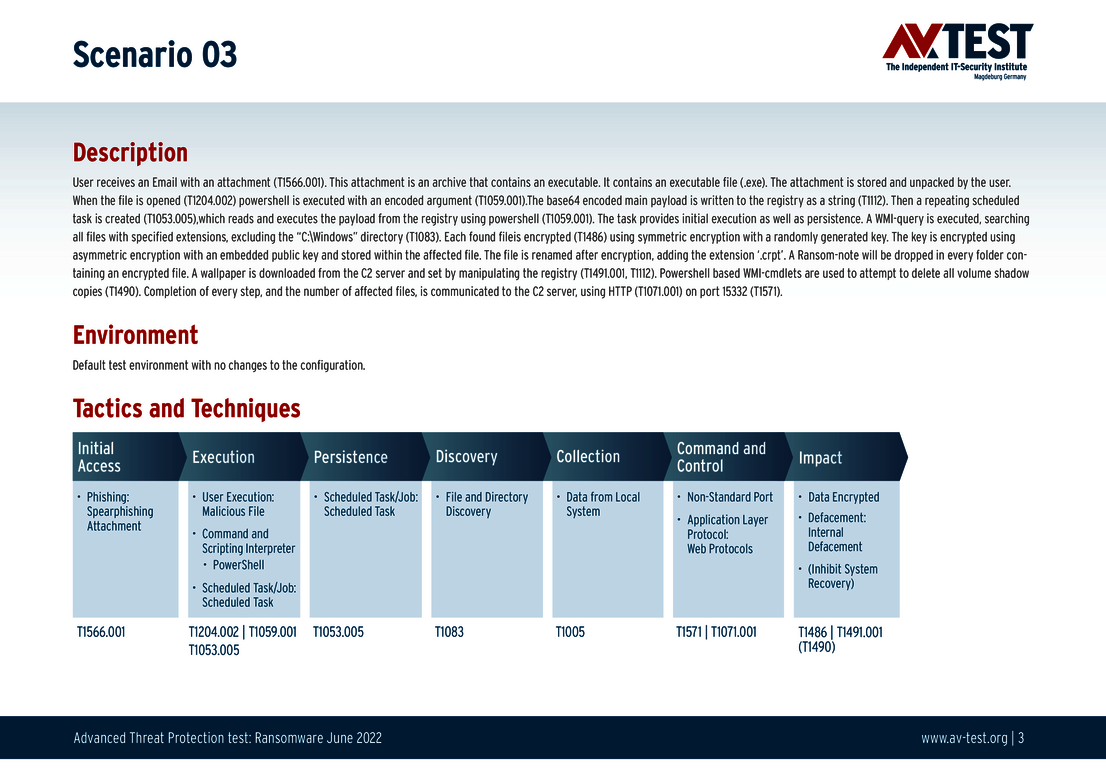

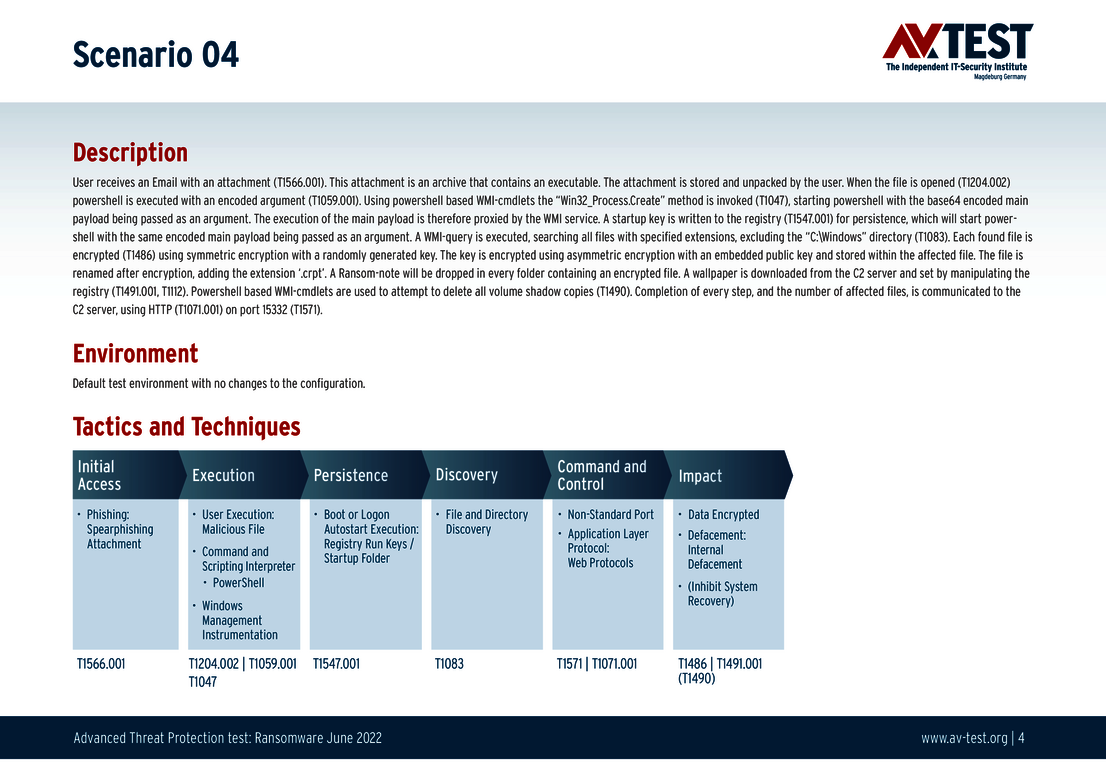

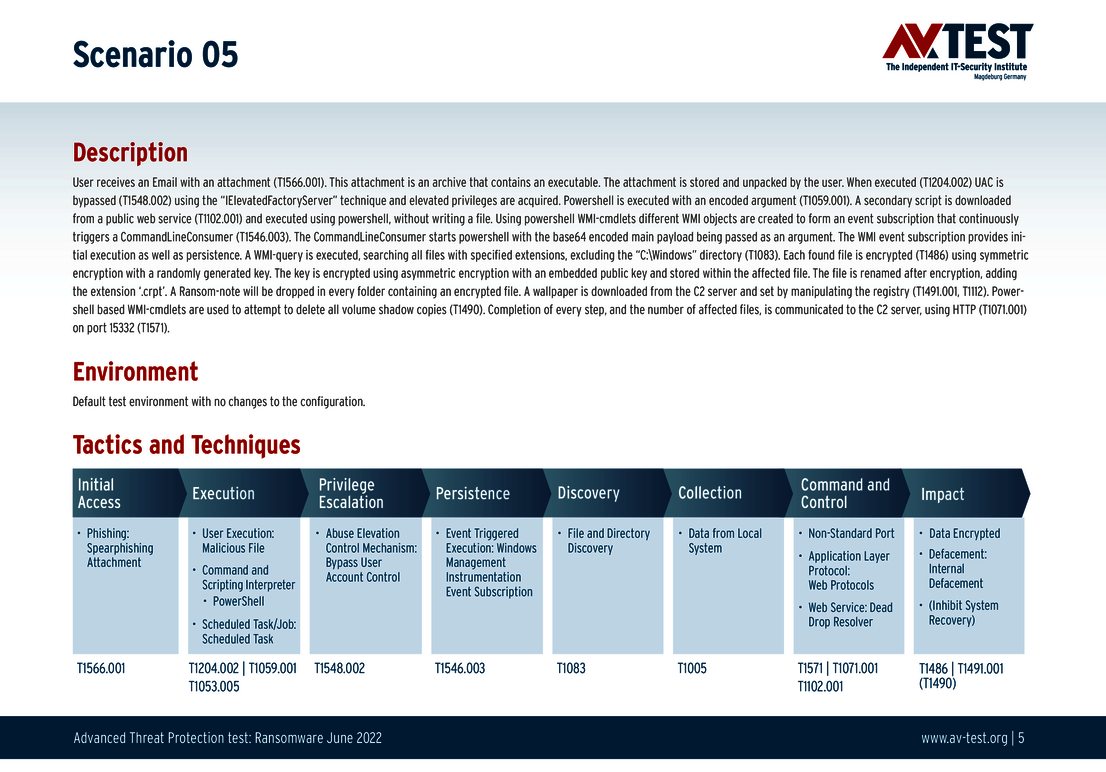

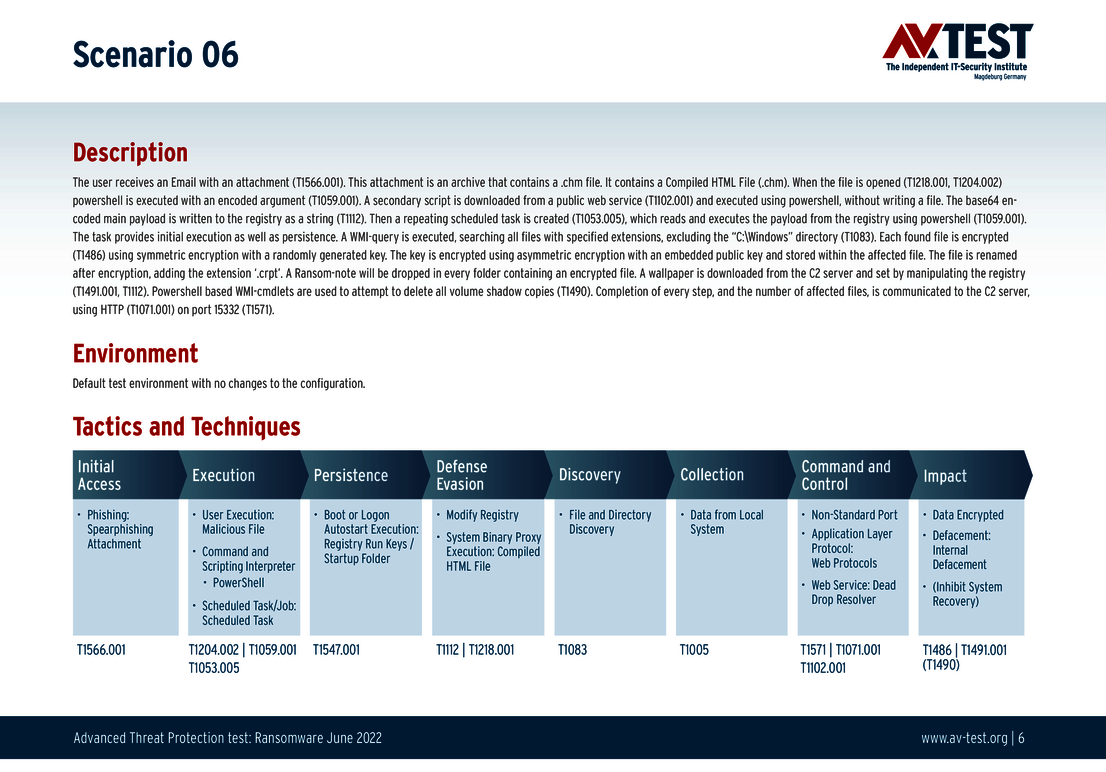

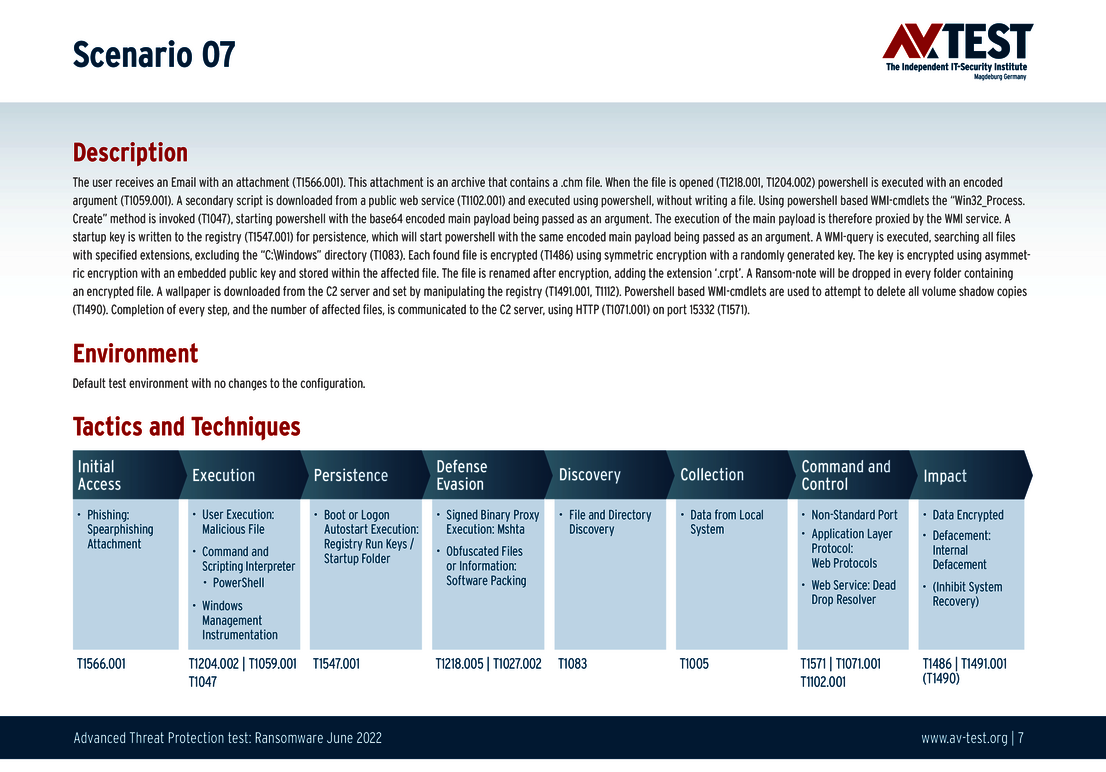

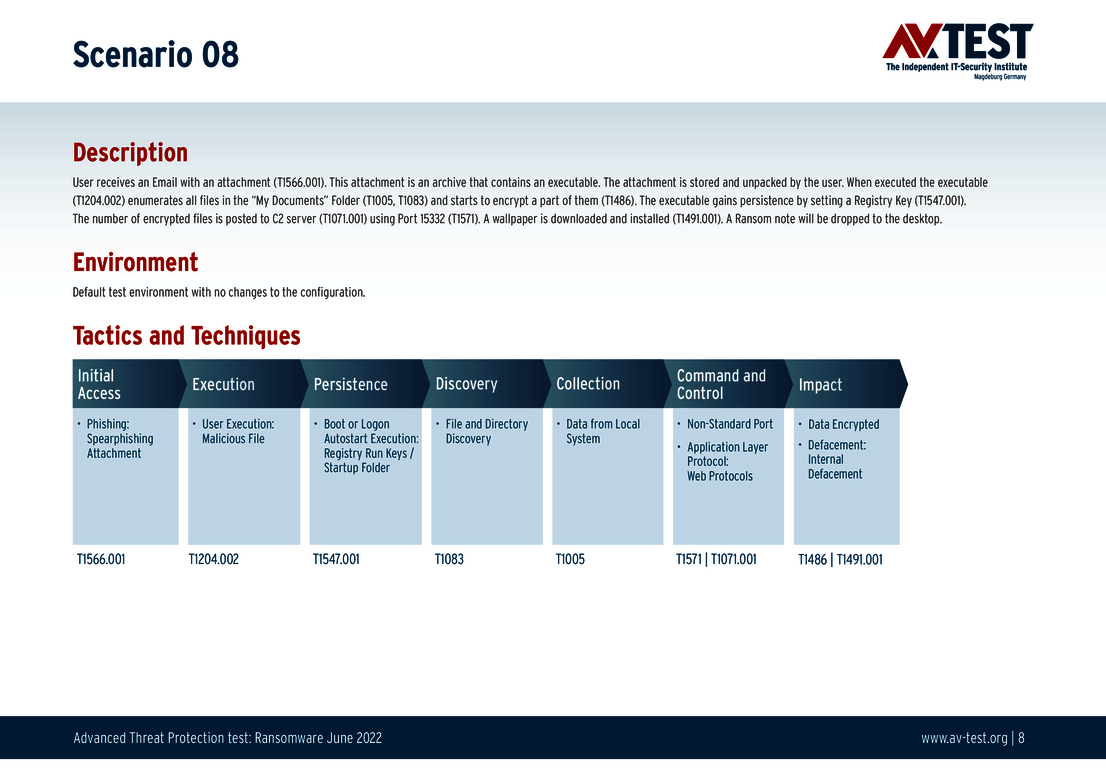

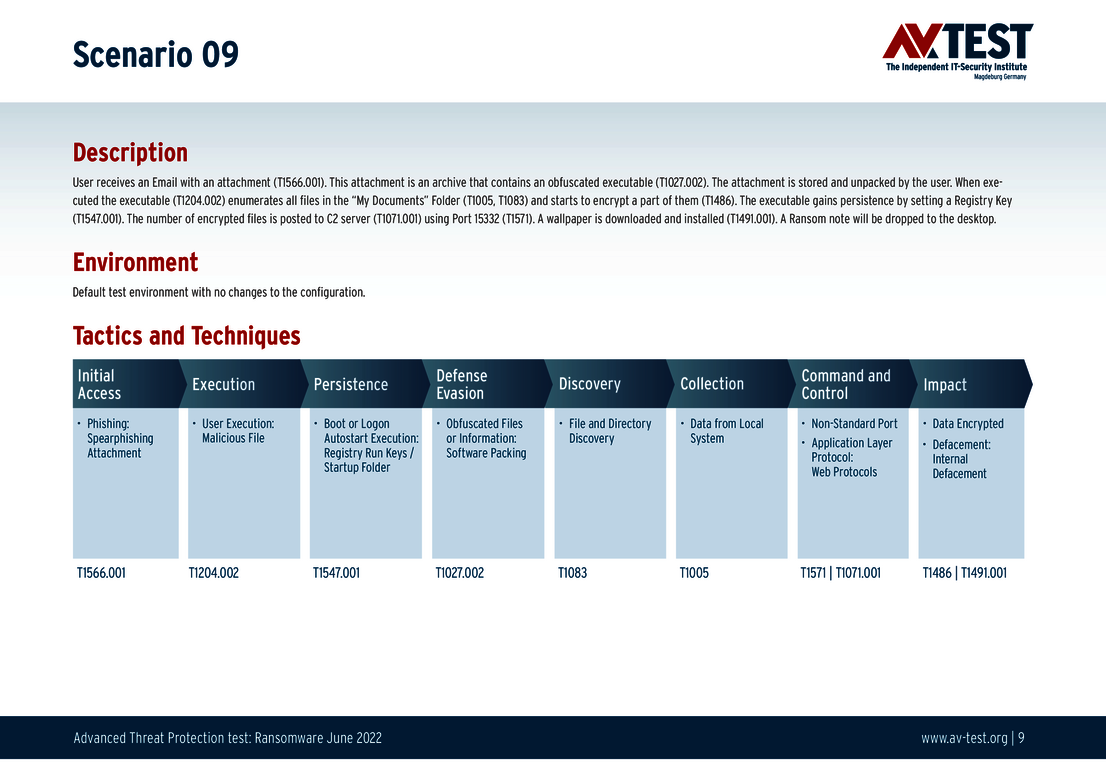

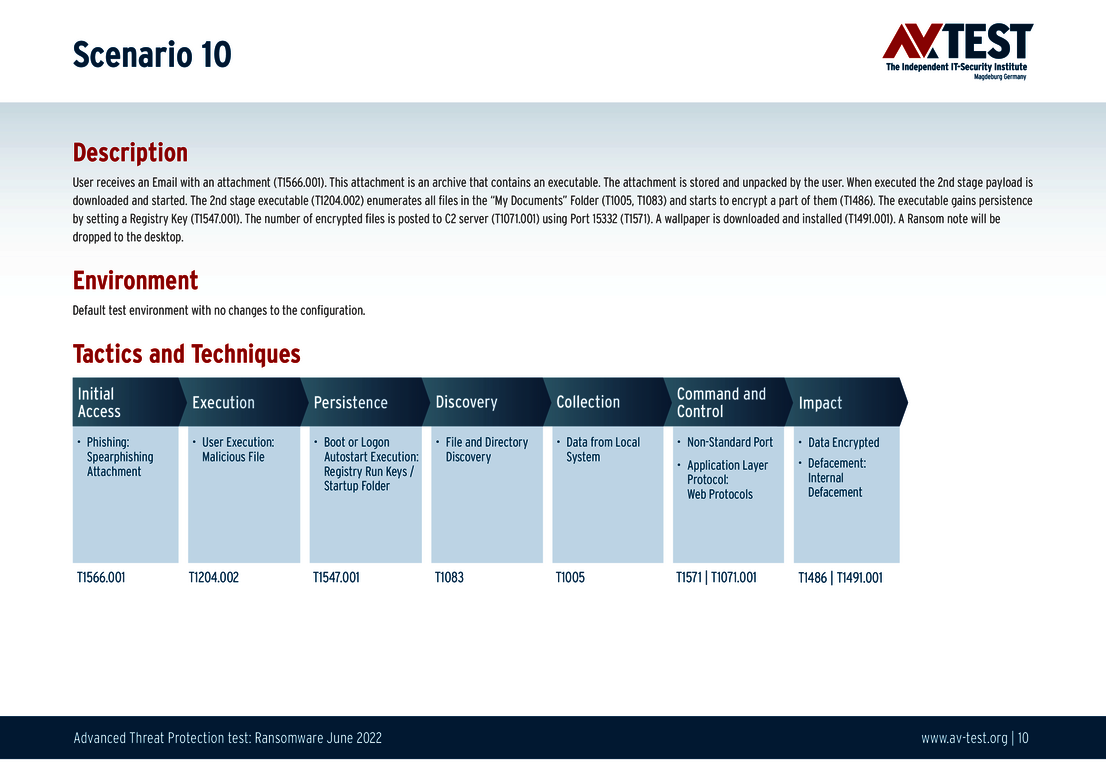

Prueba: 10 duros contrincantes para cada solución

Cada uno de los 10 escenarios de prueba está definido y descrito exactamente en los gráficos a continuación. Así, por ejemplo, uno de los ataques va precedido por un ataque de spear phishing y abre un correo con un archivo adjunto. El archivo allí oculto se ejecuta y comienza el verdadero ataque al sistema y la encriptación. El laboratorio muestra todos los pasos del escenario, indicándolos en el gráfico aplicando los códigos de “Techniques“ de MITRE ATT&CK. Esto permite, igualmente a los especialistas en el tema, saber exactamente de lo que se trata. Además, el laboratorio explica a los interesados los pasos técnicos de un test de Advanced Threat Protection en el artículo ya publicado: Nuevas defensas: prueba de soluciones EPP y EDR contra ataques de APT y ransomware.

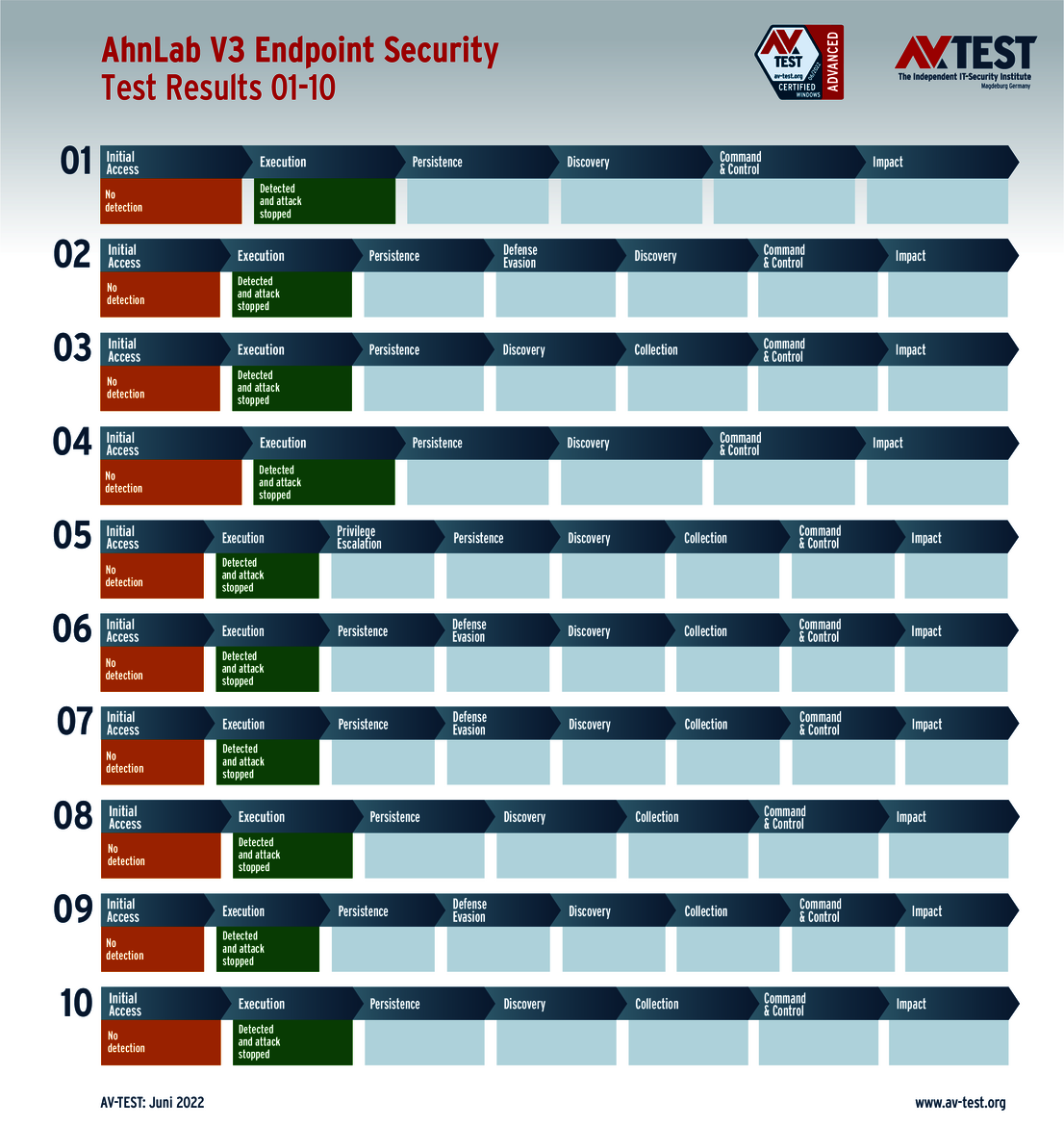

Los diferentes gráficos de resultados deben interpretarse así: El transcurso del test se muestra en una fila para cada ransomware. Es decir que hay 10 filas con resultados. Si una solución de seguridad detecta un ransomware en uno de los dos primeros pasos de un escenario (initial access o execution), el ataque se considera detenido. En tal caso, el código cromático muestra el color verde: se ha detenido el ataque. El amarillo indica que se ha detenido parcialmente el ataque. Y el naranja señala que no se ha detenido el ataque (no detection). El campo amarillo al final puede indicar dos resultados: que el ataque solo se ha detectado parcialmente y se han encriptado diversos archivos (some files encrypted) o bien se ha evitado que el ransomware encripte archivos, pero este permanece en el sistema (malware remains on system). Si al final de la fila del gráfico hay un campo naranja, se considera que el ataque no se ha detectado y el ransomware se ha podido ejecutar por completo (files encrypted).

Por cada ransomware completamente detectado y detenido, el laboratorio otorga 4 puntos. Si la detección es parcial, se deducen puntos. Por supuesto, si no se detecta el ataque, no se recibe ningún punto. En este test, una solución puede obtener 4 puntos por cada escenario y, en total, una puntuación en protección de 40. Atención, los test de Advanced Threat Protection se realizan cada dos meses, pero los escenarios pueden variar y, por tanto, también la máxima puntuación de protección.

Escenarios de prueba

Todos los escenarios de ataque están documentados de acuerdo con los estándares de la base de datos de MITRE ATT&CK. Los diferentes subpuntos, por ejemplo “T1059.001“, aparecen en la base de datos de MITRE para “Techniques“ bajo 1059.001 “Command and Scripting Interpreter: PowerShell“. Cada paso de la prueba, por lo tanto, está definido por especialistas y es trazable y comprensible.

Una buena protección para usuarios privados

En la prueba, la mayoría de los 16 paquetes de seguridad para usuarios privados demostraron que no solo prometen una buena protección, sino que también la aportan. 10 de los 16 protectores de sistemas detectaron a todos los atacantes sin problemas e impidieron cualquier acción. Todos ellos recibieron los 40 puntos máximos en la puntuación de protección: Ahnlab, Avast (las dos versiones), AVG, Avira, Bitdefender, Microsoft, Microworld, PC Matic y Trend Micro.

Los 6 productos restantes también detectaron a todos los atacantes de ransomware, pero solo los pudieron detener en gran parte y no por completo o en su totalidad. Malwarebytes con 37,5 puntos, así como G DATA y McAfee con 37 putos tuvieron en parte problemas con la detección, pero en casi todos los casos pudieron detener el ransomware en pasos posteriores. Con Malwarebytes, en un caso, se encriptaron algunos archivos. En casi todos los casos se creó en el registro de Windows una “run key“, que sin embargo no tuvo mayores consecuencias.

En el caso de VIPRE Security con 36 y NortonLifeLock con 35,5 puntos, el panorama es similar. El número de casos que no detectados, pero más adelante fueron detenidos, es superior. Y también se crearon claves de registro. Con VIPRE Security, en un caso, también se encriptaron algunos archivos.

K7 Computing solo consiguió 31 de los 40 puntos posibles. Este producto si bien detectó a todos los atacantes en la prueba, solo pudo detenerlos parcialmente en el transcurso de la misma. En varios casos permitió la agregación de una clave de registro y, en parte, tampoco se impidió la encriptación de datos.

Todos los productos recibieron tras la prueba el certificado “Advanced Certified“. La base para conseguir el certificado es obtener al menos un 75 por ciento (30 puntos) de los máximos 40 puntos en la puntuación de protección.

Soluciones contra ransomware para empresas

La tabla de las soluciones empresariales revela en seguida que 12 de los 13 productos examinados detectan a todos los atacantes. Solo Trend Micro tuvo que pasar en una ocasión. Pero la detección no significa automáticamente una defensa completa contra el ataque de ransomware. Afortunadamente, 8 de los 13 productos consiguieron detectar y evitar por completo los ataques. Por ello recibieron los 40 puntos máximos en la puntuación de protección: Ahnlab, Avast, Bitdefender (las dos versiones), Comodo, G DATA, Malwarebytes y Microsoft.

Las soluciones de Check Point y Seqrite los siguen con 38,5 puntos. Ambos tuvieron el problema de permitir que el ransomware ejecutara los primeros pasos del ataque y colocara una “run key“ en el registro de Windows. Los vigilantes consiguieron detener después el ataque, por lo que la clave de registro dejó de ser peligrosa.

Trellix tuvo el mismo problema que los dos productos anteriores en una sola ocasión. Sin embargo, no fue capaz de detener por completo el ataque, permitiendo la codificación de un par de archivos. Al final, Trellix obtuvo 37,5 puntos.

VMware y Trend Micro finalizaron la prueba con 36 puntos respectivamente. VMware tuvo problemas con dos ataques en el test. El primero pudo repelerlo en pasos posteriores, quedando solo una clave de registro. En el segundo caso, la defensa fue algo peor y unos pocos archivos fueron encriptados.

Trend Micro defendió a la perfección en 9 de los 10 casos. No obstante, en el décimo ataque, el atacante no fue detectado ni al principio ni por sus acciones, por lo que el ataque de ransomware tuvo éxito.

Para que un producto consiga el certificado “Advanced Approved Endpoint Protection“ tiene que obtener al menos un 75 por ciento (30 puntos) de los máximos 40 puntos de la prueba. La puntuación más baja obtenida en la prueba es de 36 puntos. Por lo tanto, todas las soluciones examinadas consiguieron el certificado.

Detectar es bueno, una defensa total es mejor

El test actual pone de manifiesto la dificultad de defender contra ransomware. Todos los productos participantes en la prueba, tanto para usuarios privados como para empresas, detectaron de inmediato a todos los atacantes, salvo una excepción. Sin embargo, diversas soluciones no pudieron detener el ransomware en algunos casos hasta pasos posteriores. En escasas ocasiones incluso se llegaron a encriptar archivos sueltos.

Aun así, el test muestra que la mayoría de los productos constituyen un socio de confianza en la defensa contra el ransomware. De las soluciones para empresas, 8 de las 13 consiguieron la máxima puntuación en protección de 40. En el caso de los usuarios privados son 10 de los 16 paquetes de seguridad. El resto de los productos no detuvieron el ransomware hasta pasos posteriores. Esto casi no produce daños, pero el fallo es penalizado con un descuento de puntos. Solo en unos pocos casos se llegaron a encriptar archivos. Solo en un caso de los 290 escenarios analizados, el ataque de ransomware tuvo éxito por completo. Un resultado muy bueno que inspira seguridad.