Aktuelle Nachrichten

11. November 2019 | Internet of Things

Klingelstreich – Fünf Video-Sprechanlagen im Sicherheitstest

Über das Smartphone sehen, wer an der Haustür klingelt, wenn man nicht zuhause ist: Nachrüstbare Video-Sprechanlagen auf WLAN-Basis erobern die Eingangsbereiche vieler Häuser und sorgen für ein Gefühl der Sicherheit. Doch wie sicher sind diese IoT-Geräte selbst und wie halten es die Hersteller mit der Privatsphäre ihrer Kunden und deren Nachbarschaft? Das AV-TEST Institut überprüfte fünf Videoklingeln auf Sicherheit und Datenschutz und deckt gefährliche Mängel auf.

Vollgestopft mit Erkennungsfunktionen

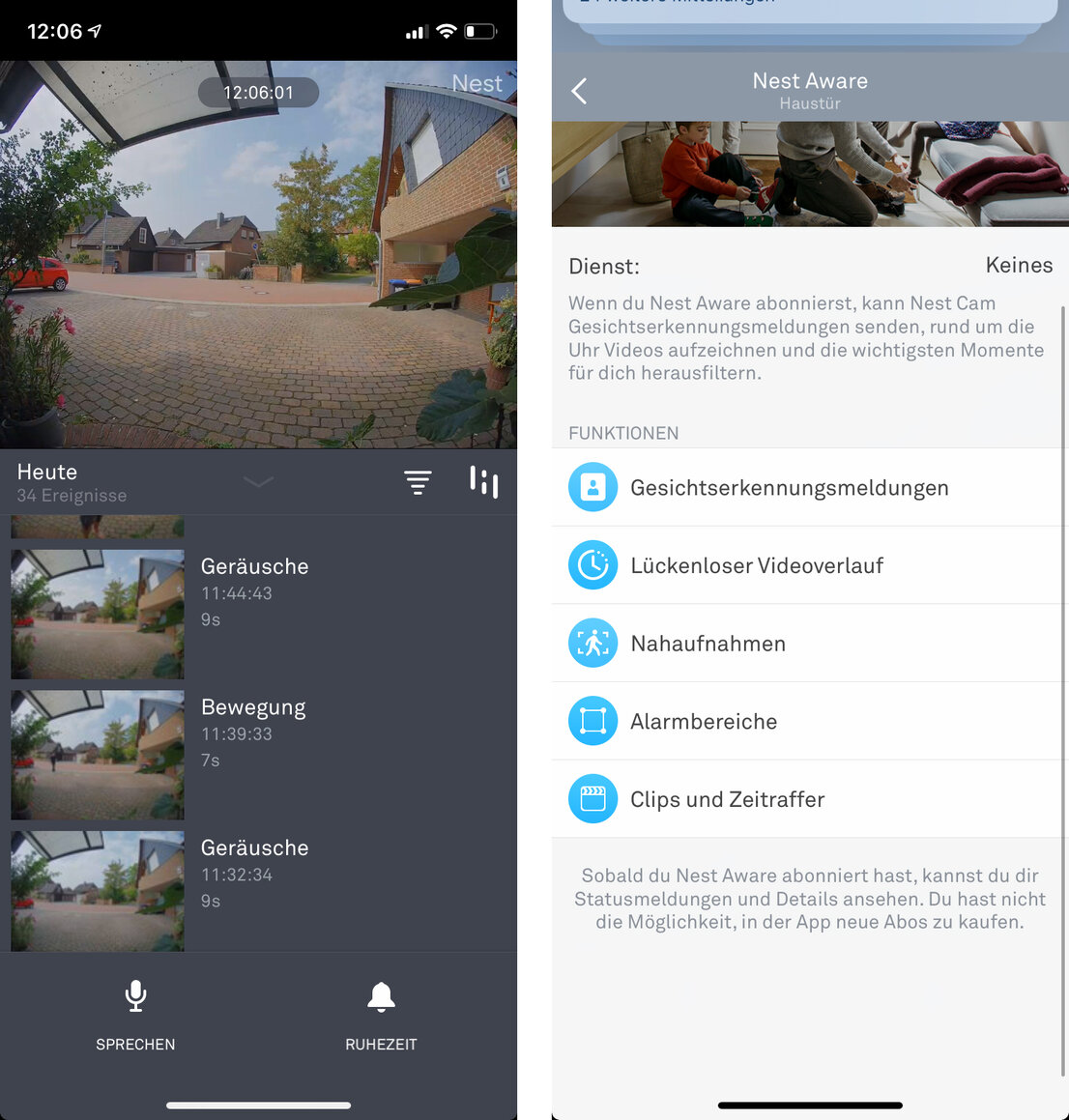

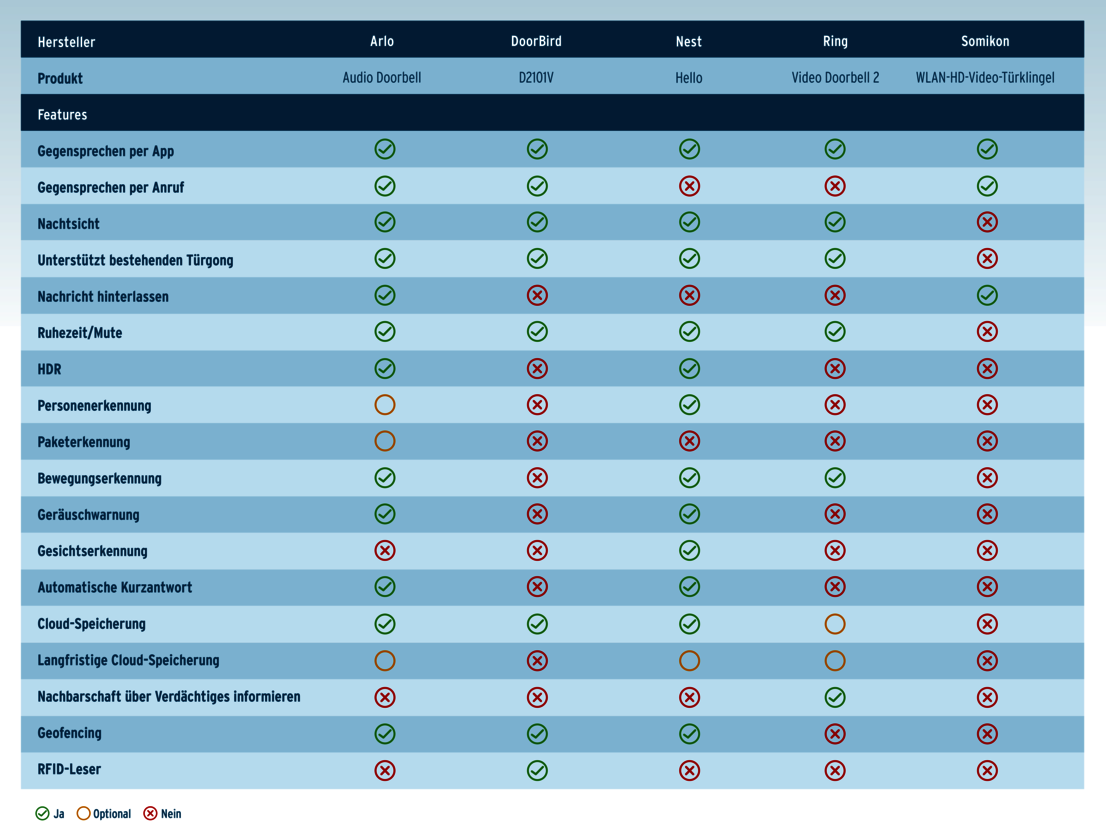

Vorbei die Zeit, als Kinder beim Klingelstreich noch eine Chance hatten. Denn heute schicken immer mehr smarte Klingelanlagen, ausgerüstet mit HD-Kamera, Geräusch- und Bewegungsmelder, bereits eine Nachricht mit Bild auf das Smartphone, wenn sich jemand der Haustür auch nur nähert. Die Kameras solcher Videoklingeln erfassen jede Situation vor der Haustür und versprechen „Streaming rund um die Uhr und lückenlose Videoaufnahmen“ in höchster Auflösung. Mittels Infrarot-Nachtsicht landen selbst bei Dunkelheit gestochen scharfe Bilder und Videos in den dazugehörigen Apps. Eine der getesteten Klingeln verfügt zudem über Gesichtserkennung und meldet nach dem biometrischen Besucher-Scan sogar, welche Person vor der Tür steht. Auf Wunsch speichern die Erfassungsgeräte das Foto- und Videomaterial lückenlos in Cloud-Speichern, welche die Hersteller zum Teil gegen Aufpreis mit den Videoklingeln anbieten.

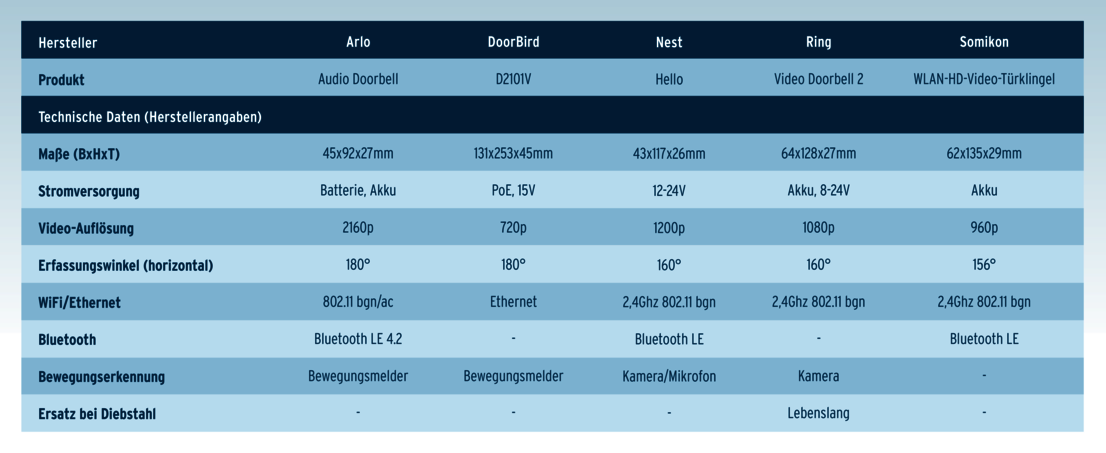

Folgende Geräte wurden im IoT-Labor des AV-TEST Instituts überprüft:

Neben den von den Herstellern vielgepriesenen Sicherheitsaspekten haben solche Videoklingeln selbstverständlich auch manch praktischen Nutzen. Im Unterschied zu herkömmlichen Gegensprechanlagen verfügen einige Geräte über ausgefeilte Kommunikationsfeatures. Per App lässt sich, eine flotte Internetverbindung vorausgesetzt, fast ohne Verzögerung mit Besuchern sprechen oder diese können selbst Sprachnachrichten für Bewohner hinterlassen. Für Zusteller bieten die Videoklingeln teils vorgefertigte Memos wie „Stellen Sie das Paket bitte vor der Tür ab.“, die sich per Knopfdruck übermitteln lassen. Ein getestetes Produkt bietet darüber hinaus eine Paketerkennung an. Werden Bestellungen geliefert und im Erfassungsbereich der Kamera abgelegt, erhalten zumindest Nutzer in den USA einen entsprechenden Hinweis. Und gekoppelt mit einem smarten Türschloss öffnet sich Familienmitgliedern, Handwerkern und Zustellern die Haustür sogar automatisch. Entsprechendes Vertrauen vorausgesetzt, liegt ein erwartetes Paket dann sicher im Eingangsbereich statt beim Nachbarn oder vor der Tür.

Nicht zuletzt aufgrund der umfassenden Kontrollmöglichkeiten der Videoklingeln müssen Nutzer allerdings auch Vertrauen in die Sicherheit der Produkte selbst sowie zu deren Herstellern haben. Denn eine ständig scharf geschaltete Videoklingel mit Datenspeicherung in der Cloud erfasst natürlich nicht nur Besucher, sondern auch die Bewohner des Hauses selbst. Ob dieses Vertrauen bei Erfassung, Weiterleitung und Speicherung anfallender Daten gerechtfertigt ist, überprüften die AV-TEST-Ingenieure in den Bereichen lokale und externe Kommunikation. Ebenfalls auf dem Prüfstand: die Sicherheit angebundener Apps und Onlinedienste sowie der Umgang der Hersteller mit Nutzerdaten.

Lokale Kommunikation: DoorBird blank im Netz

Angriffe auf die lokale Kommunikation ermöglichen das Abgreifen von Daten, im Fall von Videoklingeln etwa das Ausspähen von Film- und Videomaterial oder den Zugriff auf die Geräteeinstellung. Das ist beispielsweise durch mit Malware infizierte oder manipulierte Smartphones realisierbar, die im lokalen Netzwerk mit den Videoklingeln per Bluetooth oder WLAN kommunizieren. Drei der fünf überprüften Geräte – nämlich die von Nest, Ring und Somikon – bieten für solche Angriffsszenarien kein Potential, da sie nicht innerhalb des lokalen Netzwerks kommunizieren. Lediglich bei der Audio Doorbell von Arlo sowie der D2101V von DoorBird findet Kommunikation im lokalen Netzwerk statt. Während Arlo beim Datentausch nahezu alles richtig macht – lediglich über den DNS-Server aufgelöste Domains ließen sich nachverfolgen, was unnötig, aber auch unkritisch ist – stellte sich die DoorBird-Kommunikation als leicht angreifbar heraus: Denn die D2101V streamt nicht nur Daten unverschlüsselt und leicht abgreifbar im lokalen Netz, sondern darüber hinaus auch Nutzernamen und Passwörter. Das bedeutet: Angreifer mit Zugriff auf das lokale Netzwerk erhalten auch vollen Zugriff auf Bild- und Video-Dateien sowie auf die Steuerung der Videoklingel. So ist es Angreifern beispielsweise möglich, sich Fernzugriff auf die Kamera zu verschaffen, um Bewohner auszuspähen.

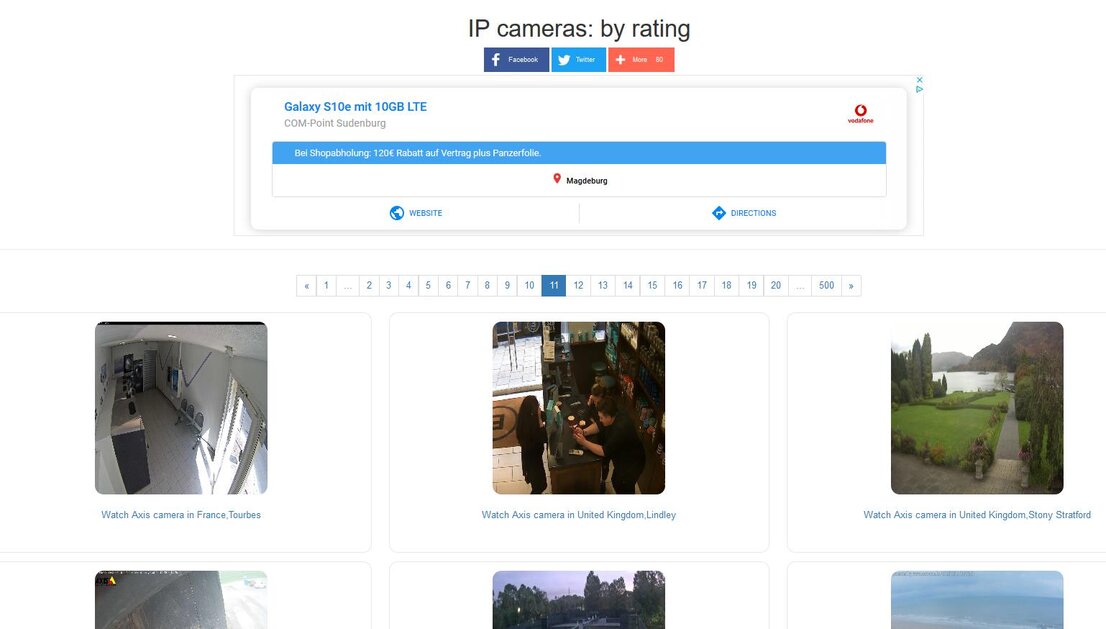

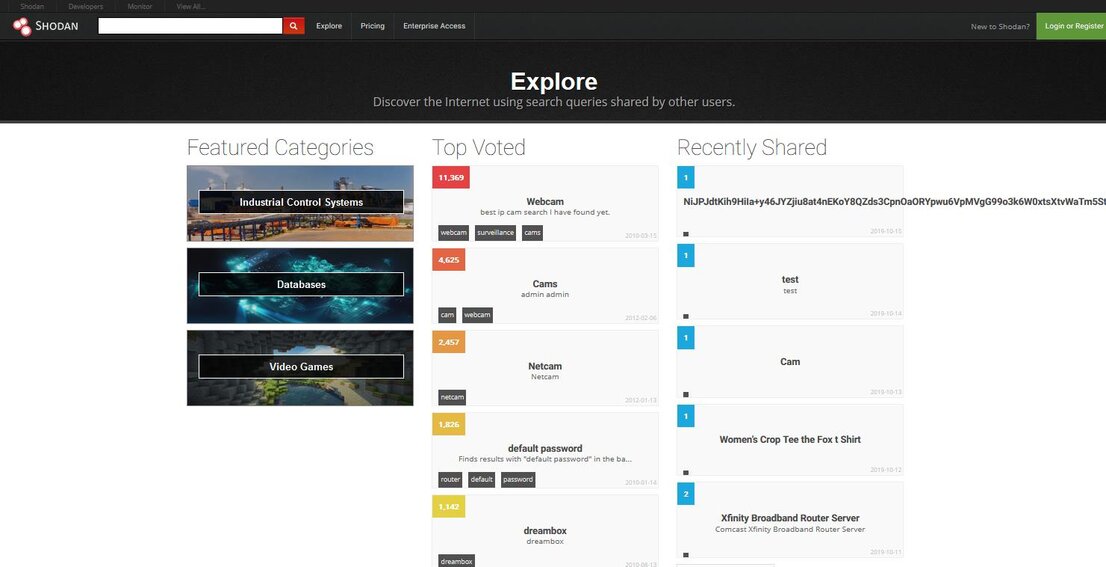

Externe Kommunikation: Bild- und Videodaten unverschlüsselt im Web

Weit größere Gefahr geht allerdings von schlecht geschützter Online-Kommunikation aus. Über schlecht geschützte Web-Zugänge sind die unterschiedlichsten Angriffsszenarien realisierbar: vom Abhören, Ausspähen und Manipulieren bis hin zum Lokalisieren von Kameras. Websites wie Insecam.org oder Shodan.io veranschaulichen, welche Möglichkeiten durch entsprechende Schwachstellen anonymen Angreifern aus der Ferne geboten werden. Da Herstellern von IoT-Produkten diese Angriffsszenarien längst bekannt sein müssten, sollten eigentlich alle Anbieter ihre Hausaufgaben in diesem für die Sicherheit ihrer Kunden kritischen Punkt erledigt haben. Das gilt insbesondere für Produkte wie Videoklingeln, die damit beworben werden, die Sicherheit ihrer Nutzer zu verbessern. Zudem erfassen diese Geräte mit Bild-, Video- und Ton-Aufzeichnungen, Bewegungsprofilen sowie biometrischer Erfassung besonders kritische und schützenswerte Daten. Und sie erfassen solche Informationen eben nicht nur von Käufern und Bewohnern, sondern von jeder Person, die in den Erfassungsbereich des Gerätes gerät.

Im IoT-Labor von AV-TEST zeigten sich allerdings nur drei von fünf Produkten im Rahmen der durchgeführten Schnelltests auf bekannte Sicherheitslücken gerüstet: So bewiesen die Videoklingeln der Anbieter Arlo, Nest, und Ring ordentliches Abwehrverhalten. Standardisierte Angriffe auf Login-Daten angebundener Clouddienste liefen aufgrund ausreichender Schutzmechanismen gegen Angriffe wie Man-in-the-Middle-Attacken ins Leere. Vernünftige Authentifizierungs-Anforderungen und -Features, etwa das Ablehnen von Trivialpasswörtern, Login-Sperren bei falschen Einwahlversuchen sowie der Einsatz von Zwei-Faktor-Authentifizierung wehrten einen Großteil der im Labor durchgeführten Angriffe sicher ab. Alle drei Produkte setzen zum Datenversand zwischen Videoklingel und App zudem aktuell als ausreichend sicher geltende Verschlüsselungstechnik ein. Updates zur Aktualisierung der Produkte erfolgten gleichermaßen über verschlüsselte Verbindungen und waren dementsprechend nicht einfach mit manipulierten Dateien auszutricksen.

Leichtes Spiel für Angreifer bei DoorBird und Somikon

Anders sah es dagegen bei den Produkten der Hersteller DoorBird und Somikon aus: Beide Hersteller verschlüsseln zwar immerhin den Zugriff auf angeschlossene Onlinekonten. Doch die Video- und Tonübertragung zwischen Gerät und Cloud-Anbindung sowie zwischen Cloud und App erfolgt bei DoorBird nicht vollständig verschlüsselt. Dementsprechend bietet sich Angreifern die Möglichkeit, in den unverschlüsselten Datenstrom einzugreifen. Abgesehen von solch klaren Sicherheitslücken fehlen der D2101V von DoorBird auch sinnvolle Sicherheitsfeatures wie etwa die Zwei-Faktor-Authentifizierung.

Nur geringfügig besser zeigte sich das Online-Abwehrverhalten der WLAN-HD-Video-Türklingel. Auch die Somikon-Videoklingel überträgt Daten teilweise unverschlüsselt und erleichtert Angreifern damit die Arbeit. Nicht nur Vorschau-Screenshots für die App, auch Nutzerdaten und Informationen über das eingesetzte Smartphone posaunt die Videoklingel ungeschützt ins Internet. Sinnvolle Features wie Zwei-Faktor-Authentifizierung, Login-Sperren bei fehlerhaften Anmeldeversuchen sowie die Absicherung von Updates fehlen auch hier. Für Angreifer bieten beide Produkte deutlich zu viel Angriffsfläche, um empfohlen werden zu können.

App-gesichert?

Im Sicherheitscheck der zugehörigen Apps zeigte sich DoorBird dagegen besser gegen Angriffe gewappnet. Ebenfalls überzeugen konnten die Apps von Nest und Ring. Bei der Arlo-App fanden die IoT-Ingenieure potentielle Schwachstellen, die durch Programmmodule von Drittanbietern eingeschleppt wurden, allerdings leicht zu bereinigen sind. Mehr Arbeit wartet dagegen auf die App-Programmierer von Somikon. Die Applikation legt Daten unverschlüsselt auf den Test-Smartphones ab, darunter auch Screenshots. Außerdem enthält die App eine beträchtliche Menge an Third-Party-Code und Tracking-Modulen, die viele Nutzerdaten sammeln. So erfasst die App auf dem Smartphone etwa Informationen über installierte Applikationen und leitete diese dann an den chinesischen Hersteller weiter.

Bedenken bei Privatsphäre und Datenschutz

Bei Kameras, vor allem wenn sie außerhalb der eigenen vier Wände installiert sind, ist nicht nur der Schutz der eigenen Daten zu beachten. Immerhin geraten auch Personen, die der visuellen Erfassung vor Betreten des Kamerabereichs nicht zustimmen können, in den Blickwinkel der Geräte. Für eine solche Datenerfassung gelten in unterschiedlichen Ländern entsprechend auch unterschiedliche nationale Regeln. In Europa, insbesondere in Deutschland, dürfte die ungefragte Erfassung bzw. die Erfassung von Personen ohne deren ausdrückliche Zustimmung durch die Datenschutz-Grundverordnung (DSGVO) am kompliziertesten sein. Ein klar erkennbares Hinweisschild vor Betreten des Erfassungsbereichs der Kamera gilt als absolutes Minimum. Zudem dürfen Kameras bestenfalls das eigene Privatgrundstück, nicht aber öffentliche Zugänge oder das Nachbargrundstück erfassen. Weitere Regeln zur Zulässigkeit von Kameraaufnahmen und zur Verarbeitung, Speicherung und Löschung von Daten gilt es zu darüber hinaus beachten.

Ring: Die Polizei guckt mit

In den USA sind die rechtlichen Grenzen dagegen deutlich weiter gesteckt und werden von Ring, beziehungsweise Amazon, offenbar auch recht exzessiv ausgelegt. So soll Ring laut unterschiedlichen Pressequellen mindestens 200 Polizeibehörden zur Vermarktung ihrer Videoklingeln eingespannt haben, die Kameras bei Bürgern aktiv beworben, vergünstigt angeboten und teilweise sogar verschenkt haben sollen. Im Gegenzug seien den Polizeibüros über die zugehörige „Neighbors“-App Zugriff auf von Privat-Kameras erstellte Überwachungsvideos eingeräumt sowie pro App-Download z. B. ein Guthaben durch Hersteller Ring für den Erhalt weiterer Videoklingeln angerechnet worden sein. Mit diesem fragwürdigen Angebot scheint Ring/Amazon in den U.S.A. recht erfolgreich im Vertrieb seiner Videoklingeln zu sein, wie die Karte der teilnehmenden Polizeistationen auf Google Maps zeigt. Inwieweit Kunden einem Anbieter mit solcher Datenschutzpraxis vertrauen wollen, der zuletzt auch wegen heimlicher Auswertung von Daten seiner Sprachassistenten sowie Indoor-Kameras in die Kritik geraten ist, muss jeder Käufer selbst einschätzen.

Zumindest was die Datenschutzrichtlinie der in diesem Test überprüften Videoklingeln angeht, lassen sich Ring keine Vorwürfe machen. Der Hersteller informiert ausführlich über die vielen in der App enthaltenen Tracking-Module und gibt erschöpfend Auskunft über die Vielzahl an Daten, die die App über Nutzer sammelt und an Amazon weiterleitet. Als Google-Tochter informiert Nest in seiner Datenschutzerklärung ebenfalls extrem ausführlich über erzeugte, gesammelte, ausgewertete und weitergeleitete Daten, wie vom Mutterkonzern gewohnt. Aufgrund umfassender Sensorik, wie etwa in Verbindung mit der Gesichtserkennung, gibt es hier zudem erhöhten Klärungsbedarf. So informiert Google zwar ausreichend über entsprechende Features sowie Datenspeicherung und -nutzung, erklärt sich aber gleichzeitig zum bloßen Auftragsverarbeiter und wälzt somit alle datenschutzrechtlichen Pflichten auf Käufer und Nutzer ab.

Hersteller Somikon räumt sich in seiner Datenschutzerklärung umfangreiche Rechte zur Datenerfassung und Nutzung ein, die klare Zweifel an einer Kompatibilität mit der DSGVO aufkommen lassen. So verlangt die App weitreichenden Zugriff auf das Smartphone und enthält sehr viele Module zur Datenausleitung an chinesische Unternehmen. Noch deutlich schlechter erwiesen sich die Datenschutzregelungen von DoorBird, die nicht einmal auf das Produkt und dessen Datenerfassungsmöglichkeiten Bezug nehmen, sondern sich ausschließlich auf das Unternehmen beziehen. Informationen über Art der Datenerfassung sowie Nutzung und Speicherung bleibt das Unternehmen seinen Kunden schuldig. Das entspricht absolut nicht der aktuellen Rechtslage und musste von den Testern daher mit der Note „ungenügend“ geahndet werden. Bei der Datenschutzerklärung von Arlo gab es dagegen nichts zu beanstanden.

Fazit: drei von fünf Geräten empfehlenswert

Mit der Arlo Audio Doorbell in Kombination mit dem Kamerapaket „Ultra“, der Hello von Nest und der Doorbell 2 von Ring erarbeiten sich drei von fünf überprüften Videoklingeln die Bestnote im Sicherheitsschnelltest des AV-TEST Instituts. Die aktuelle Berichterstattung über Unzulänglichkeiten im Datenschutz bei der Ring-Mutter Amazon wird hier der Vollständigkeit halber erwähnt, ist jedoch nicht Bestandteil oder Kriterium dieses Testverfahrens. Die WLAN-HD-Video-Türklingel von Somikon schneidet aufgrund von Sicherheitsmängeln im Testpunkt externe Kommunikation sowie von Schwächen bei der Prüfung hinsichtlich App und Datenschutz mit lediglich einem von drei Sternen ab und kann somit nicht empfohlen werden. Noch schlechter schlägt sich die D2101V von Hersteller DoorBird, die grobe Sicherheitsmängel in fast allen überprüften Testkategorien aufweist und dementsprechend keinen der drei möglichen Sterne erhält.