Aktuelle Nachrichten

11. Dezember 2020 | Forschung

Erpresser-Spam: Spiel mit der Angst

Spam-Mails mit erpresserischen Inhalten nehmen viele Anwender leider immer noch zu ernst. Nutzer reagieren auf Drohungen, dass sie gehackt wurden und zahlen Erpressungsgelder. Das Labor von AV-TEST erklärt, was hinter diesen nervigen Mails steckt und was Sie selbst für mehr Sicherheit machen können.

Jeder Mail-Nutzer hat schon einmal Spam bekommen. Manchmal sind darunter auch Erpresser-Mails, in denen die Zahlung von Bitcoins gefordert wird. Aber das ist alles Lug und Trug und setzt teilweise auf übertriebene Gutgläubigkeit oder die Angst, dass Angreifer wirklich in Besitz von persönlichen Geheimissen sind und diese veröffentlichen. Die Labor-Experten von AV-TEST erklären, wie die Erpresser-Mails strukturiert sind, auf was die Angreifer bauen und wie Sie sich am besten verhalten.

Spam-Mails lassen sich meist recht gut aufhalten. Schutz-Software oder spezielle Tools filtern Spam seit Jahren mit aufwendiger Technik und Analysen. So lassen sich Massen-Mails anhand der Versand-Server oder Mail-Adressen erkennen. Auch die immer gleiche Betreffzeile einer Mail hilft beim Filtern. Hat eine Spam-Mail gefährliche Links, verseuchte Bilder oder Anhänge im Gepäck, lassen sich diese technisch gut aussortieren. Verschiedene Quellen, wie Statista, Cisco oder andere Security-Anbieter registrieren ein weltweit tägliches Mailaufkommen von etwa 300 Milliarden Mails. Bis zu 85 Prozent davon sind Spam-Mails, die per Erkennungs-Technik, Machine Learning oder KI ausgefiltert werden!

Weltweit: 300 Milliarden Mails am Tag!

Hat eine Spam-Mail aber multiple Absender, wechselnde Betreffe und einen reinen Textinhalt, so ist diese recht schwer auszufiltern. Das wissen auch Cyberkriminelle und haben mit diesem Wissen zwei besondere Arten von Erpressung-Mails entwickelt. Der Nutzer erhält immer eine recht personalisierte Spam-Mail. Zusammengefasst lauten die beiden Mail-Fassungen in etwa so:

1. „Ich habe alle Ihre Passwörter und Zugriff auf Ihre Daten, da ich Sie komplett gehackt habe. Zahlen Sie oder ich stehle Ihre Identität und Ihr Leben und veröffentliche Ihre Geheimnisse.“

2. „Ich habe Ihre Webcam geknackt und Sie gefilmt, als Sie Nacktbilder und Pornos geschaut haben. Zahlen Sie oder ich blamiere Sie bei Ihrer Familie, Freunden und bei Ihrem Arbeitgeber.“

Die Behauptung in der ersten Mail-Fassung wird oft noch mit passenden Login-Daten samt Mail-Adresse und Passwort untermauert. In vielen Fällen kennen die Nutzer das angegebene Passwort. Das hat zwei Gründe. Entweder es handelt sich um ein extrem oft verwendetes Passwort, wie „12345“. Oder die genannten Account-Daten samt Passwort stammen aus großen Hacks von Datenbanken, die im Darknet verkauft oder veröffentlicht wurden, wie etwa aus Mongo-DBs oder Sammlungen wie der „Collection#1“, die inzwischen bis Nummer 5 reicht. Bereits in der ersten Collection waren 773 Millionen eindeutige E-Mail-Adressen und 21 Millionen Passwörter enthalten. Alle diese Daten nutzen Cyber-Angreifer für ihre Spam-Mails. Der Erpresser fordert für seinen Nicht-Angriff eine Summe in Bitcoins, die man zu einer Wallet, einer digitalen Brieftasche, überweisen soll; was natürlich niemand machen sollte!

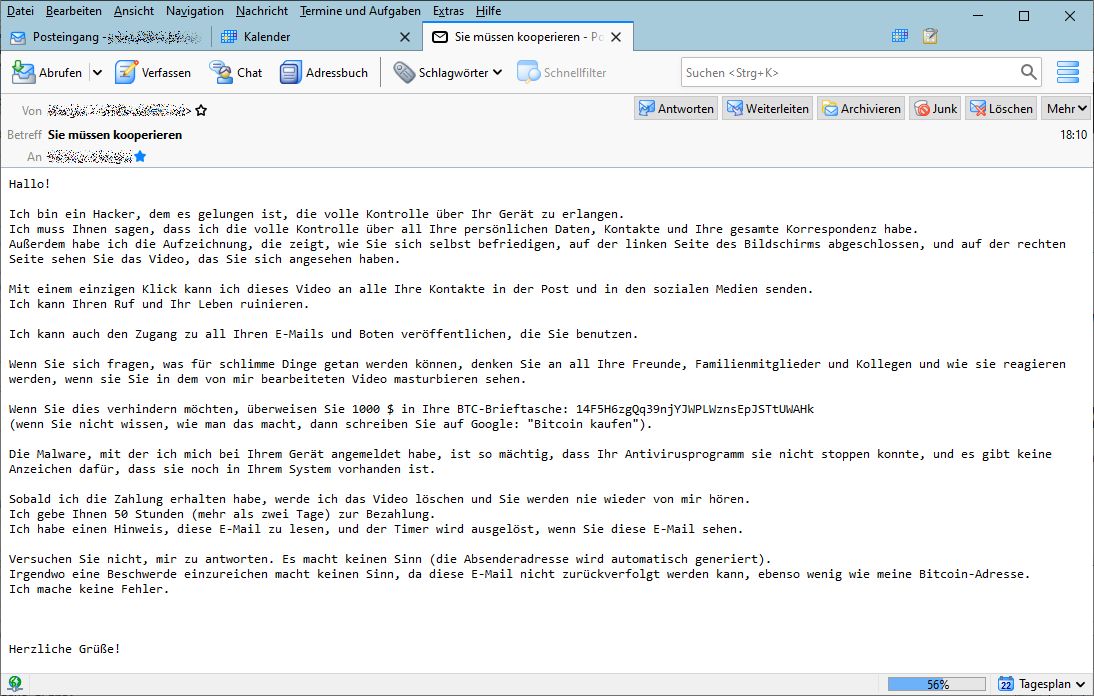

Die klassische Hacker-Mail soll Nutzer täuschen

Der Empfänger wird dreist belogen, dass er gehackt wurde und der Erpresser nun alles veröffentlichen und die Nutzeridentität vernichten wird, wenn nicht gezahlt wird – zahlen Sie nie!

„Ich habe Sie beim Porno schauen gefilmt!“

Die zweite oft genutzte Mailform setzt auf den „Blame & Shame“-Effekt. Der Absender der Spam-Mail behauptet, dass er den Empfänger mit Hilfe seiner eigenen Webcam gefilmt hätte, während dieser Erwachseneninhalte, wie etwa Pornos, im Internet konsumiert hat. Der Erpresser verlangt in der Mail eine Summe in Bitcoin, damit er diesen Film oder die Standbilder nicht an Familie, Bekannte, Freunde oder an den Arbeitgeber schickt. Das Modell ist auch hier gleich: es wird eine Summe in Bitcoin gefordert, die man auf eine angegebene digitale Brieftasche (Wallet) einzahlen soll. Dann würden der Film oder die Bilder sicher gelöscht.

In beiden genannten Mail-Attacken schreibt der Angreifer natürlich auch, dass alle Gegenmaßnahmen nutzlos sind. So wird oft behauptet, dass eine Schad-Software das Ändern von Passwörtern verhindert, oder dass der Angreifer bereits kompromittierendes Filmmaterial oder blamierende Bilder an anderer Stelle gesichert hat.

Erpresser-Mails: Alles Lug und Trug – zahlen Sie nie!

Unser Tipp: lassen Sie sich von solchen E-Mails nicht verunsichern. Deren Inhalt und die genutzten persönlichen Daten stammen aus gestohlenen Datenbanken oder sind rein zufällig passend. Zahlen Sie auch niemals die geforderte Summe in Bitcoins! Jeder Mensch hat seine kleinen Geheimnisse und Vorlieben, dazu gehört bei vielen auch der Besuch einer Porno-Webseite. Die Angreifer haben nichts in der Hand! Sie setzen auf die Gutgläubigkeit der Nutzer und versuchen das Schamgefühl auszunutzen. Man muss wissen: jede bezahlte Summe in Bitcoins finanziert nur weitere Attacken auf Sie und andere Nutzer.

Leider passiert es immer wieder, dass verunsicherte Nutzer das Lösegeld zahlen. Die entsprechenden Bitcoin-Konten kann man auch beobachten, der Konto-Schlüssel steht ja in der Mail. Das hat das Labor von AV-TEST bei einem Konto getan und registriert, dass etwa 750.000 Euro eingegangen sind. Da in der Erpresser-Mail etwa 800 bis 1.000 Euro gefordert werden, haben somit fast 1.000 Mail-Empfänger gezahlt. Das Labor hat dazu etwa 90.000 Mails getrackt. Somit liegt die Bezahlquote zwar deutlich unter 0,1 Prozent, aber die eingenommene Summe ist trotzdem sehr hoch.

Wenn Sie öfter Spam-Mails bekommen, dann sollten Sie sich eine Strategie für die weitere Mail-Nutzung und Ihre Passwörter überlegen. Das ist im Grunde ganz einfach. Zuerst einmal sollten Sie prüfen, inwieweit Ihre Mail-Adresse und Ihre Passwörter kompromittiert sind. Dabei helfen Ihnen Online-Services und Test-Tools.

Check: Wer kennt bereits Ihre Mail-Adresse und Ihre Passwörter?

Zu den vielen gehackten Datenbanken und veröffentlichten Zugangsdaten haben aber nicht nur Kriminelle einen Zugang. Viele Organisationen und Webseiten haben die Datenmengen gesammelt und bieten Webseiten an, auf denen man alle seine Mail-Adressen checken kann. Hier eine kleine Übersicht zu empfehlenswerten Seiten.

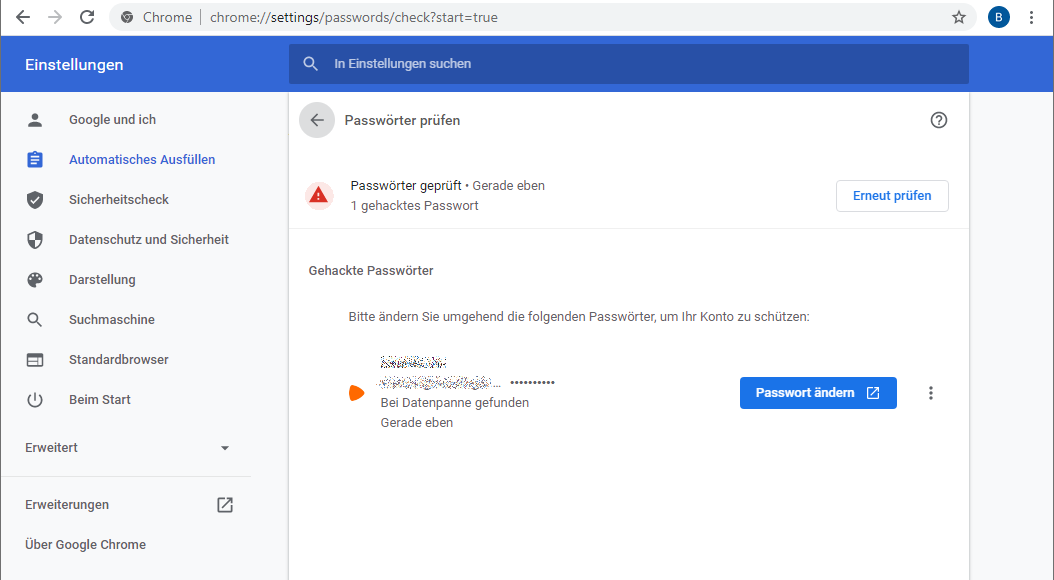

Wer ein Google-Konto nutzt und damit in seinem Browser angemeldet ist, kann dort seine Account-Daten sowie Passwörter abspeichern. Alle diese Zugangsdaten lassen sich dann manuell oder automatisch mit Hilfe des Browsers prüfen. Das geht zum Beispiel in Chrome (oder auch in Firefox und Edge) über „Einstellungen, Sicherheitscheck“ und beim Punkt Passwörter mit „Ansehen“. Dort findet man alle Account-Daten mit dem Hinweis „Passwort gehackt“. Verwendet man auf einer Webseite bereits öffentlich gemachte Anmeldedaten, dann meldet das Chrome sofort und fordert den Nutzer zur Prüfung aller anderen Login-Daten auf.

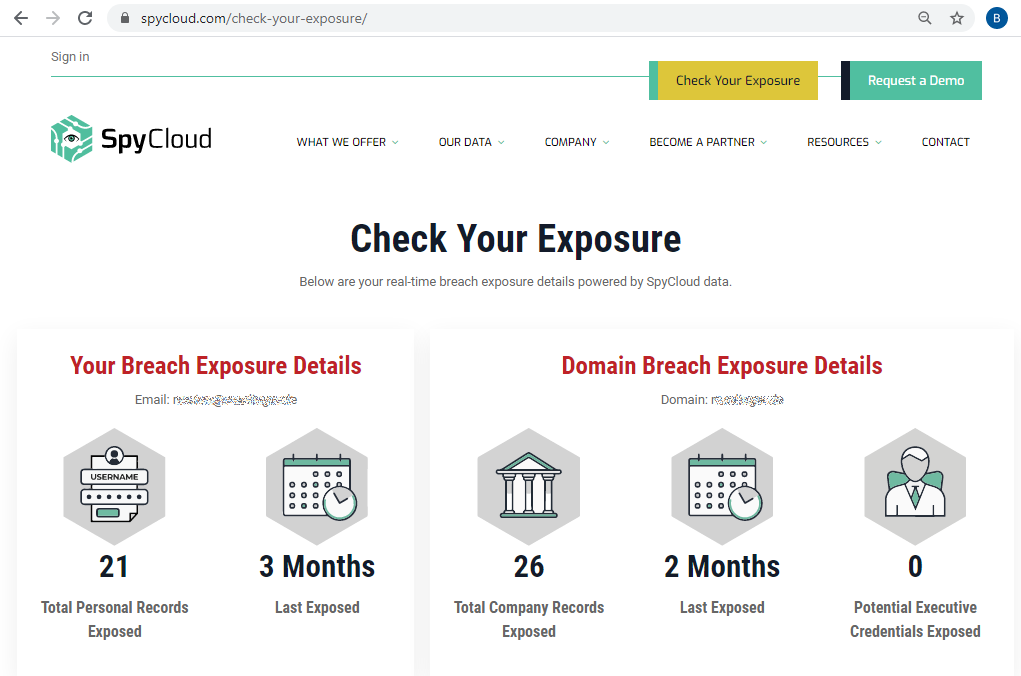

Auch bei Spycloud lassen sich Mail-Adressen abfragen, ob sie in den Datenbanken mit gehackten Passwörtern auftauchen. Allerdings ist das etwas aufwendiger: nach der Eingabe der Mail-Adresse und der Prüfung gibt es eine erste Übersicht über den Status. Danach kann der Nutzer sich eine Mail zur Verifizierung schicken lassen und sich abschließend einen Account einrichten. Dort finden sich dann alle Einzelheiten der Prüfung.

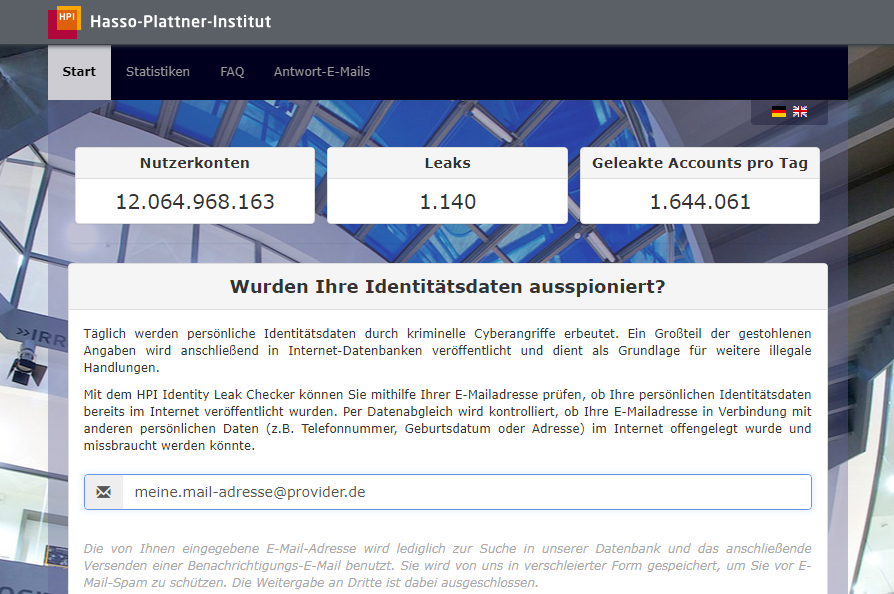

Das deutsche Hasso-Plattner-Institut bietet ebenfalls einen Sicherheits-Check für Mailadressen an. Allerdings lässt der Datenschutz (DSGVO bzw. GDPR) keine sofortige Auswertung am Bildschirm zu. Daher sendet das Institut eine E-Mail an die geprüfte Adresse mit einer sehr ausführlichen Analyse.

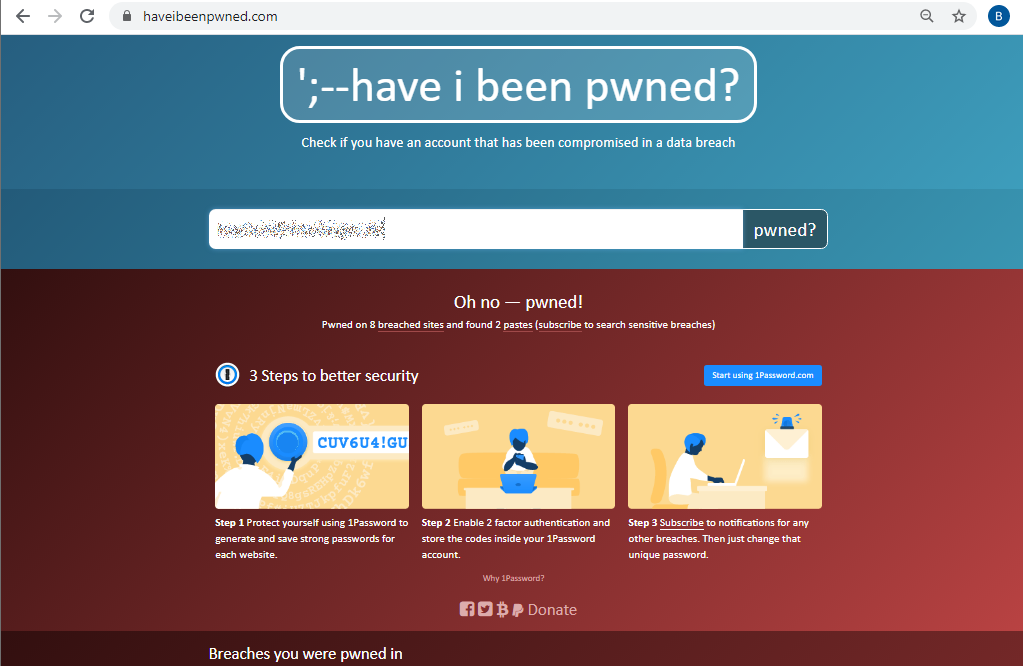

Die Seite have-I-been-pwned hat eine große Sammlung an Datenbanken mit geleakten Daten aus dem Internet und dem Darknet. Nach der Abfrage einer Mail-Adresse zeigt die Seite als Ergebnis alle Datenbanken, in der die Mail-Adresse auftaucht, woher die jeweilige Datenbank stammt und welche Daten dort erfasst sind.

Passwörter im Check bei Online-Services

Beim deutschen Hasso-Plattner-Institut kann man seine Mail-Adresse checken, ob sie in einer der viele Datenbanken mit öffentlichen Login-Daten zu finden ist

Passwort-Check bei Spycloud.com

Der Service von Spycloud liefert nach einer Anmeldung alle Infos, ob Login-Daten einer Mail-Adresse oder alle Adressen einer Domain gehackt wurden

Abhilfe schaffen: Passwörter wechseln und sichern

Mit der richtigen Strategie können Sie auch eine belastete Mail-Adresse weiter nutzen und müssen keine Angst mehr haben, dass man Ihre Passwörter kennt oder errät. Denken Sie darüber nach, ob Sie sich vielleicht auch mit ein oder zwei zusätzlichen Mail-Adressen mehr Sicherheit verschaffen können. Eine E-Mail-Adresse könnte für unwichtige Seiten und Gewinnspiele dienen, die zweite für etwas ernstere Webangebote oder Foren und die Haupt-Mail-Adresse für alles Geschäftliche, Einkäufe und Bestellungen. Während die unwichtige Mailadresse ein einfaches Passwort hat, können Sie mit den anderen etwas komplizierte Passwörter nutzen. Bei Anmeldungen sind Ihnen auch die gängigen Browser, wie Chrome, Firefox oder Edge behilflich. Denn sie speichern nicht nur Login-Daten, sondern bieten auch per Passwort-Generator angefertigte, sichere Passwörter an.

Zusatz-Tools und Online-Services für Passwörter nutzen

Wenn Sie den verschlüsselten Speichern der Browser nicht trauen, können Sie auch andere Passwortmanager nutzen. Einige davon finden Sie als Zusatzfunktion in Ihrer Schutz-Software, sofern Sie eine Premium-Variante nutzen, wie etwa Kaspersky Internet Security Total oder Norton 360. F-Secure bietet sein Tool KEY bei der Nutzung auf einem PC kostenlos an. Es gibt aber auch noch einige Online-Services, die Passwörter verwalten. Die meisten sind für die private Nutzung in der Grundvariante sogar kostenlos. Dazu gehören zum Beispiel Avira Password Manager, McAfee True Key oder LastPass.

Wenn Sie die totale Kontrolle über Ihre Passwörter möchten, dann empfiehlt sich auch das bekannte Windows-Tool KeePass. Damit verwalten Sie auf Ihrem PC eine Passwort-Datenbank und legen selbst fest, wie stark Sie diese verschlüsseln möchten.

Wie Sie am besten Passwörter finden und noch mehr Tipps zu Passwort-Tools und weitere Absicherungen, wie etwa 2-Faktor-Authentifizierung, zeigt Ihnen auch unser Artikel „Sichere Passwörter – ganz einfach!“.

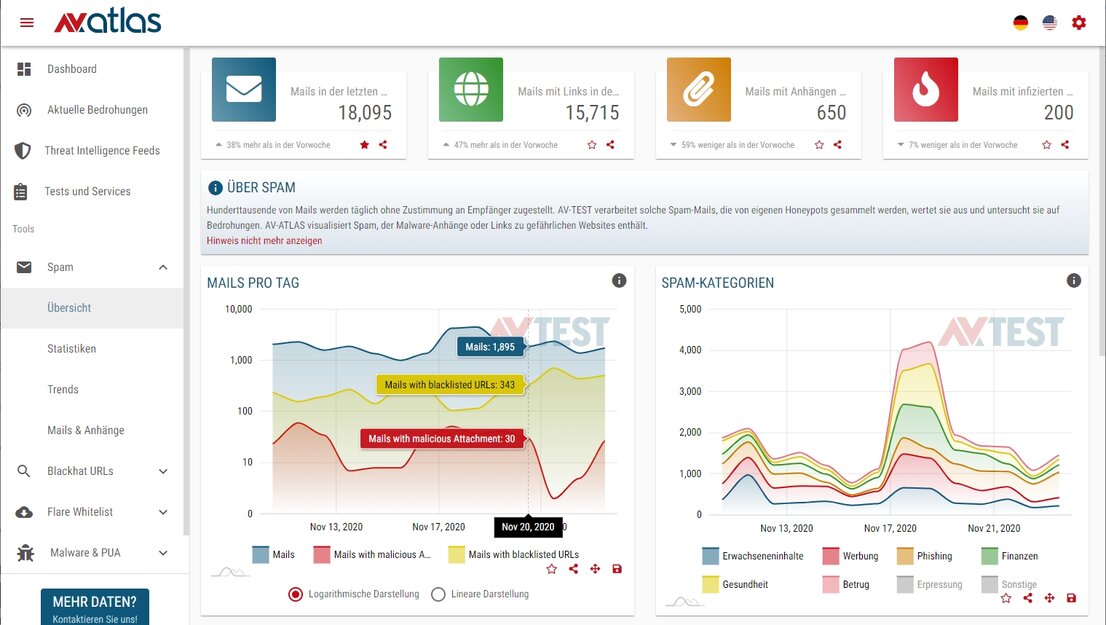

AV-Atlas zeigt die aktuellen Bedrohungen

Was gerade bei Spam-Mails und anderen Attacken aktuell verbreitet wird, zeigt Ihnen die kostenlose Plattform AV-Atlas.

Unter der Adresse AV-Atlas.org finden Sie alles zum Thema aktuelle Bedrohungen, Spam, gefährliche URLs oder Malware und PUA (Potenziell Unerwünschte Anwendungen). Das Labor von AV-TEST sammelt rund um die Uhr an 365 Tagen im Jahr viele gefährliche Daten, Mails oder Webadressen und analysiert sie. Auf AV-Atlas lassen sich so schnell und übersichtlich zum Beispiel die gefährlichsten Spam-Mails und alle Infos dazu finden: Welches Land gerade die meisten Spams verschickt, welche Dateiformate an den Mails hängen, welche Betreffzeile genutzt wird und wie gefährlich die Mails sind – etwa nur nervige Werbung oder Erpresser-Spam. Ebenfalls interessant: der aktuelle Trend bei Spam.

Aber AV-Atlas hat noch mehr zu bieten als die Auswertung von Spam. So gibt es Analysen zu aktuellen Cyber-Attacken mit Schad-Software oder PUA. Die Übersicht nennt die Angriffsvarianten und Dateitypen und zeigt in der Statistik deren Verbreitung.

Recht neu ist die Übersicht, wie IoT-Geräte attackiert werden, wie zum Beispiel intelligente Lautsprecher, App-gesteuerte Lampen oder Wärmeregler für die Wohnung. Eine Wortwolke stellt dabei die bei der Attacke genutzten Passwörter da. Wenn Sie einige davon gleich wiedererkennen, sollten Sie sich von deren Nutzung schnell verabschieden und sie durch sichere Varianten ersetzen.