Dernières Actualités

10 avril 2017 | Autres tests

Test de logiciels de sauvegarde : l’assurance anti-ransomware

Depuis longtemps déjà, un concept de sécurité bien pensé doit inclure non seulement un antivirus, mais aussi un logiciel de sauvegarde. En ces temps propices aux attaques de ransomware de plus en plus rusées, ces programmes spécialisés dans la sauvegarde des données peuvent vous faire gagner du temps, de l’argent et vous épargner des soucis. L’institut AV-TEST a mis quatre nouveaux programmes de sauvegarde sur le banc d’essai, cependant seul un des programmes testés a obtenu le certificat « Approved Backup & Data Security Software ».

Si l’antivirus est déjoué et qu’un écran de verrouillage empêche d’accéder au système et aux fichiers importants, alors les utilisateurs de Windows sont répartis en deux catégories : ceux qui sont victimes du ransomware et ceux qui utilisent des programmes de sauvegarde. Ces derniers peuvent aborder les attaques de logiciels de rançon de type cheval de Troie de manière bien plus détendue. Ils disposent en effet d’un niveau de protection supérieur pour se défendre contre des attaques agressives de programmes malveillants. Dans le meilleur des cas, le programme de sauvegarde des données détecte l’attaque, la stoppe et restaure le système ou les données attaquées grâce à la dernière version enregistrée sûre. Si ce n’est pas possible, il peut tout de même restaurer les dernières copies sûres. En plus des fonctions de sauvegarde classiques, de la facilité d’utilisation et de la performance de sauvegarde et de restauration, les experts d’AV-TEST ont également testé la réaction des programmes face à des attaques de logiciels malveillants actuels

Attaques de ransomware : le temps, c’est de l'argent.

Les chevaux de Troie de rançon ridiculisent régulièrement les logiciels antivirus. Il s’écoule en général plusieurs heures entre la première découverte de programmes malveillants actuels par des programmes antivirus isolés et leur inclusion dans la dernière base de définition virale. Ce délai confère une avance dangereuse aux maîtres chanteurs d’Internet. En effet, en fonction du type de propagation du logiciel malveillant, il peut suffire de cliquer sur un lien dans un e-mail au mauvais moment pour transformer en une seconde des utilisateurs insouciants en victimes d’un chantage en ligne s’élevant à des centaines d’euros. Voilà pourquoi, un bon concept de sécurité devrait toujours inclure un logiciel de sauvegarde pour compléter l’antivirus actualisé en permanence.

Sauvegardes de la nouvelle génération

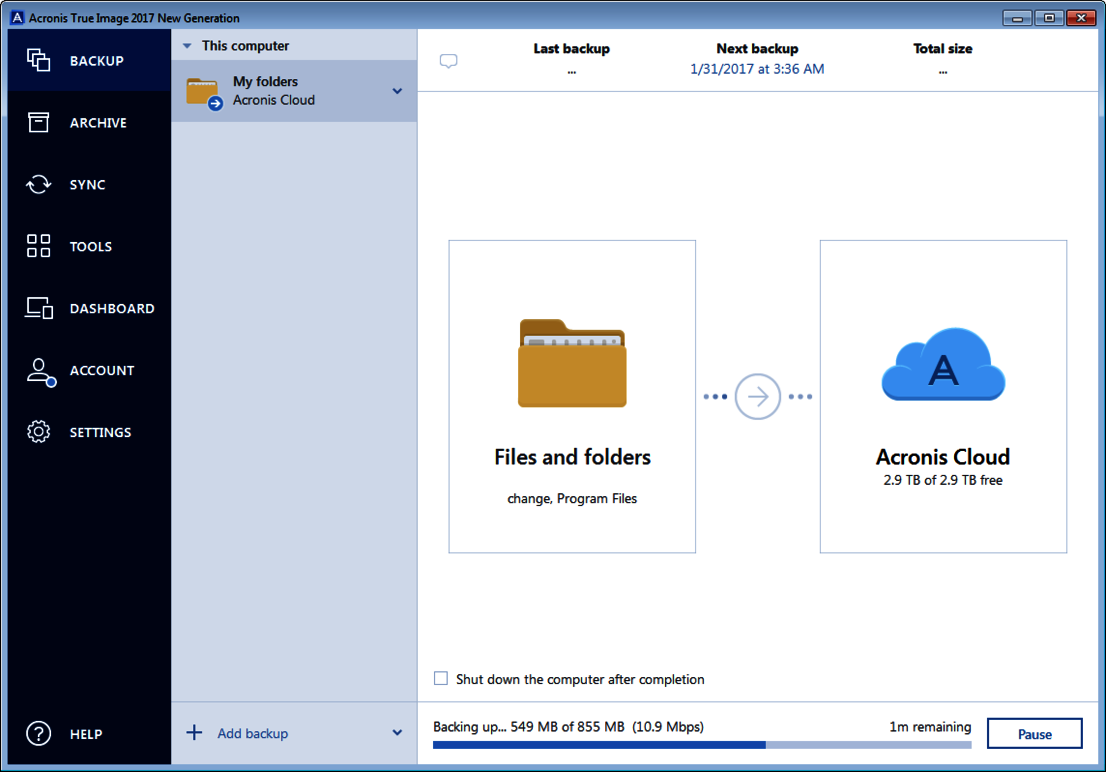

Tandis que maints fabricants ainsi que de nombreux utilisateurs d’ordinateurs ne considèrent pas encore leurs programmes de sauvegarde des données comme l’un des composants d’une stratégie de sécurité à deux niveaux, d’autres fabricants empruntent une nouvelle voie : « Acronis True Image 2017 New Generation Premium » 21.0.0.6106, « Carbonite Personal PLUS » 6.2.1 (build 6804), « CrashPlan for Home » 4.8.0 (1435813200480) et « IDrive » 6.5.1.23 représentent quatre programmes de sauvegarde de la nouvelle génération souhaitant gagner la confiance des utilisateurs. Toutes ces offres de sauvegarde maîtrisent les méthodes de sauvegarde conventionnelles comme la copie de sécurité des différentes données ainsi que l’image disque complète d’un système entier sur un support de données comme un disque dur externe.

Protection du cloud contre les logiciels de rançon

En plus du stockage dans le cloud inclus dans les offres payantes, ces programmes proposent aussi d’autres fonctions. Celles-ci incluent l’authentification de fichiers par le biais de modèles de détection numériques qui sont enregistrés dans une base de données en ligne protégée. Il est ainsi possible de constater qu’un fichier se trouve encore dans l’état initial où il a été enregistré ou bien qu’il a été modifié ultérieurement. Cette technologie dans le cloud permet aussi de déterminer si des fichiers ont été modifiés par une attaque de malware, par exemple s’ils ont été chiffrés sans autorisation de l’utilisateur par un logiciel de rançon de type cheval de Troie. Si le logiciel constate une telle modification vraisemblablement involontaire lors de la comparaison en ligne en arrière-plan, alors il peut en avertir l’utilisateur et remplacer le fichier sans doute infecté par sa dernière copie sûre.

La protection active reste une exception

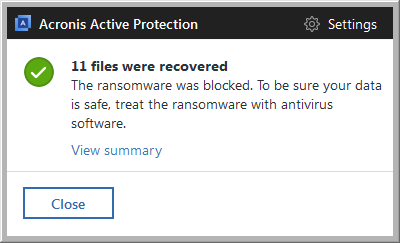

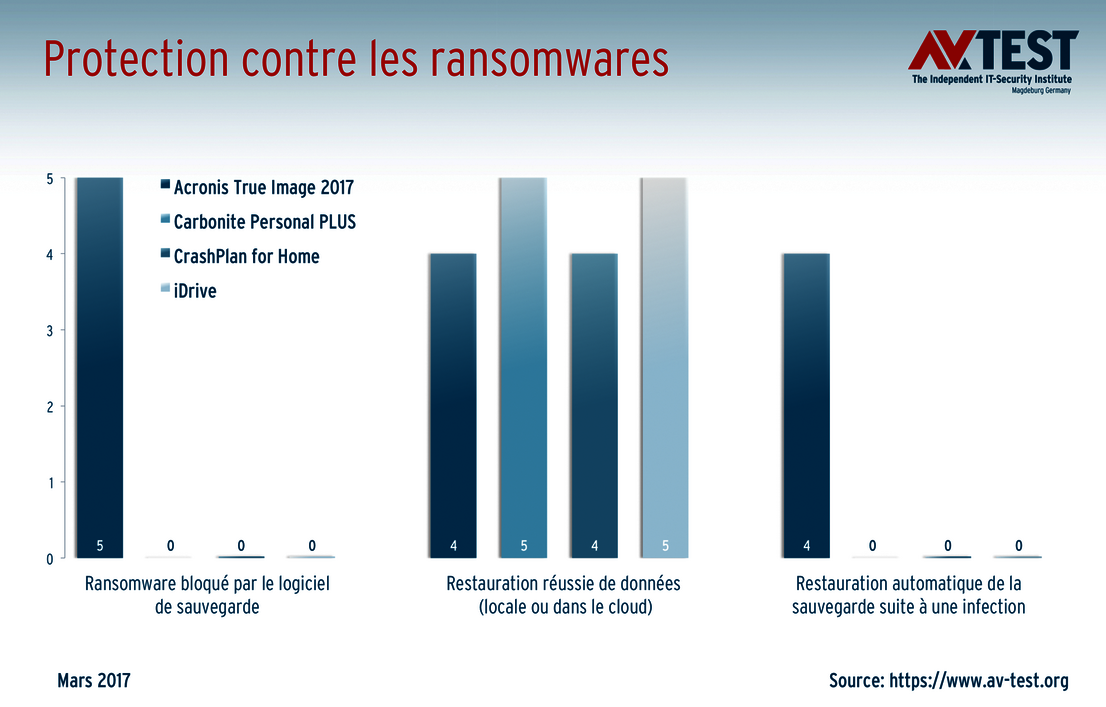

Lors du test, les programmes de sauvegarde devaient défendre les ordinateurs d’essai avec le système Windows 7 ainsi que leurs données contre des versions actuelles de ransomware. Cela incluait entre autres deux versions très récentes du crypto-ransomware Cerber qui est très répandu et distribué par des pièces jointes malicieuses et des sites Internet infectés. Pour neutraliser les crypto-ransomwares de type cheval de Troie, les programmes ont utilisé différentes méthodes. Ce faisant, True Image d’Acronis est le seul produit du test à avoir pu marquer des points grâce à sa reconnaissance active des programmes malveillants. L’identification des programmes malveillants basée sur les comportements suspects par le cloud d’Acronis a permis de reconnaître et de bloquer les échantillons de ransomware dès qu’ils déployaient leur potentiel néfaste sur les systèmes d’essai. De telles fonctions de protection peuvent aussi être complétées par un logiciel anti-ransomware indépendant.

Certes, aucun des autres candidats au test ne proposait de reconnaissance active, mais ils ont su marquer des points durant le test grâce à une restauration généralement sûre des sauvegardes des fichiers infectés. Afin que cette solution offre une bonne protection, la fréquence de sauvegarde est décisive. Plus l’intervalle de sauvegarde est court, plus les fichiers restaurés seront actuels. Sur ce point, IDrive s’est distingué de ses concurrents. Testé avec la configuration standard, ce logiciel a sauvegardé les données sur les systèmes d’essai toutes les 20 secondes. Il n’en va pas de même pour Carbonite : ce logiciel a certes réalisé sa première copie de sécurité après dix minutes de fonctionnement. La prochaine copie n’a cependant pu être effectuée que le jour suivant, exactement 24 heures plus tard. Ce délai est bien trop long pour contribuer à une protection efficace contre les ransomwares.

Installation facile

Lors de ce test, aucun des programmes n’a validé l’excuse que les logiciels de sauvegarde seraient trop compliqués. Les quatre candidats au test présentaient tous des menus de commande bien structurés permettant de sélectionner les données à sauvegarder, de déterminer l’emplacement et les intervalles de sauvegarde ainsi que d’accéder aux autres fonctions. Ce faisant, les programmes différaient considérablement en ce qui concerne le nombre d’étapes nécessaires pour y arriver. Cela s’explique toutefois par les structures différentes des interfaces des programmes et ne permet pas de dire que leur utilisation était moins aisée. Concernant la première installation, la solution la plus rapide pour les utilisateurs était celle de Carbonite. Tout comme le choix des fonctions supplémentaires proposées, la facilité d’utilisation est toutefois subjective et chaque utilisateur présente des besoins différents.

Sauvegarder ses données sans attendre une éternité

La performance des programmes de sauvegarde en matière de copie et de restauration des données constitue un autre point décisif du test. Pour cela, le laboratoire a testé divers paramètres de sauvegarde des données avec différents ensembles de données. Il s’agissait ici entre autres de diviser et de sauvegarder un ensemble de données d’essai de 50 Go composé de 56 images ISO et fichiers vidéo. Ces données ont été copiées d’un disque dur SSD sur un disque dur HDD. Tout comme lors des tests de performance suivants, Acronis a décroché le peloton des concurrents dans cette épreuve : ce logiciel a mis moins de 12 minutes pour cet ensemble de données tandis qu’IDrive occupe la deuxième place avec 53 minutes. CrashPlan a nécessité une heure et trois minutes pour copier ce même ensemble de données. De même, le logiciel Acronis a toujours clairement devancé les autres produits d’essai lors du chronométrage de la sauvegarde de diverses données ou de la création de sauvegardes incrémentielles.

Acronis s’est également révélé le plus rapide en ce qui concerne la restauration et la restitution de l'ensemble de données sauvegardé : le système sauvegardé a été restauré en 10 minutes et 39 secondes. CrashPlan a pour cela mis 20 minutes et 40 secondes, soit presque deux fois plus longtemps. IDrive a signalé que le système d’essai était restauré au bout de 17 minutes et 17 secondes. Lors de la restauration de sauvegardes incrémentielles, Acronis a éclipsé ces deux produits en étant presque dix fois plus rapide ! Étant donné que le logiciel Carbonite propose uniquement une sauvegarde des données basée sur le cloud, il n’a pas été pris en compte pour le test de performance.

Bilan

Ce test démontre clairement qu’une protection efficace contre les programmes malveillants devrait inclure un logiciel de sauvegarde. « Acronis True Image 2017 New Generation Premium » était la seule solution de sauvegarde du test à avoir pu stopper les attaques de ransomwares. Voilà pourquoi le produit d’Acronis, qui s’est également révélé très convaincant par ses excellents résultats du test dans le critère de fonctionnalité sauvegarde, mérite le certificat « Approved Backup & Data Security Software » attribué par l’institut AV-TEST. La solution d’Acronis aide l’utilisateur à défendre son propre système et ses données essentielles sans pour autant lui demander trop d’efforts. Vous pouvez aussi consulter l’étude de sécurité détaillée associée au test dans ce fichier PDF (en anglais) que le laboratoire a préparé pour vous.

Les ransomwares, une menace croissante

David Walkiewicz, responsable de la recherche par tests

Le nombre de logiciels de rançon de type cheval de Troie ne cesse d’augmenter. Ce n’est pas étonnant puisque cette catégorie de malwares permet aux criminels du monde en entier de se remplir les poches dans l’anonymat le plus total.

Dès 2015, le système de reconnaissance de malwares d’AV-TEST comptait pour la première fois un ransomware, à savoir « Virlock », dans le top 10 des programmes malveillants les plus répandus au monde (voir le Rapport de sécurité 2015/16, page 5, en anglais). Ce crypto-ransomware de type cheval de Troie, dont le code en constante évolution complique la tâche aux logiciels antivirus, s’est retrouvé sur des centaines de milliers d’ordinateurs attaqués et cryptait entre autres des fichiers EXE, des archives, des fichiers audio, vidéo et image ainsi que le dossier « Mes documents ».

Depuis, le nombre d’échantillons de ransomwares a fortement augmenté. S’il n’existait qu’environ 35 familles différentes de ransomwares en 2015, ce chiffre s’élevait déjà à bien plus de 300 au début de l’année 2017. Ce n’est guère étonnant puisque ce type de chantage numérique rapporte des millions sans faire prendre de gros risques aux maîtres chanteurs : ils peuvent diffuser le programme malveillant dans le monde entier puis encaisser la rançon de façon anonyme grâce à des moyens de paiement en ligne.

Tandis que ransomwares de type cheval de Troie habituels verrouillent généralement l’ordinateur et les fichiers de leurs victimes de manière efficace avec des méthodes de chiffrement RSA asymétriques ou bien AES, les chevaux de Troie de rançon de la nouvelle génération tels que Sage 2.0 utilisent déjà les dernières techniques de chiffrement comme Curve25519 et ChaCha20. Il existe maintenant des « outils de décodage » spéciaux pour les attaques de certains crypto-ransomwares. Cependant, ils ne décodent pas les méthodes de chiffrement utilisées par les ransomwares, mais utilisent des erreurs de mise en œuvre des algorithmes de cryptage. Ils mettent donc à profit des vulnérabilités logicielles que les criminels ont créées sans le vouloir lors de la programmation des chevaux de Troie.

Afin de se protéger au mieux de ce risque croissant, les utilisateurs devraient donc avoir recours à une stratégie de sécurité à deux niveaux. Cette dernière comprend non seulement un produit antivirus toujours actualisé pour se défendre contre les programmes malveillants, mais aussi une bonne solution de sauvegarde au cas où un crypto-ransomware arriverait à passer à travers les mailles du filet posé par l’identification des virus.