Dernières Actualités

20 mars 2020 | Recherche

Télétravail sécurisé en période de crise du coronavirus

Dans la période difficile de pandémie du coronavirus, le télétravail est une bonne alternative pour les entreprises afin de protéger les collaborateurs et l’entreprise. Toutefois, les entreprises de petite taille et les indépendants ne disposent pas des structures informatiques des grands groupes. En adoptant les bonnes mesures, vous garantissez des postes de travail sécurisés où les données de l’entreprise et des clients sont protégées elles aussi.

Dans les grandes entreprises, les responsables informatiques utilisent généralement tous les outils pour que les collaborateurs puissent travailler à domicile en toute sécurité. La plupart du temps, ils disposent en plus des ordinateurs portables d’entreprise qui permettent aux collaborateurs de se connecter avec le réseau de l’entreprise de manière sécurisée. Si l’on utilise son ordinateur ou son ordinateur portable privé, il existe en général des machines virtuelles pré-installées (Virtual Machines, VMs) conformes aux directives de l'entreprise. Elles n’autorisent aucun échange de données entre le PC et les VMs et permettent ainsi un travail sécurisé. Souvent, les suites de sécurité des points d’accès, Endpoint Security, surveillent en arrière-plan le trafic de données et mettent d’autres modules de protection à disposition.

Télétravail sécurisé

Souvent, les entreprises de petite taille, les start-ups ou les entreprises qui offrent un suivi client n’ont pas de structures informatiques aussi sophistiquées sous la main. Mais le marché offre ici également bon nombre de possibilités pour travailler à distance en toute sécurité. Les conseils suivants vous permettront de créer un environnement de télétravail sécurisé pour vous et vos collaborateurs.

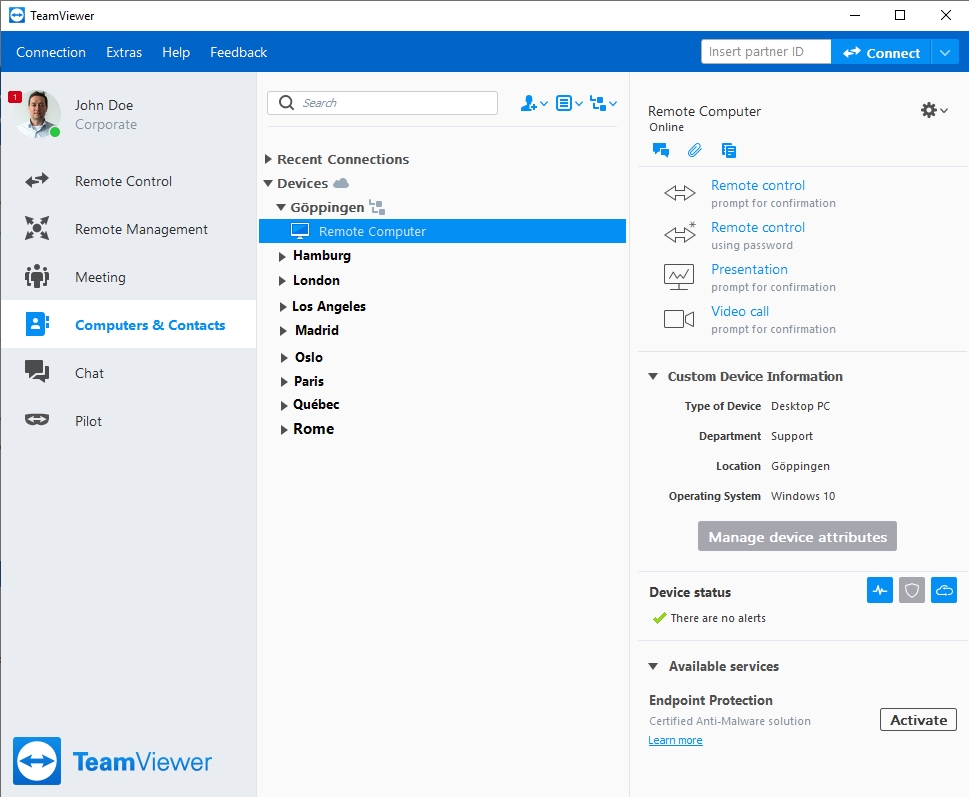

Conseil n°1 : Accès à distance via le contrôle à distance

Les outils de contrôle à distance sont une bonne solution en l’absence d’accès à distance et de serveurs adaptés. Le protocole Remote Desktop Protocol (RDP) de Windows est très connu. Pour être sécurisé, ce système doit toutefois travailler avec un serveur adapté et exige d’autres mesures de protection. Les outils sécurisés pour les accès au contrôle à distance sont plus rapides. TeamViewer, LogMeIn ou Radmin comptent parmi les plus répandus. Les clients des outils peuvent être installés sur le PC de l’entreprise et travaillent en permanence en arrière-plan. Via un PC ou un ordinateur portable avec le logiciel d’accès, on peut utiliser le PC de l’entreprise avec un ID et un mot de passe fort, comme si l’on était assis devant. Dans ce cas, il est impératif d’utiliser en plus une authentification à 2 facteurs.

Avantage : Les outils peuvent être installés rapidement, activés par licence et utilisés par tout un chacun sans grandes connaissances préalables. On peut poursuivre son travail comme si on se trouvait devant le PC.

Inconvénient : L’administrateur perd le contrôle sur l’utilisateur qui se connecte. Le réseau de l’entreprise éventuellement existant est ainsi ouvert sur l’extérieur. Cette solution n’est valable que pour des PC individuels et ne doit pas être utilisée à long terme. Ici encore, des mots de passe forts et une authentification à 2 facteurs sont indispensables.

Contrôle à distance avec TeamViewer

Pour un accès à distance, cela vaut la peine d’utiliser un bon outil tel que le célèbre TeamViewer qui est facile à manipuler.

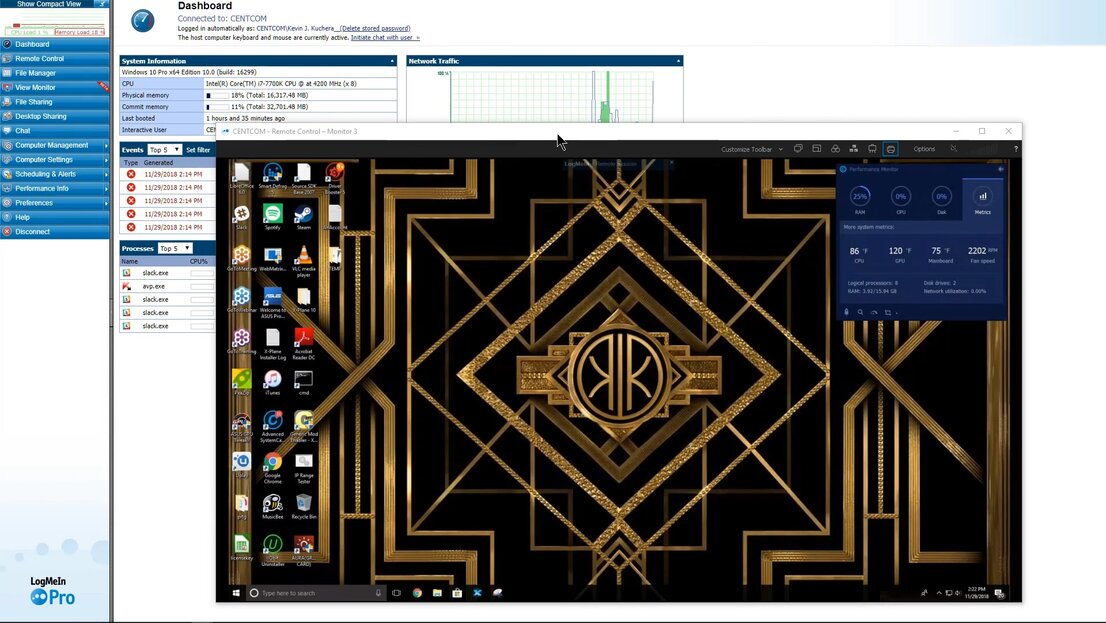

Contrôle à distance avec LogMeIn

L’outil LogMeln fournit un accès à distance sécurisé sur les PC de l’entreprise et propose d’autres outils utiles tels que la gestion de mots de passe, de l’espace de stockage ou l’impression à distance

Conseil n°2 : Connexion sécurisée via VPN

Même les ordinateurs portables d’entreprise sécurisés ne se connectent avec l’entreprise via Internet que par VPN (Virtual Private Network). Ce tunnel de données sécurisé reliant un PC externe ou un ordinateur portable au réseau est pratiquement impossible à pirater et travaille en plus de manière cryptée. Pour un usage privé ou pour des entreprises de petite taille, il existe également des prestataires de services pour de plus petites plates-formes avec des licences peu coûteuses qui remplacent les grandes suites client-serveur. Les fournisseurs de logiciels de contrôle à distance proposent également un service de connexion au VPN contre un supplément.

Intéressant pour les petites entreprises : certains routeurs DSL peuvent être couplés avec un deuxième appareil de la même marque et travaillent ensemble automatiquement de manière exclusivement cryptée et sécurisée.

Avantage : Il n’est pas possible d’avoir accès à la ligne puisque la liaison se fait pratiquement de point à point et qu’il n’y a pas de passage sur des serveurs non sécurisés.

Inconvénient : L’installation de ce système est techniquement exigeante et entraîne des coûts la plupart du temps.

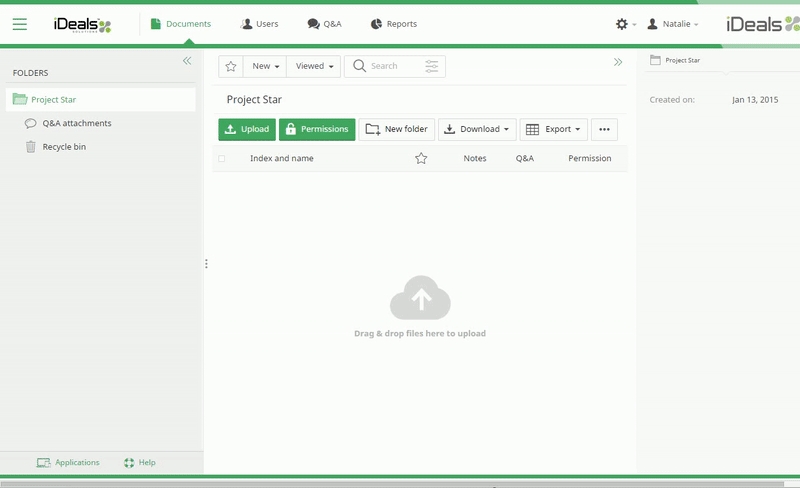

Conseil n°3 : Plates-formes d’urgences sécurisées pour salles de données numériques

Si l’accès à distance est trop risqué pour une petite entreprise, il existe la possibilité de ce qu’on appelle les salles de données. Citons ici de grands fournisseurs tels que Brainloop ou IDeals. Selon les pays, il existe également d’importants prestataires dont la gamme de produits cible les entreprises de petite taille. En principe, il s’agit de mémoires nuagiques sur lesquelles des données de travail peuvent être stockées et traitées. On peut également y créer une structure d’accès pour les données existantes et les collaborateurs. De la même manière que sur un serveur d’entreprise. Il existe de nombreux fournisseurs de ce type de salles de données sur Internet. Certains fournisseurs même offrent ce service à leurs clients.

Avantage : Sécurité élevée contre un accès externe en dépit du transfert de données. Les salles de données étant également certifiées pour les Due Diligence ou les M&A, la protection de l’accès est renforcée et n’autorise pas les mots de passe faibles. De plus, les salles de données sont rapidement installées et faciles à gérer.

Inconvénient : Certes, les données peuvent être envoyées ou reçues par e-mail ou par téléchargement depuis la salle de données. Mais des documents peuvent ainsi également atterrir sur le PC privé du collaborateur.

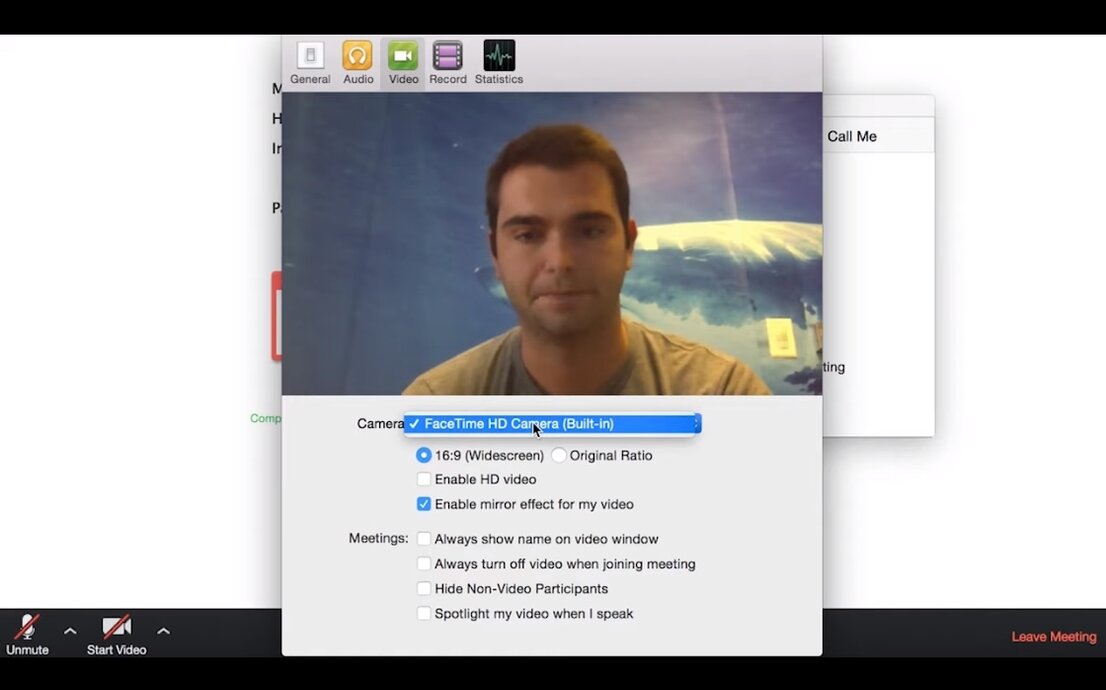

Conseil n°4 : Des visioconférences pour remplacer les réunions

Depuis longtemps déjà, les visioconférences permettent de remplacer les réunions personnelles. En télétravail, ce type de conférence est particulièrement facile et rapide à gérer. Pour les petites équipes qui n’organisent pas de réunion uniquement à cause du coronavirus, le célèbre système Skype est un bon choix. La plupart du temps, le client est installé sur beaucoup d’appareils, y compris des appareils privés. Mais il existe aussi de nombreux services qui se commandent de manière centrale et où l’on invite les autres collaborateurs par e-mail. C’est ainsi que fonctionne par exemple Amazon Chime (version de base gratuite), GoToMeeting, ou Webex de Cisco. De même, plusieurs kits de contrôle à distance ont un outil de visioconférence intégré. Les outils précités n’autorisent la plupart du temps qu’un seul échange de données.

Avantage : Les outils de visioconférence sont faciles à manipuler et sont également sécurisés quand ils sont connectés. Les écrans peuvent être partagés et les données facilement échangées. Si une personne n’a pas de PC à disposition, elle peut au moins participer à la conversation par téléphone. Pratiquement tout le monde a un système tel que Skype à portée de main. Ils permettent en outre de chatter en permanence.

Inconvénient : Les visioconférences exigent une certaine discipline de conversation, sinon elles deviennent inaudibles. Les visioconférences sont souvent plus fatigantes que les conférences réelles.

Conseil n°5 : Davantage de sécurité pour les ordinateurs portables et les PC externes

Si un collaborateur est contraint d’utiliser son système informatique privé, il doit observer certains points pour garantir un haut niveau de sécurité :

- Le PC doit toujours être équipé d’une suite antivirus efficace. Les tests actuels d’AV-TEST montrent quels produits le sont.

- Les applications sur le PC doivent toujours être actuelles. Les utilisateurs ont souvent un logiciel de mise à jour intégré dans la suite de sécurité. Si ce n'est pas le cas, un outil gratuit tel que Patch My PC (pour PC individuels) permet d’y remédier. Pour des appareils et systèmes multiples, il existe un service gratuit de ManageEngine. Cependant, il s’agit d’un service en ligne qui nécessite un accès au système.

- En ce qui concerne les e-mails, il n’est pas recommandé d’utiliser son compte privé. Il vaut mieux avoir accès aux e-mails de l’entreprise via un client web. L’accès est plus sûr, par exemple lorsque le PC personnel est contaminé par un maliciel.

- Pour plus de sécurité, se connecter au serveur de l’entreprise ou via un contrôle à distance devrait toujours se faire par logiciel VPN.

- Si des données de l’entreprise doivent être traitées, il est recommandé de ne pas les sauvegarder temporairement sur le PC, mais sur un disque dur externe ou dans une mémoire nuagique. À la fin de la période de télétravail, les deux médias sont rapidement à disposition dans l’entreprise et peuvent si nécessaire, par ex en cas de maladie, être plus facilement transmises à des collègues.

- Même les mots de passe fort doivent être protégés en plus par une authentification à 2 facteurs, par ex. par code SMS ou d’autres jetons de sécurité.

Danger accru d’hameçonnage avec des spams et des maliciels « Corona »

Andreas Marx,

PDG d'AV-TEST

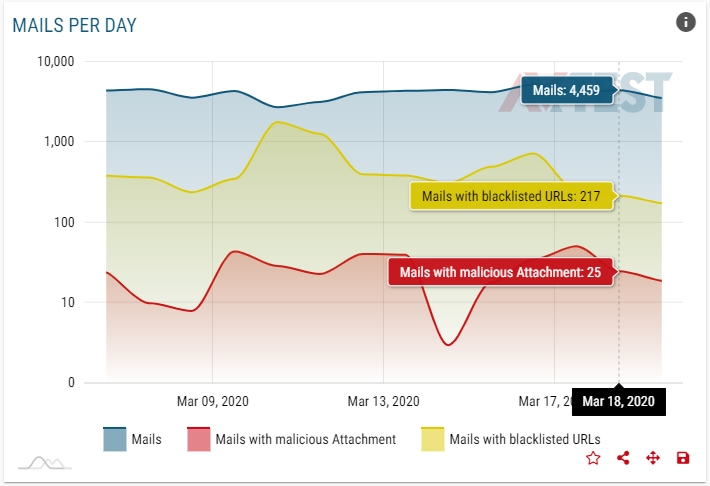

Même en période de Coronavirus, les cybercriminels n’ont pas plus de morale. Ils abusent du besoin en informations de tous les utilisateurs, envoient des quantités de spams et d’e-mails contaminés sur le thème du coronavirus et les utilisent pour des attaques d’hameçonnage.

La nouvelle plate-forme AV-ATLAS montre en temps réel l’évolution des spams, depuis quel pays ceux-ci sont le plus envoyés actuellement et quels messages sont les plus utilisés dans les spams. L’aperçu indique également l’évolution actuelle des maliciels ainsi que l’analyse d’adresses Internet douteuses. Vous trouverez plus d’informations sur l’AV-ATLAS dans l’article « AV-ATLAS : analyse des menaces en temps réel ».

L’AV-ATLAS présente les menaces actuelles. Toutefois, il revient à chaque entreprise d’établir des règles de comportement efficaces pour les collaborateurs en matière de sécurité à l’aide de ces informations. Si des collaborateurs n’ont pas suivi de formation en sécurité informatique, les entreprises doivent y remédier d’urgence. De cette manière, les collègues sont sensibilisés à la situation actuelle et au danger accru qui en résulte. Veuillez donc observer particulièrement les points suivants :

- Contrôlez tous les e-mails contenant des liens et des fichiers attachés avec une grande vigilance. Si quelque chose vous paraît étrange, contactez l’expéditeur par téléphone avant de cliquer sur les liens et les fichiers.

- Soyez particulièrement attentifs aux e-mails ayant « Corona » pour objet – même si l'expéditeur est une adresse connue.

- Avant de cliquer sur un lien incertain, vous pouvez le vérifier vous-même dans le programme d’e-mails : passez (sans cliquer) simplement la souris sur le lien. Un petit message s’affiche alors qui vous indique où le lien mène réellement.