Últimas noticias

25 de octubre de 2017 | Pruebas de reparación para Windows

¿Reparación con un clic o caos en el sistema? Test de reparación tras un ataque viral con 17 paquetes de seguridad y herramientas

9 paquetes de seguridad y 8 herramientas tuvieron que demostrar si podían salvar y limpiar por completo un sistema Windows tras un exitoso ataque con software malicioso. ¡Y sí pueden! Pero un programa recomendado con frecuencia, tropieza.

[Translate to Español:] 17 Schutz-Suiten und Tools

[Translate to Español:] im Reinigungs- und Reparaturtest.

Primero viene la imprudencia al ejecutar archivos desconocidos sin un adecuado paquete de seguridad para Windows, a esta le sigue el caos en el sistema ocasionado por un software malicioso. De pronto, el ordenador funciona de forma extraña, lenta e incluso se niega a abrir páginas web de los fabricantes de antivirus que serían de utilidad. Justo este tipo de situaciones son las que deberían solventar los paquetes de seguridad y las herramientas especiales. El laboratorio de AV-TEST ha comprobado si realmente pueden hacerlo mediante una laboriosa prueba de reparación. En ella, 9 paquetes de seguridad y 8 herramientas especiales tuvieron que demostrar de lo que son capaces.

Prueba de limpieza y reparación con suites de seguridad

La mayoría de los paquetes de seguridad también ayudan de forma fiable tras un ataque con éxito, limpian el sistema Windows y deshacen todos los cambios.

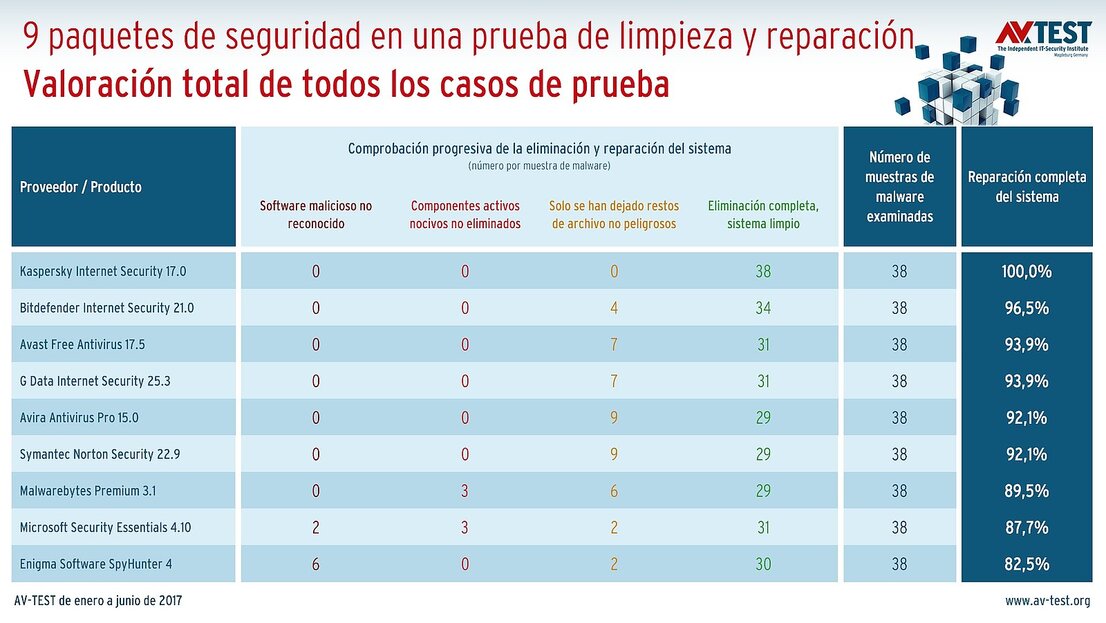

9 suites de seguridad en la prueba de reparació

El resumen muestra el resultado de ambas fases de la prueba: muchas suites de software ayudan de forma fiable tras los ataques.

Herramientas de reparación booteables para las emergencias

La suite de seguridad convenció en la prueba limpiando siempre los sistemas hasta la última partícula.

Los 17 candidatos de la prueba

En la prueba reciente, que se llevó a cabo de enero a junio de 2017, se incluyeron los siguientes paquetes de seguridad y herramientas especiales para la limpieza tras un ataque viral:

9 paquetes de seguridad

- Avast Free Antivirus 17.5

- Avira Antivirus Pro 15.0

- Bitdefender Internet Security 21.0

- Enigma Software SpyHunter 4

- G Data Internet Security 25.3

- Kaspersky Internet Security 17.0

- Malwarebytes Premium 3.1

- Microsoft Security Essentials 4.10

- Symantec Norton Security 22.9

8 herramientas especiales (disponibles gratuitamente en Internet)

- Avast Rescue Disk

- Bitdefender Rescue Disk 2.1

- DE Cleaner Antibot 3.7

- G Data BootMedium

- Heise Disinfect 2016/17

- Kaspersky Virus Removal Tool 15.0

- Microsoft Safety Scanner 1.0

- Microsoft Windows Defender Offline

Así se examinaron los paquetes de seguridad

1. Se instalaron en sistemas ya infectados.

2. En un segundo escenario, la protección antivirus se desactivó brevemente antes de la infección y después se volvió a activar. De este modo se simuló el caso de que el paquete de seguridad no detecte en un primer momento al atacante y este pueda penetrar en el sistema y posteriormente la solución reciba la información para detectarlo.

Así se examinaron las herramientas especiales

Todas las herramientas especiales se utilizaron en sistemas ya infectados, como pasaría en la vida diaria.

El resultado se muestra por pasos

1. ¿Se detectó el software malicioso?

2. ¿Se eliminaron por completo los componentes activos?

3. ¿Quedaron restos de archivos inocuos o se deshicieron todos los cambios en el sistema?

4. ¿Con qué frecuencia eliminó y restableció todo a la perfección el software de seguridad o la herramienta especial?

Muchos son excelentes, algunos un fracaso

Lo complicado de esta prueba es que todo es trabajo manual, ya que para la limpieza y el restablecimiento de un sistema infectado hay que responder muchas consultas específicas. Pero, como siempre, ¡el esfuerzo ha merecido la pena!

Estos son los resultados obtenidos por los paquetes de seguridad

El único paquete de seguridad que eliminó todo sin dejar ningún resto, ni tan siquiera inocuo, en los 38 ataques analizados fue Kaspersky Internet Security. A este le siguieron los productos de Bitdefender, Avast, G Data, Avira y Symantec. Estos dejaron únicamente de 4 a 9 restos de archivo inocuos, pero repararon el sistema y lo libraron de malware.

Malwarebytes no pudo eliminar los componentes maliciosos activos detectados en 3 ocasiones. Microsoft Security Essentials tuvo el mismo problema también en 3 casos, pero a estos hay que añadir 2 malwares no detectados.

A la cola se queda Enigma Software con el SpyHunter. Este pudo solventar bien 32 casos, pero en 6 ocasiones ni siquiera detectó al atacante.

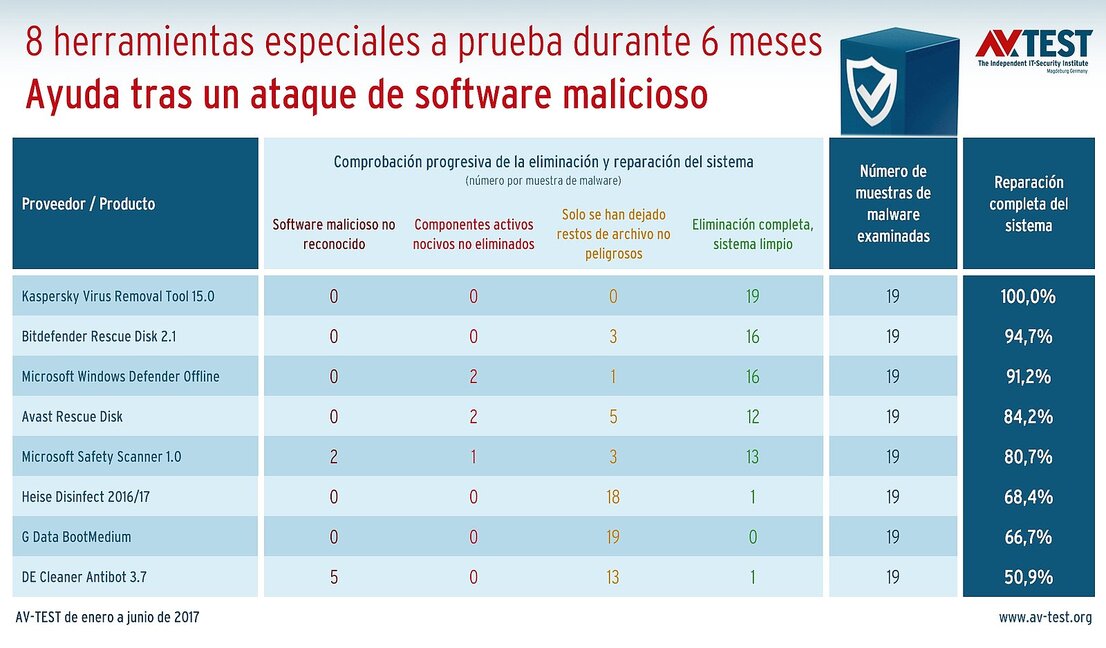

Estos son los resultados obtenidos por las herramientas especiales

La mejor herramienta fue también la de Kaspersky: la Virus Removal Tool. En los 19 casos de prueba ejecutados de forma individual liquidó a todos los atacantes y el sistema fue restablecido sin fallos. No se pudieron hallar ni siquiera restos de archivo inocuos. Casi igual de bien funcionó el Bitdefender Rescue Disk. Este solo dejó restos de archivos inocuos en 3 ocasiones.

Las herramientas de rescate Heise Disinfect y G Data BootMedium detectaron los 19 malwares y eliminaron los componentes peligrosos, pero en casi ningún caso eliminaron también los restos de archivos inocuos.

La variante offline de Microsoft Windows Defender y Avast Rescue Disk detectaron siempre todo el software malicioso, pero en 2 casos no pudieron eliminar los componentes activos del malware. El resto del rendimiento, sin embargo, fue bueno.

Microsoft Safety Scanner no detectó 2 malwares ni pudo eliminar los componentes activos de un atacante detectado.

DE Cleaner Antibot si bien funcionó bien ante 14 atacantes, no detectó en absoluto a otros 5. Esta fue la peor actuación en la prueba. Lo trágico, no obstante, es que esta herramienta se recomienda con mucha frecuencia, puesto que forma parte del servicio gratuito de la Asociación de la Industria de Internet alemana (eco – Verband der Internetwirtschaft e.V.), a la que pertenecen, por ejemplo, algunos proveedores de servicios de Internet, e incluso instituciones políticas alemanas (Ministerio del Interior alemán)recomiendan el servicio.

Una buena ayuda en caso de emergencia

Quien sea víctima de un ataque debido a su imprudencia, encontrará un buen respaldo en un buen software de seguridad o una herramienta especial gratuita. De acuerdo con la tabla, con Kaspersky se está siempre en buenas manos. Tanto en la prueba de limpieza como en la de reparación, el paquete de la seguridad y la herramienta especial dejaron todo como antes de los ataques.

Pero también las suites de Bitdefender, Avast, G Data, Avira y Symantec mostraron un buen rendimiento. Solo fallaron a la hora de desechar parte de los residuos de archivos inocuos. Pero no se les pueden hacer reproches como ayudantes en caso de emergencia.

Microsoft Security Essentials y la suite de Enigma Software tienen que mejorar bastante en materia de detección para poder formar parte de los más recomendados.

Si hay que recurrir a una herramienta de rescate para arrancar con un lápiz USB o un CD, se dispone de herramientas especiales. Por supuesto, en primer lugar, la Kaspersky Virus Removal Tool. Pero también Bitdefender Rescue Disk, Heise Disinfect y G Data BootMedium son buenos ayudantes en caso de máxima urgencia.

El uso del muy elogiado y, en Europa, frecuentemente distribuido, DE Cleaner Antibot no tuvo éxito en una cuarta parte de los casos y no es, por tanto, recomendable.

Así se llevó a cabo la prueba

Director del laboratorio de pruebas: Erik Heyland

Los escenarios de la prueba reproducen de forma realista un ataque de malware. Todos los ataques se evaluaron de forma individual, primero se restablecieron los sistemas y, a continuación, se compararon, hasta el último bit, con el sistema de referencia.

Se trata de una prueba que incuestionablemente es muy laboriosa. En cada paso de la prueba se tiene que infectar un sistema Windows limpio con cada uno de los malwares, que el software de seguridad debe detectar para después limpiar y restablecer el sistema. Una vez que la solución de seguridad o la herramienta considera que ha completado todo el proceso, se comprueba también si es así. Para ello, el equipo de pruebas compara el sistema que se ha limpiado con un sistema Windows de referencia a nivel de bits. De este modo se puede localizar hasta un archivo de texto diminuto. Todo lo que halla el equipo se analiza y categoriza. ¿Se trata de un resto de archivo inocuo o es lo que ha quedado un componente peligroso del atacante que puede volver a infectar el sistema?

En el caso de las suites de seguridad, el equipo del laboratorio tiene en cuenta incluso dos escenarios de prueba. Por un lado, intenta instalar una solución de seguridad en un sistema ya infectado. Esto pasa a menudo en la vida diaria, cuando un usuario intenta salvar su sistema, que no contaba con software de seguridad, en un caso de emergencia. En el segundo escenario se simula el ataque de un malware día 0 desactivando brevemente la suite de seguridad. A continuación se introduce el malware en el sistema. De este modo se simula el caso de un ataque con un malware que el software de seguridad aún no conoce. Después se vuelve a activar la protección y los examinadores comprueban si se detecta y se erradica la plaga. Aquí, por supuesto, vuelve a compararse todo hasta el último bit.

![[Translate to Español:] 17 Schutz-Suiten und Tools](/fileadmin/_processed_/3/e/csm_2017_10_Aufmacher_repair_47c32a63b7.png)