Últimas noticias

22 de diciembre de 2017 | Antivirus para Windows

Prueba de larga duración: la protección ofrecida por las soluciones para empresas en el punto de mira

A la hora de elegir una solución de seguridad para empresas, lo principal es siempre la protección. El laboratorio de AV-TEST ha examinado 14 soluciones empresariales durante una prueba de 4 meses de duración.

Es cierto que la protección de la suite de seguridad para empresas es solo una de las tres áreas examinadas por el laboratorio de AV-TEST. No obstante, esta es la función fundamental más tenida en cuenta. El esfuerzo requerido por parte del laboratorio para la prueba es muy grande, pero ofrece resultados fiables.

14 soluciones y más de 20.000 ataques

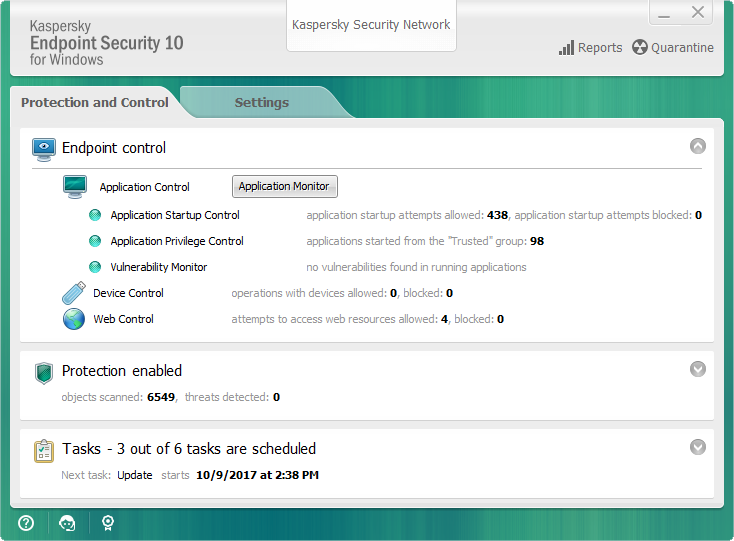

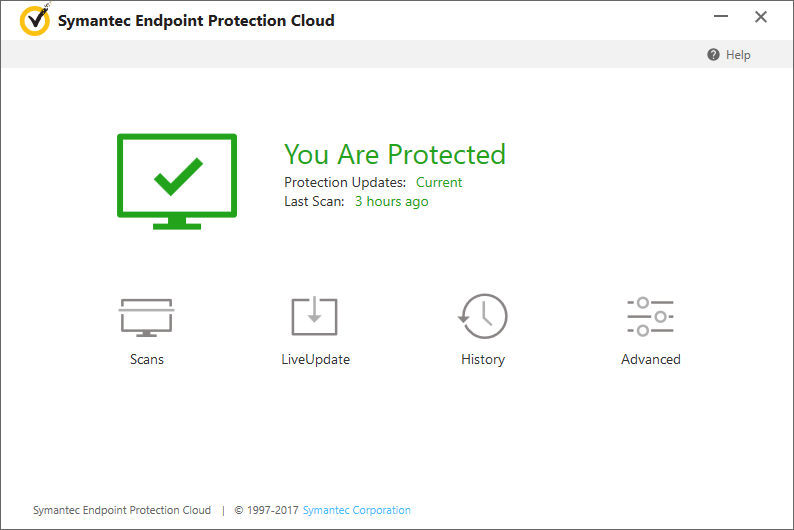

En la prueba participaron las suites de seguridad para empresas de Avast, Bitdefender, F-Secure, G Data, Kaspersky Lab (con Endpoint y Small Office Security), McAfee, Microsoft, Palo Alto Networks, Seqrite, Sophos, Symantec (con Endpoint Protection y Endpoint Protection Cloud) y Trend Micro. La fase de pruebas se extendió de julio a octubre de 2017. Cada producto fue sometido cada mes a una ronda completa con la prueba en condiciones reales (real-world-test) y la prueba en el escenario de referencia de AV-TEST. Los sets de malware contenían en total 400 códigos maliciosos nuevos, aún desconocidos, y 20.590 ejemplares ya conocidos.

Las tablas muestran mediante un valor final acumulativo lo bien que protege cada uno de los productos. La solución de Bitdefender, así como las dos versiones de Kaspersky Lab y de Symantec reconocieron y eliminaron a lo largo de los 4 meses sin una excepción todos los malwares, tanto nuevos como conocidos; en total, 20.990 ejemplares

Las tasas de detección en la prueba de larga duración

Los productos de Bitdefender, Kaspersky Lab y Symantec detectaron todos los atacantes a lo largo de toda la duración de la prueba.

Prueba de larga duración sobre protección

Para facilitar la comparación de los resultados de la prueba, el laboratorio otorga 6 puntos por la protección.

Bitdefender Endpoint Security

La solución de seguridad para empresas demostró en la prueba de larga duración una detección del 100 por cien.

Casi 21.000 casos de prueba por producto

El esfuerzo realizado en el laboratorio es grande. Al fin y al cabo, cada producto tiene que realizar varias veces la prueba en condiciones reales y en el escenario de referencia.

Real-world test (test en condiciones reales): El término real-world se refiere al malware utilizado en la prueba. Este se recopila el mismo día de la prueba, se clasifica y, después, parte de él se utiliza. Para ello, AV-TEST recurre a sus propios "honeypots" (tarros de miel), por ejemplo, ordenadores desprotegidos que son atacados mientras navegan. El equipo registra las páginas web visitadas e infectadas en una base de datos especial y evalúa el tipo de ataque. Así mismo utiliza honeypots de correo electrónico, es decir, muchas cuentas de correo que contienen mensajes con archivos dañinos o enlaces a archivos o a páginas web con malware. Cada software malicioso hallado se analiza y se registra exactamente qué es lo que hace con el sistema. La lista de acciones de un malware creada se utiliza para comprobar en la prueba si la solución de seguridad realmente bloquea las acciones.

Todo el software malicioso hallado ha de ser nuevo y no estar ya registrado en la base de datos. Si ya lo está, pero desde hace menos de 2 semanas, entonces el software se incluye en la lista de los posibles candidatos para la segunda fase de la prueba con un conjunto de referencia.

La prueba en condiciones reales se desarrolla de la siguiente manera: el producto probado se instala en un ordenador de prueba con Windows (AV-TEST utiliza numerosos ordenadores exactamente iguales). En el caso de software para clientes finales, el laboratorio selecciona la configuración estándar del producto. En el caso de los productos para empresas se utiliza la configuración recomendada por el fabricante. Los productos se pueden actualizar en línea en todo momento, así como usar sus servicios en la nube. Por lo tanto, una solución también puede recurrir a ayuda de la nube cuando agota sus técnicas de detección locales, al igual que lo haría en la vida real cotidiana. A continuación se examina la solución de seguridad con el grupo definido de malware día 0. Al hacerlo se registra cómo actúa la solución de seguridad.

Conjunto de referencia de AV-TEST: Para este set especial se recopila el malware del mismo modo que para la prueba en condiciones reales. No obstante, los más de 5000 códigos maliciosos tienen al menos 2 semanas de antigüedad y, por tanto, ya son conocidos. Esta acción tiene como fin comprobar si los productos detectarían a posteriori, es decir, con algo de retraso, a atacantes que no hubieran reconocido en un principio.

El conjunto de referencia consta, por supuesto, no solo de un grupo especial, como los troyanos. El laboratorio se asegura de que haya una buena mezcla de, por ejemplo, puertas traseras, bots, virus, troyanos, gusanos, downloader, dropper o roba contraseñas. Pero también se tiene en cuenta cuán conocido es el malware, incluyendo en el conjunto solo aquellos que son relevantes y están muy extendidos (confirmado por al menos dos fuentes independientes). Para saber si un malware está muy extendido, el laboratorio lo comprueba mediante datos telemétricos e información de empresas, instituciones de investigación y fabricantes de software de seguridad.

En esta prueba igualmente se instala y se activa la solución de seguridad en un ordenador. A continuación, la solución tiene que escanear y detectar a los atacantes (on-demand scan). Cada malware que no sea reconocido se ejecuta posteriormente por separado para examinar la protección "on-execution". Si un producto funciona sin protección estática, es decir, solo con una detección basada en el comportamiento, entonces, por supuesto, en la prueba se examinarán todos los archivos. Dado que los archivos maliciosos tienen hasta 2 semanas de antigüedad, los productos se deberían reconocer prácticamente sin excepción. Así lo hicieron muchos de los productos, pero no todos. En esta fase de la prueba, los productos de protección también tuvieron siempre acceso a sus técnicas de protección ampliadas en la nube.

Solo quien bloquea tiene éxito

En las pruebas se registran y evalúan todos los resultados de cada producto. Solo se consideran una "detección exitosa" estos casos:

- Se bloquea el acceso a la URL

- Se detecta y bloquea el exploit en la página web

- Se bloquea la descarga de componentes maliciosos

- Se bloquea la ejecución de componentes maliciosos

En la prueba, la mera detección o la alerta ante un archivo o un enlace malicioso no basta para que se considere una defensa exitosa. Se tiene que bloquear de forma efectiva el acceso o la ejecución.

Importante: Todo el código malicioso y las páginas web y enlaces infectados utilizados en la prueba fueron recopilados por el laboratorio. El laboratorio no recurre a material de otras fuentes, como fabricantes u otras bases de datos abiertas. Para que la prueba sea la misma para todos los productos, los pasos de la misma se realizan simultáneamente para todos los productos en una serie de ordenadores con Windows idénticos.

Los resultados en detalle

En la reciente prueba de larga duración, realizada de julio a octubre de 2017, las 5 soluciones de Bitdefender y de Kaspersky y Symantec, con dos versiones cada una, obtuvieron el mejor resultado. Estas detectaron en todas las fases de la prueba el total de los 400 atacantes de la prueba en condiciones reales y los 20.590 malwares del conjunto de referencia.

Los productos de McAfee y Trend Micro detectaron respectivamente todos los atacantes en el real-world-test salvo uno. La solución de F-Secure también tuvo pequeños problemas de detección con 5 atacantes. Todos los productos mencionados consiguieron por su protección la máxima puntuación de 6, que el laboratorio concede para facilitar la comparación del rendimiento.

Las siguientes soluciones, de G Data y Seqrite, tuvieron problemas para detectar 21 y 22 códigos dañinos respectivamente, de los cuales 4 de ellos eran malware de día 0.

El módulo de seguridad gratuito de Microsoft, System Center Endpoint Protection, no detectó a 51 atacantes. En el caso de Sophos y Avast, la tasa de software malicioso no detectado ascendió a 107 y 190 respectivamente. El producto de Palo Alto Networks no fue capaz de bloquear 287 ataques.

AV-TEST – Instituto de recogida de 700 millones de virus y compañía

Maik Morgenstern, CTO AV-TEST GmbH

En las bases de datos de AV-TEST hay registrados y catalogados más de 700 millones de códigos maliciosos.

Sería imposible examinar los productos antivirus de forma independiente y objetiva si el instituto solo recibiera el malware de los fabricantes. Por eso, AV-TEST lleva más de 15 años recopilando malware de Internet, analizándolo y clasificándolo en grupos. Para ello, AV-TEST hace uso, entre otros, de sistemas honeypot. Estos contienen versiones vulnerables de Windows y otras aplicaciones habituales. El objetivo es que estos sean infectados por software malicioso, para analizarlo en tiempo real. Estos ordenadores aceptan todo lo que se halla en Internet: como páginas web infectadas o enlaces a archivos maliciosos. Adicionalmente, AV-TEST utiliza muchas cuentas de correo electrónico para acumular todo el spam posible. Los correos de spam o phishing llevan consigo al atacante o pretenden conducir al usuario a una página maliciosa a través de un enlace.

Otras fuentes para captar malware que usa el laboratorio son diferentes motores de búsqueda y servicios de medios sociales como Twitter. Los expertos buscan cada día en diferentes motores de búsqueda con ayuda de términos de búsqueda populares. Después se analizan los resultados y se hace un protocolo de los enlaces a páginas maliciosas. Adicionalmente, el laboratorio examina también tweets de Twitter interesantes para los usuarios y los enlaces que contienen. Estos se siguen y se comprueba la dirección de destino. De este modo, el laboratorio revisa cada día más de 400.000 resultados de motores de búsqueda y más de 1 millón de mensajes de Twitter.

El número de códigos maliciosos hallados al mes aumenta de forma vertiginosa: mientras que en 2007 eran aún unos 500.000, en 2017 se incorporaban cada mes unos 10 millones de malwares nuevos. Por tanto, su número se ha multiplicado por 20 aproximadamente. En total suman más de 700 millones de archivos. AV-TEST no solo registra todo este software malicioso, sino que también guarda un ejemplar. Por último, algunos de los atacantes del día se utilizan en el set para la prueba en condiciones reales. Otro grupo seleccionado de ejemplares de un máximo de 2 semanas de antigüedad sirve como conjunto de referencia para la prueba.