Últimas noticias

09 de marzo de 2022 | Antivirus para Windows

Defensa contra ransomware: 28 soluciones de seguridad en una prueba con Windows 10

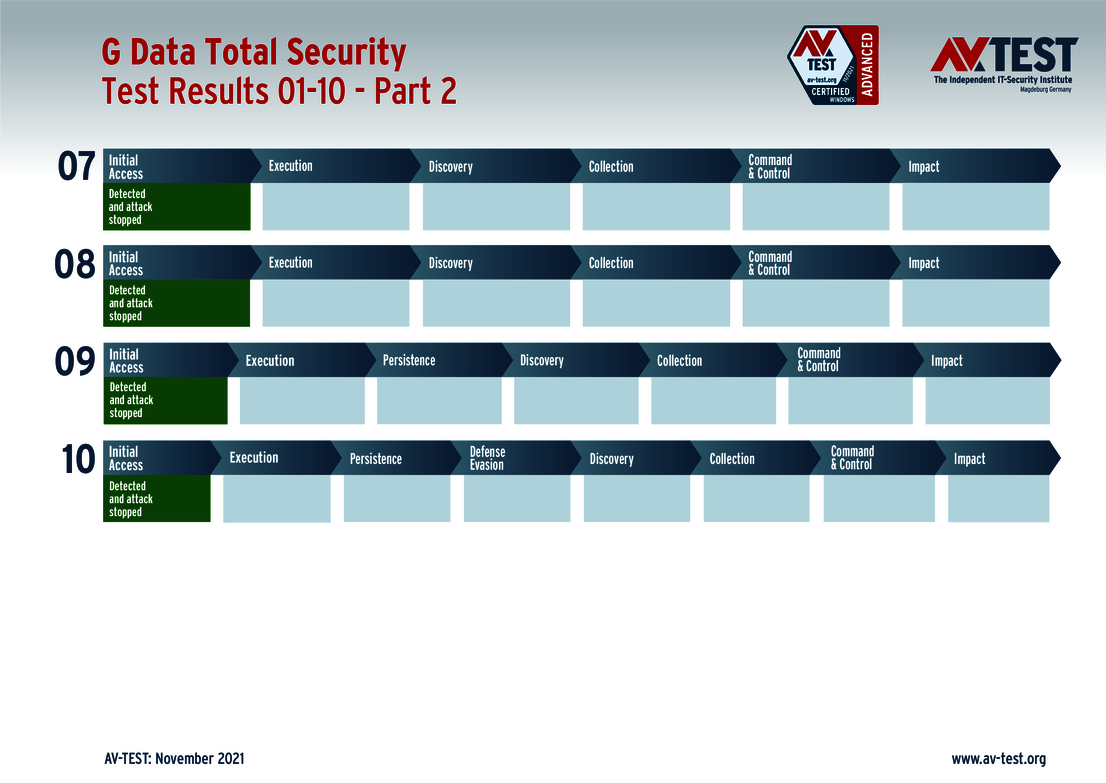

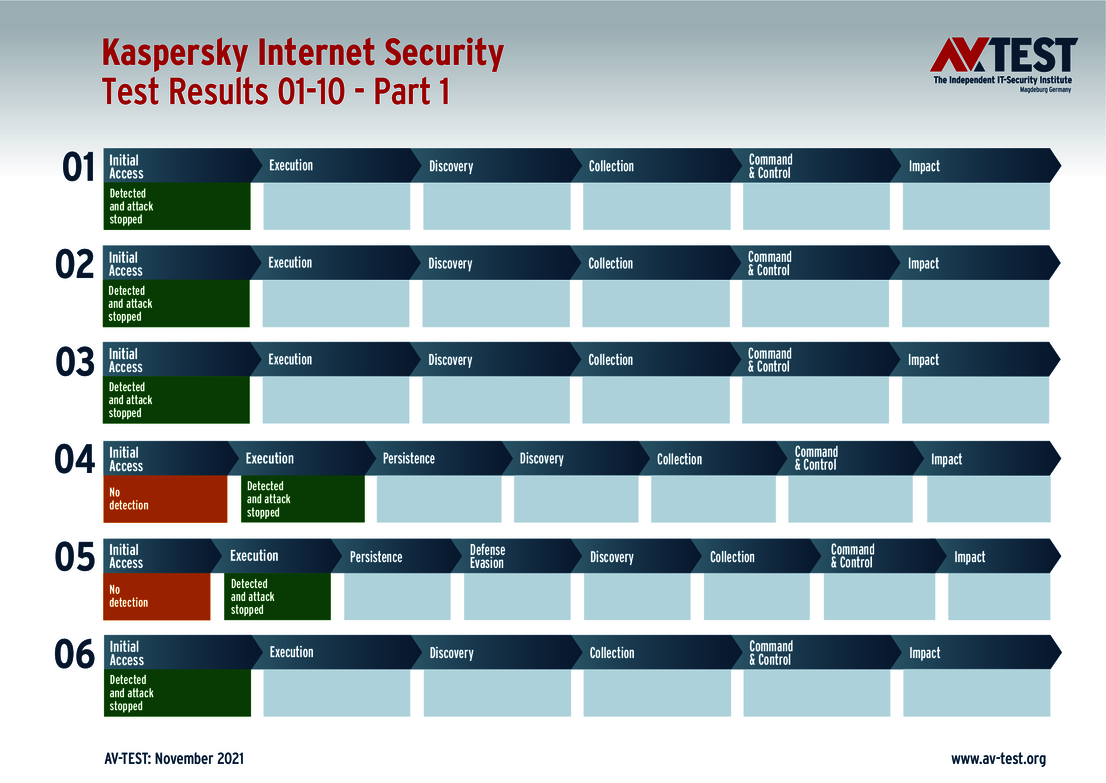

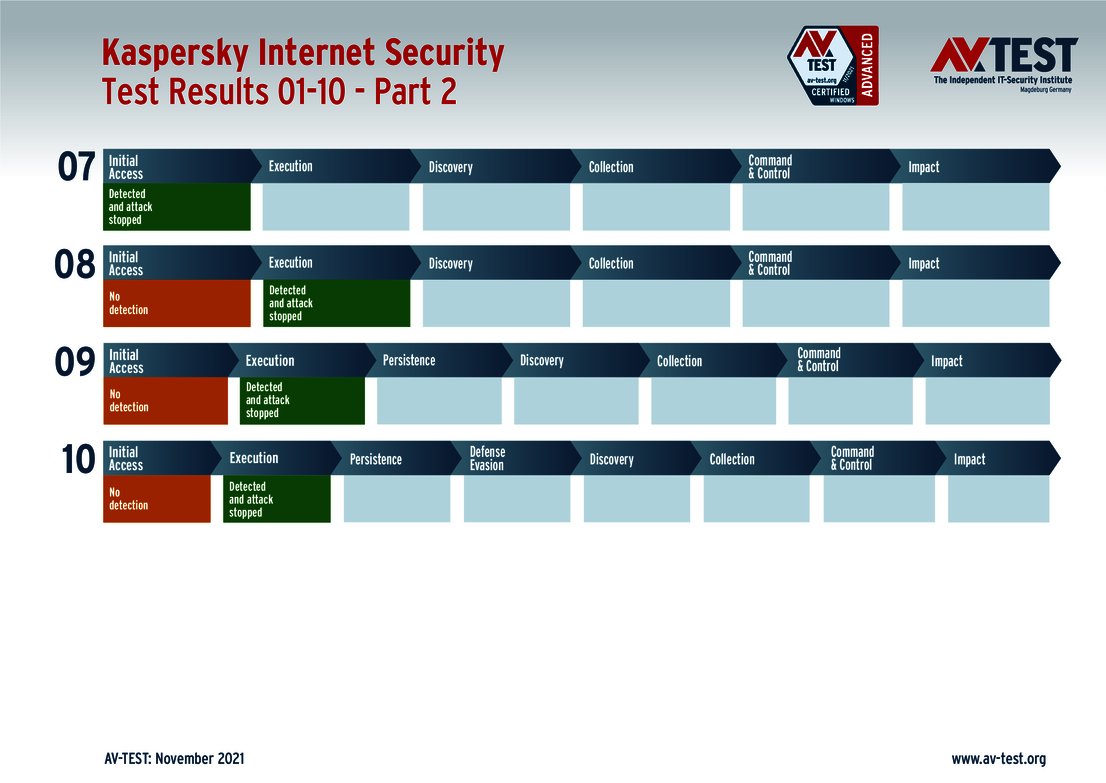

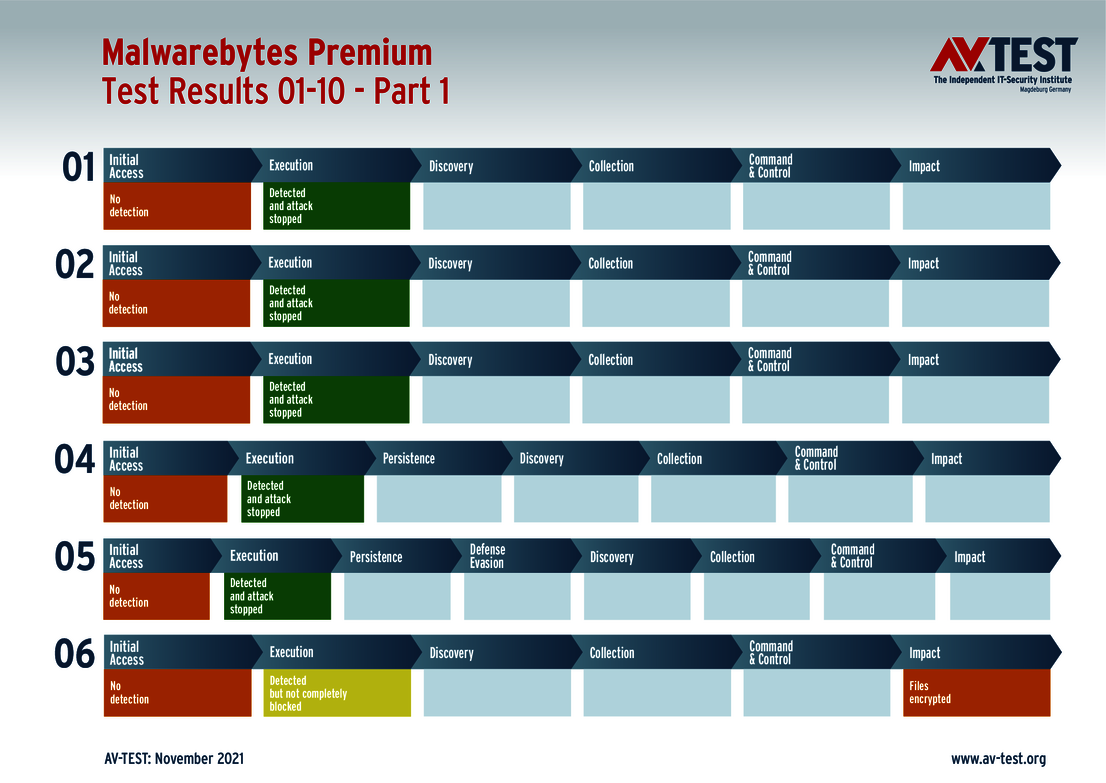

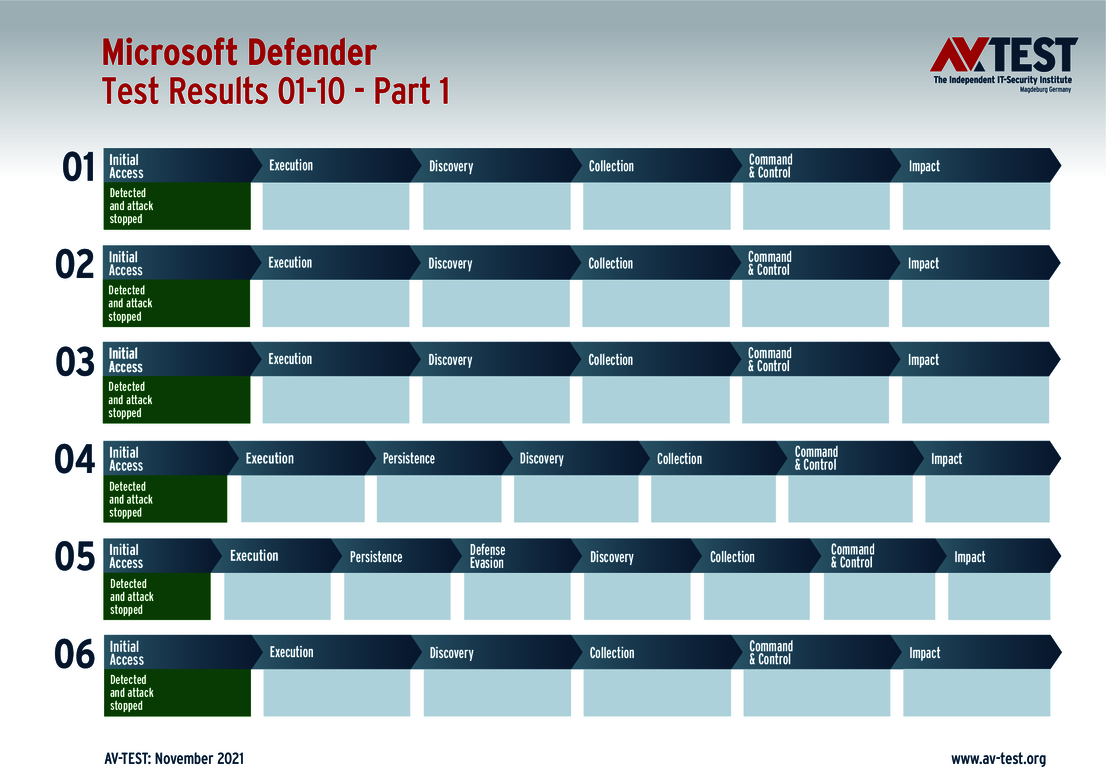

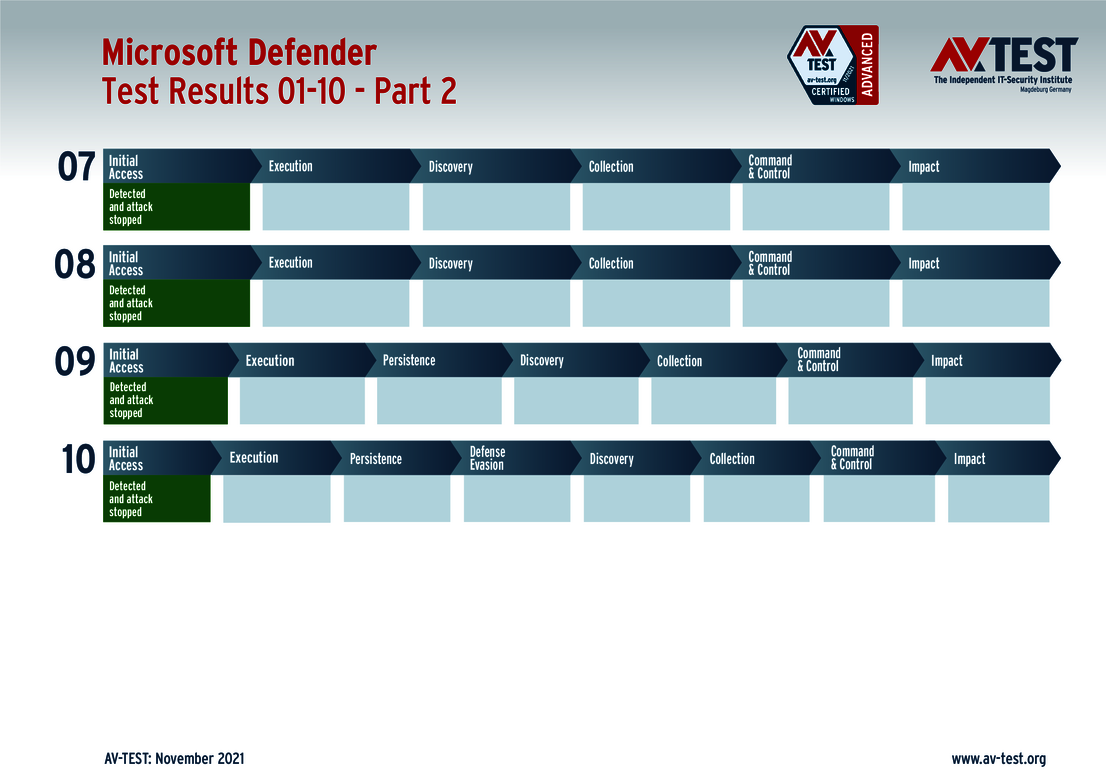

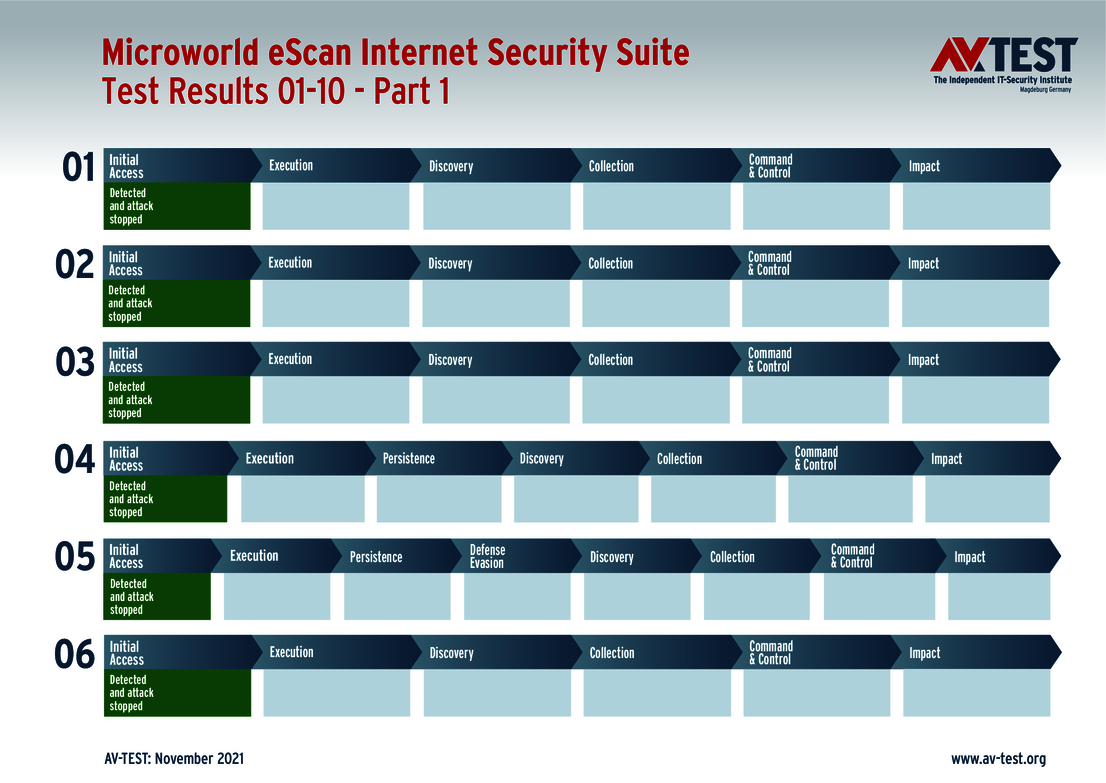

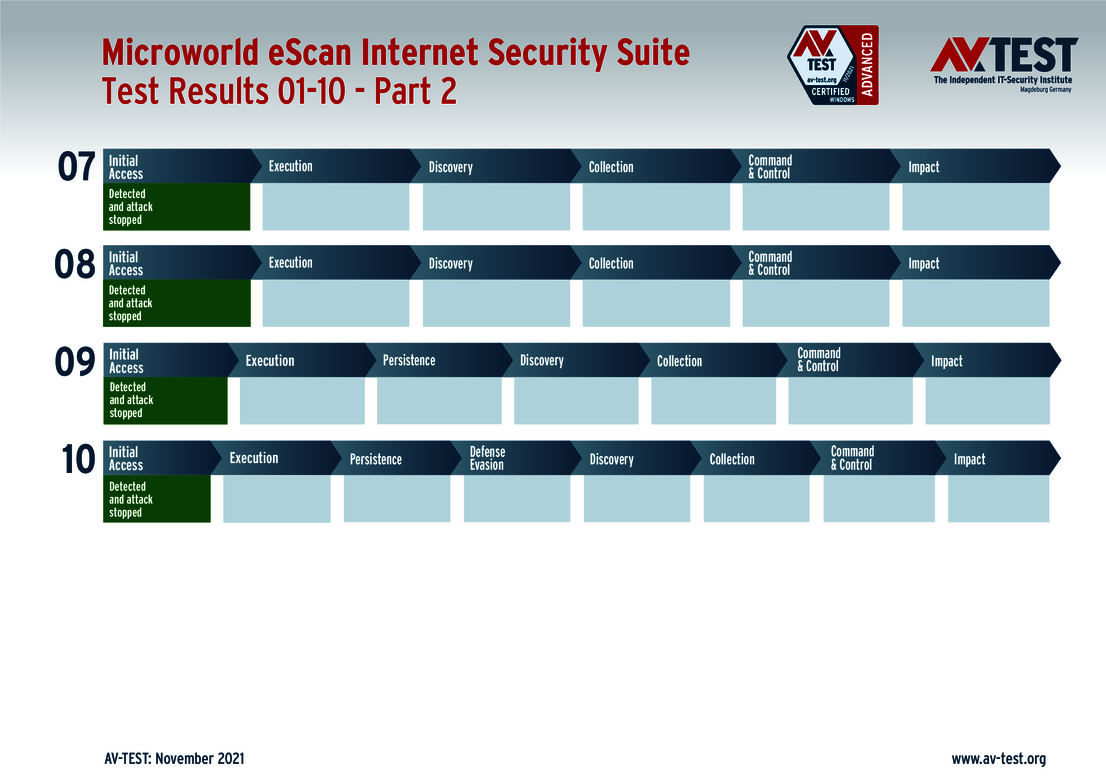

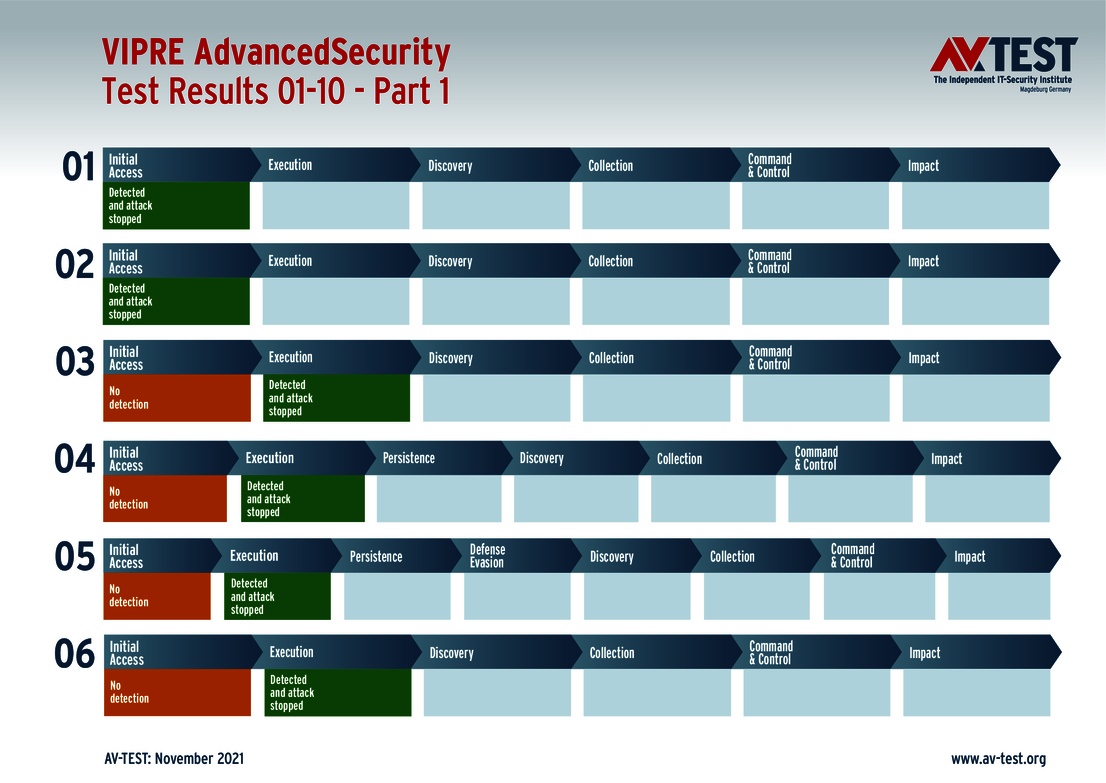

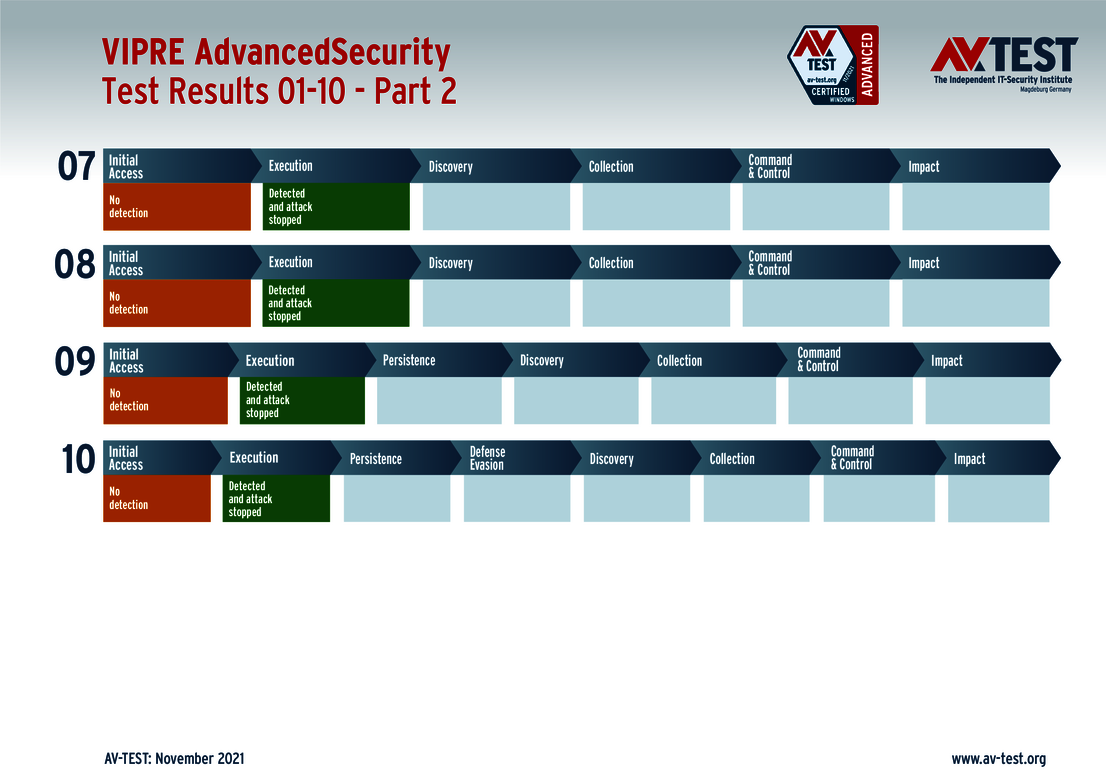

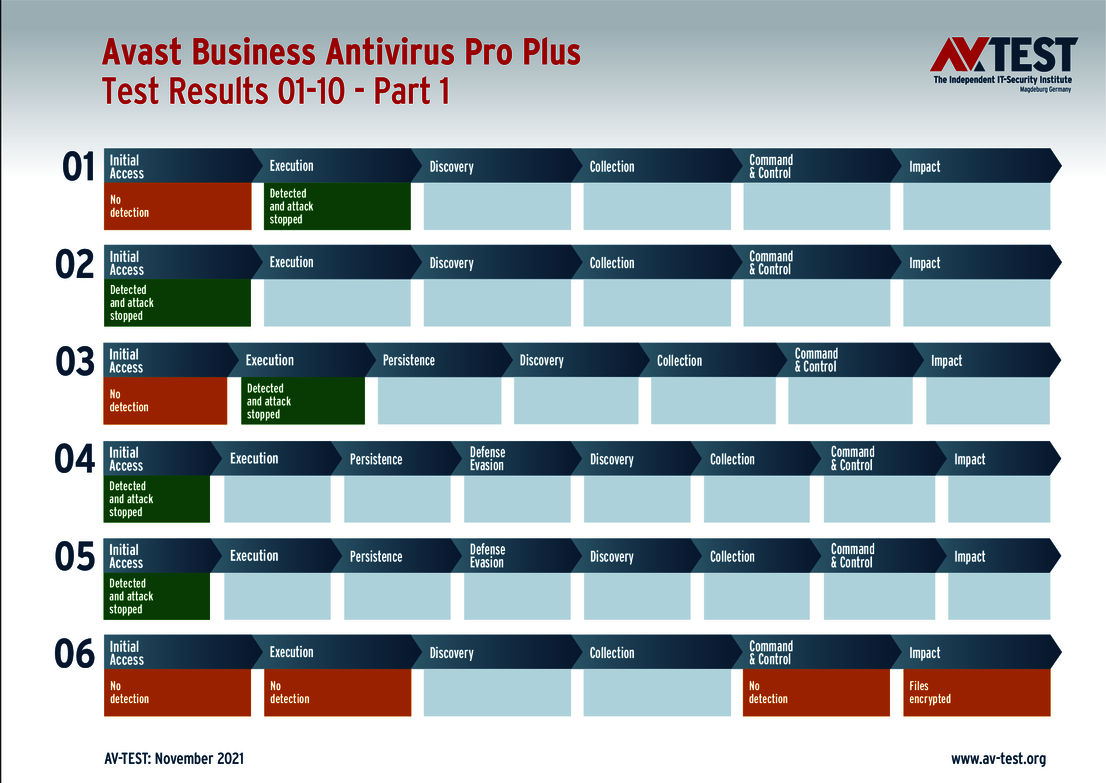

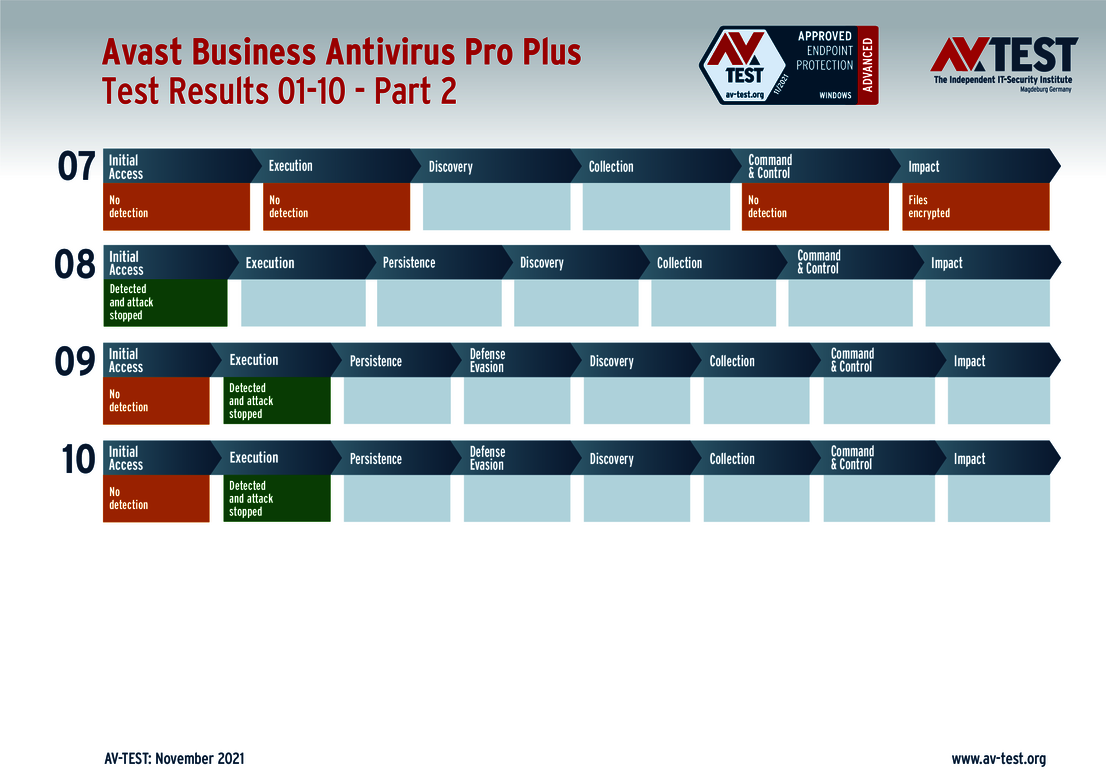

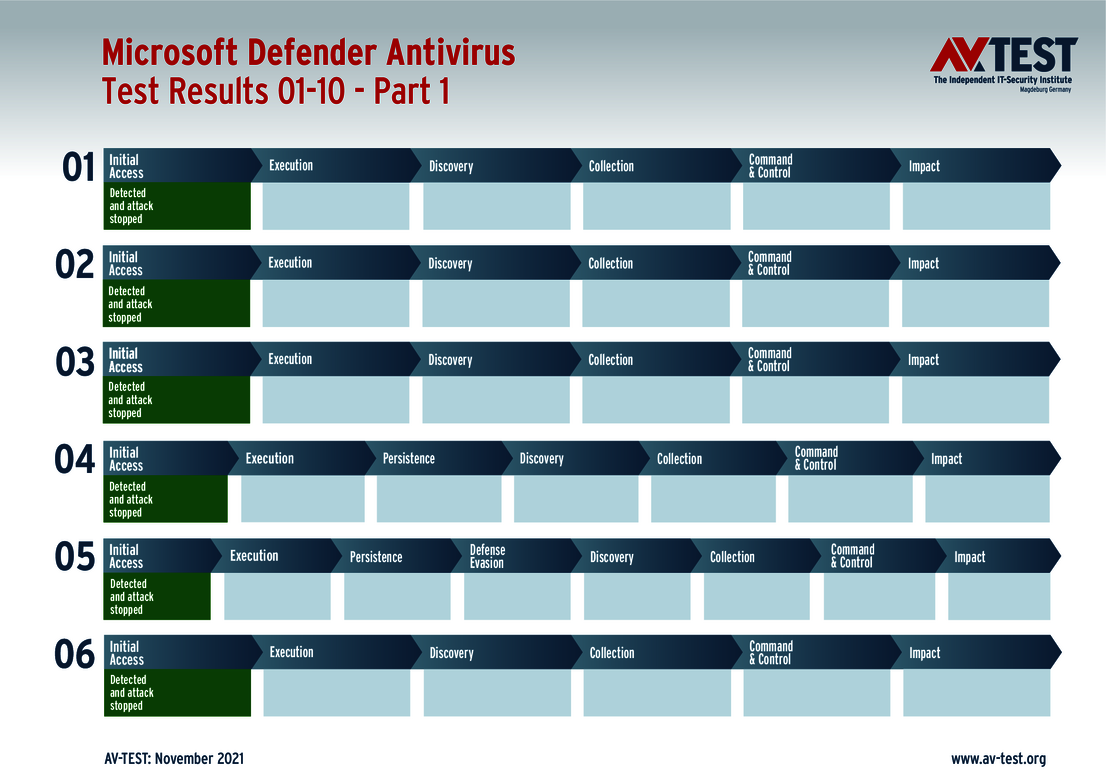

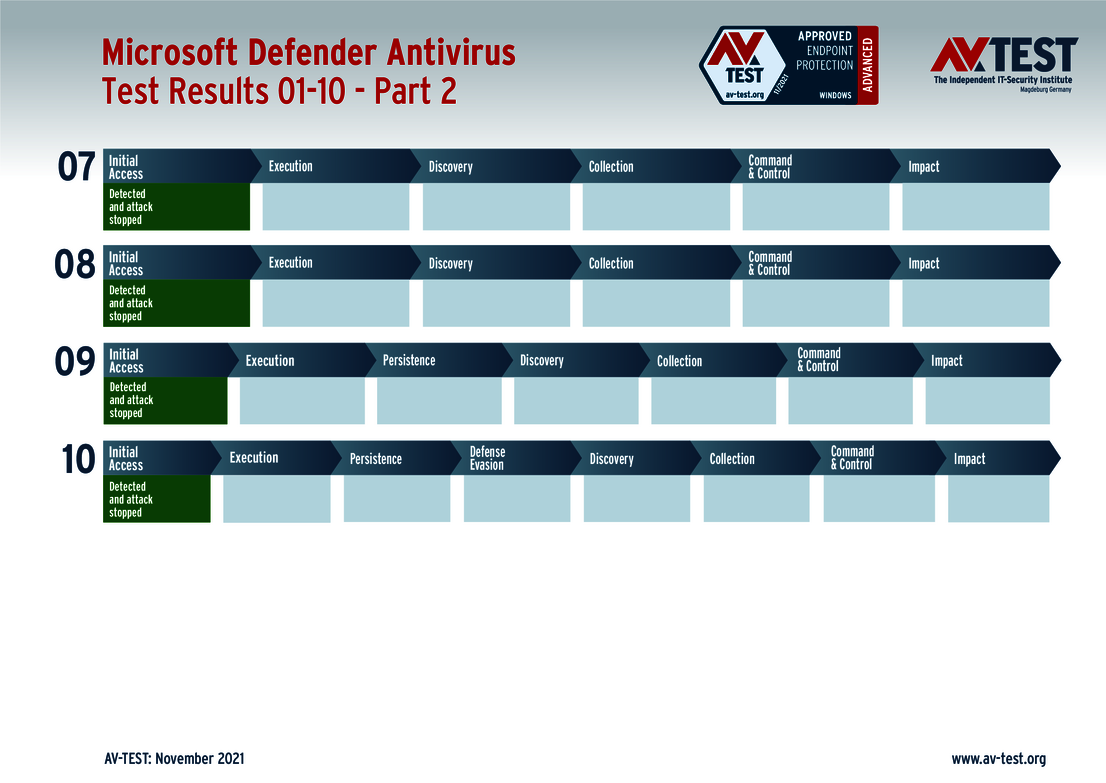

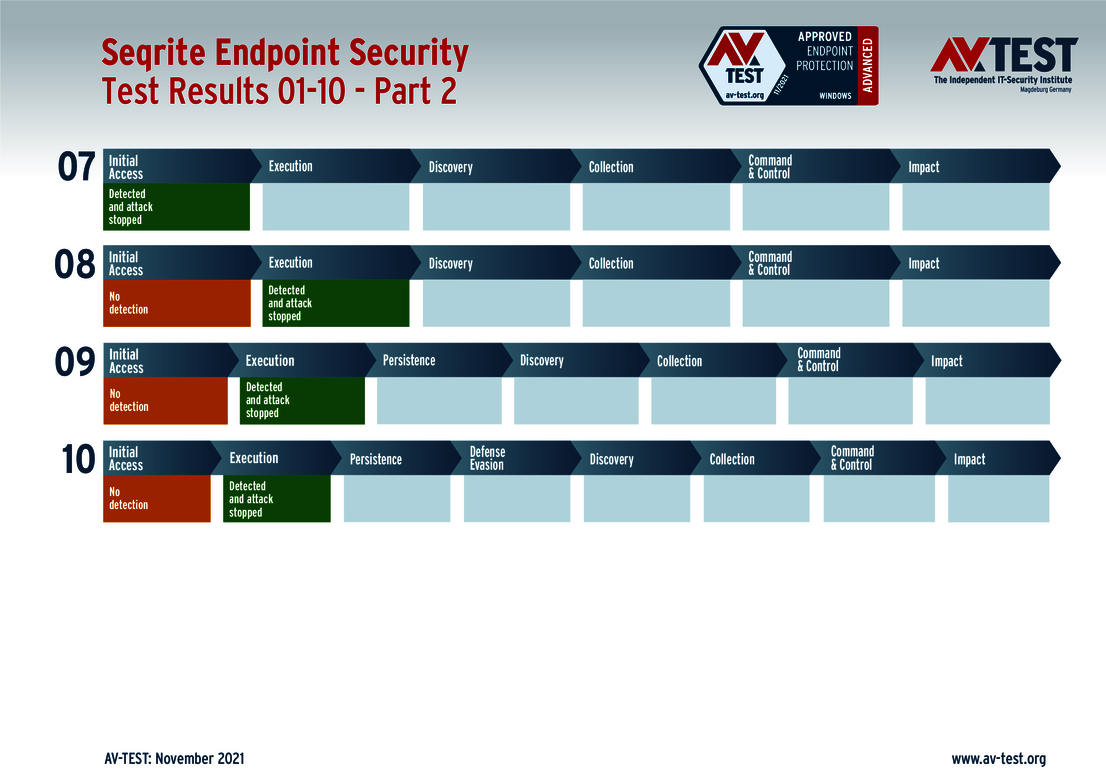

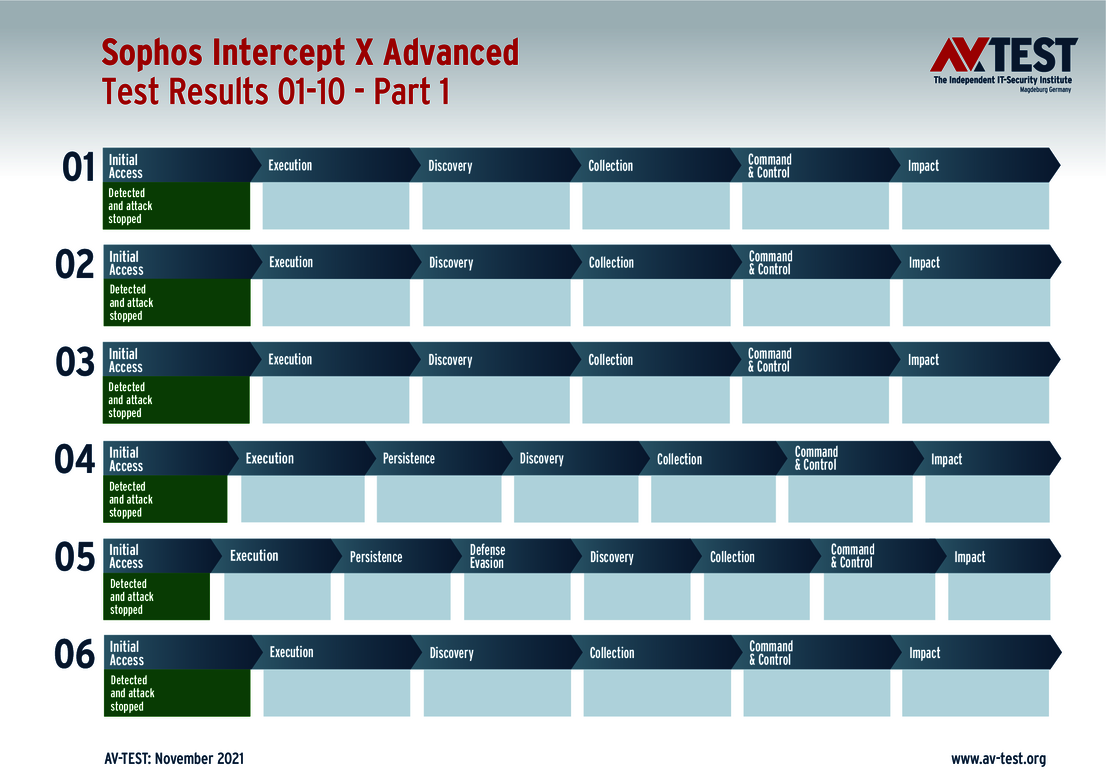

La lucha contra el ransomware tiene lugar tanto en los ordenadores domésticos como en los ordenadores de trabajo de las empresas. ¿Cómo de bien protege un software de seguridad contra los maliciosos ataques de encriptación? En la última prueba realizada en noviembre, 15 suites de seguridad en Internet para usuarios privados y 13 soluciones para empresas demostraron en diez escenarios reales lo bien que afrontan un ataque por correo electrónico, script, macro o ransomware. El Advanced Threat Protection test pone de manifiesto que la mera detección del atacante no siempre basta. Por eso, el laboratorio muestra en el resultado de la prueba todos los pasos, desde el ataque hasta la defensa con éxito o bien hasta la codificación.

28 programas en un Advanced Attack test

Software de seguridad para Windows en una prueba contra ransomware

En su serie de los llamados Advanced Threat Protection tests, el laboratorio de AV-TEST ha sometido a 15 conocidas suites de seguridad en Internet para usuarios privados y 13 soluciones para empresas a una prueba con Windows 10. Mediante diez escenarios definidos, los examinadores aclaran paso a paso cómo transcurren los ataques y qué ocurre entremedias. La evaluación muestra claramente que la mera detección de un malware no siempre protege de la consiguiente encriptación total o parcial.

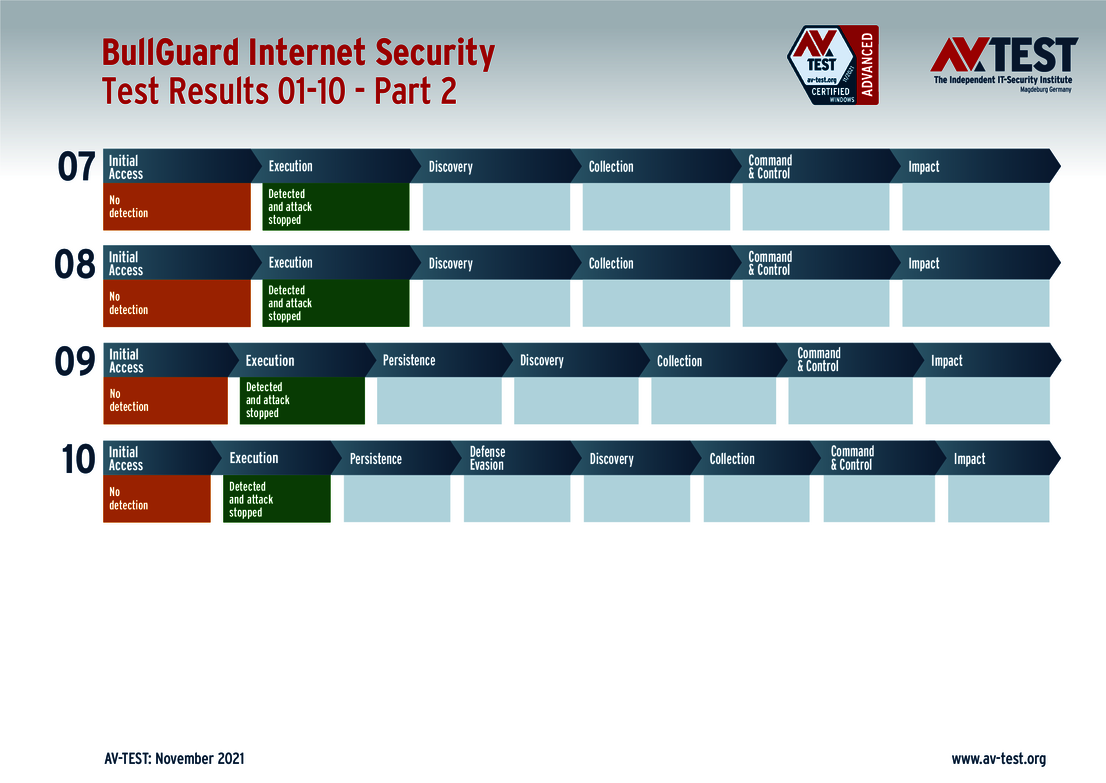

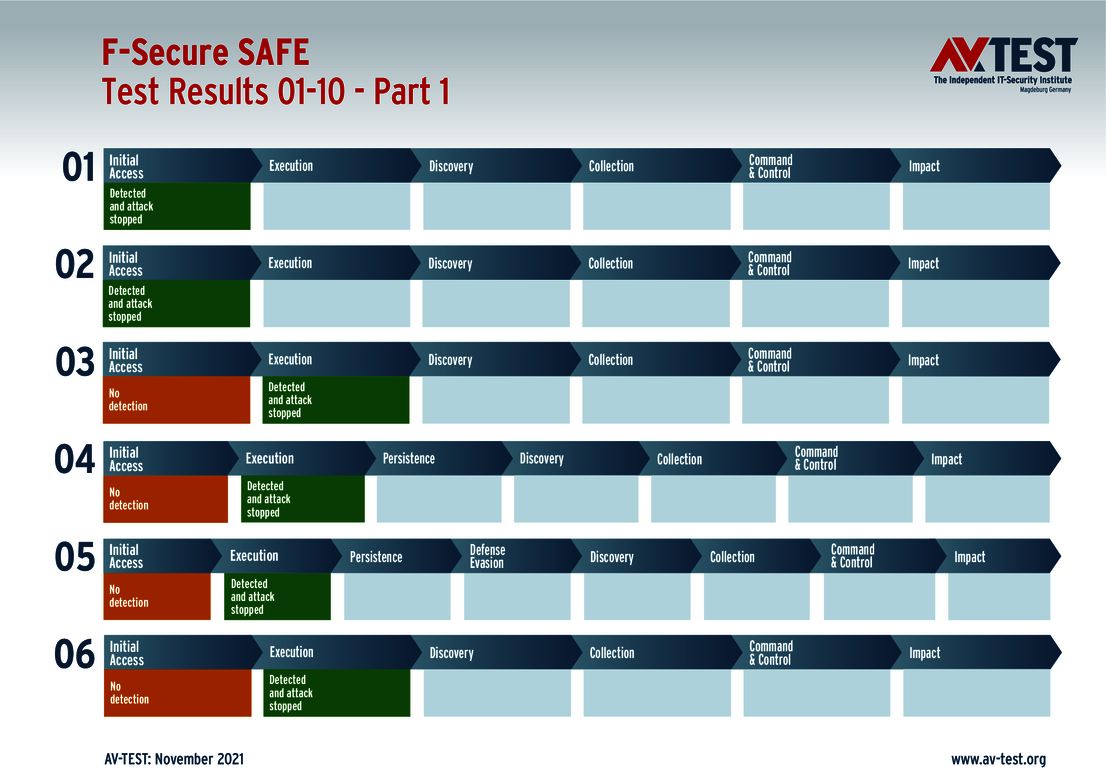

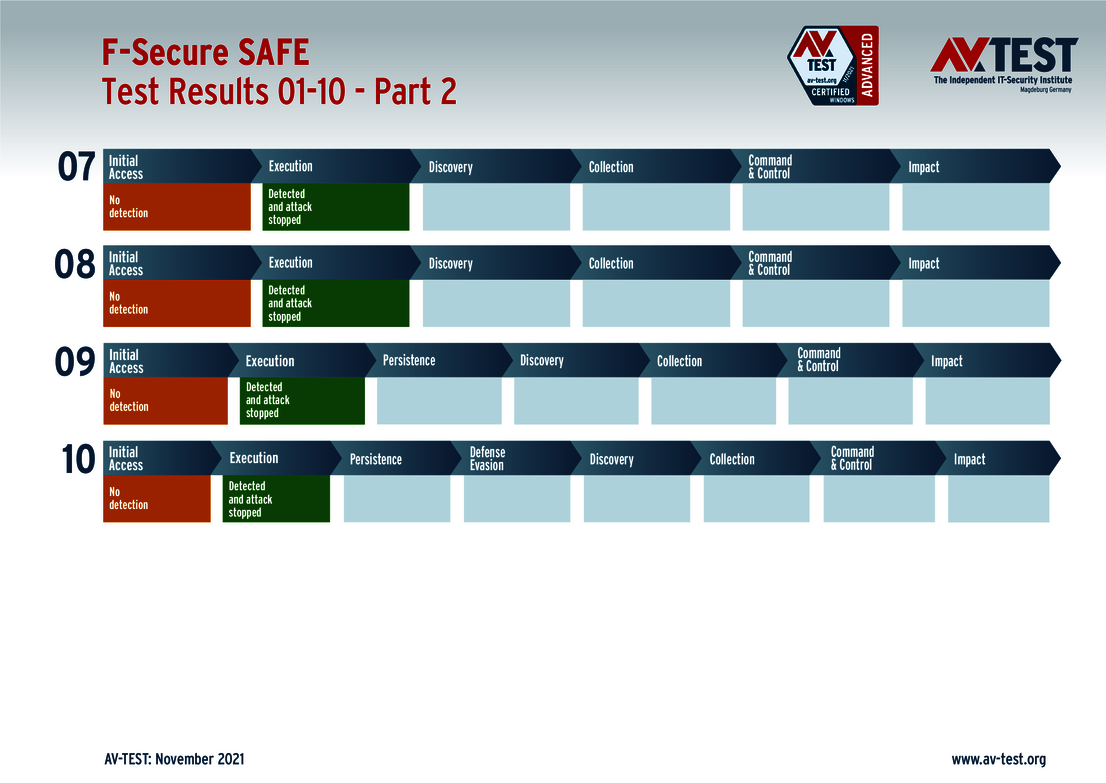

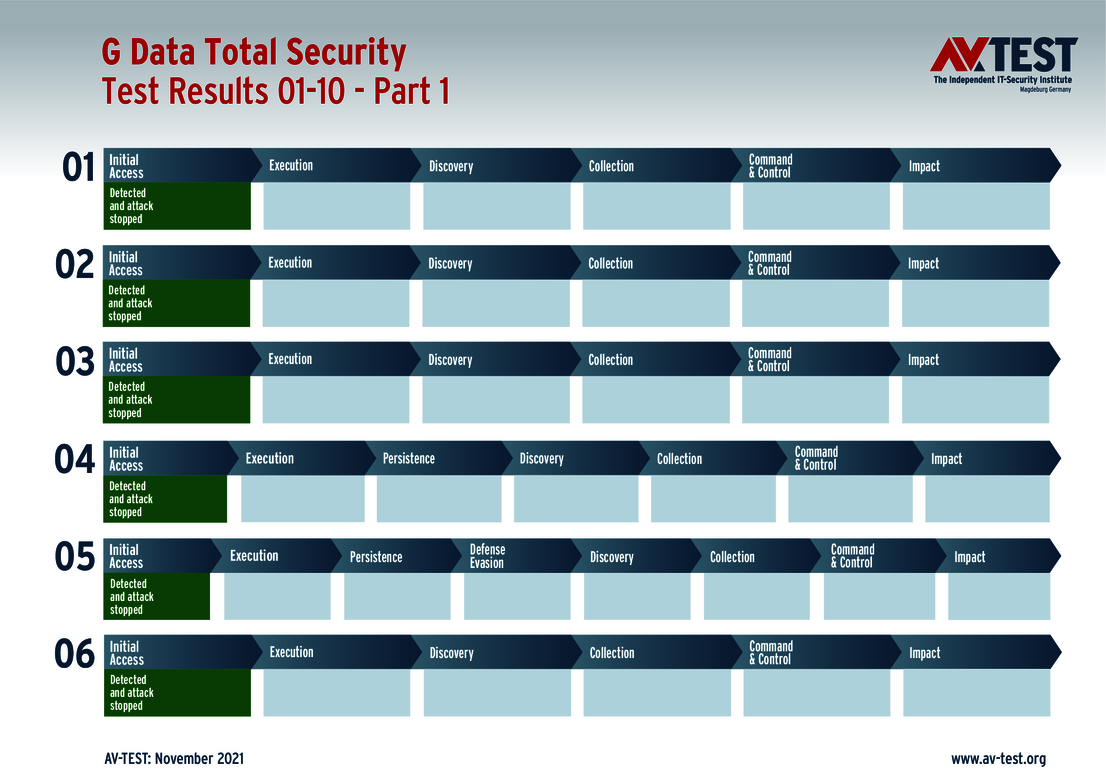

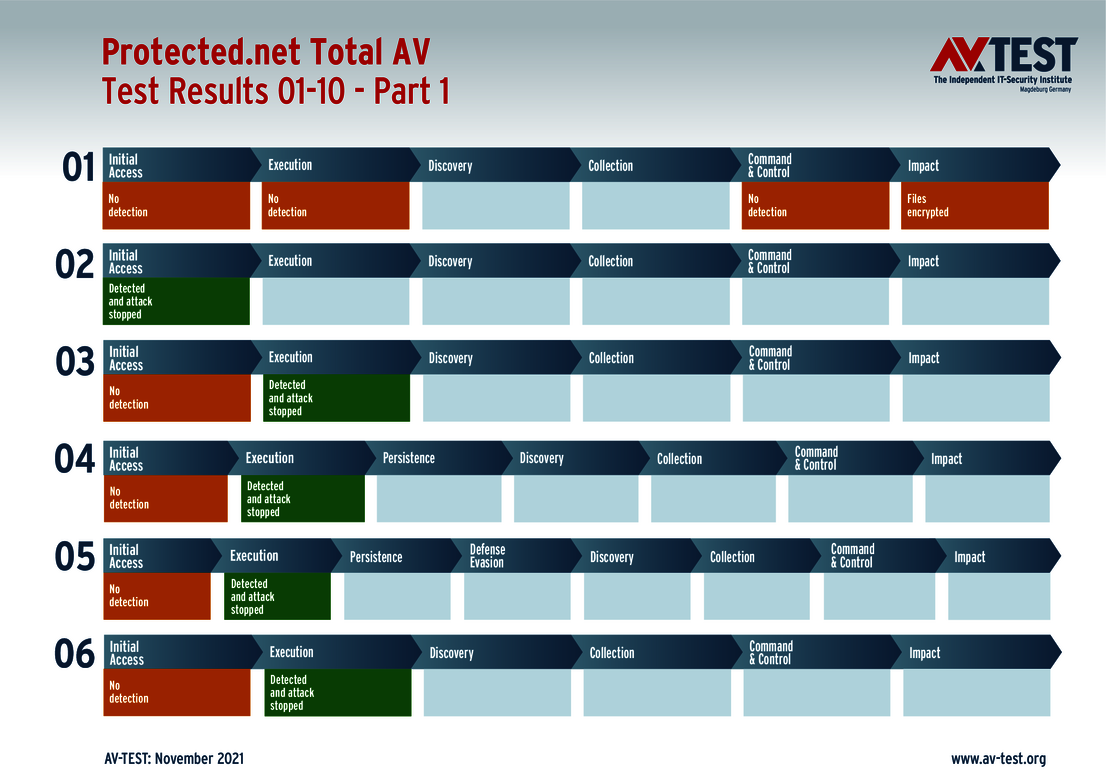

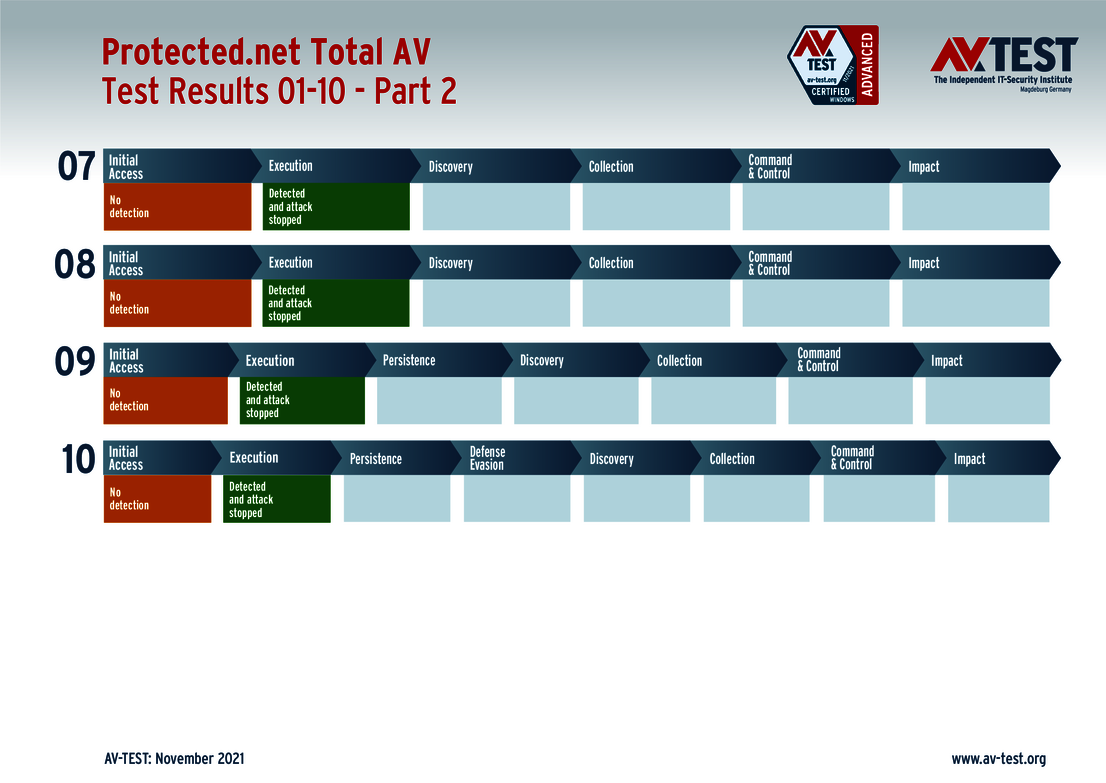

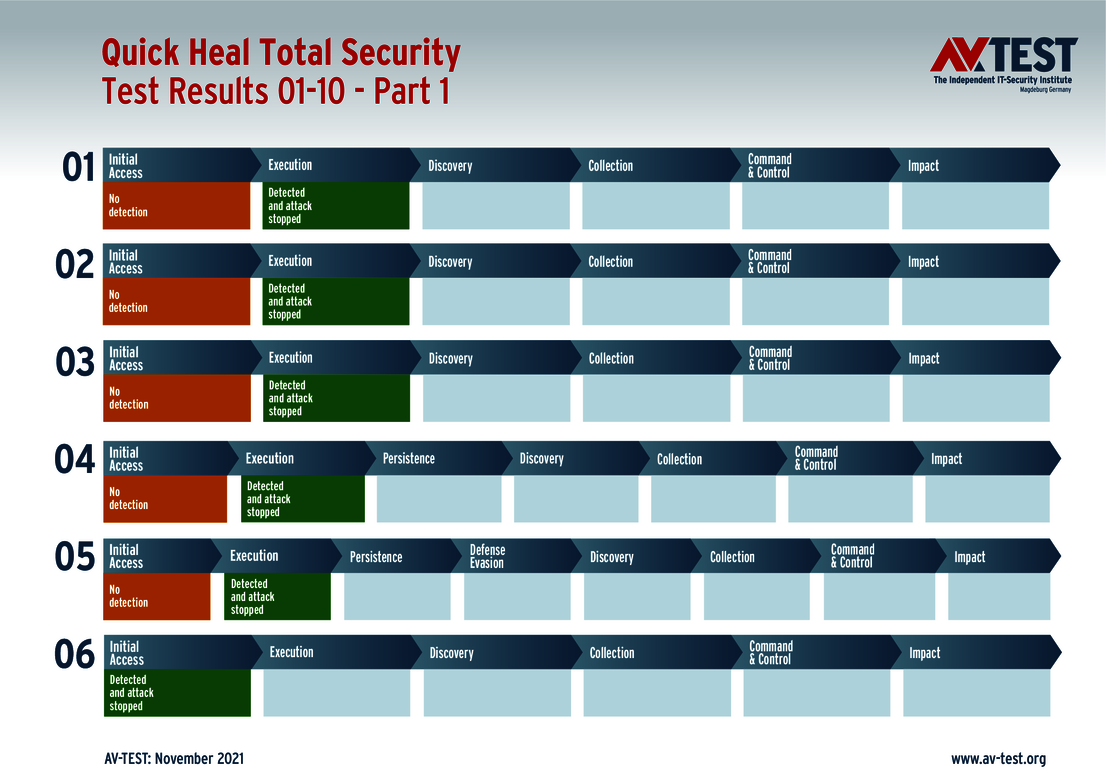

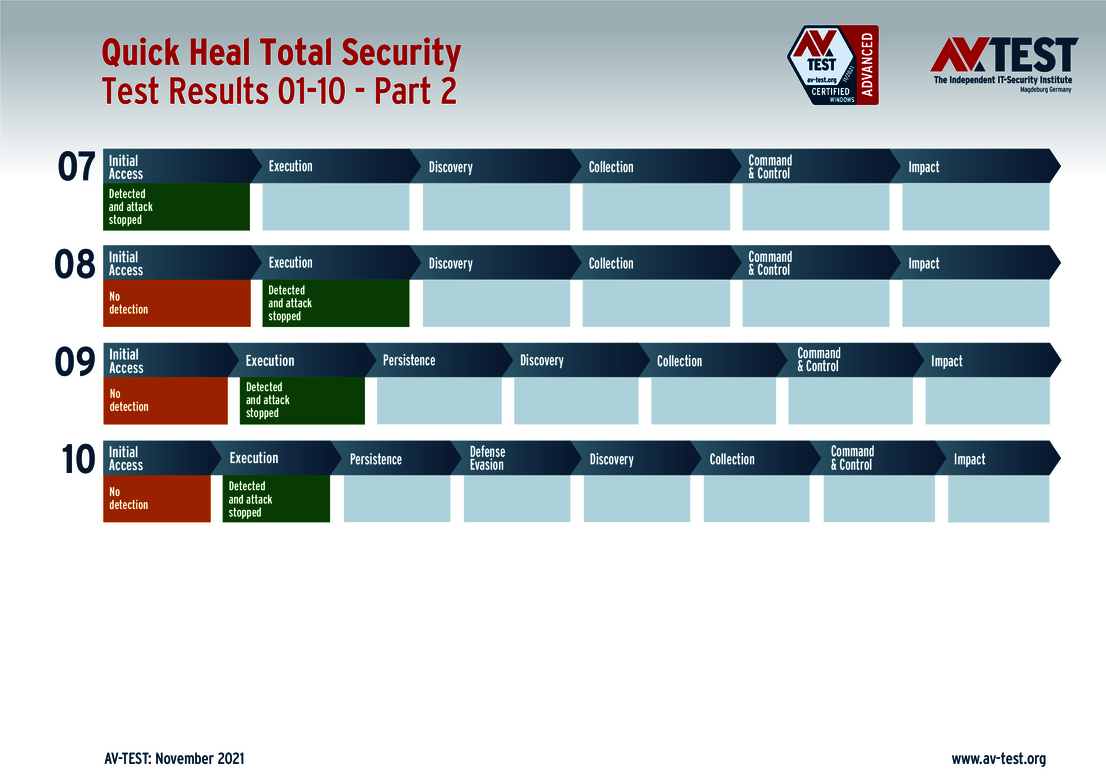

A la prueba se presentaron 15 conocidos paquetes de seguridad para usuarios privados de los fabricantes Avast, AVG, Bitdefender, BullGuard, F-Secure, G DATA, Kaspersky, Malwarebytes, Microsoft, Microworld, Norton, PC Matic, Protected.net, Quick Heal y VIPRE Security.

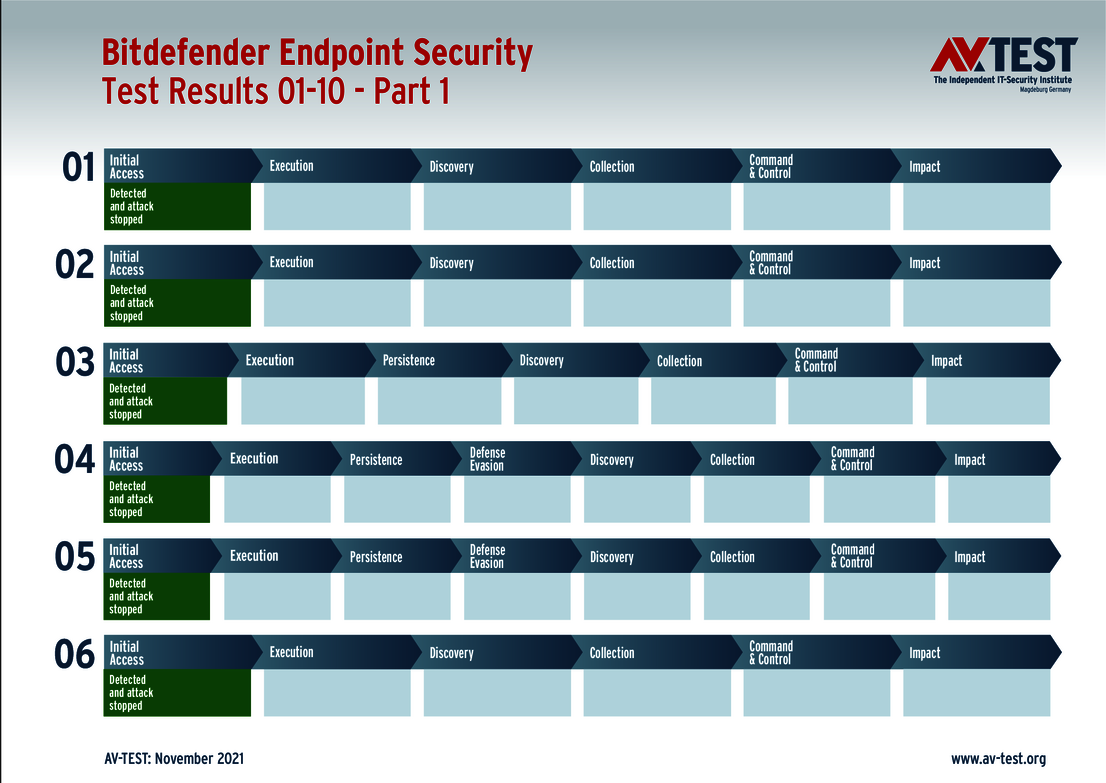

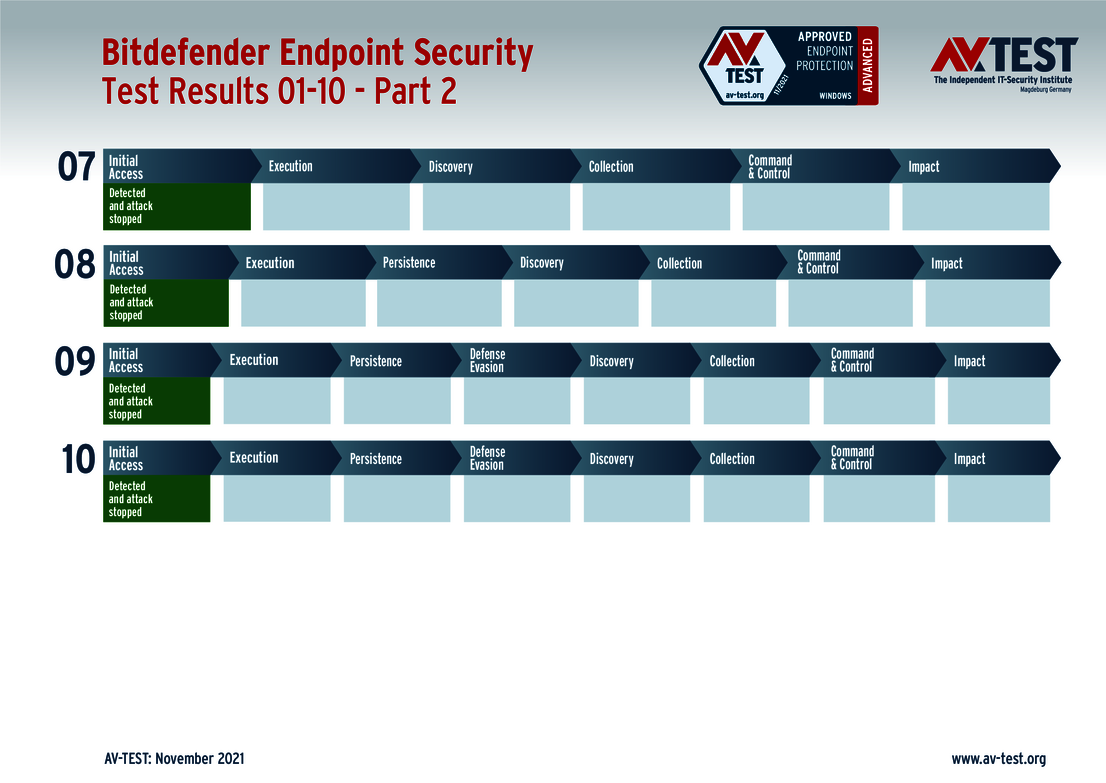

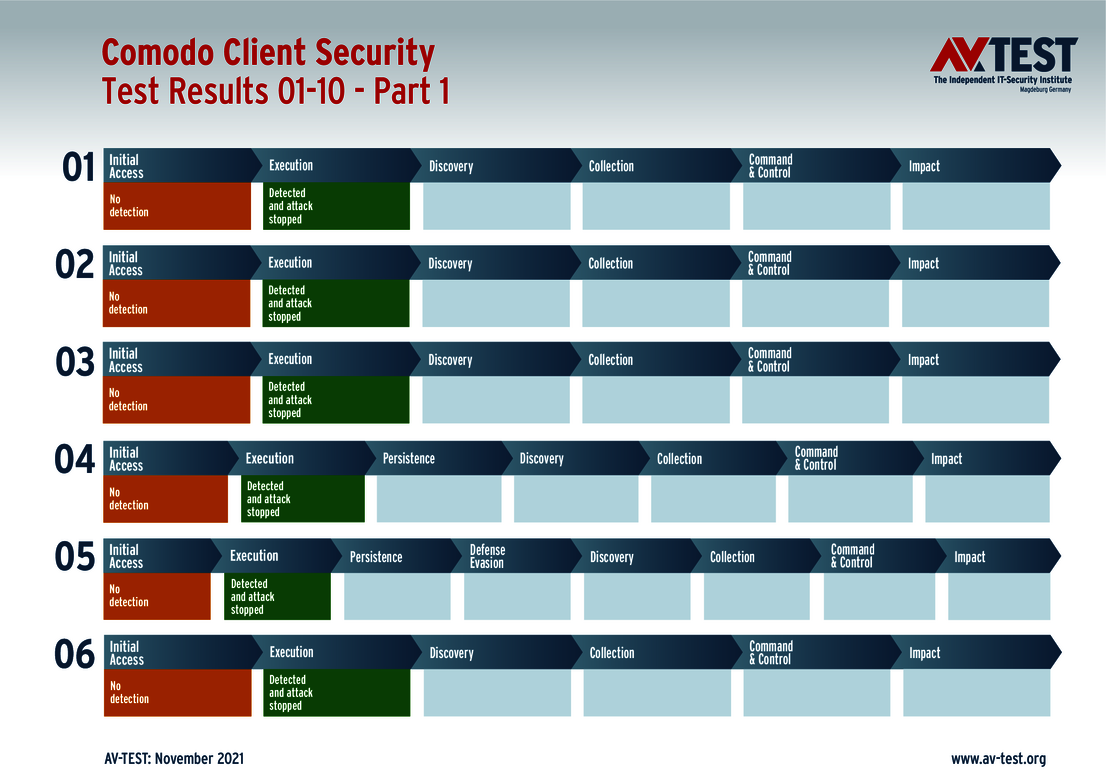

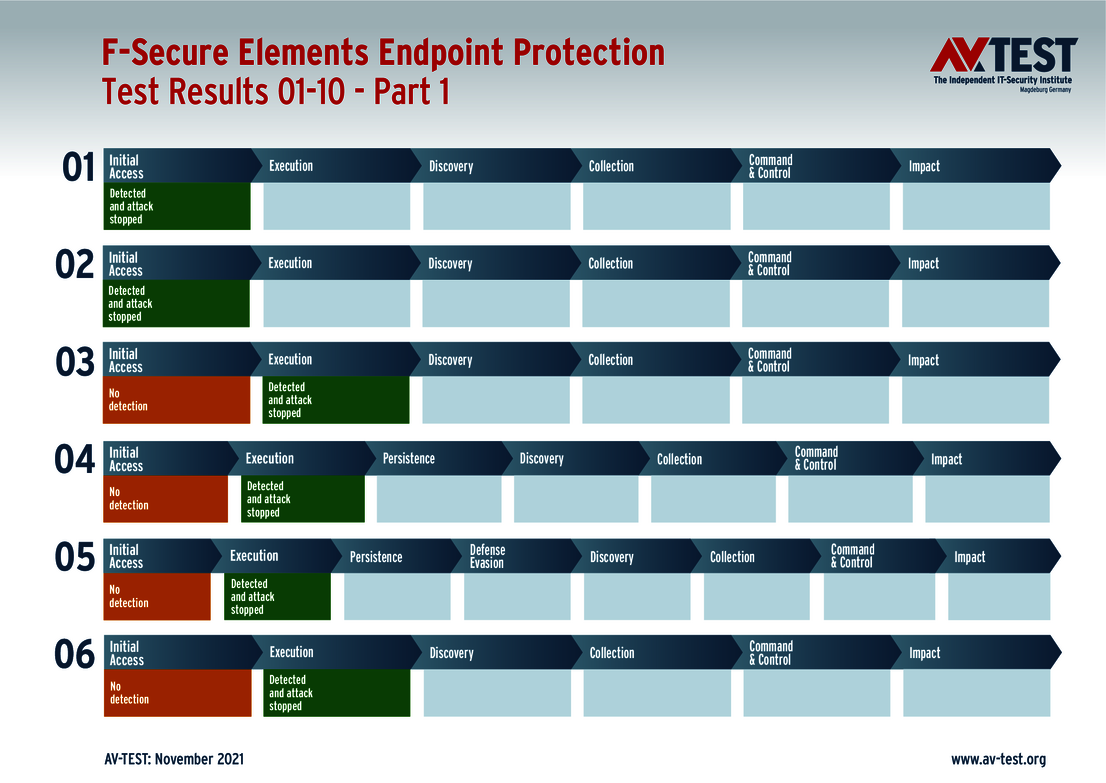

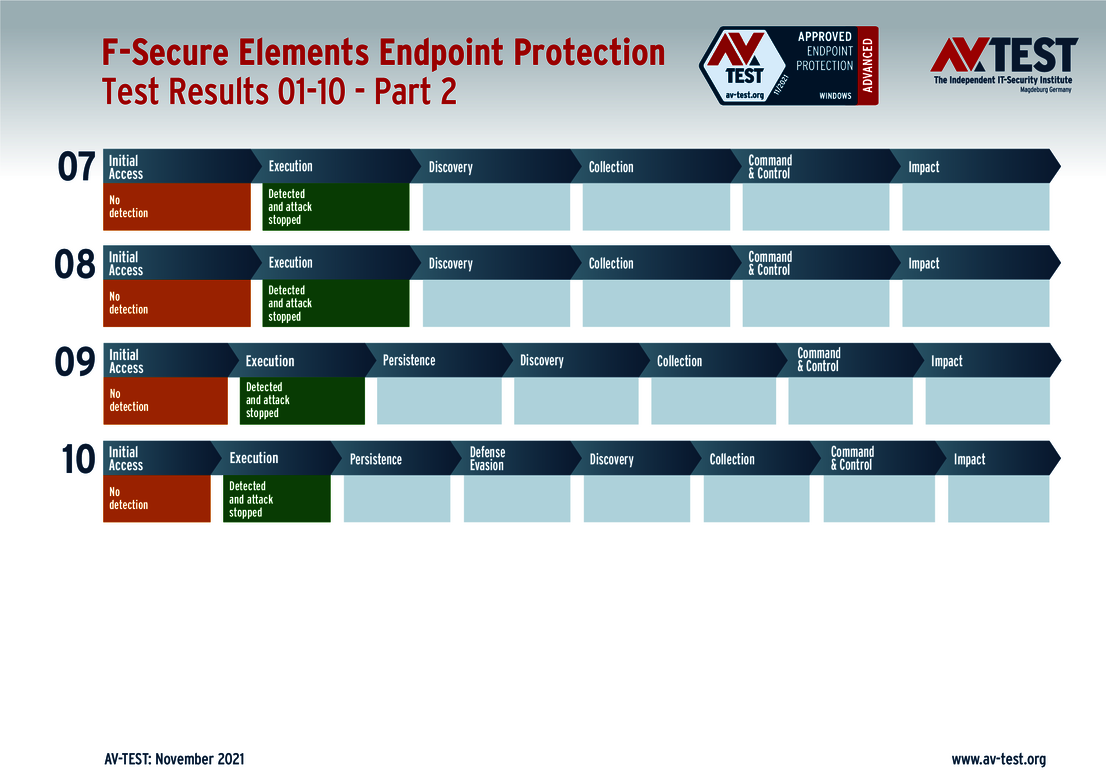

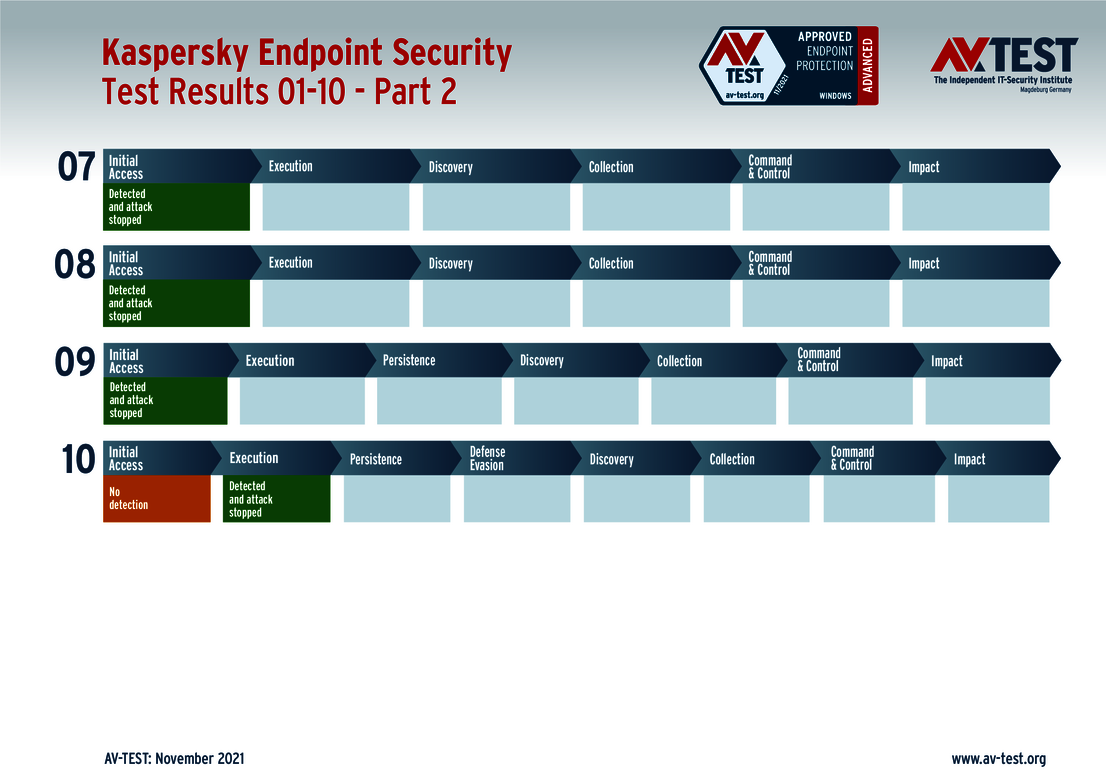

Para las empresas tuvieron que superar la prueba 13 soluciones Endpoint. Estas proceden de Avast, Bitdefender (dos versiones), Comodo, F-Secure, G DATA, Kaspersky, Malwarebytes, Microsoft, Seqrite, Sophos, Symantec y VMware.

Las tablas sinópticas de las 15 y 13 soluciones de seguridad examinadas muestran resumida la evaluación de los 10 ataques y la cantidad máxima de 36 puntos que se podía conseguir en esta prueba de noviembre, puesto que la puntuación máxima varía entre los diferentes Advanced Threat Protection tests. Esta depende del tipo de escenario y del número de pasos comprobados por los que se pueden obtener puntos.

28 soluciones de seguridad en la prueba: los ataques de ransomware también se pueden repeler

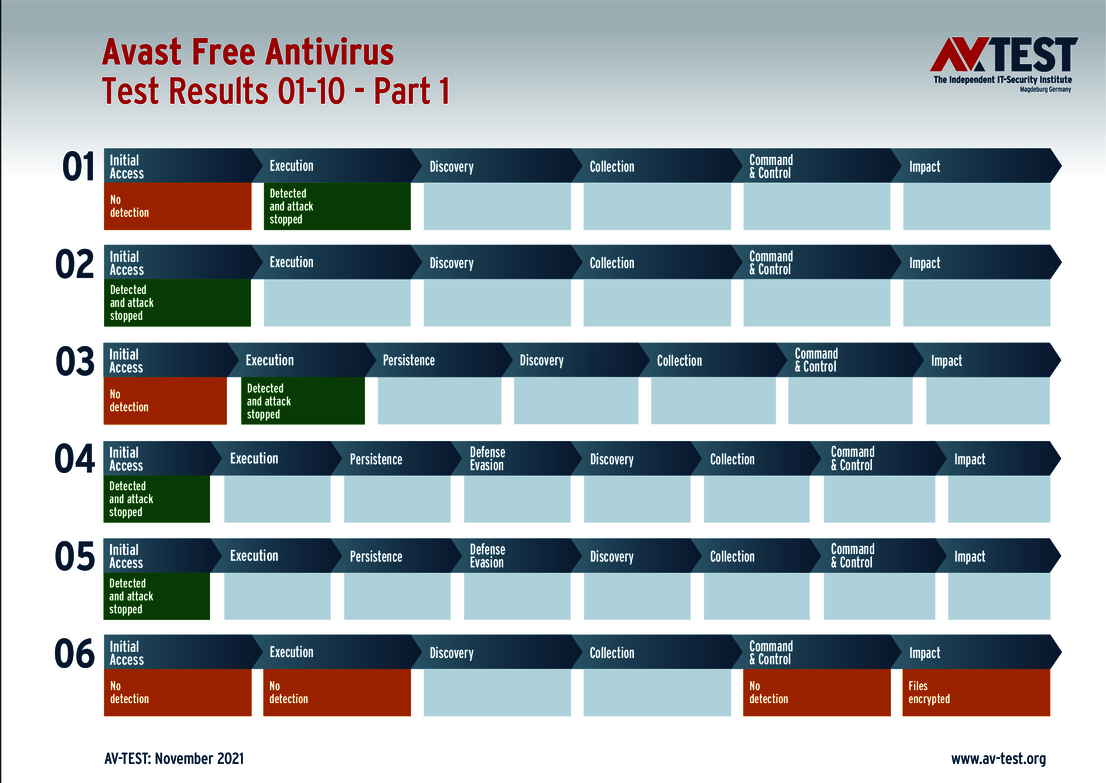

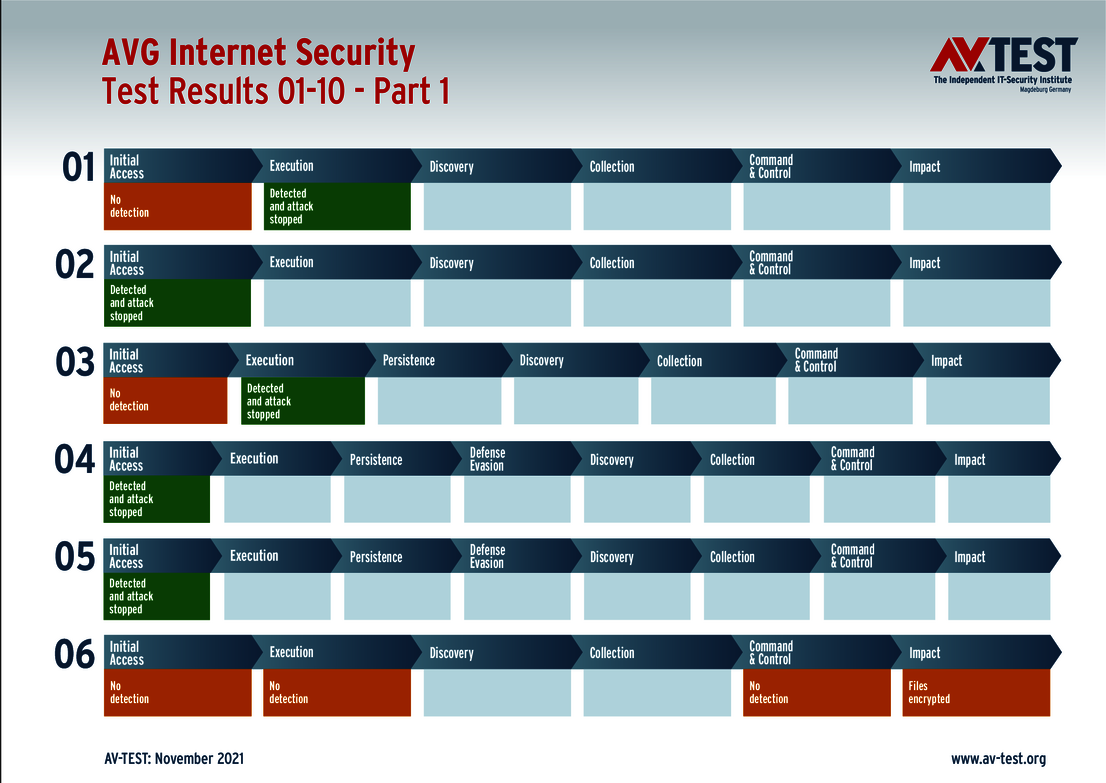

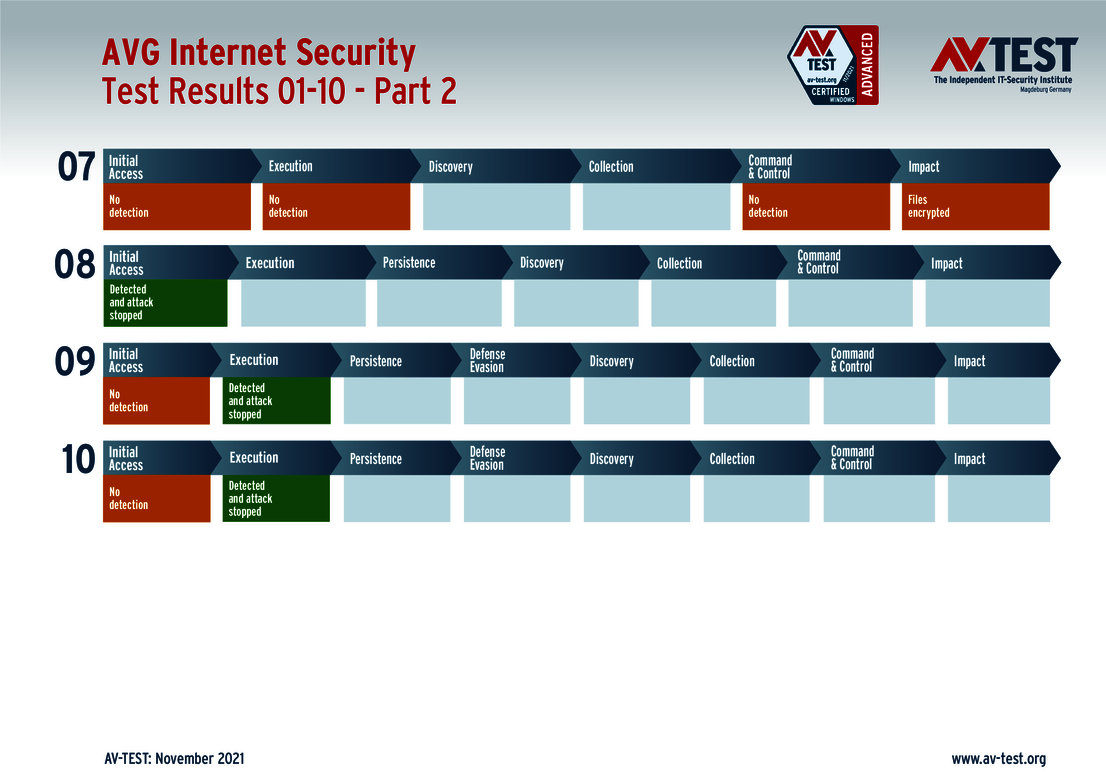

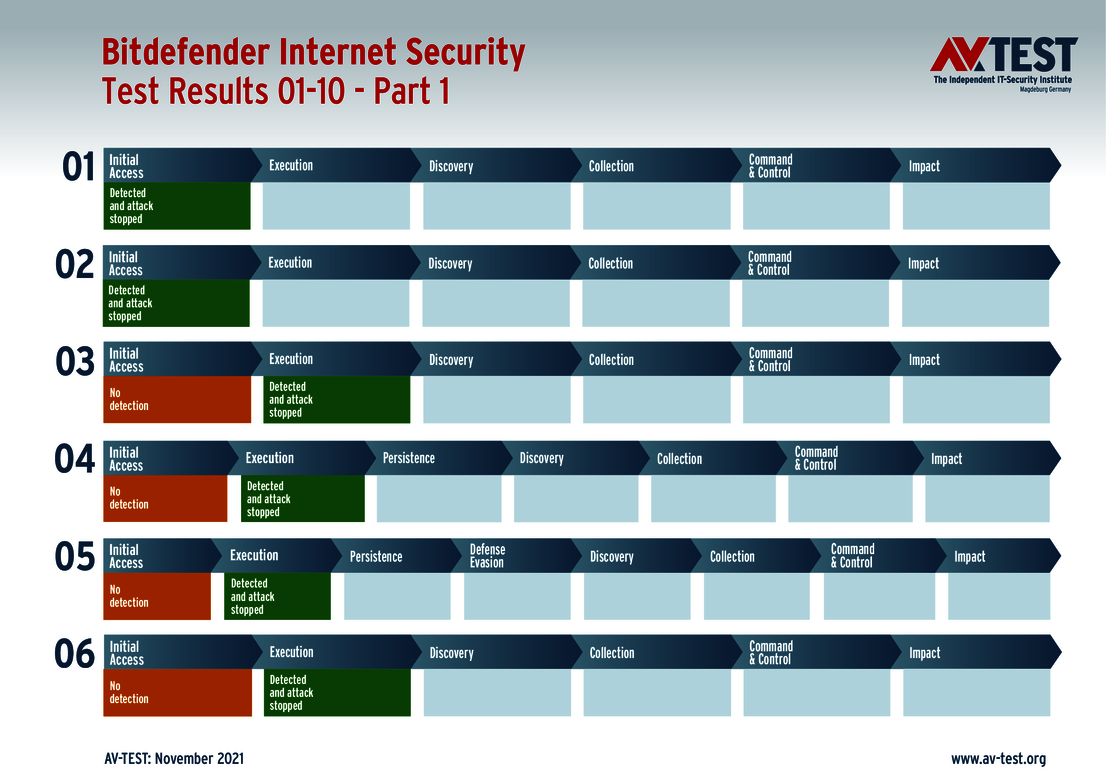

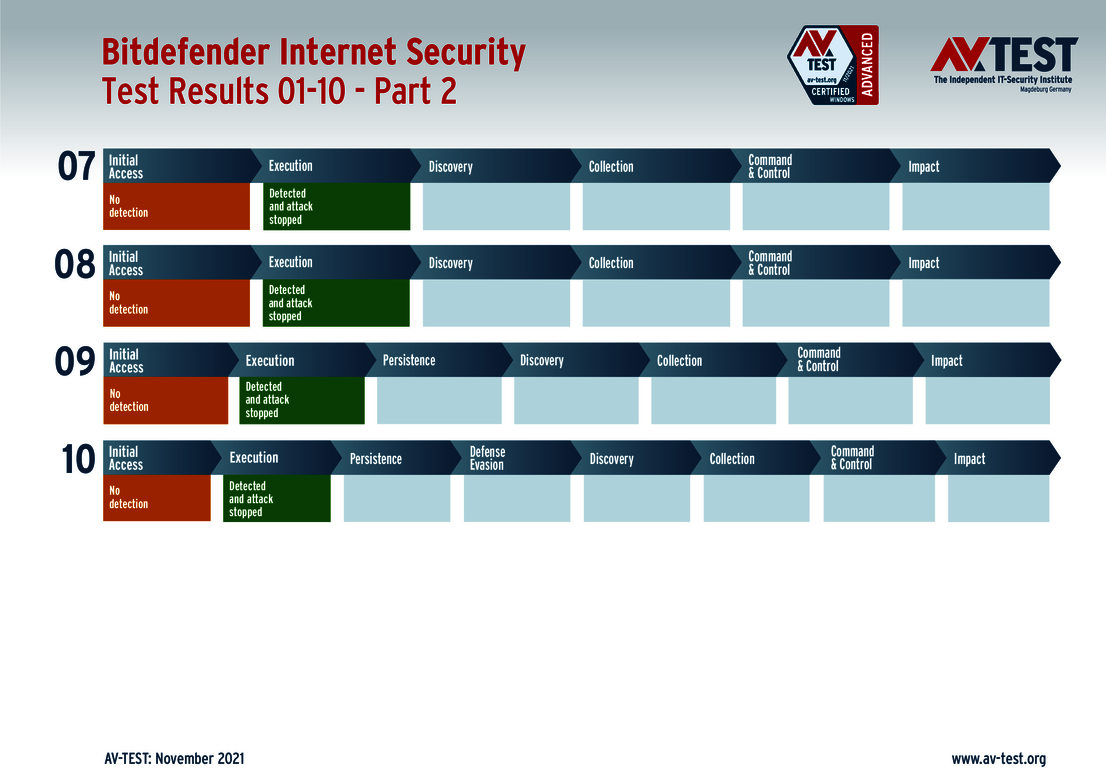

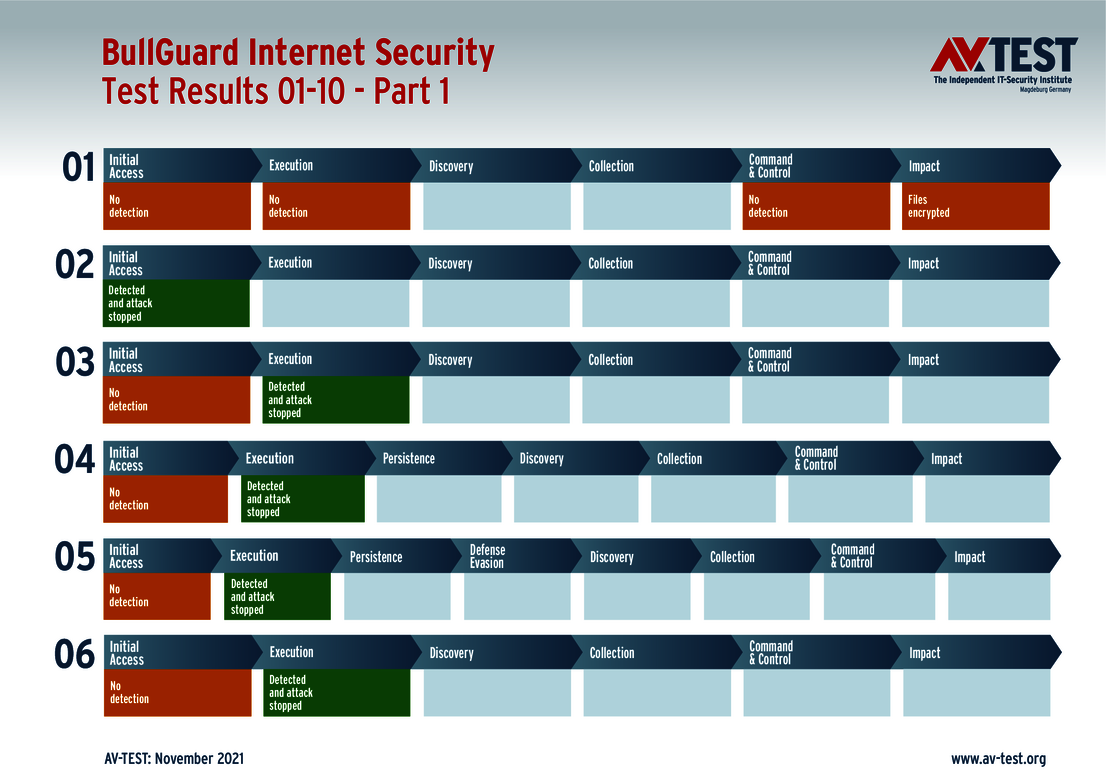

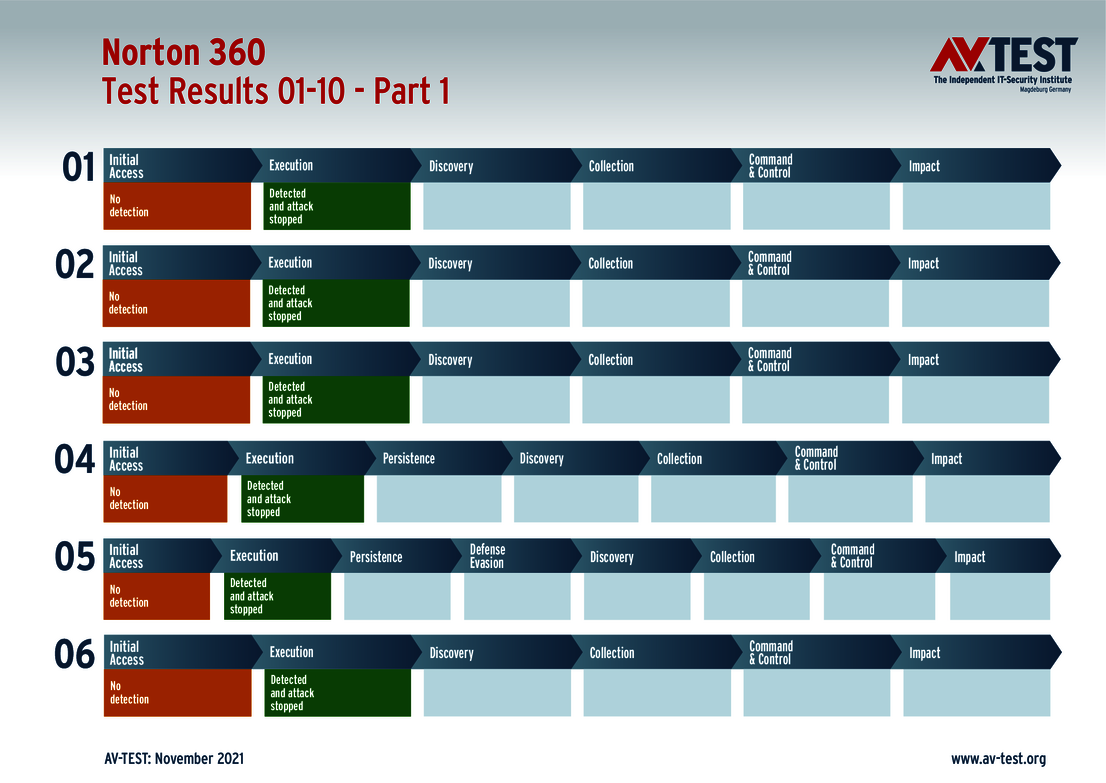

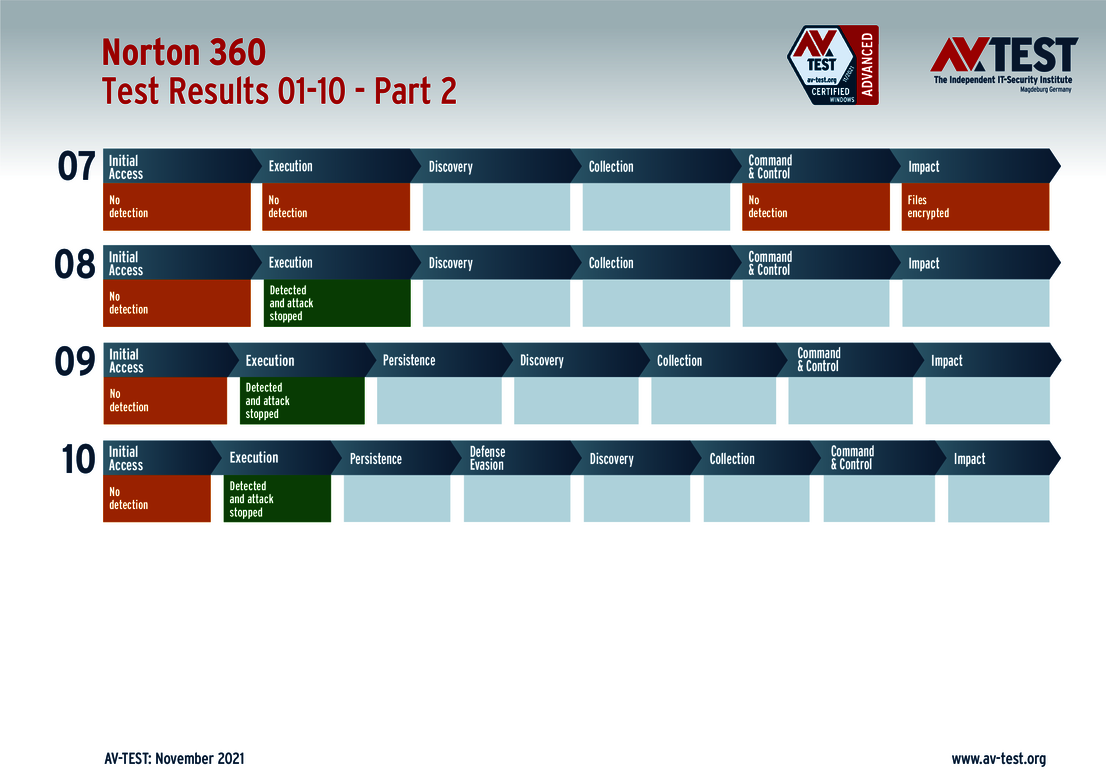

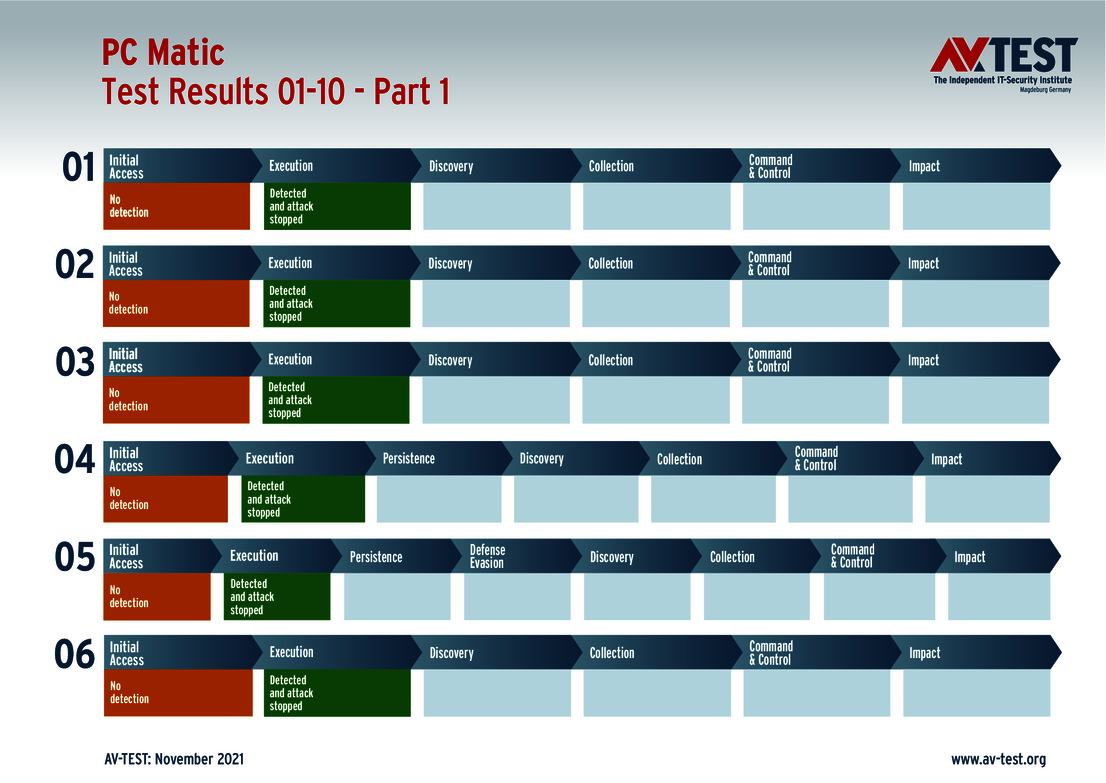

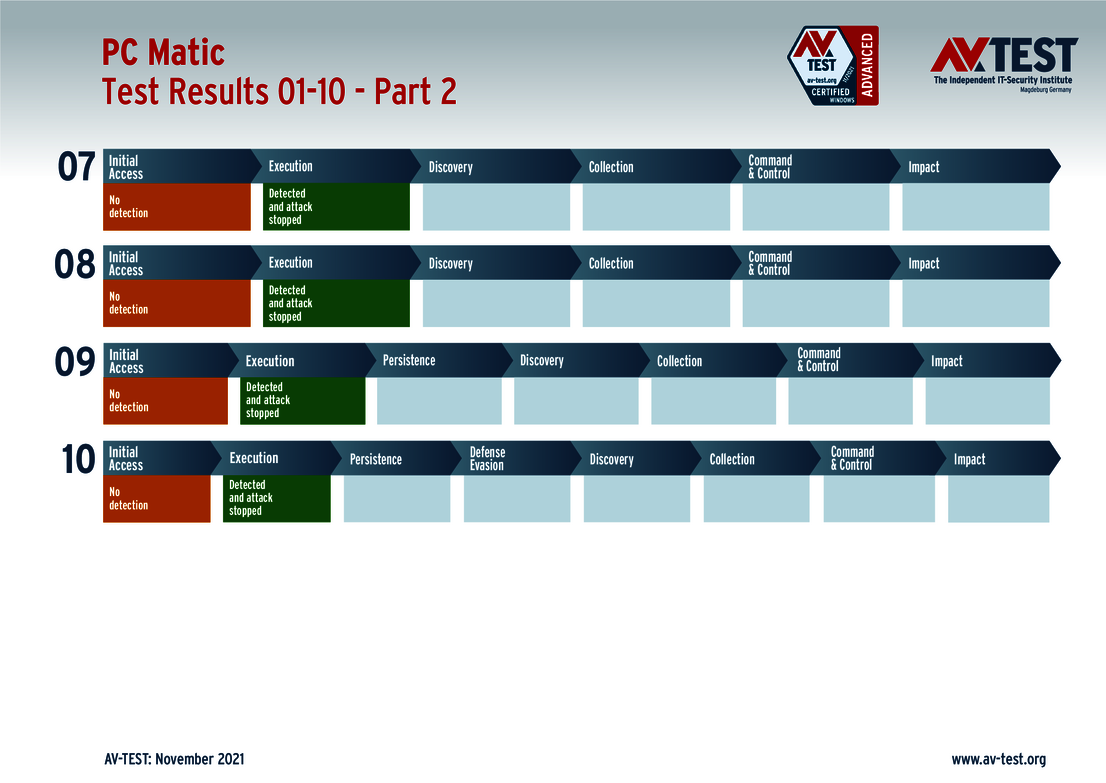

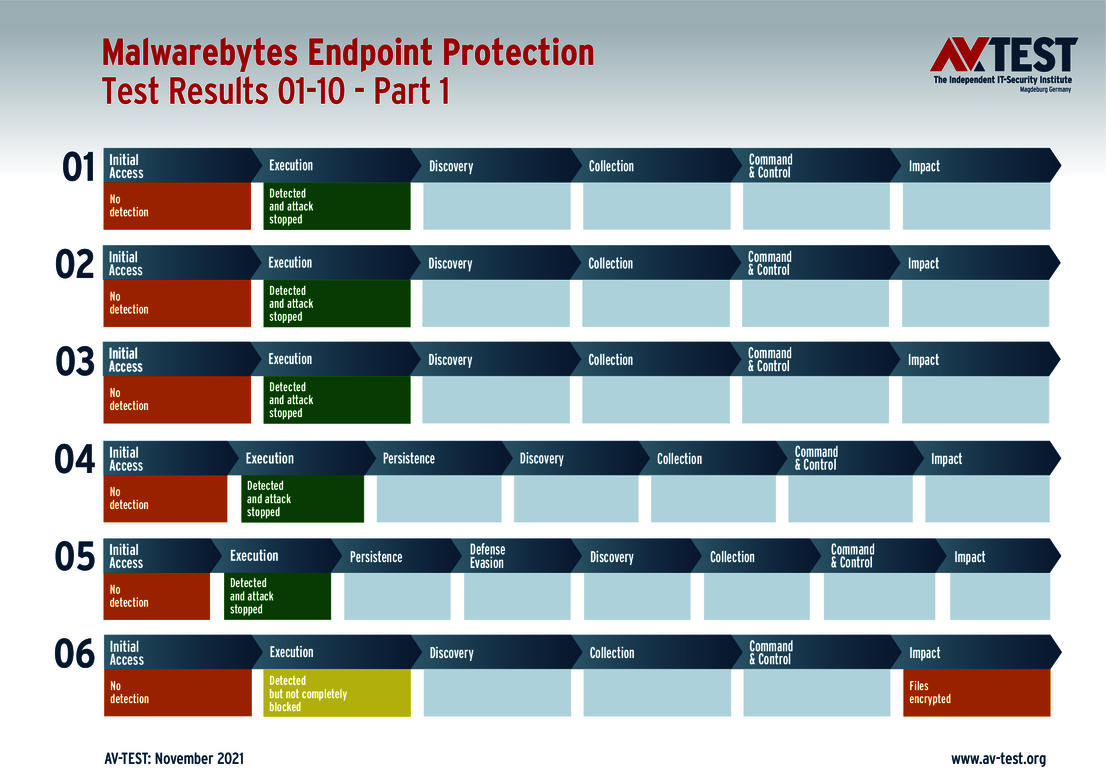

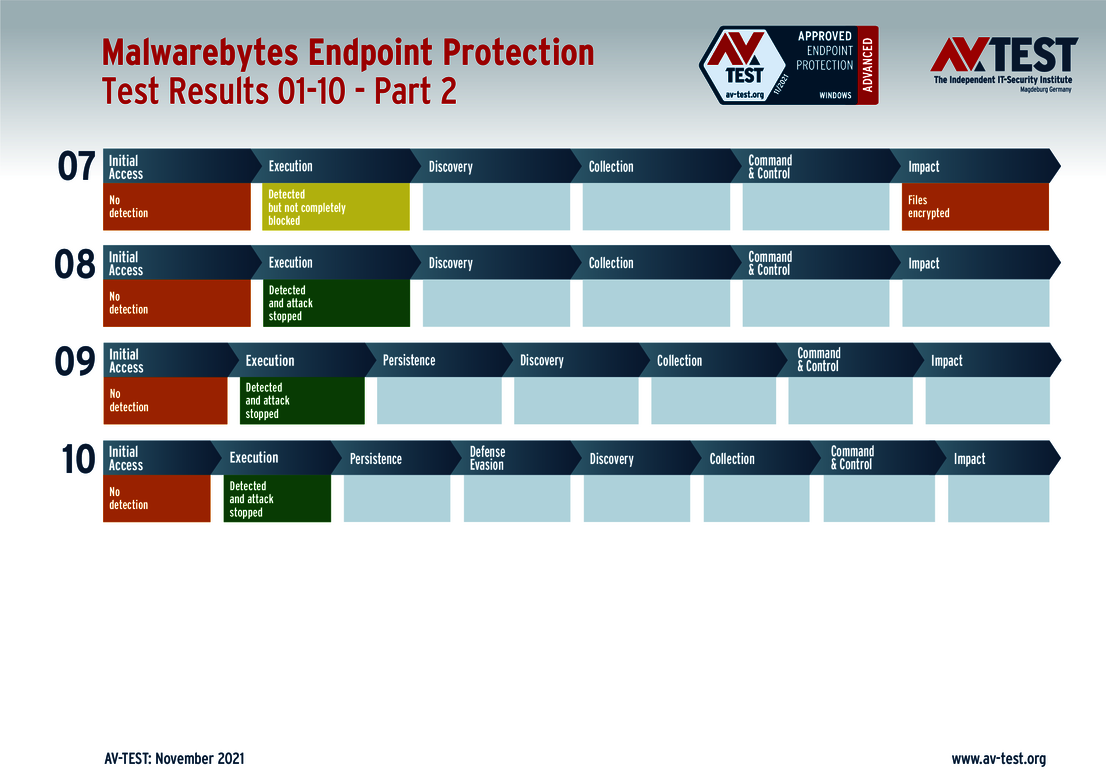

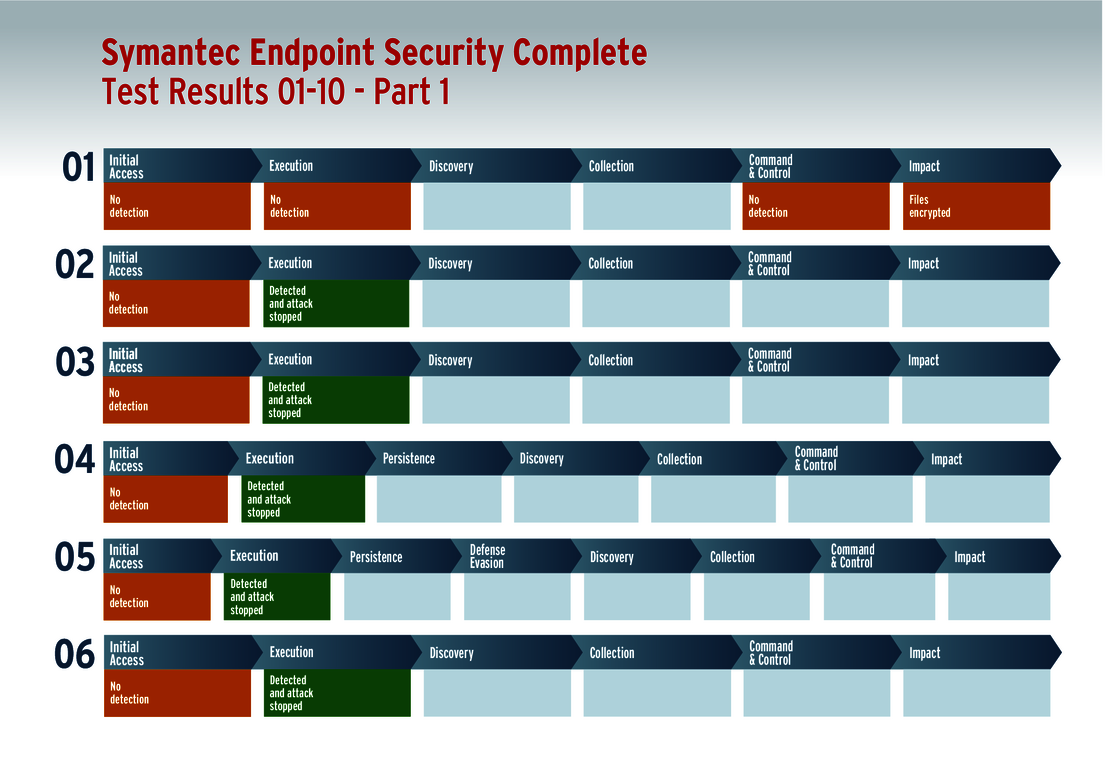

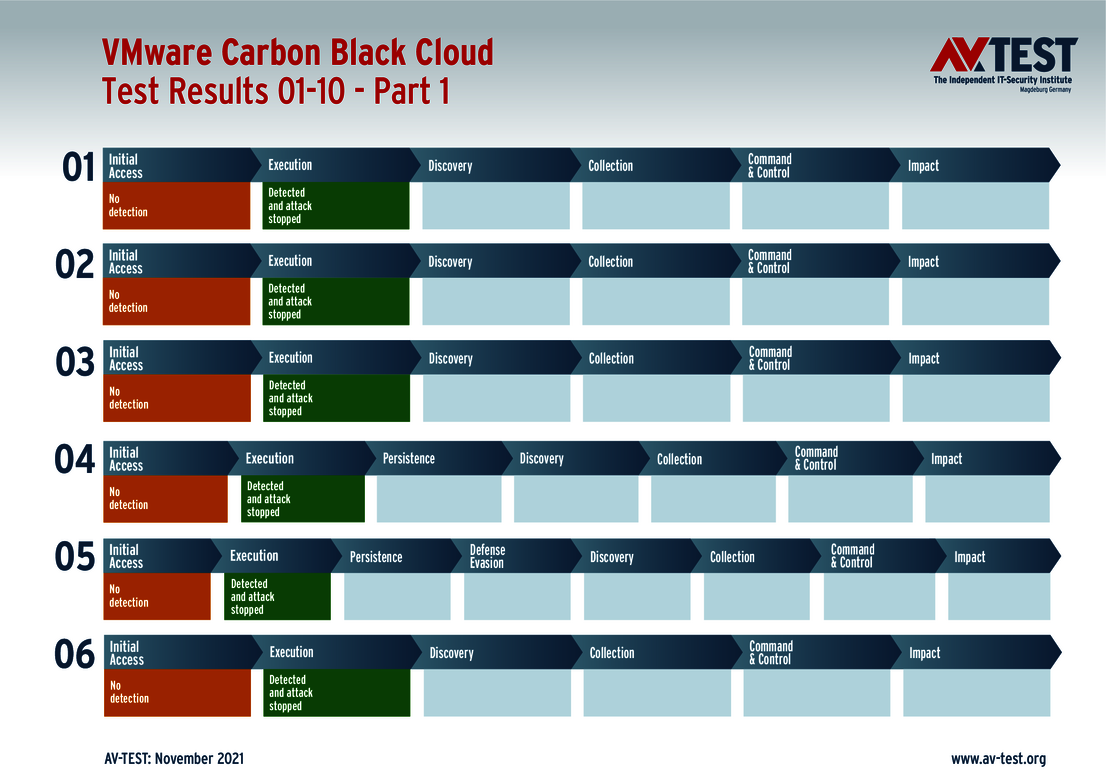

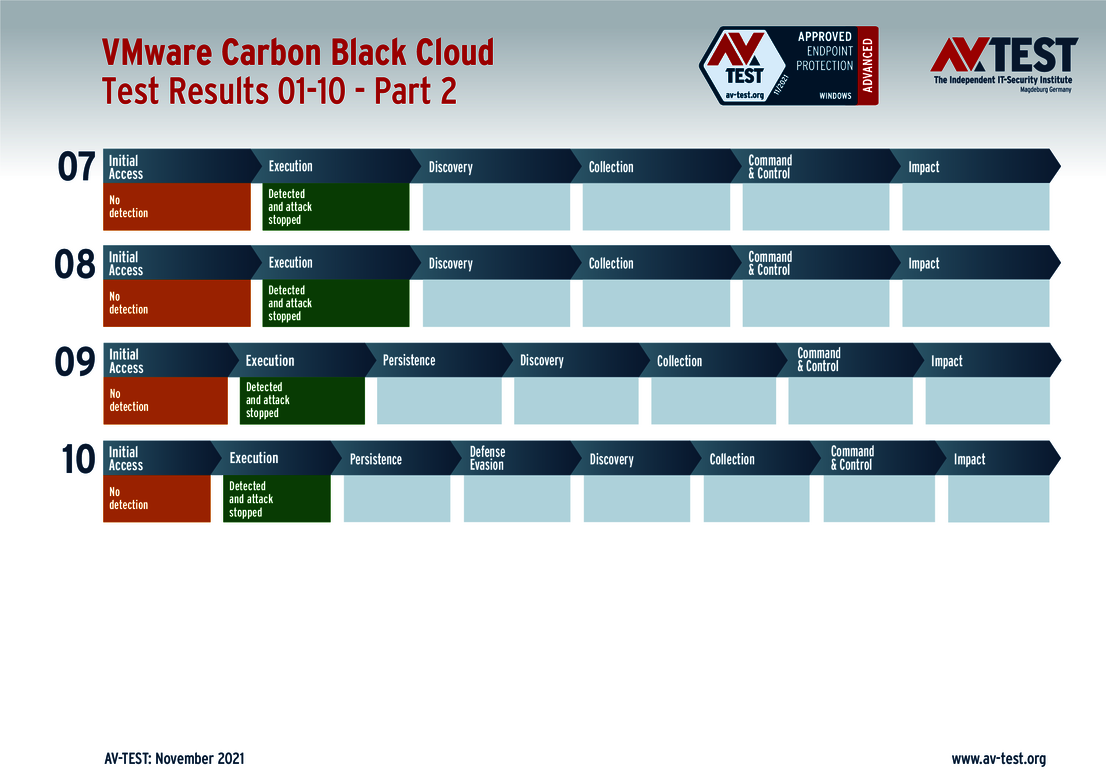

En la pruebas clásicas, en referencia a la defensa contra el malware solo aparece el resultado “atacante detectado“ o “atacante no detectado“. En los Advanced Threat Protection tests, la detección es solo un primer paso registrado en el test. Todos los pasos registrados por el laboratorio se recogen después en los diagramas de evaluación, que se estructuran tomando como modelo un gráfico matricial de MITRE ATT&CK. Suena complicado, pero no lo es. El gráfico muestra simplemente todos los pasos de un escenario de ataque y cómo reacciona el software de seguridad. Si se bloquea por completo un ataque en uno de los dos primeros pasos “Initial Access“ o “Execution“ , se considera que se ha evitado con éxito el ataque y el producto obtiene el máximo número de puntos para su puntuación en protección (3 a 4 puntos). Para facilitar la visión de conjunto, el campo del gráfico aparece entonces en verde. Si un campo se queda en naranja, se considera que no se ha superado ese punto de la prueba (no detection). Si al final del gráfico hay un campo naranja, se considera que el ataque no se ha detectado; si hay un campo amarillo, se considera que el ataque se ha detectado parcialmente. En el caso de un ransomware, esto significa que consiguió cifrar algunos archivos, pero no todos (some files encrypted). Si el campo aparece en naranja, quiere decir que todo ha sido encriptado (files encrypted).

En la reciente prueba de noviembre, los productos podían conseguir en 10 ataques hasta 36 puntos para obtener la máxima puntuación en protección. Quien quede por debajo, significa que ha tenido problemas en uno o varios escenarios.

Para usuarios privados: resultado de los Advanced Threat Protection tests de noviembre

En el Advanced Threat Protection test de las 15 soluciones de seguridad en Internet, 9 de los 15 paquetes demostraron en la práctica que protegen bien contra el ransomware. Los siguientes productos superaron los 10 escenarios de ataque y obtuvieron la máxima puntuación de 36 en protección: Bitdefender Internet Security, F-Secure SAFE, G Data Total Security, Kaspersky Internet Security, Microsoft Defender, Microworld eScan Internet Security Suite, PC Matic, Quick Heal Total Security y VIPRE AdvancedSecurity.

Malwarebytes Premium detectó a todos los atacantes, sin embargo, en dos casos tuvo problemas y se produjo una encriptación. Esto hace que en total consiga una puntuación en protección de 34 en vez de 36 puntos.

Con 33 de los 36 puntos y 9 detecciones respectivamente, les siguen los paquetes de BullGuard Internet Security, Norton 360 y Protected.net Total AV. Estos tres paquetes no fueron capaces de detectar a un atacante en un escenario, por lo que el ransomware pudo cifrar todos los archivos.

En el grupo de cola se hallan los paquetes de seguridad de Avast y AVG con 30 de los 36 puntos y 8 de los 10 atacantes detectados respectivamente. En dos ocasiones no se produjo una detección positiva, por lo que todo acabó encriptado.

Todos los productos obtuvieron el certificado “Advanced Certified“ puesto que consiguieron al menos un 75 por ciento de la puntuación en protección.

Para empresas: resultado de los Advanced Threat Protection tests de noviembre

Los resultados del Advanced Threat Protection test de las soluciones Endpoint para empresas son mucho mejores. En él, 10 de los 13 productos empresariales examinados alcanzaron la máxima puntuación en protección de 36 puntos por su detección sin fisuras de los 10 atacantes. Se trata de las soluciones Bitdefender Endpoint Security, Bitdefender Endpoint Security (Ultra), Comodo Client Security, F-Secure Elements Endpoint Protection, G DATA Endpoint Protection Business, Kaspersky Endpoint Security, Microsoft Defender Antivirus, Seqrite Endpoint Security, Sophos Intercept X Advanced y VMware Carbon Black Cloud.

Malwarebytes Endpoint Protection no consiguió detener a los atacantes en dos ocasiones, a pesar de haberlos detectado. Por eso, al final de ambos ataques se produjo una encriptación. Su puntuación en protección se quedó, por tanto, en 34 de los 36 puntos posibles, aunque detectara a 10 de los 10 atacantes.

Avast Business Antivirus Pro Plus y Symantec Endpoint Security Complete detectaron a 8 de los 10 atacantes. Los dos que pasaron inadvertidos consiguieron cifrar los datos. Por consiguiente, en ambos casos, los productos no consiguieron ningún punto para la puntuación en protección y se quedaron con 30 de los 36 puntos posibles.

Para otorgarle el certificado “Advanced Approved Endpoint Protection“, un producto tiene que conseguir al menos un 75 por ciento de la puntuación en protección. En esta prueba, esto equivale a 27 puntos. Por lo tanto, todos los productos para empresas participantes en la prueba consiguieron el certificado.

Escenarios de prueba

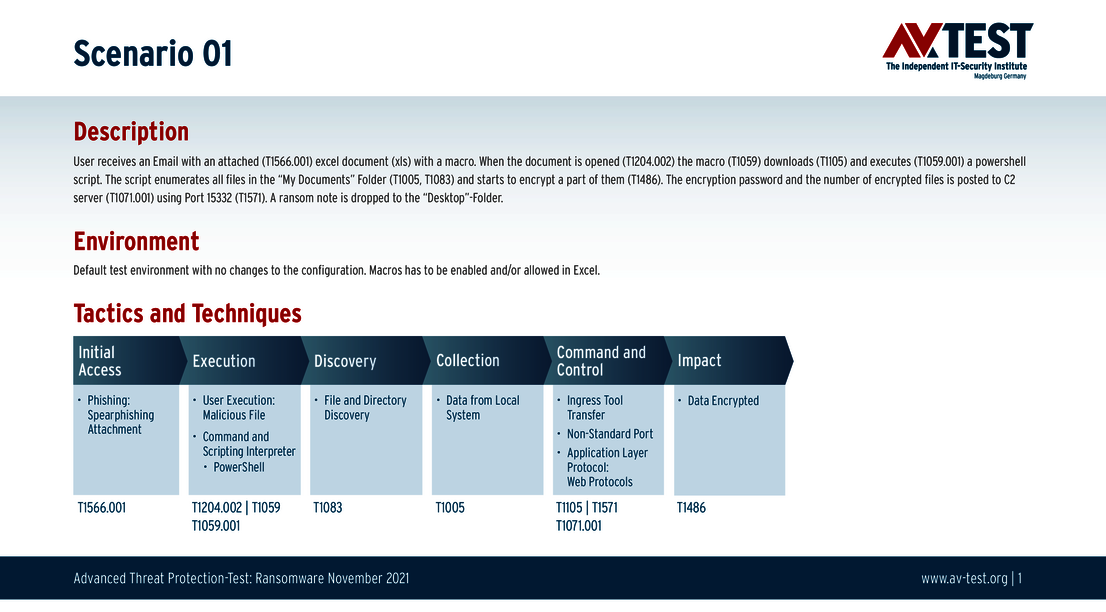

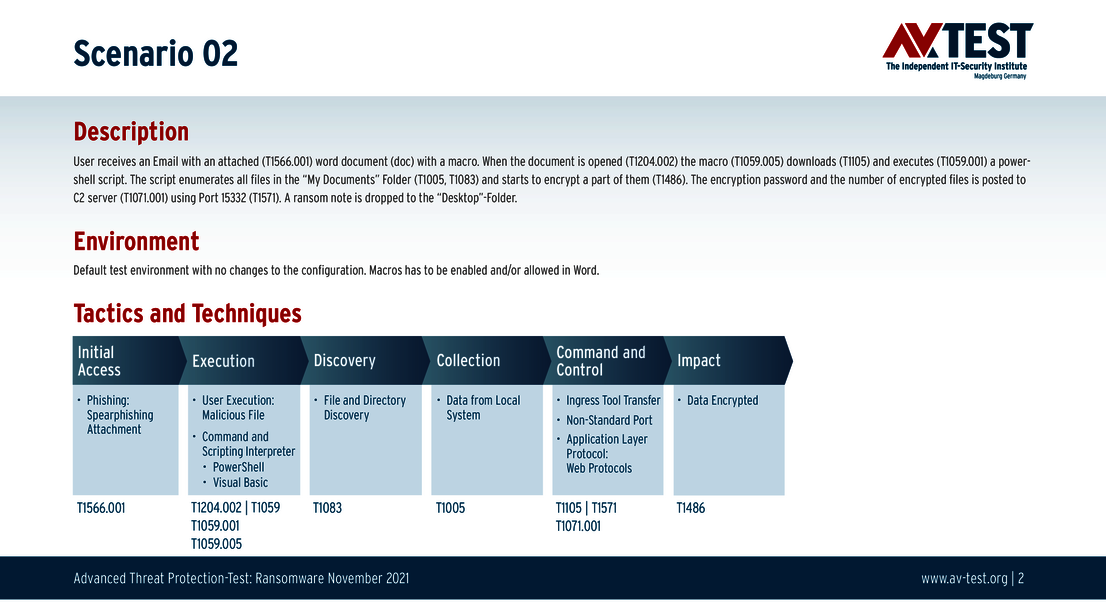

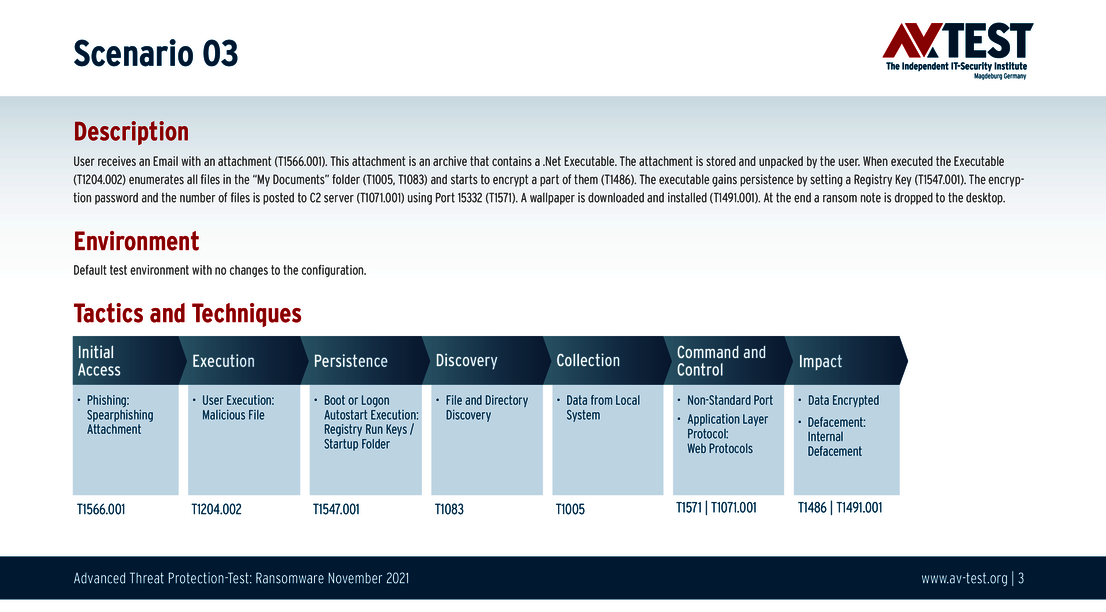

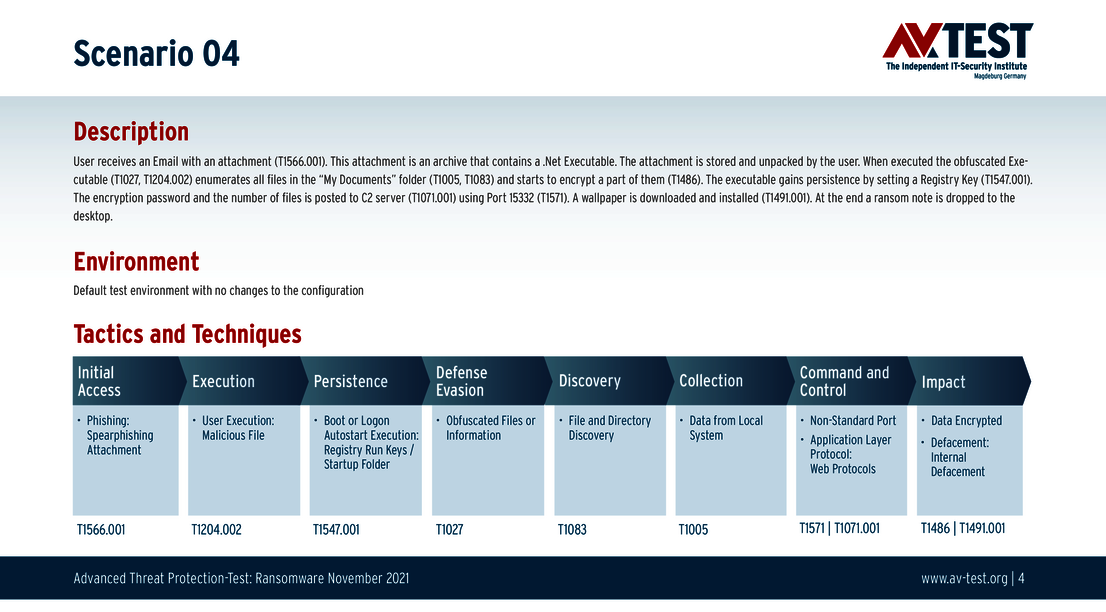

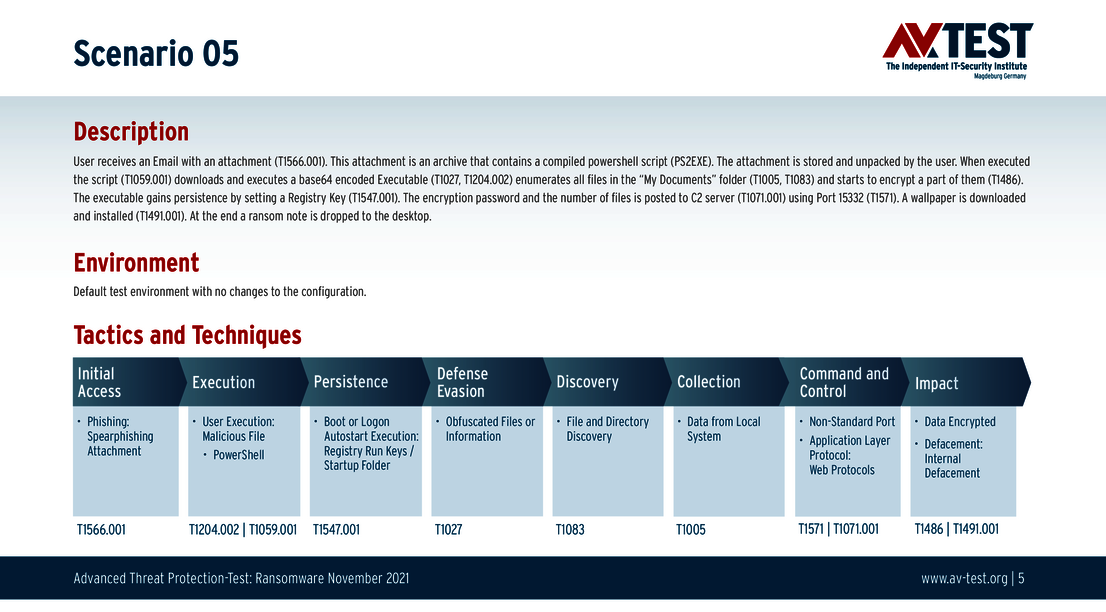

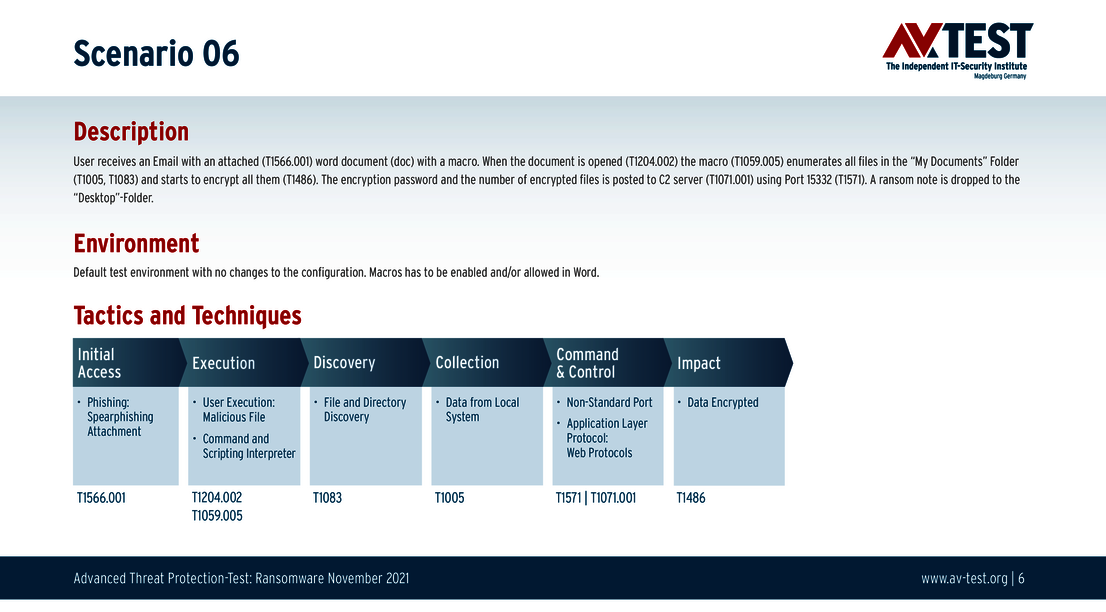

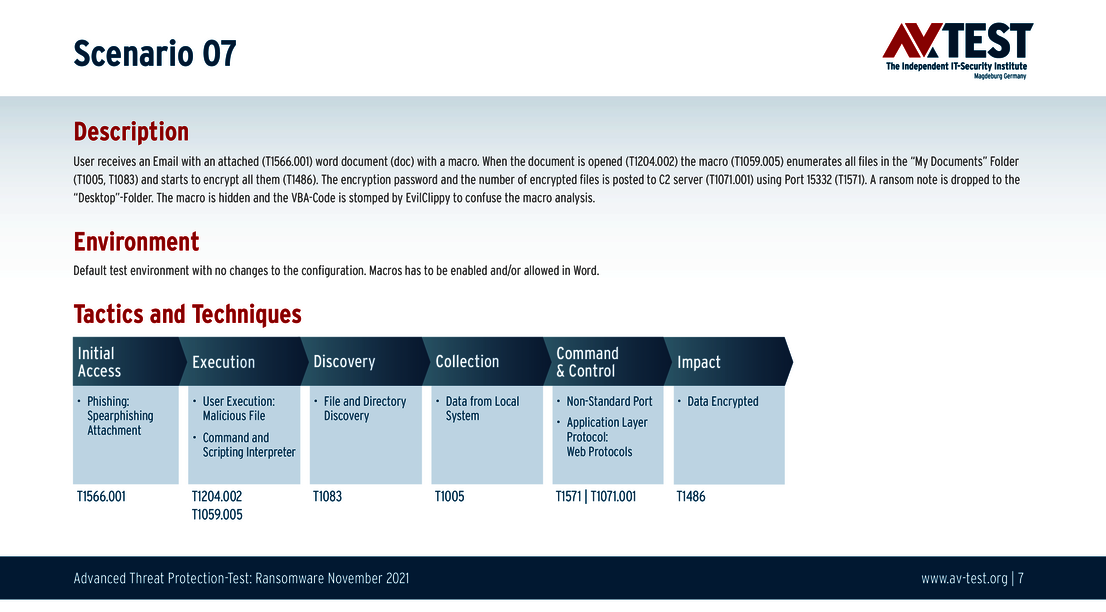

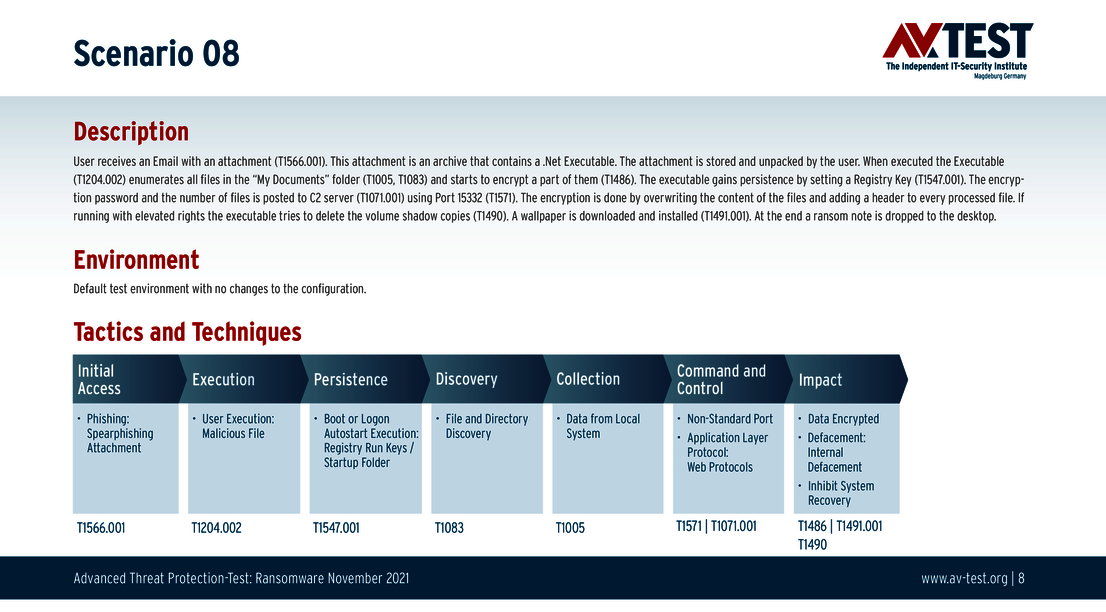

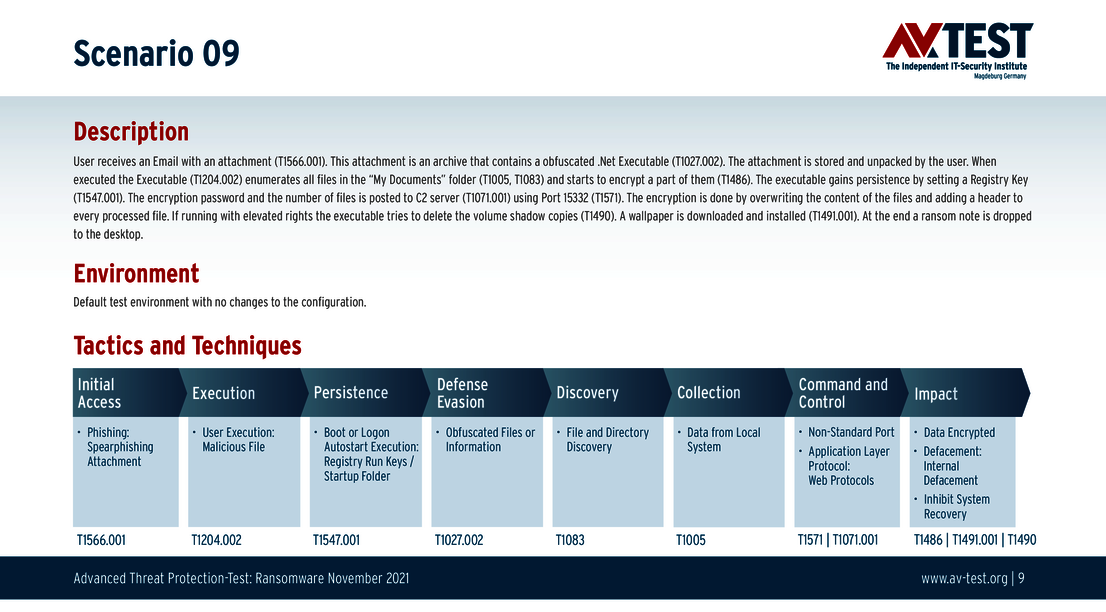

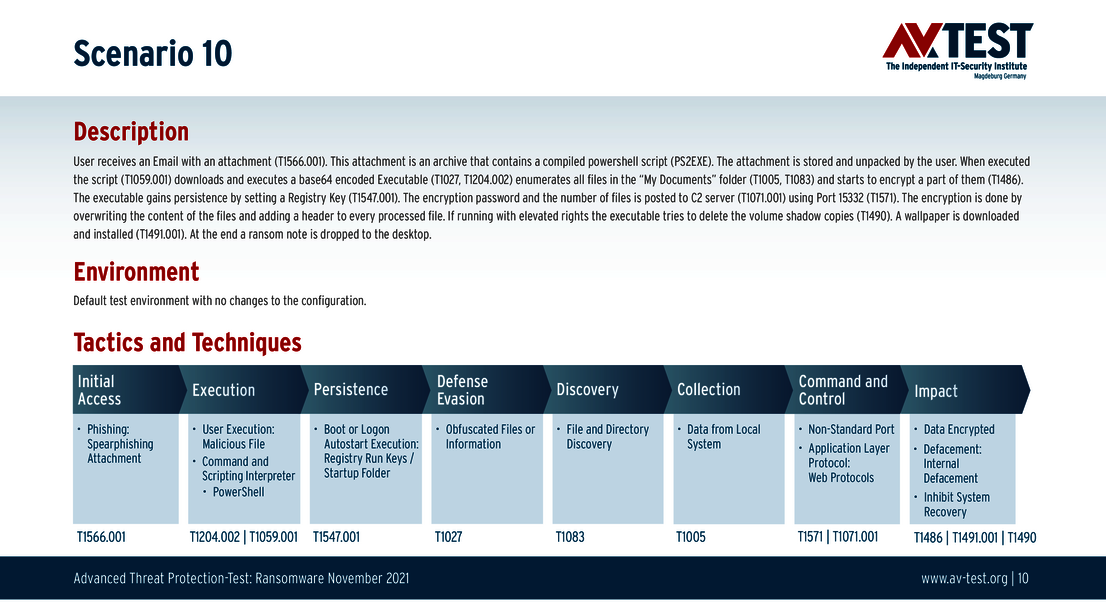

Todos los escenarios de ataque están documentados de acuerdo con los estándares de la base de datos de MITRE ATT&CK. Los diferentes subpuntos, por ejemplo “T1038“, aparecen en la base de datos de Mitre para “Technics“ bajo 1038 “File and Directory Discovery“. Cada paso de la prueba, por lo tanto, está definido por especialistas y resulta comprensible.

Los Advanced Threat Protection tests revelan más datos

La evaluación del diagrama de ataque hace patente enseguida que la ya mencionada “mera“ detección de un atacante por parte de un programa de seguridad no siempre es suficiente, puesto que incluso un sistema encriptado parcialmente por un ransomware resulta peligroso. Pero, como deja ver esta prueba en condiciones reales, hay muchos productos en el mercado que defienden bien contra atacantes, en especial, ransomware.

Este artículo muestra principalmente los resultados del Advanced Threat Protection test de noviembre. Puede encontrar más trasfondo técnico y explicaciones en el artículo publicado anteriormente APT: Ataques estratégicos exigen pruebas estratégicas.