Últimas noticias

26 de agosto de 2020 | Investigación

Cifras y análisis de la actual situación de riesgo: Informe de seguridad 2019/2020 de AV-TEST

En 2019, apareció una nueva tendencia en la industria del malware, que ha continuado este año. El desarrollo de programas maliciosos se divide en dos áreas. Mientras, por un lado, sigue aumentando en gran medida la producción automatizada de malware en masa para ataques en línea de amplio alcance, los cibercriminales desarrollan, por otro lado, malware más refinado para ataques específicos a empresas e infraestructura crítica. Este informe de seguridad de AV-TEST para 2019/2020 responde a todas las cuestiones relativas a la evolución de la situación de riesgo actual.

Todos los datos sobre la actual situación en materia de seguridad

en el informe de seguridad 2019/2020 de AV-TEST

Ataques masivos a Microsoft con malware en masa

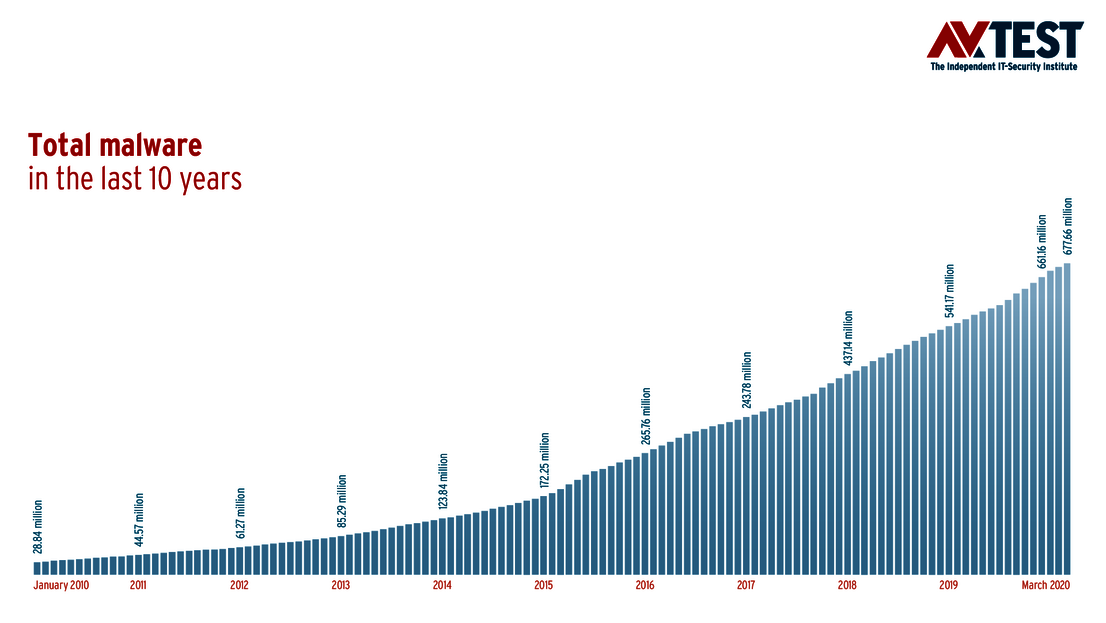

En 2019, el uso de malware en masa, o sea de programas maliciosos creados de forma automatizada, aportó notables beneficios a los cibercriminales. La tasa de malware distribuido por correo electrónico o por Internet aumentó correspondientemente. Con más de 114 millones (114.312.703) de programas maliciosos de nuevo desarrollo en 2019, la industria del malware vino a romper la barrera del sonido con la mayor actividad registrada hasta ahora. Sin embargo, el análisis de los datos registrados en el primer trimestre de 2020 también presagia notables tasas de crecimiento para este año. Durante el primer trimestre del año en curso, los sistemas de AV-TEST ya han registrado más de 43 millones de muestras nuevas. De aquí al final de 2020 debemos contar, por tanto, con una explosión en las cifras de desarrollo de programas maliciosos, que podrían superar los 160 millones de muestras nuevas a lo largo de todo el año. Esto podría suponer un peligroso punto álgido en la situación de riesgo procedente de malware en masa en 2020. ¡Actualmente la tasa de desarrollo de nuevo malware es de 4,3 muestras por segundo!

Uno de los motivos de esta dramática evolución puede considerarse positivo, puesto que el desarrollo en masa de muestras de malware se explica, entre otras cosas, por la elevada efectividad de los productos de seguridad actuales. Esto es así especialmente en el caso de las soluciones de seguridad para sistemas Windows, ya que la mayoría de los programas maliciosos siguen teniendo como objetivo el sistema operativo más utilizado, con diferencia, en todo el mundo. En 2019, más del 78 por ciento de los códigos maliciosos desarrollados por cibercriminales iban dirigidos a sistemas Windows. En el primer trimestre de 2020, esta cifra aumentó en todo el mundo a más del 83 por ciento.

Sistemas Android y MacOS a menudo desprotegidos

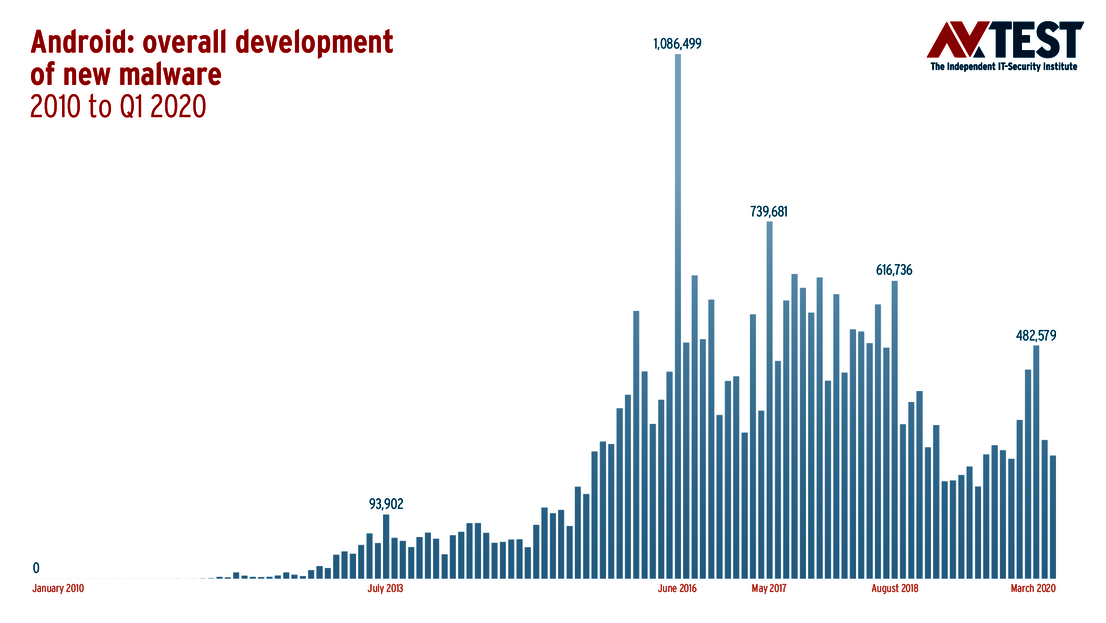

Los sistemas de AV-TEST registraron un ligero descenso en la tasa de nuevo malware desarrollado contra el sistema operativo para móviles de Google, el más extendido. El punto máximo de aumento de malware contra este sistema operativo se alcanzó en el año 2017 con 6.201.358 de muestras nuevas programadas. Desde entonces, el número de nuevos códigos maliciosos para Android ha ido descendiendo y en 2019 alcanzó el punto más bajo desde hace tres años con 3.170.140. Si bien esta evolución es, en principio, positiva, el descenso en el número no significa automáticamente que la situación de riesgo haya disminuido para los usuarios de dispositivos Android. Además, la evolución en el primer trimestre de este año vuelve a mostrar una tendencia al alza para Android.

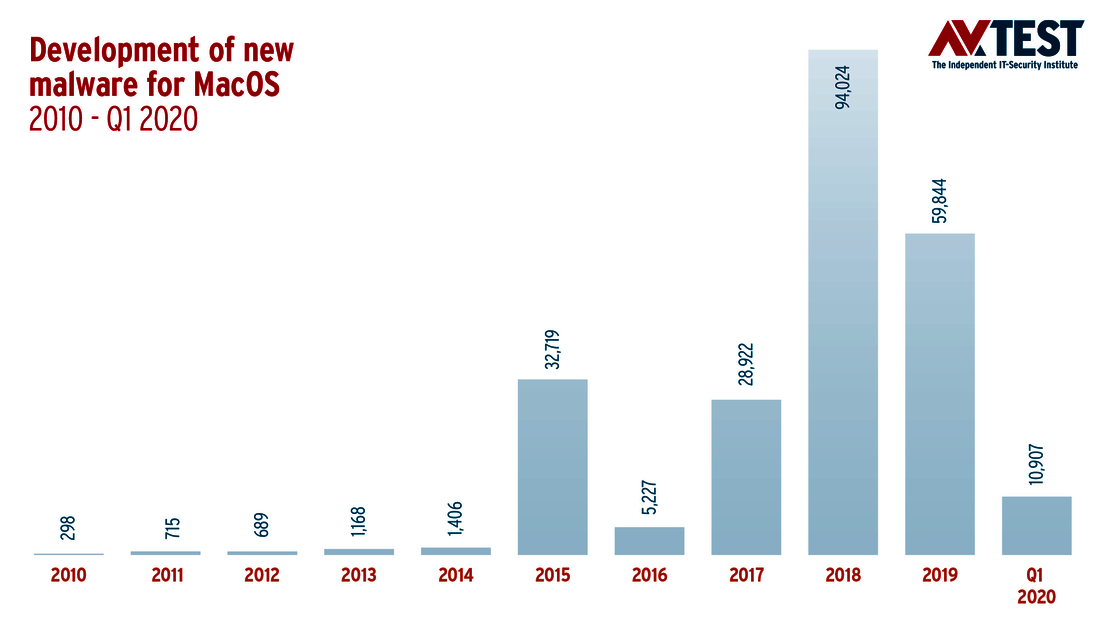

Los sistemas de detección de AV-TEST también registraron en 2019 cifras descendentes, si bien aún elevadas, de malware para MacOS. Mientras que el año anterior supuso un hito inmenso en la historia del desarrollo de malware para MacOS con más de 90.000 nuevos programas maliciosos, la cifra descendió a casi a la mitad al año siguiente y no alcanzó la marca de los 60.000. De acuerdo con los datos del primer trimestre de 2020, podemos partir de la base de que el retroceso va a continuar. Al menos estadísticamente, el número de nuevos códigos maliciosos para ordenadores Apple podría andar en torno a las 40.000 nuevas muestras a final de año.

De nuevo, esta evolución no se debe equiparar con una atenuación de la situación de riesgo. Ambos sistemas operativos, el sistema móvil Android de Google y el MacOS de Apple, destacan negativamente en comparación con Windows por el hecho de que los dispositivos móviles se utilizan mayoritariamente sin un software de protección efectivo. Y eso que, como muestran las pruebas periódicas del instituto AV-TEST, existen numerosas aplicaciones y soluciones antivirus para ambos sistemas, algunas incluso gratuitas, con las que se puede conseguir un nivel de seguridad decente.

APT: tendencia a ataques específicos

El incremento masivo de los ataques con un objetivo específico mediante Advanced Persistent Threats, APT, o amenazas avanzadas persistentes, por el contrario, apenas se puede cuantificar. Por una parte, este tipo de ataques tácticos se preparan estratégicamente con mucha antelación y se ejecutan contra empresas y organizaciones que administran información extremadamente valiosa. Por otra parte, estos ataques, llevados a mano casi siempre por atacantes organizados estatalmente, contra ministerios, institutos de investigación y centros de producción, así como empresas financieras y otras instituciones de un país, casi nunca se hacen públicos. El hecho es que, especialmente las empresas tienen que defenderse cada vez más frente ataques dirigidos específicamente contra su infraestructura digital. El instituto AV-TEST ha reaccionado al incremento de los ya conocidos ataques de APT con un programa de pruebas y certificaciones de soluciones de seguridad basado en el estándar MITRE. Encontrará información sobre las pruebas para comprobar la capacidad de defensa contra ataques de APT en nuestro sitio web.

Amenaza del malware para IoT: duplicación de la tasa de malware

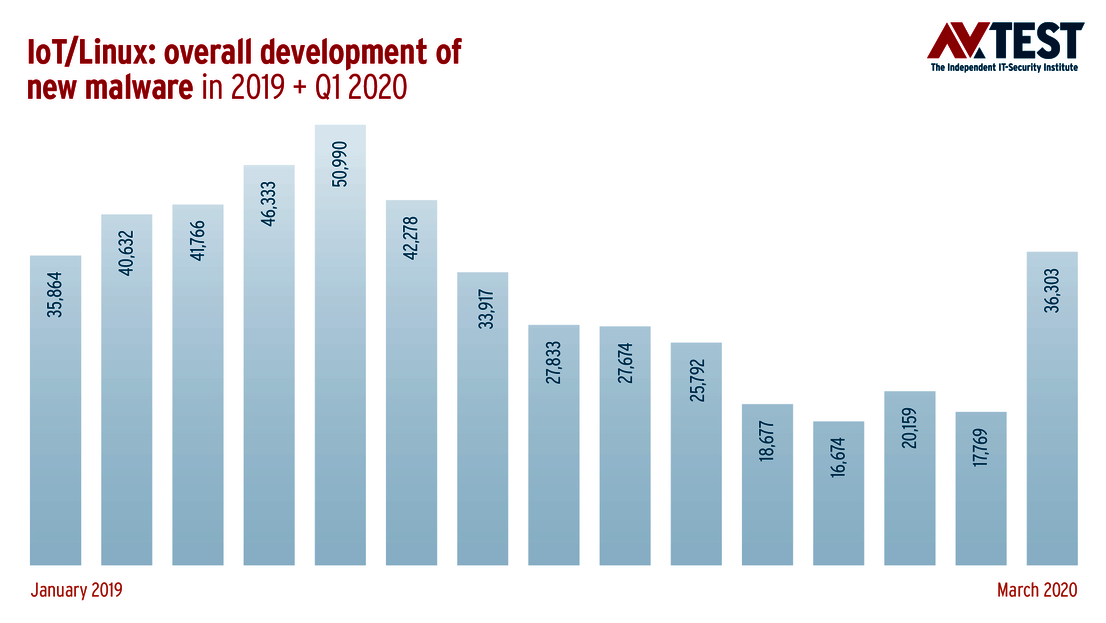

En el informe del año pasado, la advertencia del laboratorio de IoT ya era inequívoca: “En la carrera por obtener una participación lucrativa en este mercado, la industria sigue desarrollando en masa productos IoT sin un concepto de seguridad suficiente y, a menudo, dejando a un lado incluso estándares absolutamente mínimos.” Esto apenas ha cambiado. Los sistemas de AV-TEST registraron, especialmente a principios del año pasado, un crecimiento exponencial de las tasas de malware para las versiones de Linux y Unix, típicas del IoT. Esta evolución ya se vislumbraba en los datos registrados por los sistemas de AV-TEST a principios del año 2018, pero, en 2019, la evolución superó hasta los pronósticos más pesimistas. Si el análisis de nuevas muestras de malware para Linux ya registraba en 2018 un número total de 188.902 nuevos programas maliciosos, los sistemas de AV-TEST reportaron en 2019 408.430 nuevas muestras, es decir, más del doble.

Las cifras registradas para IoT en lo que llevamos de año siguen alcanzando cotas inquietantes. La tasa, por ejemplo, de troyanos usados para infectar infraestructura IoT aumenta de un 40 a más de un 65 por ciento. Y la tasa de criptomineros de nuevo desarrollo casi se ha quintuplicado.

AV-ATLAS apoya a los proveedores con datos en tiempo real sobre ataques IoT

Con el lanzamiento de la sección IoT en la Threat Intelligence Platform AV-ATLAS (av-atlas.org), el instituto AV-TEST ofrece ahora también un análisis en tiempo real de las amenazas para casi todas las plataformas IoT relevantes, con el fin de que sirvan de orientación a los usuarios y de apoyo a los fabricantes. A través de la oferta disponible gratuitamente en Internet se puede acceder a información tanto de pasados como de actuales ataques, en otras cosas, logins utilizados, servidores de origen, tipos de ataque y comandos utilizados, así como el malware usado y su análisis detallado.