Aktuelle Nachrichten

16. Dezember 2025 | Text: Markus Selinger | Antivirus für Windows

Erweiterter Test: Wenn Malware in vermeintlich harmloser Software lauert

Cyberangreifer überraschen immer wieder mit erstaunlicher Kreativität. Sie verändern ihre Codes ständig, um so bereits entdeckte Malware-Bestandteile erneut zu verstecken. Die Vielfalt ihrer Methoden ist groß – und selbst für Verteidigungssysteme nicht immer leicht zu durchschauen. In seiner Serie der ATP-Tests prüft AV-TEST, ob Schutzsoftware für Endanwender und Unternehmen mit dieser Entwicklung Schritt halten kann. Im Test nutzt das Labor neueste Ransomware und Infostealer und lässt sie mit den aktuellsten Angriffstechniken auf Windows-Systeme los. Jeder Angriff auf die 19 Kandidaten im Test wird dabei Schritt für Schritt untersucht und festgehalten. Viele Systembeschützer zeigen eine durchweg solide Leistung. Aber in wenigen, zum Glück seltenen Fällen bleibt die Malware am Ende siegreich.

Schutzpakete im ATP-Test

– welche Security-Lösung für Windows am besten Ransomware und Infostealer abwehrt

An der Spitze der gefährlichsten Malware finden sich immer Vertreter von Ransomware und Infostealern. Aus Sicht der Cyberkriminellen lässt sich mit ihnen das meiste Geld erwirtschaften: durch Verschlüsselung von Daten oder deren Diebstahl und anschließende Erpressung. Aktuelle Studien zeigen, dass im Jahr 2025 die Anzahl der Attacken mit diesen beiden Malware-Gruppen nach Jahren des Rückgangs wieder zugenommen haben. Dabei spezialisieren sich die Hackergruppen sehr genau auf Branchen und haben sie zum Teil sogar unter sich aufgeteilt. Einige zielen fast nur auf das Gesundheitswesen, wie etwa die Gruppen Qilin, SafePay, RansomHub oder Medusa. Andere nehmen kritische Infrastruktur und Finanzinstitute in den Fokus, wie Akira, DragonForce oder Play.

Security-Software muss in der Lage sein, alle von diesen Gruppen ausgeklügelten Attacken abzuwehren – inklusive der gefährlichsten Malware wie Ransomware und Infostealer. Genau das prüft der aktuelle Advanced Threat Protection-Test – kurz ATP-Test – unter Windows im September bis Oktober 2025 bei 19 Schutzprodukten für private Anwender und Unternehmen.

19 Security-Lösungen im Advanced Threat Protection-Test

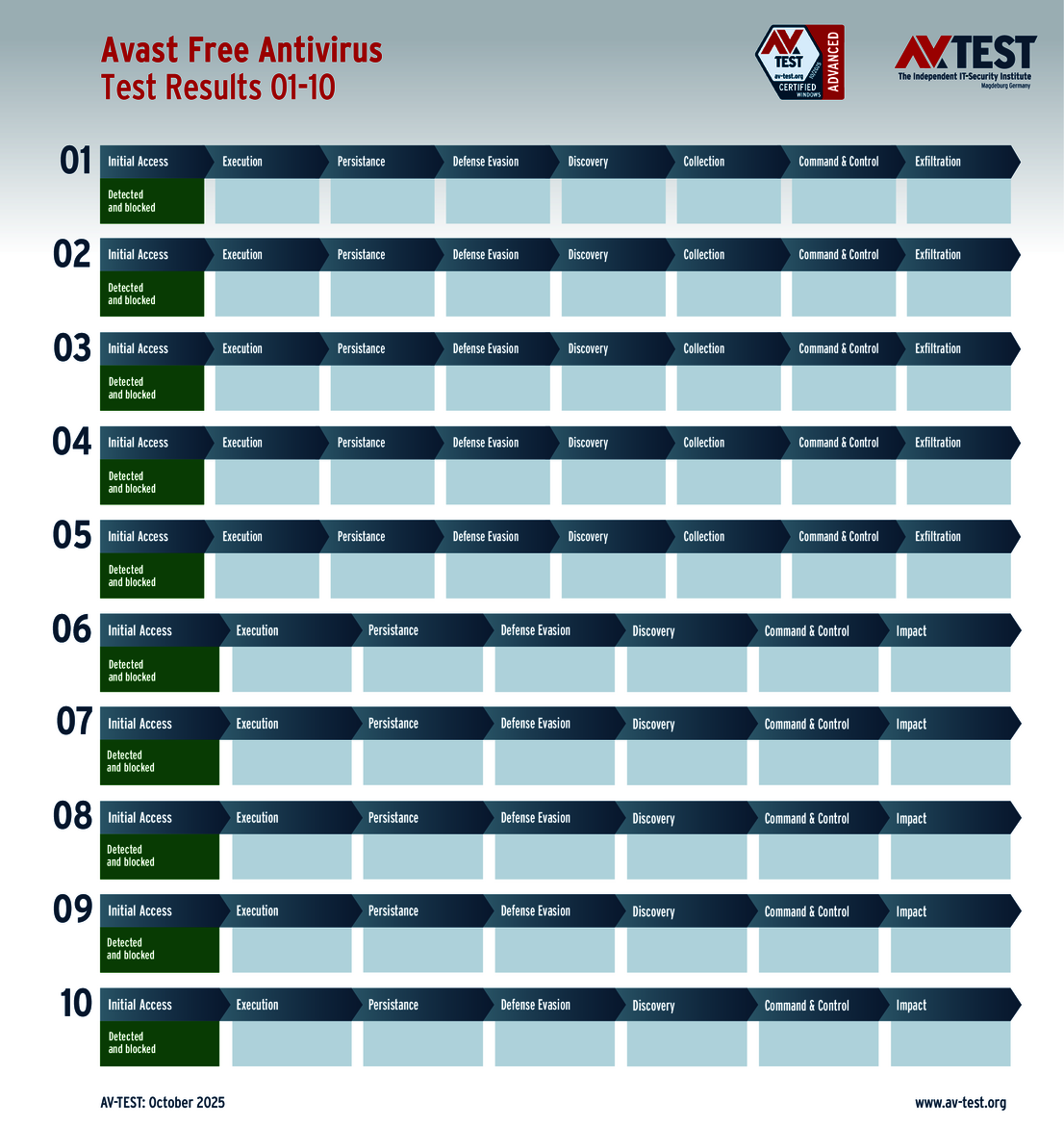

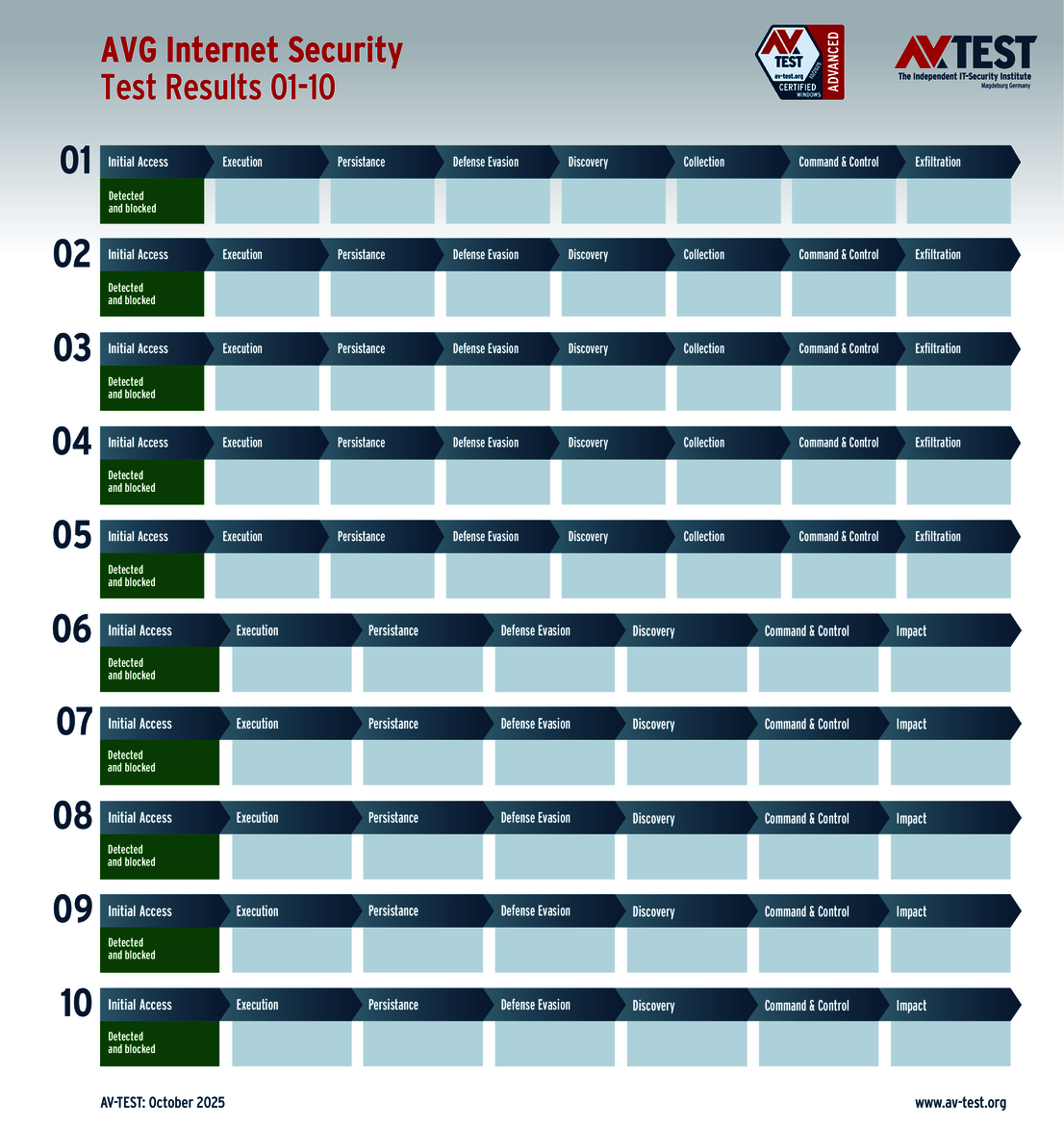

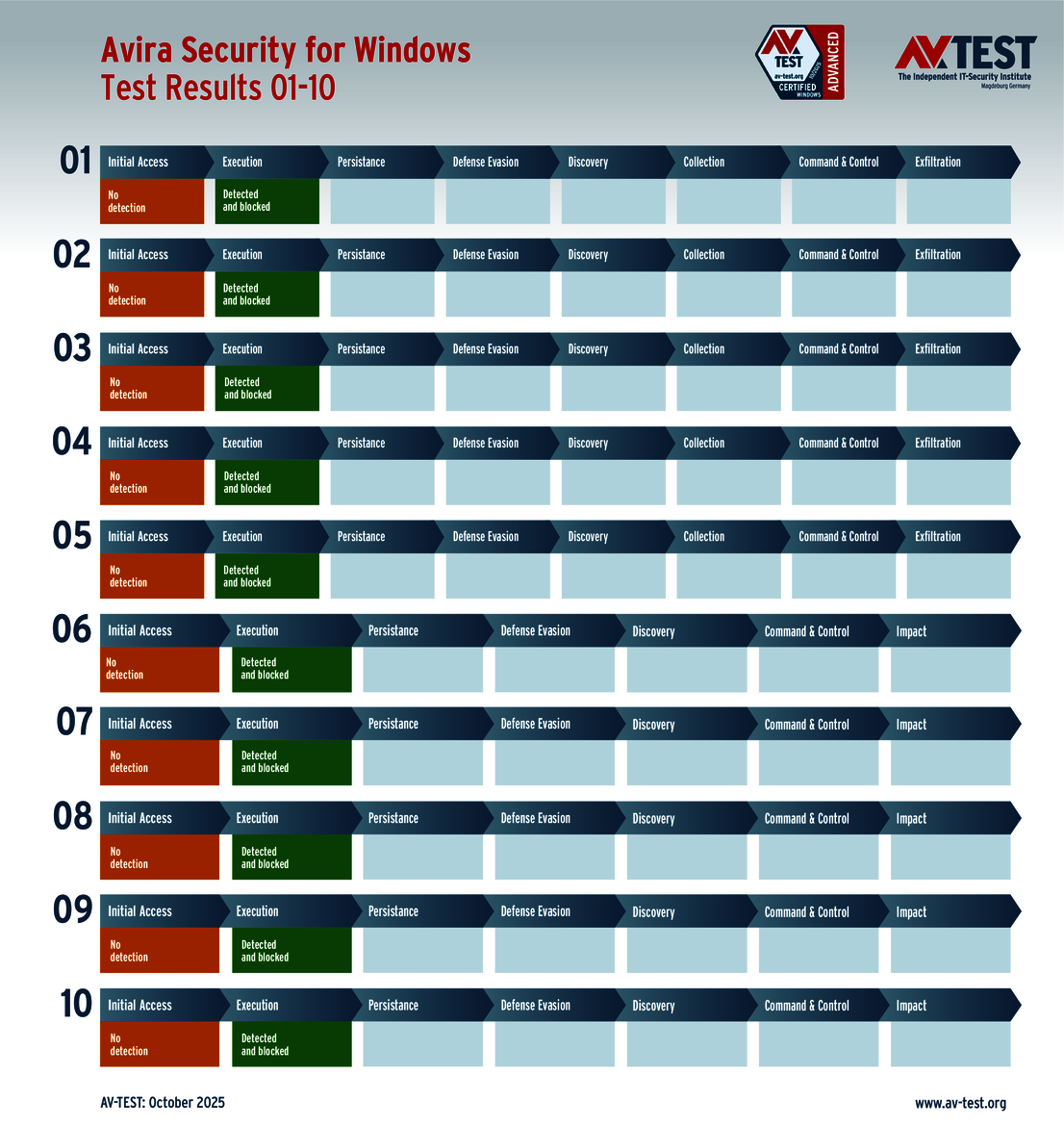

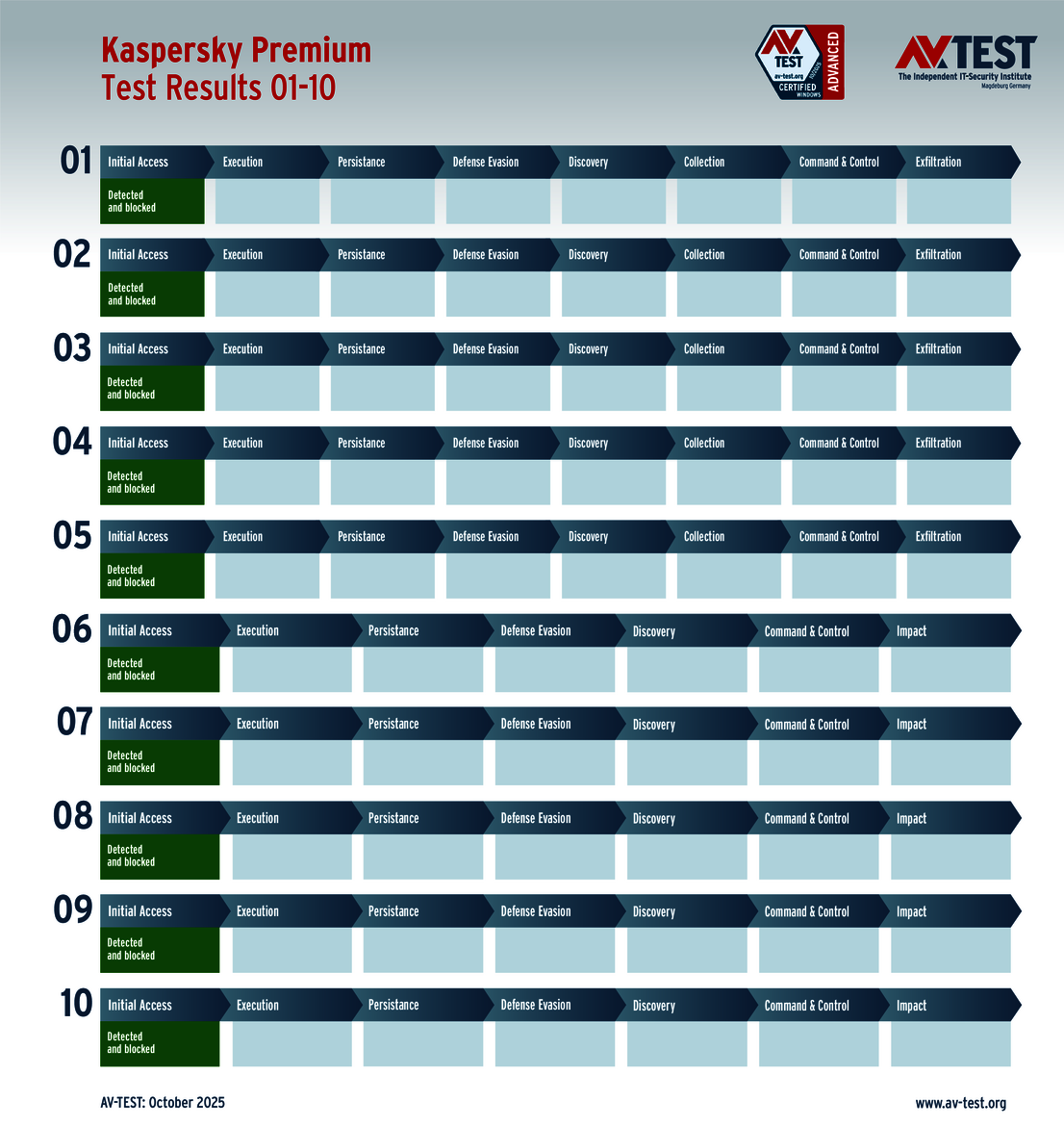

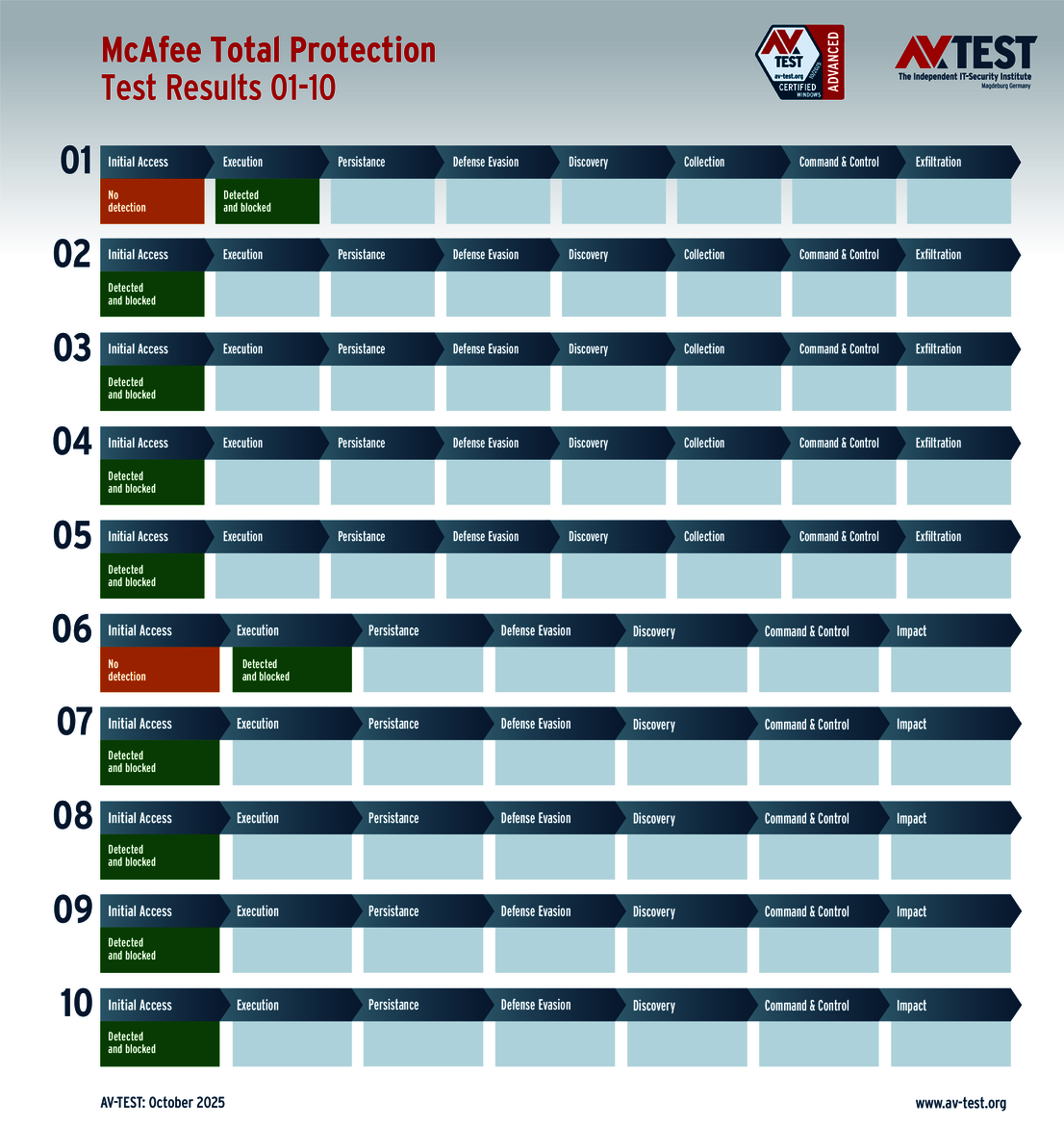

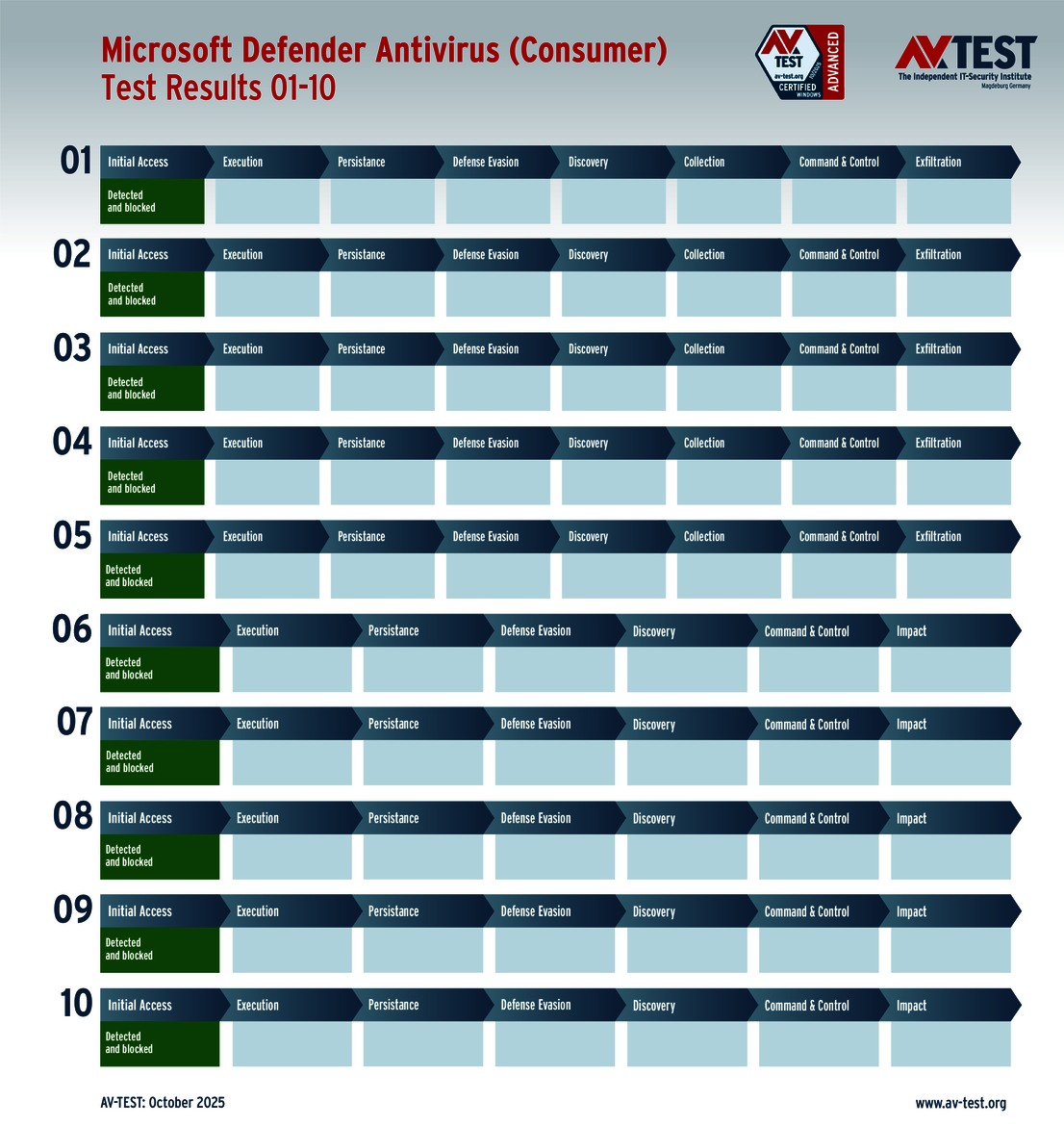

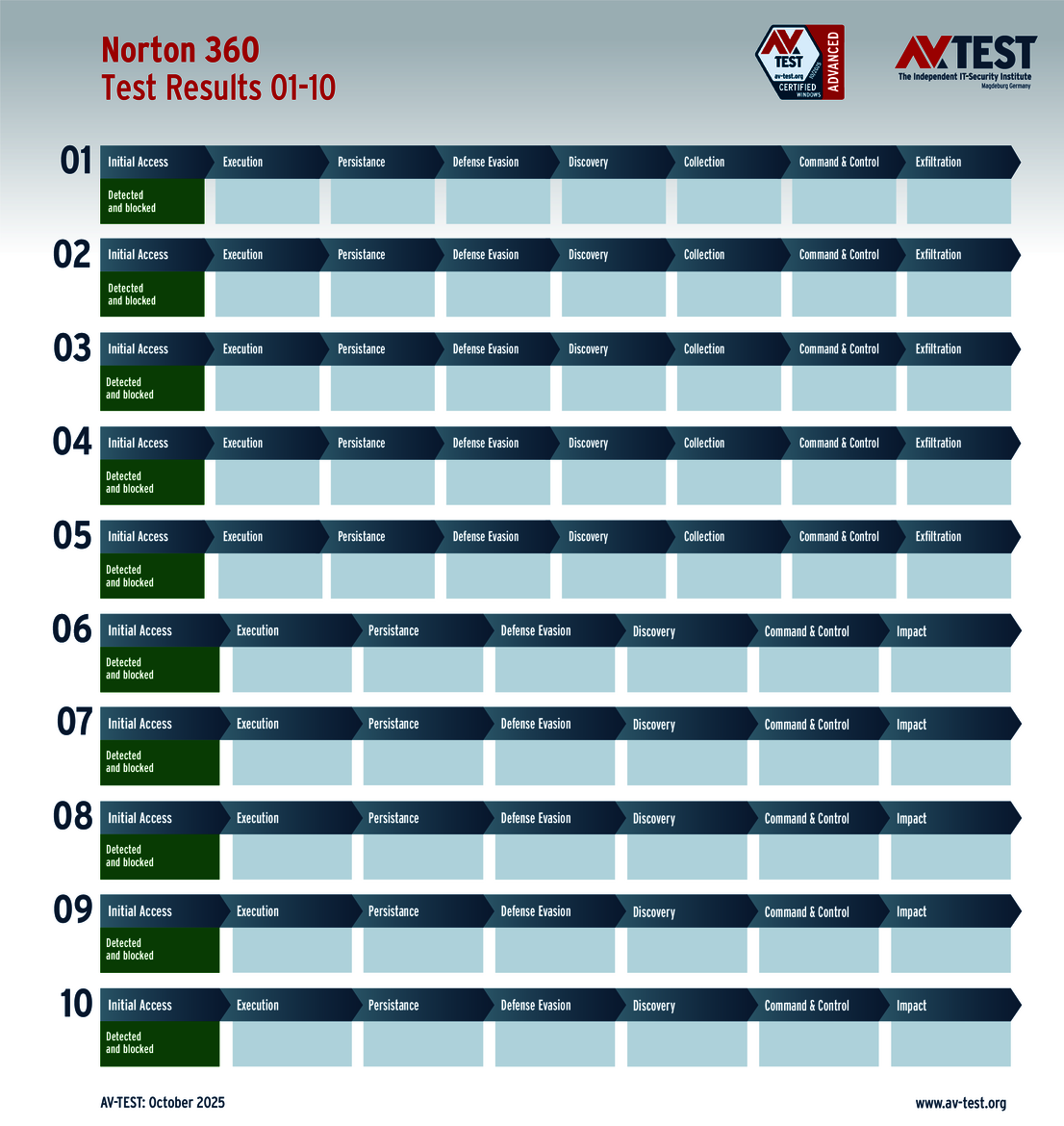

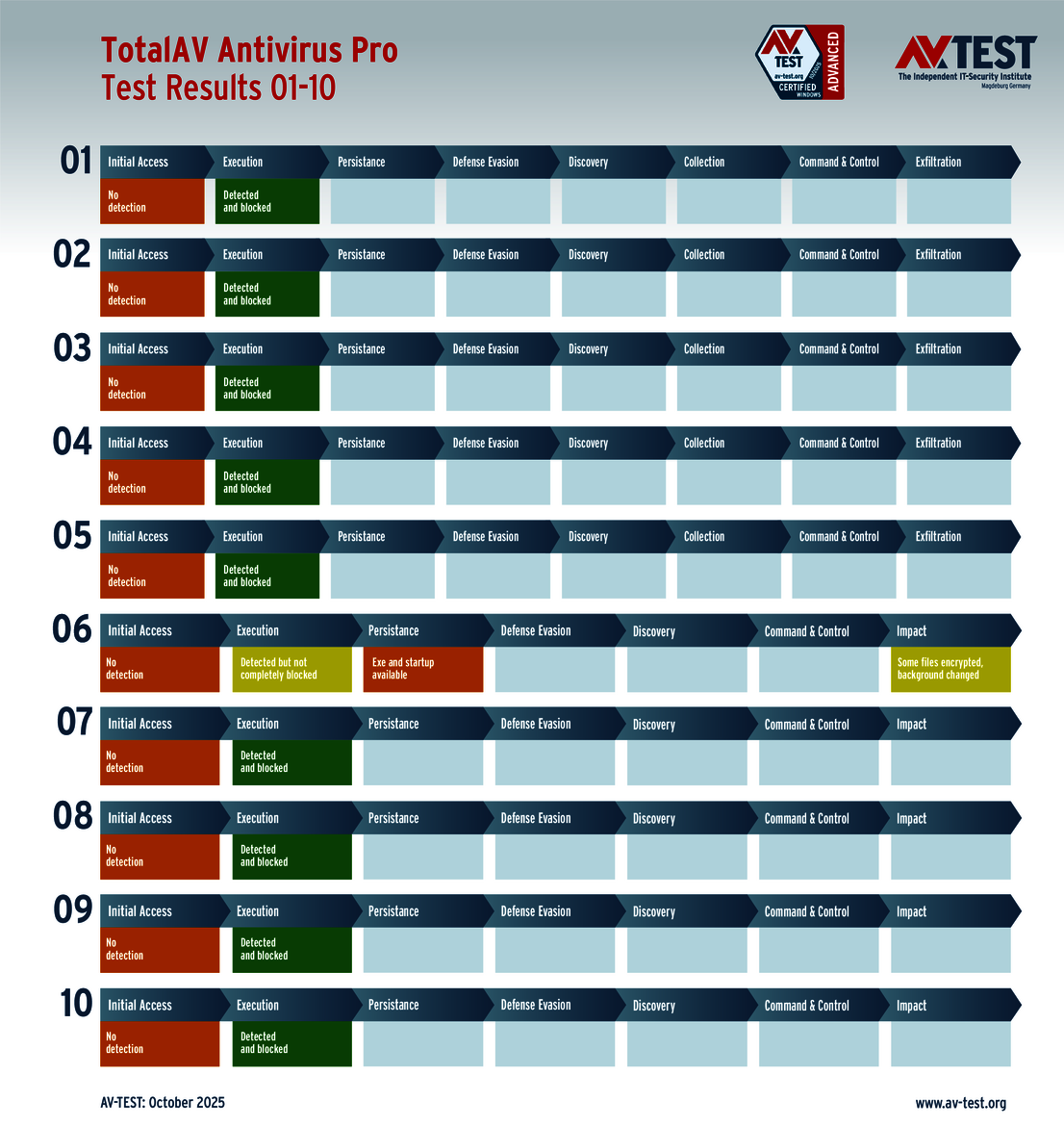

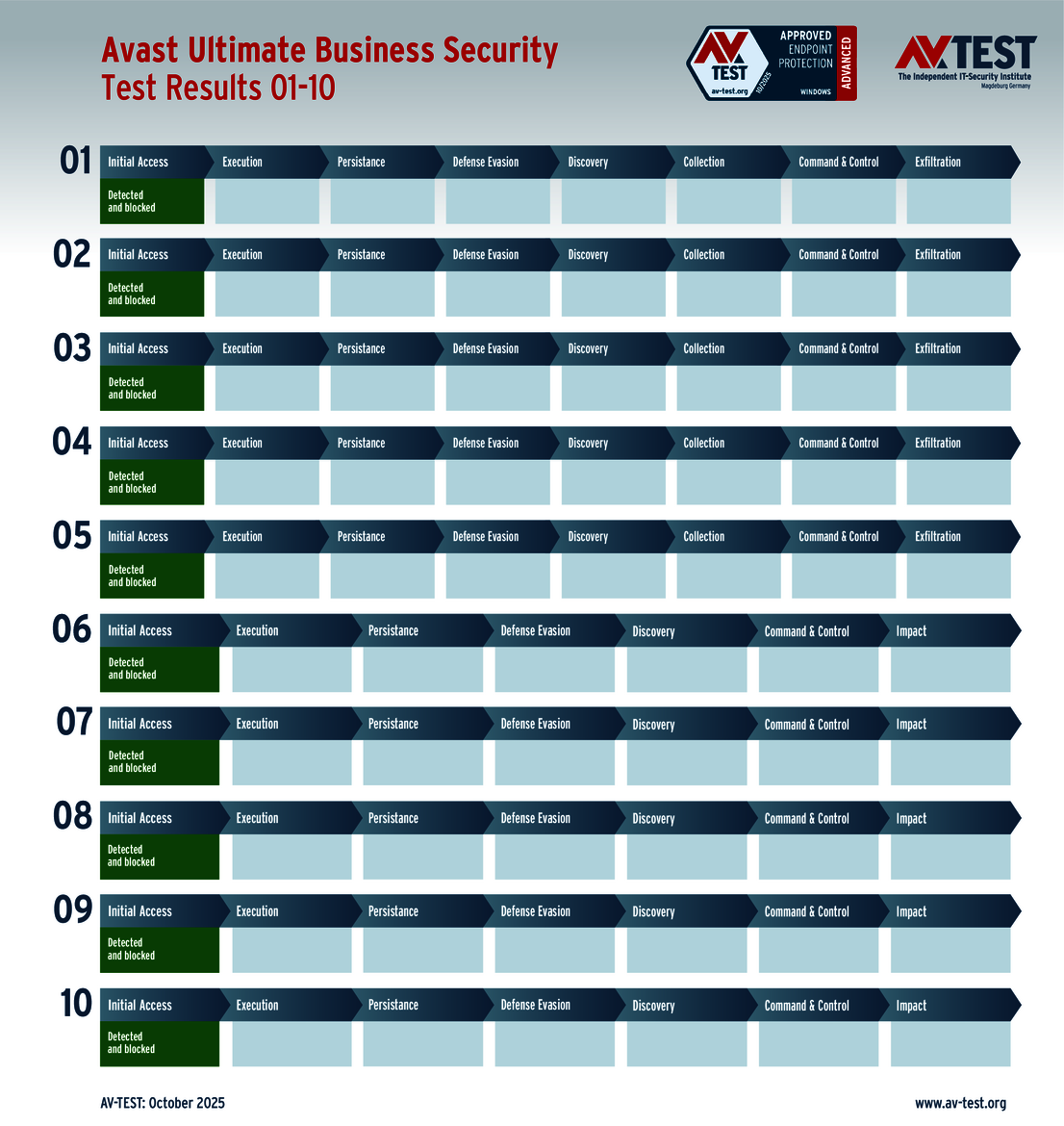

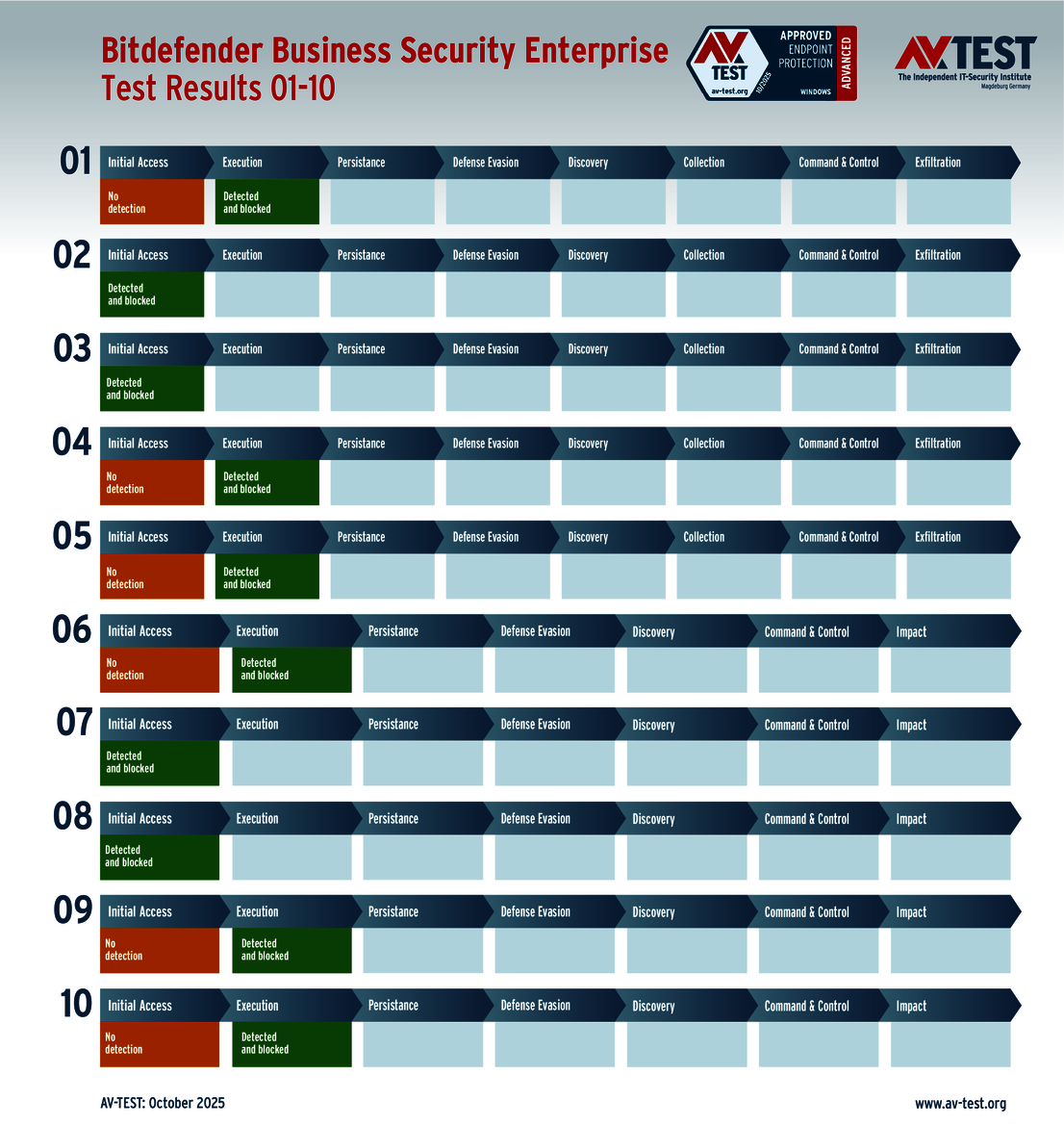

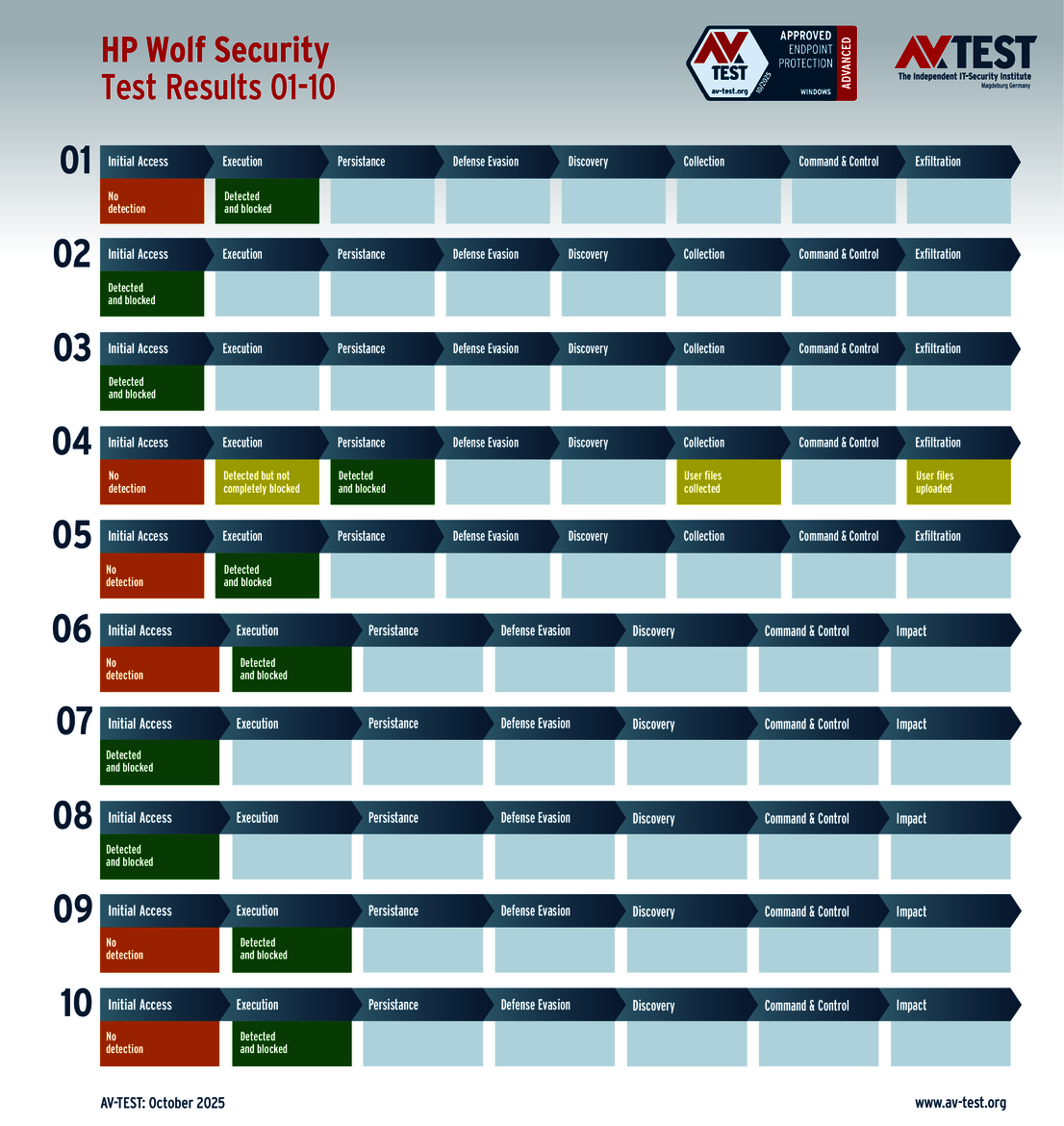

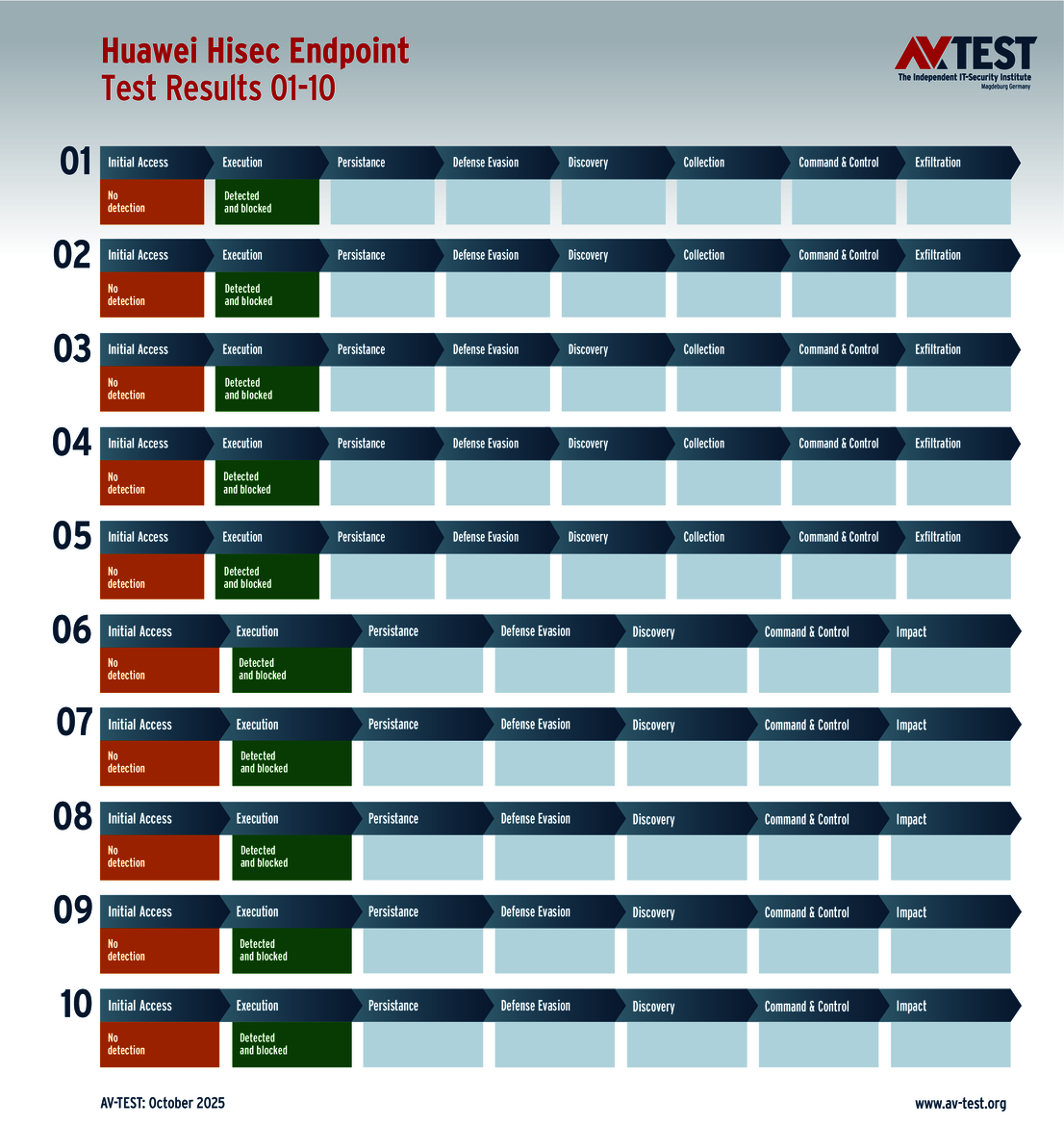

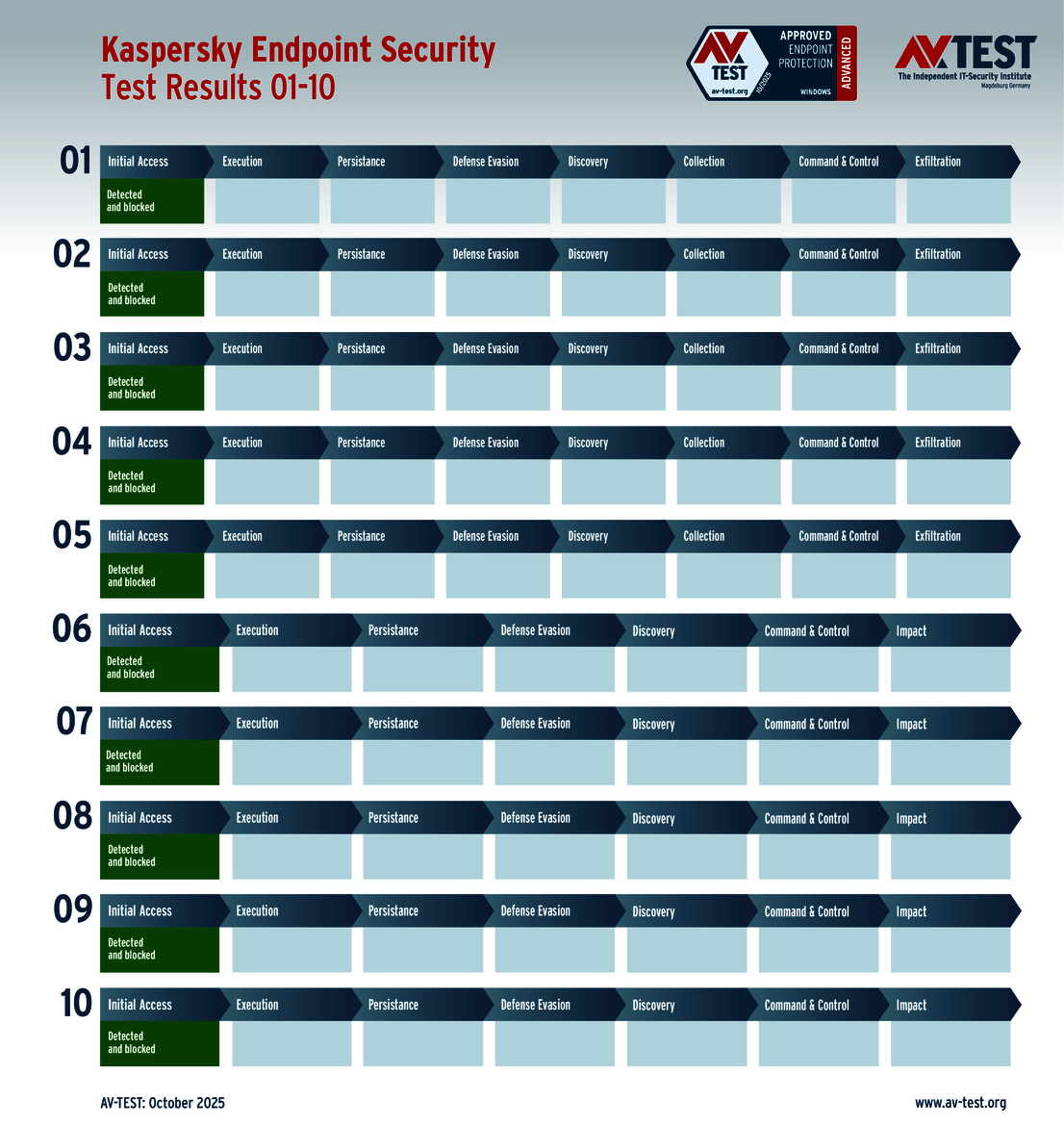

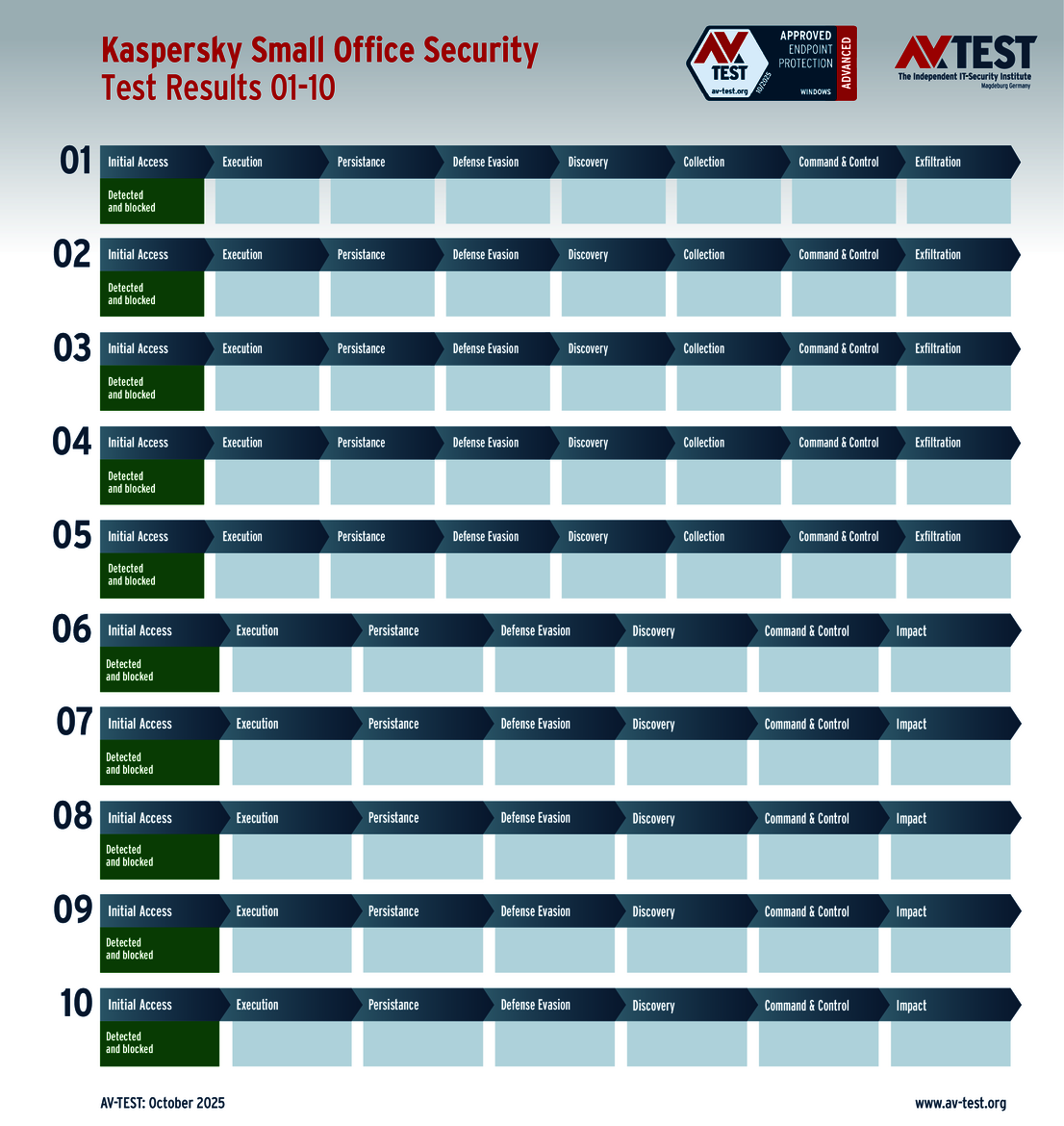

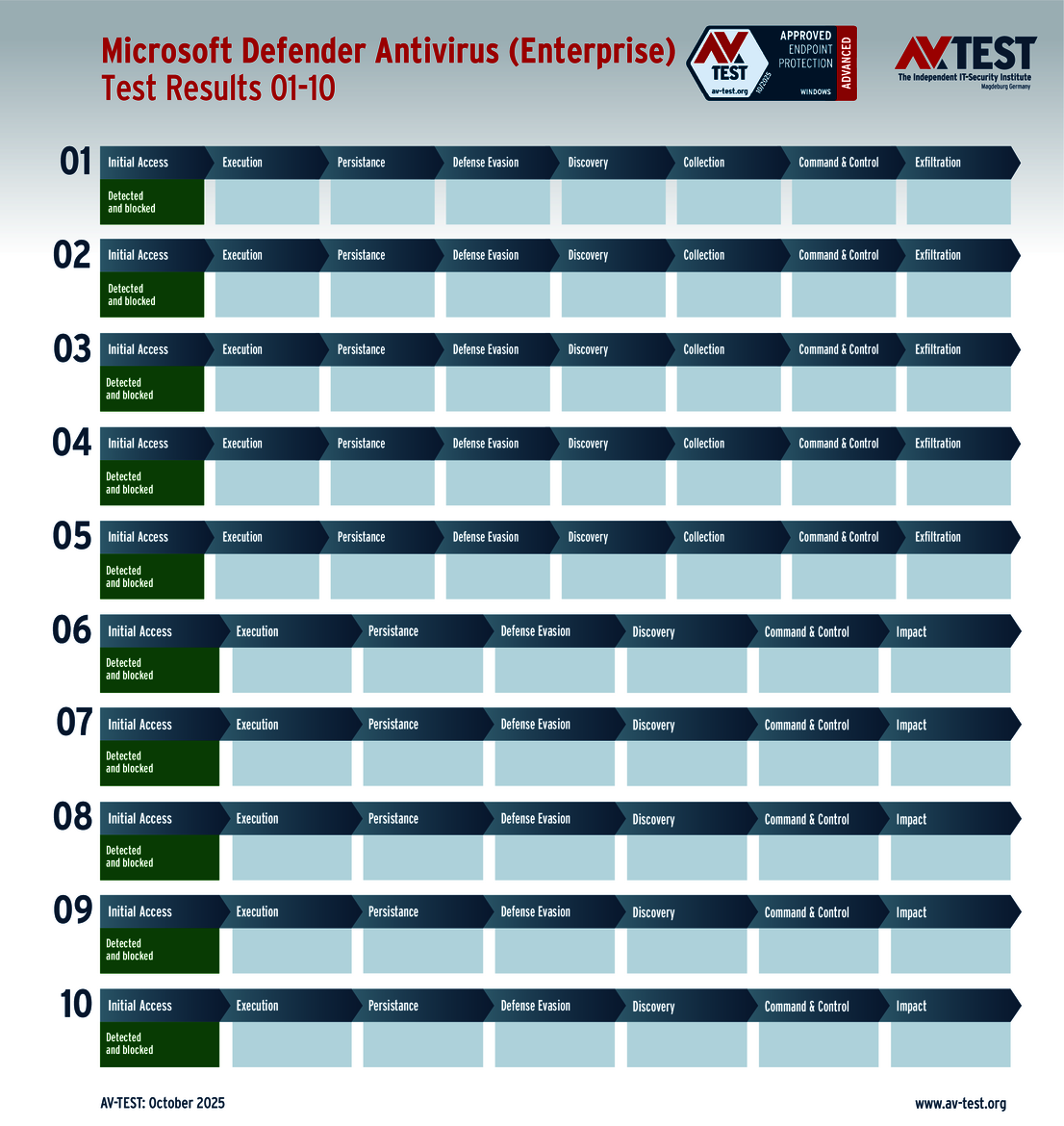

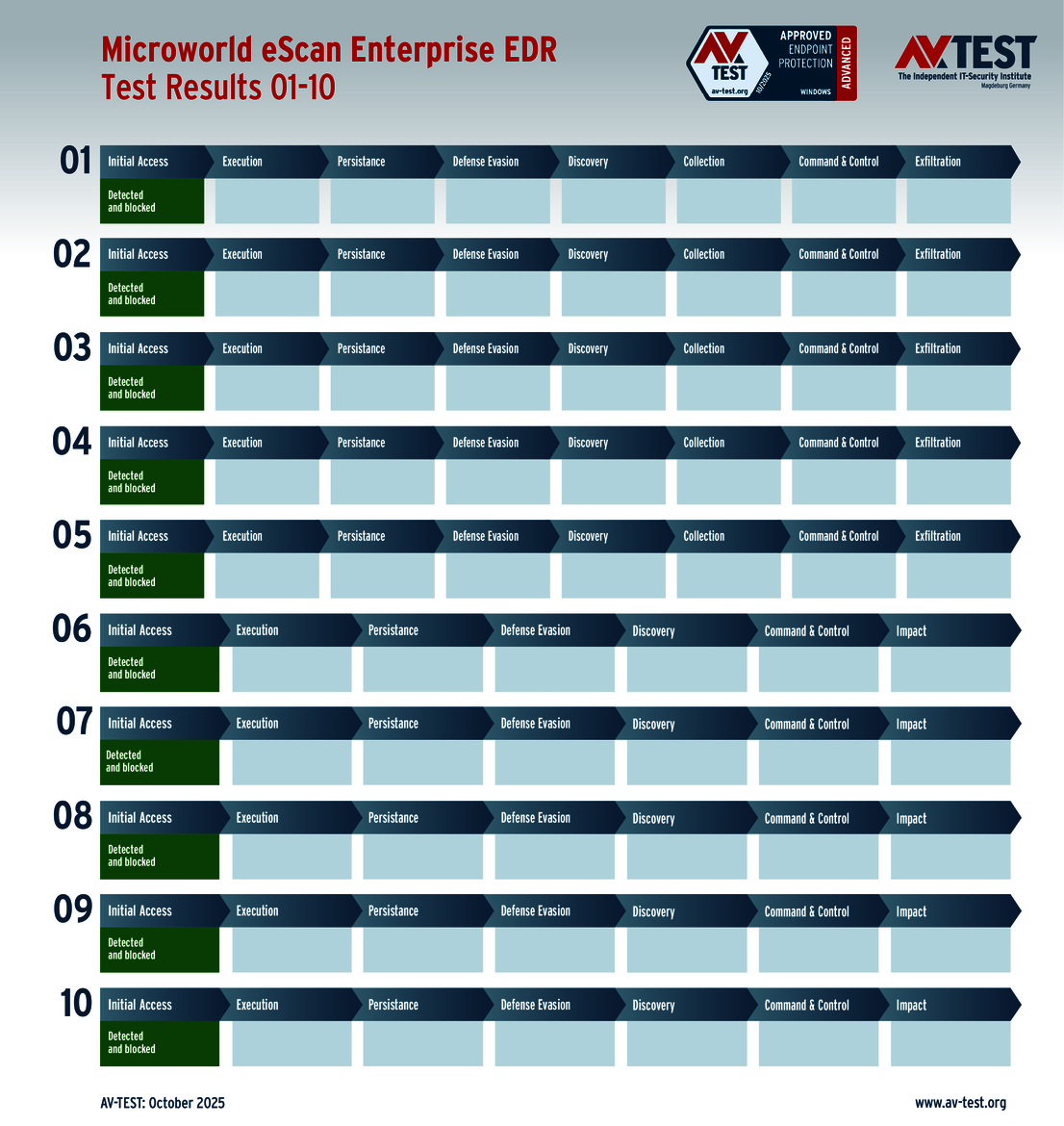

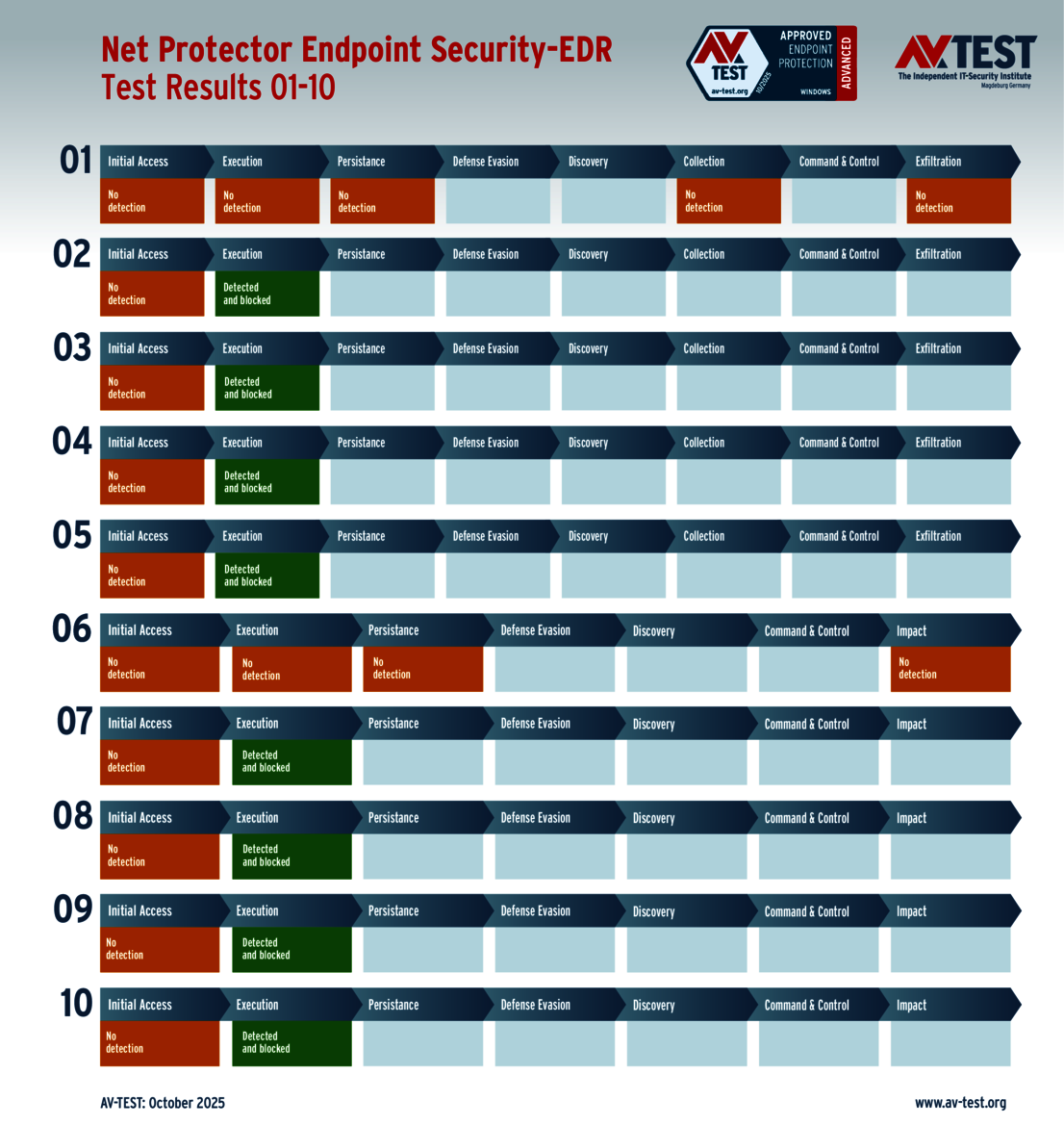

Das Labor hat alle Produkte jeweils mit 10 realen Angriffsszenarien überprüft und dabei jeden Schritt der Malware-Abwehr dokumentiert. Das Interessante dabei: auch wenn eine Malware nicht unmittelbar oder während ihrer Ausführung erkannt wird, gibt es dennoch Abwehrmöglichkeiten durch nachgelagerte Schutzmodule, die ineinandergreifen. Auf diese Weise kann ein System am Ende noch gerettet werden, obwohl in den ersten Schritten die Malware die Nase vorn hatte.

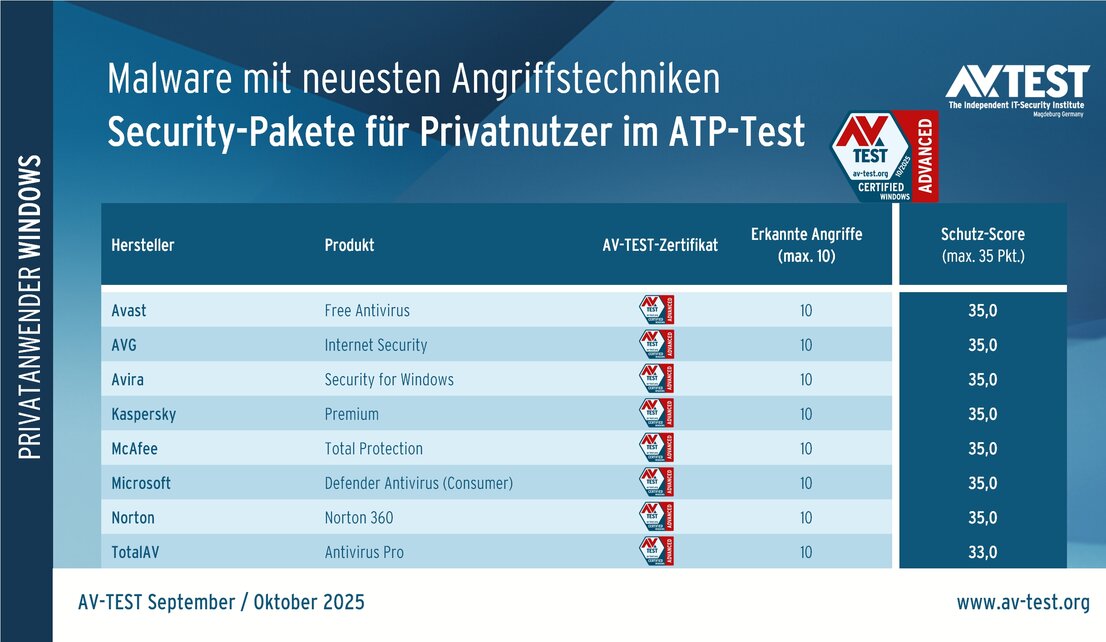

Dem Test stellen sich Schutzprodukte für private Anwender von folgenden Herstellern: Avast, AVG, Avira, Kaspersky, McAfee, Microsoft, Norton und TotalAV. Im Test von Unternehmenslösungen treten Produkte dieser Hersteller an: Avast, Bitdefender, HP Security, Huawei, Kaspersky (mit 2 Versionen), Microsoft, Microworld, Qualys, Rakeen, Trellix.

Jedes Schutzprodukt muss im Test je 5 Exemplare Ransomware und Infostealer abwehren. Jeder protokollierte Abwehrschritt bringt eine definierte Punktzahl. Bei Ransomware sind das bis zu 3 Punkte, bei Infostealern 4 Punkte. Gelingt in einem Schritt nur eine Teilabwehr, kann es auch zu halben Punkten kommen. Am Ende des Tests kann jedes Produkt bis zu 35 Punkte für seinen Schutz-Score verdienen.

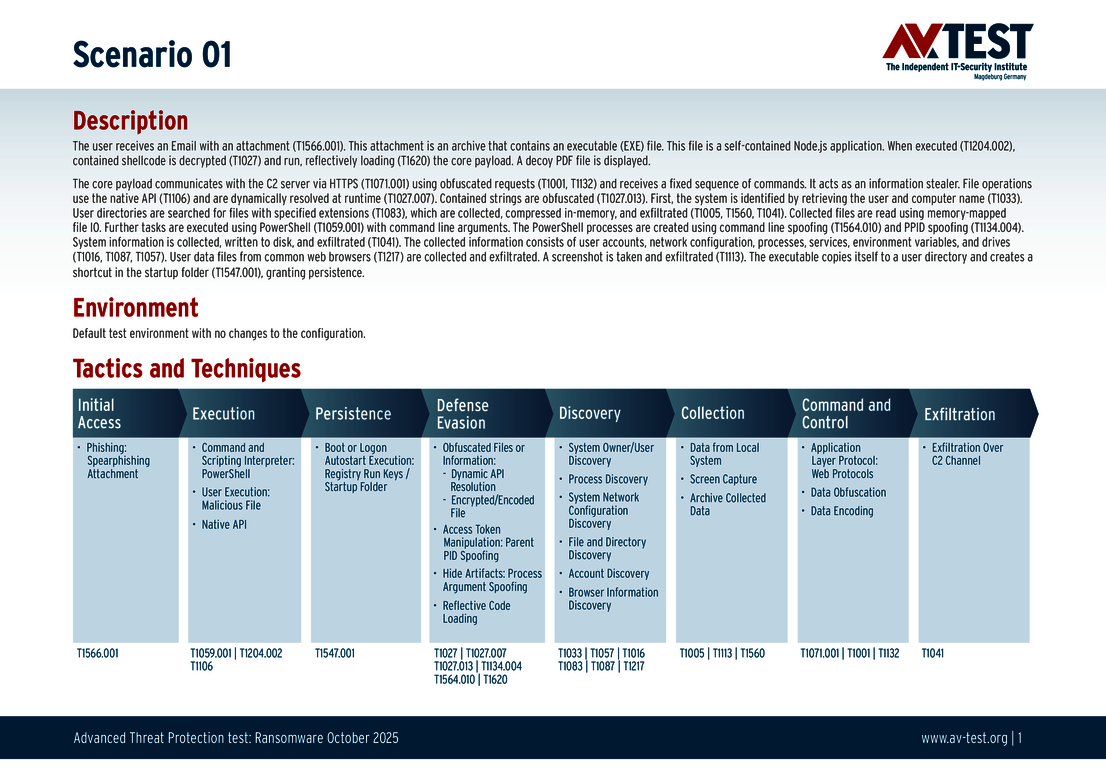

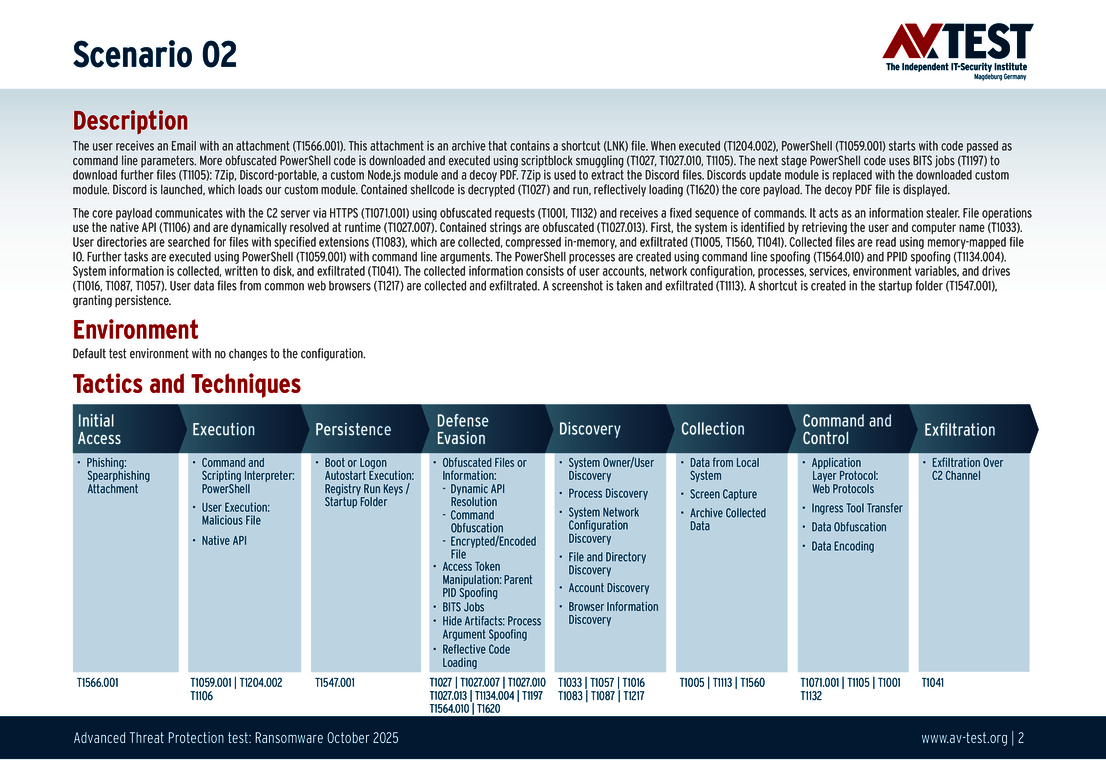

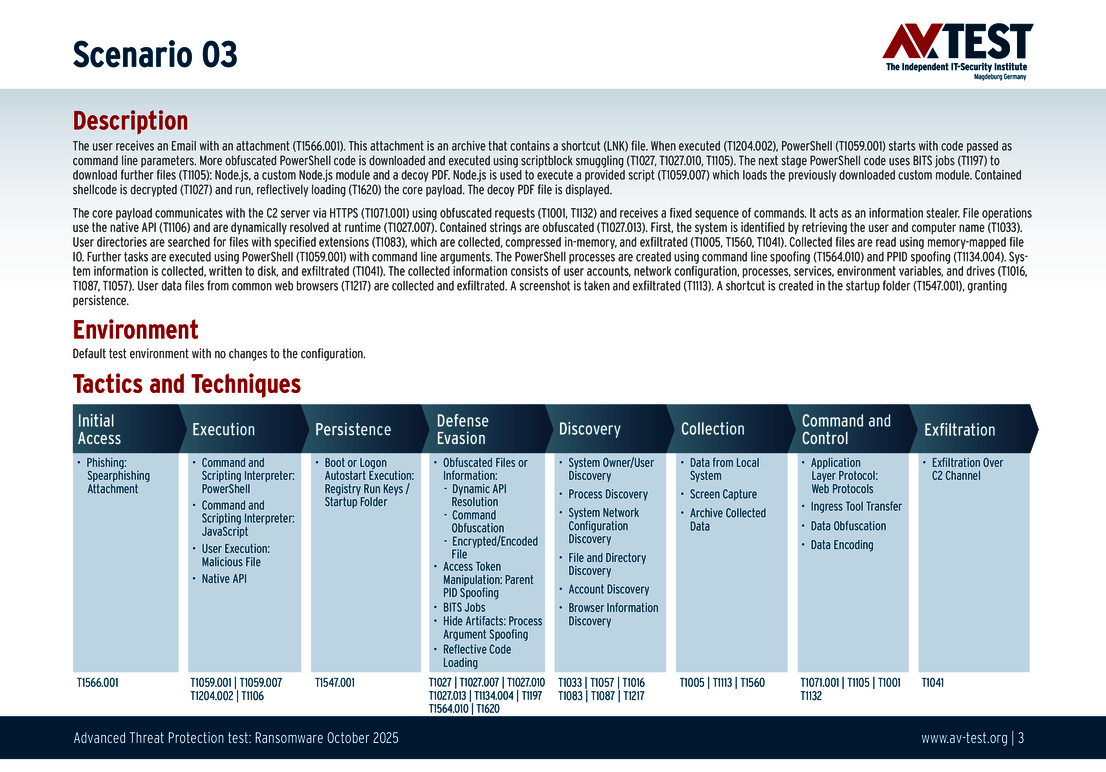

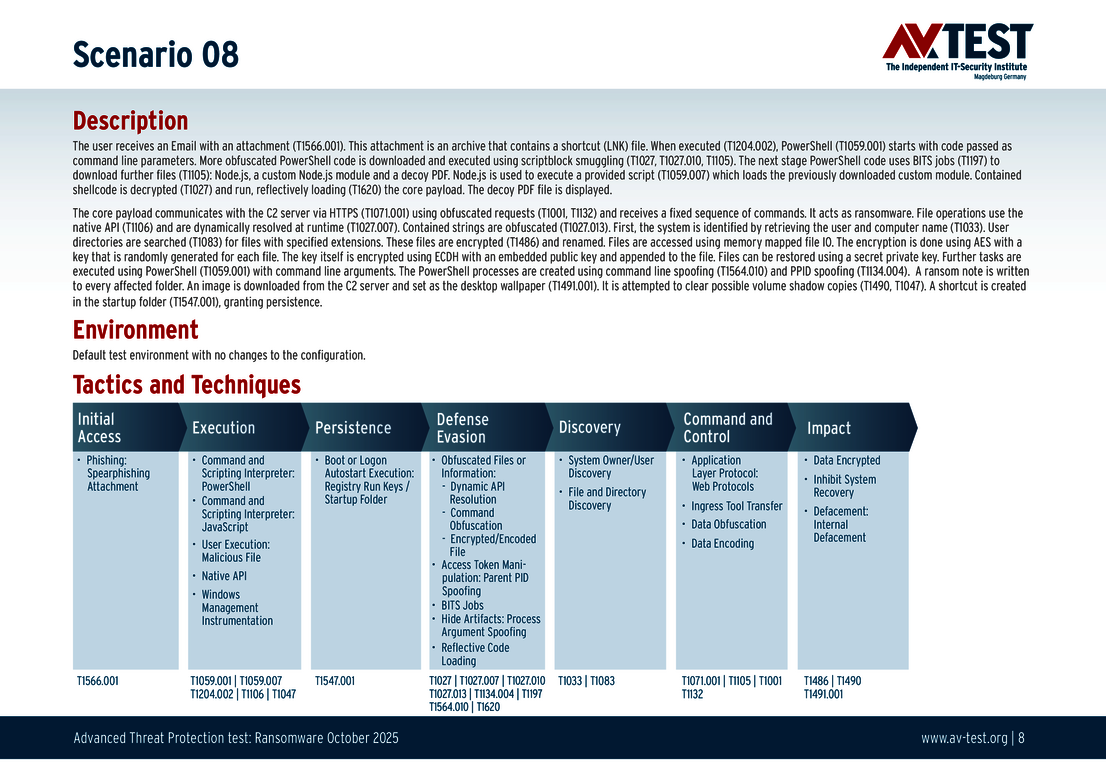

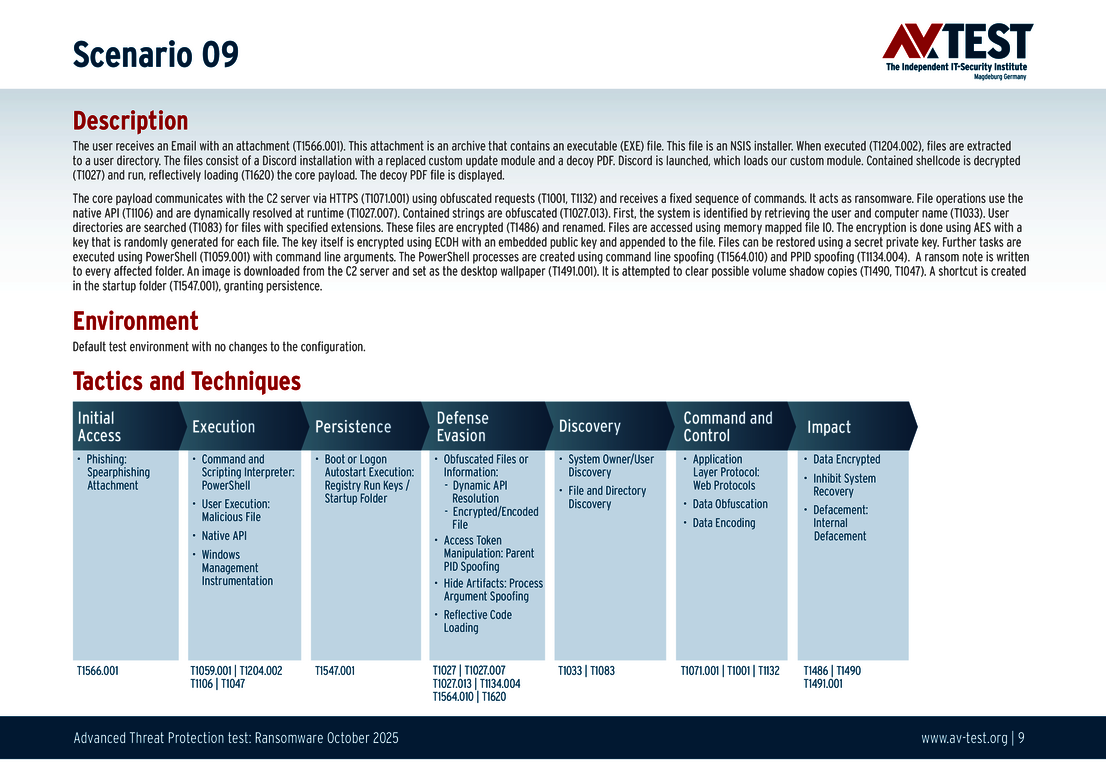

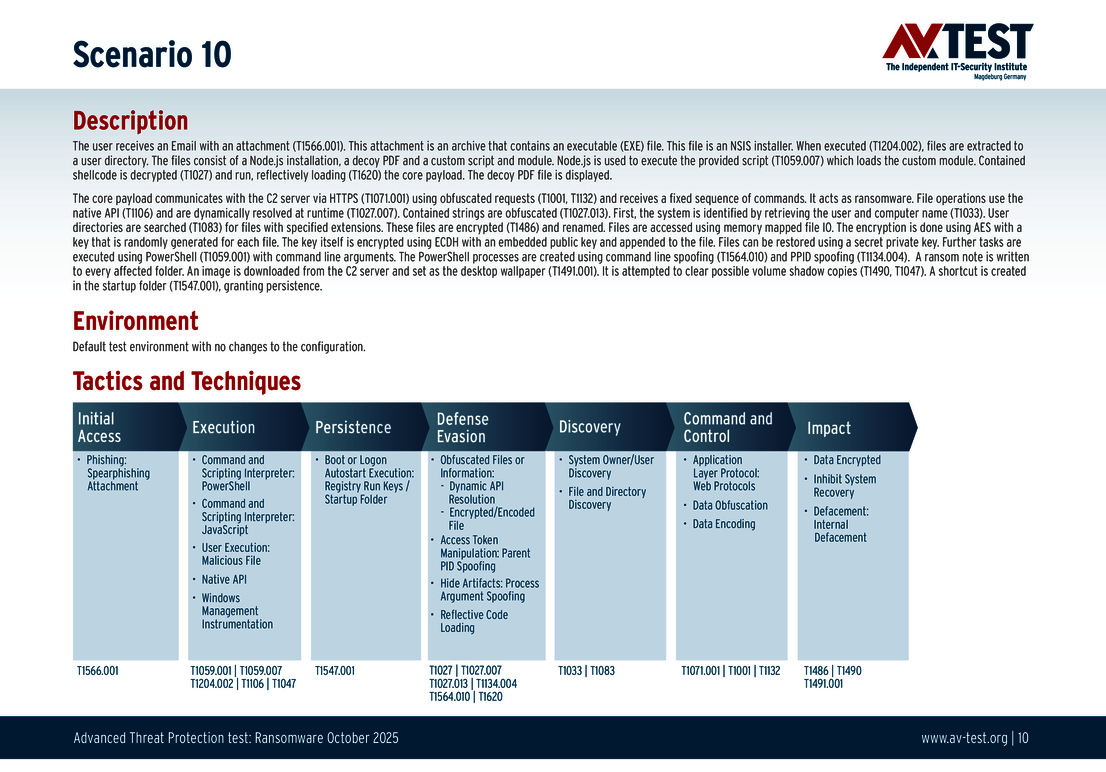

Wie bereits beschrieben, nutzen die 10 Malware-Exemplare im Test für ihren Angriff eine oder mehrere Angriffstechniken und kombinieren diese auch. Das kann zum Beispiel das Verstecken von Code sein oder die Tarnung von Dateien als legitime Anwendung. Eine besondere Angriffstechnik in diesen Tests ist folgende:

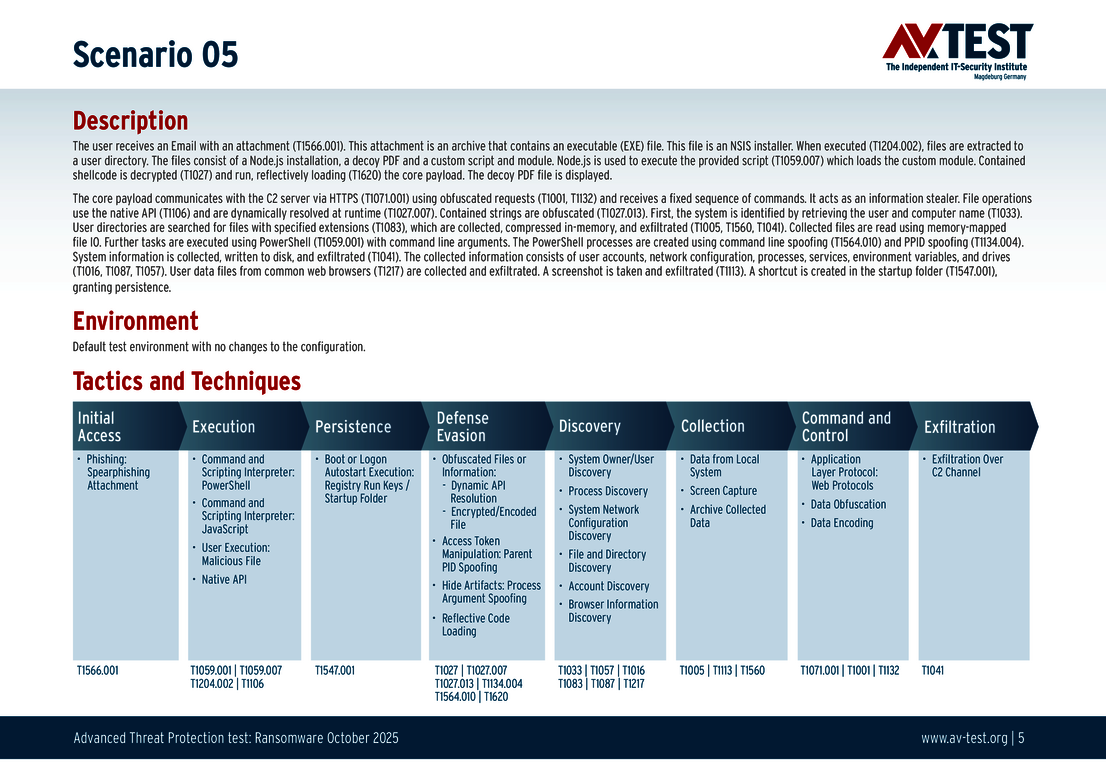

Node.js Missbrauch: Node.js ist eine Open-Source-JavaScript-Laufzeitumgebung für verschiedene Plattformen, die es ermöglicht, JavaScript-Code außerhalb eines Webbrowsers auszuführen. Sie ist bei Entwicklern weit verbreitet und genießt großes Vertrauen. Allerdings: Node.js-Module können versteckten nativen Code enthalten. Dieser läuft mit denselben Rechten wie die Anwendung und kann damit alles auf dem System tun, was das Programm darf. Weil dieser Code nicht wie normales JavaScript aussieht, ist er für Scanner und Analysten schwerer zu erkennen und zu prüfen. Wird Malware eingebettet, kann sie sich im Inneren einer scheinbar harmlosen App verstecken, Passwörter auslesen, Daten stehlen oder Dateien verschlüsseln.

In der Prüfung nutzen die Tester Node.js-Module, die Shellcode laden und das Verhalten von Infostealern oder Ransomware imitieren. Diese Module werden entweder als Single Executable Applications (SEA) kompiliert und über die Node.js-Befehlszeile ausgeführt oder in eine echte Electron-App (Discord) eingebettet. Durch die Einbettung in Discord – einer bekannten und vertrauenswürdigen Software – kann der Code ausgeführt werden, was die Erkennung erheblich erschwert.

Die 10 Testszenarien

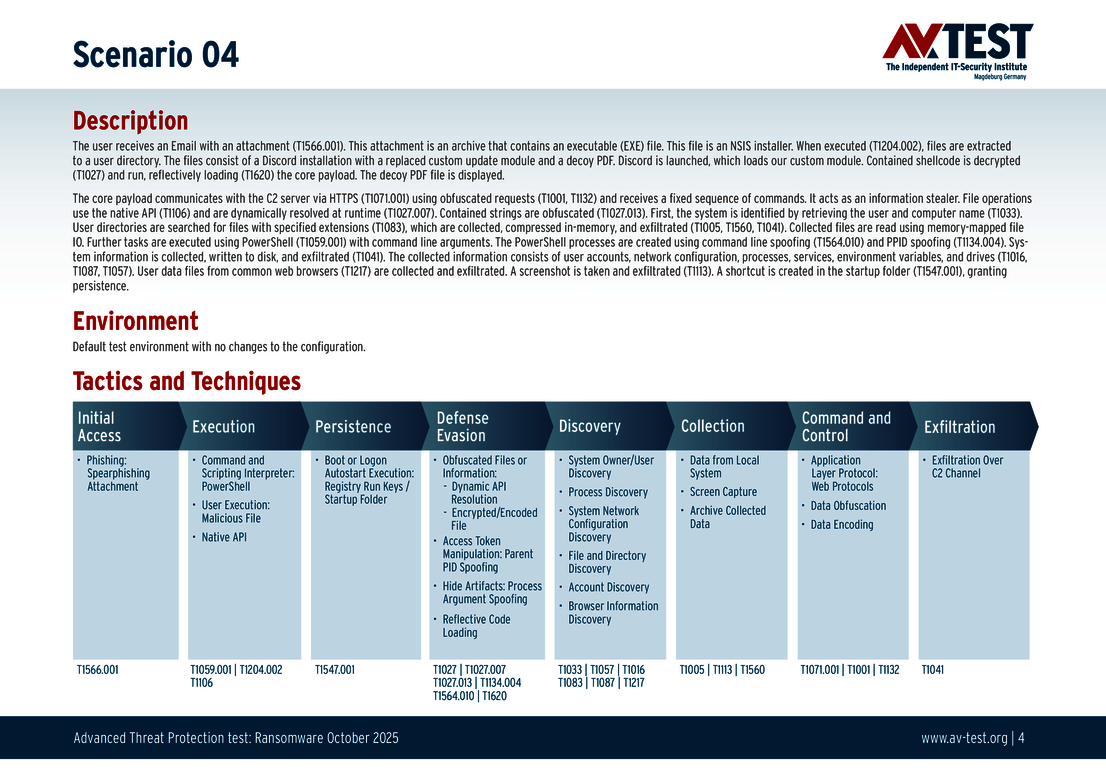

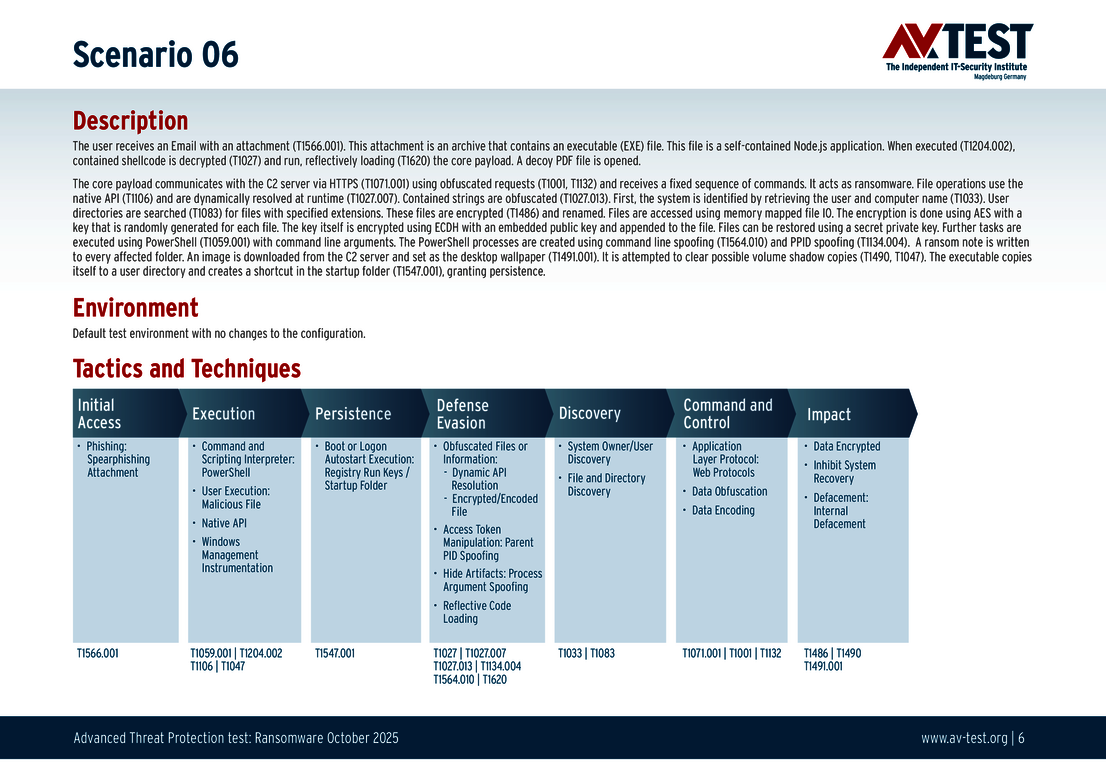

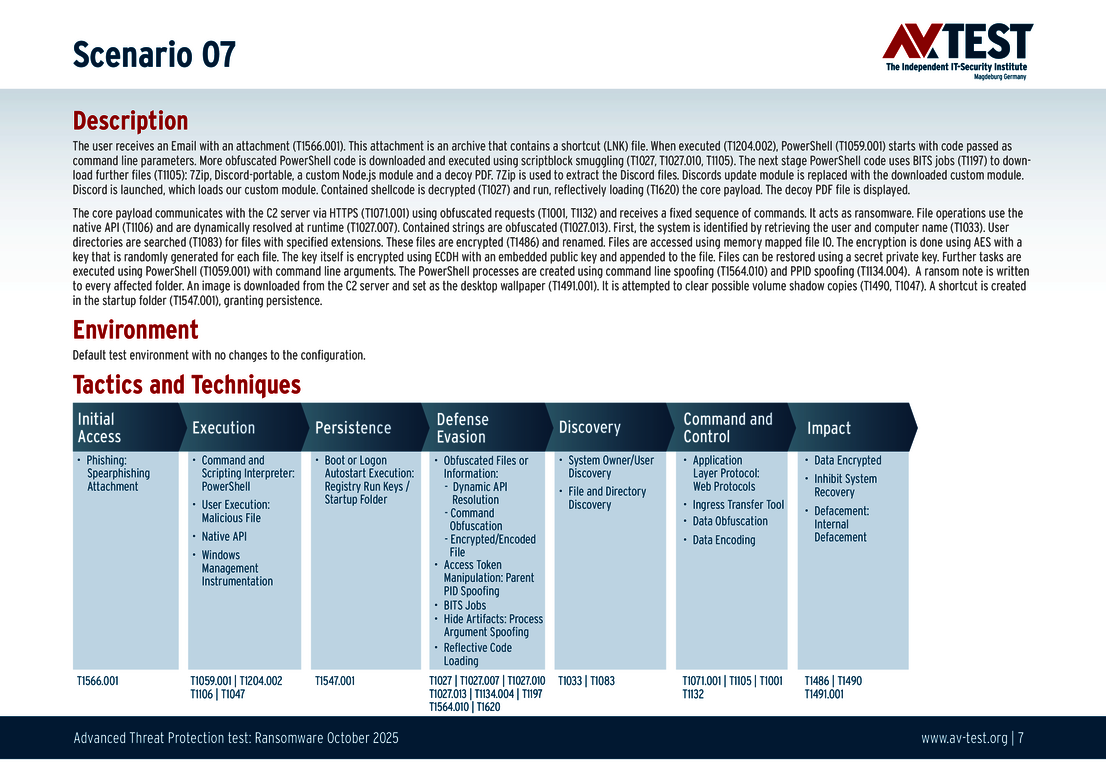

Alle Angriffsszenarien sind dokumentiert nach dem Standard der MITRE ATT&CK-Datenbank. Die einzelnen Unterpunkte, z.B. „T1566.001“, stehen in der MITRE-Datenbank für „Techniques“ unter „Phishing: Spearphishing Attachment“. Jeder Testschritt ist so unter Fachleuten definiert und lässt sich nachvollziehen. Zusätzlich sind alle Angriffstechniken sowie die Art und Weise, wie die Malware dabei zum Zuge kommt, erklärt.

8 Endanwender-Produkte im ATP-Test

Die 8 überprüften Produkte für Privatanwender kommen von den Herstellern Avast, AVG, Avira, Kaspersky, McAfee, Microsoft, Norton und TotalAV. Bis auf letzteren haben alle Grund, sich über das Ergebnis zu freuen. Denn gleich 7-mal vergibt das Labor für jeweils 10 erkannte und abgewehrte Angriffe im ATP-Test die vollen 35 Punkte für den Schutz-Score.

Nur TotalAV mit Antivirus Pro stößt bei einem Ransomware-Exemplar an seine Grenzen. Die Malware wird zwar erkannt, aber nicht vollends gestoppt. Daher wird der Angriff gestartet. Am Ende muss sich TotalAV teilweise geschlagen geben, denn einzelne Dateien sind verschlüsselt. So zieht das Labor bei der Bewertung 2 von 3 möglichen Punkten ab. Da die anderen 9 Testfälle einwandfrei verlaufen, kommt TotalAV am Testende auf 33 von 35 Punkten für seinen Schutz-Score.

Die im Test untersuchten Produkte für Endanwender erhalten alle das AV-TEST-Zertifikat „Advanced Certified“, da sie im Test mindestens 75 Prozent der maximalen 35 Punkte (26,5 Punkte) erreicht haben.

11 Unternehmens-Produkte im ATP-Test

Das Ergebnis der 11 untersuchten Endpoint-Lösungen für Unternehmen lässt einigen Herstellern noch Raum für Verbesserungen. Die 7 Lösungen der Hersteller Avast, Bitdefender, Huawei, Kaspersky (zwei Versionen), Microsoft und Microworld wehren in allen 10 Szenarien die Angreifer fehlerfrei ab und verdienen so die vollen 35 Punkte für ihren Schutz-Score.

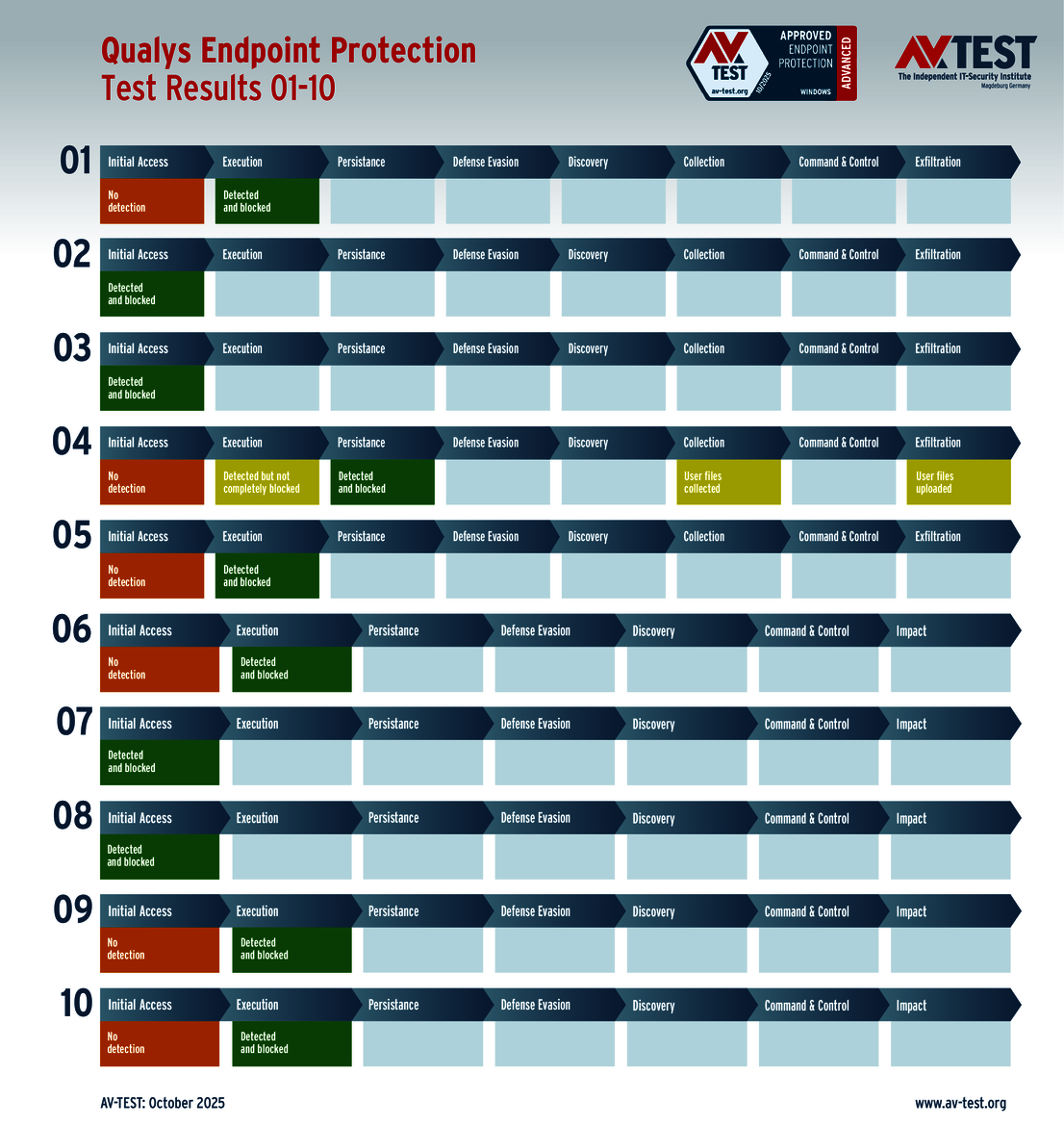

HP Security, Qualys und Rakeen erkennen zwar alle 10 Angreifer, haben aber dennoch Probleme. Bei HP Security und Qualys wird je ein Infostealer erkannt, aber nicht vollends gestoppt. Es werden Daten gesammelt und zum kleinen Teil sogar ins Internet extrahiert. Das führt zu Punktabzug: statt 4 gibt es nur 2,5 Punkte. Somit bleibt beiden ein Schutz-Score von 33,5 Punkten.

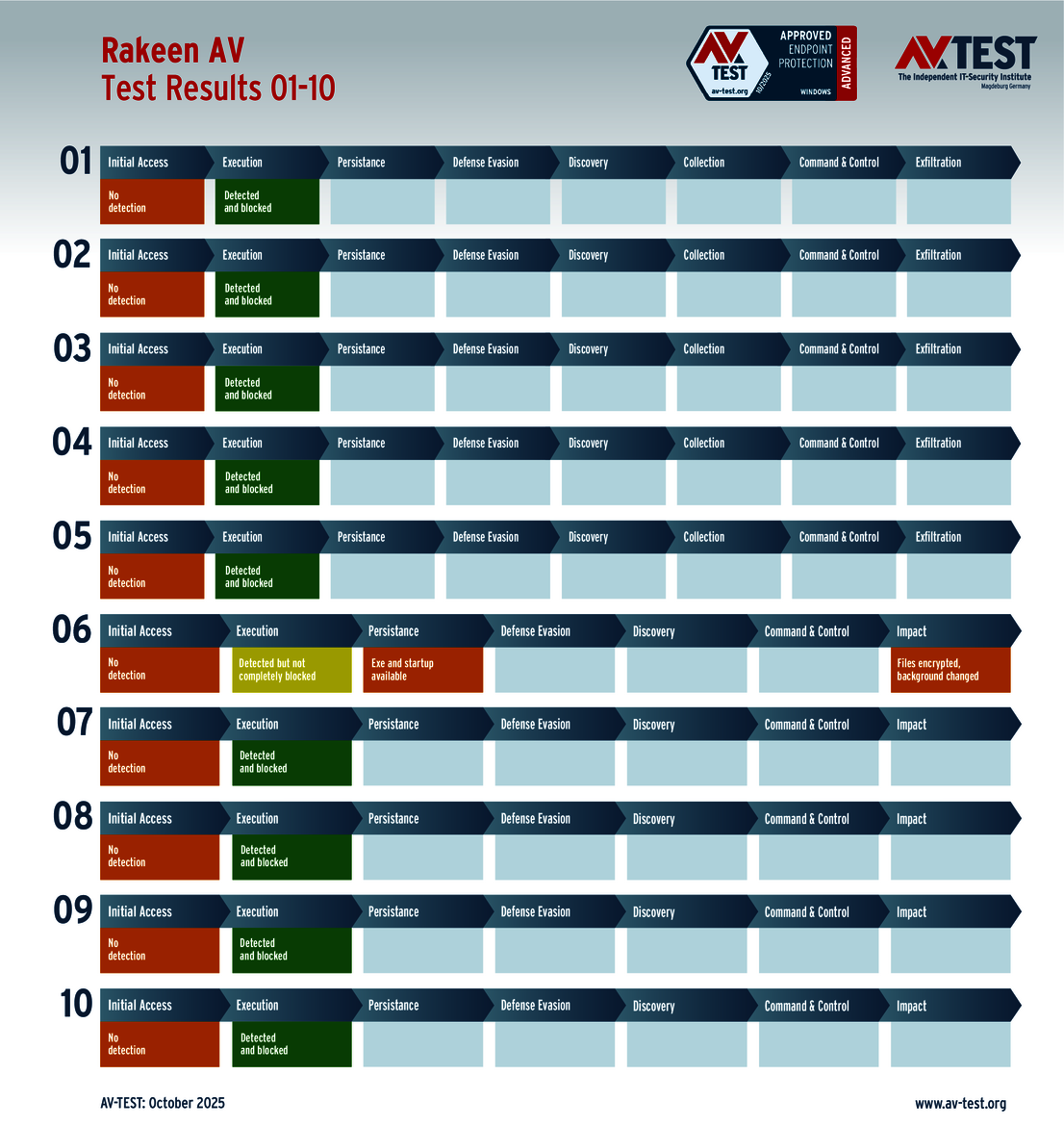

Rakeen steht vor ähnlichen Herausforderungen mit einer Ransomware. Diese wird zwar erkannt, aber nicht komplett blockiert. Teile der aktiven Komponente breiten sich aus und verschlüsseln einzelne Dateien. Somit bleiben in diesem Fall nur 0,5 von 3 möglichen Punkten und ein Endergebnis von 32,5 Punkten im Schutz-Score.

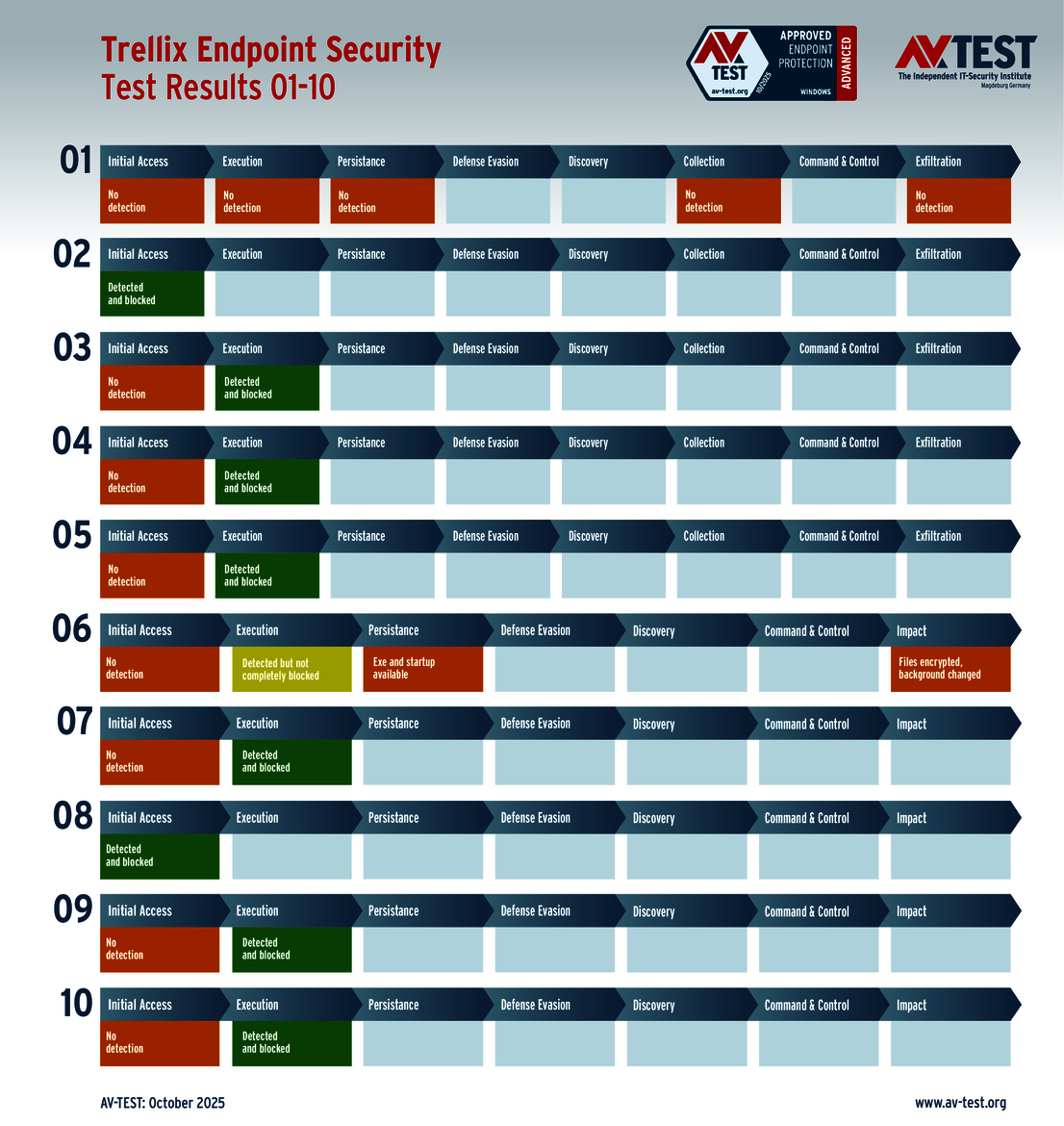

Die größten Defizite im Test zeigt das Produkt von Trellix. Ein Infostealer kann unbehelligt die Kontrollen passieren und verrichtet sein Werk. Alle gesuchten Daten sind am Ende extrahiert und 4 Punkte verloren. Eine weitere Ransomware kann das Produkt zwar erkennen aber nicht komplett blockieren. Auch hier sind einige Daten am Ende verschlüsselt und weitere 2,5 Punkte verloren. Unter dem Strich bleiben Trellix somit 28,5 von 35 möglichen Punkten.

Damit eine Unternehmenslösungen das Test-Zertifikat „Advanced Approved Endpoint Protection“ erhält, muss sie zwei Bedingungen erfüllen: Im Test die Vorgabe von 75 Prozent der 35 Punkte (26,5 Punkte) als Schutz-Score erreichen und an den regulären 2-monatigen Windows-Tests teilnehmen. Alle Produkte verdienen daher das Zertifikat, außer das von Huawei, da es nicht an den regulären Tests teilgenommen hat.

Der ATP-Test zeigt mehr als nur Malware-Erkennung

Fast alle Hersteller der Schutzpakete für private Anwender erreichen im Test den Bestwert von 35 Punkte für den Schutz-Score: Avast, AVG, Avira, Kaspersky, McAfee, Microsoft und Norton.

Bei den Lösungen für Unternehmen sieht es etwas anders aus. Hier ernten nur 7 der 11 geprüften Lösungen die vollen 35 Punkte und somit den Bestwert: Avast, Bitdefender, Huawei, Kaspersky (mit beiden Versionen), Microsoft und Microworld. HP Security und Qualys folgen knapp mit 33,5 Punkten.

Der Advanced Threat Protection-Test – kurz ATP-Test – zeigt, dass hochwertige Schutzprodukte weit mehr leisten als nur Malware zu erkennen und zu blockieren. Selbst wenn Produkte – wie hier im Test – die Malware nicht komplett blockieren, liefern sie dennoch einen wichtigen Beitrag zum Schutz, da das System nicht komplett verloren ist. Für private Nutzer ist das ein sehr großer Vorteil, für Unternehmen kann genau dieser Unterschied im Ernstfall über die weitere Existenz entscheiden.

Privatanwender 10/2025