Últimas noticias

29 de julio de 2014 | Antivirus para Windows

Prueba de la capacidad de reparación de 17 paquetes de software tras ataques de malware

¿Pueden los paquetes de software antivirus o las herramientas de rescate y limpieza reparar y limpiar por completo un sistema operativo Windows tras una infección? Los expertos de laboratorio de AV-TEST han dado respuesta a esta pregunta con una exhaustiva prueba de 10 meses de duración. El resultado: ¡funcionan!

Prueba de reparación

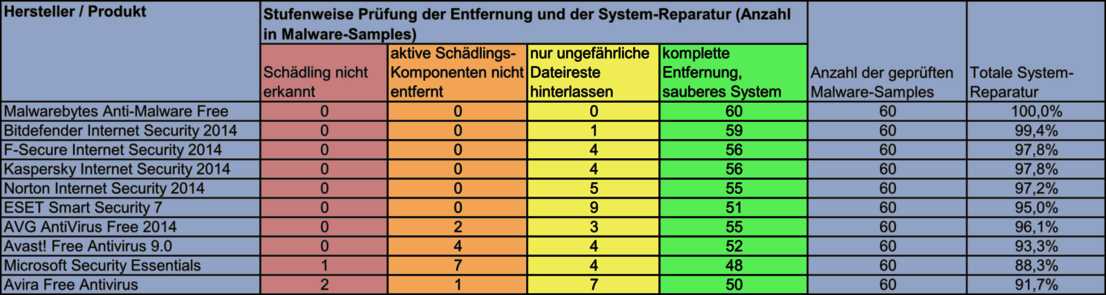

La capacidad de limpieza y reparación de las 10 soluciones antivirus se comprobó en dos escenarios de ataque típicos (prueba de larga duración de AV-TEST del 9/13 al 6/14).

Es lo peor que le ha pasado a muchos usuarios: Software malicioso supera las barreras de seguridad de su sistema y anida en él. ¿Es posible que el sistema Windows vuelva al estado en el que se encontraba tras un ataque de este tipo? Con la ayuda de software antivirus o de herramientas de limpieza debería ser posible. Pero, ¿son estos realmente efectivos?

El laboratorio AV-TEST ha aclarado esta cuestión mediante una extensa prueba. En ella, 10 soluciones antivirus y 7 herramientas de limpieza especiales debían no solo limpiar, sino también reparar por completo sistemas infectados.

En la prueba se comprobaron los siguientes paquetes de protección:

- 3 populares soluciones gratuitas Avast! Free Antivirus 9.0, AVG AntiVirus Free 2014, Avira Free Antivirus;

- la solución Malwarebytes Anti-Malware, recomendada por numerosas revistas de TI;

- Microsoft Security Essentials, que viene integrada en Windows;

- otras cinco conocidas soluciones comerciales de Bitdefender, ESET, F-Secure, Kaspersky y Norton.

Además se sometieron a la prueba las siguientes herramientas de limpieza y rescate:

- las herramientas Avira Cleaner y Hitman Pro, recomendadas por la iniciativa „Botfrei.de";

- Disinfect2013 de la editorial especializada en TI Heise;

- las cuatro conocidas herramientas gratuitas F-Secure Removal Tool, Kaspersky Removal Tool, Panda Cloud Cleaner y Norton Power Eraser.

Resultado conjunto

La mayoría de las soluciones antivirus obtuvieron un buen resultado en la prueba de reparación. Algunas dejaron basura digital, pero nada peligroso (prueba de larga duración de AV-TEST del 9/13 al 6/14).

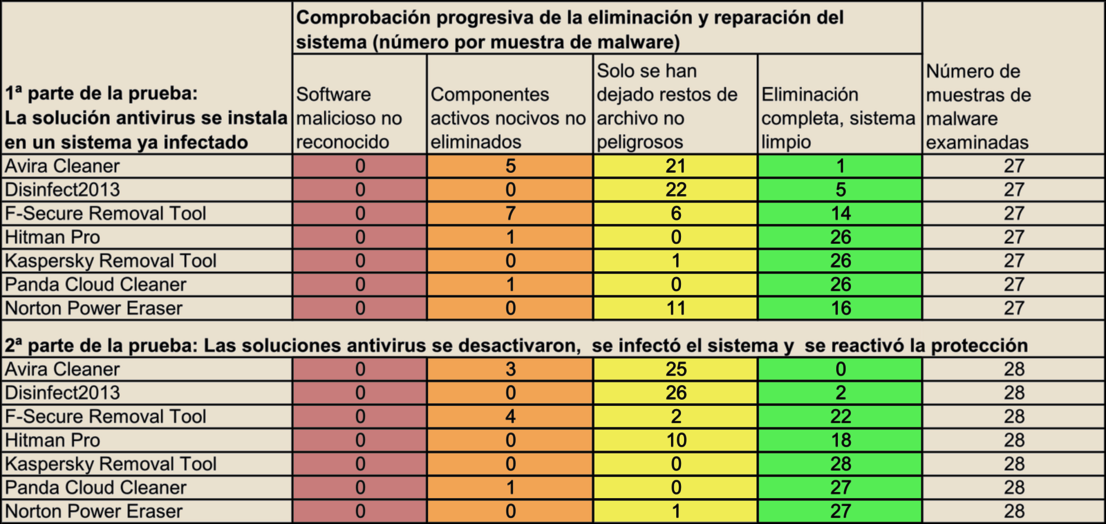

Herramientas de rescate y limpieza

También se comprobó la capacidad de limpieza y reparación de las herramientas clásicas de primeros auxilios en dos escenarios de ataque típicos (prueba de larga duración de AV-TEST del 9/13 al 6/14).

Herramientas de rescate y limpieza

La mayoría de las herramientas en caso de emergencia por un ataque de malware superaron la prueba de forma convincente. Estas también limpiaron y repararon el sistema de forma bastante fiable (prueba de larga duración de AV-TEST del 9/13 al 6/14).

Malwarebytes Anti-Malware Free

De las soluciones antivirus, este software consiguió un resultado perfecto en reparación. Los paquetes de Bitdefender, Kaspersky, Norton, ESET y F-Secure le siguieron a escasa distancia con un rendimiento también bueno.

El procedimiento de prueba

En la presente prueba de larga duración se comprobó repetidamente la capacidad de limpieza y reparación de las soluciones de software durante un periodo de 10 meses, en concreto de septiembre de 2013 a junio de 2014. Durante este tiempo se realizaron una y otra vez pruebas con diferentes familias de malware, dado que estas evolucionan constantemente.

Las muestras de malware utilizadas eran todas soluciones ya conocidas, por lo que debían ser reconocidas en todo caso. En las tablas de las pruebas se recoge la calidad de la limpieza y reparación en el siguiente orden:

1: ¿Se ha reconocido el software malicioso o no?

2: ¿Se han eliminado por completo los componentes activos?

3: ¿Han quedado restos de archivos no peligrosos o al menos se han anulado todos los cambios realizados en el sistema?

4: ¿Ha eliminado y restablecido todo a la perfección el software de protección o limpieza?

A continuación, la tabla muestra la capacidad total de limpieza y reparación en porcentaje.

Prueba del software antivirus

En el caso de las soluciones antivirus, la prueba se dividió en dos escenarios de infección típicos.

1: El software de protección se instaló en un sistema ya infectado con malware y se hizo un protocolo del subsiguiente reconocimiento, la limpieza y la reparación de daños.

2: Los paquetes de protección se desactivaron brevemente, se introdujo el malware y después se reactivó la protección. En este caso también se hizo un protocolo del reconocimiento, la limpieza y la reparación.

Esta división pretende simular lo que pasa cuando un usuario instala el software a posteriori, o bien cuando un paquete de protección instalado no reconoce el software malicioso hasta pasado un tiempo y entonces intenta solventar los daños. Los vigilantes del sistema tuvieron que procesar 30 muestras de malware en cada paso.

Prueba de las herramientas de rescate y limpieza

Por lo general, a las herramientas de rescate solo se recurre una vez producida la infección y esto es lo que se ha analizado en este prueba. Cada una de las 7 herramientas tuvo que eliminar 55 muestras de malware infiltradas y sus daños.

Los atacantes también eran conocidos para las herramientas; al fin y al cabo lo que se quería comprobar era la capacidad de reparación y no la de reconocimiento.

La plataforma de prueba y su entorno

La presente prueba de larga duración – al igual que todas las demás pruebas de AV-TEST – se realizó únicamente con hardware de verdad; esta vez, no obstante, con Windows 7. El motivo es que algunas muestras de malware reconocen si se encuentran en un entorno virtual. En tal caso, el software malicioso podría no desplegarse por completo. Con hardware de verdad, el escenario es tan realista como la vida diaria del usuario.

La prueba de laboratorio fue especialmente laboriosa, dado que cada plataforma tenía que ser infectada individualmente con una muestra de malware. Después había que instalar o reactivar los paquetes de protección o que ejecutar las herramientas de limpieza. Y, a continuación, había que comparar siempre el sistema limpiado con el sistema original. Si se multiplican los 10 paquetes de seguridad y las 7 herramientas por las 60 y 55 muestras de malware respectivamente, se obtiene un total de 985 pruebas individuales en un periodo de 10 meses.

La evaluación

Para ambos grupos de prueba, los paquetes de protección y las herramientas de rescate, cada uno de los valores de prueba se introdujo en la tabla aplicando el siguiente esquema de riesgo decreciente:

1: Software malicioso no reconocido

2: Componentes activos nocivos no eliminados

3: Solo se han dejado restos de archivo no peligrosos

4: Eliminación completa, sistema limpio

Resultado 1: Software malicioso no reconocido

Todos los candidatos deberían obtener un 0 aquí, puesto que antes probar cada muestra de malware se comprobó que la solución la conocía.

En el caso de los paquetes de protección de Microsoft Security Essentials y Avira Free Antivirus, no reconocieron el software malicioso conocido como tal. Esto no debería ocurrir nunca.

Ninguna de las siete herramientas de limpieza cometió un error en el reconocimiento básico.

Resultado 2: Componentes activos nocivos no eliminados

En este caso, si bien se reconoció el software malicioso y se eliminaron algunos archivos, el núcleo del malware no se neutralizó. El sistema, por lo tanto, continuó estando infectado.

De los 10 paquetes de seguridad, las soluciones gratuitas de Avira, Avast y AVG, así como Microsoft Security Essentials, tuvieron algunos problemas. Dejaron componentes activos en el sistema entre 1 y 7 veces. El resto de productos comerciales y el gratuito Malwarebytes Anti-Malware limpiaron el sistema sin errores.

De las 7 herramientas de limpieza, también más de la mitad falló en esta importante tarea: Hitman Pro, Panda Cloud Cleaner, Avira Cleaner y F-Secure Removal Tool no pudieron eliminar de 1 a 11 componentes activos.

Solo Kaspersky Removal Tool, Norton Power Eraser y Disinfect2013 de Heise funcionaron de forma fiable en este sentido.

Resultado 3: Se han dejado restos de archivo no peligrosos

Este apartado documentaba los remanentes no peligrosos tras la limpieza de un ataque de software malicioso. Suele tratarse de otros archivos inocuos o de entradas huérfanas en el registro de Windows.

Los paquetes de protección de Bitdefender, F-Secure, Kaspersky, Norton y ESET solo dejaron entre 1 y 9 veces pequeños restos de archivo y entradas sin importancia en el registro. Por lo tanto, en cuanto a la calidad, se hallan solo ligeramente por debajo de Malwarebytes Anti-Malware, que funcionó a la perfección.

De las herramientas de limpieza, Kaspersky Removal Tool olvidó una sola vez eliminar un archivo no peligroso. El resto de las tareas las realizó de forma brillante.

Norton Power Eraser hizo una limpieza imperfecta 11 veces, Disinfect2013 de Heise incluso 48 veces. Pero, al fin y al cabo, lo único que quedó atrás fue chatarra digital sin componentes peligrosos.

Resultado 4: Eliminación completa, sistema limpio

De los paquetes de protección, solo la solución Malwarebytes Anti-Malware dejó el sistema completamente limpio y reparado tras cada una de las 60 pruebas.

El paquete de Bitdefender lo consiguió 59 veces mientras F-Secure y Kaspersky lo consiguieron 56 veces cada uno. Los dos paquetes de seguridad solo se les pasaron por alto entradas en el registro no peligrosas. Por lo demás, mostraron también un rendimiento casi perfecto.

De las herramientas de limpieza, ninguna pudo dejar el conjunto de 55 sistemas de prueba infectados completamente limpio. Solo Kaspersky Removal Tool mostró un rendimiento excelente. No consiguió la entrega del sistema sin fallos solo porque se le pasó por alto un único archivo no peligroso.

Resumen: Existe el software del día después

El resultado de la prueba refuta la afirmación realizada con frecuencia en foros de que, una vez que un sistema Windows está infectado con malware, la única solución es borrarlo.

Entre las suites de seguridad, las soluciones de Malwarebytes, Bitdefender y Kaspersky mostraron el mejor rendimiento entre todos los paquetes sometidos a la prueba. Pero, a fin de cuentas, el resto también mostró un rendimiento bastante bueno, aunque dejaran un par de componentes activos.

De las herramientas de limpieza gratuitas se puede recomendar la Kaspersky Removal Tool. La herramienta de Norton y Disinfect2013 de Heise dejan bastante datos basura del software malicioso, pero no se les pasa por alto ningún componente activo.

La conclusión final es: Si la suite de protección que tenga instalada falla, existen otras soluciones fiables que pueden limpiar y reparar el sistema operativo Windows. Lo mejor es que la mayoría de las herramientas se pueden utilizar incluso de forma gratuita en caso de emergencia.